pfSense 2.2.6 MultiWAN + Squid proxy

-

Ребят, всем привет. Так и не разобрался с проксей на двух ISP. Кто-то писал, что это работать не будет, а кто-то писал, что работает. Как сейчас дела с этим обстоят? У кого получалось подружить проксю с failover'ом?

-

Добрый.

У вас оч. старый пф. Там точно не заработает (

P.s. squid pfsense multiwan -> гугл

-

@oleg1969 Тогда интересно, как люди решали этот вопрос? Есть два ISP, нужен failover, неужели голый NAT для локалки без прокси?

-

@oleg1969 Хм, интересное мнение. А как отчёты собираете по пользователям, кто где лазил? Как доступ ограничиваете юзверям?

-

@oleg1969 Ну в основном - да, по большей части эта инфа для меня, администратора, кто где лазил и когда. Но иногда нужно ограничивать доступ определенной группе лиц к какому-либо ресурсу, как вы это делаете или не делаете вовсе?

-

Добрый.

@oleg1969

На сколько я помню SQUID очень криво работает с SSL(HTTPS) с

самоподпистными сертификатамиЭто не так. И достаточно давно.

Работает. Даже в прозрачном режиме. Без принудительной установки каждому сертификата. Достаточно создать CA на пф для сквида и использовать Splice all в настройках сквида.https://www.youtube.com/watch?v=5FeEwVx6qUs

https://forum.it-monkey.net/index.php?topic=23.0https://forum.netgate.com/topic/100342/guide-to-filtering-web-content-http-and-https-with-pfsense-2-3

UPDATE

You can try setting up MITM by setting the SSL/MITM Mode to splice all, that way you do not need to create a certificate for each device on the network. (you still need to create a main certificate though)Но иногда нужно ограничивать доступ определенной группе лиц к какому-либо ресурсу, как вы это делаете или не делаете вовсе?

Pfblocker. Действительно удобно.

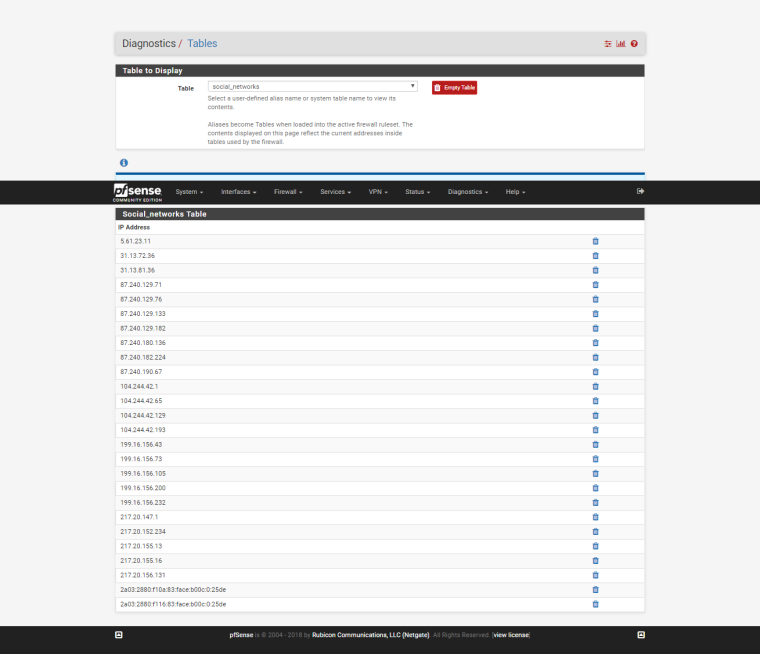

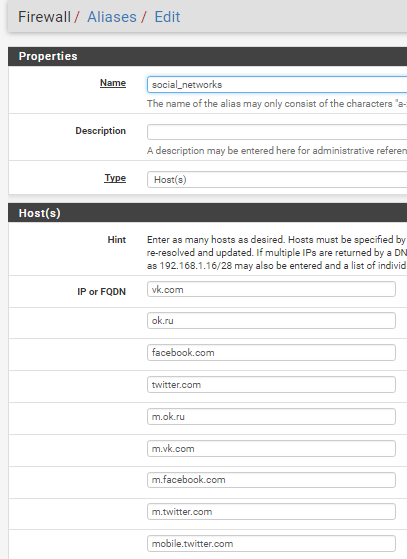

Или правилами fw на ЛАН. Создаются алиасы c адресами, напр. youtube.com, ok.ru etc, к-ые и исп-ся в reject-правилах fw на ЛАН. Ес-но, что они стоят выше разрешающих. Можно поместить их и во floating rules. Тогда они будут выполняться ранее всех правил fw на отдельн. интерфейсах. -

@oleg1969

1 Подобную ссылку я давал еше пол года назад Так что ничего нового

В вашем комментарии (https://forum.netgate.com/topic/128912/не-могу-войти-на-192-168-1-1-ошибка-сертификата/4) речь шла про сертификат. Он там не нужен. Нужен только CA. Плюс человек делал апдейты в своем посте. За год многое могло измениться.

2 правилами fw на ЛАН youtube.com не блокируются и не помогут ни какие алиасы c адресами OK,RU правилами fw на ЛАН блокируется

Это не так. И это работает. Стоит только завернуть принудительно все dns-запросы из ЛАН на адрес пф (надеюсь, что вы не разрешаете доступ по tcp\udp 53 во вне беcконтрольно из ЛАН, да?)

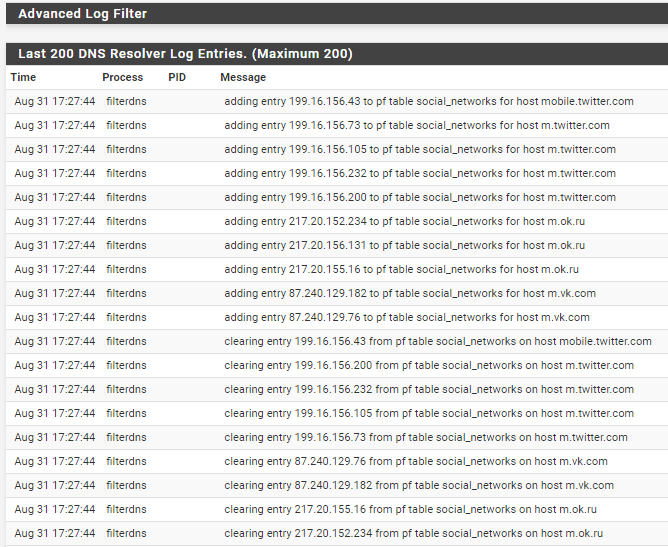

Каждые 5 минут у меня адреса в алиасе social_network обновляются.

А pfBlockerNG блокирует все что душа пожелает

Не поверите. Он также принудительно заворачивает днс-запросы на лок. адрес пф, блокируя доступ к ресурсам из выбранных в нем категорий на уровне DNS.

Не зря же использование dns resolver в нем обязательно. -

Добрый.

@oleg1969Это не комментарий о сертификате ,а ссылка по настройке SQUID где и указано что нужен только CA, и эта ссылка актуальна и сейчас (читайте внимательно)

Один я там (https://forum.netgate.com/topic/128912/не-могу-войти-на-192-168-1-1-ошибка-сертификата) вижу?

Эээ..Как бы Вам объяснить? Не травмируя ранимую психику. CA - это Certificate Authority. Не сертификат.

В криптографии центр сертификации или удостоверяющий центр (англ. Certification authority, CA) — сторона (отдел, организация), чья честность неоспорима, а открытый ключ широко известен. Задача центра сертификации — подтверждать подлинность ключей шифрования с помощью сертификатов электронной подписи.

Все объяснил, привел ссылки выше. То, что возможно блокировать ресурсы, не используя доп. пакеты - также.

Перенимайте опыт.