Modo Puente - Sin NAT

-

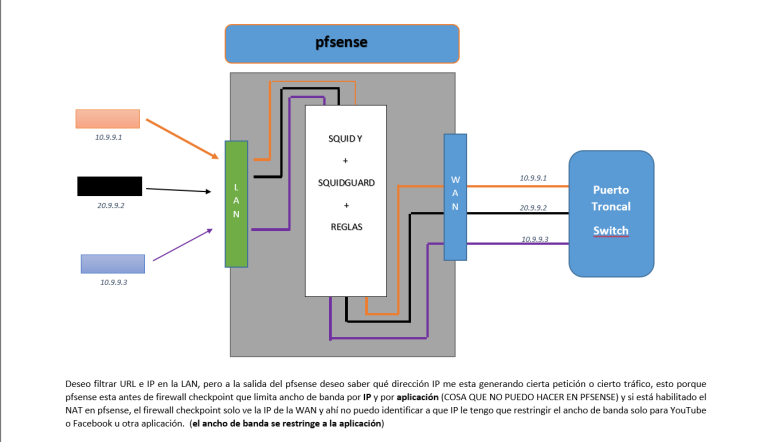

Tengo el siguiente panorama en mi red, existen varias subredes en las cuales se tiene que dar acceso a diferentes usuarios a ciertos servicios y con cierto ancho de banda, la forma que actualmente se hace es con un firewall de la marca checkpoint en donde se crea una regla que limita el ancho de banda a 4 direcciones IP a 1 mega para YouTube y Facebook y 3 megas para trafico http, pero a otras 3 direcciones se le deben de dar 2 megas para YouTube y media share (compartición de archivos) y 4 megas para navegación http en general, y así para varias IP, es muy a granel, lo que se hizo fue implementar entre checkpoint y la LAN una caja con pfsense con servicio de proxy cache (squid) y squidguard para filtrado de contenido, y con esto quitarle carga de trabajo al firewall de checkpoint, todo funciona excelente y se vieron los resultados, pero se presenta el siguiente problema… Pfsense por default hace Nat de su LAN a la WAN, de tal manera que checkpoint ya no puede ver de que dirección vienen las peticiones porque todas salen de la dirección de la WAN y de esta forma no se pueden aplicar las reglas específicas para cada IP de la LAN, tengo entendido que con el modo puente se puede hacer esto pero no logro hacer que quede, aquí una imagen que representa lo que quiero hacer, de antemano agradezco sus comentarios.

-

Checkpoint es quien administra tus enlaces segun veo, pfsense es solo un equipo donde manejas servicios como squid o tambien administra enlaces?

Si pfsense solo brinda el servicio de proxy u otros a tu red, no requiere WAN solo LAN y en las opciones del firewall hay que deshabilita todo el filtrado y por lo tanto NAT, solo necesitas la LAN y listo.

A ver si por ahi tu caso, saludos.

-

Ummmm. Creo que es en el Squid.

Si la petición llega al squid y el la vota con su IP, Entonces al squid hay que decirle que no enmascare la IP.

Lee sobre: "X-Forwarded Header Mode" de SQUID

Es lo que se me ocurre por los momentos.

Saludos.

-

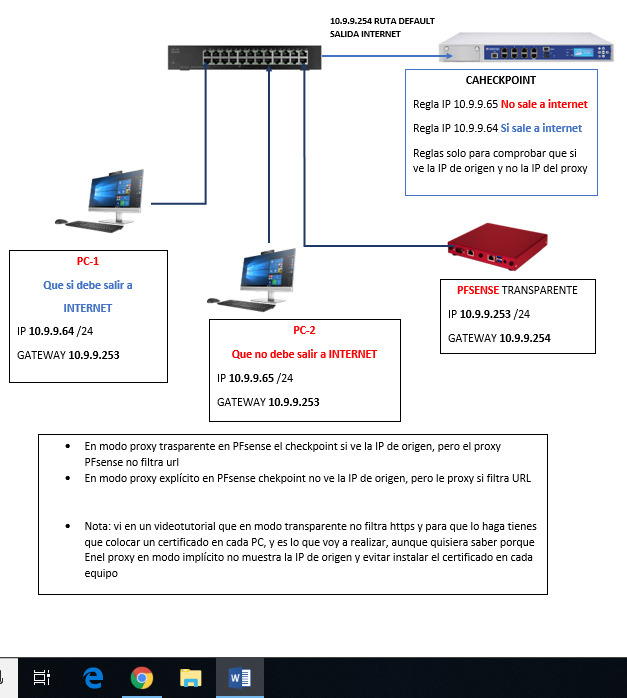

@periko Gracias por tu ayuda, ya realizé la configuración que sugieres pero sigue igual, pero me di cuenta de algo, si en una computadora pongo como puerta de enlace la IP de la tarjeta LAN del proxy, ahi si me reconoce el trafico por IP (como me doy cuenta: en checkpoint genere una regla la cual bloque el trafico para la IP 10.9.9.250 y deje pasar el trafico a la IP 10.9.9.251, cuando coloco la IP .250 me bloquea, y cuando coloco la .251 me deja salir]) PERO.. el proxy no filtra nada, en pocas palabras no funciona, solo me esta enrutando , a pesar de que esta en modo transparente y que la subred esta agregada y esta escuchando en la tarjeta LAN y si el proxy lo pongo en modo explicito si filtra pero deja de enrutar.

-

@j-sejo1 gracias por tu apoyo, ya lei sobre X-Forwarded Header Mode y caso extraño por ningún lado me reconoce la dirección origen el checkpoint

-

@arymec si pfsense no es el gw de tu red, el modo-transparente no funciona, ya te distes cuenta, solo no-transparente te funcionara en la red.

En tu pfsense, quien es el gw de tu interfaz LAN?

-

Así es mi entorno y situación después de las recomendaciones, recordando que lo que se pretende es que el checkpoint filtre por aplicación a ciertas IP de ahí la importancia de identificar la IP de origen

-

Adicional al parámetro: X-Forwarded Header Mode

Solo se me ocurre deshabilitar el nat de salida. (natout)

Para ver si con eso el parametro X-Forwarded Header Mode si te hace caso.

Saludos.

-

@periko Muchas gracias por la pauta, quedo listo, tenias razón, lo puse como gateway de las PC y el trafico es visualizado con la dirección IP de origen

-

Fuera de tópico. Que utilizaste para realzar el gráfico?

Gracias. -

@j-sejo1 office 2016, descargue las imagenes y les elimine el fondo jejeje, muy rudimentario pero practico.