Telekom FTTH OpenVPN Packetloss

-

Hallo!

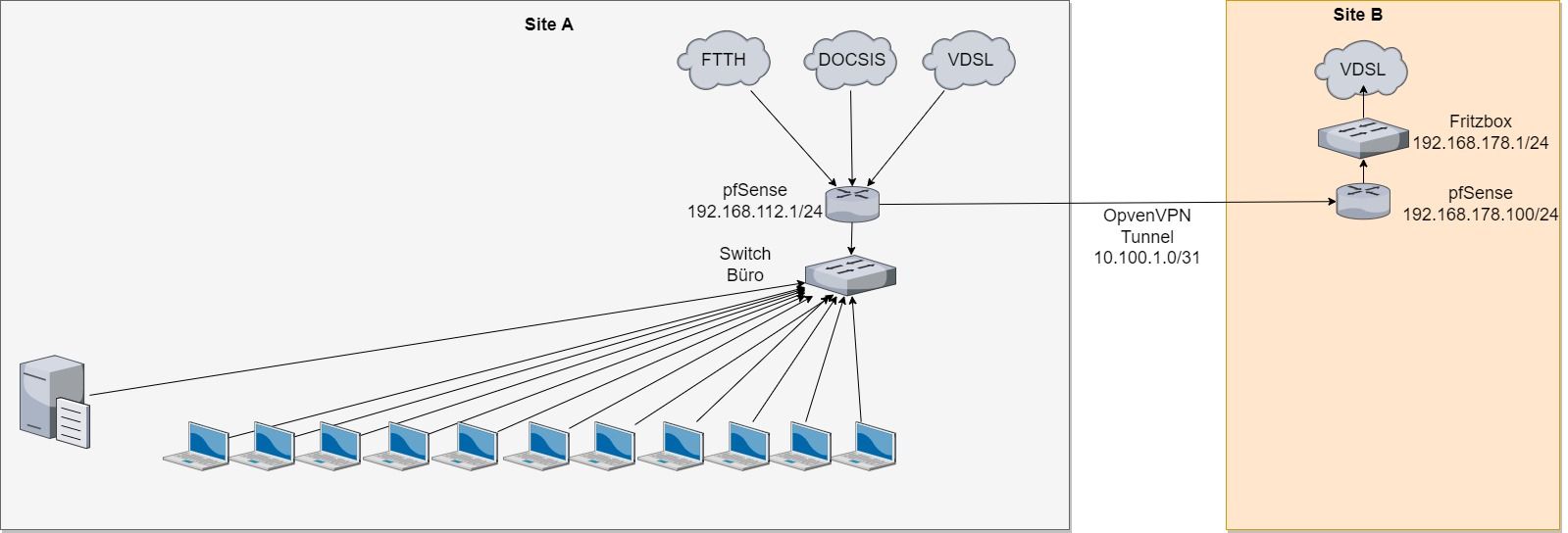

Ich betreibe eine pfSense 2.6 mit Multi WAN aus FTTH, DOCSIS und VDSL. Primär läuft die FTTH Leitung und baut per OpenVPN eine site-to-site zu einer anderen pfSense 2.6 an einem VDSL Anschluss auf.

Bei der FTTH Leitung tritt beim Upload ins Site 2 Netz Packetloss auf, jedoch nur im VPN Tunnel. Die Leitung selbst ist stabil. Ebenfalls die VDSL Leitung auf der Gegenseite (Site 2) ist stabil. Das Problem tritt bei Nutzung der DOCSIS oder VDSL Leitung auf meiner Seite jedoch nicht auf und das bei exakt gleicher Konfiguration des Tunnel.Ich habe schon mit verschiedenen MTU gespielt, MSS, UDP oder TCP Tunnel, es macht alles keinen Unterschied. Wireshark bringt auch keinen wirklichen Aufschluss. Ich weiß nicht wo ich ansetzen soll um der Ursache auf den Grund zu kommen. Vielleicht hat jemand eine Idee, oder schon Erfahrung.

-

@mrsunfire ich glaube für den anfang bitte mal einen GRAFISCHEN NETZWERKPLAN, so können wir drauf aufbauen und gezielt fragen stellen

-

@micneu Natürlich, gerne.

-

@mrsunfire danke, jetzt währe natürlich schön gewesen noch ein paar infos:

- hersteller/model der hardware auf dem die sense läuft

- bandbreite der einzelnen leitungen

ich hatte es mal im zusammenhang einer apu & vpn das die damit überfordert war und somit auch packet verluste hatte.

-

@micneu Also die schwächere Seite ist die Site B. Dort läuft eine APU4D. Allerdings schafft die mit der den anderen beiden Leitungen die gleiche Geschwindigkeit (40 MBit/s), ohne Packetloss. Während es bei der FTTH Leitung zu eben diesem kommt. Auf Site A werkelt ein i7 1165-G7 mit 16GB DDR4.

-

@mrsunfire macht die sense pppoe?

- bitte mal screenshots deiner wan interfaces

- screenshots deiner openvpn konfig

- was genau ist das "i7 1165-G7" für ein computer, wieviel netzwerk interface sind verbaut und wie sind die angebunden (IST DAS EIN Intel NUC MIT EINEM ETHERNET INTERFACE)?

ich hoffe du hast keine usb ethernet interfaces genommen, das ist keine gute idee (am besten mal die forum suche nutze, da wird sowas öfter behandelt)?

PS: ist das im privaten oder im geschäftlichen umfeld im einsatz?

-

Für S2S mal IPsec oder Wireguard eingesetzt?

Tritt da der Verlust auch auf? -

@nocling said in Telekom FTTH OpenVPN Packetloss:

Für S2S mal IPsec oder Wireguard eingesetzt?

Tritt da der Verlust auch auf?Genau das habe ich nun gemacht (WG). Leitung läuft mit 100 MBit/s (Maximum) ohne Packetloss.

Es ist ein MiniPC, genauer gesagt der größere von diesen: https://www.servethehome.com/intel-core-i7-1165g7-fanless-6x-2-5gbe-firewalls-i225-pfsense-opnsense-proxmox/

6x Intel i225-V3 i7 1165G7 CPU und 16GB DDR4 2666 RAM. Dazu noch eine NVMe. Mit USB Interfaces hantiere ich selbstredend nicht. Das Ganze ist bei mir privat verbaut.

-

@mrsunfire und wo sind die screenshots, so können wir nicht sehen was du konfiguriert hast.

ps: spannende kiste aber am besten finde ich das resultat:

"For those that are running businesses and want pfSense, the Netgate 4100/6100 would be a better option since those are better quality."

das währe acu mein rat gewesen, für privat die netgate 4100, im geschäfst bereich (und ambitunierte hobby firewaller) gerne die 6100 (ich hätte mir mal die 6100 kaufen sollen)

-

@micneu Ich würde gerne Netgate Hardware nutzen, nur sind mir die Kisten einfach zu langsam, sorry wenn ich das so hart sagen muss. Und die Großen nehmen mir zu viel Strom. Ich war tatsächlich schon kurz davor die 6100 für den Heimbetrieb zu nehmen, da diese SFP+ kann. Allerdings wäre die CPU und RAM ein Downgrade zu meiner alten Hardware. Darum bin ich auf den neuen MiniPC. Ich nutze die Teile nun seit 5 Jahren und hatte tatsächlich noch nie Probleme. Die einzige Downtime ist der Reboot bei einem pfSense Upgrade. Zweifellos würde die 6100 sicher für meine Anwendungszwecke reichen, aber es geht gegen meine Art mich nicht "verschlechtern" zu wollen, rein Leistungstechnisch gesehen. Beruflich gibt es vielleicht bald die 7100U. Da sind Strom und Lärm zweitrangig.

Es muss tatsächlich ein OpenVPN Tunnelproblem sein. Ich vermute jedoch dass mein genutzter Port im Zusammenspiel mit der Telekom die Ursache ist und/oder doch die APU, die an ihre Grenzen kommt, da die FTTH Leitung im Upstream mehr schiebt, als die beiden anderen. Ich forsche weiter und gebe noch mal Feedback.

-

@mrsunfire ich war mal deiner gleichen meinung, habe aber mich von einem profi überzeugen lassen das eine ordentliche/optimierte hardware für netzwerk die bessere wahl ist. aber schön das ich dich überzeugen konnte das die APU ein problem sein könnte

-

Zu langsam, wie definierst du das?

Rohleistung?

Oder pps und Durchsatz, sowie Crypto Durchsatz im Praxisbetrieb?Denn die C Atoms sind speziell darauf abgestimmte CPUs, mit QAT Erweiterung und lassen so gut wie alle Crypto und Hash Sachen direkt per Hardware laufen, auch SHA512 ist hier per Hardware umgesetzt wie auch ChaCha20-Poly1305.

Wie viel Rohleistung willst du denn dann dagegen werfen, damit du das in Software umgesetzt schneller hin bekommst also ein C3338R/C3558.

312/552MBit/s IMIX bei IPsec sind eine Ansage, welche 16W CPU schafft das denn auch?Aber klar im Geekbench kannst mit dem C Atom nix reißen, bringt mir aber auch nix, will auf meiner Appliance PPS schieben und nicht zocken.

-

@mrsunfire said in Telekom FTTH OpenVPN Packetloss:

@micneu Ich würde gerne Netgate Hardware nutzen, nur sind mir die Kisten einfach zu langsam, sorry wenn ich das so hart sagen muss. Und die Großen nehmen mir zu viel Strom. Ich war tatsächlich schon kurz davor die 6100 für den Heimbetrieb zu nehmen, da diese SFP+ kann. Allerdings wäre die CPU und RAM ein Downgrade zu meiner alten Hardware. Darum bin ich auf den neuen MiniPC. Ich nutze die Teile nun seit 5 Jahren und hatte tatsächlich noch nie Probleme. Die einzige Downtime ist der Reboot bei einem pfSense Upgrade. Zweifellos würde die 6100 sicher für meine Anwendungszwecke reichen, aber es geht gegen meine Art mich nicht "verschlechtern" zu wollen, rein Leistungstechnisch gesehen. Beruflich gibt es vielleicht bald die 7100U. Da sind Strom und Lärm zweitrangig.

HW-für-Heimgebrauch-mit-Ressourcen-für-Spieltrieb/8 und folgende...

HW-für-Heimgebrauch-mit-Ressourcen-für-Spieltrieb/8 und folgende...