PfSense 2.4.4-RELEASE-p2 + Mikrotik

-

Доброго времени суток коллеги

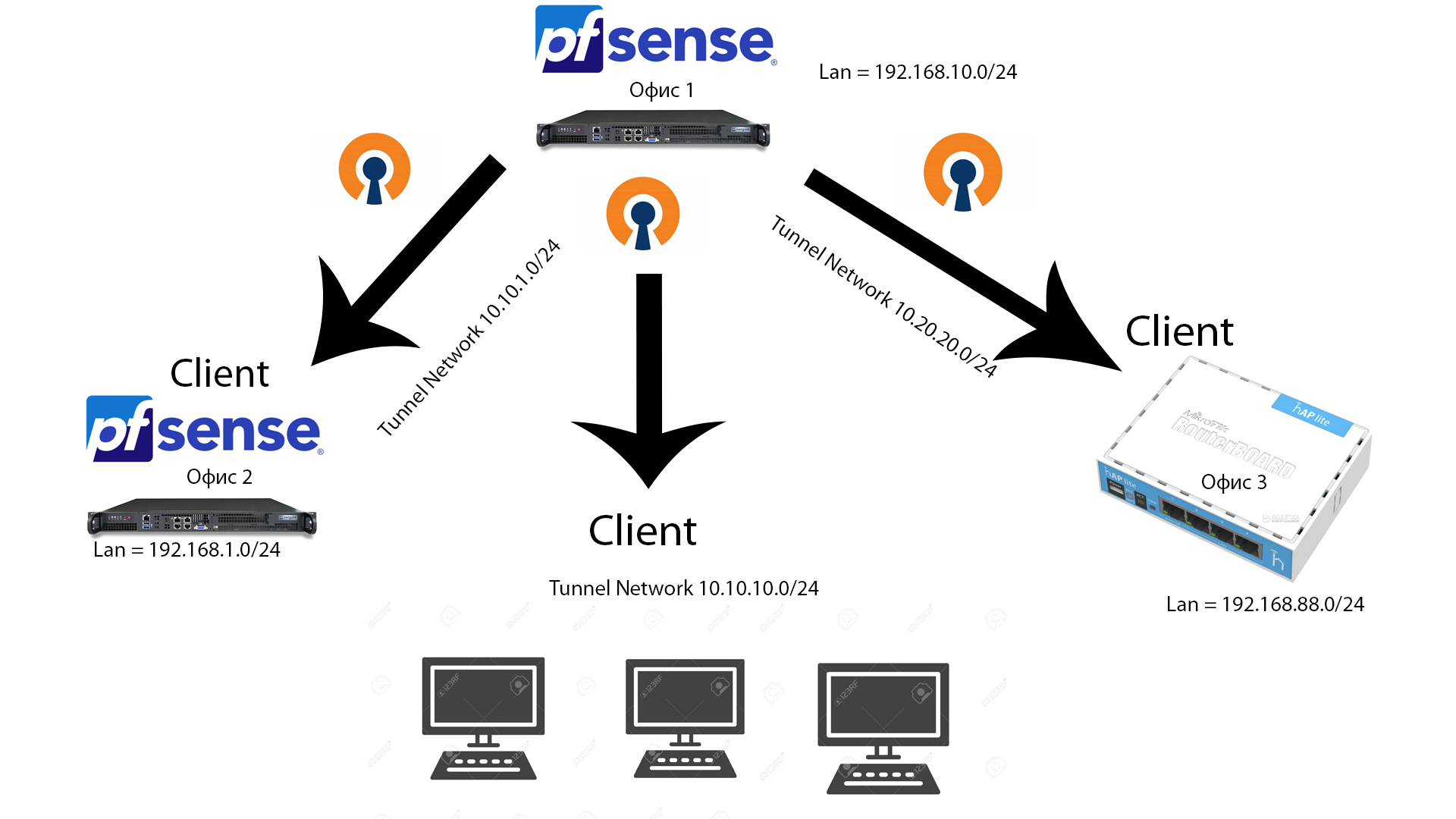

Имеется PfSense (Офис 1)

wan = DHCP (111.111.111.111)

lan = 192.168.10.0/24на нем поднят VPN Server для windows клиентов

Tunnel Network 10.10.10.0/24Все прекрасно работает все хорошо, все устраивает

Имеется еще один удаленный офис, так же стоит PfSense (Офис 2)

wan = 222.222.222.222

lan = 192.168.1.0/24Для него поднят отдельный VPN Server

Tunnel Network 10.10.1.0/24Все работает, все хорошо сети между собой видят друг друга все отлично.

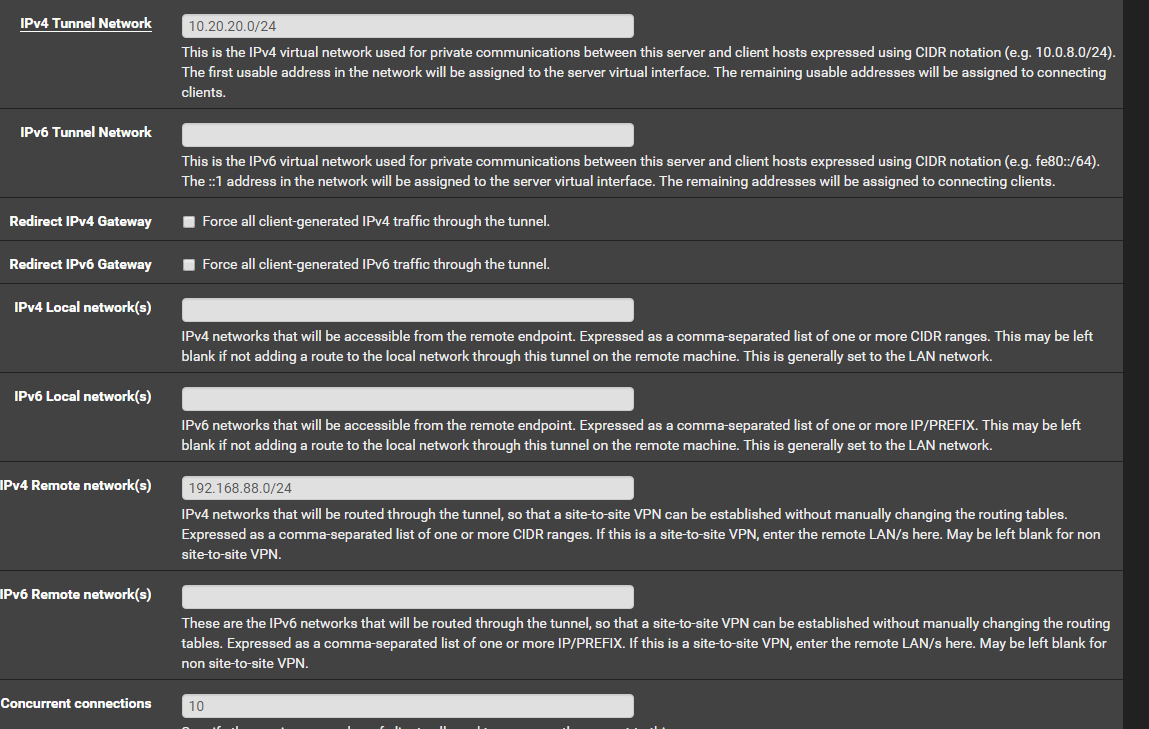

Имеется 3-й VPN Server для Mikrotika (Офис 3)

wan = 333.333.333.333

lan = 192.168.88.0/24

Tunnel Network 10.20.20.0/24Из Офиса 2 (192.168.1.0/24) видно 10.10.10.0/24

Из Офиса 2 (192.168.1.0/24) не видно 10.20.20.0/24

Вопрос почему не видно 192.168.1.0/24 > 10.20.20.0/24 ?10.10.1.0/24 10.10.1.2 UGS 0 1500 ovpns2

10.10.1.2 link#9 UH 5883580860 1500 ovpns2

10.10.10.0/24 10.10.10.2 UGS 202324246 1500 ovpns1

10.10.10.1 link#8 UHS 0 16384 lo0

10.10.10.2 link#8 UH 5984845 1500 ovpns1

10.20.20.0/24 10.20.20.2 UGS 0 1500 ovpns3

10.20.20.1 link#10 UHS 0 16384 lo0

10.20.20.2 link#10 UH 0 1500 ovpns3

127.0.0.1 link#5 UH 6078 16384 lo0

192.168.1.0/24 10.10.1.2 UGS 185056 1500 ovpns2

192.168.10.0/24 link#1 U 1880130777 1500 em0

192.168.10.250 link#1 UHS 780 16384 lo0 -

Добрый день! Было бы интересно посмотреть таблицы маршрутов на PfSense (Офис 2) и микротике.

-

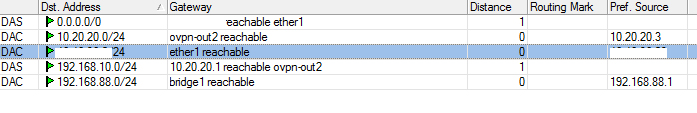

@vladimirlind

Офис 2

default 10.10.1.1 UGS 3111842600 1500 ovpnc1

10.10.1.1 link#8 UH 0 1500 ovpnc1

10.10.1.2 link#8 UHS 23 16384 lo0

127.0.0.1 link#4 UH 3038 16384 lo0

192.168.1.0/24 link#2 U 6616085726 1500 vr0

192.168.1.1 link#2 UHS 0 16384 lo0

192.168.10.0/24 10.10.1.1 UGS 493814 1500 ovpnc1

192.168.10.250 10.10.1.1 UGHS 7299453 1500 ovpnc1Маршрута на 10.10.10.0/24 нет, но сеть видна

-

Ок, на PfSense (Офис 2) дефолт смотрит в туннель. А на микротике?

-

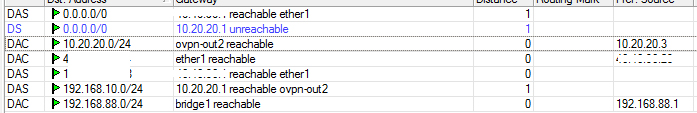

-

На микротике нет маршрута к 192.168.1.0/24 через ovpn

Может, ему сообщить маршрут на сервере для микротика с помощью remote network. Либо локально на микротике установить маршрут. -

@vladimirlind

И задал по дефолту VPN маршрут -

по дефолту не очень хорошо ставить маршрут в опенвпн - все-таки есть действующий на WAN , которым, в частности, пользуется и опенвпн клиент на микротике. Ну и статус unreachable говорит сам за себя.

-

@vladimirlind сказал микротику что 192.168.1.0/24 за ovpn-out

С микротика (192.168.88.0/24) пинги пошли на Офис 2 (192.168.1.0/24)

А вот как теперь сказать PfSense (192.168.1.0/24) что есть сеть 192.168.88.0/24 -

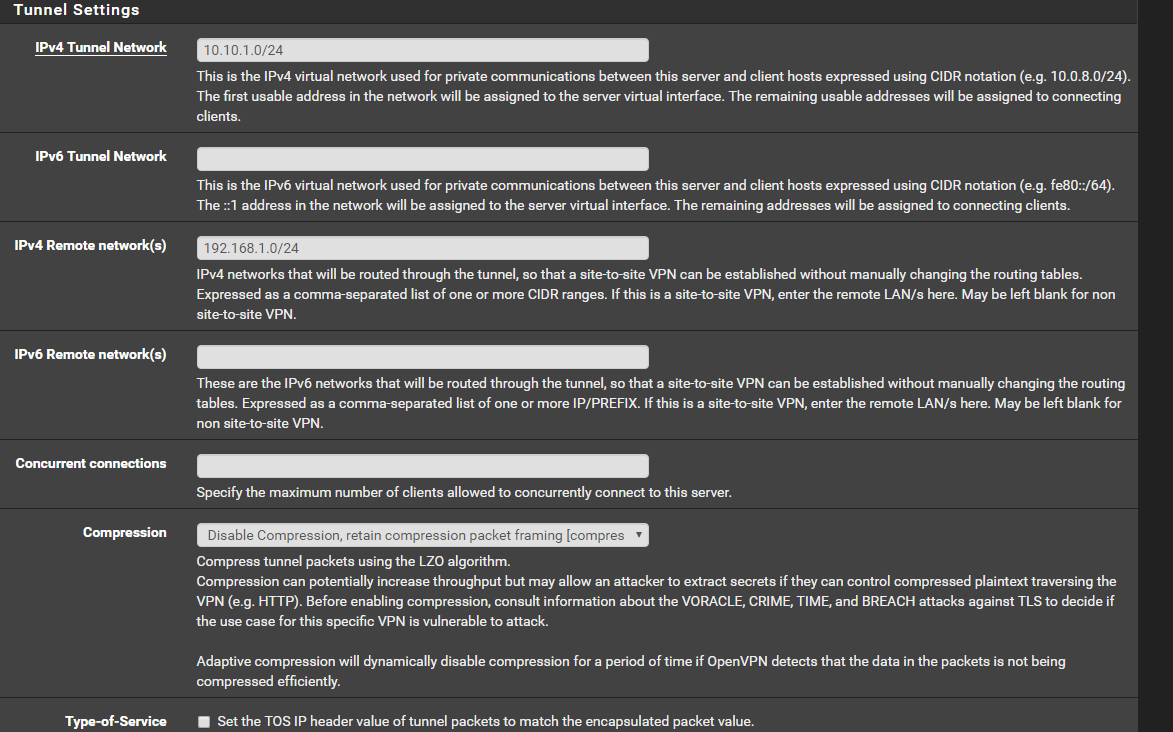

на сервере для pfsense (офис 2) в окошке remote networks поставьте 192.168.88.0/24 и переподключитесь к серверу.

-

@vladimirlind

К каком именно окошке прописать?

На сервере или клиенте?

-

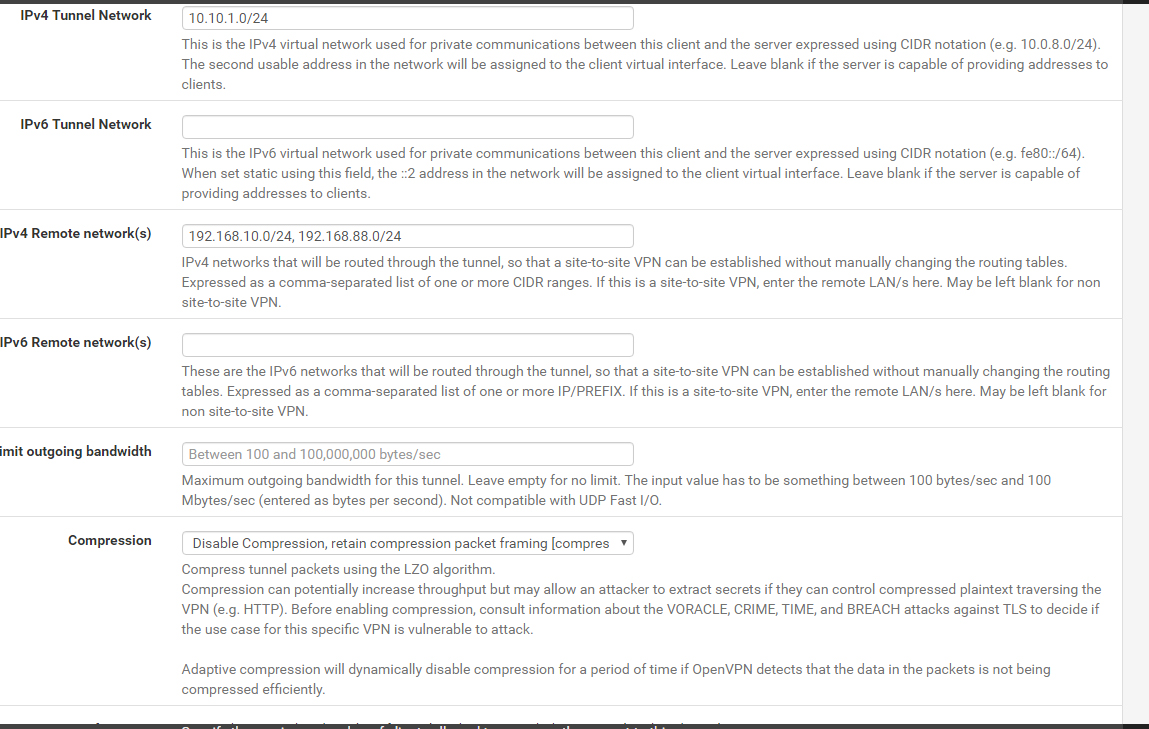

Да, раз у нас режим пир-ту-пир, то лучше на клиенте Офис 2 192.168.88.0/24 поместите в remote networks.

А на сервере для микротике на офис 1 поставьте 192.168.88.0/24 тоже в remote networks. -

@vladimirlind

remote networks 192.168.10.0/24;192.168.88.0/24 Так? -

@Mister511 said in PfSense 2.4.4-RELEASE-p2 + Mikrotik:

remote networks 192.168.10.0/24;192.168.88.0/24 Так?

на клиенте офис 2 - да.

на сервере для микрота только 192.168.88.0/24

-

@vladimirlind

192.168.88.0/24 10.10.1.1 UGS 12 1500 ovpnc1

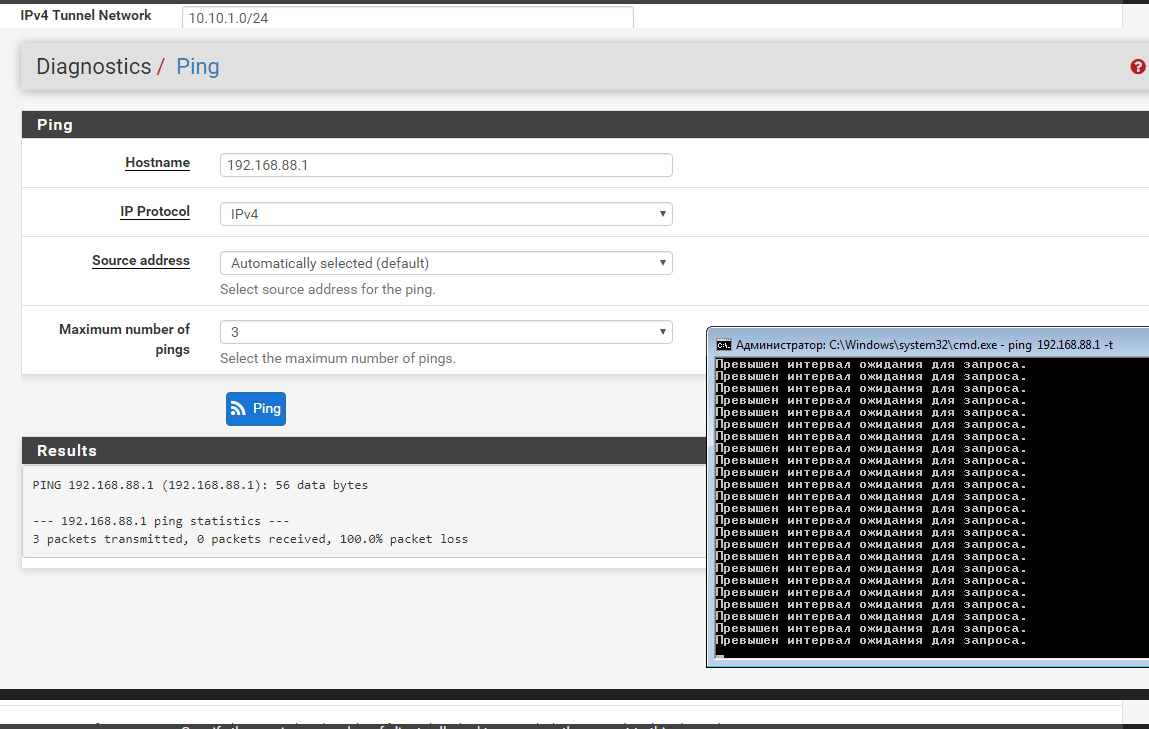

Сделал, маршрут на клиенте прописался но пинга на 192.168.88.0/24 нет -

А на сервере для микротика 192.168.88.0/24 в remote networks добавили?

192.168.88.0/24 есть в маршрутах на офис 1?

-

@vladimirlind А на сервере для микротика 192.168.88.0/24 в remote networks добавили? Да

192.168.88.0/24 10.20.20.2 UGS 0 1500 ovpns3

Прописался маршрут -

@vladimirlind сервер микротика

Клиент офиса 2

-

В качестве source для пинга что берете на офис 2? Укажите интерфейс Lan c 192.168.1.x

Или вы с хоста в 192.168.1.0/24 пингуете? -

@vladimirlind

с PfSense и с хоста

с PfSense и с хоста