[Résolu] Impossible de configurer des VLAN

-

Merci bien, j'écoute vos conseils et me lance dans une nouvelle installation. Merci encore !

-

J'ai vécu l'opération d'ajouter des vlan à une config où cela n'était pas prévu au départ.

J'avais à dispo des interfaces réseau (serveur rackable avec 2 ports internes plus une carte 4 ports, là j'avais prévu), et, comme indiqué par Tatave, on peut le faire.

Je précise que, même sachant qu'il faut une interface libre qui devra être sans adresse, on galère un peu ...Mais en fait , il faudrait toujours activer les vlan à l'installation, quitte à indiquer le LAN = vlan 1, car 'vlan 1' est équivalent à 'pas de vlan'.

-

@jdh tu ne peux pas imaginer ce que c'est de devoir faire tout ses paramétrages alors que l'on a des connaissances minimes en réseau. J'ai refait toute mon installation mais je dois être soit très naze finalement, soit avoir un soucis.

Je me suis engagé bénévolement à faire ce travail pensant que ça allait me prendre 2j max, j'en suis a 1 mois et demi lol.j'ai bien avancé je le suis contrairement aux idées reçues bien renseigné mais ça me dépasse je crois. Je suis prêt a payer quelqu,un tellement que ça me semble impossible lol.

Je n'arrive pas a trouver un Tuto correct pour installer une interface propre avec 3 VLAN.

Mais bon c'est ma faute ça m'apprendra à trop m'avancer ^^

-

Mais, bien évidemment, paramétrer correctement un firewall, ce n'est certainement pas une tâche que l'on peut faire 'en heures'.

A titre perso, j'ai commencé à lire des livres comme O'Reilly 'La sécurité sur Internet' (1996) où on écrivait le mot 'bastion' pour firewall ! cf https://www.anibis.ch/de/d-b%C3%BCcher-~-comics-sachb%C3%BCcher-~-ratgeber-informatik--2174/firewalls-la-s%C3%A9curit%C3%A9-sur-internet-1996--26491621.aspx

A l'époque, le roi du firewall était CheckPoint avec son mode 'statefull' ... Sous Linux, et dans ce livre, on parlait d'ipchains et pas d'iptables !

Cela dit, un firewall avec 3 interfaces, pour des besoins simples, un technicien avec un peu d'expérience, on ne doit pas passer 3 jours : 2 jours de préparation, 1 journée de paramétrage (dans cette proportion !!)

-

Lors de la reinstallation donc je fais la manip suivante

Do VLAN need to be set up now : y

Parent interface : xl0 ( lan )

VLAN tag : 1Enter the WAN interface : bge0

Et du coup pour l'interface LAN

Enter the LAN interface : xl0.1 ?

Enter the optional 1 interface name : entrer ( par défaut )Je configure ensuite les adresses

Wan : je laisse en DHCP pour le moment

Lan : ipv4 adress : 192.168.2.250

Subnet 24 bits

Upstream gateway : entrer ( aucun )

Ipv6 : idem

Dhcp : y / 192.168.2.10 - 192.168.2.100

Revert to http webconfiguration : yC'est sensé fonctionner comme cela ?

-

Par défaut c'est bien en général ...

(Le revert to http, je vois pas bien à l'install ...)Si depuis un pc connecté (sur un switch connecté) à l'interface LAN, on accède à l'interface c'est que c'est tout bon ...

-

@jdh do you want to revert HTTP as the web configuration protocol*

Bon ça ne fonctionne pas, je vais abandonner cela vaut mieux pour tout le monde je crois, désolé de vous / t'avoir fait perdre du temps

-

Je n'ai pas le matériel pour tester ...

matériel : un pc classique avec 2 ports ethernet RJ : l'un sera vers WAN, l'autre vers LAN via un switch

switch : basique

Si on install pfsense avec activant les VLAN et en affectant LAN à vlan=1, interface branchée à un switch non administrable, un pc branché sur le switch peut-il pinguer pfSense ?

Faut-il obligatoirement un switch administrable ?

NB : un switch administrable a tous les ports à 'untagged = 1' par défaut, ce qui fait que cela fonctionne 'comme un switch non administré'. -

salut salut

Ce n'est pas impossible, bien que cela puisse passer pour très compliqué pour un débutant ou une personne parachuté dans la problématique ce qui est manifestement votre cas.

-1 je déclare les switchs les vlan et sur les ports de communication je tag tous les vlans pour que la communication entre les switch puissent bien faire passer les vlan d'un swtich à l'autre. et je sauvegarde sur les switch la conf et aussi sur ma machine en premier lieu avant de basculer sur le serveur qui va bien les fichiers de conf.

-2 sur le pf, via la console donc pas par l'interface web. dans assignation cartes et vlan menu "1 interface assignation" c'est la que nous allons dire sur quelle interface nos allons déclarer les vlans,

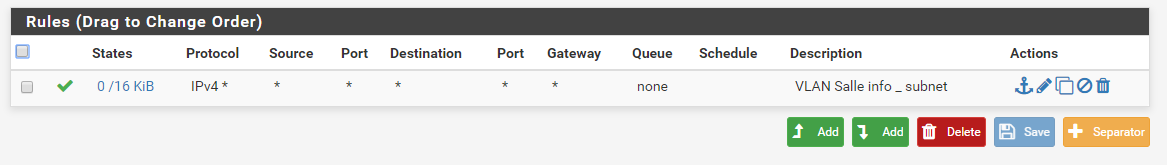

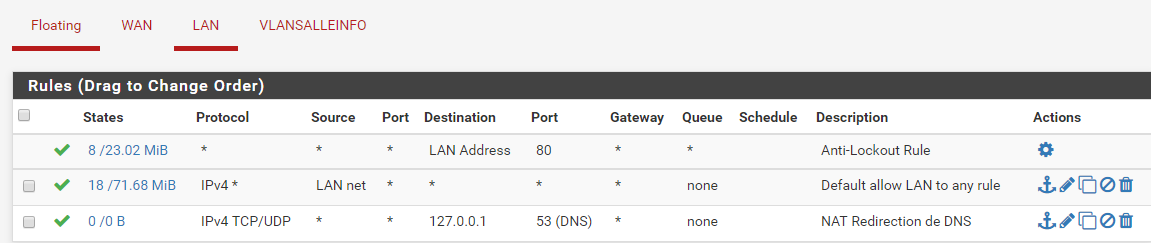

nota perso je laisse wan libre mais c'est sur la carte dite "lan" que je vais assigner les vlan, (1 admin "switch" et autres... , 14 lan pédago, 15 lan administratif, 16 wifi captif....)

-3 assignation des ip que est le menu suivant sur la console. vlan par vlan comme si j'assignais à une carte réseau physique. le wan reste la carte wan donc la porte de sortie vers l'extérieur.

c'est sauvegardé je reboot le pf et rouler les petits bolides tout devait etre bon. si vous brancher la cable sur le(s) switch(s) et vous aurez accès à l'interface web de pf.

-

Hello, j'ai enfin pu faire ce que je voulais, la raison pour laquelle je n'y arrivais pas est super idiote : une de mes carte réseau ne supportait pas les VLAN.

Merci pour vos conseils et votre patience ! :)