Keine DNS Auslösung mit aktiviertem VPN Client sobald der DNS Resolver aktiviert ist

-

Hi,

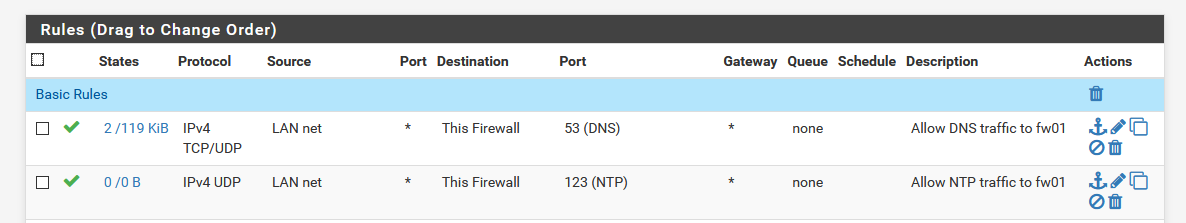

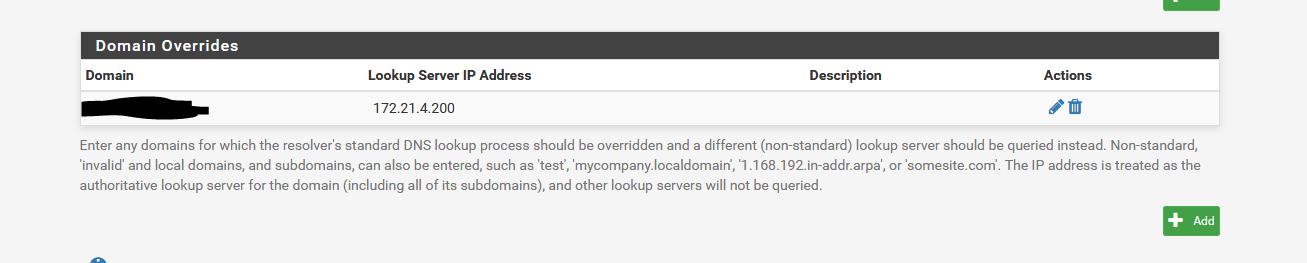

also wenn ich im DNS Resolver meine Domain aus dem Netzwerk hinter dem Watchguard VPN eintrage dann funktioniert es.

Klar, weil dann der DNS Resolver dafür nicht verwendet wird.

Letztendlich wäre das für mich so ok, hauptsache es funktioniert. Allerdings würde mich es schon Interessieren warum das Verhalten so ist wie es ist :)

-

@johndo said in Keine DNS Auslösung mit aktiviertem VPN Client sobald der DNS Resolver aktiviert ist:

also wenn ich im DNS Resolver meine Domain aus dem Netzwerk hinter dem Watchguard VPN eintrage dann funktioniert es.

Das KANN gar nicht funktionieren, sorry :)

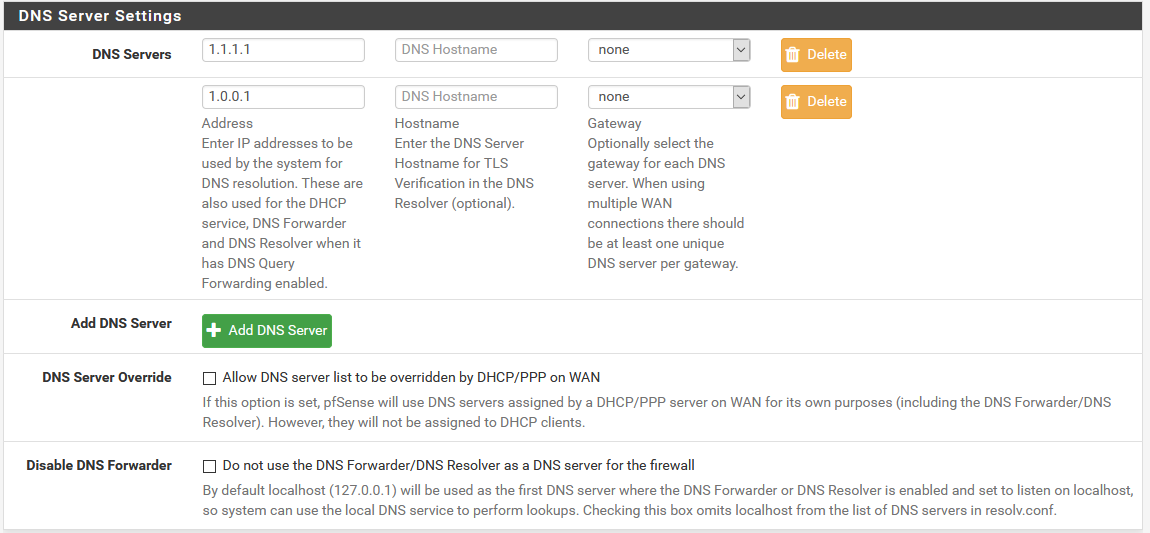

Deine pfSense hat keinerlei Verbindung zu 172.21.4.200. Das heißt sämtliche Anfragen an die Domain die du unter Override eingetragen hast gehen ins Leere. Kannst du das via DNS Test (Diagnostics) auf der pfSense bitte mal testen? Oder hast du auf der pfSense NOCH einen Tunnel auch in die Firma? Ansonsten ist es quatsch und der Override kann eigentlich nie klappen.Wenn der Resolver der Sense die Adresse nicht auflösen kann hilft eigentlich nur entweder den Forward Mode reinzumachen - dann würde er weiterleiten auf 1.1.1.1 was du unter "General" konfiguriert hast (und auch dann stellt sich mir die Frage, warum das dann plötzlich funktionieren sollte?) oder so wie ich weiter oben schrieb, den TAP Adapter von der Watchguard auf Windows Seite zu präferieren, dass er den als erstes nutzt wenn ein VPN offen ist und auch dessen DNS Server nutzt.

Welchen er nutzt siehst du ja, wenn du unter dem Command Prompt oder Powershell "nslookup" eingibst, selbst mit VPN offen wird das potentiell der sein, der die Sense via DHCP verteilt hat, weil Windows das mit parallelem Lookup nicht so drauf hat.

Da der WG VPN Client wohl nix anderes als ein verkapptes OpenVPN ist (wenn ich den Adapternamen sehe), hat er auch genau das Gleiche Problem wie OpenVPN.

Da könnte u.a. der alte Tipp mit dem MultiHomed DNS helfen, da du ja wie du sagst die WG VPN Config nicht verändert kannst (oder hast du ggf. eine Text Config und kannst da zusätzlich noch was reineditieren?).Ansonsten schau mal hier:

http://woshub.com/dns-resolution-via-vpn-not-working-windows/

älterer Artikel, der aber genau den Kern trifft, was auch OpenVPN passiert:

If you are using Split Tunneling (the “Use default gateway on remote network” option is unchecked) for your VPN connection, you can access the Internet from your local network, but you cannot resolve DNS addresses in the remote VPN network (IPv6 disabling does not help here).

You must understand that Windows sends a DNS query from the network interface, which has the highest priority (lower value of the interface metric). For example, your VPN connection works in the the Split Tunneling mode (you want to access Internet from your LAN and your corporate resources over VPN).Mit einem

Get-NetIPInterface | Sort-Object Interfacemetrickann man das abfragen, welche ID welches Interface hat. U.a. ist das auch der Grund, warum es manchmal per OpenVPN Probleme gibt, wenn im Unternehmen ein Proxy (Squid) zum Einsatz kommt. Der wird dann nämlich auch gern mal ignoriert, obwohl er automatisch gepusht wird weil Windows die IfIndex berücksichtigen will.Man kann aber manuell den Index herunterstufen und damit die VPN Verbindung bspw. auf 10 stellen (meistens haben LAN/Ethernet 25) und das damit über die lokalen Netze stellen, DANN müsste eigentlich auch dein DNS etc. via VPN der "Tonangeber" sein :)

-

Das runterstufen kurz für dein Beispiel:

netsh int ip set interface interface="Ethernet" metric=15oder

netsh int ip set interface interface="Ethernet0" metric=35das LAN hochstufen. Würde aber eher das VPN runterfahren, gerade wenn du mehrere LANs/VLAN/Virtuelle Adapter hast, wäre das sonst etwas nervig.

Bei mir siehts bspw. so aus:

PS C:\Users\groh> Get-NetIPInterface | Sort-Object Interfacemetric ifIndex InterfaceAlias AddressFamily NlMtu(Bytes) InterfaceMetric Dhcp ConnectionState PolicyStore ------- -------------- ------------- ------------ --------------- ---- --------------- ----------- 77 vEthernet (WSL) IPv6 1500 15 Enabled Connected ActiveStore 77 vEthernet (WSL) IPv4 1500 15 Disabled Connected ActiveStore 16 ProtonVPN IPv4 1500 25 Enabled Disconnected ActiveStore 9 VirtualBox Host-Only Network #2 IPv4 1500 25 Disabled Connected ActiveStore 13 VirtualBox Host-Only Network #4 IPv4 1500 25 Disabled Connected ActiveStore 7 VirtualBox Host-Only Network #3 IPv4 1500 25 Disabled Connected ActiveStore 26 Ethernet IPv4 1500 25 Enabled Connected ActiveStore 27 OpenVPN 1 IPv4 1500 25 Enabled Disconnected ActiveStore 8 OpenVPN 2 IPv4 1500 25 Enabled Disconnected ActiveStore 19 LAN-Verbindung* 2 IPv4 1500 25 Enabled Disconnected ActiveStore 25 LAN-Verbindung* 1 IPv4 1500 25 Enabled Disconnected ActiveStore 9 VirtualBox Host-Only Network #2 IPv6 1500 25 Enabled Connected ActiveStore 19 LAN-Verbindung* 2 IPv6 1500 25 Disabled Disconnected ActiveStore 7 VirtualBox Host-Only Network #3 IPv6 1500 25 Enabled Connected ActiveStore 16 ProtonVPN IPv6 1500 25 Enabled Disconnected ActiveStore 13 VirtualBox Host-Only Network #4 IPv6 1500 25 Enabled Connected ActiveStore 26 Ethernet IPv6 1500 25 Enabled Connected ActiveStore 27 OpenVPN 1 IPv6 1500 25 Enabled Disconnected ActiveStore 25 LAN-Verbindung* 1 IPv6 1500 25 Enabled Disconnected ActiveStore 8 OpenVPN 2 IPv6 1500 25 Enabled Disconnected ActiveStore 18 WLAN IPv4 1500 70 Enabled Disconnected ActiveStore 1 Loopback Pseudo-Interface 1 IPv6 4294967295 75 Disabled Connected ActiveStore 1 Loopback Pseudo-Interface 1 IPv4 4294967295 75 Disabled Connected ActiveStoreDa wäre ich ziemlich doof dran, wenn ich VPN priorisieren will und alle "LAN" Arten hochsetzen müsste ^^

Außerdem: Wenn ihr v4 und v6 übern Tunnel nutzt, nicht vergessen beides runterzustellen für höhere Prio :)

-

Hi,

das hat funktioniert! Nachdem ich das hier gemacht haben:

netsh int ip set interface interface="Ethernet" metric=15

netsh int ip set interface interface="Ethernet0" metric=35geht sofort DNS Auflösung.

-

Hi,

aber wie kann das Problem nun gelöst werden? Muss dann am VPN Server bzw. VPN Client etwas geändert werden das diese Settings automatisch angezogen werden sobald ich mich einwähle?

Weil eigentlich wäre das ja nicht meine Aufgabe lokal Einstellungen vorzunehmen damit das VPN funktioniert oder?

Welche Einstellungen wären das den auf einem OpenVPN Server bei der pfsense? Nur das ich mal einen Anhaltspunkt habe welche Seetings das wären.

-

Hi,

und nochmal zum Verständnis bezüglich meinem Problem. Das heißt der LAN Adapter mit der niedrigsten Metric wird sozusagen auch für die DNS Auslösung verwendet?

Das heißt mit dieser Einstellung habe ich meinem LAN Adapter der für den VPN Client verwendet wird, eine niedriger Metric vergeben als der LAN Adapter der für mein lokales Netzwerk verwendet wird?

-

@johndo said in Keine DNS Auslösung mit aktiviertem VPN Client sobald der DNS Resolver aktiviert ist:

aber wie kann das Problem nun gelöst werden? Muss dann am VPN Server bzw. VPN Client etwas geändert werden das diese Settings automatisch angezogen werden sobald ich mich einwähle?

Das ist kein VPN Client/Server/Software oder Firewall Problem, das Problem kommt inhärent aus der Art wie Windows seine DNS Server abfrägt. Linux, MAC oder Unixe verhalten sich da je nach installierten Services gleich oder komplett anders.

Weil eigentlich wäre das ja nicht meine Aufgabe lokal Einstellungen vorzunehmen damit das VPN funktioniert oder?

Dein VPN funktioniert. Dein Client fragt nur nicht den internen DNS Server, weil dein OS "zu doof" dazu ist, wenn du ihm nicht sagst "VPN geht vor".

Welche Einstellungen wären das den auf einem OpenVPN Server bei der pfsense? Nur das ich mal einen Anhaltspunkt habe welche Seetings das wären.

OpenVPN hat da für Windows eine eigene Einstellung, die sich "block outside DNS" nennt. Sobald eine VPN Verbindung aktiv ist, blockt der Client alle Requests an andere DNS Server als die, die von OpenVPN gepusht worden. Ob der WG Client bzw. Server das auch kann, kann ich dir leider nicht beantworten, den kenne ich nicht.

und nochmal zum Verständnis bezüglich meinem Problem. Das heißt der LAN Adapter mit der niedrigsten Metric wird sozusagen auch für die DNS Auslösung verwendet?

Nicht ausschließlich aber primär und da Windows den primären bevorzugt und dort seine Queries hinwirft, landet deine Anfrage bei der Firewall die die internen DNS Namen nicht beantworten kann. Ich vermute, dass bei externer Abfrage entweder eine andere IP zurückkommt oder gar nichts (NXDOMAIN) und du dann deshalb keine Antwort vom Dienst bekommst. Ich bin mir nicht sicher aber ich glaube bei externem DNS (also wenn du dir 1.1.1.1 gibst), dann wird ggf. ein lokaler DNS bevorzugt weil "näher dran" oder es wird vielleicht der Request auch via VPN geschickt und schneller beantwortet als von extern so dass dann die Auflösung klappt. Könnte ein Timing Spiel sein. Die pfSense ist eben mit DNS Resolver für dich am Schnellsten erreichbar und gewinnt eigentlich damit fast immer. Eventuell sind aber die DNS Einträge auch interne IPs (die public abrufbar sind), dann könnte es sein, dass der DNS Resolver diese rausblockt (dafür gibts eine Einstellung wegen DNS Injection etc. die man ggf. abschalten könnte wenn es so wäre).

Da du aber wahrscheinlich den verwendeten DNS Namen und was an IPs zurückkommt nicht posten möchtest, ist das alles nur Spekulation.

Das heißt mit dieser Einstellung habe ich meinem LAN Adapter der für den VPN Client verwendet wird, eine niedriger Metric vergeben als der LAN Adapter der für mein lokales Netzwerk verwendet wird?

Wenn du das Spiel mit "netsh" auf dem PC machst, auf dem du ursprünglich das Problem hattest, ja. Dann setzt du damit die Prio für den VPN Adapter runter (auf wichtiger) als das LAN. Da der VPN Adapter aber nicht-eingewählt dann "offline" bzw "disconnected" ist, gilt er wie ein ausgestecktes Kabel einfach gar nicht und wird ignoriert. Somit hat dein LAN trotzdem wieder höchste Prio, du hast nur dein VPN "noch wichtiger" gemacht wenn es verbunden ist, statt es auf dem gleichen Level wie das LAN zu haben. :)

-

Hi,

super. Danke an alle!

Ich versuche mal zu klären ob es eine VPN Server Lösung dafür gibt ähnlich wie bei OpenVPN.

EDIT:

Das sagt mir wieder man sollte kein Windows verwenden :). Leider gehts bei mir nicht ohne... -

@johndo said in Keine DNS Auslösung mit aktiviertem VPN Client sobald der DNS Resolver aktiviert ist:

Das sagt mir wieder man sollte kein Windows verwenden :). Leider gehts bei mir nicht ohne...

Dachte ich früher auch (kein Windows mehr verwenden). Inzwischen mit Windows Terminal Beta und Ubuntu/sonstigen Linux in WSL2 ist das anders. Schafft einfach mehr Freiraum für andere Dinge. Die jungen Kollegen werfen sich da gern noch Linux aufs Laptop, die sitzen dann aber auch mal zwischendurch plötzlich 2h und können nicht arbeiten weil irgend ein Update wieder nicht so lief wie geplant und irgendwas plötzlich rumspinnt ;)

Irgendwas ist eben immer - man nimmt im Alter dann doch den leichteren Weg :D

-

Hab bei meinem VPN-Anbieter folgendes beobachtet, wenn als DNS Server 8.8.8.8 oder 1.1.1.1 genutzt werden, dann beantwortet der VPN Server selbst die Anfragen.