Switch/VLAN Konfiguration auf einer Netgate XG-7100

-

Hallo zusammen,

bisher hatte ich nur mit den kleinen Netgate Applicances (SG-3100) zu tun. Auf einer XG-7100 ist die Switch/VLAN Konfiguration etwas anders und da bräuchte ich Unterstützung. Da ich mich bereits zweimal Netzwerkseitig selbst ausgesperrt habe frage ich dochmal nach :).

Die Switch Konfiguration, wie diese aufgebaut ist habe ich bereits in der Doku gefunden ->

https://docs.netgate.com/pfsense/en/latest/solutions/xg-7100/switch-overview.htmlWas ich konfigurieren möchte ist folgendes:

ix0 - 10Gbps SFP+ -> wird vorerst nicht benötigt

ix1 - 10Gbps SFP+ -> wird vorerst nicht benötigtix2 - 2.5 Gbps (2500-Base-KX, switch link to SoC/CPU) -> ETH1 - WAN ohne VLAN und ohne Tags, da diese auf dem VDSL Modem gesetzt sind.

ix3 - 2.5 Gbps (2500-Base-KX, switch link to SoC/CPU) -> ETH2 - DMZ (VLAN 200), ETH3 - LAN (VLAN 100), ETH4 - GuestLAN (VLAN 300)

Eventuell kann mir kurz einer erläutern wie ich am besten Vorgehen kann das ich mich zum einen nicht mehr aussperre und zum anderen zu dieser Konfig komme? Wie man VLANS Konfiguriert usw. das bekomme ich alles hin. Nur ist mir nicht ganz klar wie ich die Switchkonfiguration machen muss.

Ich habe die pfSene mittels Konsole Kabel auf die Werkseinstellung zurückgesetzt und diese somit nun im Auslieferungszustand.

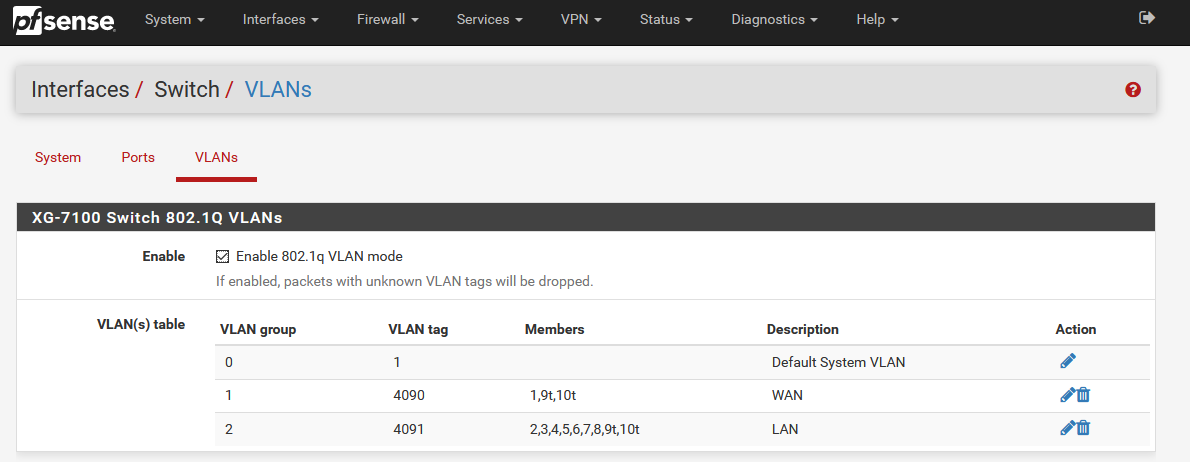

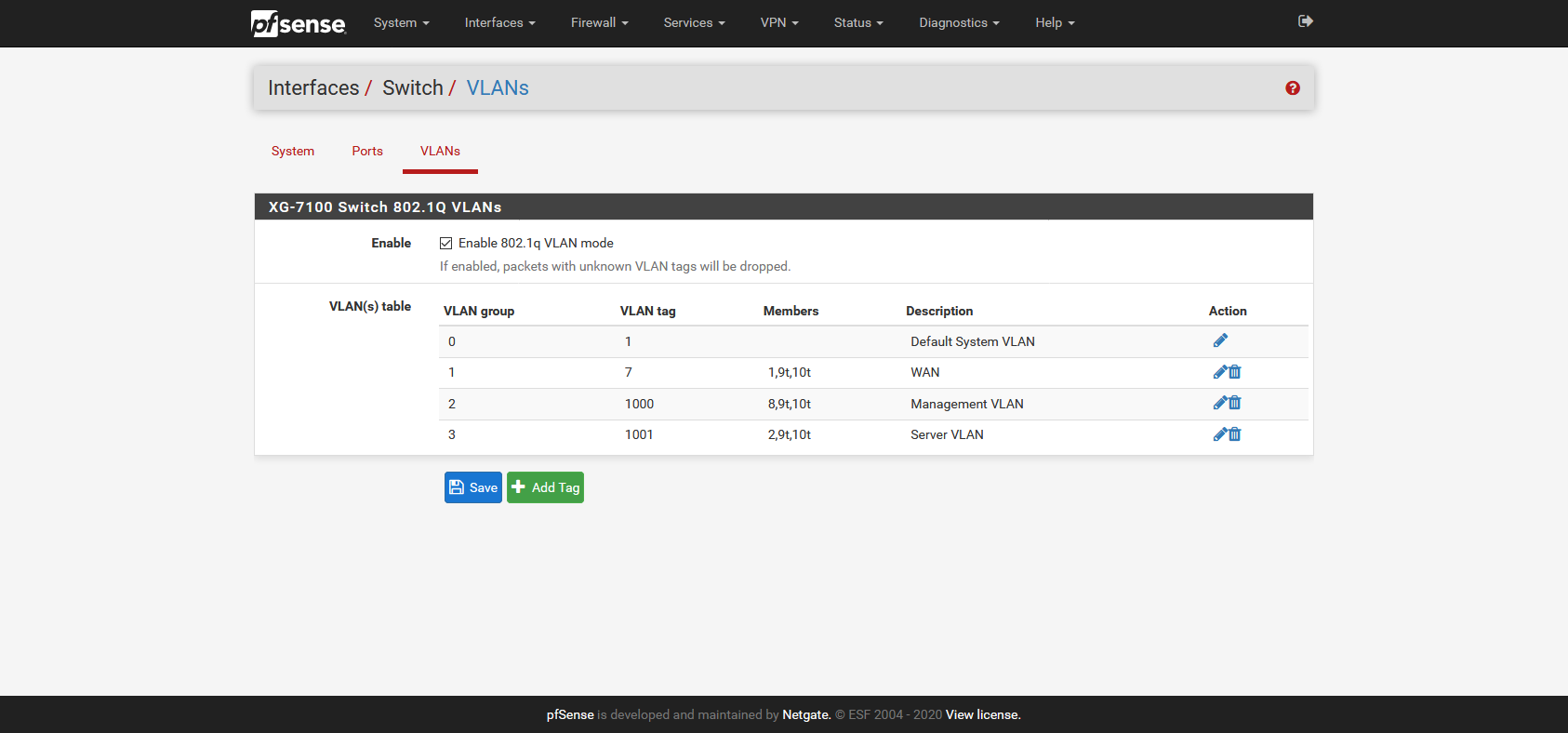

Falls Screenshots benötigt werden kann ich diese gerne einstellen.Die aktuelle Konfiguration sieht so aus:

Ich hänge mit meinem Notebook am ETH2 Port und kann mittels IP Adresse 192.168.1.1/24 zugreifen.

Eventuell wäre es sinnvoll beispielsweise ETH8 Port als Backupport zu konfigurieren, damit ich über diesen immer noch zugreifen kann falls ich einen Fehler mache? -

Es gibt ein klasse Hangout von Jim /Netgate zum Thema Appliance Switches, hast du das schon mal angeschaut?

https://www.youtube.com/watch?v=NgRy14rYhV8-Rico

-

Hi,

das Video kenne ich tatsächlich, allerdings bringt mich das nicht weiter. Dort wird ja nicht beschrieben wie genau das zu konfigurieren ist sondern nur das es möglich ist. Leider ist das auch in der offiziellen Dokumentation so.

https://docs.netgate.com/pfsense/en/latest/solutions/xg-7100/switch-overview.html

Dort ist zwar die Rede davon das man "ETH1-8 configured as individual network interfaces" aber leider nicht beschrieben wir. Mir ist nicht ganz klar ob das über das Webinterface überhaupt funktioniert oder ob man das über die Shell machen muss.

Eigentlich möchte ich eine sehr einfache Konfig machen allerdings ist die Konfiguration für mich irgendwie nicht so verständlich.

Musste die Firewall schon mehrfach zurücksetzen um überhaupt wieder eine Verbdinung zu bekommen.Wie gesagt auf den kleinen Netgate Appliances ist das recht einfach. Da habe ich einfach für jeden Port ein eigenes Interface und somit weiß ich welches ich gerade konfiguriere.

Wäre super wenn da jemand helfen könnte.

Ich gehe davon aus das diese Konfiguration sehr viele haben, mir würden auch Screenshots reichen damit ich es so nachbauen kann.

-

ix2 - 2.5 Gbps (2500-Base-KX, switch link to SoC/CPU) -> ETH1 - WAN ohne VLAN und ohne Tags, da diese auf dem VDSL Modem gesetzt sind.

ix3 - 2.5 Gbps (2500-Base-KX, switch link to SoC/CPU) -> ETH2 - DMZ (VLAN 200), ETH3 - LAN (VLAN 100), ETH4 - GuestLAN (VLAN 300)

Das ist falsch. Bzw. da möchtest du nicht hin.

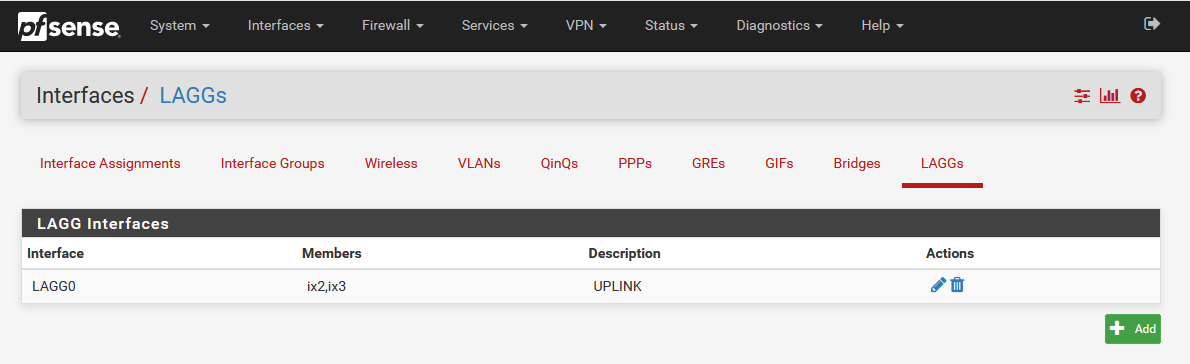

IX2+3 sind als LAGG kombiniert, damit du überhaupt auf den 8 Ports ein 5Gbps "Backplane" hast. Wenn du das auseinander reißt, hast du für dein WAN 2,5Gbps was kompletter Quark ist für VDSL und die Backplane für die anderen 7(!) Ports auf 2,5Gbps verkleinert.

Es hat nen Grund, warum die zusammengeschaltet sind - auch wenns nicht die genialste Konfiguration ist, das liegt leider am SOC Design von Intel ;)

Wie man VLANS Konfiguriert usw. das bekomme ich alles hin.

Dann verstehe ich dein Problem nicht. Oder weißt du nur wie man VLANs in der pfSense anlegt aber nicht wie die auf dem pfSense internen Switch gemacht werden? Genau das steht aber doch in der Doku drin, die du verlinkst?

ETH2 - DMZ (VLAN 200), ETH3 - LAN (VLAN 100), ETH4 - GuestLAN (VLAN 300)

Verstehe ich nicht. Was willst du da genau erreichen? Ich rate jetzt mal einfach:

- ETH2 soll zu einem Switch und DMZ sein

- ETH3 auf nen Switch und LAN

- ETH4 auf nen Switch und GuestLAN werden?

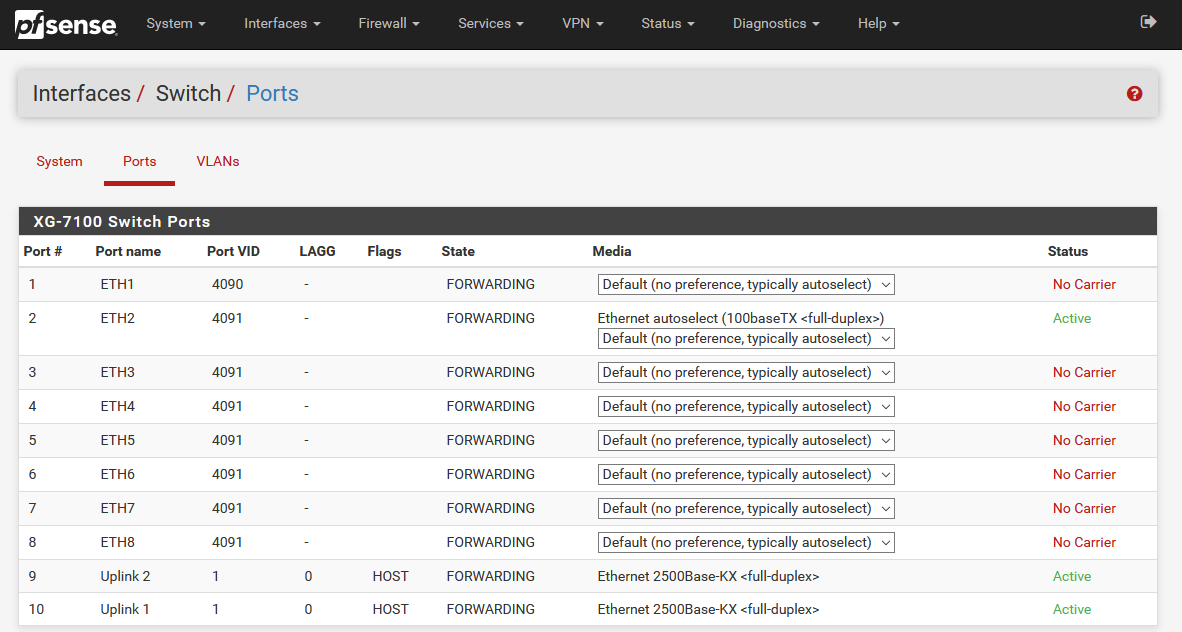

Dann musst du lediglich die Schritte in der Anleitung vornehmen, wie man einzelne Ports (ETH2,3,4) aus dem "LAN" Konstrukt ausklinkt, mit dem die 7100 standardmäßig ausgeliefert wird (2-8 sind intern auf dem Switch).

Dazu kannst du sie entweder direkt taggen mit deinem VLANs 100,200,300 oder das untagged bauen und auf dem Switch taggen, dann kannst du in der Sense ETH2/3/4 direkt nutzen. Je nachdem was einfacher ist.

Die Beschreibung des Switches ist aber bei der XG7100-U nochmal besser erklärt:

https://docs.netgate.com/pfsense/en/latest/solutions/xg-7100-1u/configuring-the-switch-ports.html#switch-section

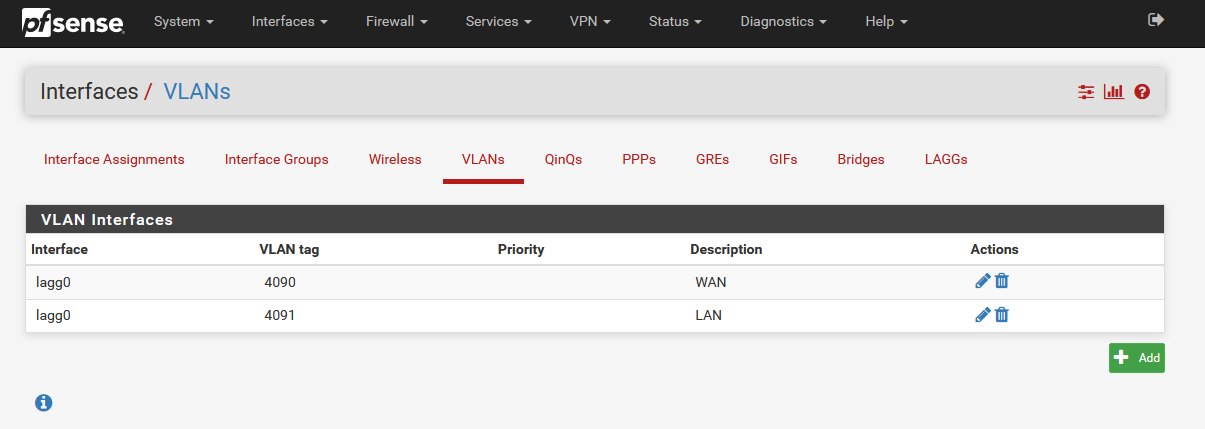

Da gibts auch einige Szenarien die das vielleicht besser erklären. Im Prinzip muss man im Hinterkopf behalten, dass die 8 Ports da keine direkten Interfaces sind, sondern intern auf das LAGG0 aus IX2/IX3 auflaufen und dort mit 4090/4091 dummy-vertagged werden um die beiden Chips kombiniert als Backplane zu nutzen. Das sollte man auf keinen Fall aufheben. Man kann aber die Zuordnung problemlos ändern und die Ports damit auf dem LAGG isolieren oder eben direkt in das VLAN reinpacken.

Ich würde zudem das, was jetzt "LAN" ist und auf dem die ganzen ETH Ports außer 1 liegen, einfach zum MGMT umdefinieren, anderer IP Range drauf, dann kannst du dich relaxt an ETH8 oder so stöpseln und ETH2-4 umkonfigurieren ohne dass es deine Connection zerhaut, weil du dann LAN, Gast und DMZ erst (zusätzlich) auflegst und nicht dein LAN umbaust und dich damit ausschließst.

Grüße

-

Ah, ok verstehe. Nun wird es mir klarer. Ich hatte irgendwie versucht das lagg0 aufzutrennen damit ich dann vier Interfaces habe.

Bezüglich VLAN würde ich auf der pfSense als untagged machen da ich auf dem Switch taggen möchte.

Eine Frage habe ich dazu noch. Ich möchte das ETH1 für WAN nutzen. Sprich diesen Port verbinde ich mit einem VDSL Modem. Auf diesem Modem wird das VLAN 7 verwendet.

Muss ich dann den ETH1 Port auf VLAN 7 setzen oder ist das gar nicht relevant?

Was mich irgendwie so verwirrt auf meiner jetzigen pfSense habe ich für den WAN Port ein eigenes Netzwerkinterface. Das ist oohne VLAN oder Tags etc. sprich einfach ein "dummer" Port. Der geht dann ans VDSL Modem. Daher habe ich erwartet das es nun auch wieder so sein muss.Ich mache nun mal meine Konfig wie ich es mir vorstelle und schicke nochmal Screenhots.

-

Kannst du nicht einfacher einen 4er LAG zum Switch hin aufbauen?

Dann hast du hier einen Port den du für neue VLANs konfigurieren musst und nicht x Ports inkl. noch nen Kabel stecken, wenn mal wieder ein neues angelegt wird.Zudem verteilt sich die Last dynamisch auf die Netze die gerade Power benötigen.

-

Hi,

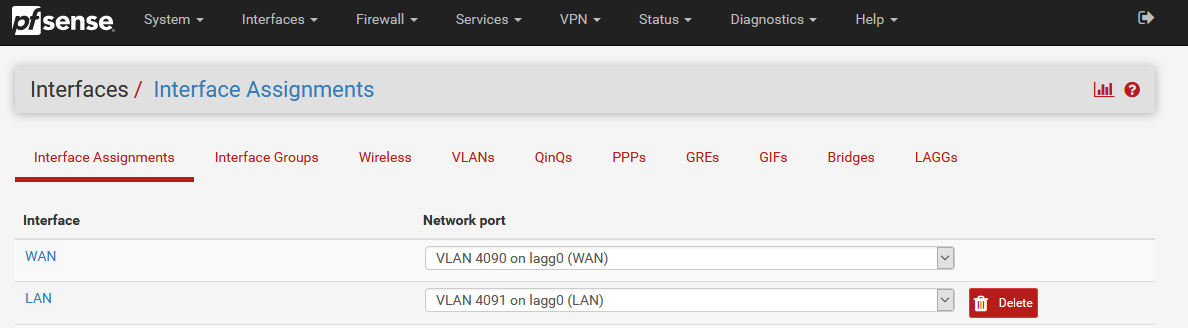

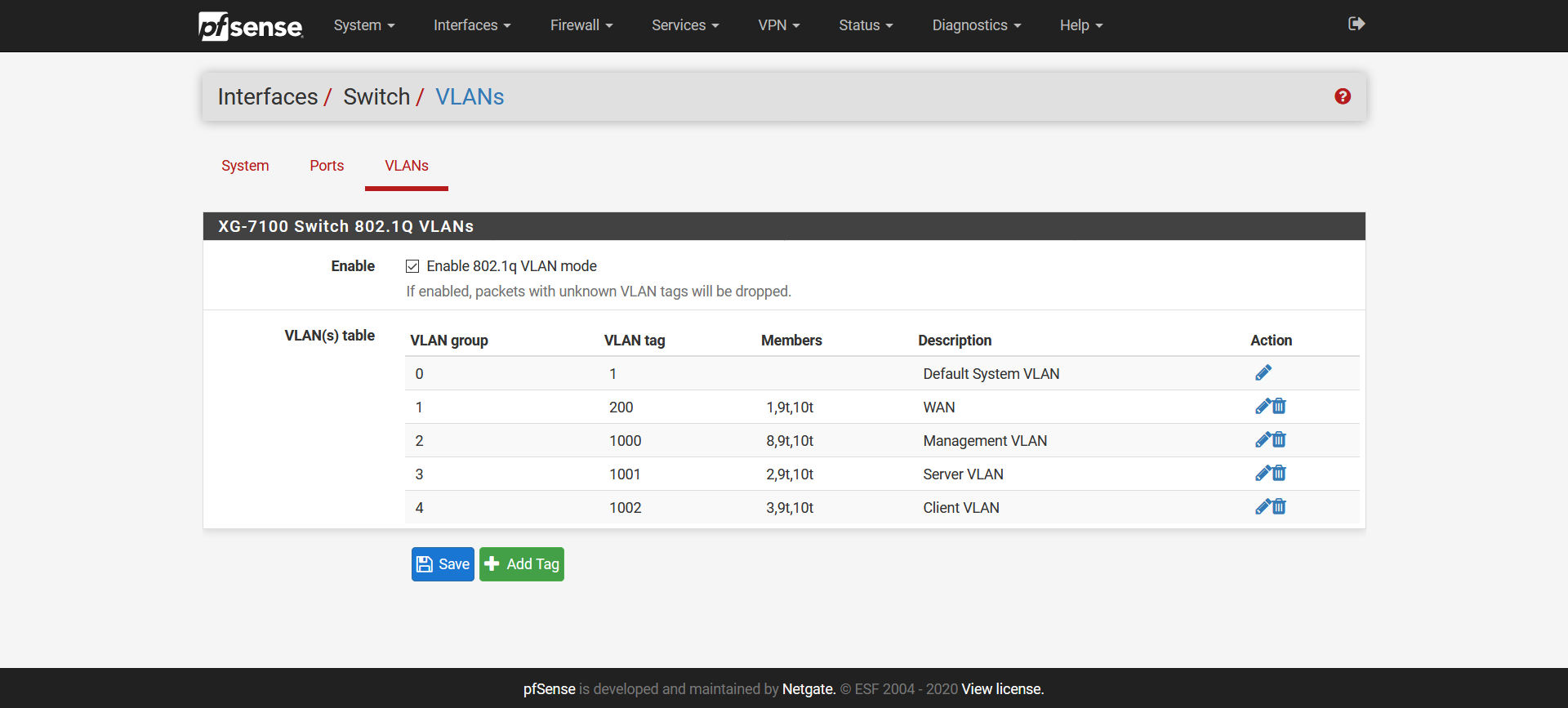

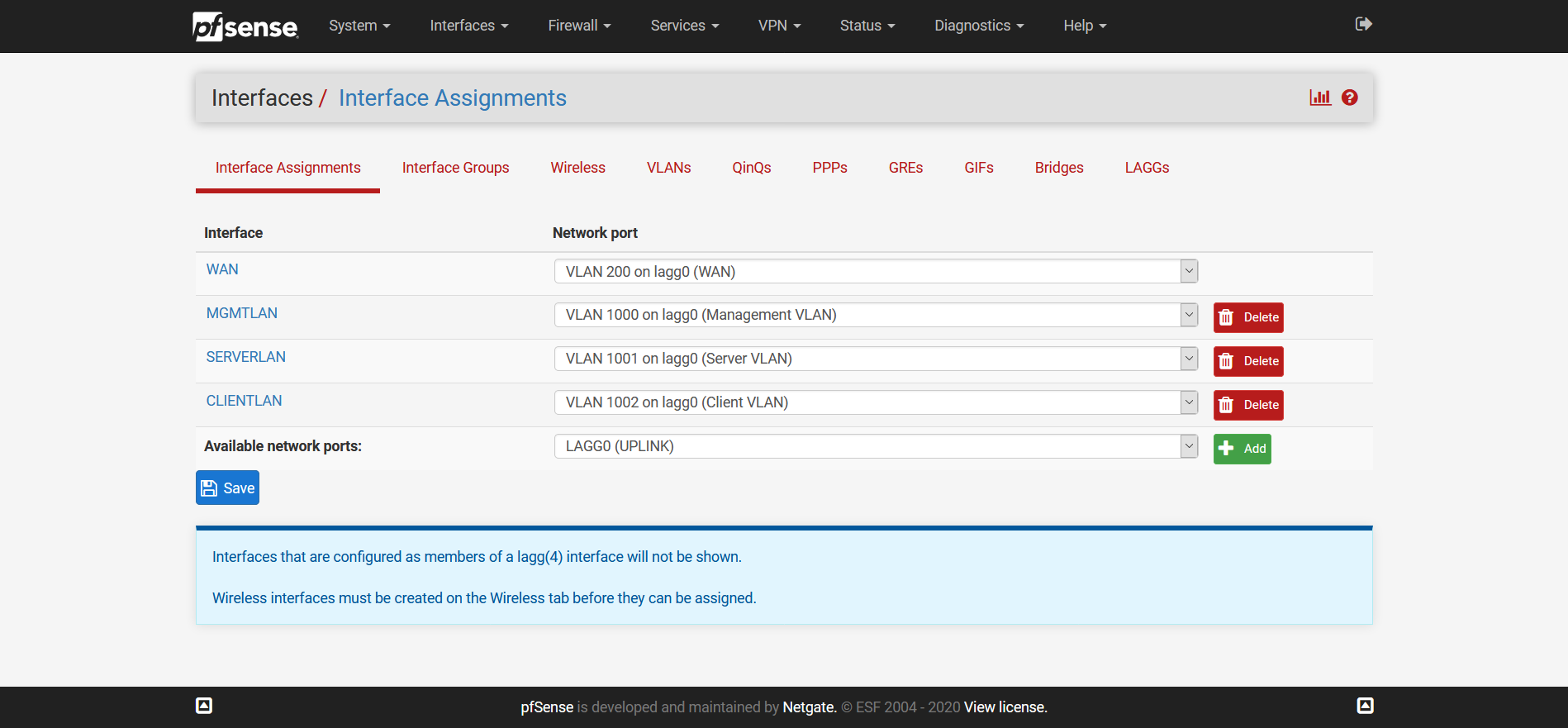

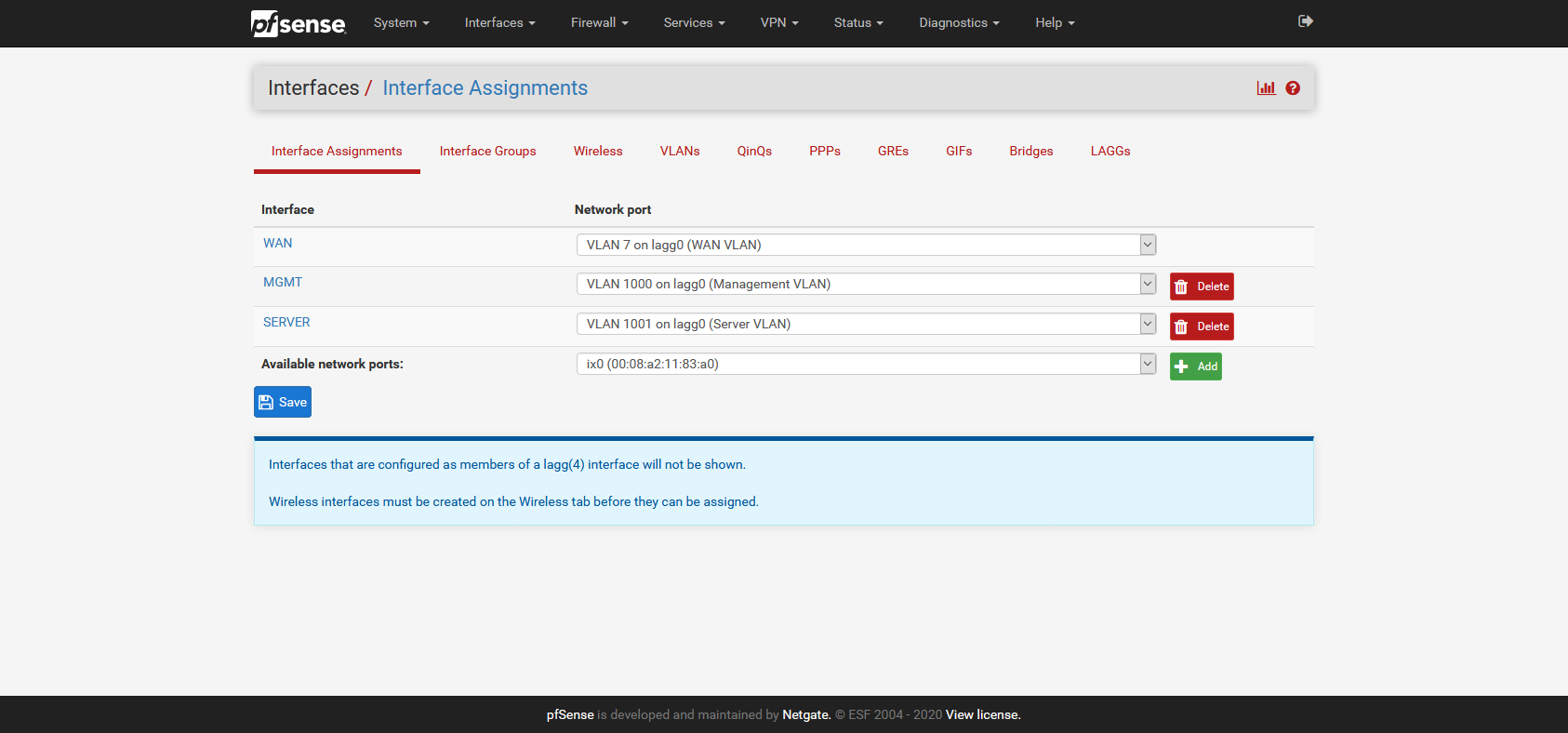

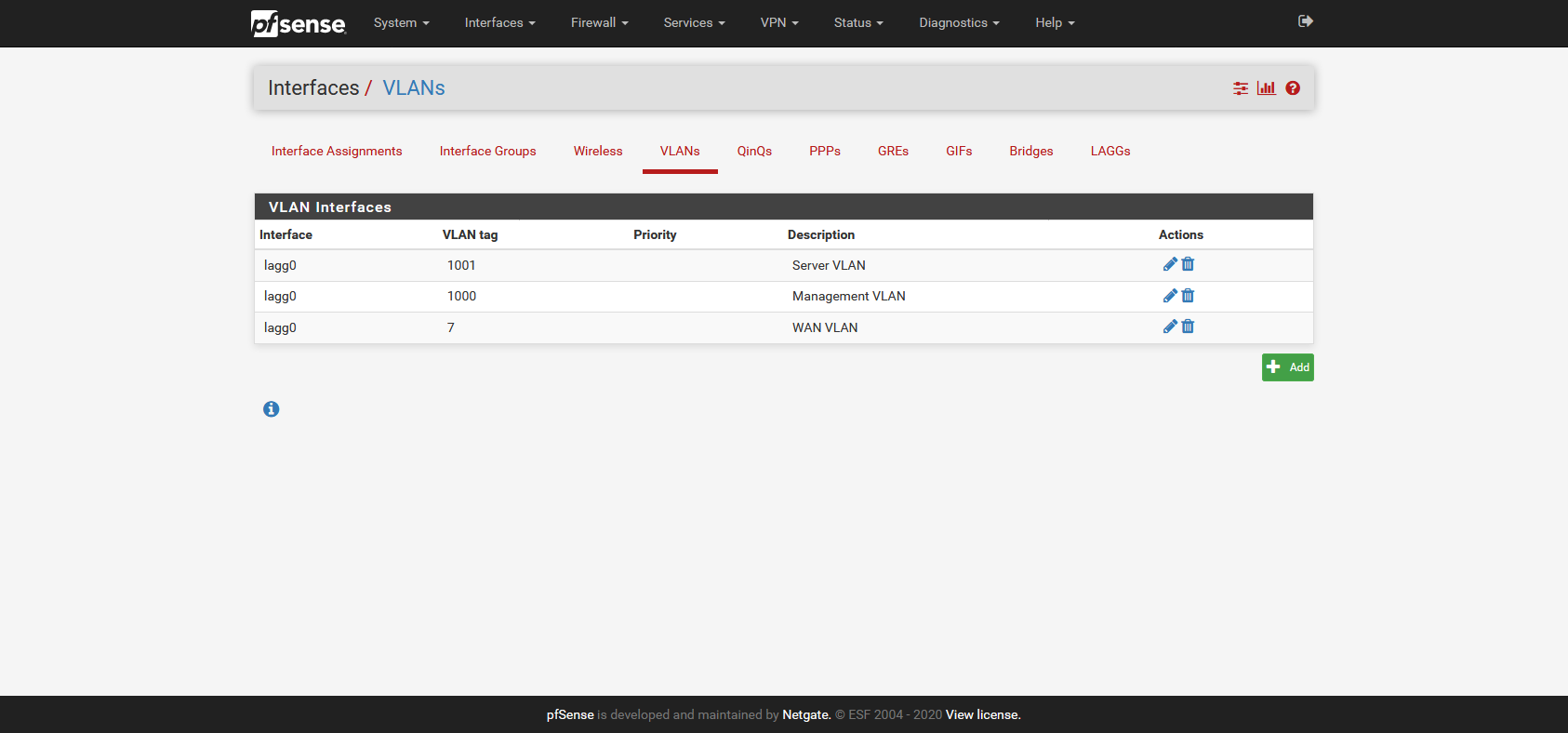

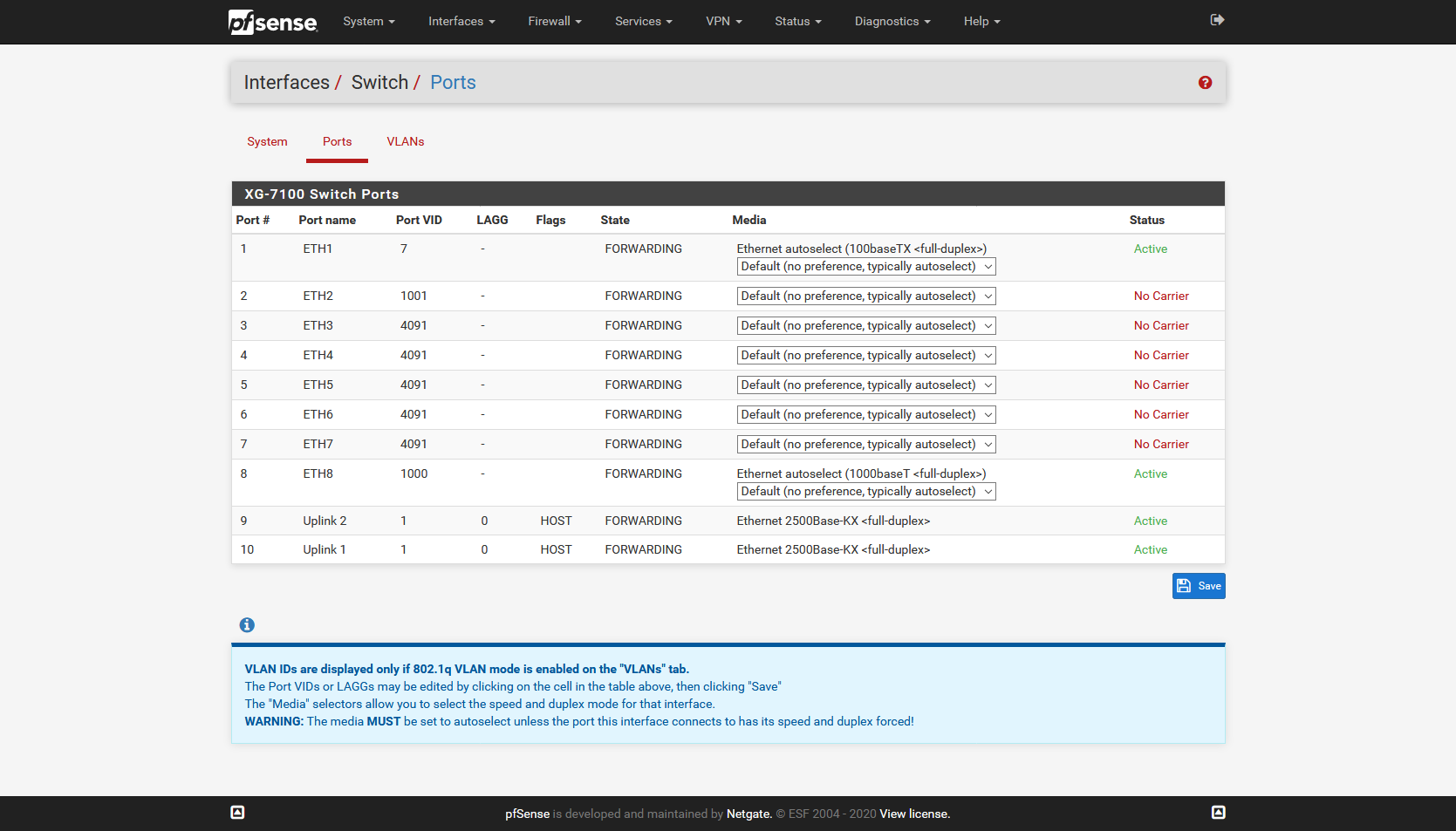

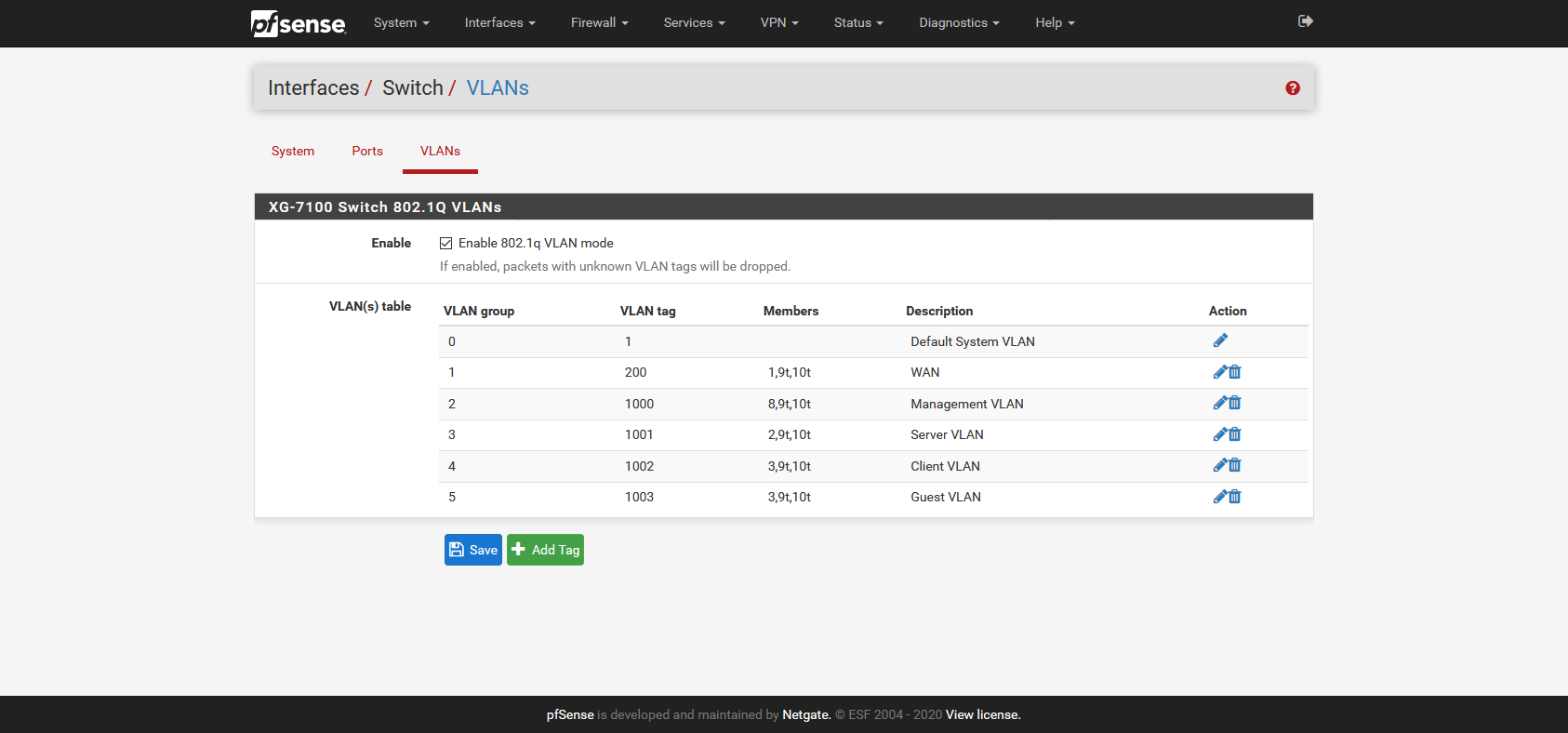

ich habe es nun folgendermaßen gemacht.

ETH1 Port -> WAN

ETH2 Port -> Server VLAN

ETH3 Port -> Client VLAN

ETH8 Port -> Management VLAN

Ist das ok oder geht es auch besser?

-

Hi,

das klingt natürlich gut :). Die Firewall wird an einem Cisco Switch hängen an dem das Tagging auch gemacht wird.

Wie müsste ich das auf der pfSene konfiguieren? Hast du eventuell einen Screenshot? -

Na du erstellst einfach einen LAG aus ein paar Switchports.

Am besten einen den du gerade nicht für den Zugriff auf das Firewall Management verwendest.

Da meine kleine SG das nicht kann, ist das nur Theorie.

Aber laut Menü, Ports wählen, LACP wählen und fertig.Aber auf Cisco Seite einfach:

Port Gix/y

Channel-group 1 mode activ oder onDann alles weiter im PO1 konfigurieren.

-

Ah, das ist natürlich eine gute Idee. Das heißt ich habe dann zwei LAGS. Sprich lagg0 wo ich einfach alle VLANS reinpacke die ich verwende, außer das Managament VLAN.

Und ein zweites lagg1 was ich explizit nur für mein Management VLAN verwende und das aber mit einem extra Port an der Firewall?Dann hätte ich drei Netzwerkkabel an der Firewall?

ETH1 - WAN VDSL Modem

ETH2 - Alle VLANS außer Management geht auf den Cisco

ETH8 - Management VLAN geht auf den Cisco -

Das bisherige LAG muss alle VLANs enthalten, weil es der Uplink vom internen Switch zur Firewall Backplane ist, wenn da eines fehlt, ist es nicht nutzbar.

Das neue LAG welches Firewall Switch und Cisco Switch verbindet, bekommt dann alle produktiv VLANs tagged, und dein Management kannst du später hier auch untagged drüber machen.

Wenn du aber eine separates physikalisch getrenntes OOB Netzwerk hast, solltest du Firewall Management mit diesem realisieren.

Aber für den Aufbau des LAGs ist es hilfrei, wenn du auf das Firewall Management zugreifen kannst, während du den LAG aufbaust.

Sonst verklickst du dich und dann kommst du nicht mehr drauf und musst über Console wieder was gerade biegen.

Daher der Tip, erstmal den zweiten LAG paralle aufbauen, testen und dann ggf. das Management mit drauf und fertig.

Aber vorsicht, Switch zu Switch kann im Loop enden, wenn du das Management auf den LAG mit drauf packst und der Singel Port auch im Cisco steckt.

-

Hi,

habe gerade gesehen das geht leider nicht. Da die beiden Netzwerkinterfaces bereits im lagg0 verwendet werden kann ich kein weiteres erstellen.

-

Wollte gerade schreiben: das geht nicht. Ihr könnt kein 2er oder 4er LAGG bauen aus den "8 Ports" weil es keine 8 Ports gibt! Die 8 Schnittstellen sind zwar physisch vorhanden aber keine einzelnen Schnittstellen, deshalb geht sowas nicht. Dafür hat die Kiste - damit man genau solche kruden Sachen für mehr Interface Bandbreite nicht braucht - ja 2x 10G Interfaces, die man dafür nutzen kann/soll :)

Ansonsten habe ich gestern wegen der neuen SG-2100 nochmal nachgeschaut, die Doku zur SG-3100 (auf die auch wegen der 2100 verwiesen wird), hat auch nochmal einige Beispiele drin, wie der interne Switch konfiguriert werden kann. Die 3100 hat allerdings eben dieses Bandbreiten-Verdoppelungs-Konstrukt nicht und daher ist das da einfacher zu verstehen. Aber so wie dus gepostet hast, scheint es ja jetzt hinzuhauen :)

-

Hi,

ja, so wie es aktuell eingerichtet ist verstehe ich die Konfig und es funktioniert :-).

Die beiden ix0 und ix1 Ports jucken mir schon etwas in den Fingern...der Cisco Switch könnte es bereits :-).

-

Hallo zusammen,

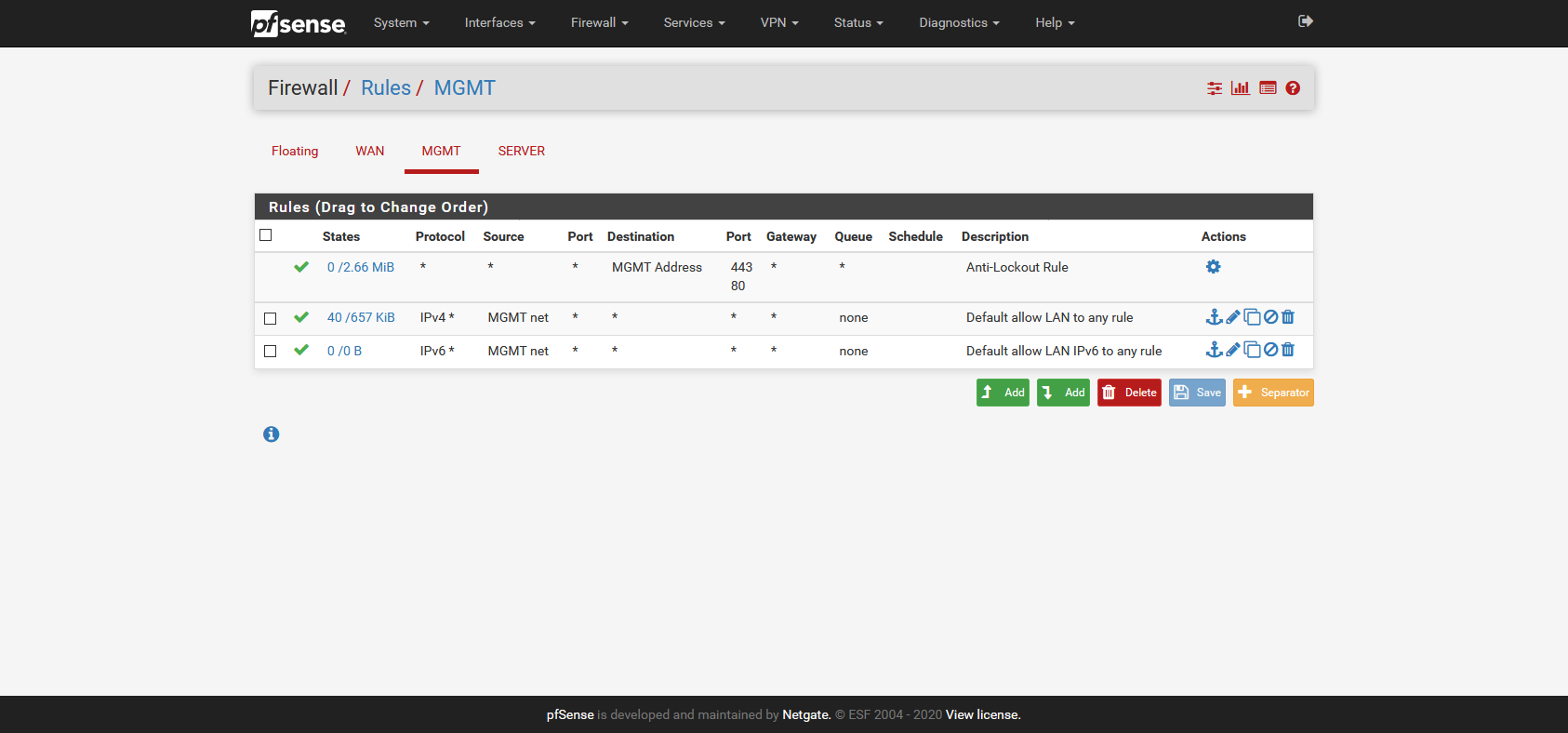

so nun habe ich es final.

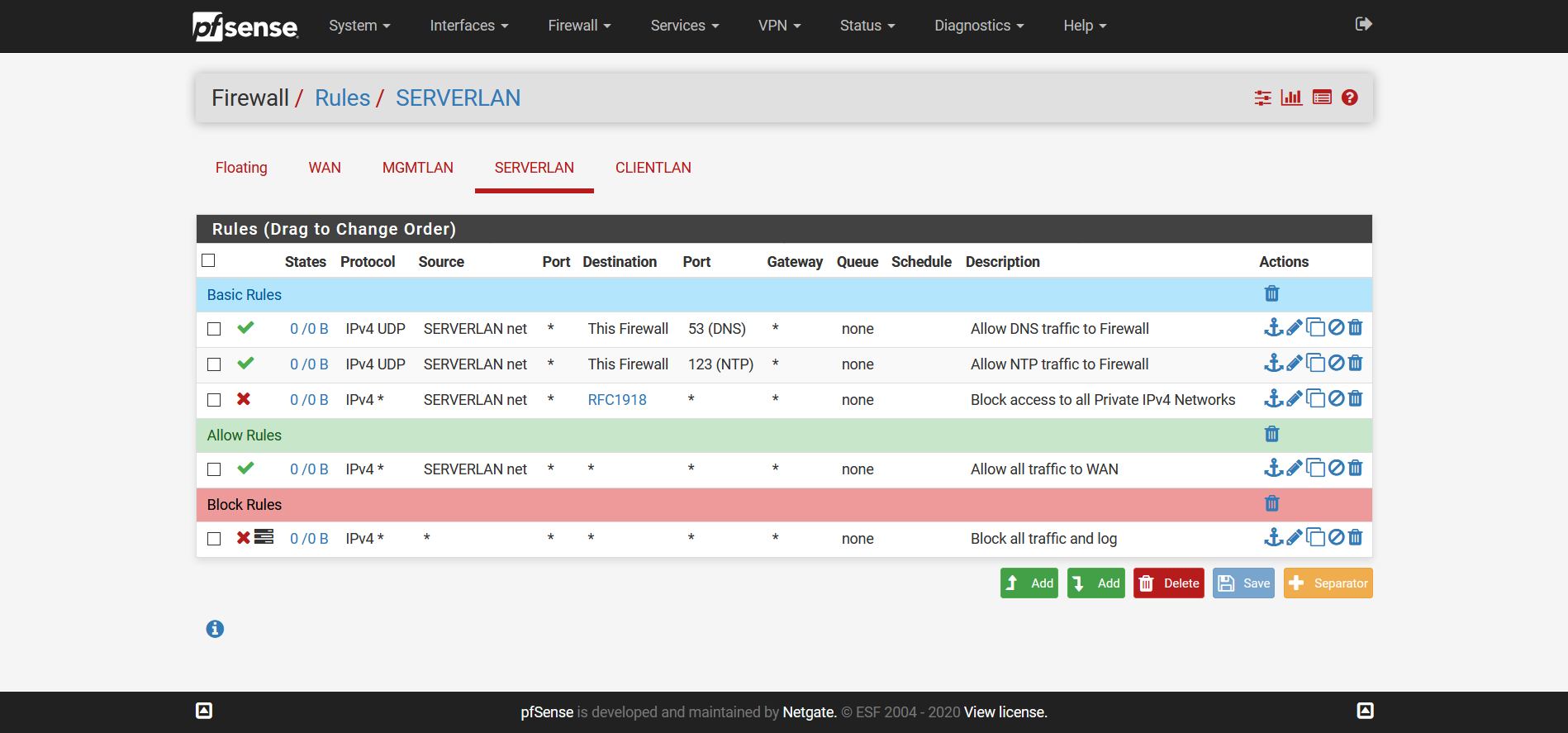

AM ETH1 liegt nun nur das VDSL Modem an sprich Internetzugang. Am ETH2 wird das Servernetzwerk anliegen. Am ETH8 Port ist das Management Netzwerk konfiguriert. Sollte alles soweit passen oder? Zwei Fragen hätte ich dazu noch:

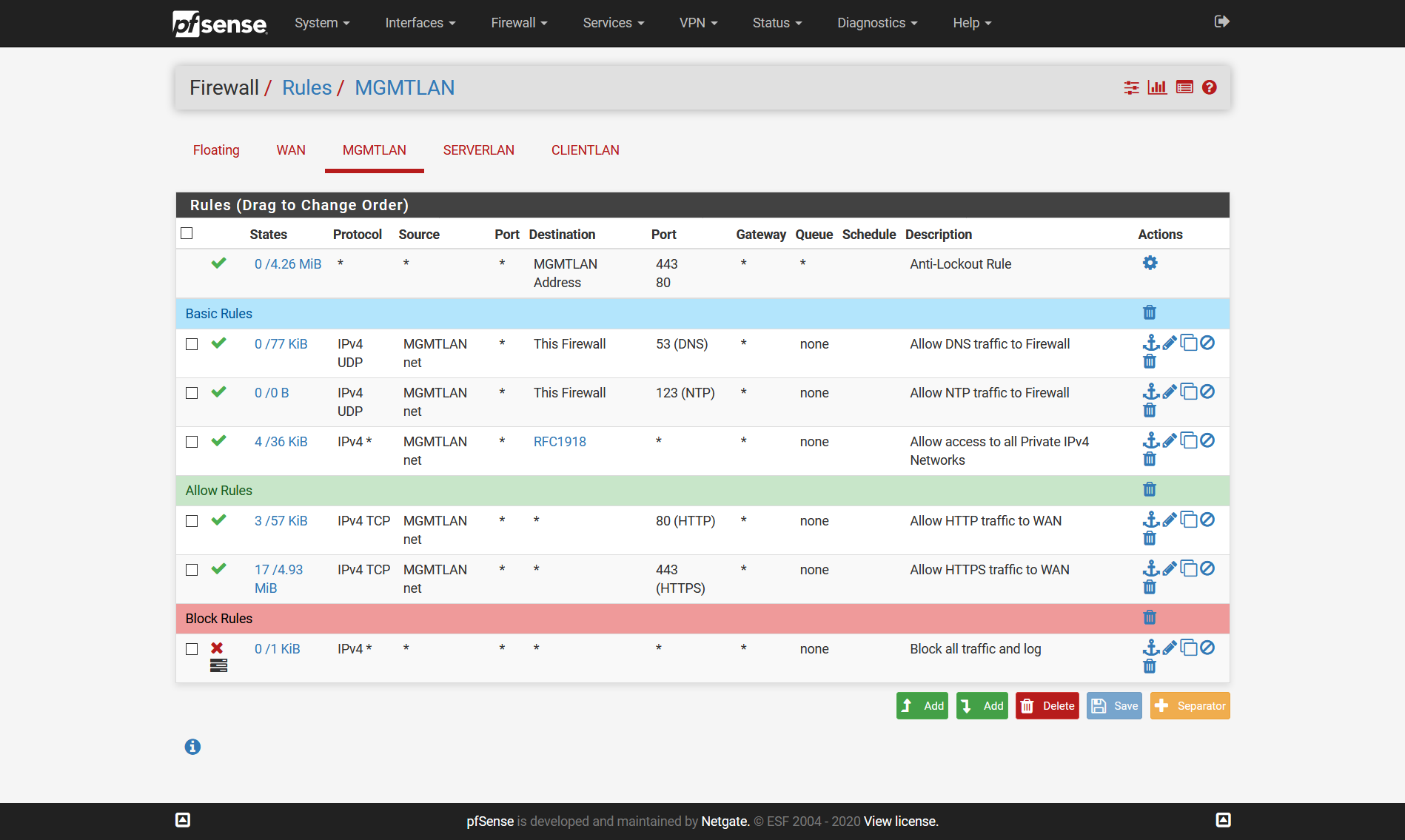

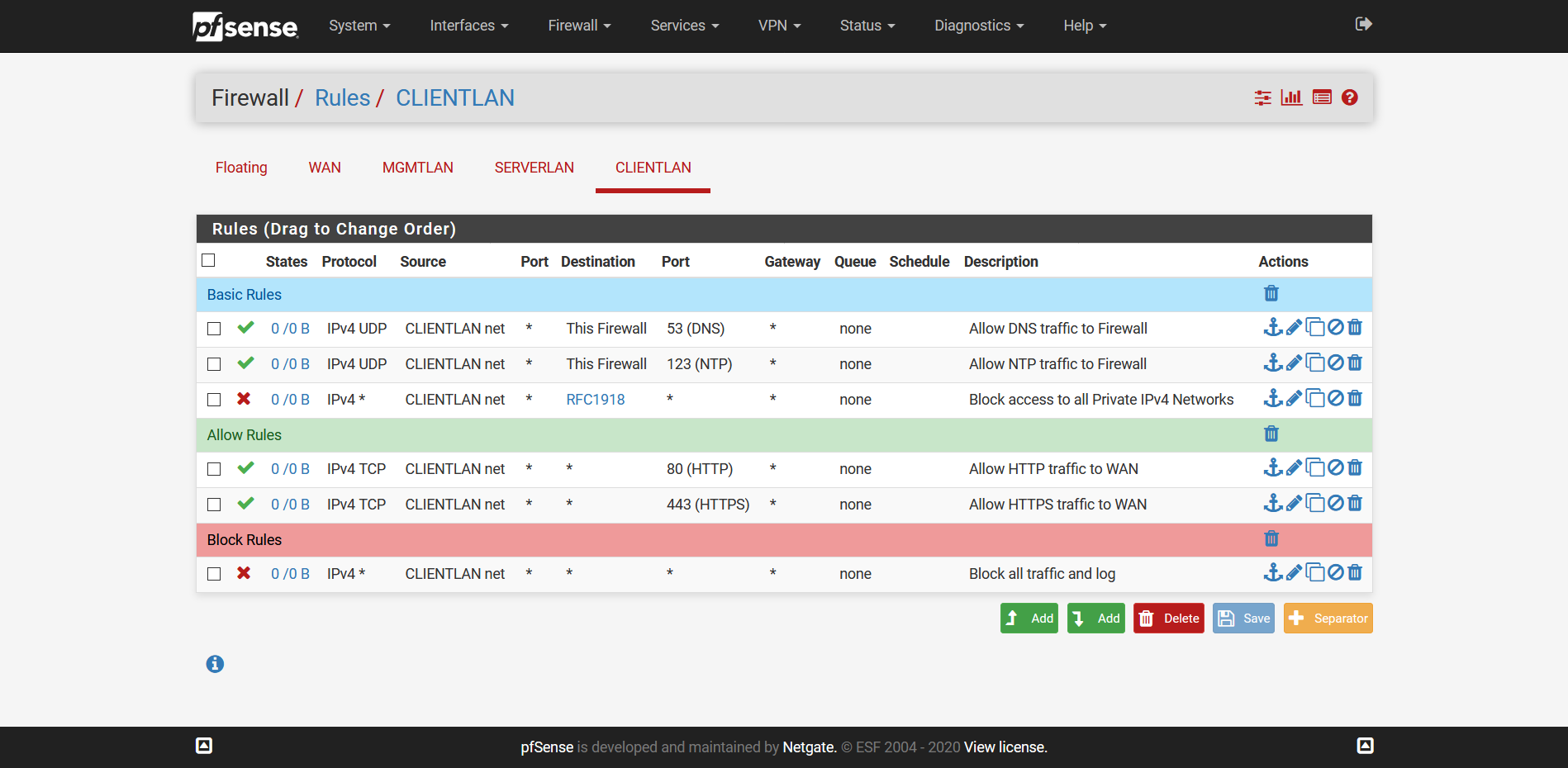

Im Regelwerk vom Management Interface würde ich anstatt der Any Regel das erstmal auf die RFC1918 Netze begrenzen. Sprich auf alle privaten IPv4 Netze Zugriff erlauben.

Nach draußen ins Internet dann erstmal nur Port 80 sowie 443 erlauben. Nach und nach dann die Ports öffnen die tatsächlich benötigt werden.Und die zweite Frage bezüglich meinem WAN Interface. Vor dem WAN Interface hängt ein VDSL Modem von der Telekom. Dort ist ein VLAN 7 konfiguriert. Daher habe ich bei meinem WAN Interface ebenfalls VLAN 7 gesetzt. Als Einwahl wird dann PPPoE konfiguriert. Da ich es aktuell noch nicht testen kann wollte ich erstmal Fragen ob das so passt oder ob ich was vergessen habe.

Danke und Gruß!

-

Hallo zusammen,

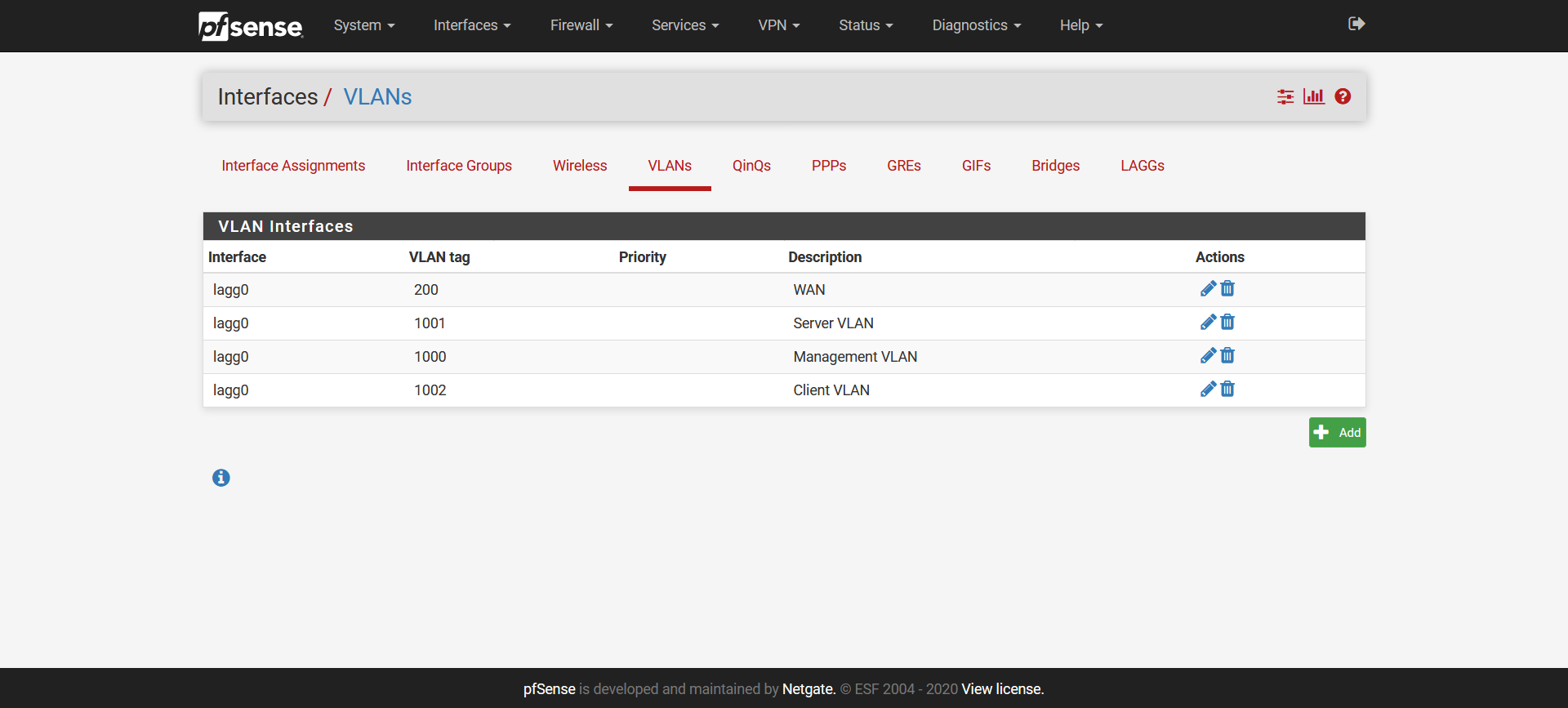

eine weitere Frage ist gerade aufgekommen. Und zwar möchte ich zwei VLANS auf das gleiche Netzwerkinterface Port 3 konfigurieren.

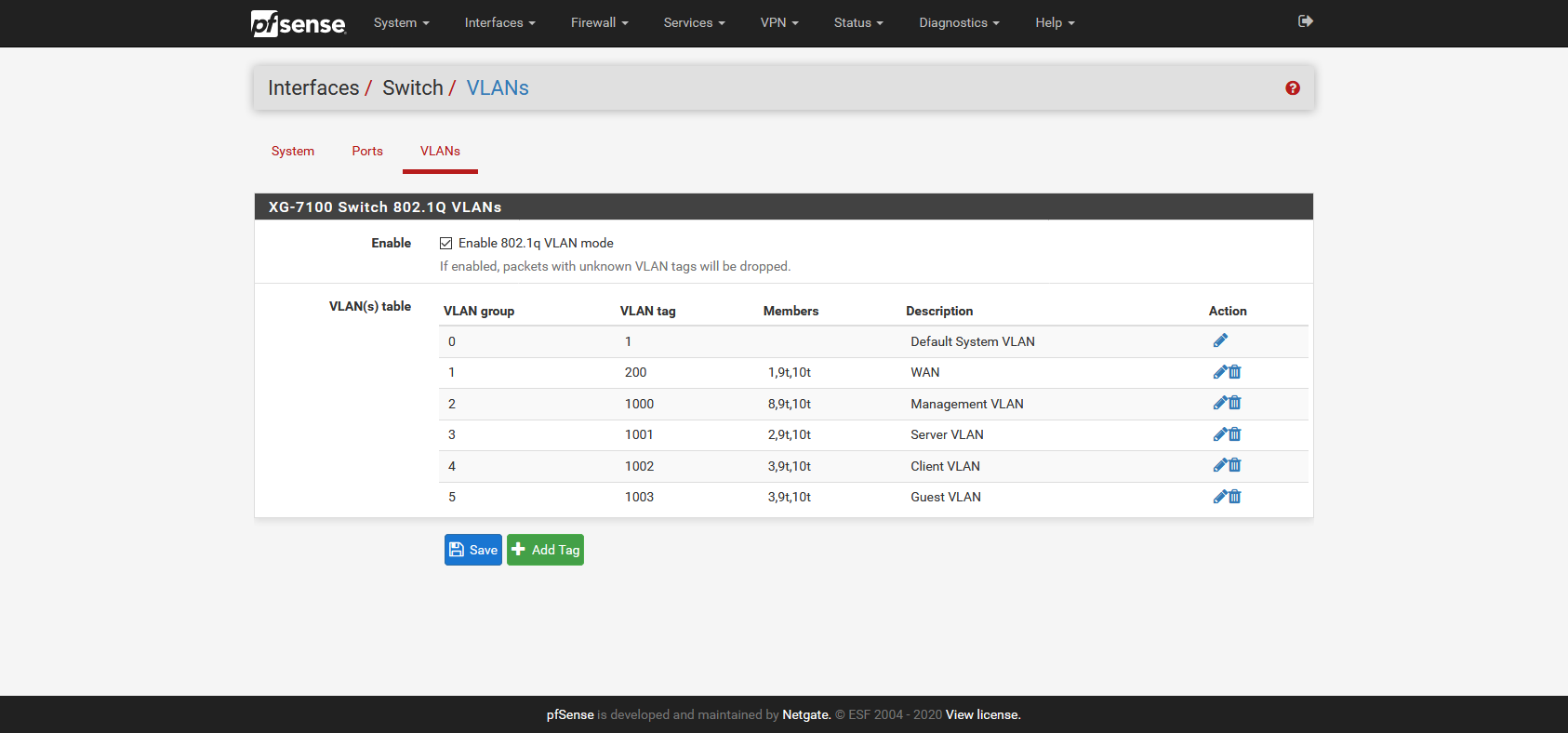

So habe ich die VLANS angelegt:

VLAN 1002 sowie 1003 sind auf den Port 3 konfiguriert.

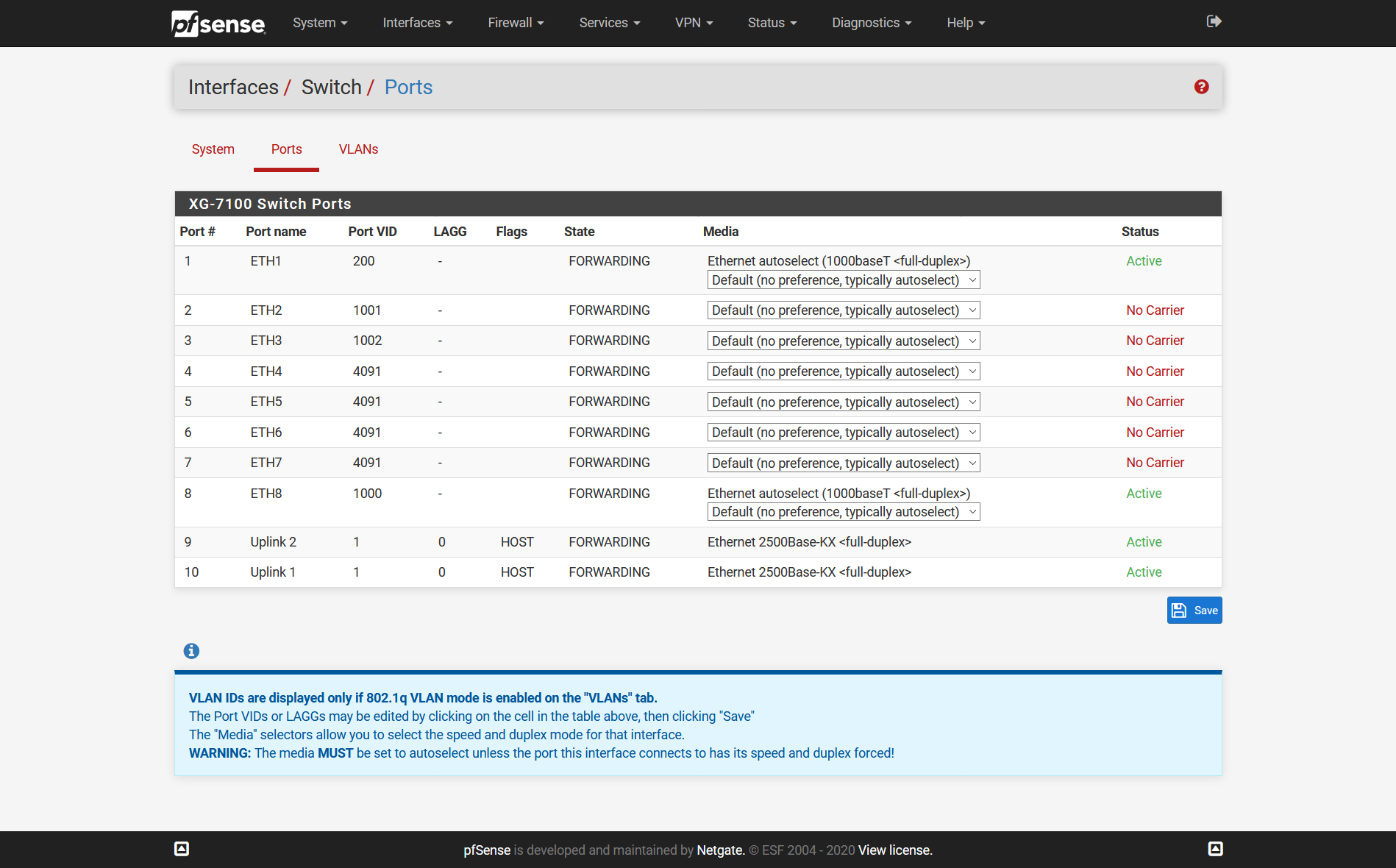

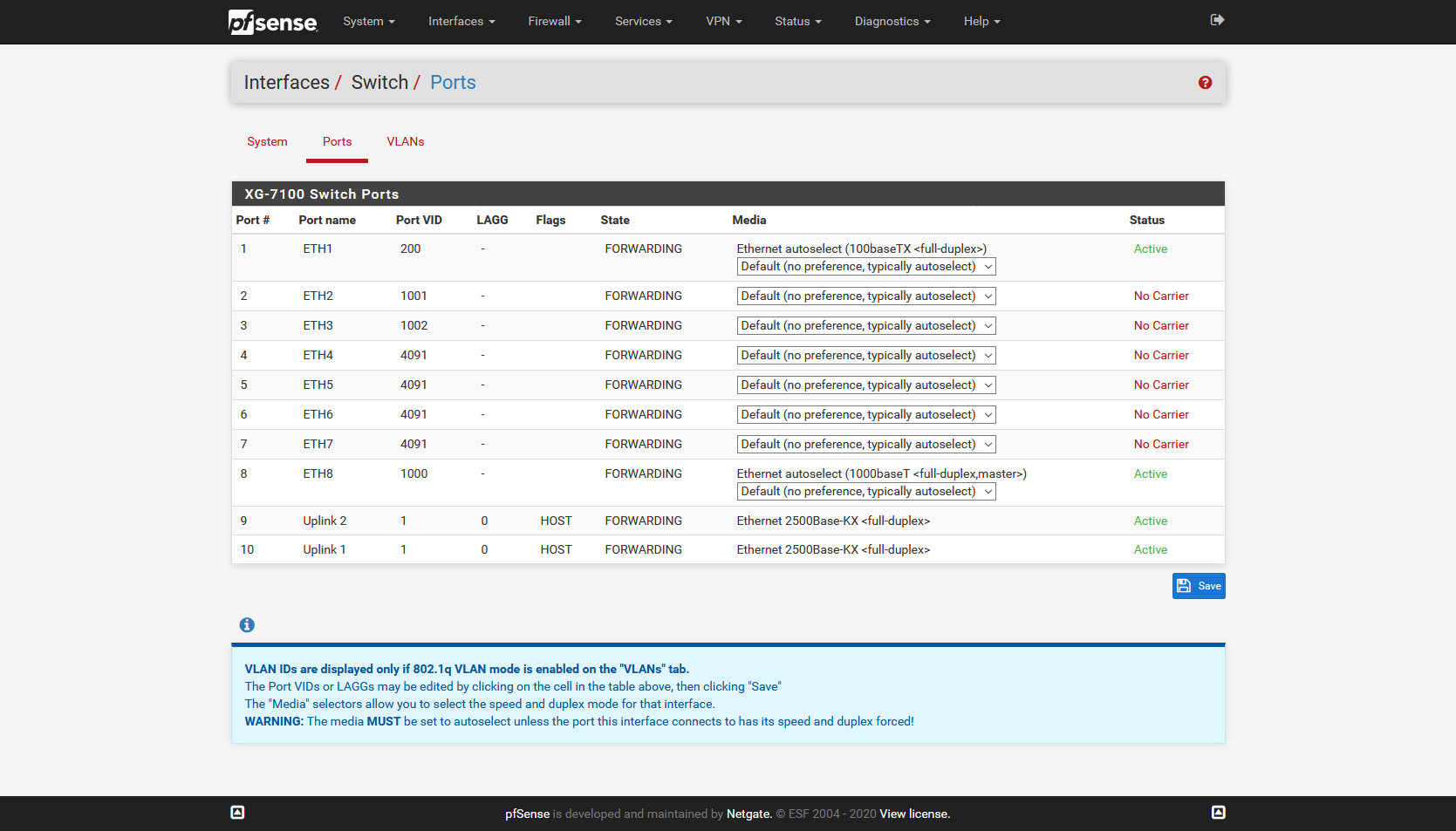

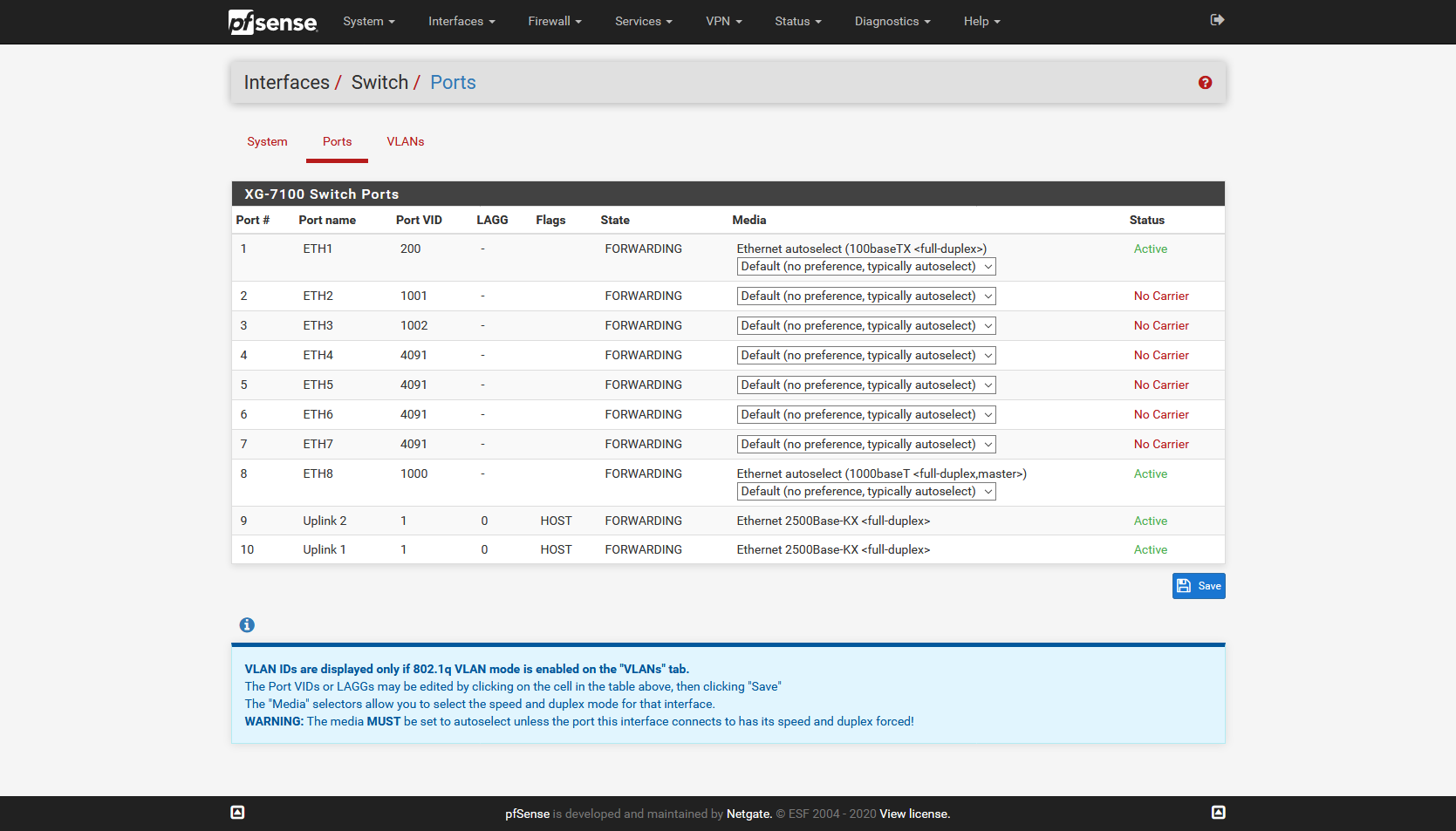

Wenn ich auf die Ports Konfiguration gehe:

kann ich bei Port VID aber nur ein VLAN angeben? Müsste ich da dann nicht 1002 und 1003 bei ETH3 angeben? Oder ist das an dieser Stelle egal was da drin steht?

-

Entweder ist Vlan 4 oder Vlan 5 untagged.

Du musst also z.B. 5 als tagged zuweisen, das machst du bei Memberts mit dem t dahinter.

-

This post is deleted! -

Hi,

verstehe ich gerade nicht.

Hier habe ich ja bereits zwei VLANS auf den gleichen Port gebunden. Warum sollen die tagged sein? Mein tagging mache ich auf dem Cisco Switch.

Mir ging es eigentlich um diese Konfig hier:

Dort kann ich ja pro Port nur eine VID vergeben, daher meine Frage ob ich das dort überhaupt machen muss und falls ja wie kann ich zwei VLANS auf einen Port mappen?

-

Sorry aber dir fehlen die absolut elementaren Grundlagen für das was du vor hast.

Ein Port kann nur in einem VLAN untagged sein, das bedeutet dieser Port hängt per L2 in diesem Netz.

Wenn ein weiteres VLAN über diesen Port übertragen wird, dann wird es mit 802.1q verpackt und mit einem VLAN Frame versehen.

https://en.wikipedia.org/wiki/IEEE_802.1QNur so ist es möglich, über einen Port ein nativ VLAN und beliebig viele tagged VLANs zu übertragen.

Per default ist ein Trunk (Switch to Switch Uplink inkl. VLANs) nativ im default VLAN 1 und alle anderen sind hier als tagged VLANs drauf.

Denn Spanning Tree z.B. bei STP, MST nutzen das VLAN 1 für ihre BPBUs.Jetzt schaue dir mit dem Hintergrund mal das obere Bild an, da ist bei dir VLAN 4 & 5 mit dem Members 3,9t,10t versehen.

Das wird hier wohl leider nicht abgefangen, das man zwei VLANs untagged auf einen Port legen kann.

Bei den managed Switchen die ich kenne, wir das dann überschrieben, sprich VLAN 4 wäre wieder vom Trunk verschwunden.Du musst dich also entscheiden, Port 3 kann entweder nativ im VLAN 4 oder 5 sein, aber beides geht nicht.

Du kannst aber VLAN 4 untagged nutzen und VLAN 5 als Tagged Frame mit übertragen.Ich habe meine SG-3100 hier mit einem Port an mein netzwerk angeschlossen und da laufen alle 10 VLANs drüber.

Aufteilen auf verschiedene Ports macht erst dann Sinn, wenn ich von der Bandbreite in ein Problem rein laufe.Binde ich die SG-7100 dann aber mit 10G an, sollte sich das Problem erledigen, wenn ich dann noch einen LAG mit 20G bauen kann, dann leite ich alles über diesen Portverbund.

Dann habe ich auch gleich noch Ausfallschutz.

Das einzige was dann noch fehlt ist ein Stack auf der anderen Seite, so das ich einen 10G Link auf Modul 1 und den zweiten auf Modul 2 des Switches stecken kann.

Oder sogar Chassi übergreifende Portchannels nutzen kann mit einem CARP Verbund der pfsense.Aber ich habe keinen Plan wo du hin willst, was du vor hast und welche Technischen Gegebenheiten du sonst noch zur Verfügung hast.

Aber beschaffe dir Dringend das Grundwissen, sonst fliegt dir noch mal alles um die Ohren!

Ein Switch to Switch Loop im LAN kann gut geht, wenn du aktuelle Ciscos inkl. richtiger Uplinkkonfiguration einsetzt, wenn das aber anderes Zeugs ist, kann das mit ganz vielen gestörten Netzwerkkomponenten enden.

Und dann hilft nur ablatschen und Stecker ziehen.