utilizzo ip pubblico VPN

-

Ciao, scusate la seplcità del titolo del post ma non avevo idea come sitetizzare ciò che mi occorre.

In pratica io ho due siti (A e B) dove sono collegati via VPN punto-punto due pfsense.

necessiterei di far navigare e uscire pubblicamente dei pc della rete LAN A con l'ip pubblico della rete LAN B.

nello specifico ho dei pc della LAN A che devono accedere ad un ERP di produzione in cloud ma possono farlo solo se hanno l'ip pubblico della LAN B perchè il server cloud è configurato per motivi di sicurezza, ad accettare un solo ip pubblico.

quindi la domanda è... configuro una VPN "classica" server-client, e faccio collegare i pc con quella al server pfsense B, oppure configuro il gatway dei pc mettendo il pfsense B e magari configurando un VLAN, oppure avete altri suggerimenti?

grazie

-

per vpn punto punto cosa stai usando di preciso openvpn o ipsec?

se è con openvpn site to site è piuttosto semplice basta inserire su custom option del pfsense sulla LAN A

route ip-del-server-erp 255.255.255.255;

e sul pfsense della LAN B impostare su NAT / outbound su hybrid e aggiungere una regola con sorgente network / ip-della-rete-LAN-A/24 mettere la spunta su static port e salvare

se fosse ipsec in sostanza dovrebbe essere la stessa cosa, una rotta statica nella LAN A per l'ip del server erp con destinazione l'interfaccia ipsec e dall'altra parte sempre NAT / outbound come sopra -

Ti confermo che uso openvpn, ma mi sfugge qualche cosa.

sul client LAN A che dovrà "uscire" con ip LAN B devo impostare il gatwai B o A? perchè non capisco come faccia il client LAN A sapere con quele ip uscire.

mi spiego meglio, nella LAN A ipotizza che ho due Client, uno deve uscire con IP pubblico nomale della sua LAN A e l'altro invece con IP LAN B -

impostando i vari pfsense come hai scritto te deduco che tutti i client LAN A uscirebbero con IP pubblico LAN B.... o ho capito male?

-

tutti i client A che volessero connettersi all'erp userebbero l'ip pubblico della lan B

tutto il resto del traffico uscirebbe normalmente per l'ip pubblico della lan A

route ip-del-server-erp 255.255.255.255; <- crea una rotta statica verso il server cloud facendo passare il traffico attraverso la vpn. -

perdonami... ora ho capito... non avevo focalizzato il contetto ip-del-server-erp.

tutto chiaro.ma se volessi proprio che il traffico del client non uscisse tramite ip pubblico lan A ma volessi che uscisse sempre con quello della lan B è fattibile?

grazie

-

sul pfsense della LAN A in advanced:

redirect-gateway def1;se è proprio necessario.. la navigazione risulterà più lenta oltre al fatto che se i client sono tanti dovrai tenere sotto controllo l'utilizzo di cpu e ram per vedere se i pfsense reggono il carico

-

la velocità di navigazione non è importante in quanto non devono "navigare" molto ma si devono solo collegare a vari server (erp-posta-e altre cose) e sono 3-4 pc non di piu... per vari motivi preferisco uscire totalmente con ip pubblico B - per la ram e cpu dei pfsense non problem ho vecchi pc sostiuti che non usavo piu configurati appositamente con processori intel i3 e 16 gb di ram

-

se sono solo 3 o 4 non è un problema

-

@kiokoman said in utilizzo ip pubblico VPN:

zione risulterà più lenta oltre al fatto che se i client sono tanti dovrai tenere sotto controllo l'utilizzo di cpu e ram per vedere se i pfsense reggono il carico

ma per farli "uscire" li configuro con ip della lan B?

-

@kiokoman said in utilizzo ip pubblico VPN:

redirect-gateway def1;

non ho capito la domanda

?

se mi stai chiedendo se devi cambiare la rete in LAN A per farla uguale a LAN B allora la risposta è assolutamente no

su LAN B impostare su NAT / outbound su hybrid e aggiungere una regola con sorgente network / ip-della-rete-LAN-A/24 mettere la spunta su static port e salvare -

@kiokoman si ho capito come "impostare" il pfsense e la NAT.

ma in questa maniera tutti i pc della LAN A escono con ip pubblico LAN B (se non erro).

mentre io voglio ottenere questo riusltato (provo a rendere meglio l'idea)lan A pc 1 (esce con ip pubblico lan A)

lan A pc 2 (esce con ip pubblico lan B)

lan A pc 3 (esce con ip pubblico lan B)quindi per diversificare le uscite (devo configurare il singolo pc) o mettere un una regola sul pfsense A che instradi il singolo PC?

-

si puo' fare anche quello, ma la procedura è un po diversa.

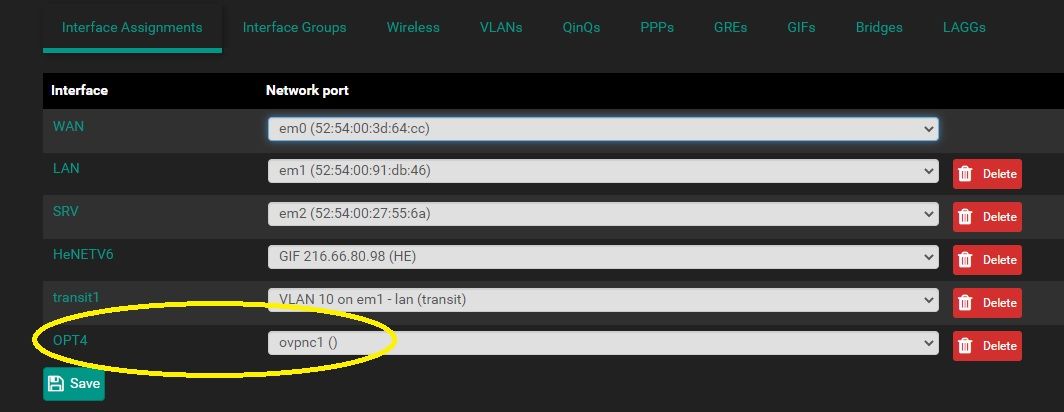

Sul pfsense LAN A devi assegnare e abilitare una interfaccia alla connessione vpn

occhio che appena assegni l'interfaccia la connessione openvpn smette di funzionare e va riavviato il servizio openvpn, quindi non puoi farlo da remoto sfruttando la vpn

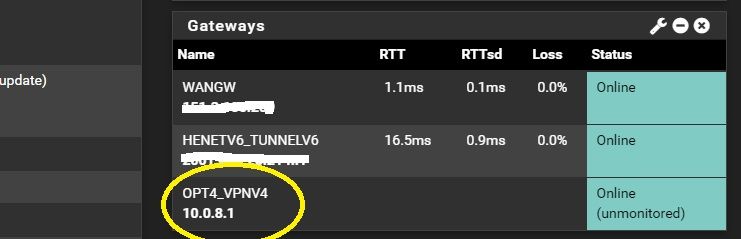

una volta fatto questo ti ritroverai con un nuovo gateway

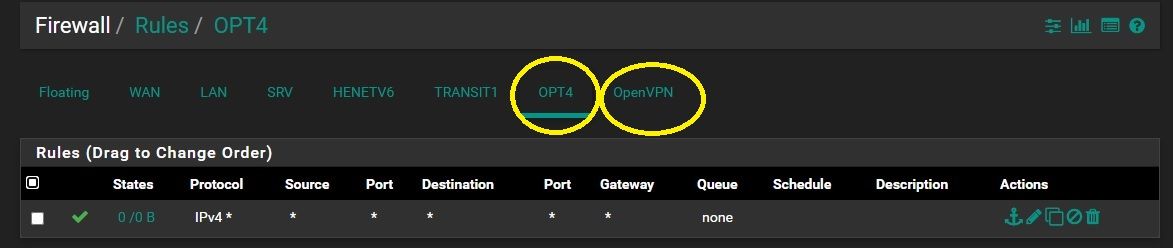

a questo punto crei una regola firewall sulla nuova interfaccia appena creata che ti ritroverai con allow any any (nel mio caso OPT4)

crei un alias, puoi dargli il nome che vuoi, con gli ip del pc 2 e pc 3

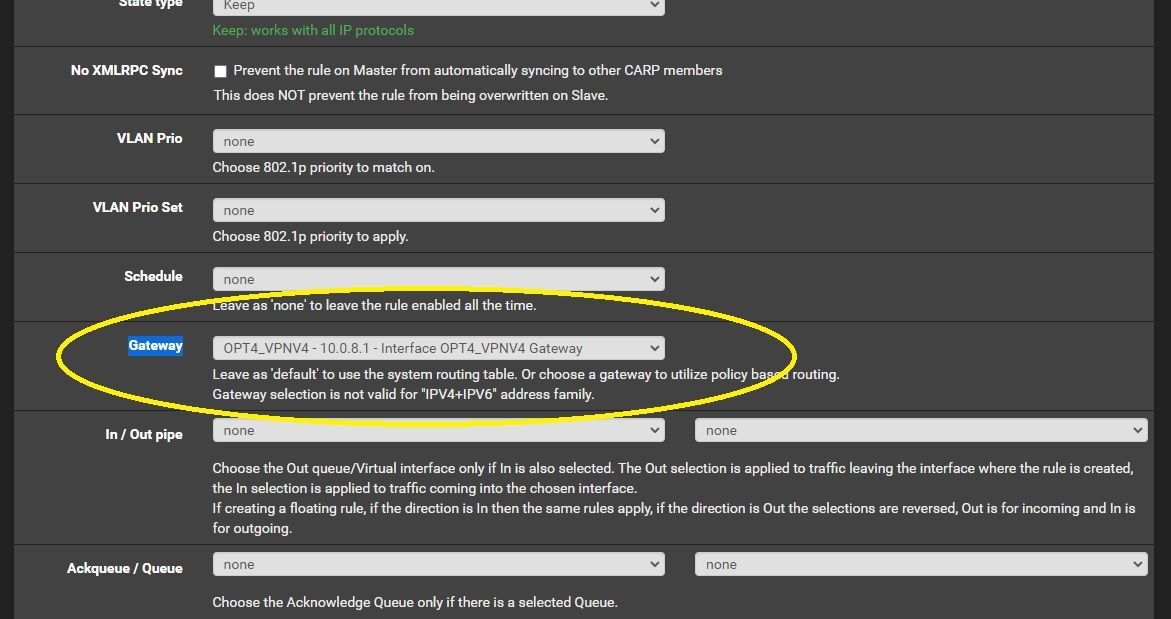

poi crei una regola sulla interfaccia LAN con

protocollo any

source single host or alias -> nome-alias-che-hai-creato-per-pc2-e-pc3 seguendo il mio precedente esempio sarà "test"

destination anyla parte importante avviene qui,

premi su advanced option

scendi giù fino a "Gateway"

nel menu a tendina selezioni il nuovo gateway della vpn, nel mio caso OPT4

salva.

la regola va posizionata in altosul pfsense nella LAN B va comunque impostato hybrid e creato il NAT per la rete LAN A

-

ok grazie mi sembra tutto abbastanza chiaro.

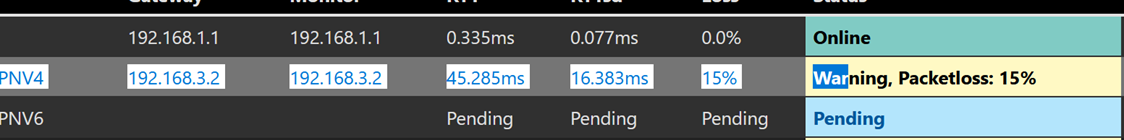

tra l'altro i primi passaggi erano gia impostati per me, per altri motivi.... solo che non avendo mai usato il concetto del Gatewys non ero mai entrato nella relativa pagina per vdere.ora che ci sono entrato mi trovo questa schermata dove il Gatewys della VPN è quello giallo..... ora che significa quella scritta? non la traduzione ma per sapere se c'è qualche problema.

-

che per qualche motivo la tua vpn non è stabile e ha perdita di pacchetti

-

a ok..... si tutto chiaro e nomale allora....

-

scusa ma "sul pfsense nella LAN B va comunque impostato hybrid e creato il NAT per la rete LAN A"

la NAT la configuro cosi?:

Interfaccia: WAN

protocoll: any

destinazione: Network iplanA/24

portrange: any - any -

confermo che funziona tutto.. GRAZIE come sempre... ultima domanda... avendo il proxy sulla LAN A, mi sembre di vedere che uscendo pubblicamente con LAN B, il proxy viene baypassato - quindi o configuro il server B con il proxy oppure c'è un modo per dire al proxy di funzionare?

ovviamente mi riferisco a Squid

-

non lo so, non uso squid

-

@kiokoman ok grazie lo stesso ma ho verificato che il problema era solo che squid non era aggiornato!

-

@kiokoman scusa ma se utilizzassi questa regola sulla VLAN devo impostare una route o no? perchè l'ho impostata ma no va..... ovvero non naviga