OPENVPN не видно сеть за клиентом

-

@konstanti Дабовлял такие маршруты в настройки OpenVPN, Но почему-то они не применяются...

route 10.10.10.2 255.255.254.0 10.0.0.2;

route 10.10.10.3 255.255.254.0 10.0.0.3; -

@atel

так Вы посмотрите/покажите на таблицу маршрутизации PF/ клиента после соединения обоих , и проверьте- все ли верно настроили ?

- все ли выглядит как надо ?

-

У вас клиенты при подкл. по впн должны получать РАЗНЫЕ ip. На схеме вижу одинаковый (10.10.10.2) для обоих клиентов.

Или создайте по серверу для каждого клиента или выдавайье клиента ФИКСИРУЕМЫЕ ip при подключении по впн. -

@werter said in OPENVPN не видно сеть за клиентом:

Или создайте по серверу для каждого клиента или выдавайье клиента ФИКСИРУЕМЫЕ ip при подключении по впн

Опечатка)) они получают разные ip и за каждым клиентом закреплен свой ip.

-

@atel

Так пробовали ?route 10.0.0.2 255.255.255.0 10.10.10.2;

route 10.0.0.3 255.255.255.0 10.10.10.3; -

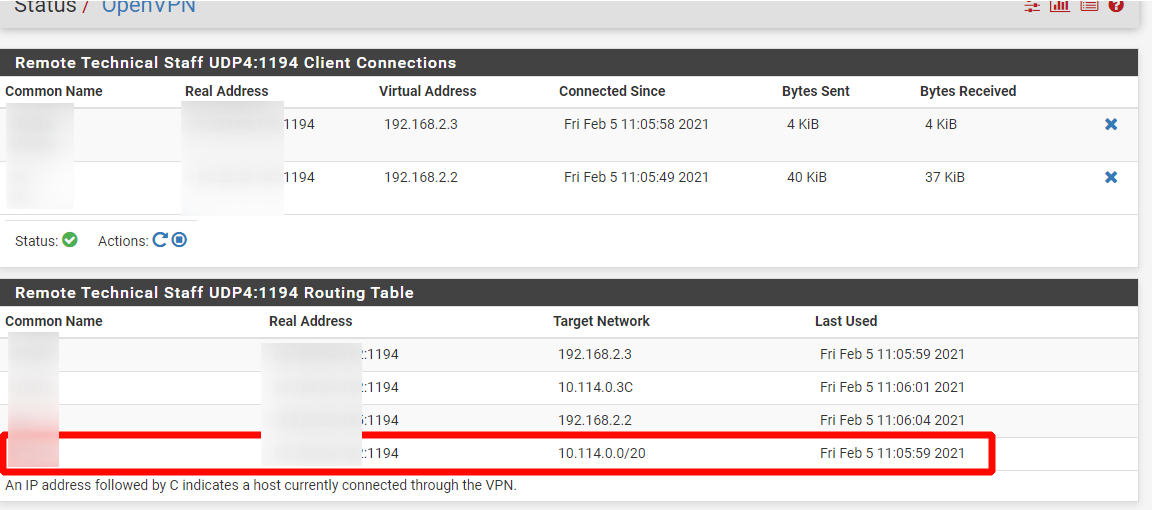

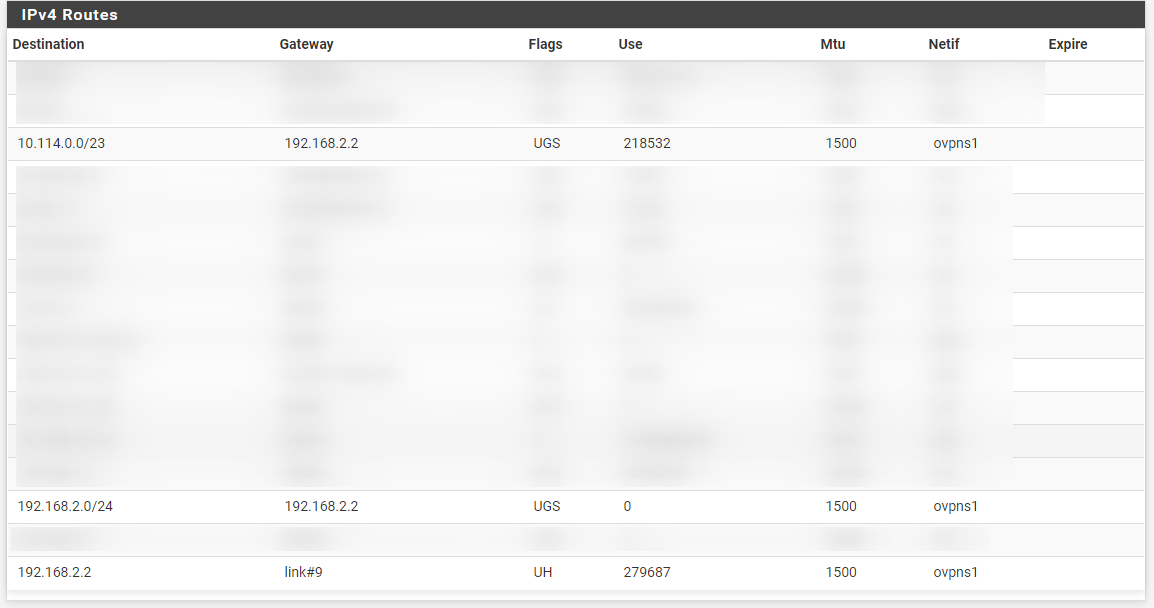

Вот таблица маршрутизации. Насколько я понимаю проблема в автоматическом маршруте (выделенный красный). Но в настройках csc нельзя поставить только ip. IP отличаются от схемы, но суть не меняется.

-

@werter Да пробовал. Я понимаю что надо указать маршрут какой ip идет через какой шлюз. Но не могу понять почему эти маршруты не применяются.

-

@atel Действительно. Попробуйте серверы разные создавать. Это не сложно, иногда бывает даже нужно. Я сразу на старте сделал два - для TUN и для TAP и уже много раз было что помогло это.

-

@atel

Еще - как вариант , использовать PBR

"пихаете " весь трафик насильно для клиента 1 через ovpns1

для второго через opvpns2это делается в настройках правил Lan интерфейса

-

Все спасибо за участие. Вы подтолкнули в нужную сторону. Решил таким способом.

В настройка OpenVPN Server прописал

route 10.0.0.2 255.255.255.255 10.10.10.2;

route 10.0.0.3 255.255.255.255 10.10.10.3;

В csc клиентов прописал следующие;

iroute 10.0.0.2 255.255.255.255

iroute 10.0.0.3 255.255.255.255

И получилось что каждый клиент имеет строгий маршрут.