Internet Zugang "! RFC1918" vs. block RFC1918 any - any

-

@slu würde man, ja. Wenn die Firewall selbst die public IP hat (oder IP6 in dem Fall ebenfalls, da wir hier ja kein einfaches RFC1918 mehr blocken können), dann würde allow any am Ende bewirken, dass ich über die Public IP der Firewall bspw. auf WebUI oder SSH zugreifen könnte, obwohl ich das nicht soll.

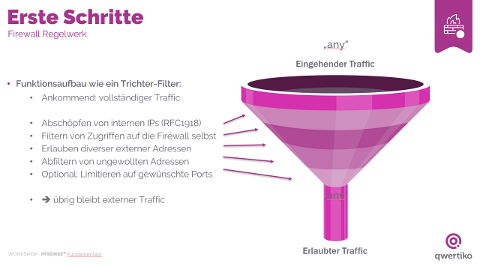

Das Bild dass du gemeint hast stammt aus meinem Fundamentals Workshop für pfSense den wir anbieten und soll verdeutlichen, was mit dem Keyword "any" passiert, wenn ein Regelsatz von oben nach unten durchlaufen wird. Denn bei jedem Pass/Reject/Block, der über einem finalen "allow any" steht, werden natürlich Verbindungen schon weggefiltert, egal ob erlaubt oder verboten. Heißt: was tatsächlich dann als "any" ankommt, wird immer weniger und weniger:

Zu Beginn ist "any" noch wirklich jeder Traffic. Dann filtert man Dinge aus, lässt internen Traffic zu bestimmten Zielen durch, zur Firewall wegen DNS o.ä., dann zu internen Systemen, zu VPN Gegenstellen, etc. aber dann geht man irgendwann zur Netztrennung/-isolation über und schottet sich ggü anderen VLANs ab. Dann wird Zugriff via "this firewall" verboten - kein Zugriff auf die Firewall außer von Admins sollte erlaubt sein, auch nicht in einem LAN. Dann interne Adressen (RFC1918) und ggf. auch andere, wie RFC5737 (Testnetze), RFC6598 (CGNAT), RFC5771 (Multicast) abfiltern - die braucht im Normalfall niemand von intern nach extern (außer man hat z.B. Tailscale am Start das im CGNAT Bereich liegt). Dann bleiben theoretisch nur noch größtenteils externe IPs über. Davon dann noch Blocklisten wie pfBlocker PRI1, 2, 3... (oder andere, Firehol, etc.) noch wegfiltern und DANN bleibt quasi noch halbwegs sinnvolles Internet über.

Cheers

-

@JeGr genau dieses Beispiel meinte ich, danke!

Ich plane über die Jahre einige Netze umzubauen und da werde ich die Firewall Rules auch umbauen, mit dem neuen Wissen/Ansatz sowieso...

-

@slu

Klar :) Ist ja immer ein iterativer Prozess. Man lernt wieder was dazu, baut was um, und irgendwann machts dann Sinn mit dem neuen Stand dann einfach nochmal tabula-rasa zu machen und neu anzufangen. -

Ich bin fleißig am Firewall Rules umbauen.

Frage, wie macht ihr das mit dem DNS oder NTP Dienst?

Auf jedem Netz/VLAN extra laufen lassen oder nur auf dem LAN Interface?Eigentlich spricht nichts dagegen wenn man diese nur im LAN laufen lässt und dann auf den anderen "unsicheren" Netzen einfach ein Access auf "LAN address" und 53 + 123 erlaubt, oder übersehe ich da was (Sicherheitstechnisch)?

-

Ich lasse die über Int group auf This Firewall zu, damit ist jedes Interface möglich.

Aber ich weise dann im DHCP Pool für das jeweilige Netz die lokale IP als DNS und NTP zu.Zudem biege ich das noch per NAT um, für Clients die meinen die DHCP Option ist optional...

-

@slu said in Internet Zugang "! RFC1918" vs. block RFC1918 any - any:

oder übersehe ich da was (Sicherheitstechnisch)?

Unschön, zumal das lokale Interface ja eh im DHCP voreingestellt ist.

-

@NOCling said in Internet Zugang "! RFC1918" vs. block RFC1918 any - any:

Aber ich weise dann im DHCP Pool für das jeweilige Netz die lokale IP als DNS und NTP zu.

So hatte ich das seither auch, dachte nur ich bin faul und mache zukünftig ntp.localdomain welcher dann auf ein (LAN) interface zeigt.

Beim DNS kommt es vom DHCP, da stimmt da brauche ich nichts zu machen.

-

@slu NTP bringt dir zumindest bei Windows leider gar nichts, weil Windows einfach zu fucking dämlich ist, NTPs per DHCP auszulesen. Mit einem DNS Namen brauchst du da schon gar nicht anzufangen.

Somit ist das leider immer noch händische Sache, das sauber einzurichten - oder zu machst einfach harakiri-hijacking und leitest die NTP Calls einfach auf dem Interface um. Das klappt eigentlich wie bei DNS recht schick :)Ich würde da auch immer das eigentliche Interface präferieren. Zero Knowledge geht vor allem anderen: Was der Client nicht weiß oder wissen muss, braucht ihn auch nicht zu interessieren. Das GW kennt er schon. DNS und NTP kann er dann von dort auch gern haben. Und wenn er sich nicht dran hält wird er einfach transparent eingefangen und darauf umgeleitet ohne es zu merken. Probiert man natürlich erstmal mit einem Testnetz aus, aber klappt im Normalfall ganz fortrefflich.

Somit hat man auch keine komischen Zugriffe die theoretisch über Netzgrenzen gehen (auch wenn sie auf der Firewall bleiben). Aber alleine andere VLANs zu kennen und zu wissen, dass da was ist, ist schon mehr als notwendig.

Cheers

-

@JeGr said in Internet Zugang "! RFC1918" vs. block RFC1918 any - any:

NTP bringt dir zumindest bei Windows leider gar nichts, weil Windows einfach zu fucking dämlich ist, NTPs per DHCP auszulesen.

Oh ja das Probleme kenne ich, habe den NTP per GPO erzwungen weil die Zeit immer ein paar Minuten plus/minus war. Seit die GPO den pfSense NTP erzwingt ist die Zeit synchron.

Aber gut möglich das ich mein Samba nicht ordentlich konfiguriert habe...

@JeGr said in Internet Zugang "! RFC1918" vs. block RFC1918 any - any:

Somit hat man auch keine komischen Zugriffe die theoretisch über Netzgrenzen gehen (auch wenn sie auf der Firewall bleiben). Aber alleine andere VLANs zu kennen und zu wissen, dass da was ist, ist schon mehr als notwendig.

Das ist natürlich ein guter Punkt, ich fürchte bei mir wird das jetzt so ein bischen ein Hybrid Modus :)

Hatte mir auch schon überlegt nur ein "dummy" VLAN Interface für das Zeug anzulegen, dann dachte ich mir wieder dann kann ich gleich das LAN Interface NTP/DNS freigeben...Ja ich weiß, Details...

-

@slu said in Internet Zugang "! RFC1918" vs. block RFC1918 any - any:

Hatte mir auch schon überlegt nur ein "dummy" VLAN Interface für das Zeug anzulegen, dann dachte ich mir wieder dann kann ich gleich das LAN Interface NTP/DNS freigeben...

Warum Dummy? Sowas nennt man auch Infrastruktur Netz ;) DNS, (externe) NTP (bspw. mit serial attach), Backup Proxy oder Monitoring Probe könnte man da gut reinstellen. Alles auf das ggf. zugegriffen werden muss. Also eingehend. Dann noch nen Management Netz aus dem nur ausgehend was gehen muss (und minimal eingehend aus nem Admin Netz oder von einigen wenigen spezifischen Clients). Und schon kann man die Netze relativ einfach generisch handhaben.