PFsense Hardware

-

Schaue mal hier:

https://tfta.de/forum/thread/1-projekt-odroid-h2-router-switch-mit-pfsense-oder-opnsense-hardware-zusammenstell/ -

Hallo Zusammen,

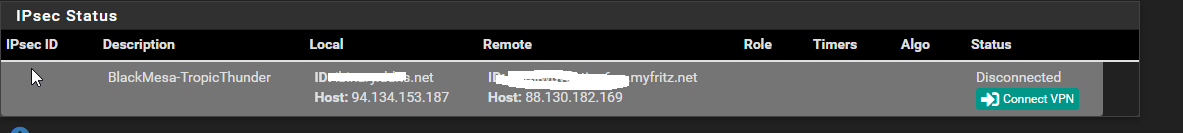

ich habe mir jetzt eine kleine PfSense Hardware gegönnt. Ich habe die Grundlage eingestellt und wollte unbedingt ein VPN IPSec Verbindung Side 2 Side zu einer FritzBox 7590 testen.

Ich weiß ihr hatte mich gewarnt, dass es Problem gibt.

Ich würde mich dennoch über eure Hilfe freuen. Denn ich benötige dringend eine ordentlich Firewall samt einer VPN Verbindung.Meine Konfig basiert auf dem Youtube Video:

https://www.youtube.com/watch?v=KmoCfa0IxBk&list=PLcxL7iznHgfVclnHZfar05VJ7IdsY4yx_&index=8PfSense:

No-IP Adresse: ....ddns.net

Netzwerk: 192.168.8.0/24 (255.255.255.0FritzBox:

AVM No-IP Adreses: ....myfritz.net

Netzwerk: 192.168.28.0/24 (255.255.255.0)Meine PfSense Konfig:

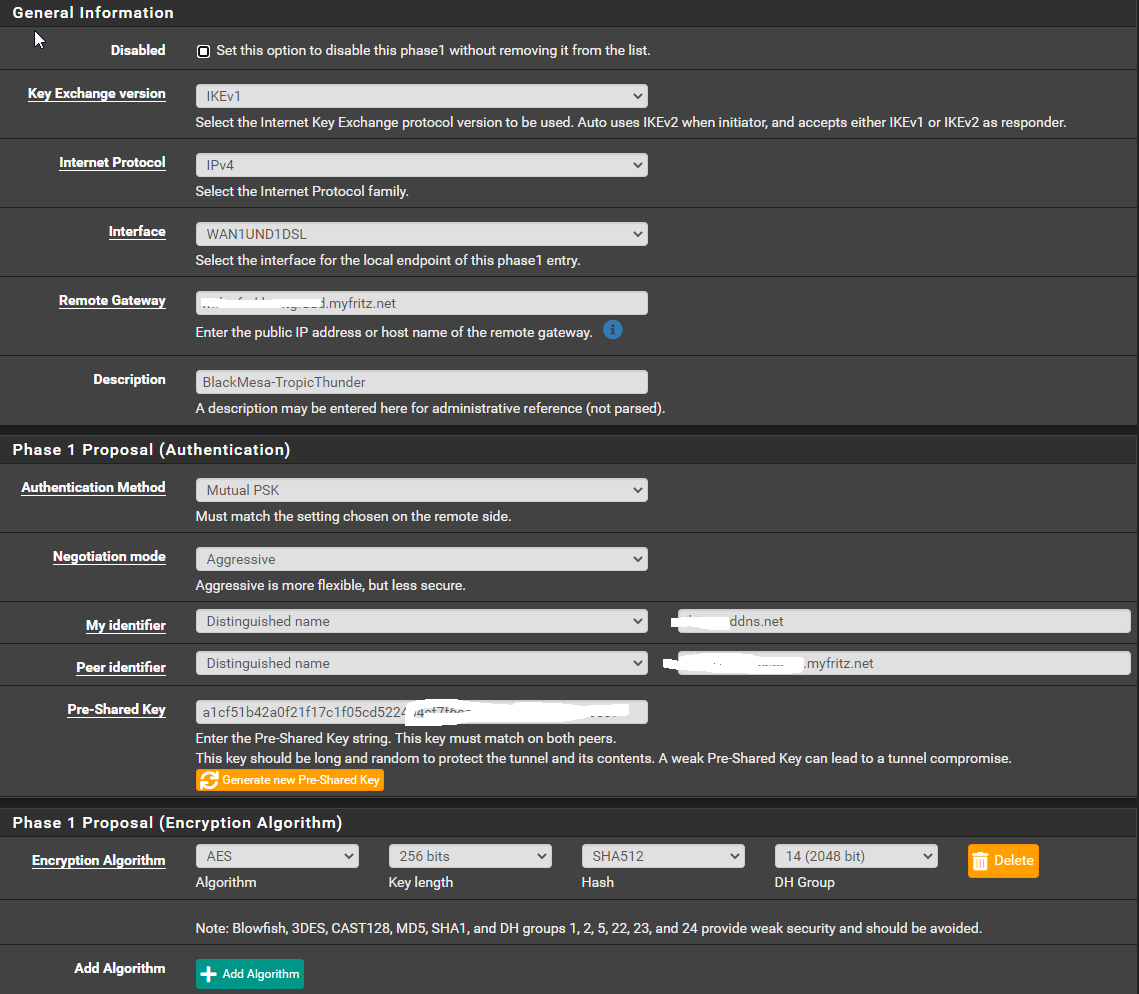

Phase 1

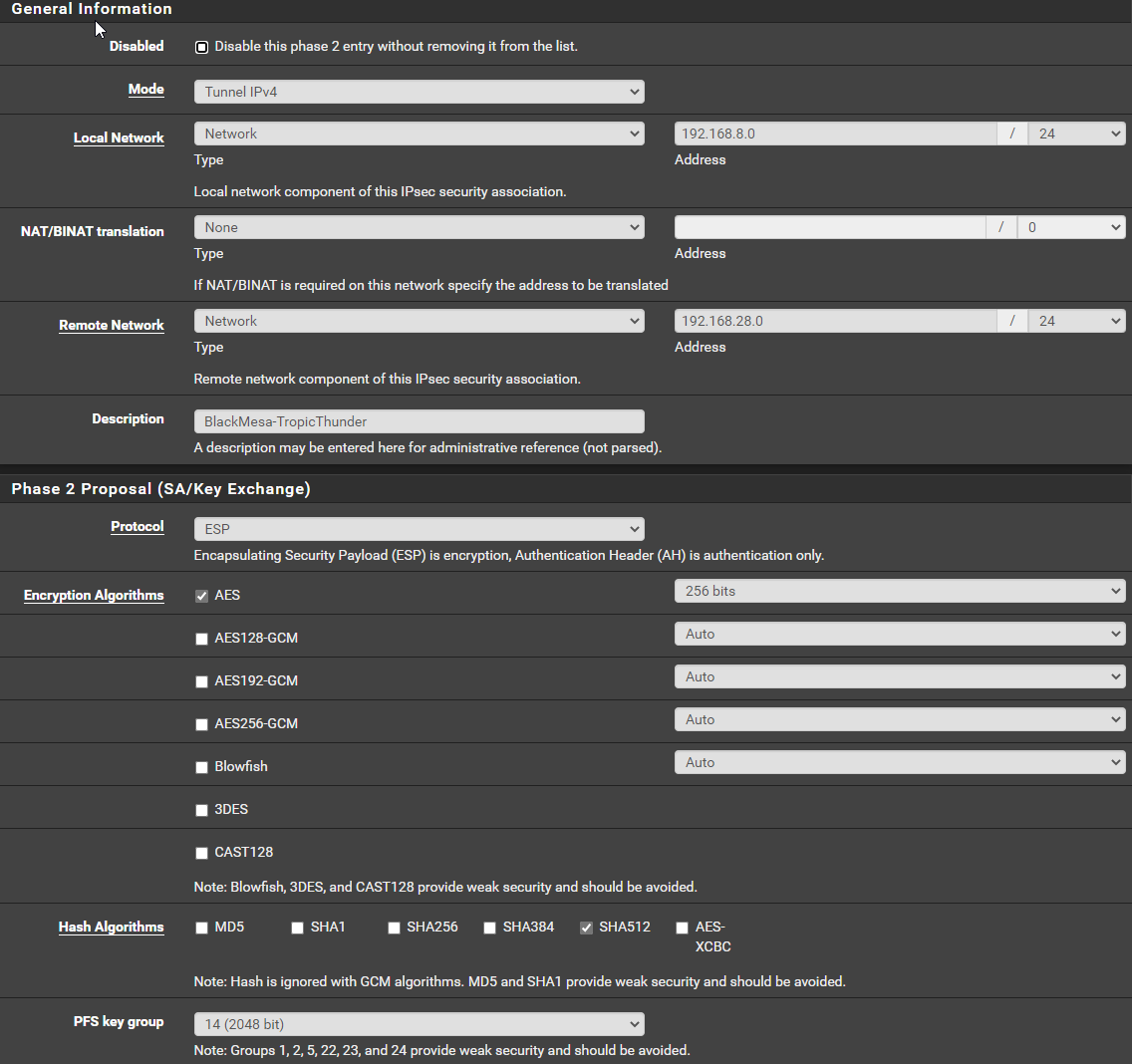

Phase2

Meine FritzBox Konfig:

vpncfg {

connections {

enabled = yes;

editable = yes;

conn_type = conntype_lan;

name = "BlackMesa-TropicThunder";

always_renew = yes;

reject_not_encrypted = no;

dont_filter_netbios = yes;

localip = 0.0.0.0;

local_virtualip = 0.0.0.0;

remoteip = 0.0.0.0;

remote_virtualip = 0.0.0.0;

remotehostname = "ibinary.ddns.net";

localid {

fqdn = ".......myfritz.net";

}

remoteid {

fqdn = "......ddns.net";

}

mode = phase1_mode_aggressive;

phase1ss = "dh14/aes/sha";

keytype = connkeytype_pre_shared;

key = "a1cf51b42a0f21f17c1f05cd52....";

cert_do_server_auth = no;

use_nat_t = no;

use_xauth = no;

use_cfgmode = no;

phase2localid {

ipnet {

ipaddr = 192.168.28.0;

mask = 255.255.255.0;

}

}

phase2remoteid {

ipnet {

ipaddr = 192.168.8.0;

mask = 255.255.255.0;

}

}

phase2ss = "esp-aes256-3des-sha/ah-no/comp-lzs-no/pfs";

accesslist = "permit ip any 192.168.8.0 255.255.255.0";

}

ike_forward_rules = "udp 0.0.0.0:500 0.0.0.0:500",

"udp 0.0.0.0:4500 0.0.0.0:4500";

}PfSense: Log

Oct 24 18:52:55 charon 85454 12[CFG] proposals = IKE:AES_CBC_256/HMAC_SHA2_512_256/PRF_HMAC_SHA2_512/MODP_2048

Oct 24 18:52:55 charon 85454 12[CFG] if_id_in = 0

Oct 24 18:52:55 charon 85454 12[CFG] if_id_out = 0

Oct 24 18:52:55 charon 85454 12[CFG] local:

Oct 24 18:52:55 charon 85454 12[CFG] class = pre-shared key

Oct 24 18:52:55 charon 85454 12[CFG] id =....ddns.net

Oct 24 18:52:55 charon 85454 12[CFG] remote:

Oct 24 18:52:55 charon 85454 12[CFG] class = pre-shared key

Oct 24 18:52:55 charon 85454 12[CFG] id = ....myfritz.net

Oct 24 18:52:55 charon 85454 12[CFG] updated vici connection: con100000

Oct 24 18:52:55 charon 85454 08[CFG] vici client 465 disconnected

Oct 24 18:52:56 charon 85454 09[CFG] vici client 466 connectedFritzBox Log:

FritzBox IKE-Error 0x2027 (Timeout).Ich bin ein bisschen am Verzweifeln, weil ich schon solange mit dem Thema verbringe.

Ich würde mich wirklich sehr über eure Unterstützung freuen.Vielen Dank!

-

Das funktioniert nach meiner Erfahrung nur mit DH2 in P1 und P2 zuverlässig.

Lifetime habe ich nicht eingetragen, also Default und die Verbindung läuft mit den Werten wieder zuverlässig und stabil.Dann einfach den Tunnel über die Fritz Web GUI Eintragen, fertig.

-

@nocling vielen Dank für das schnelle Feedback

.

.Ich habe das noch nicht getestet, werde ich aber mal machen. Aber kann das wirklich das zum Timeout führen?

-

Ja die Implementierung von AVM ist halt, gefühlt noch deren erste IKEv1 von 20??.

Von Fritz Seite ist der Tunnel als immer aktiv gekennzeichnet und trotzdem konnte das NAS nur mit diesen Parametern geplant hier her sichern.

-

@nocling

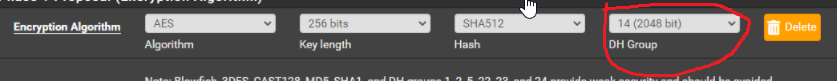

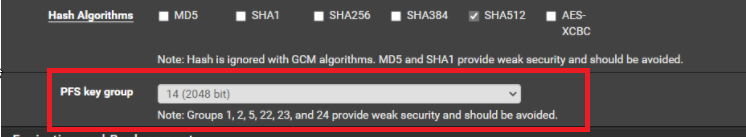

Um sicherzugehen das wir nicht aneinander vorbeireden. Du meinst folgende Parameter:Bei Phase 1: DH Group von 14 auf 2

Bei Phase 2: PFS Key Grou von 14 auf 2

Sowie in der FritzBox Config Datei

Von:

mode = phase1_mode_aggressive;

phase1ss = "dh14/aes/sha";Auf

mode = phase1_mode_aggressive;

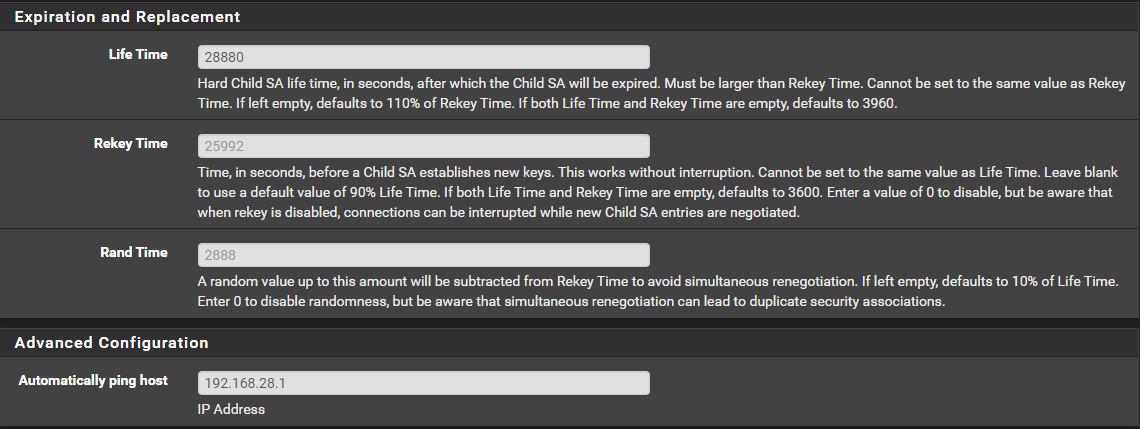

phase1ss = "dh2/aes/sha";Zudem habe ich noch diese Einstellungen gefunden. Muss dieese gesetzt werden?

-

Ja, aber in der Fritz Config Datei rum zu fummeln ist bei dem Tunnel auch ein wenig unzuverlässig.

Ich habe damit Probleme bekommen, wollte natürlich auch auf DH14 hoch, aber das läuft einfach nicht gescheit.

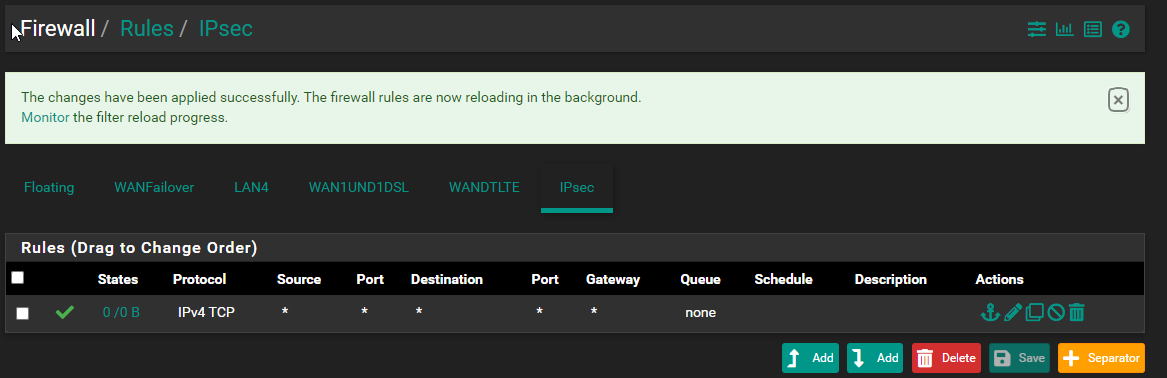

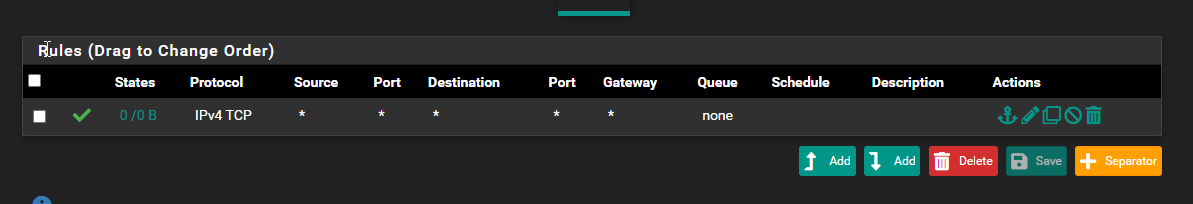

Regelwerk unter IPsec muss natürlich erstellt werden, sonst darf nix durch die Firewall durch was aus dem Tunnel kommt. -

FritzVPN ist einfach Müll. Kann man nicht schönreden, geben sie auch indirekt selbst zu.

Nicht an der Konfig manuell fummeln, den komischen Baukasten von denen nehmen und die Konfig generieren lassen ist sicherer. Manchmal gehts mit händischen Änderungen, dann hat die Kiste plötzlich wieder Totalausfälle und will nicht mehr. Daher lieber aus dem komischen Wizard Tool erstellen lassen.

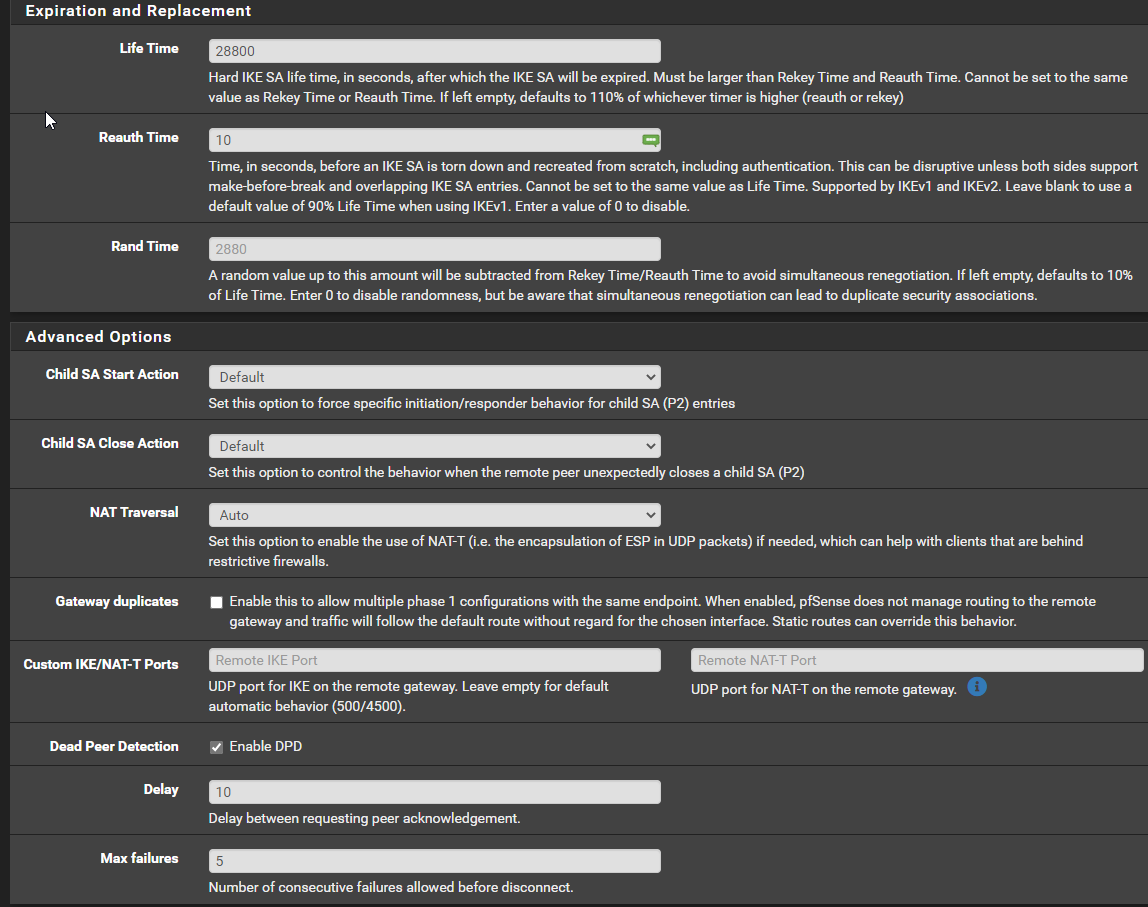

Die SchrottFritzen mit VPN brauchen um halbwegs sicher zu laufen alle IKE1, AES-256, SHA-512 und DH2 wie @NOCling schon sagt. Lifetime 28800 geht, Child SA Start Action würde ich auf None setzen, damit die Fritze IMMER selbst die Verbindung aufbaut. Kommt die pfSense zuerst macht sie manchmal irgendwelchen Mist. Und DPD würde ich ausmachen, da hatten einige Boxen bei einem Kunden immer komplett rumgespackt und sind baden gegangen. Danach gings.

Cheers

\jens -

ich habe mal ein tool gebaut was die konfig unter allen systemen generiert, vieleicht hilft es dir (du solltest aber schon wissen was du tust) https://github.com/micneu72/FritzL2LVPN

-

Vielen Dank für eure Unterstützung.

Ihr könnt euch gar nicht Vorstellen wie Dankbar ich bin, ich werde zuerst die Anregungen von @JeGr ausprobieren.

Falls das nicht funktioniert Probiere ich ich gerne deine Lösung aus @micneu.

Ich habe im anderen Post gelesen das es Probleme mit der Version 2.5 gibt, diese nutze ich natürlich

-

Hallo Zusammen,

heute morgen habe ich mich noch mal an das VPN Thema gewagt

.

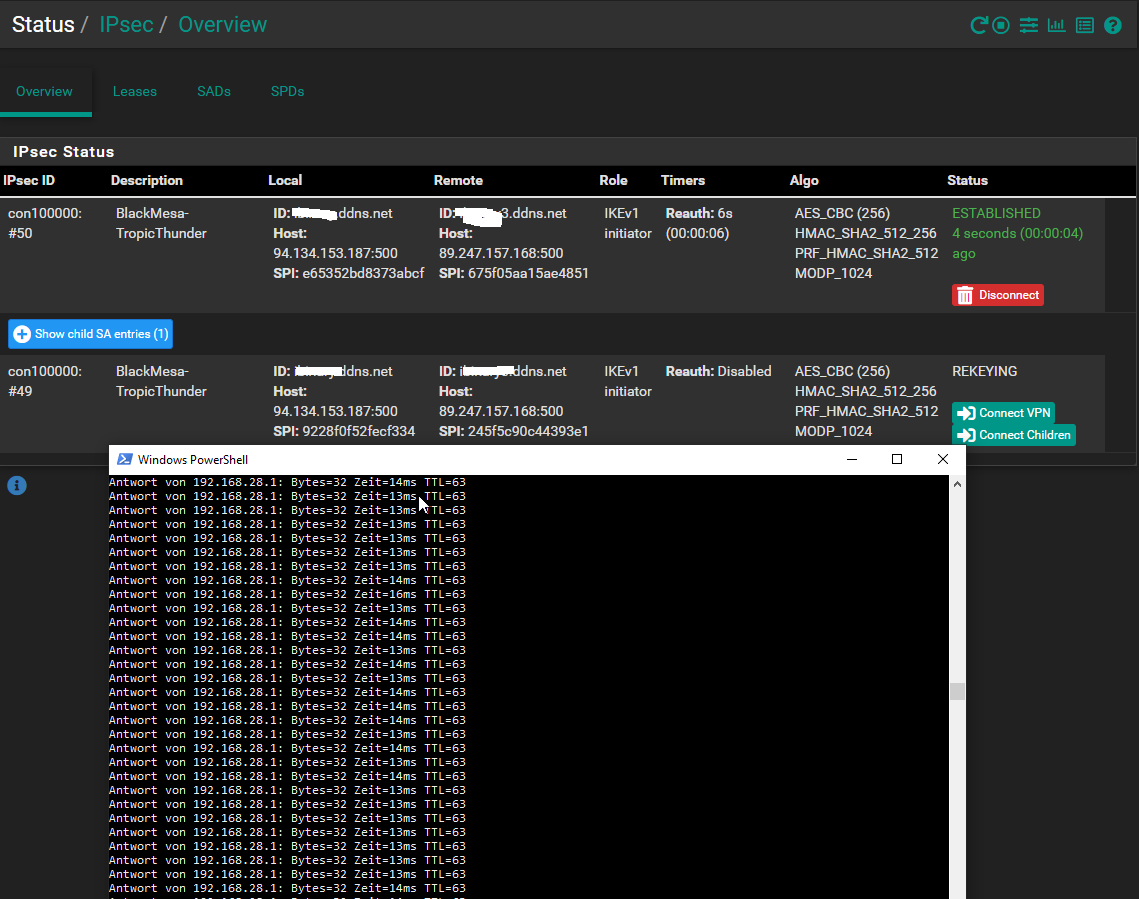

.Vielen Dank für eure Unterstützung, mit dieser habe ich es geschafft das der Tunnel kurz aufgebaut wird.

Allerdings gibt es weiterhin ein Problem, die Verbindung bricht laut PFsense immer ab. Oder verstehe ich da was falsch?

Warum passiert das?

Der Ping auf die entfernte FritzBox sieht aber gut aus. Ich konnte auch die Clients im entfernen Netzwerk anpingen.Ich würde mich über eure weitere Unterstützen sehr freuen, so nah war am Ergebnis war ich noch nie

Für die VPN Datei, habe ich das Fritz Box Tool (Fritz! Fernzugang einrichten) benutzt.

Zudem habe ich wo oben beschrieben auf DH2 gewechsel. -

Weil AVM es kann?

Wie gesagt die Implementierung von denen ist eher so semi.

Freue dich das es läuft und schaue besser nicht mehr hin, das gibt nur analyse paralyse.

-

@sub2010 also ich habe 2 tunel zu fritzboxen am laufen, die laufen seit märz diesen jahres ohne probleme. sind einmal eine Fritzbox 7490 und eine Fritzbox 6591. bei beiden ist die firmware aktuell. keine ahnung warum es dann bei dir nicht stabil läuft.

-

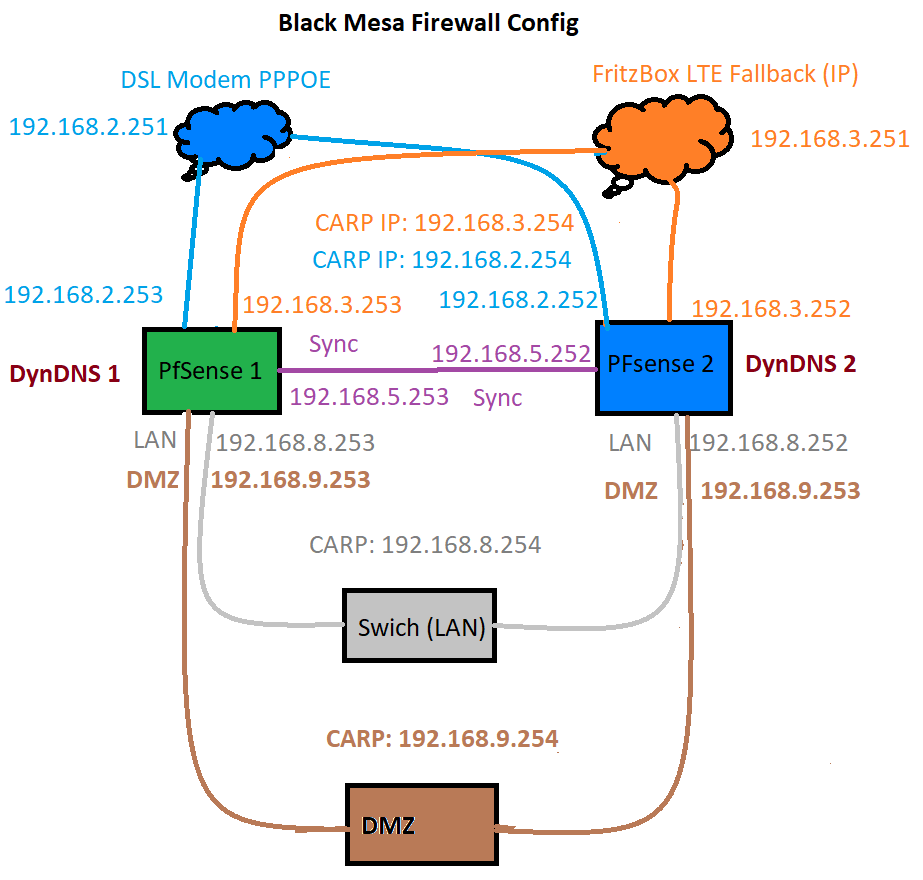

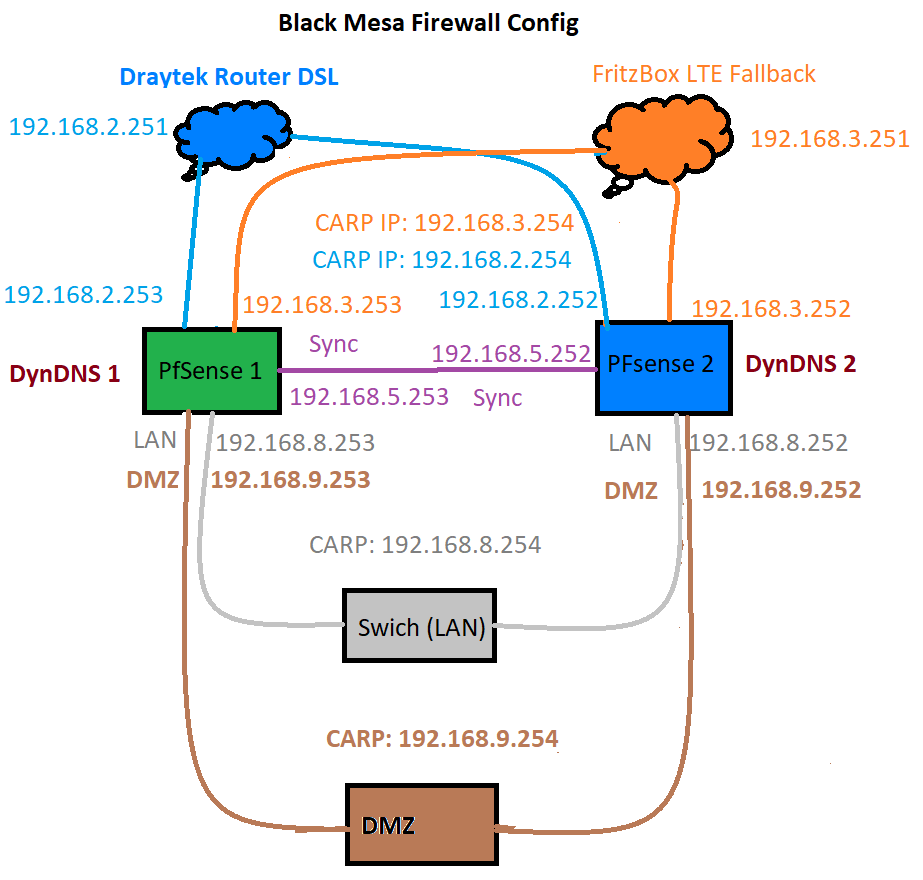

So, kommen wir zum nächsten Schritt in meiner PFsense :).

Ich möchte gerne eine HA Firewall in Betrieb nehmen. Kann mir jemand sagen ob meine Planung so richtig ist?

Die VPN LAN2LAN Verbindung läuft zwar noch nicht so wie ich möchte, aber da gebe ich nicht auf :-).1. Ist die Vergabe der IP Adressen so richtig? Vor allem im Hinblick auf das Fallback zu meiner zweiten Internetleitung?

2. Ich habe einige Dienste die ich Hochverfügbar halten möchte. Ich aber eine Dynamische IP Adresse WAN IP Adresse.

Wie muss ich meine DynDNS Eintrag konfigurieren?

Benötige ich für jeden Firewall eine separate? Oder eine für beide Firewalls?3. Ich gehe davon aus, dass ich das DMZ Netz genau so aufbauen muss wie mein LAN Netzwerk, richtig?

-

@sub2010

4. Hallo ich habe noch einen Nachbrenner. In der FritzBox LTE muss ich dort die Carp IP Addresse (192.168.3.254) als Exposed Host eintragen, oder die IP Adresesn der Pfsense 1 (192.168.3.253) bzw. Pfsense 2 (192.168.3.252). -

@sub2010 said in PFsense Hardware:

- Ist die Vergabe der IP Adressen so richtig? Vor allem im Hinblick auf das Fallback zu meiner zweiten Internetleitung?

Wenn die einzelnen Farben auch extra Netze sind und nicht das im gleichen Subnetz läuft, ja.

- Ich habe einige Dienste die ich Hochverfügbar halten möchte. Ich aber eine Dynamische IP Adresse WAN IP Adresse.

Inwiefern ist hier hochverfügbar gemeint? Ich kann nicht sehen, wie das hier funktionieren soll, denn LTE hat im Normalfall keine Public IP die via DynDNS erreichbar wäre - somit keine Möglichkeit dass der Dienst darüber erreichbar ist

Ansonsten wird DynDNS ganz normal konfiguriert.- Ich gehe davon aus, dass ich das DMZ Netz genau so aufbauen muss wie mein LAN Netzwerk, richtig?

korrekt, DMZ ist nur ein "weiteres LAN mit anderen / strikteren Regeln". Aber auch hier hoffe ich dass das alles VLANs oder getrennte Kabelabschnitte sind und nicht einfach mehrere IPs im gleichen Subnetz. Das wäre fatal.

- Hallo ich habe noch einen Nachbrenner. In der FritzBox LTE muss ich dort die Carp IP Addresse (192.168.3.254) als Exposed Host eintragen, oder die IP Adresesn der Pfsense 1 (192.168.3.253) bzw. Pfsense 2 (192.168.3.252).

Immer die CARP Adresse sonst gibt es kein Failover.

Mir fehlt noch ein 5.: Wie ist eigentlich der Failover bei DSL gedacht? Soll sich der Cluster per PPPoE selbst einwählen? Dann ist das aber erst recht keine "Hochverfügbarkeit", denn Failover gibt es bei PPPoE nicht, nur harter Cut. Ist auch nicht empfohlen.

Somit müsste auch DSL vor den Sensen via Router gelöst und per Exposed Host auf die CARP VIP realisiert werden, erst dann gibt es sauberes und sinnvolles HA und Failover.

Cheers

-

@jegr

Wow! Ich danke dir ganz Herzlich! Finde ich super .

.Wenn die einzelnen Farben auch extra Netze sind und nicht das im gleichen Subnetz läuft, ja.Die Netze bestehen aus kleinen Switch die im dem jeweiligen Gerät eingebaut sind.

[Inwiefern ist hier hochverfügbar gemeint? Ich kann nicht sehen, wie das hier funktionieren soll, denn LTE hat im Normalfall keine Public IP die via DynDNS erreichbar wäre - somit keine Möglichkeit dass der Dienst darüber erreichbar ist Ansonsten wird DynDNS ganz normal konfiguriert.]Ja, dass habe ich bei meinem Test ebenfalls festgestellt, was ich nicht bedacht habe. Ich hatte mit einer Firma kontakt, die eine IP Adresse einem zuweist, leider nur für gewerbliche Kunden.

Hast du noch eine Idee wie ich das umsetzen könnte? Gibt es vom Provider Verträge dafür?Also bekommt jede PFsense seine eigene DynDNS Adresse oder, richtige ich

auf der Primären eine ein, und diese wird von der sekundären übernommen?korrekt, DMZ ist nur ein "weiteres LAN mit anderen / strikteren Regeln". Aber auch hier hoffe ich dass das alles VLANs oder getrennte Kabelabschnitte sind und nicht einfach mehrere IPs im gleichen Subnetz. Das wäre fatal.Danke, hatte ich vor. Durch eine Trennung am Switch

Mir fehlt noch ein 5.: Wie ist eigentlich der Failover bei DSL gedacht? Soll sich der Cluster per PPPoE selbst einwählen? Dann ist das aber erst recht keine "Hochverfügbarkeit", denn Failover gibt es bei PPPoE nicht, nur harter Cut. Ist auch nicht empfohlen.

Somit müsste auch DSL vor den Sensen via Router gelöst und per Exposed Host auf die CARP VIP realisiert werden, erst dann gibt es sauberes und sinnvolles HA und Failover.Super Einwand, daran hab ich nicht gedacht.

Ich werde dann von PPPOE auf Routerter betrieb umstellen :). -

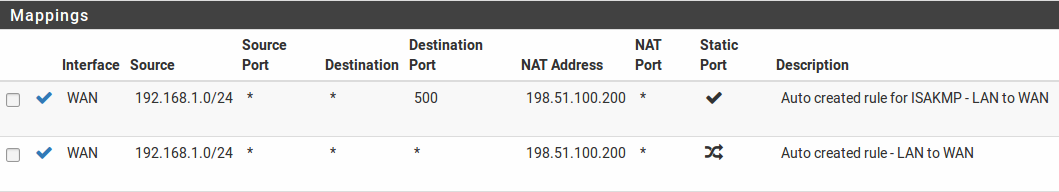

Mal wieder ein Nachbrenner

Thema:

Configure Outbound NAT for CARP

Da ich 2x Internetanschlüsse habe, welche CARP Adresse soll ich dann dort eintragen? Oder habe ich da einen Denkfehler?

CARP IP LTE: 192.168.3.254

CARP IP DSL: 192.168.2.254 -

@sub2010 said in PFsense Hardware:

Also bekommt jede PFsense seine eigene DynDNS Adresse oder, richtige ich

auf der Primären eine ein, und diese wird von der sekundären übernommen?Du solltest vielleicht nochmals nachlesen, wie HA und CARP in pfSense funktionieren bzw. umgesetzt sind. Du hast danach keine zwei aktiven Firewalls, sondern die 2. Firewall (Standby) ist immer inaktiv und tut - bis auf wenige Ausnahmen - nichts. Es würde also keinerlei Sinn machen, dass die 2. FWL auch eine IP per DynDNS hat zumal es nicht funktionieren kann. Es kann nur ein Gerät aktiv sein und die Leitung benutzen und die Leitung hat nur eine IP - wie könnten dann beide Firewalls unterschiedliche IPs bekommen? :)

Man konfiguriert auch nach HA Aktivierung nicht mehr an der Standby Firewall - außer es geht um gerätespezifische Einstellungen (Settings, Adv. Settings und alles was Interfaces angeht!). Alles andere (Aliase, NAT, Regeln, die meisten Services) werden nur noch auf der primären Firewall konfiguriert. Ergo auch DynDNS. Das wird alles repliziert und auf der Standby erst ausgeführt, wenn sie die Masterrolle bekommen würde.

Hast du noch eine Idee wie ich das umsetzen könnte? Gibt es vom Provider Verträge dafür?

Jein. Es soll Provider/Möglichkeiten geben, LTE Verträge zu bekommen mit echter erreichbarer IP. Da musst du dich aber ggf. selbst schlau machen. Andernfalls gibt/gäbe es nur noch die Möglichkeit einen Tunnel irgendeiner Art zu nutzen (GIF, OpenVPN, IPSec etc.) um damit dann eine erreichbare IP zu erhalten die auch funktionieren würde.

Ich werde dann von PPPOE auf Routerter betrieb umstellen :).

Würde sonst auch nicht richtig funktionieren ;)

Da ich 2x Internetanschlüsse habe, welche CARP Adresse soll ich dann dort eintragen? Oder habe ich da einen Denkfehler?

Deswegen der Hinweis: es müssen alle WANs als SEPARATE Interfaces und Netzabschnitte angelegt und behandelt werden. Da hier Interface WAN steht, muss da die CARP Adresse der WAN VIP rein, welche das auch immer ist. Wenn WAN also quasi WAN_DSL ist, dann muss da die WAN_DSL CARP IP rein. Dann fehlt natürlich noch die WAN_LTE Interface NAT, wo dann die WAN_LTE CARP IP rein muss. Und ja, man braucht für jedes ausgehende Interface Mappings und entsprechende Regeln.

Hast du noch eine Idee wie ich das umsetzen könnte?

Sicher aber die sprengen gerade etwas den Rahmen, solange die Basics noch nicht sitzen :) Trotzdem einige Denkanstöße:

- Du hast nach Aussage Services, die HA weiterfunktionieren sollen

- Welcher Art sind die

- Kommen die automagisch/autonom mit einer anderen externen IP zurecht?

- Wie passiert dann diese Umschaltung der IP?

- Was passiert bei Verbindungsabriß?

- Auch DSL hat ja gerne dynamische IPs, LTE hat oft gar keine echte erreichbare

- wie löst du das LTE Problem? Entsprechender Vertrag? Tunnel?

- Wie ist der LTE Vertrag? Flatrate? Volumentarif? Wie monitore ich die Uptime des LTEs? Dauer-Pings bei Volumentarifen können in Summe auch mein Volumen auffressen?

- Braucht man bei LTE bspw. eh einen Tunnel stellen sich eher die Fragen

- nutze ich dann den Tunnel einfach für beide WANs? Dann wechselt bei Ausfall eines WANs einfach der Tunnel auf das andere Interface, meine IP bleibt aber gleich und ich habe kein DNS Problem?

- nur wie bekomme ich den Tunnel von WAN2 wieder zurück auf WAN1 wenn WAN1 wieder da ist?

- Kann ich ggf. einfach mehrere Tunnel gleichzeitig aufbauen und route einfach on-demand über Tunnel 1 oder 2?

- Kann meine Gegenseite das? Kann meine Gegenstelle Routen switchen? Ggf. dynamisch? OSPF?

Abhängig von all den Fragen und Entscheidungen kann man sich das entsprechend schön aufbauen oder es irgendwie hinbasteln. Was es letztendlich wird, hängt aber auch entsprechend an den Fragestellungen und Anforderungen ab.

Cheers

- Du hast nach Aussage Services, die HA weiterfunktionieren sollen

-

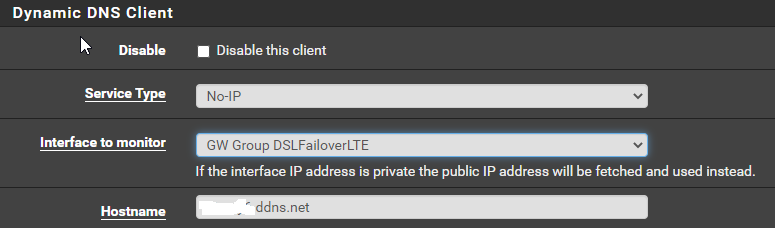

DynDNSDanke für deine Erklärung. Ich hatte das jetzt erst so richtig verstanden

.

.

Also vielen herzlichen Danke Wenn ich dir eins

Wenn ich dir eins  spendieren kann, schreib mir!

spendieren kann, schreib mir!Eine Sache funktioniert aber nicht so, wie ich mir das Vorstelle.

In meiner DynDNS Konfig habe ich als Interfache Monitor das Failover Gateway eingetragen.

Dabei erhalte ich den Fehler, dass die DynDNS Adresse nicht aufgelöst wird.Wenn ich das Gateway von DSL oder LTE eintrage, kann es nicht zu einem Failover kommen wenn eine der beiden Leitungen ausfällt.

Aber dann funktioniert die DynDNS AuflösungHabe ich hier einen Denkfehler, oder ist das ein Bug?

LTE + DynDNSIch habe bei der Telekom einen Vertrag gefunden, mit einer IPv6 Adresse.

Ich habe mit IPv6 überhaupt keine Erfahrung.

Ich habe hier mal meinen Weg hinterlegt. Würde dieser funktionieren?

In der IPv4 und v6 Adresse habe ich meine Externe IP Adresse vom DSL Provider hinterlegt.

Wenn jetzt die DSL Verbindung ausfällt, gibt es bei der LTE Verbindung keine IPv4 Adresse.

Würde meine Dienste funktionieren? Oder muss ich im Netzwerk dann auch alles auf IPv6 umstellen?

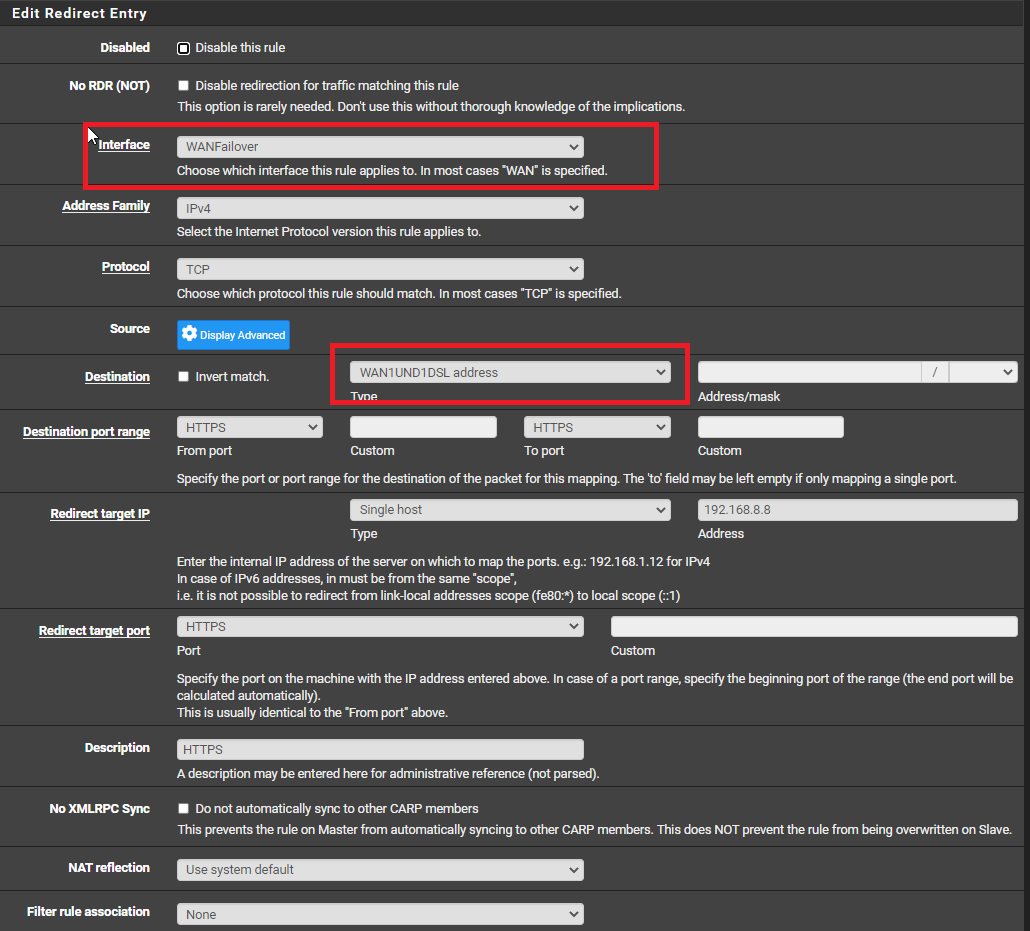

Umstelllung von Modem auf Router BetriebIch habe meine Konfiguration angepasst (S. Screenshot)

PortfreigabeIch habe mir einige Videos zur Portfreigabe angesehen. Aber ich finde meinen Fehler nicht.

Mein Ziel ist, egal welche WAN Verbindung (DSL Oder LTE), diese Ports müssen geöffnet werden.

Die Unklaren Bereiche habe ich rot markiert.