Configuration DMZ - WAN

-

Bonjour,

S'il vous plait je suis étudient en sécurité réseau.

Je cherche une bonne config DMZ vers le WAN et le WAN vers DMZ.Merci.

-

Qui pourrait comprendre quoi que ce soit à ce genre de texte ? (il y aurait une question ?)

Je ne crois pas un instant que ce puisse être écrit par un étudiant !

Enfin, quand je l'étais, je n'écrivais pas du tout comme ça,- d'abord je commençais par chercher par moi-même,

- si je ne comprenais rien, j'aurais pu demander à d'autres étudiants ou à un prof,

- et si, jamais, j'avais posé une question comme ça, personne ne m'aurait répondu ...

A MINIMA, il faut décrire une situation claire, simple, et facile à comprendre. Et là on en est à dix mille lieux ...

(Je sais on dit normalement à mille lieux, mais c'est très insuffisant ici !)

-

Ma question, quels sont les bon pratique a faire pour les règles pare-feu pour une DMZ

● Les règles de pare-feu respectent les bonnes pratiques de configuration d’une DMZ

le prof nous a conseillé de voir sur cette forum voila

-

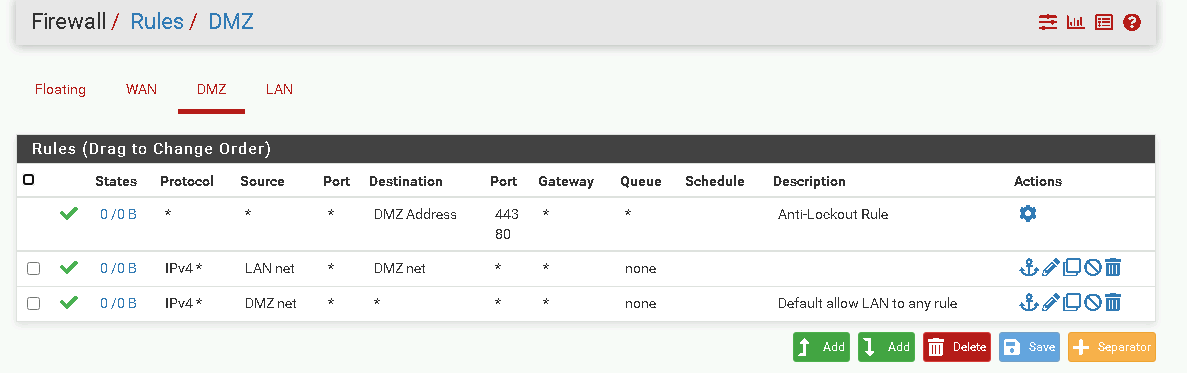

. voila ma configuration.

. voila ma configuration. -

Il y a un petit truc à savoir au début.

C'est une petite chose assez basique, comme pour beaucoup de logiciels.

Et c'est important quand on débute, ce qui est sans aucun doute votre cas.C'est la documentation !

Si vous ne commencez pas par lire la documentation, vous faites de suite n'importe quoi, et vous êtes surpris !

Par exemple, la base d'un firewall, c'est de créer des règles.

Mais le firewall ne les créé pas n'importe comment !

Par exemple pfSense créé des règles dans des onglets qui portent le nom d'interfaces.Je suppose que vous vous demandez pourquoi. (J'espère que vous vous demandez sinon c'est à désespérer ...)

Et bien c'est dans la doc.

Mais, même sans lire la doc et en réfléchissant 'un peu', on peut comprendre pourquoi !

En particulier, il y a une conséquence NATURELLE visible 'de suite' !Et si vous aviez commencé par lire la doc, vous n'auriez pas écrit ces règles que vous avez affichés ...

-

Je lis la documentation bien sûr , c'est juste je voulais savoir par exemple entre une DMZ est un WAN , est-ce que la meilleure pratique est de faire des règles ou un NAT. Car ma DMZ abrite un serveur postfix un serveur web et un serveur ftp. Voilà.

-

Non, il faut vraiment, pour vous, que vous lisiez plusieurs fois la documentation :

si vous aviez lu la doc et avec l'objectif d'études qui est le vôtre, JAMAIS vous auriez écrit ces règles.En particulier, (pour l'unique image fournie)

- la première règle est automatique, rien à dire sur elle,

- la deuxième règle ne sera JAMAIS vérifié, et donc inutile,

- la troisième règle ne devrait pas être écrite par quelqu'un en charge de sécurité !

Vous avez affiché un onglet (Firewall > Rules > DMZ), mais ... il y a 3 écrans pour les flux entre WAN et DMZ (dans les 2 sens) !! (Et 4 si on ajoute LAN versus DMZ) En avez vous conscience ?

Ce que vous décrivez n'a guère de sens car je ne vois AUCUN serveur en DMZ, et il faut juste écrire les règles utiles, SERVEUR par SERVEUR !

Il n'y a pas de 'best practices' pour les flux WAN <-> DMZ, il y a juste à être précis : les flux acceptés doivent être listés, et les règles s'écrivent naturellement.

A l'image de la phrase de Nicolas BOILEAU : ce qui se conçoit bien, s'énonce clairement, et les mots pour le dire viennent aisément.

-

juste, je voulais vous dire que ce n'est pas moi qui a écrit cette règle. elle était déjà la j'ai juste renommé l'interface. quand je la désactive je perd internet sur les serveur et les pcs connecté a cette interface.

-

voilà la documentation officiel pour les configuration LAN et DMZ

https://docs.netgate.com/pfsense/en/latest/recipes/example-basic-configuration.html?highlight=dmz#lan-configuration

-

Vous êtes étudiant en 'sécurité réseau'.

De facto, vous devez refuser les règles 'par défaut' qui sont 'open bar' !

C'est vrai pour le LAN, et encore plus pour des serveurs en DMZ.La bonne démarche (que je suis) est

- pour CHAQUE serveur en DMZ,

- faire un tableau avec les trafics entrants (WAN), sortants (WAN), entrants (LAN), sortants (LAN) autorisés,

- créer les règles dans NAT Port Forward pour les flux entrants (WAN),

- créer les règles dans Rules > DMZ pour les flux sortants (WAN et LAN),

- créer les règles dans Rules > LAN pour les flux entrants (LAN),

- (si besoin, ajoutez le log dans Rules > WAN pour les règles qui le nécessitent).

Il n'y a, bien sûr, aucune règle par défaut acceptable dans DMZ ...

Là, je crois avoir tout dit. Maintenant vous vous prenez par la main ...

Pour réussir, il y a 3 qualités nécessaires : de la rigueur, de la rigueur et de la rigueur ...

-

Merci , pour votre aide.