Блокируется трафик из других подсетей на LAN

-

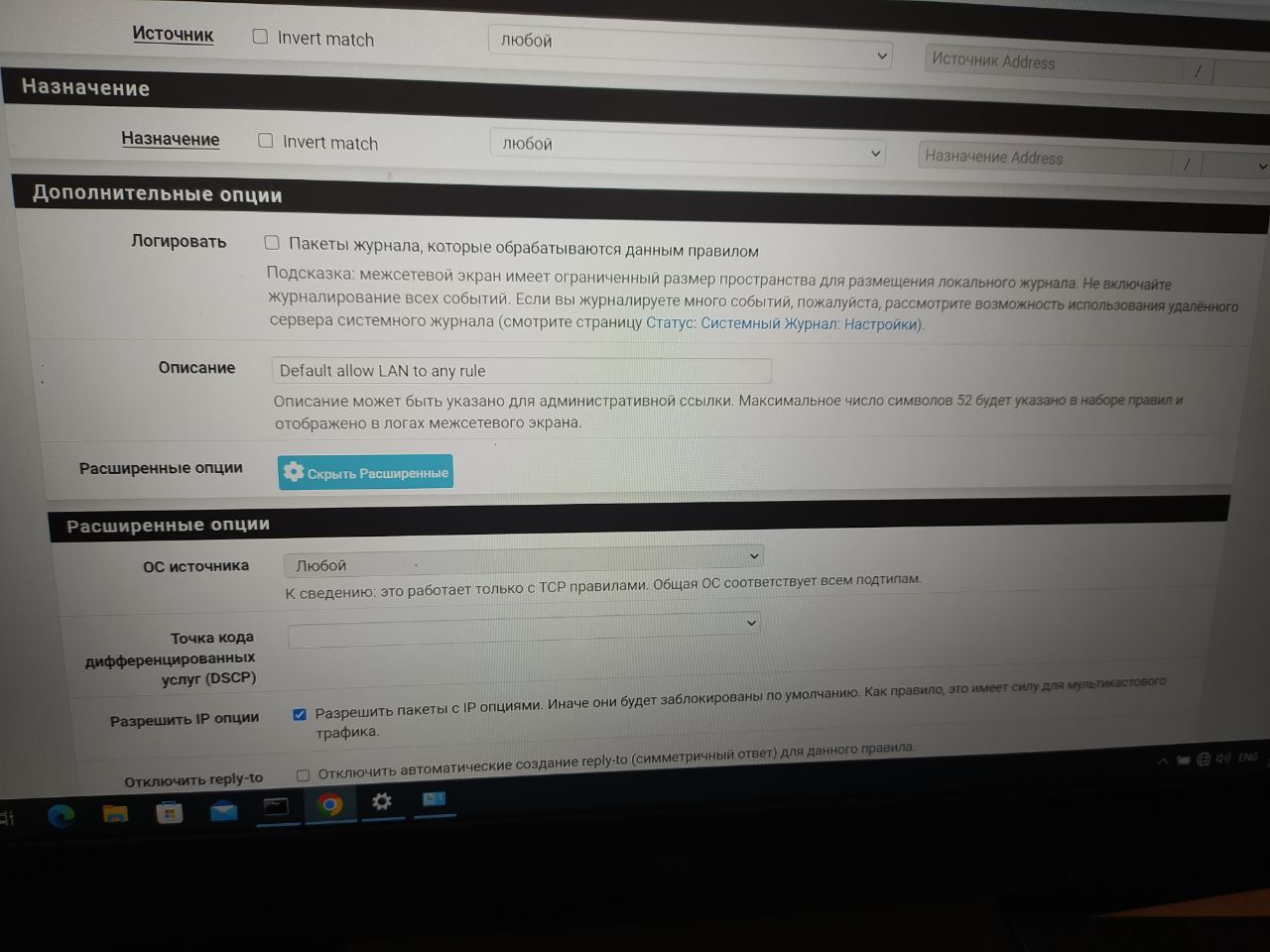

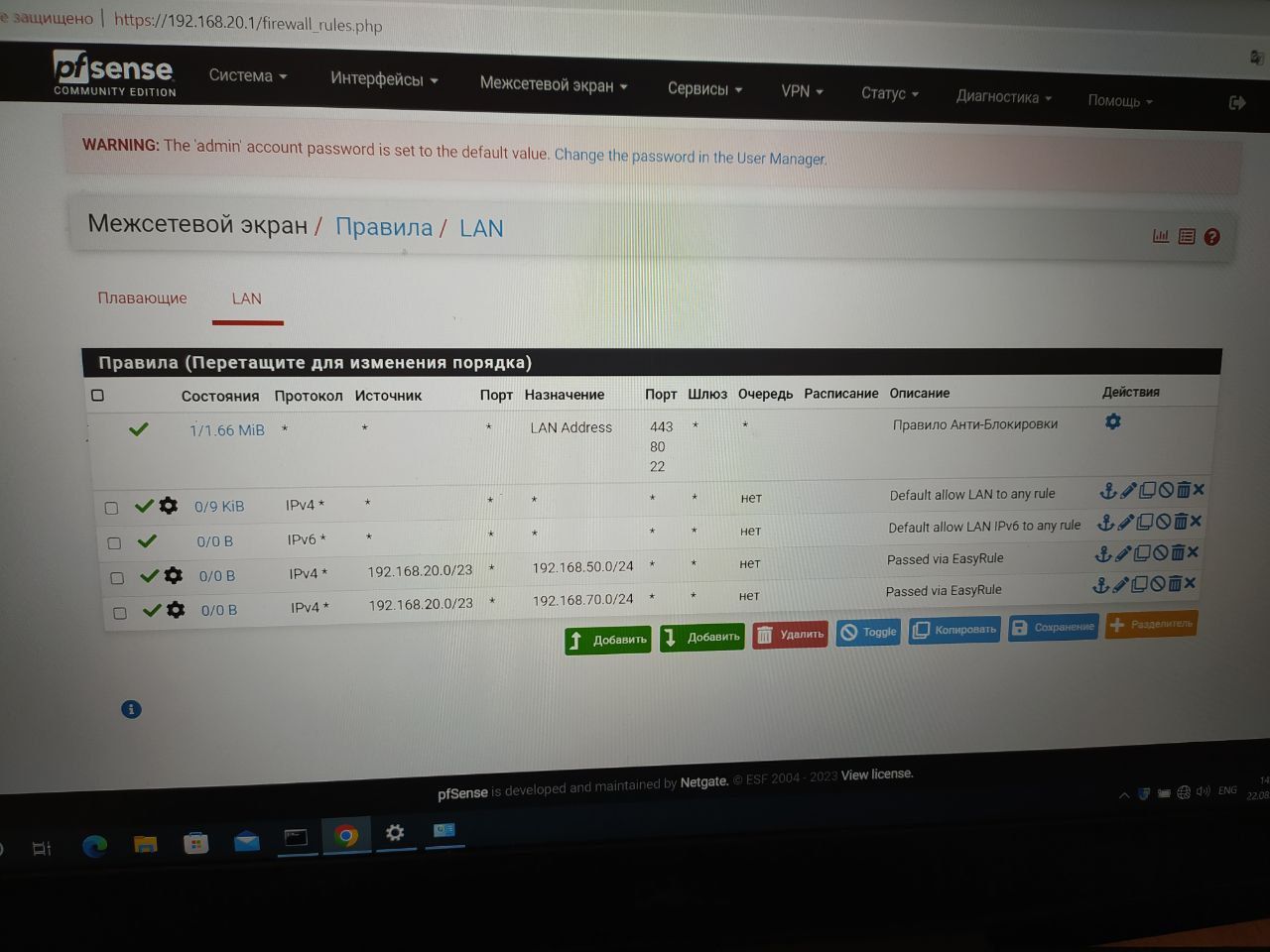

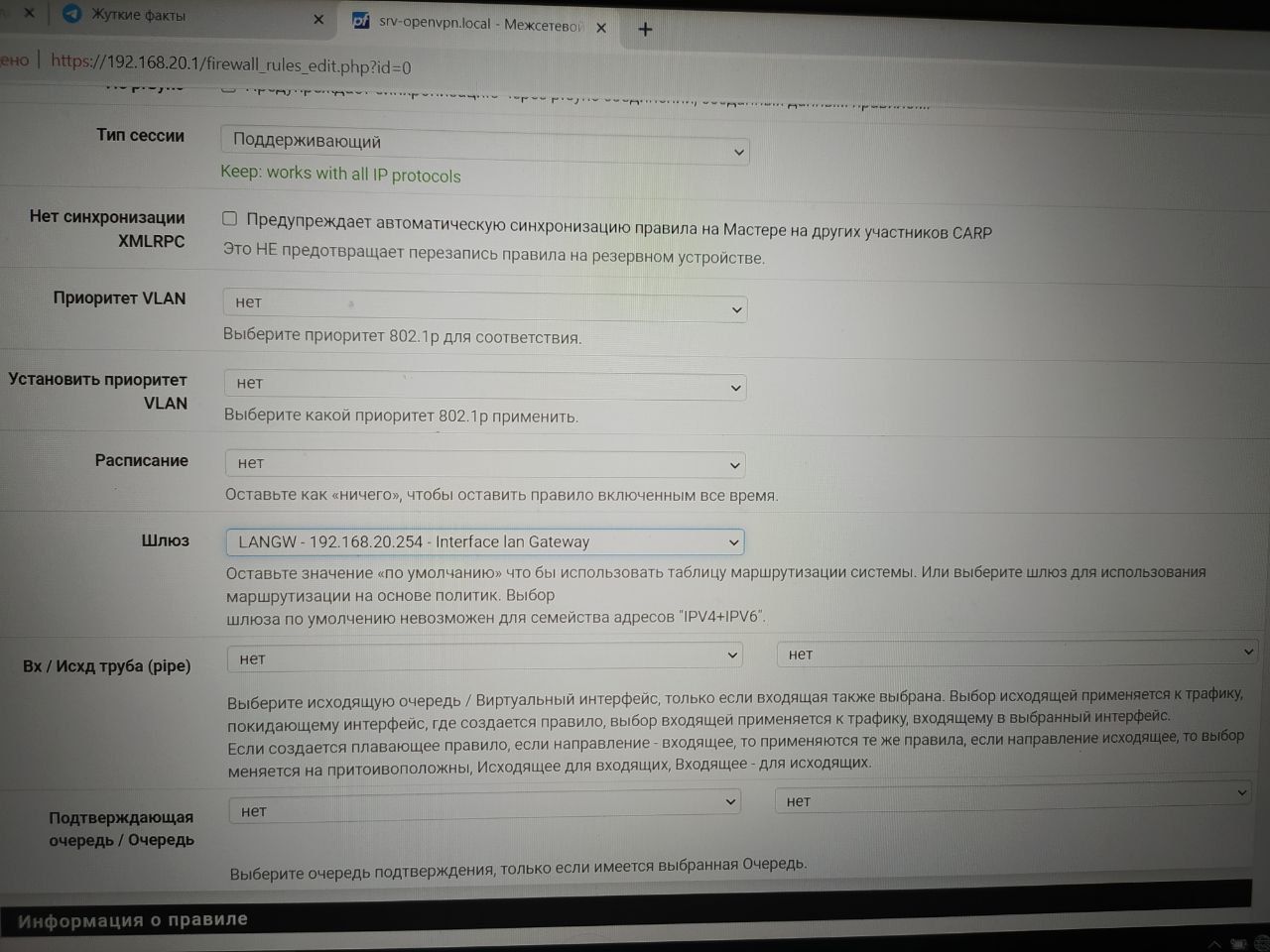

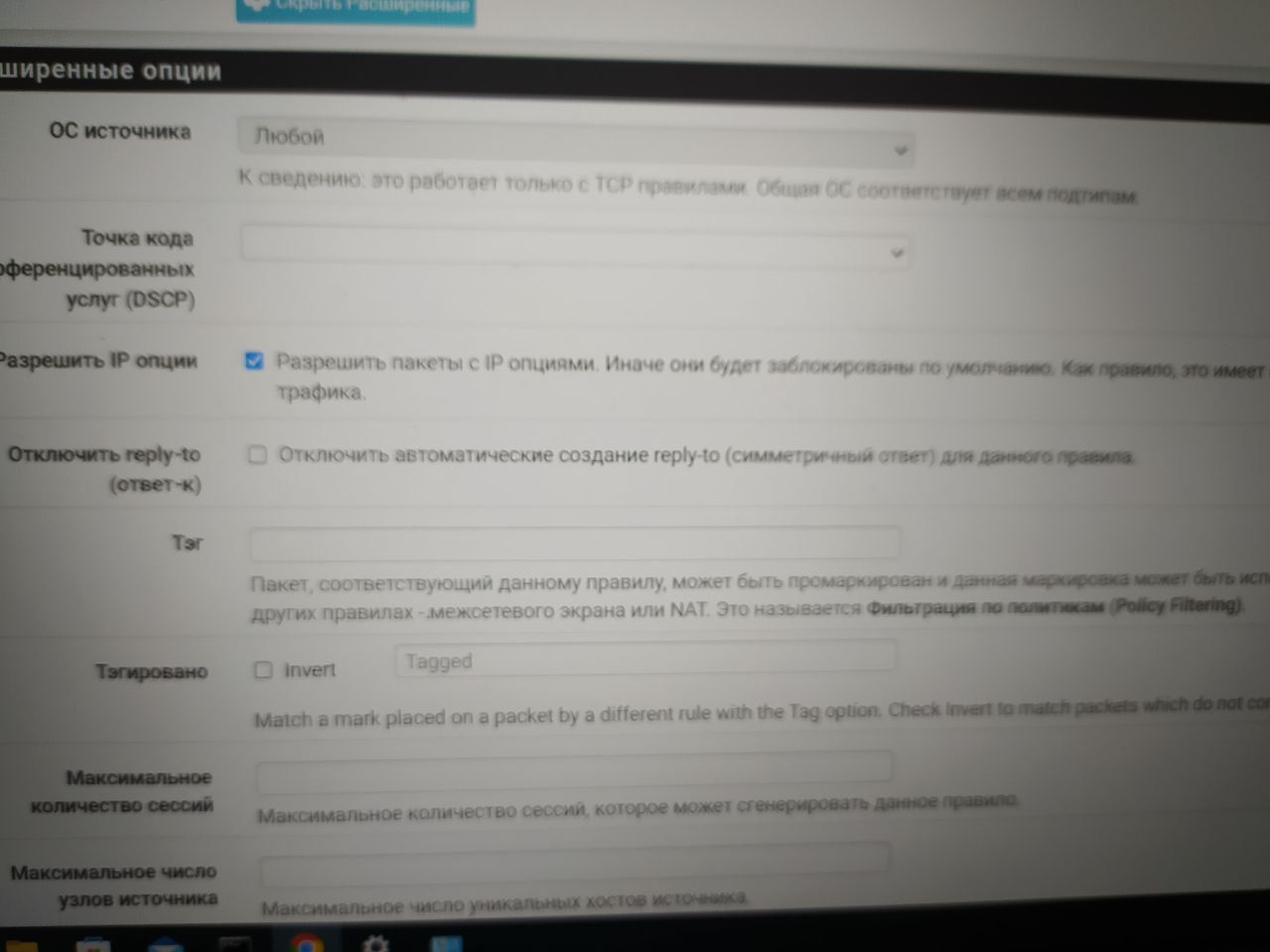

@Konstanti Вот настройки правила разрешающего any to any. Все было сделано по дефолту, только галочку поставил "Разрешать пакеты с IP опциями"

Почему pfsense блочит трафик со всех подсетей, у всех интернет отваливается, пока не выткнешь его из сети, это чего он себе позволяет?

-

@legsedel

Тогда возможно , что у Вас используется ассиметричная маршрутизация

Это значит , что 1 пакет идет на хост напрямую, минуя файрволл

А вот ответ …. Идет на pf , где в таблице состояний пусто … -

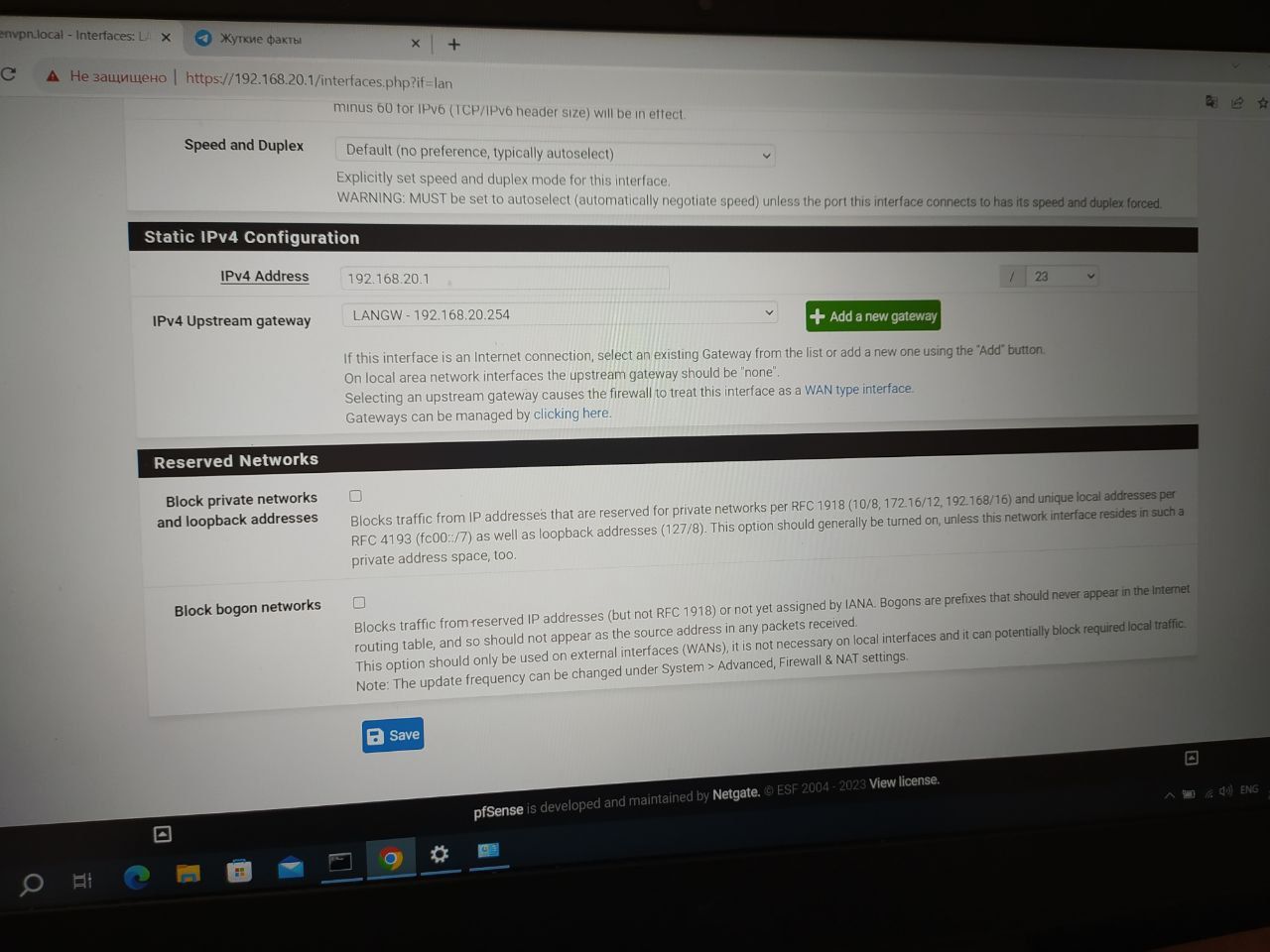

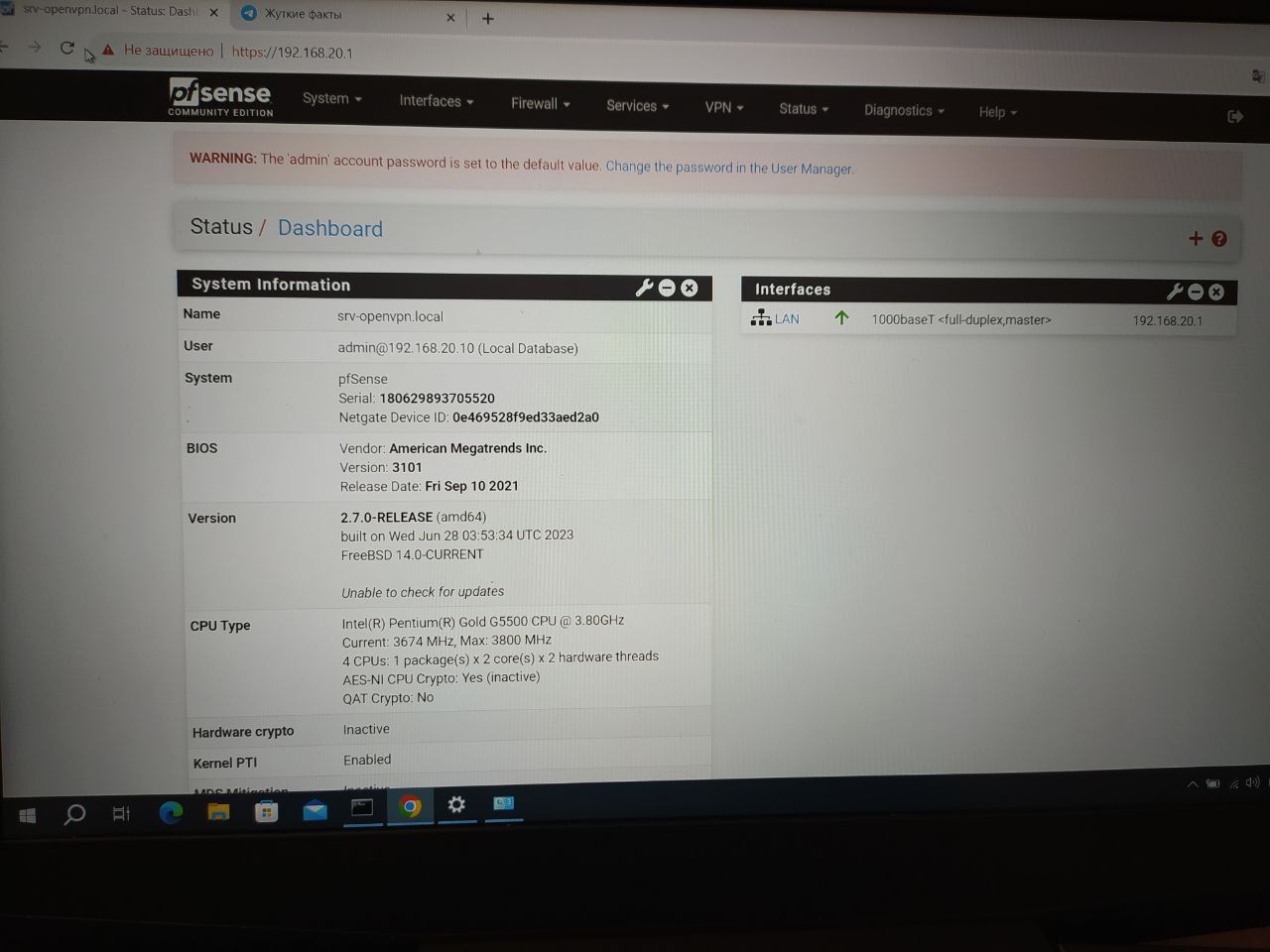

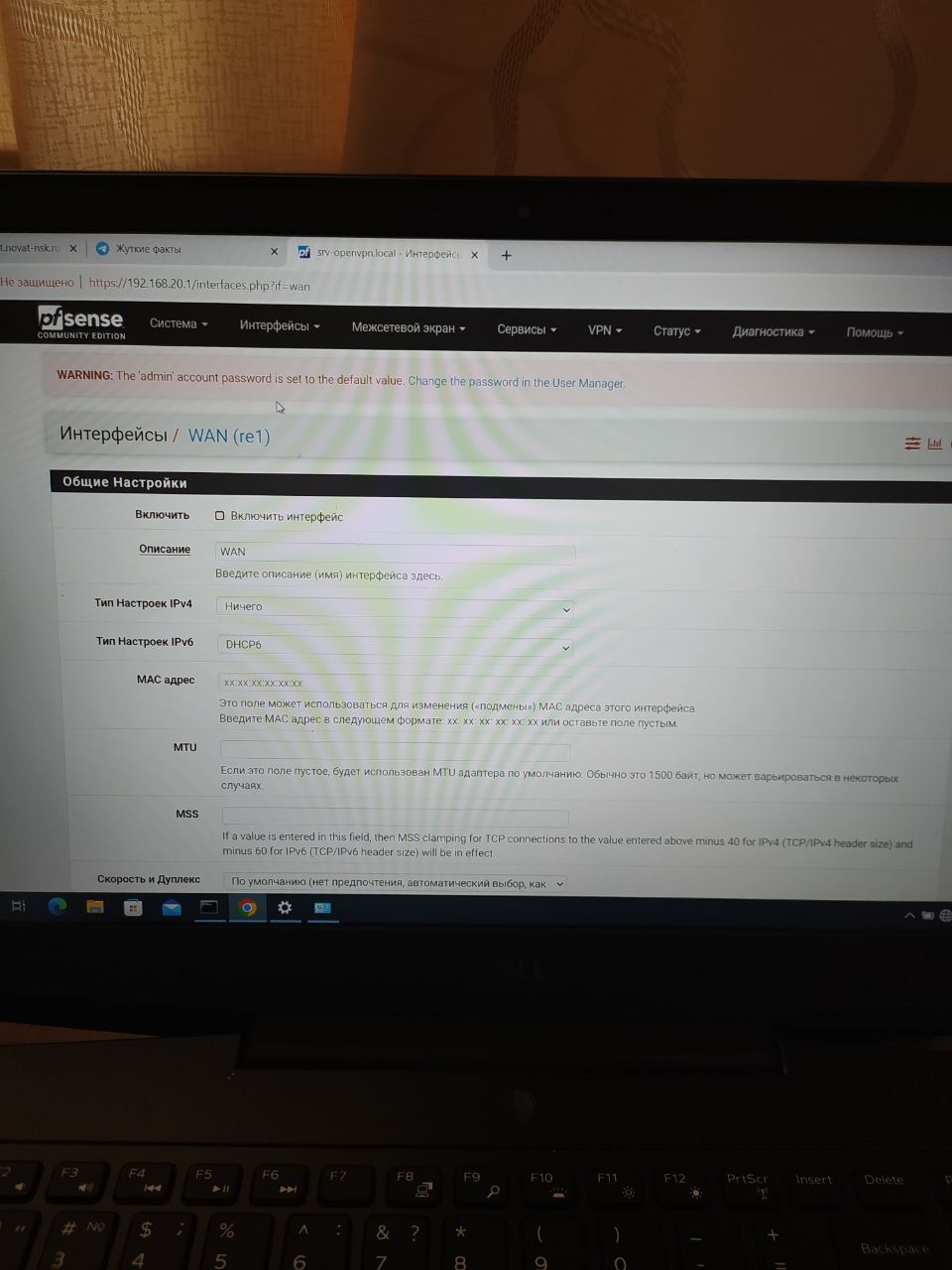

@Konstanti Я его использую же как обычную рабочую станцию, LAN, шлюз и все. Он не используется в качестве маршрутизатора. Просто на нем мне удобно будет сделать openvpn сервер на LAN интерфейсе.

-

@legsedel

Поищите в интернете pfsense assymetric routingЕсли проблема в этом , то решение найдете в документации

-

@Konstanti прочитал в документации про assymetric routing

Поставил галочку «Обход правил брандмауэра для трафика на том же интерфейсе» , не помогло.

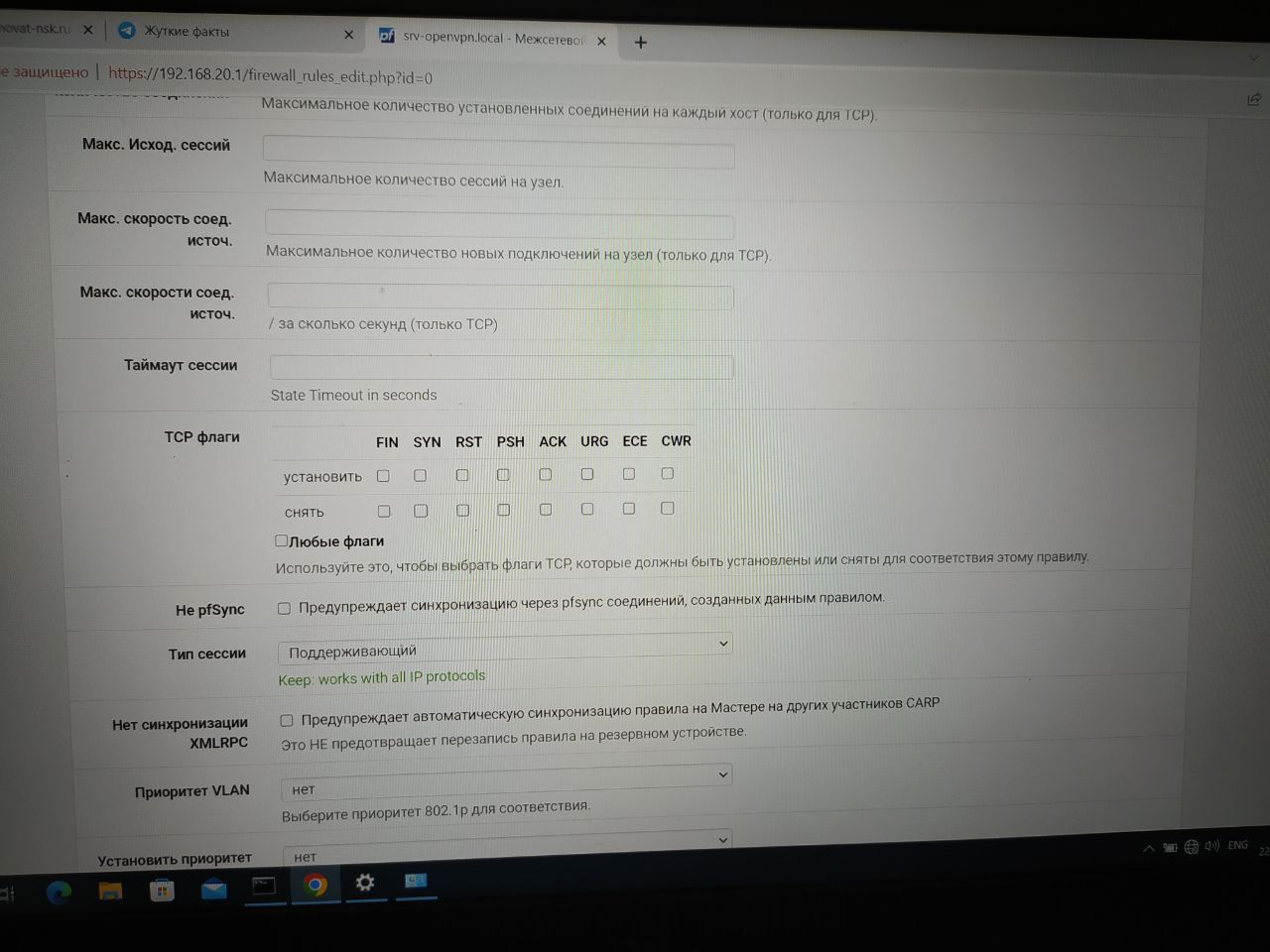

Ставил TCP flags отметил Any Flags и использовал тип состояния Sloppy , тоже не помогает, блочит....

Какие еще есть варианты? Почему у других рабочих станций (порядка 200) в сети таких проблем не происходит?

Тут с нуля развернул pfsense, все по дефолту, втыкаю в сеть, сеть ложится..... -

Поясните мне , как у Вас все настроено ?

я не совсем понимаю конфигурацию Вашей сети

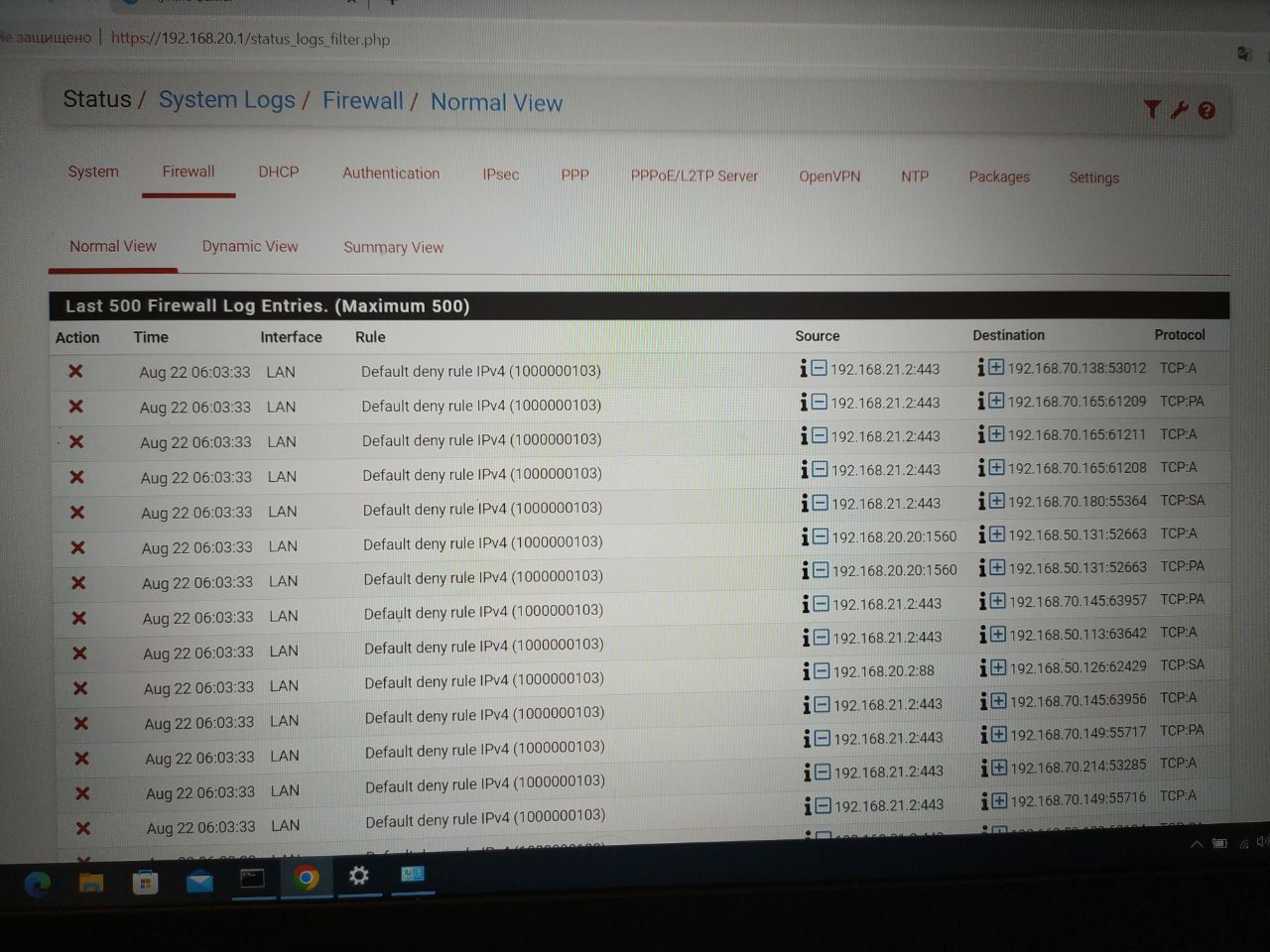

если смотреть на журнал блокировок , то абсолютно непонятны настройки у Ваших серверов

Допустим , берем первую строчку журнала

соединение

192.168.70.138 -> 192.168.21.2:443

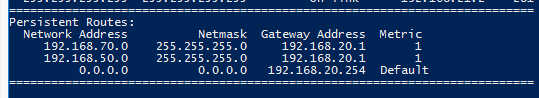

как идет пакет к серверу и от сервера ? Зачем в этой цепочке PF ? Почему хост 192.168.21.2 решает , что трафик на 192.168.70.0/24 нужно отправлять через 192.168.20.1, а не через 192.168.20.254 ?

У меня такое ощущение , что вина тут не PF , а настроек в вашей сети . Может быть есть задвоение ip адресов ?? и 20.1 уже кому-то принадлежит ? Тем более что Вы написали , что PF - не маршрутизатор , но почему-то , судя по всему, для серверов он становится шлюзом по умолчанию -

@Konstanti Константин, спасибо вам большое за помощь!

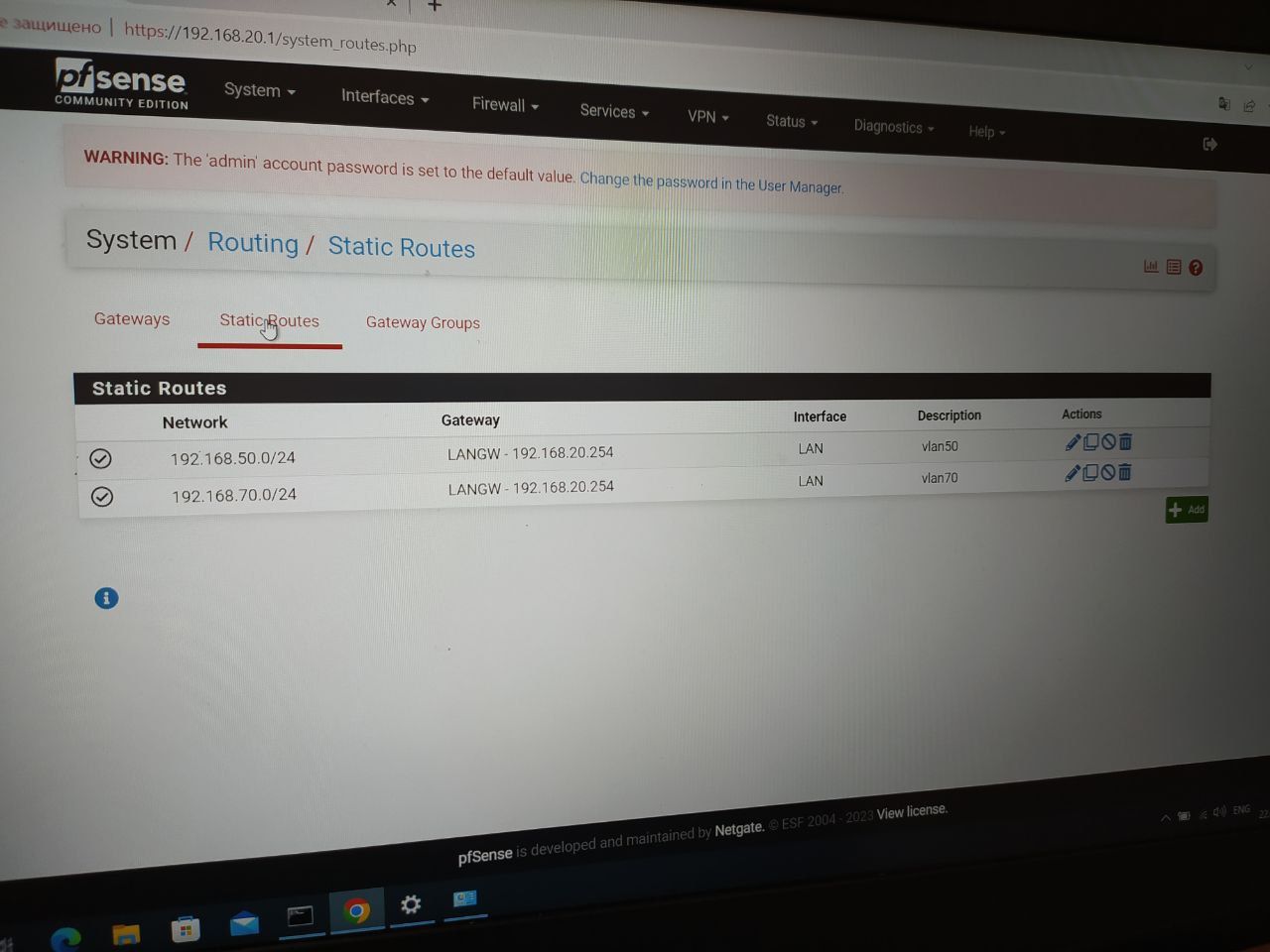

На хосте 192.168.21.2 стоит Exchange и там прописаны статические маршруты. Статические маршруты убрал.

Когда-то на ip 192.168.20.1 был шлюз.

Поменял на pfsense на 192.168.20.9 и соответственно, проблема ушла.

Но вопрос остается, даже если я оставил бы ip 192.168.20.1 на pfsense, почему он все-таки блочил подсети 50 и 70? Я же все разрешил?! -

@legsedel

Дистанционно сложно что-либо диагностировать

Надо на месте разбираться в причине проблемы , как и куда идут пакеты , пропускает ли что-нибудь файрволл и тд и тп ( смотреть и проверять все настройки ) .

P.S. использовать PF только в качестве OpenVpn сервера - это как из пушки по воробьям ... -

@Konstanti Согласен. А что лучше использовать только для openvpn сервера? Хочу еще попробовать WireGuard на нем испытать, многие его хвалят.

-

Скажу честно , мне лично больше всего нравится Ipsec ( и работает на уровне ядра ,и клиент встроен сразу во многие ОС )

Я поставил такое ПО на чистые сервера Linux и Freebsd ( настроил 1 раз и забыл на года , пока не истек срок действия сертификатов)По поводу Вашей проблемы , настройте разрешающее правило доступа так , чтобы оно тоже попадало в журнал файрвола ( сразу станет видно , что и как пропускает файрвол )

Запустите tcpdump - тоже многое станет понятным

Мое личное мнение , что у Вас после отключения контроля флагов весь трафик шел нормально через Lan интерфейс , а вот что было с ним дальше неизвестно .... Может быть у Вас был настроен исходящий НАТ и меняется адрес источника и тд и тп .... Надо разбираться с этим ( но есть ли смысл ? ) Когда поднимите OpenVpn сервер , появится дополнительный интерфейс и будет все гораздо проще