Bintec-VPN Site-to-Site hinter pfSense

-

wenn der Bintec 192.168.150.1/24 mit dem Gateway 192.168.150.2 hat, ist das dann nicht ein loop? Oder habe ich da falsch verstanden?

Ich versuchs noch zu sortieren.

-

@bahsig

Nein. Am Bintec ist die pfSense 192.168.150.2 das Standardgateway. D.h., da schickt er alles hin, was nicht ein Ziel in seinen anderen Netzwerken (bspw. Tunnel) hat und wofür er keine statische Routen hat.

Ist es eine Site2Site, was ich leider immer noch nicht in Erfahrung bringen konnte (würde Eventualitäten in den Formulierungen ersparen), braucht er Routen für die Netze auf der Remoteseite.Auf der pfSense ist der Bintec, also 192.168.150.1, als Gateway eingerichtet und Routen für die Remotenetze bzw. das Tunnelnetz gesetzt.

Da ist soweit alles klar.

-

steht doch im Titel, dass es Site-to-Site ist.

@viragomann said in Bintec-VPN Site-to-Site hinter pfSense:

Nein. Am Bintec ist die pfSense 192.168.150.2 das Standardgateway. D.h., da schickt er alles hin, was nicht ein Ziel in seinen anderen Netzwerken (bspw. Tunnel) hat und wofür er keine statische Routen hat.

Macht Sinn.

@viragomann said in Bintec-VPN Site-to-Site hinter pfSense:

Ist es eine Site2Site, was ich leider immer noch nicht in Erfahrung bringen konnte (würde Eventualitäten in den Formulierungen ersparen), braucht er Routen für die Netze auf der Remoteseite.

Die Routen habe ich ja auf der pfSense eingerichtet.

Muss ich trotzdem den eingehenden IPSEC Traffic auf WAN2 freigeben?

Danke für deine Geduld.

-

@bahsig said in Bintec-VPN Site-to-Site hinter pfSense:

steht doch im Titel, dass es Site-to-Site ist.

Ah ja. Hatte ich nicht mehr am Schirm...

Muss ich trotzdem den eingehenden IPSEC Traffic auf WAN2 freigeben?

Port Forwarding auf den Bintec:

UDP 500

TCP/UDP 4500Ich nehme an, es ist eine NAT-T Verbindung. Ansonsten musst du auch ESP weiterleiten, soweit ich das mal für eigene Zwecke recherchiert hatte.

-

Outbound-Nat muss aber nicht konfigurieren, oder?

Eingehend muss auch WAN1 sein mit Ziel Bintec und nicht WAN2.

Bei WAN2 müsste dann sicherlich der Zugriff auf die lokalen Subnetze hinter der pfSense rein.

-

@bahsig said in Bintec-VPN Site-to-Site hinter pfSense:

Outbound-Nat muss aber nicht konfigurieren, oder?

Wenn es nicht auf manuellem Mode steht, sollte die Regel automatisch eingerichtet werden.

Eingehend muss auch WAN1 sein mit Ziel Bintec und nicht WAN2.

Ja, die Ziel-IP ist WAN1 IP, deine öffentliche.

Redirecet Target (Weiterleitung) ist die Bintec IP.Bei WAN2 müsste dann sicherlich der Zugriff auf die lokalen Subnetze hinter der pfSense rein.

Korrekt.

-

@viragomann said in Bintec-VPN Site-to-Site hinter pfSense:

Wenn es nicht auf manuellem Mode steht, sollte die Regel automatisch eingerichtet werden.

natürlich nicht.

aber denke mal so.

-

@bahsig

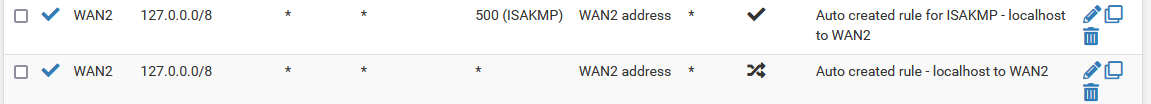

Diese Regeln brauchst du am WAN1 für den ausgehenden Traffic ins Internet.Edit:

Wenn pfSense diese Regeln automatisch erstellt hat, hast du die Bintec IP in den WAN2 Interface Settings als Gateway eingetragen. Das sollte nicht sein. -

-

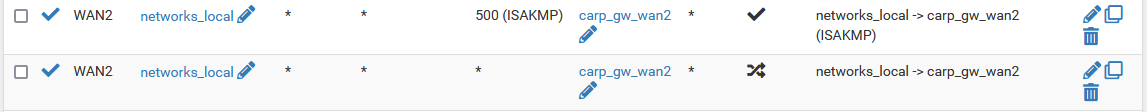

@bahsig

Ebenso wie diese für die Source networks_local, jedoch das Interface ist WAN1 sein, in Source muss "WAN2 net" enthalten sein und die Translation Address ist WAN1 CARP IP.

Die für Zielport 500 muss Static Port aktiviert haben und in der Reihenfolge oberhalb stehen. -

-

Gibt es keine Infos wie der Arbeitgeber die Nutzung vorgeschrieben/vorgesehen hat.

Ich denke er wird sich zur Gegenstelle ausgehend einwählen und nicht umgekehrt.

Kann mit auch vorstellen, das WAN und LAN hat an einem bekommt er die Internetverbindung und ist eingehend nicht erreichbar. Auf LAN Seite erwartet er den Client und hat ggf. eine Statusseite.

Wenn er wie eine Sophos RedBox funktioniert. -

Bei einer Site-2-Site Verbindung wird der Tunnel wahlweise von einer oder der anderen Seite aufgebaut.

Die beiden Standorte nutzen eigenes Internet. Es soll über den VPN-Tunnel nur der Zugriff auf lokale Ressourcen am jeweiligen Standort ermöglicht werden.

Leider weigert sich die IT (Bequemlichkeit oder Unwissenheit) den Zugriff direkt über die pfSense aufzubauen.

Der Admin ist der Meinung, dass ich den Bintec einfach ins LAN hänge und ne statische Route erstelle. Das funktioniert überall. Habe ihm erklärt, dass ich dann einen Routing loop habe. Hat er nicht verstanden.

tracert 192.168.152.1

-> pfsense

-> bintec

-> pfsense

-> bintec

...Der Tunnel wird zwar aufgebaut, aber kein Traffic. Wie auch?

Edit: ist Bintec RS123

-

@bahsig said in Bintec-VPN Site-to-Site hinter pfSense:

Der Admin ist der Meinung, dass ich den Bintec einfach ins LAN hänge und ne statische Route erstelle.

Das kann schon funktionieren, wenn dieser Bintec die Verbindung zum Remote-Endpunkt aufbaut. Dann braucht es auch die ganzen Weiterleitungen nicht.

Die statische Route würdest du aber auf jedem Gerät benötigen, das mit der Remoteseite kommunizieren soll. Mit nur einer auf der pfSense funktioniert es nicht.

-

Also wenn ich den Bintec ins LAN hänge und auf einem PC ne statische Route mit GW Bintec erstelle, kommt kein Traffic zustande. Heißt also der Bintec ist falsch konfiguriert.

tracert 192.168.152.1

-> bintec

-> pfsense

-> pfsense WAN

->ZeitüberschreitungIch teste mal weiter.

-

@bahsig said in Bintec-VPN Site-to-Site hinter pfSense:

tracert 192.168.152.1

-> bintec

-> pfsenseAuf die pfSense sollte es da ja nicht gehen, denke ich.

Ist diese IP im Remote-Netz? Dann ist wohl die VPN nicht aufgebaut. -

Mutig extern so eine Kiste raus zu geben und eingehend IPsec vorauszusetzen.

Rein ausgehend würde noch Sinn machen.

Würde dafür 2 VLANs verwenden.

Eines für das WAN und den Int Zugriff der Kiste.Eines für LAN und da kommt die statische Route zu den Remote Netzen drauf.

Dann kannst du schön weiter mit deiner pfSense arbeiten und hast die Kiste in einer internen DMZ, das du steuern kannst was aus dem Tunnel raus kommen darf.

Könnte ja auch was böses dabei sein, so was mag man ja nicht. Die Gegenseite macht das hoffentlich auch.Viel Glück

-

Ich denke ja. Komme leider nicht auf den Bintec. Laut Admin steht der Tunnel zwichen den beiden Bintec Routern. Aber so wie es aussieht, kennt der Bintec das 152er Netz nicht und will es über sein Standardgateway, pfSense in diesem Fall auflösen, was logischerweiser nicht funktionieren kann.

Letzte Frage. Wenn ich auf der pfSense ein GW für das LAN anlege, mit der IP des Bintec, kann ich anschließend die Route auf das Bintec GW setzen. Wäre das generell möglich oder eher nicht?

-

@bahsig said in Bintec-VPN Site-to-Site hinter pfSense:

Aber so wie es aussieht, kennt der Bintec das 152er Netz nicht

Wo liegt dieses Netz?

Wenn ich auf der pfSense ein GW für das LAN anlege, mit der IP des Bintec, kann ich anschließend die Route auf das Bintec GW setzen. Wäre das generell möglich oder eher nicht?

Du meinst in deinem LAN mit den Geräten, die mit der Remoteseite kommunizieren sollen?

Das würde nicht klappen. Es würde zu asymmetrischem Routing führen, weil die Pakete zu deiner Seite direkt auf die Ziel-IP gehen würden, während deine Geräte ihre Antwortpakete auf die pfSense schicken würden. Die pfSense würde das blocken, weil sie nur einen Teil der Pakete sieht.

Das lässt sich zwar mit entsprechenden Regeln umgehen, aber möchtest du die Remoteseite wirklich völlig unkontrolliert im LAN haben?Grundsätzlich klappt das mit dem Transitnetz. Ich hatte auch mal eine Kiste bekommen, die eine IPSec nachhause aufgebaut hat. Die musste allerdings nur mit einem Server kommunizieren, ansonsten war es dieselbe Situation.

IPSec habe ich weitergeleitet und auf dem Transitnetz konnte ich kontrollieren, wohin das Teil sich verbinden darf. -

Also mal mit Zahlen:

LAN: 172.31.0.0/22

Entferntes LAN: 192.168.152.0/23@viragomann said in Bintec-VPN Site-to-Site hinter pfSense:

Das lässt sich zwar mit entsprechenden Regeln umgehen, aber möchtest du die Remoteseite wirklich völlig unkontrolliert im LAN haben?

Die Netze sollen untereinander ohne Einschränkung kommunizeren.

Bintec GW hängt im LAN mit 172.31.1.113/22 und hat selber als GW die pfSense.

Wie würden denn die Regeln aussehen, wenns nur mit dem asymmetrischen Routing geht?

Ich kann auch nicht nachvollziehen, warum der Admin der Meinung ist, dass er auf seiner Seite sämtliche Routen zu uns umschreiben muss, wenn der Bintec, der bei uns steht in einem eigenen, separaten Netz hängt und nicht wie aktuell im LAN. Er versteht leider die Logik bei der pfSense nicht. Also wird er den Bintec nicht umkonfigurieren.