-

@slu said in pfBlocker Konfiguration für privaten gebrauch:

Welche Schnittstelle verwendest Du zum DNS?

Unbound Python Mode

@slu said in pfBlocker Konfiguration für privaten gebrauch:

was sagen denn die Logs?

Was genau soll ich zeigen?

-

@alex303 said in pfBlocker Konfiguration für privaten gebrauch:

Unbound

Ist was zum Unbound zu finden?

Läuft der Unbound Service im Fehlerfall?Wie weit kommt die DNS Auflösung im Fehlerfall, ist gar keine Auflösung mehr möglich?

Nur vom Client oder auch auf der pfSense direkt?Steht die Einstellung auf "All":

Services / DNS Resolver / General Settings

Outgoing Network Interfaces -

@slu said in pfBlocker Konfiguration für privaten gebrauch:

Steht die Einstellung auf "All":

Services / DNS Resolver / General Settings

Outgoing Network InterfacesJa, Network Interfaces und Outgoing Network Interfaces stehen auf "All".

Das andere werde ich mal nachstellen.

-

@slu said in pfBlocker Konfiguration für privaten gebrauch:

Läuft der Unbound Service im Fehlerfall?

Ja

@slu said in pfBlocker Konfiguration für privaten gebrauch:

Wie weit kommt die DNS Auflösung im Fehlerfall, ist gar keine Auflösung mehr möglich?

Intern funktioniert es, die DS ist per DNS erreichbar, die pfSense rufe ich immer per IP auf.

WireGuard zur entfernten FritzBox funktioniert noch, vom Handy über Mobilfunk funktioniert nicht mehr.

Ein Internetseite z.B. Heimnetz.de aufrufen funktioniert nicht, auch nicht über die IP 185.59.13.10

Ein unter pfBlocker -> Update -> Reload ->All durchgeführtes Update bringt keinen Unterschied.

Erst wenn der pfBlocker deaktiviert wird, funktioniert wieder alles.

Beim aktivieren auch ohne ein Update funktioniert auch noch alles.@slu said in pfBlocker Konfiguration für privaten gebrauch:

oder auch auf der pfSense direkt?

Wie kann ich das testen?

-

@mike69 said in pfBlocker Konfiguration für privaten gebrauch:

hast du schon mal die Feeds gelöscht und neu eingetragen?

Nicht alle, aber bei denen die ich neu angelegt habe ist kein Unterschied.

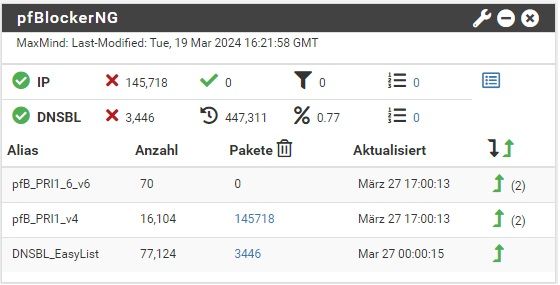

Hier ein Bild vom März:

Dort sieht man in der Spalte Pakket die Anzahl der Pakete die schon geblockt sind.Aktuell steht bei allen eine 0.

Wenn ich eine IP Adresse aus einer Liste im Browser eingebe, dann ist die zwar nicht erreichbar, aber im pfBlocker taucht die Anfrage nicht auf.@mike69 said in pfBlocker Konfiguration für privaten gebrauch:

Sind die Listen unter "Alias" vorhanden? Floating oder Firewall Rules?

Die Listen sind unter Floating und Alias eingetragen.

-

@alex303 said in pfBlocker Konfiguration für privaten gebrauch:

Wie kann ich das testen?

Einfach mal in der pfSense Diagnostics / Ping irgend was an pingen.

Ich denke die Fehlersuche wird für uns so schwierig, Du musst das im Fehlerfall untersuchen und schauen wie weit was geht.

@alex303 said in pfBlocker Konfiguration für privaten gebrauch:

WireGuard zur entfernten FritzBox funktioniert noch, vom Handy über Mobilfunk funktioniert nicht mehr.

Ich verstehe den Zusammenhang auch nicht?

Wenn das Smartphone im Mobilfunk ist macht doch die pfSense nichts mehr... -

Das liest sich für mich nicht schlüssig.

- Dass pfB irgendwelche Counter mit 0 anzeigt, wenn die durch reset o.ä. geflusht werden, ist ja kein Fehler.

- Dass irgendwelche Tunnel aufgebaut werden können zeigt ja, dass offensichtlich Internet funktioniert.

- Dass die DS intern per DNS erreichbar ist (wo ist der DNS Eintrag angelegt? auf der Sense?) würde ja zeigen, je nachdem, dass der DNS der Sense auch geht. Warum soll also pfB Schuld sein?

Das klingt alles sehr verworren und eher danach, als hätte das Abschalten von pfB schlicht den DNS neu gestartet und dann läuft alles wieder und wenn mans danach wieder anschaltet (wobei das Gleiche nochmal passiert) gehts auch wieder.

Da wäre eher interessant, was wie wann warum genau nicht mehr geht. Und wenn man den DNSBL in Verdacht hat, dann ggf. auch erstmal nur den abzuschalten, statt alles.

zudem: nach einem Telekom Ausfall "funktioniert nichts mehr" ist wenig aussagekräftig. Nichts (siehe oben) heißt auch nichts. Wenn man aber irgendwelche VPNs und Co hat, dann geht da einiges mehr als nichts ;)

Daher ist strukturiertes Debugging gefragt. Man tastet sich sinnvoll von innen nach außen durch und prüft dabei, was genau nicht geht. Z.B. mit einer recht sicheren IP/Adresse von der man weiß dass die safe ist und nicht geblockt sein sollte. Dann packt man sich die und fängt von innen nach außen an:

- Ping auf mein Gateway

ping <gateway-ip> - DNS von meinem Gateway (also der Firewallname bspw. anfragen)

nslookup <firewall-name>oderhost,dig, etc. abhängig vom OS - Ping auf eine andere IP der Firewall (wenn mehrere Interfaces

- Ping auf eine safe externe IP

- DNS eines internen Geräts (NAS) auflösen

- DNS einer safen externen Adresse auflösen

- Traceroute / mtr / winmtr auf eine safe externe Adresse/IP (je nachdem ob DNS geht) und das ggf. laufen lassen (mtr/winmtr) um zu sehen, ob man trotzdem noch IP Drops hat

und so tastet man sich Schritt für Schritt durch, was genau nicht geht, denn "(alles) geht nicht" ist keine Fehlerbeschreibung :)

Cheers

-

@JeGr said in pfBlocker Konfiguration für privaten gebrauch:

zudem: nach einem Telekom Ausfall "funktioniert nichts mehr" ist wenig aussagekräftig. Nichts (siehe oben) heißt auch nichts. Wenn man aber irgendwelche VPNs und Co hat, dann geht da einiges mehr als nichts ;)

Geschrieben hatte ich das der Internetzugang nicht mehr funktioniert, Sorry wenn das zu missverständnissen geführt hat.

@JeGr said in pfBlocker Konfiguration für privaten gebrauch:

Man tastet sich sinnvoll von innen nach außen durch und prüft dabei, was genau nicht geht.

Dabei habe ich das Problem gefunden:

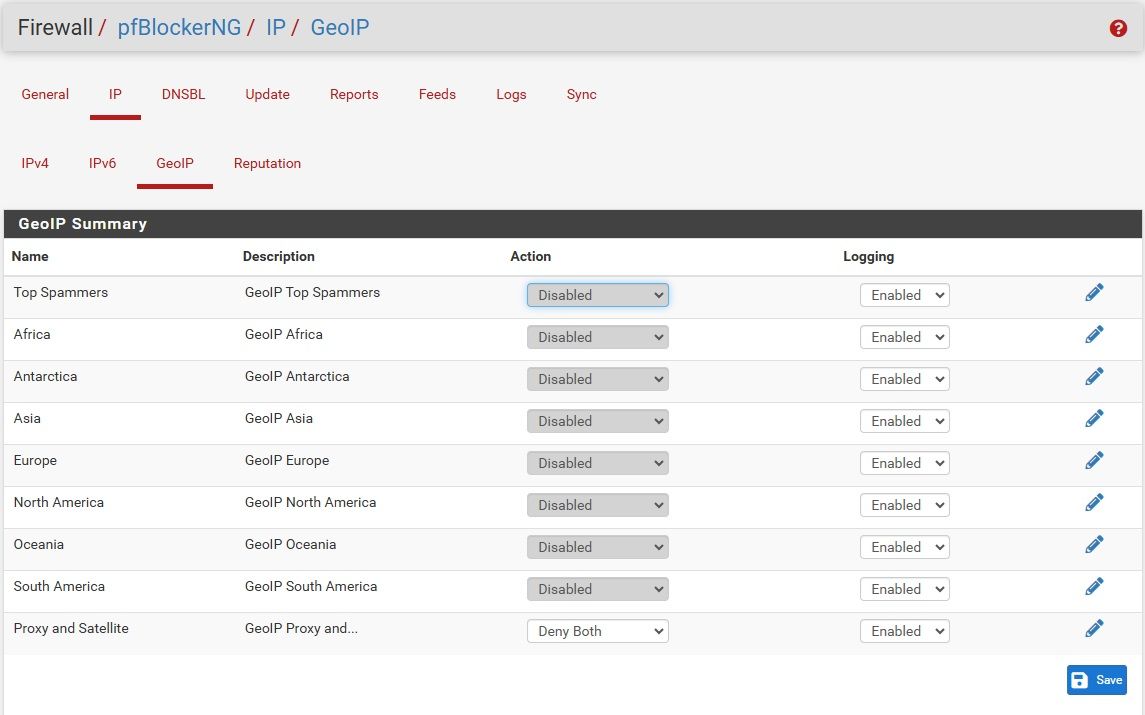

Nachdem ich Top Spammers deaktiviert habe, funktioniert es wieder.Wieso kann dabei sowas passieren?

-

Kann mir jemand sagen warum der pfBlocker den Internetzugang blockiert wenn ich Top Spammers auf Deny Both stelle.

-

@alex303

vielleicht weil dein WAN oder privates IP Range in der Liste ist?

Schau mal rein ob deine IPs dabei sind... -

@alex303 Warum überhaupt die GeoIP Top Spammer nutzen? Hast du aktiv Dinge, die du explizit via GeoIP schützen musst/willst? Ansonsten kann die Spammer Liste auch egal sein? Wenn du bspw. eh nur VPN o.ä. von extern zulässt, wären ein paar gute Blocklisten sicherlich sinnvoller als unscharfe GeoIP Zuordnungen.

Zudem kommt die Liste von maxmind und hatte in der Vergangenheit schon häufiger Probleme, dass statt "nur Spammer" da plötzlich einfach alle IPs eines Landes drin waren. Bspw. Italien:

https://www.reddit.com/r/pfBlockerNG/comments/1azknpp/does_geoip_top_spammer_ip_lists_is_wrong/

Ich würde zudem pfB nicht mit den automatischen Deny-Konfigs benutzen, sondern jedem empfehlen, sich ein wenig damit zu beschäftigen, die Listen als "Alias Deny/Permit" (je nach Nutzung) zu flaggen und selbst Regeln zu bauen mit den erzeugten Aliasen. Statt auto-generierten starren Regeln, kann man dann selbst entscheiden, wo welche Liste wie warum eingesetzt wird.

Cheers

-

J JeGr moved this topic from Allgemeine Themen on

J JeGr moved this topic from Allgemeine Themen on

Copyright 2025 Rubicon Communications LLC (Netgate). All rights reserved.