OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

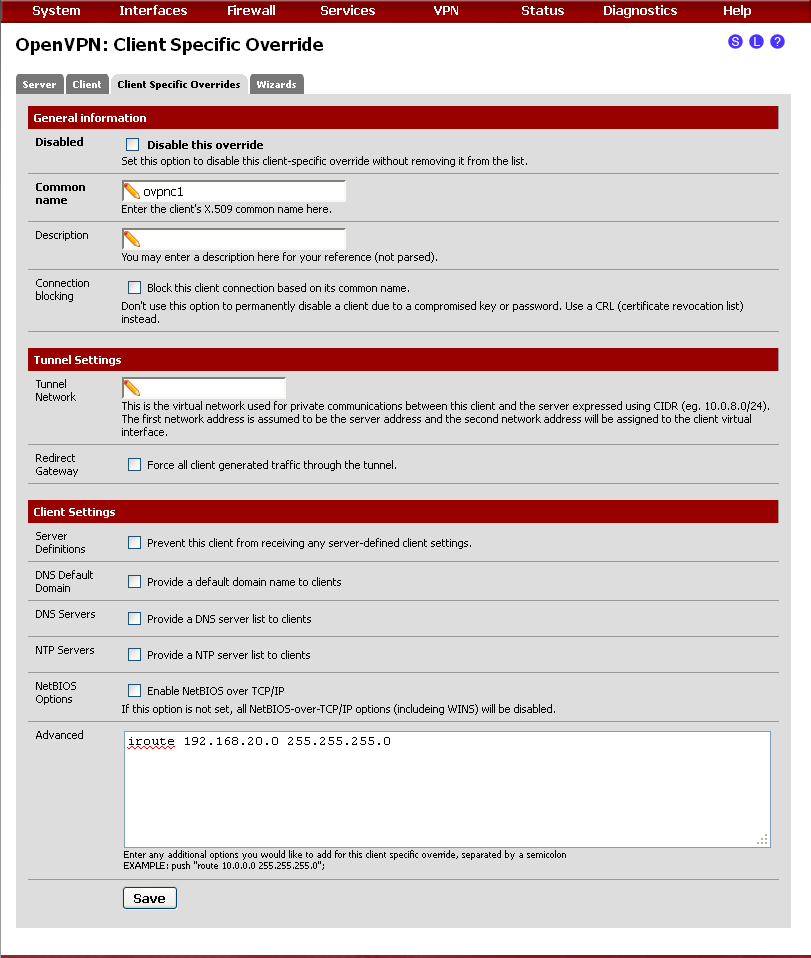

iroute в подсеть клиента прописан

-

iroute в подсеть клиента прописан

А на машинах в клиентской сети случаем никаких fw\антивирусов не задействовано ? Отключите их на время (для проверки). И родной виндовый тоже.

-

да даже шлюзы между собой не пингуются, что уж говорить о клиентах…

-

да даже шлюзы между собой не пингуются, что уж говорить о клиентах…

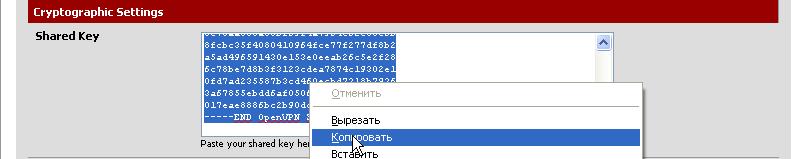

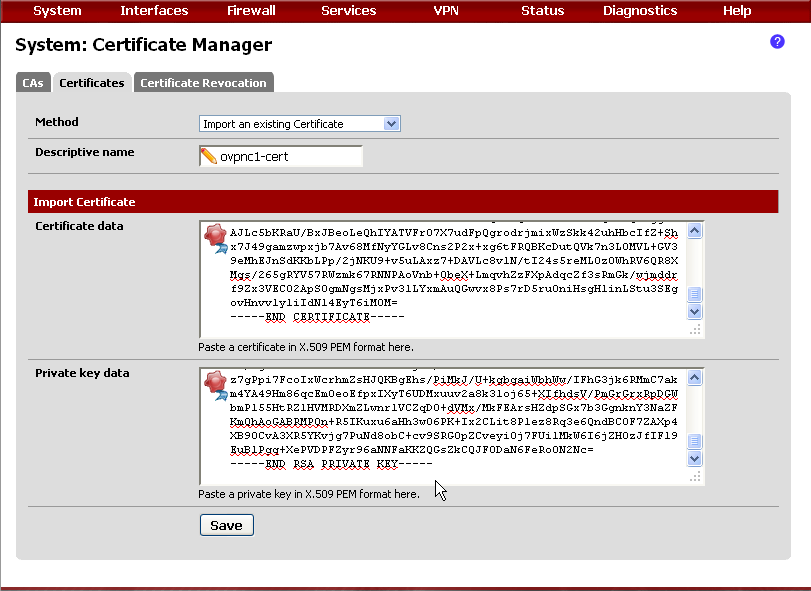

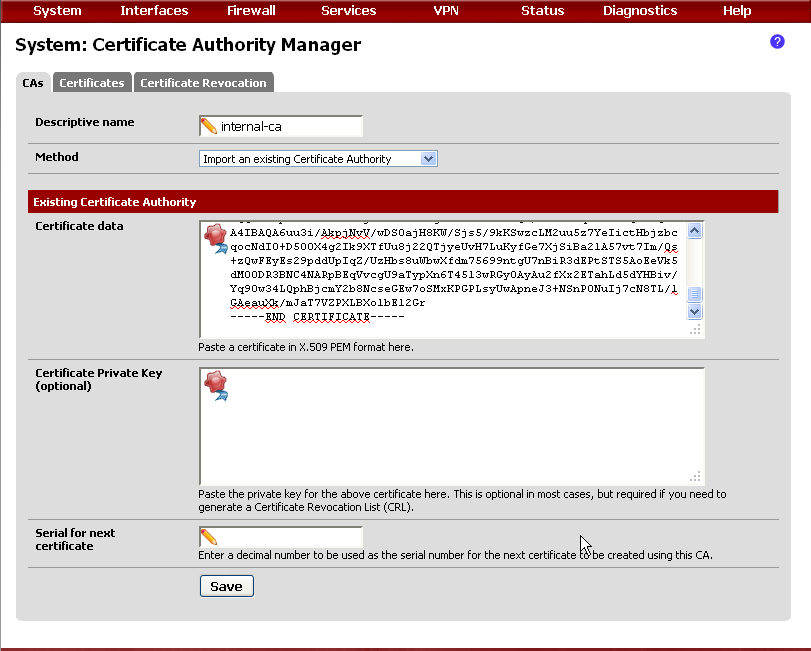

Удалите всё (и сертификаты тоже) и настройте заново. Сперва без сертификатов - просто по secret key.

-

Здравствуйте.

Совсем я разобраться не могу с ситуацией. Может, Вам будет не трудно натолкнуть меня на путь истинный.

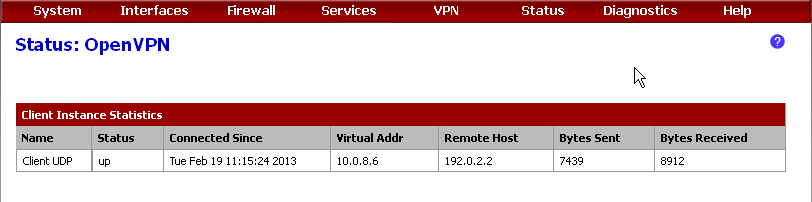

По Вашей инструкции создал туннель между двумя Pfsense. Все между ними прекрасно бегает, но при подключении к серверу второго Pfsense. Ни через первый, ни через второй туннель, ничего не бежит.

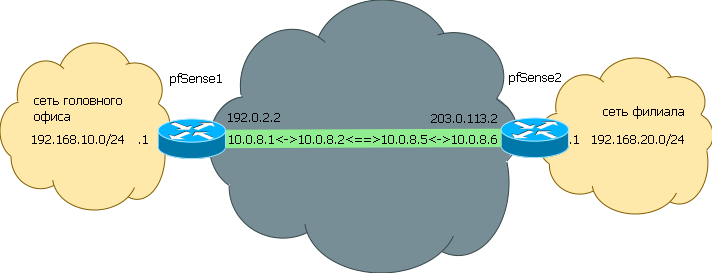

Карта сети такая:

Pfsense1:

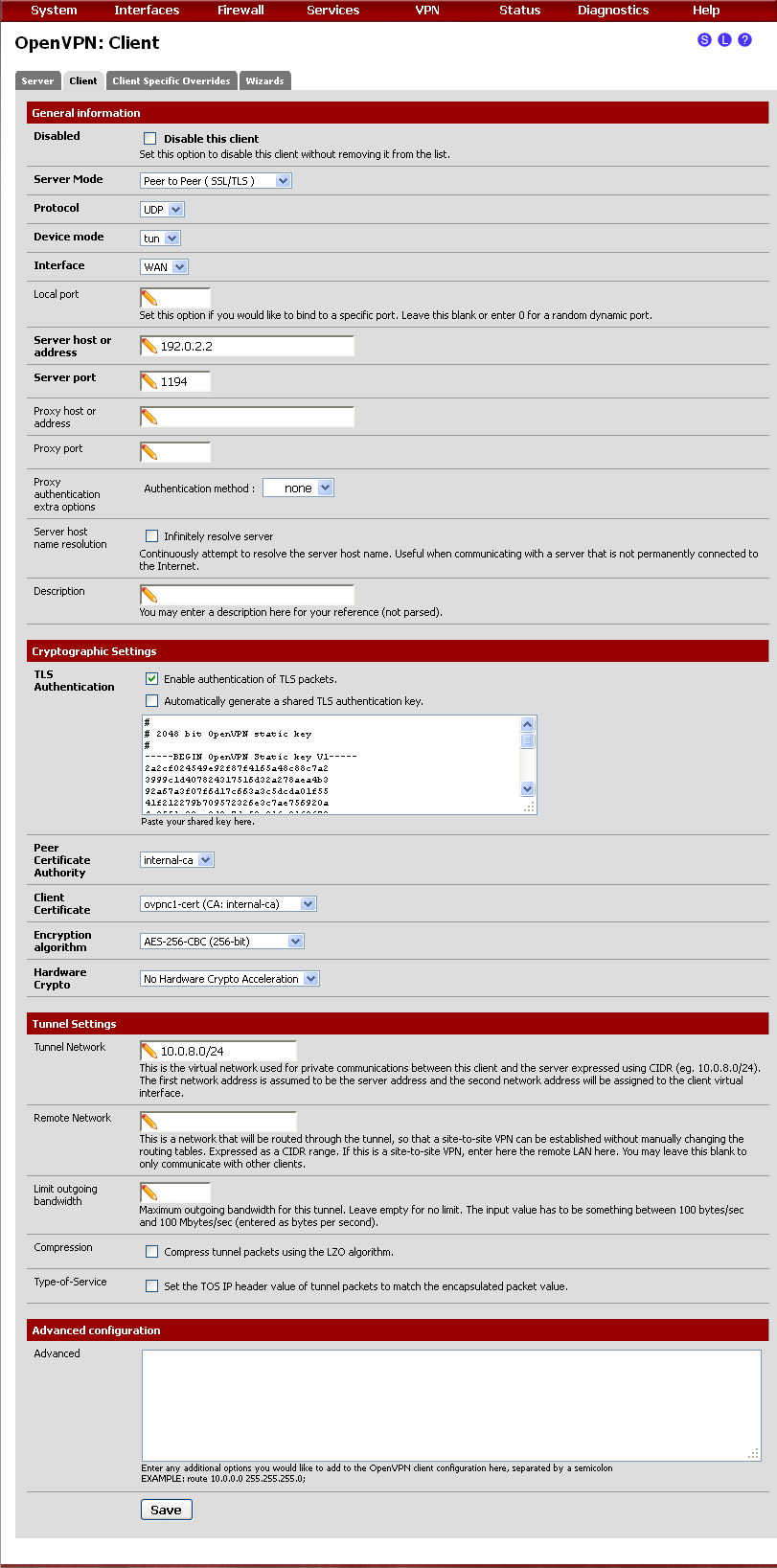

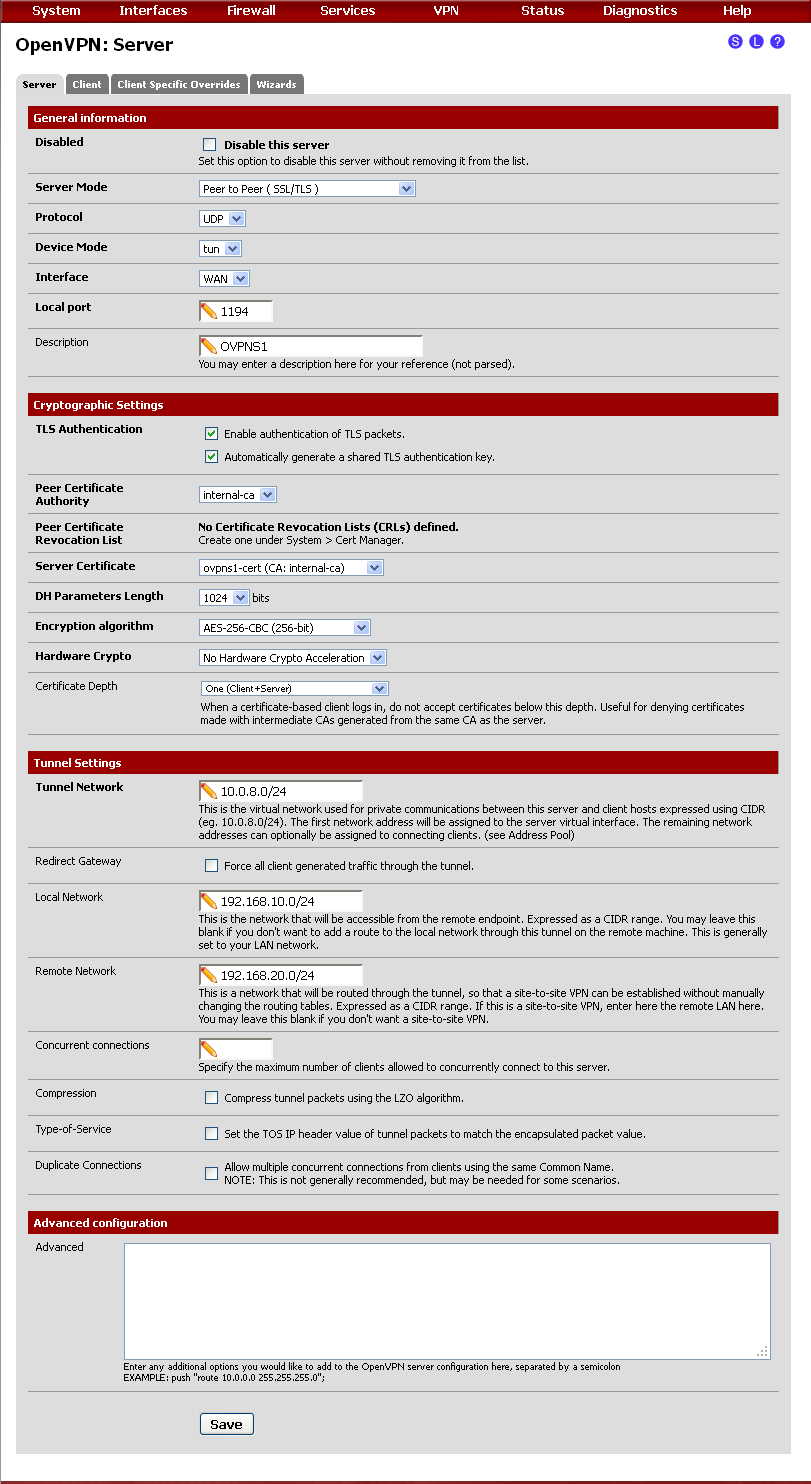

OpenVpn server: Peer to Peer (SSL/TLS)

local: 172.11.11.0/24

tun: 10.0.8.0/24

Client overrides:

1. stmgate tun-10.0.8.0/24 iroute 172.11.10.0 255.255.255.0

2. skvilgate tun-10.0.8.0/24 iroute 192.168.10.0 255.255.255.0Pifsense2

OpenVpn client: Peer to Peer (SSL/TLS)

local: 172.11.10.0/24

tun: 10.0.8.0/24Pfsense3

OpenVpn client: Peer to Peer (SSL/TLS)

local: 192.168.10.0/24

tun: 10.0.8.0/24Заметил такой момент:

При двух подключенных туннелях, на pfsense1, virtual server у обоих туннелей 10.0.8.2Пробовал в качестве сервера - Remote access (SSL/TLS)

Но при таком конфиге по туннелю даже между двумя Pfsense ничего не проходит ( -

На pfSense1 очистите поле Remote Network а в Advanced напишите: route 172.11.10.0 255.255.255.0;route 192.168.10.0 255.255.255.0

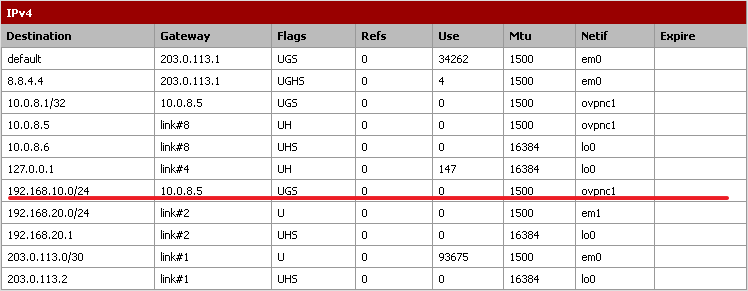

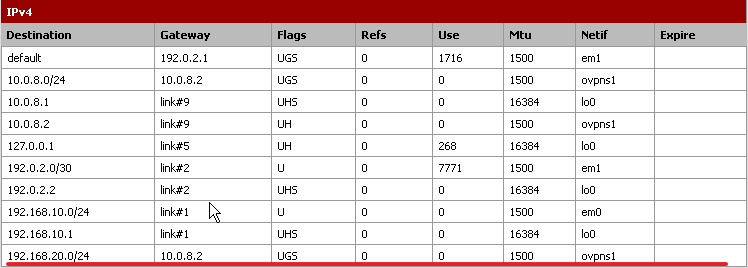

Убедитесь, что в Diagnostics->Routes всех трех pfSense есть маршруты в те локальные сети, в которые каждый из них должен иметь доступ. -

to rubic

А не могли бы вы написать немного вашей замечательной инструкции о том как настроить бридж (dev tap), а то что-то не выходит ничё. Есть 2 сети с одинаковой адресацией, туннель работает, но односторонний какой-то, а хочется что-бы и сеть клиента была доступна с сервера. Слышал, что вроде мост должен помочь. -

Есть 2 сети с одинаковой адресацией

Жесть. Если адреса в сетях одинаковые, т.е. совпадают, как быть с обращением к одному и тому же ресурсу в обеих сетях с одним и тем же адресом?

P.S. Объединение двух локальных сетей с одинаковым номерами сетей на Linux-шлюзе - http://habrahabr.ru/post/117320/

P.P.S. Меняйте адресацию в одной из сетей. -

Есть 2 сети с одинаковой адресацией

Жесть. Если адреса в сетях одинаковые, т.е. совпадают, как быть с обращением к одному и тому же ресурсу в обеих сетях с одним и тем же адресом?

P.S. Объединение двух локальных сетей с одинаковым номерами сетей на Linux-шлюзе - http://habrahabr.ru/post/117320/

P.P.S. Меняйте адресацию в одной из сетей.Спасибо, на той ссылке слишком много букв и не одной картинки ;D я её видел уже.

Сеть досталась от предыдущего спеца. Адреса в сетях не совпадают. Единственное жаль, что диапазон не позволяет на подсети разбить - все в перемешку. Статью находил про бридж, там вроде работает у автора, правда не на pfSense. Сегодня решил попробовать, да вот клиент не конектиться, сообщает про ошибку tls, хотя в настройках сервера флаги tls сняты. Видимо я чего-то не знаю, что-бы OpenVPN через dev tap настроить. Вот и хочу узнать, где там секрет.

Вот тут читал http://skeletor.org.ua/?p=234 -

Читайте тут :

http://forum.pfsense.org/index.php?topic=46984.0

И обратите внимание на :

1. goto System –-> Packages

2. Click the Available Packages Tab

3. Install the OpenVPN tap Bridging Fix package -

Читайте тут :

http://forum.pfsense.org/index.php?topic=46984.0

И обратите внимание на :

1. goto System –-> Packages

2. Click the Available Packages Tab

3. Install the OpenVPN tap Bridging Fix packageСпасибо. Вроде то самое.

В идеале конечно хотелось бы на русском и с пояснениями ;D -

to werter

Что-то я не понял, на клиенте нужно мост сооружать или нет? И с DHCP что делать? Там пишутServer DHCP Start/Stop: You can specify an IP range here. However since its bridging you can leave it blank. Your internal DHCP server will take care of it. I leave them blank. One thing to keep in mind is that a client's IP will not be displayed on the Dashboard Widget if you leave the range blank. I'll be brining this up on the fpsense forums.

не понятно как-то…

у меня во всех сетях статическая адресация, о каком внутреннем DHCP сервере идет речь в тексте? В OPT интерфейсе указал DHCP, но все остальные поля оставил пустыми. В итоге OPT1(DHCP) - 0.0.0.0. Это правильно? Или еще дополнительно нужно DHCP сервер подымать? -

Попытался выполнить всё по писанному - не выходит. Конектится, но виртуальный адрес не получает и соответственно никакие адреса удаленной локальной сети не доступны.

В книге по pfSense пишутПрежде всего убедитесь, что DHCP работает только на основном интерфейсе (с IP адресом), а не на одном из подключаемых в мост.

в инструкции по созданию моста пишут, что нужно создать ОРТ(DHCP) интерфейс который объединить в мост с Lan'ом. Какие-то сплошные противоречия…

Вот еще нашел в тексте книги по pfSense9.5.2.3.3. Отключение моста при начальной загрузке

Вам потребуется добавить в конфигурацию команду которая позволит отключать мост при первоначальной загрузке. Это предотвратит появление петли уровня 2, а мост будет поднят на мастере CARP с помощью скрипта bridgecheck.sh через минуту после загрузки. Над строкой , необходимо добавить следующую строку: <shellcmd>/sbin/ifconfig bridge0 down</shellcmd> Сохраните изменения конфигурационных файлов. Теперь восстановите изменённую конфигурацию на первичном и резервном брандмауэре. Брандмауэры должены перезагрузиться после восстановления конфигурации и нормально работать.Это нужно делать или нет? В мануале об этом речь не велась…

-

Появилось свободное время - вновь вернулся к мосту.

Удалось настроить подключение филиала к главному офису, но компы не видятся ни из офиса ни из филиала. Ip-адрес клиент получает по DHCP в заданном диапазоне. Подскажите в чем может быть проблема? В логи смотрел - вроде всё путём.

В Advanced нужно что нибудь прописывать? -

В Advanced нужно что нибудь прописывать?

А как по-другому сервер узнает маршрут до клиента. Или как сеть за сервером\клиентом узнают о существование друг друга ? Ну и плюс правила fw не забудьте.

-

В Advanced нужно что нибудь прописывать?

А как по-другому сервер узнает маршрут до клиента. Или как сеть за сервером\клиентом узнают о существование друг друга ? Ну и плюс правила fw не забудьте.

Заработало! Ура! :o

-

Ага, вот только пришлось для диапазона адресов удаленных клиентов и для всех хостов в локальной сети, к которым они должны обращаться, сделать разрешающие правила во вкладке LAN. Даже 1С работает. Офигеть :D

Спасибо :) -

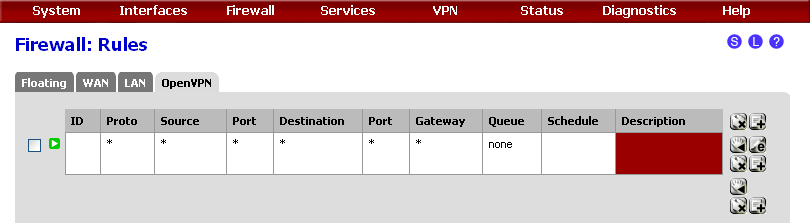

Хм…Ранее предполагалось , если удаленные клиенты имеют отношение к интерфейсу OpenVPN , то и правила fw для доступа этих клиентов ко внутренней сети (за сервером) необходимо создавать на OpenVPN-интерфейсе. Или что-то в 2.1 поменялось?

Покажите, пож-та, скринами правила вашего fw на LAN и OpenVPN.

Заранее благодарен. -

Как побороть такую штуку

OpenVPN ROUTE: failed to parse/resolve route for host/network: 192.168.0.0если выставляешь "topology subnet" на vpn-сервере?

-

Хм…Ранее предполагалось , если удаленные клиенты имеют отношение к интерфейсу OpenVPN , то и правила fw для доступа этих клиентов ко внутренней сети (за сервером) необходимо создавать на OpenVPN-интерфейсе. Или что-то в 2.1 поменялось?

Покажите, пож-та, скринами правила вашего fw на LAN и OpenVPN.

Заранее благодарен.У меня 2.0.3.

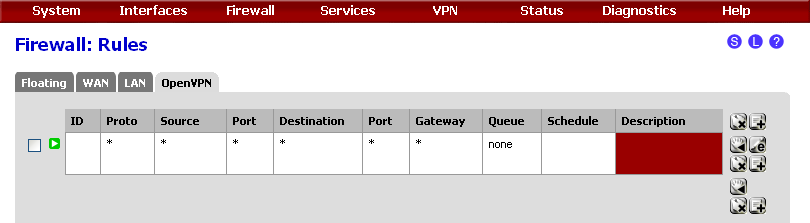

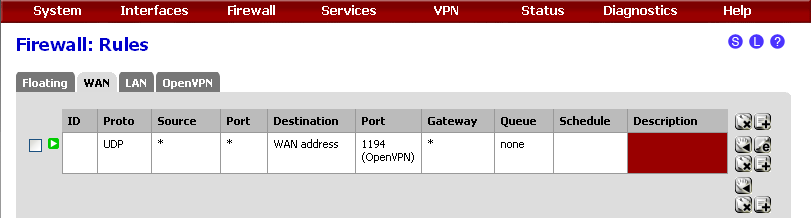

Первое правило lan, второе для OpenVPN и такое-же для Brigde (создал на всякий случай)

Адреса клиентов, подключаемых через vpn в Host, если их оттуда убрать, то 1С не открывается.