OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

rubic, запустил две тестовых виртуалки, настроил 100% по инструкции - результат тот же (pf2>pf1 хорошо, pf1>pf2 плохо).

Common name в Client Specific Override именно "ovpnc1" должен быть? pf2 подключается на "ovpnc1" но на pf1 этого нэйма нигде не нашел. -

rubic, запустил две тестовых виртуалки, настроил 100% по инструкции - результат тот же (pf2>pf1 хорошо, pf1>pf2 плохо).

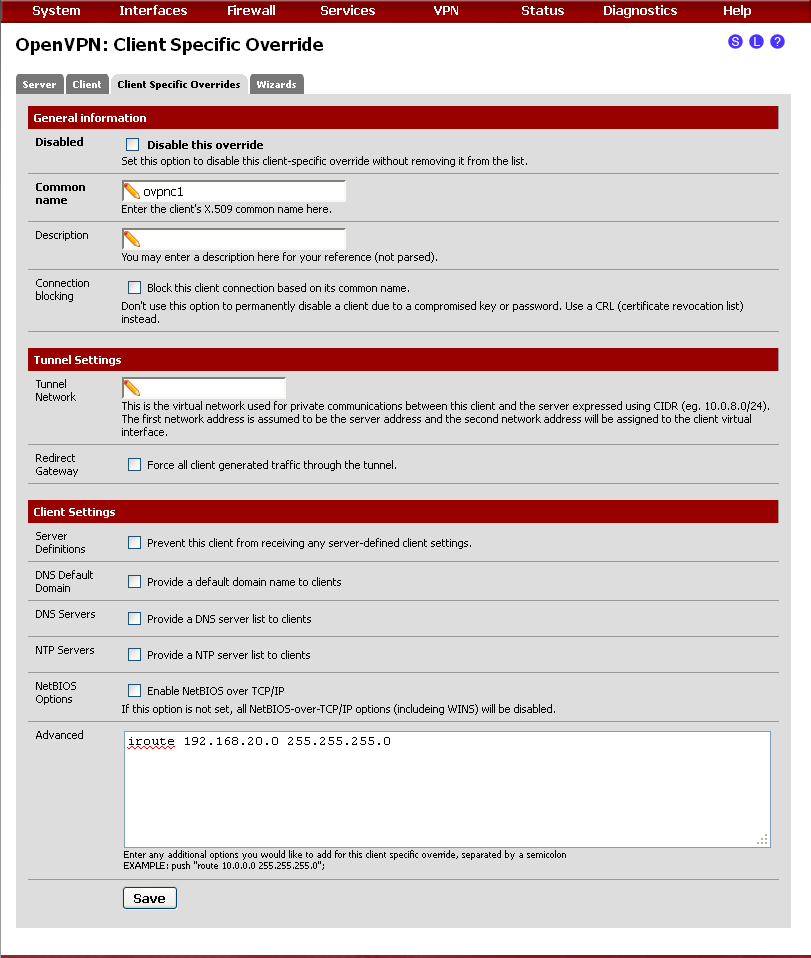

Common name в Client Specific Override именно "ovpnc1" должен быть? pf2 подключается на "ovpnc1" но на pf1 этого нэйма нигде не нашел.А вот и проблема нашлась.

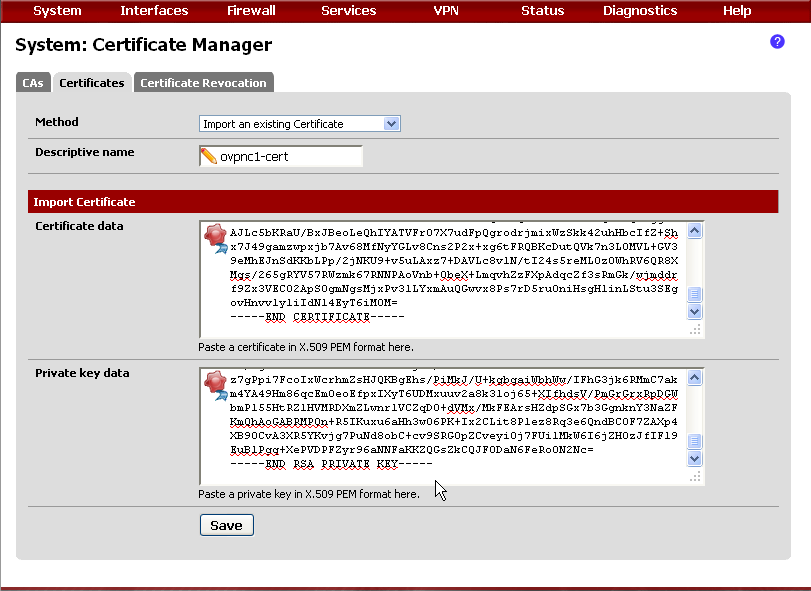

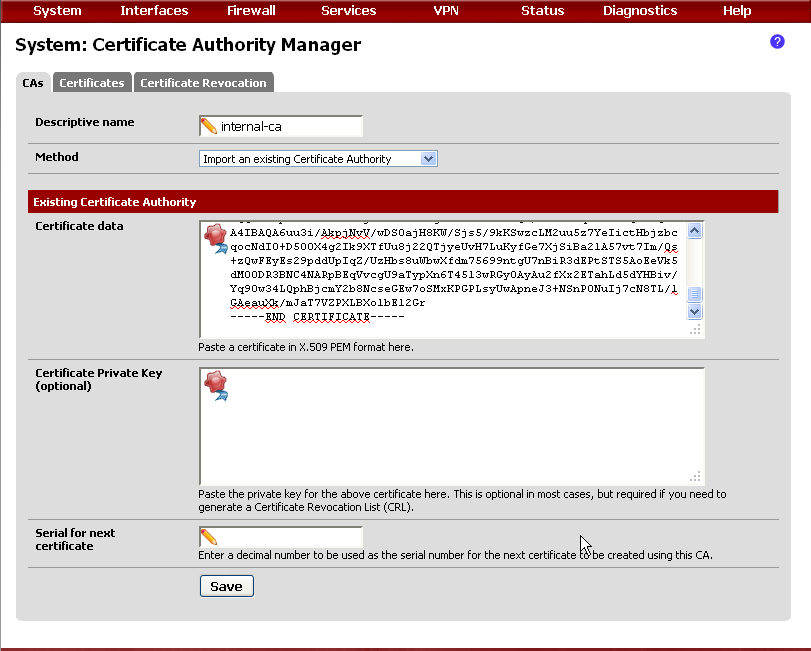

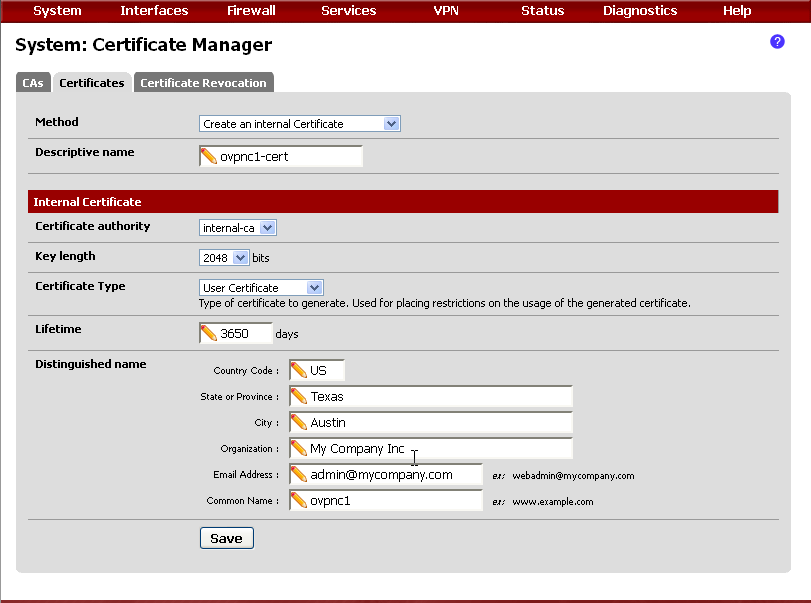

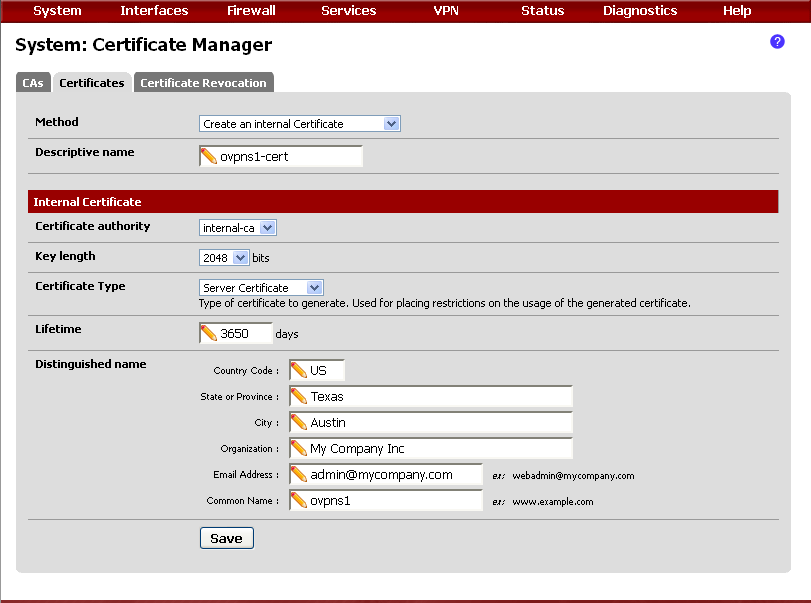

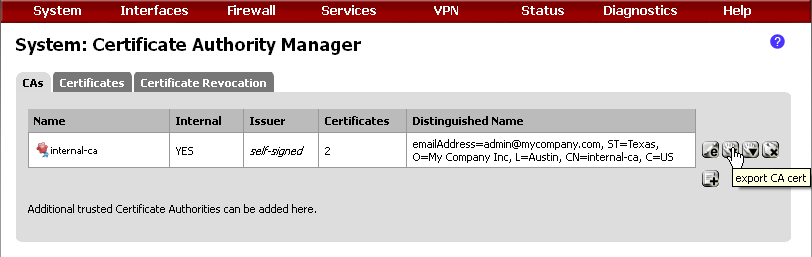

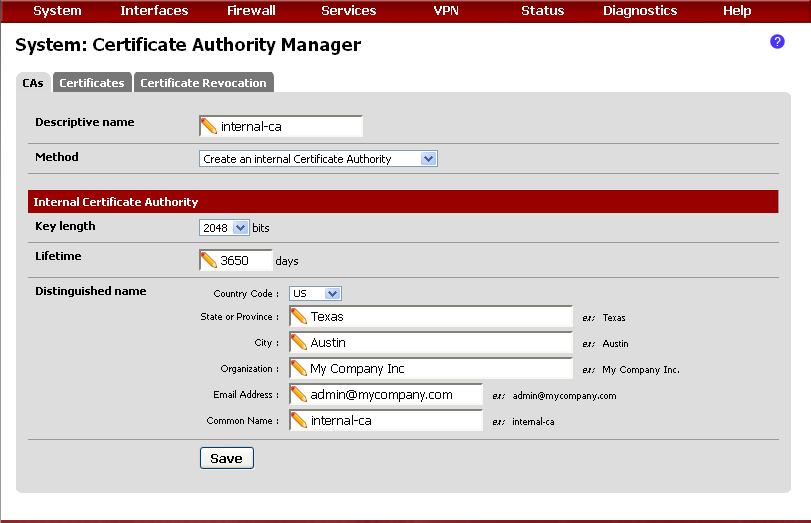

Там должно быть client's X.509 common name here - имя пользовательского сертификата\ключа, а у Вас там с какого-то перепугу имя интерфейса. Покажите вкладку System: Certificate Manager: CertificatesИ вы не отвели на вопрос :

А в каком режиме работает сам Опенвпн-туннель - peer 2 peer или remote access ?

P.s. Вот еще неплохая статья по настройке OpenVPN на Pfsense - http://www.iceflatline.com/2010/10/secure-remote-access-to-your-home-network-using-pfsense-and-openvpn/

-

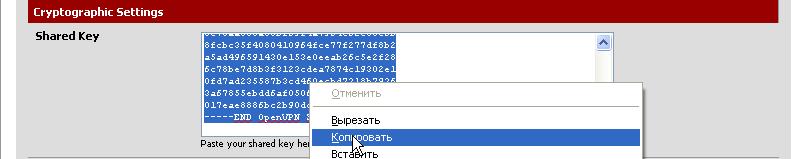

kudrik_tt, блокнотом открой .crt

Сам дурак, каюсь, никогда кстати не предполагал что его так просто вытащить, спасибо большое. Да статья очень понятная, и очень простая, спасибо большое за труд.

-

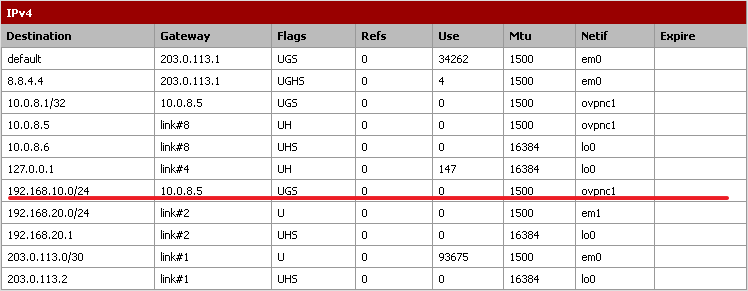

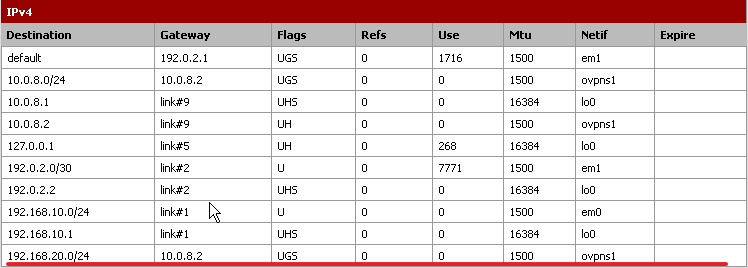

werter, спасибо, с именем из "Common Name" заработало направление pf1>pf2!!! Настроено Peer2Peer. Остался последний вопрос: чего перенастроить чтоб клиенты за pf2 видели маршруты к сети pf1 в режиме NAT Out Auto. Сейчас на pf2 сделал отдельный интерфейс для ВПН клиента и в NAT Out manual указал его для подсети pf1. В сети pf1 отлично все роутится в автоматическом режиме.

-

2 Ilyuha

Скрины правил fw ,NAT, настроек OpenVPN на обоих концах в студию.

-

Недавно чудесным образом всё заработало, т.е. "появились" маршруты в ДО со всеми вытекающими последствиями :o

-

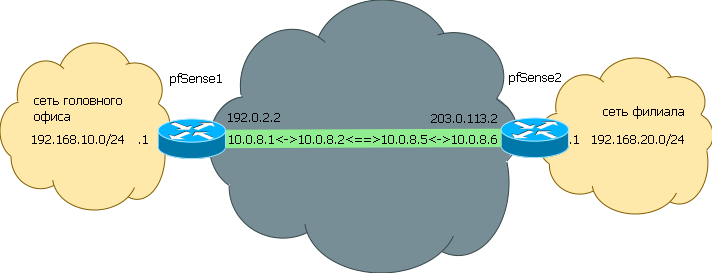

Графическая иллюстрация топологии net30:

Прошу помощи у знающих людей в этой теме.

Ситуация:

имеется WAN1 = триолан (белый) , WAN2 = укртелеком (динамический, привязаный к No-Ip.org) организованіе в FailOver. переключение при падении WAN1/WAN2 отрабатівает отлично.

имеется LAN1=192.168.111.0/24 и LAN2=192.168.1.0/24 мершрутизируются друг в друга.

организовал по статье OpenVPN PKI сервер OVPNS1 <-> OVPNC1 работает отлично (пинги ходят туда и обратно, спасибо автору статьи)

на стороне OVPNC1 имеется только WAN1. Задача организовать отказоустойчивій опенвпн при условии что обновляться с версии 2.0.1 до 2.1 не буду в ближайшее время.

т.е как сделать чтобы при падении WAN1/WAN2 OpenVPN Server1 епереключался автоматом на доступный инет используя PKI -

2 dvv06

Нарисуйте схему. Так понятнее будет.

-

2 dvv06

вот схема. организвал по статье связь OVPNS2-OVPNC2 (PKI), возможно ли организовать на базе OSPF отказоустойчивую связь по второму провайдеру для филиала? если да то если можно поподробней…

http://slil.ru/34937355

Нарисуйте схему. Так понятнее будет. -

Приаттачьте рисунок сюда, пож-та.

-

-

https://forum.pfsense.org/index.php/topic,38677.0.html

у меня так Remote Access (ssl/tls + Auth) OpenVPN сервер работает.

завтра попробую протестировать в режиме PKI по аналогии с Вашей ссылкой.

Просто я начал городить огород…создавал OVPNS1-OVPNC1:1195 и OVPNS2-OVPNC2:1196 и пытался ospf их маршрутизировать...кароче зашел в тупик -

1. Включите Openvpn на обоих интерфейсах на разных портах . Правила Fw на wan1 и wan2 проверьте.

2. В настройках пф-клиента во вкладке Client- Advanced configuration укажите директивы :remote-random;

remote x.x.x.x 1194;

remote x.x.x.x 1195;Ps. Все же задумайтесь о переходе на 2.1 :

pfSense 2.1 new features

…

OpenVPN multi-wan failover

... -

1. Включите Openvpn на обоих интерфейсах на разных портах . Правила Fw на wan1 и wan2 проверьте.

2. В настройках пф-клиента во вкладке Client- Advanced configuration укажите директивы :remote-random;

remote x.x.x.x 1194;

remote x.x.x.x 1195;Ps. Все же задумайтесь о переходе на 2.1 :

pfSense 2.1 new features

По приведенной Вами ссылке человек сделал один сервер впн с двумя точками входа но на одном порту.

я так понимаю если делать по аналогии то, надо на pfsense2 (филиала)

remote-random;

remote x.x.x.x 1194; (pfsense 1 WAN1_IP)

remote y.y.y.y 1194; (pfsense 1 WAN2_IP)правильно я понимаю? если же делать на двух разных портах, то это уже надо делать две связки OVPNS1-OVPNC1:1194 и OVPNS2-OVPNC2:1195

…

OpenVPN multi-wan failover

... -

У вас клиент вроде один был (по схеме)? Про ссылку - забудьте, там др. ситуация. Свое видение я описал выше. И на счет перехода 2.1 подумайте - там это "из коробки".

-

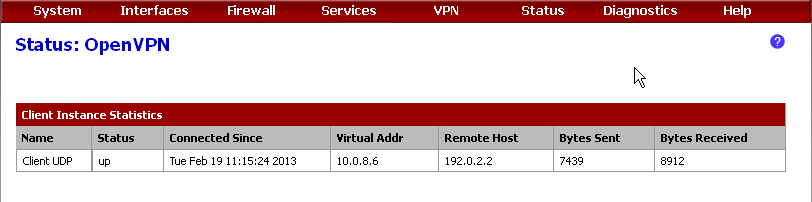

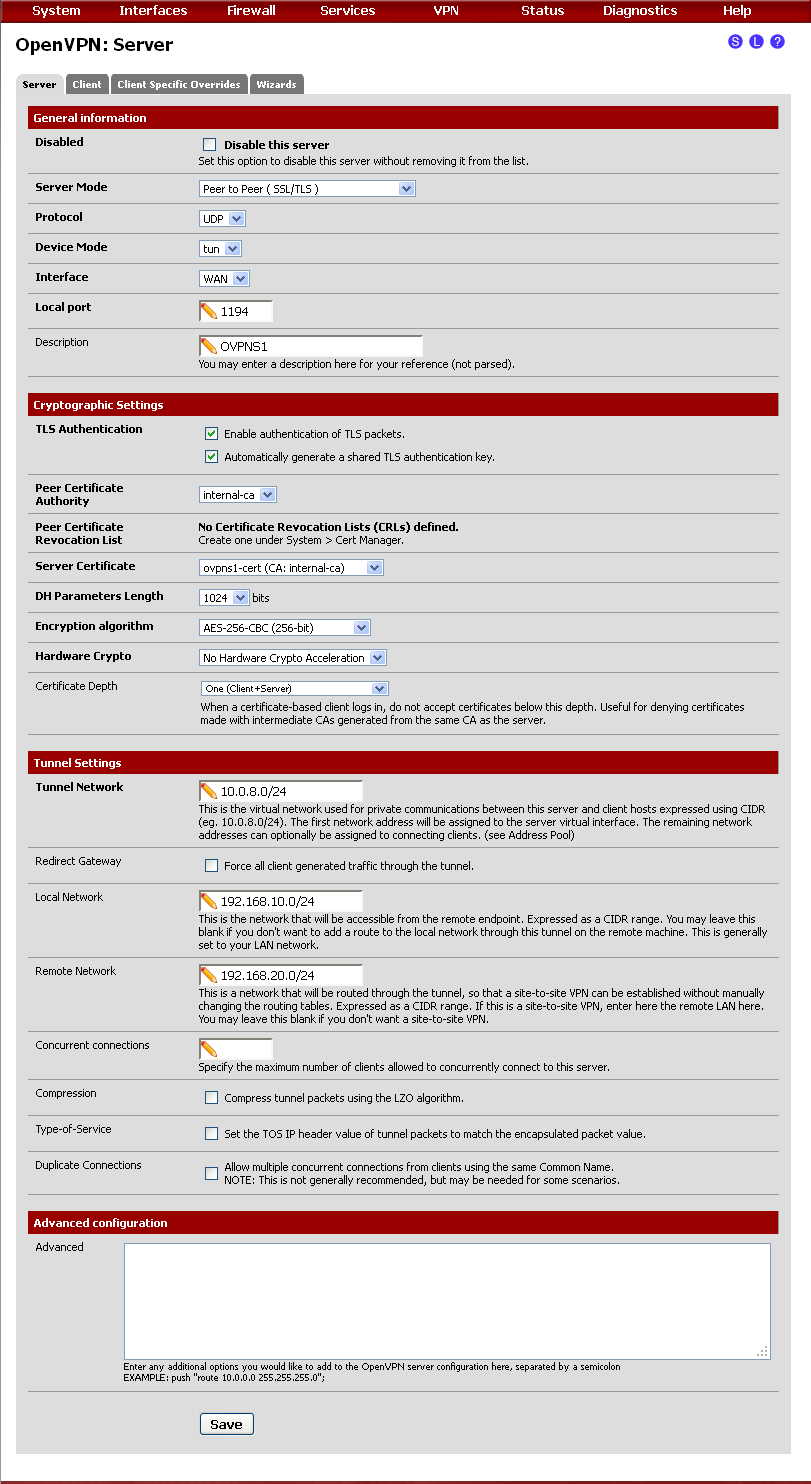

Прошу помощи по вопросу организации OpenVPN

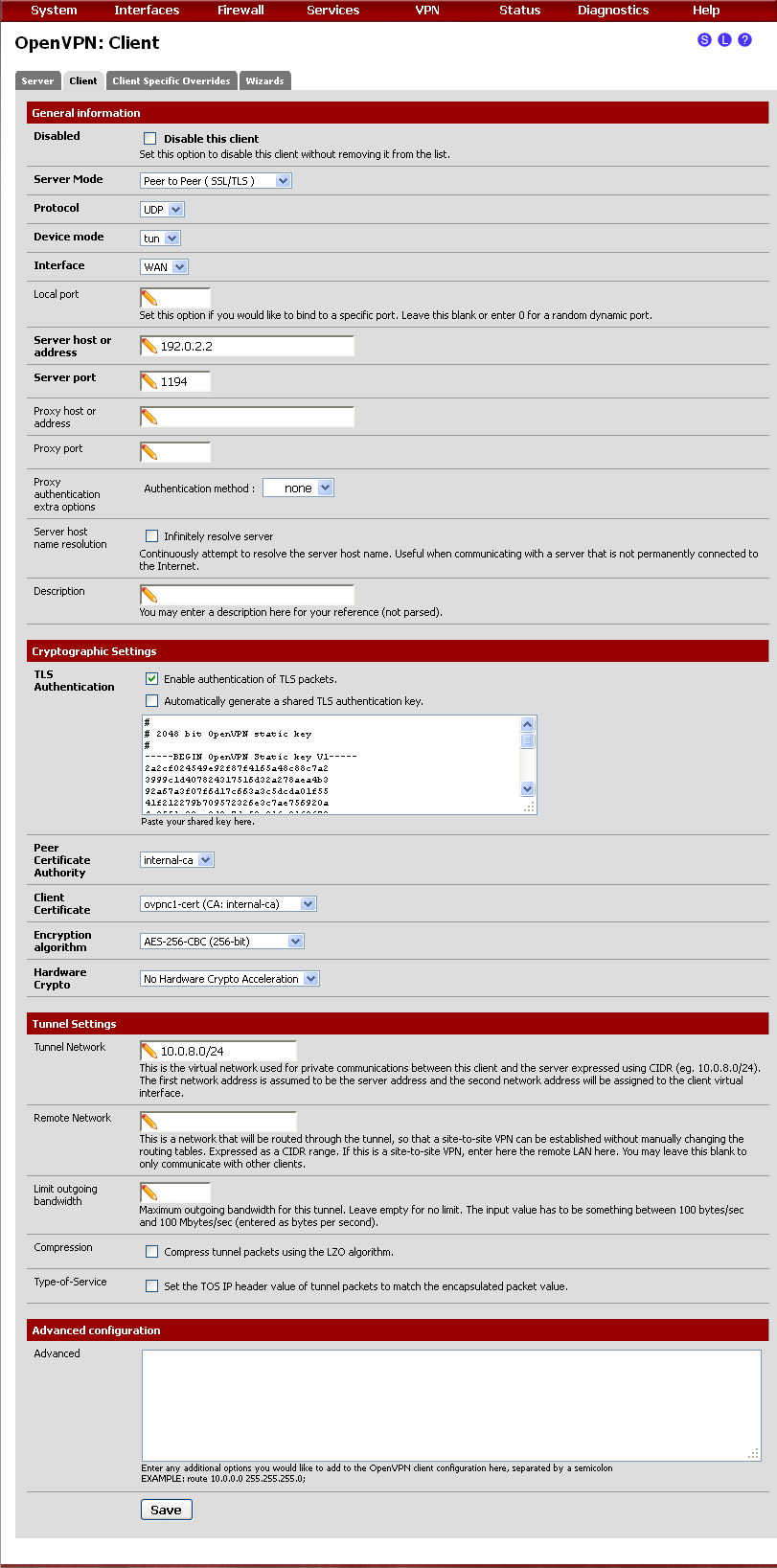

Имеем в ЦО Pfsense 2.1 Настроенный OpenVpn сервер в режиме Remote Access SSL

Локальная сеть 192.168.100.0/24

Туннельная 10.0.8.0/24

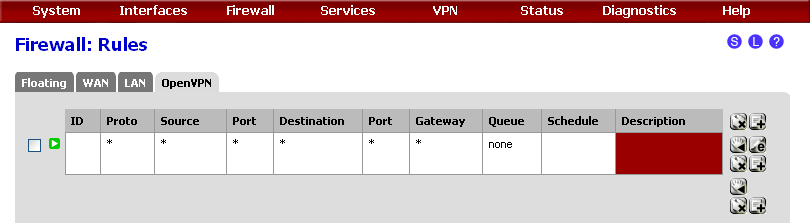

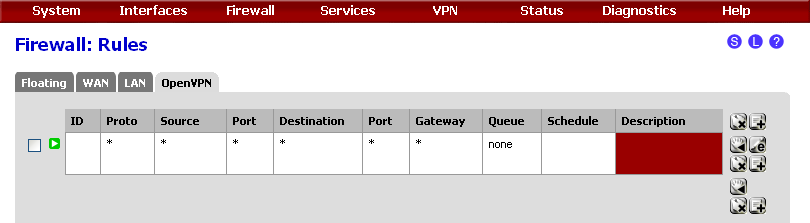

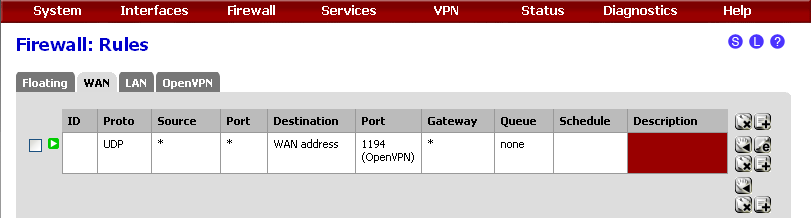

правила прописаны как в 1 посте для WAN на 1194, для OpenVPN всем и все

Есть ньюанс входящий канал инета от билайна, соответствено правила про 1194 прописаны как на WAN так и на OPT2 который L2TP для билайнаВ настройках сервера в адвансед:

push "route 192.168.100.0 255.255.255.0";

route 192.168.101.0 255.255.255.0;в client specificoverrides в адвансед:

iroute 192.168.101.0 255.255.255.0;На стороне филиала стоит D-Link DSR-500 с поднятым OpenVPN клиентом

сеть 192.168.101.0/24Проблемма в следующем:

Со стороны филиа все ок, пинги ходят трассировка нормальнаяC:\Users\IT>tracert 192.168.100.6

Трассировка маршрута к MAIL [192.168.100.6]

с максимальным числом прыжков 30:1 <1 мс <1 мс <1 мс DSR-500 [192.168.101.10]

2 652 ms 1068 ms 816 ms 10.0.8.1

3 652 ms 877 ms 788 ms MAIL [192.168.100.6]Трассировка завершена.

А вот со стороны офиса в филиал пинги от клиентов не ходят, трассировка не работает, хотя с самого PfSense Трассировка и пинги идут нормально:

Traceroute output:1 10.0.8.6 (10.0.8.6) 292.450 ms 74.881 ms 780.115 ms

2 192.168.101.20 (192.168.101.20) 560.251 ms 125.347 ms 99.252 msНе могу понять в чем проблема…..

-

Вот что выдает states при попытке обратится по 80 порту на пк в филиале из офиса

tcp 127.0.0.1:3128 <- 192.168.101.20:80 <- 192.168.100.33:52072 FIN_WAIT_2:FIN_WAIT_2

tcp 10.0.8.1:31249 -> 192.168.101.20:80 FIN_WAIT_2:FIN_WAIT_2

tcp 127.0.0.1:3128 <- 192.168.101.20:80 <- 192.168.100.33:52076 ESTABLISHED:ESTABLISHED

tcp 10.0.8.1:57258 -> 192.168.101.20:80 ESTABLISHED:ESTABLISHED -

Дайте скриншот правил LAN pfSense

-

Вот он

-

Я вот одного не пойму, эта статья подайдёт если с одной стороны есть белый IP на сервере, а на клиенте нету.

Можно ли эт применить к связке pfsense + dd-wrt ?