OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

Прошу помощи по вопросу организации OpenVPN

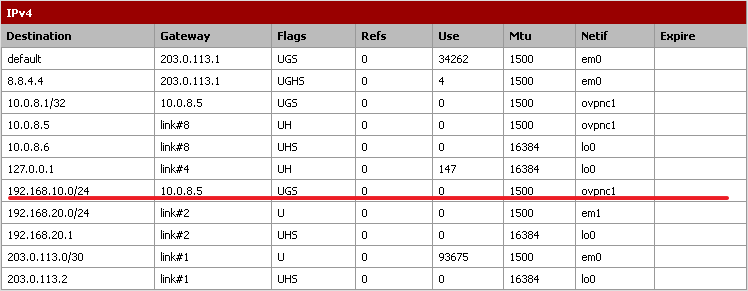

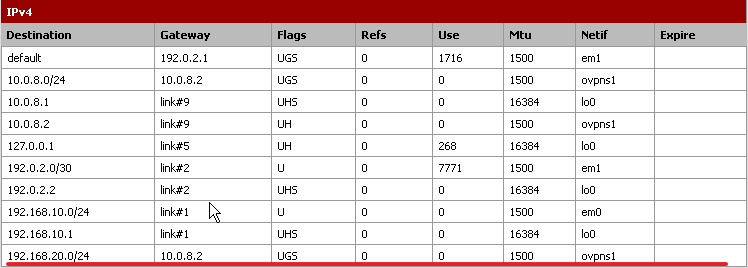

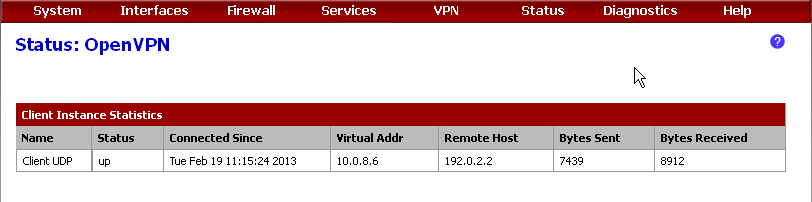

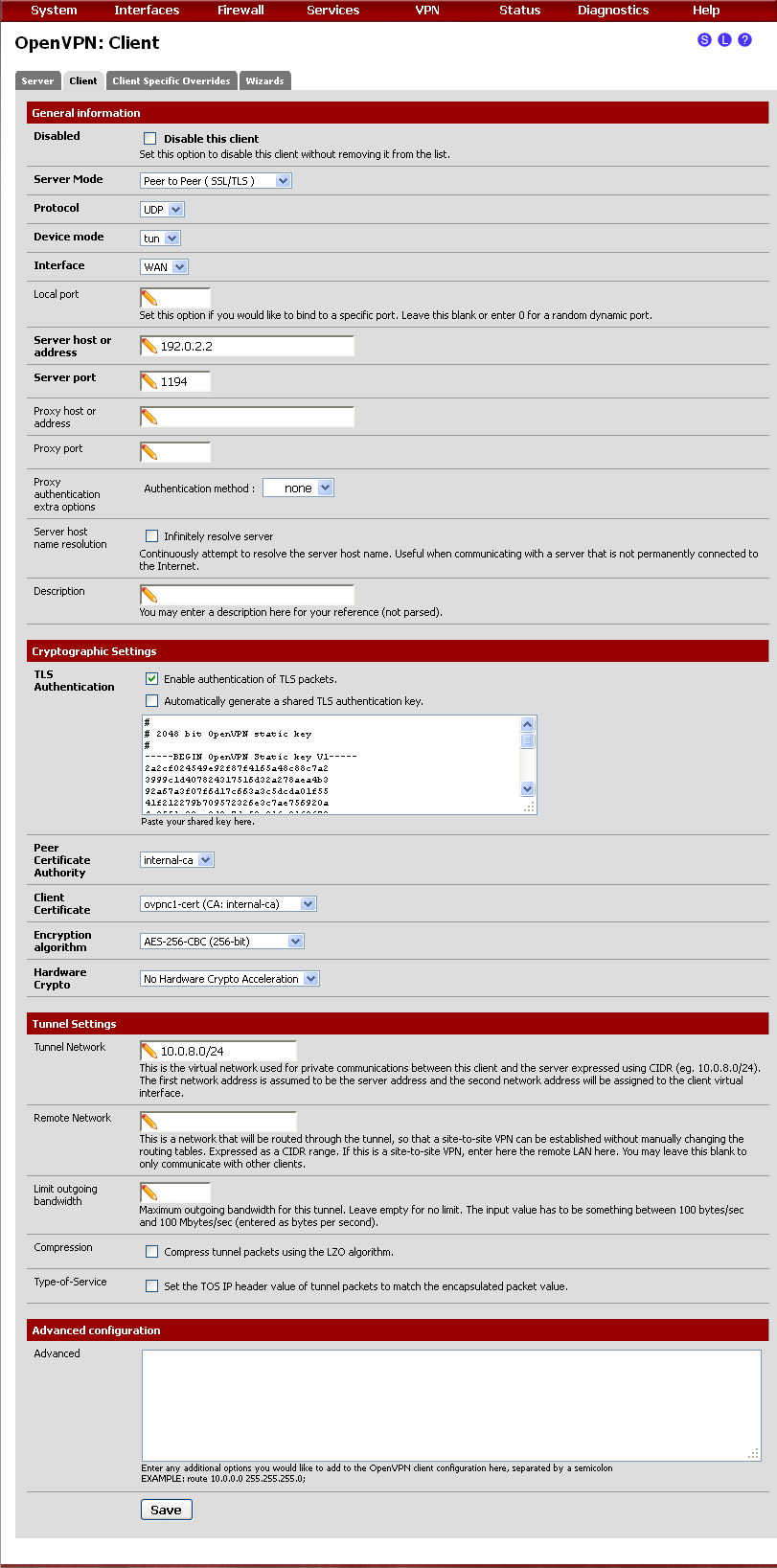

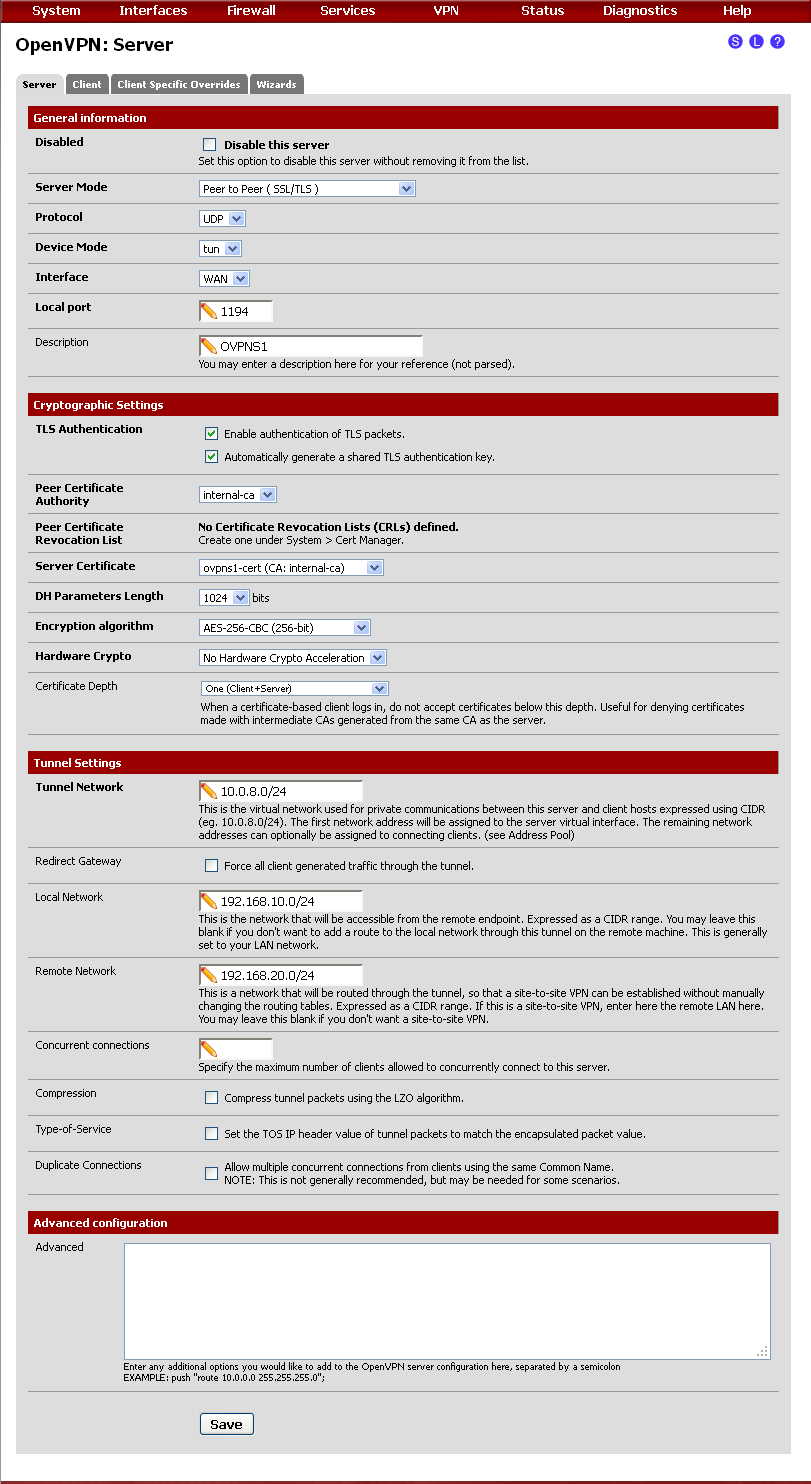

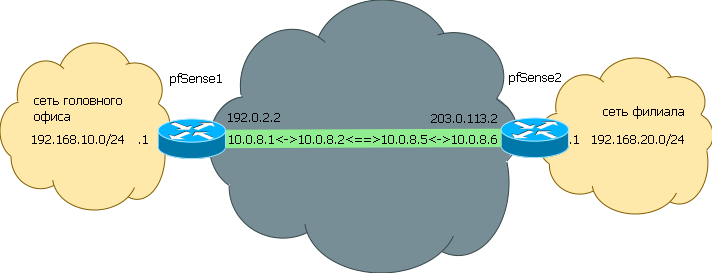

Имеем в ЦО Pfsense 2.1 Настроенный OpenVpn сервер в режиме Remote Access SSL

Локальная сеть 192.168.100.0/24

Туннельная 10.0.8.0/24

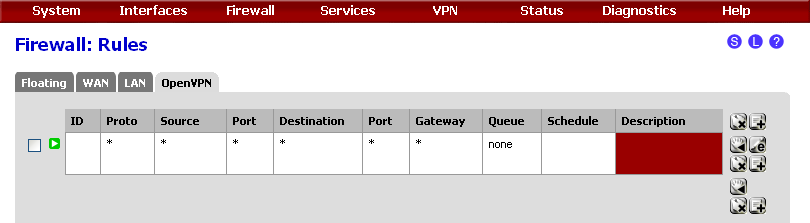

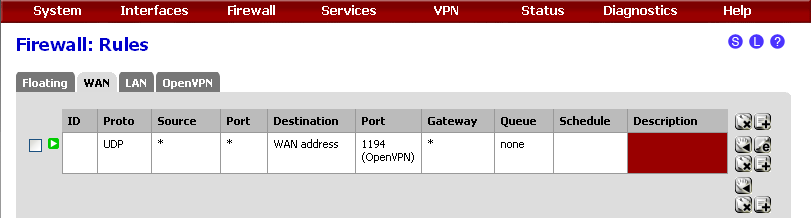

правила прописаны как в 1 посте для WAN на 1194, для OpenVPN всем и все

Есть ньюанс входящий канал инета от билайна, соответствено правила про 1194 прописаны как на WAN так и на OPT2 который L2TP для билайнаВ настройках сервера в адвансед:

push "route 192.168.100.0 255.255.255.0";

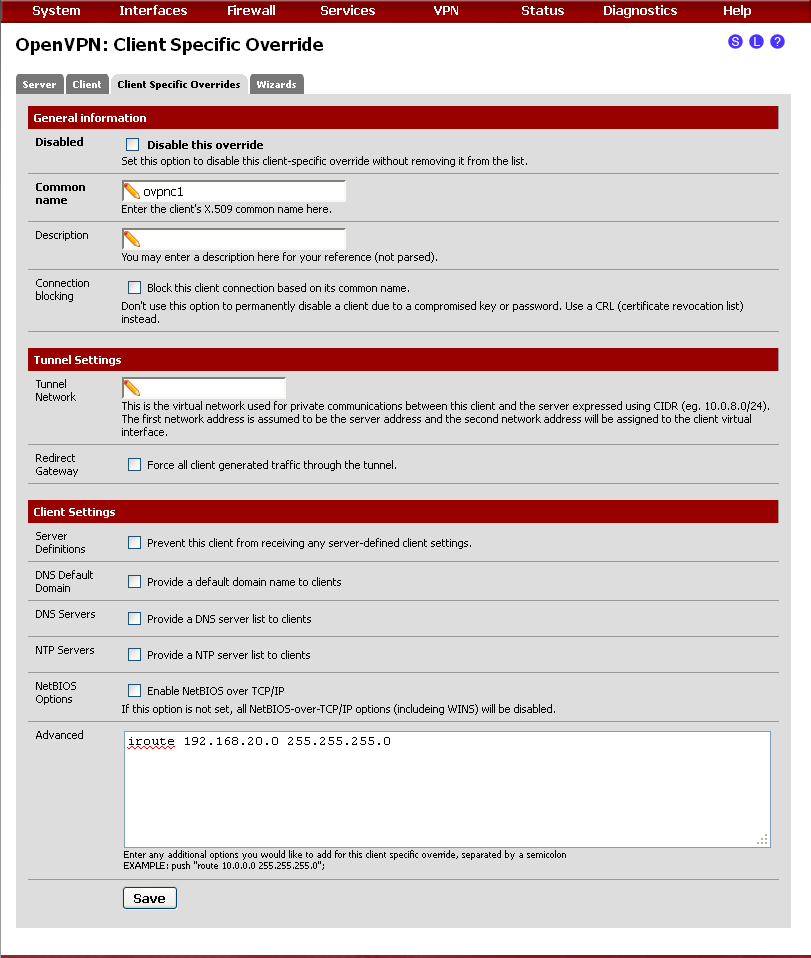

route 192.168.101.0 255.255.255.0;в client specificoverrides в адвансед:

iroute 192.168.101.0 255.255.255.0;На стороне филиала стоит D-Link DSR-500 с поднятым OpenVPN клиентом

сеть 192.168.101.0/24Проблемма в следующем:

Со стороны филиа все ок, пинги ходят трассировка нормальнаяC:\Users\IT>tracert 192.168.100.6

Трассировка маршрута к MAIL [192.168.100.6]

с максимальным числом прыжков 30:1 <1 мс <1 мс <1 мс DSR-500 [192.168.101.10]

2 652 ms 1068 ms 816 ms 10.0.8.1

3 652 ms 877 ms 788 ms MAIL [192.168.100.6]Трассировка завершена.

А вот со стороны офиса в филиал пинги от клиентов не ходят, трассировка не работает, хотя с самого PfSense Трассировка и пинги идут нормально:

Traceroute output:1 10.0.8.6 (10.0.8.6) 292.450 ms 74.881 ms 780.115 ms

2 192.168.101.20 (192.168.101.20) 560.251 ms 125.347 ms 99.252 msНе могу понять в чем проблема…..

-

Вот что выдает states при попытке обратится по 80 порту на пк в филиале из офиса

tcp 127.0.0.1:3128 <- 192.168.101.20:80 <- 192.168.100.33:52072 FIN_WAIT_2:FIN_WAIT_2

tcp 10.0.8.1:31249 -> 192.168.101.20:80 FIN_WAIT_2:FIN_WAIT_2

tcp 127.0.0.1:3128 <- 192.168.101.20:80 <- 192.168.100.33:52076 ESTABLISHED:ESTABLISHED

tcp 10.0.8.1:57258 -> 192.168.101.20:80 ESTABLISHED:ESTABLISHED -

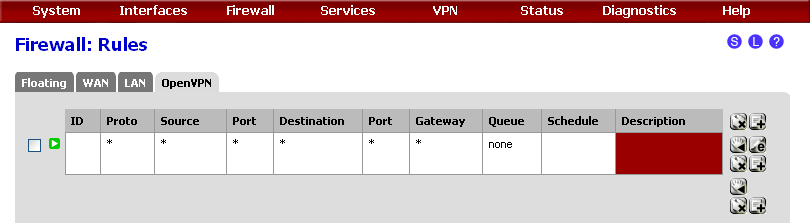

Дайте скриншот правил LAN pfSense

-

Вот он

-

Я вот одного не пойму, эта статья подайдёт если с одной стороны есть белый IP на сервере, а на клиенте нету.

Можно ли эт применить к связке pfsense + dd-wrt ? -

-

Я вот одного не пойму, эта статья подайдёт если с одной стороны есть белый IP на сервере, а на клиенте нету.

Можно ли эт применить к связке pfsense + dd-wrt ?Можно

-

-

Почему только TCP ? Тогда уж все протоколы

**IPv4 *** LAN Net * 192.168.101.0/24 * * none

Да)) Я просто с его скриншота бездумно срисовывал))

-

Огромное спсасибо rubic и werter. Все заработало как надо. RESOLVED

-

Люди а дайте пожалуйста ссылку, желательно пару, как на сервере сделать OpenVPN для того, что бы на удалённом клиенте по виндой могли люди подключатся к сети ?

Просто читал статейку, генерируются ключи *.key а для винды наверное нужен ещё и *.conf ну и для связки с DD-WRT(я так понимаю пользоваться этой статьёй вполне подайдёт, только одно не понятно, в этих ключах шифруется IP куда подключатся ?) -

Люди а дайте пожалуйста ссылку, желательно пару, как на сервере сделать OpenVPN для того, что бы на удалённом клиенте по виндой могли люди подключатся к сети ?

Просто читал статейку, генерируются ключи *.key а для винды наверное нужен ещё и *.conf ну и для связки с DD-WRT(я так понимаю пользоваться этой статьёй вполне подайдёт, только одно не понятно, в этих ключах шифруется IP куда подключатся ?)Что на сервере стоит: Windows, Linux, FreeBSD? Для каждой ОСи мануалы разные.

Я по этому мануалу настраивал https://forum.pfsense.org/index.php?topic=59081.0. Win-клиенты подключаются без проблем и по tun и по tap. Планирую полностью на мост перейти, как только на железо денег дадут для шлюза в ДО и полностью отказаться от подключений в ручную пользователями.

Что и куда подключаться прописывается в файле client.ovpn, ну или <…>.ovpn. -

http://www.iceflatline.com/2010/10/secure-remote-access-to-your-home-network-using-pfsense-and-openvpn/

http://www.administrator.de/content/detail.php?id=123285 (нем.) - dd-wrt

http://blog.stefcho.eu/?p=611На самом деле - их оч. много

-

-

Учите язык.

-

Есть настроенный vpn-тунель по схеме из данного поста. Всё работает. На ДО схема подключения шлюза через роутер\адсл-модем, pfSense получает WAN IP адрес по DHCP (192.168.1.0/24). За pfSense сеть 192.168.2.0/24. серверу пробрасываю маршрут в сеть за pfSense'ом (iroute …). Возможно ли пробросить маршрут в сеть перед pfSense. То есть, есть на сервере прописать iroute 192.168.2.0 255.255.255.0 - будет работать? Просто хочется иметь удаленный доступ к веб-морде роутера... Или как правильно сделать?

-

На ДО схема подключения шлюза через роутер\адсл-модем, pfSense получает WAN IP адрес по DHCP (192.168.1.0/24)

ИМХО, огроменный костыль. Переводите свой момед в режим моста (bridge) и пускай pf поднимает линк.

-

Согласен! Но там роутер еще wi-fi раздает.

А что касаемо моего вопроса, доктор? если на сервере через точку с запятой указать еще и iroute до сети между роутером и pfSense - будет работать? Или как маршрут правильно передать серверу в эту сеть? -

По данной статейке не получается настроить OpenVPN + DD-WRT. DD-WRT - в удалённом филиале.

Вот что на DD-WRT http://s019.radikal.ru/i623/1403/a1/55e497806130.png

В логах вообще пусто(на DD-WRT), куда посмотреть ?

Делал вот так:

Client Configuration - DD-WRTThis is the configuration for an OpenVPN Client running on another DD-WRT box.

Just set the OpenVPN server name (its WAN address or name) and port (1194) using the GUI, and then put in the certs similar to the procedure on the server:

Box File to insert

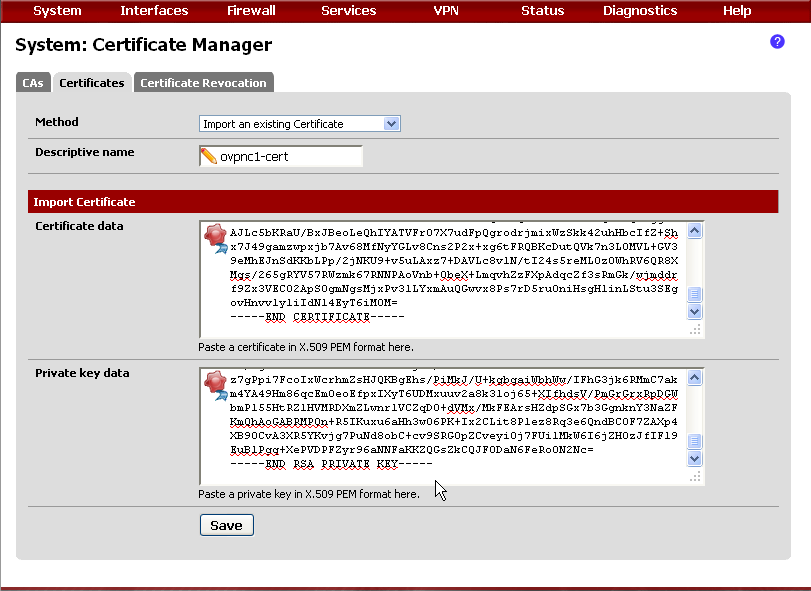

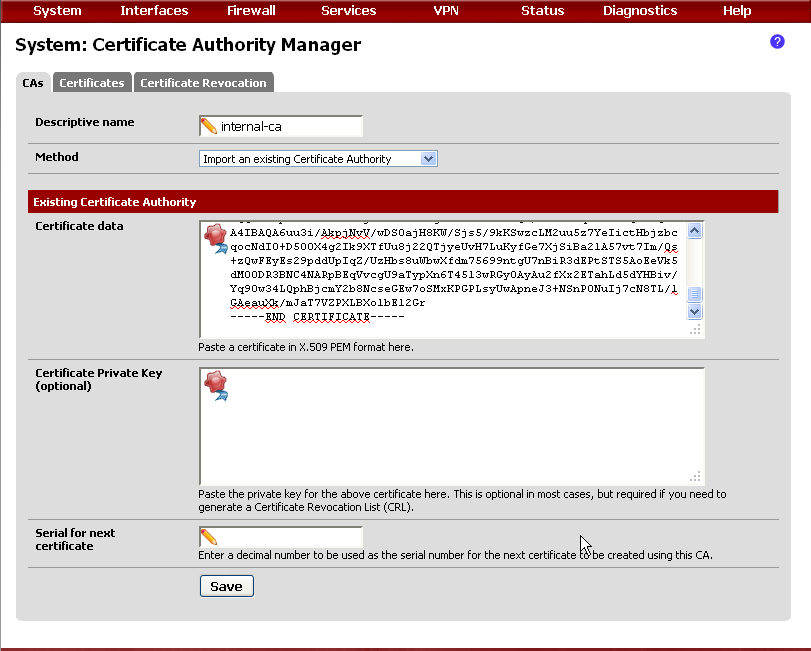

Public Server Cert ca.crt

Public Client Cert client1.crt

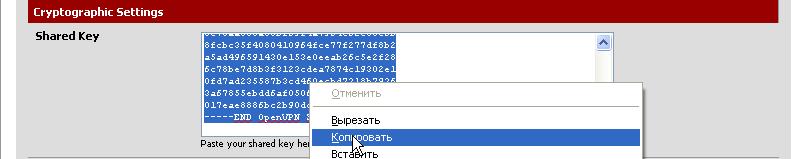

Private Client Key client1.keyКлюч и сертификаты генерил на pfsense и просто вставил в поля. вставлял без строк:

–---BEGIN PRIVATE KEY-----

-----END PRIVATE KEY-----

Думаю, это же не критично?

Может быть кто то уже настраивал данную связку, поделитесь пожалуйста мануальчиком.Или просто напросто удалить что я на прописывал, что на картинке и просто сделать вот так вот ?

Move to writable directory and create scripts

cd /tmp

ln -s /usr/sbin/openvpn /tmp/myvpnConfig for Site-to-Site SiteA-SiteB

echo "

remote REMOTEADDRESS

proto udp

port 1194

dev tun0

secret /tmp/static.key

verb 3

comp-lzo

keepalive 15 60

daemon

" > SiteA-SiteB.confConfig for Static Key

echo "

-----BEGIN OpenVPN Static key V1-----

................................................

...YOUR SECRET KEY TEXT SHOULD BE PASTED HERE...

................................................

-----END OpenVPN Static key V1-----

" > static.keyCreate interfaces

/tmp/myvpn --mktun --dev tun0

ifconfig tun0 10.0.0.2 netmask 255.255.255.0 promisc upCreate routes

route add -net OTHERSUBNET netmask 255.255.255.0 gw 10.0.0.1

Initiate the tunnel

sleep 5

/tmp/myvpn --config SiteA-SiteB.confСюда копировать ключик с расширением *.key ?

-----BEGIN OpenVPN Static key V1-----

................................................

...YOUR SECRET KEY TEXT SHOULD BE PASTED HERE...

................................................

-----END OpenVPN Static key V1-----Ну и вот это нужно куда то прописать:

Open firewall holes

iptables -I INPUT 2 -p udp --dport 1194 -j ACCEPT

iptables -I FORWARD -i br0 -o tun0 -j ACCEPT

iptables -I FORWARD -i tun0 -o br0 -j ACCEPTИнтересно почему всё таки у меня логи пустые на DD-WRT ?)

Да и конфиг какой то неполноценный получается... Или мне просто так кажется ? -

@ Tr0tter

Я бы еще tun0 заменил на tun+

http://glycogen.net/2012/12/01/pfsense-openvpn-server-with-dd-wrt-clients/

http://www.administrator.de/wissen/openvpn-server-installieren-auf-dd-wrt-router-oder-pfsense-firewall-123285.html