OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

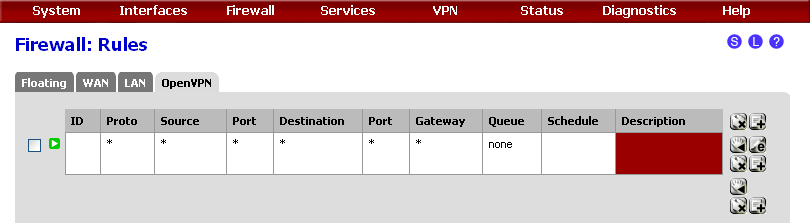

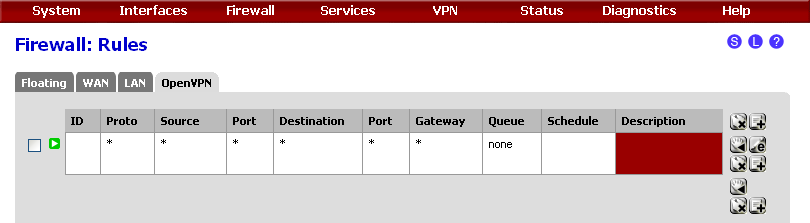

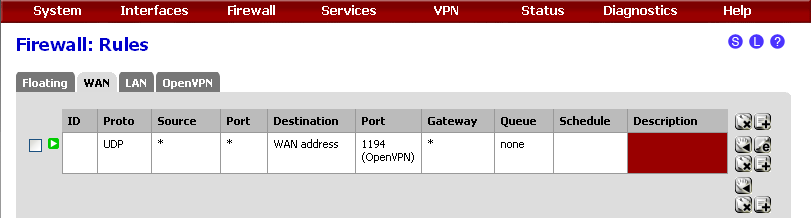

Скрины правил fw на LAN, WAN и OpenVPN покажите.

http://i069.radikal.ru/1404/06/2ed5e43c3635.png

http://s43.radikal.ru/i099/1404/78/45f0c9a98704.png

http://s019.radikal.ru/i614/1404/7d/fa3431ce47ae.png -

Прикрепите скрины здесь, пож-та.

-

-

-

Вкладка Advanced –> Custom options в настройке Client 1 на TomatoUSB

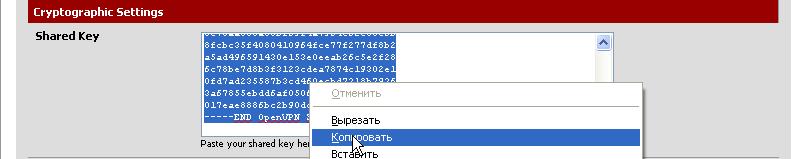

P.s. Не мучайтесь с сертификатами. Сделайте авторизацию по Static key. Куда уж проще ?

-

Вкладка Advanced –> Custom options в настройке Client 1 на TomatoUSB

P.s. Не мучайтесь с сертификатами. Сделайте авторизацию по Static key. Куда уж проще ?

А что конкретно прописать то нужно ? просто слово pull ?

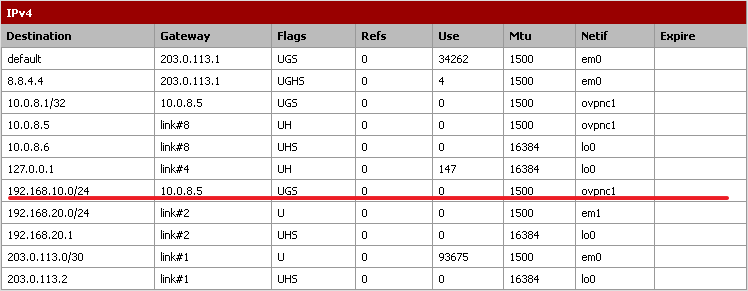

Routing table

Напомню:

192.168.0.0\24 - Центральный офис

192.168.5.0\24 - Удалённый офис

10.200.0.0 OpenVPN -

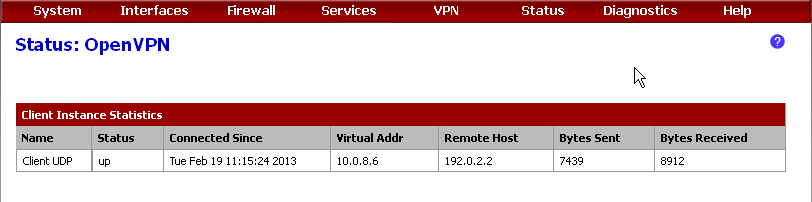

Хм..У вас же OpenVPN-линк поднялся судя по скринам. Смотрите настройки fw на клиентах\отключите временно все fw .

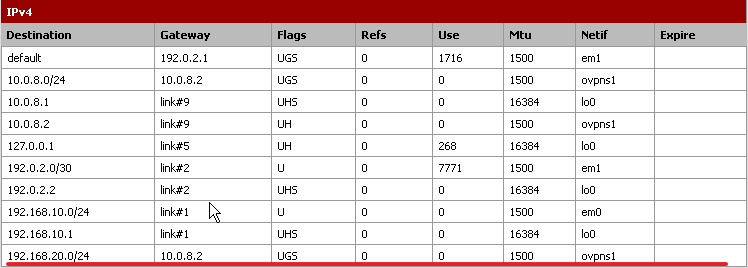

Проверяйте telnet-ом (а не только ping-ом).P.s. Покажите скрин таблицы марш-ции на pfsense при поднятом OpenVPN. Плюс скрин Basic на TomatoUSB (Client1)

-

Хм..У вас же OpenVPN-линк поднялся судя по скринам. Смотрите настройки fw на клиентах\отключите временно все fw .

Проверяйте telnet-ом (а не только ping-ом).P.s. Покажите скрин таблицы марш-ции на pfsense при поднятом OpenVPN. Плюс скрин Basic на TomatoUSB (Client1)

-

Что traceroute говорит с обеих сторон ? Где "затык" ?

-

Что traceroute говорит с обеих сторон ? Где "затык" ?

с обеих старон картина одна и таже, вот со стараны клиента:

Microsoft Windows [Version 6.1.7601]

Корпорация Майкрософт (Microsoft Corp.), 2009. Все права защищены.

Корпорация Майкрософт (Microsoft Corp.), 2009. Все права защищены.tracert 192.168.0.201

Трассировка маршрута к 192.168.0.201 с максимальным числом прыжков 30

1 <1 мс <1 мс 1 ms 192.168.5.3

2 * * * Превышен интервал ожидания для запроса.

3 * * * Превышен интервал ожидания для запроса.

4 * * * Превышен интервал ожидания для запроса.

5 * * * Превышен интервал ожидания для запроса.

6 ^C192.168.0.201 - pfsense центрального офиса

192.168.5.3 - TamatoUSB Удалённого клиента.

10.200.0.6 пингуется из центрального офиса и удалёного -

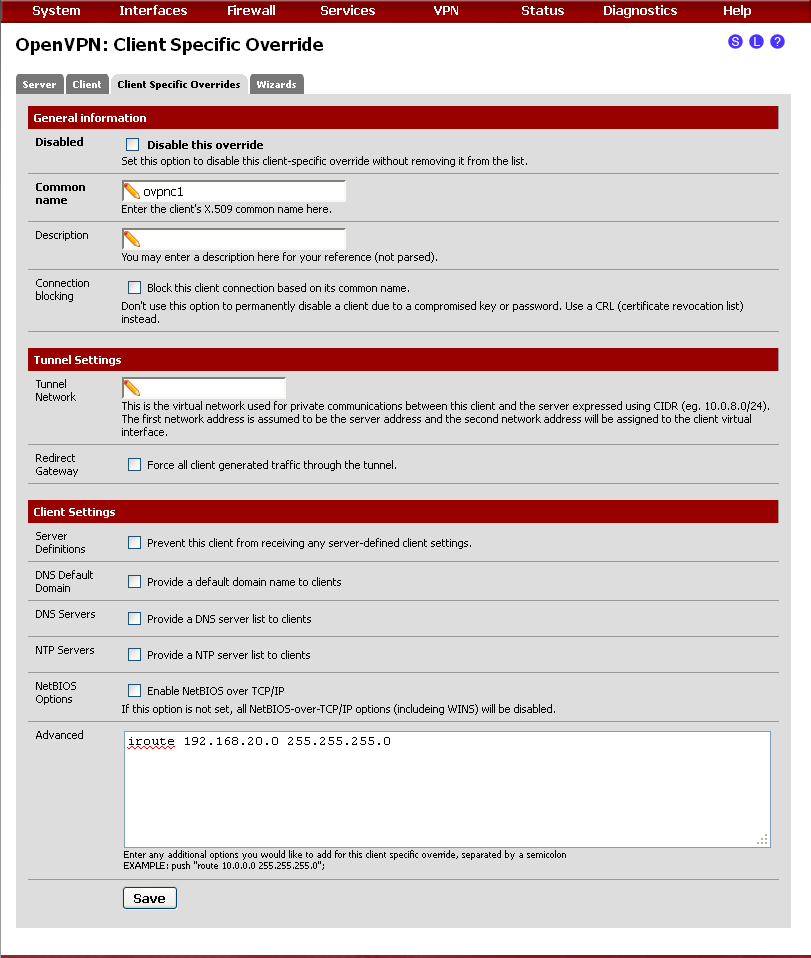

iroute добавляли на pfsense (вкладка client) ?

-

-

iroute добавляли на pfsense (вкладка client) ?

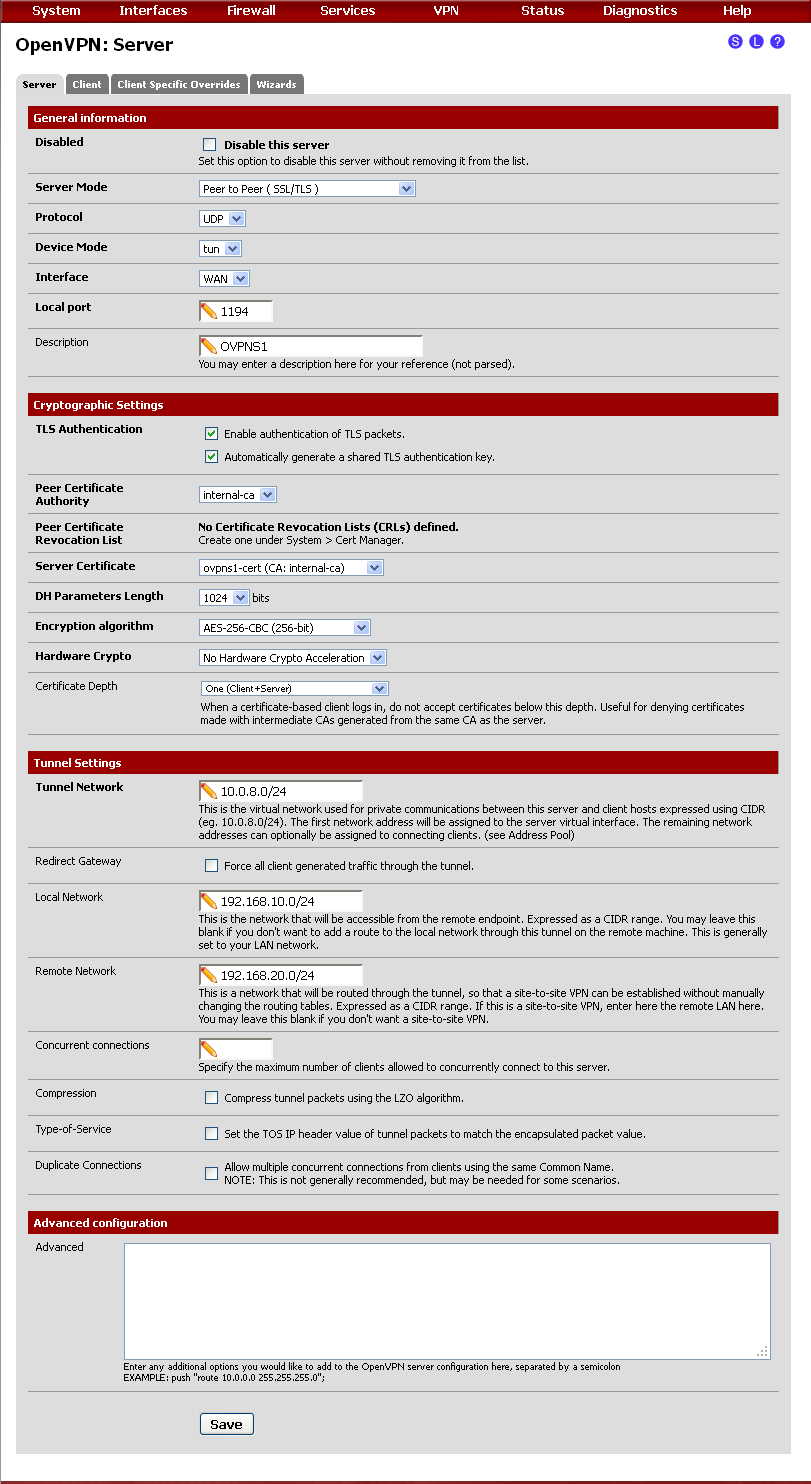

OpenVPN: Client Specific Override

OpenVPN Server

Что ещё показать ?

-

WizardsClient - точно существующий и правильный Common name ?

NAT на pfsense - автоматом стоит ?

Вручную маршруты на устройствах и клиентах не прописаны ? Проверяли этот момент?P.s. А шлюзами на обоих концах точно указаны Pfsense\TomatoUSB ? Проверьте этот момент.

-

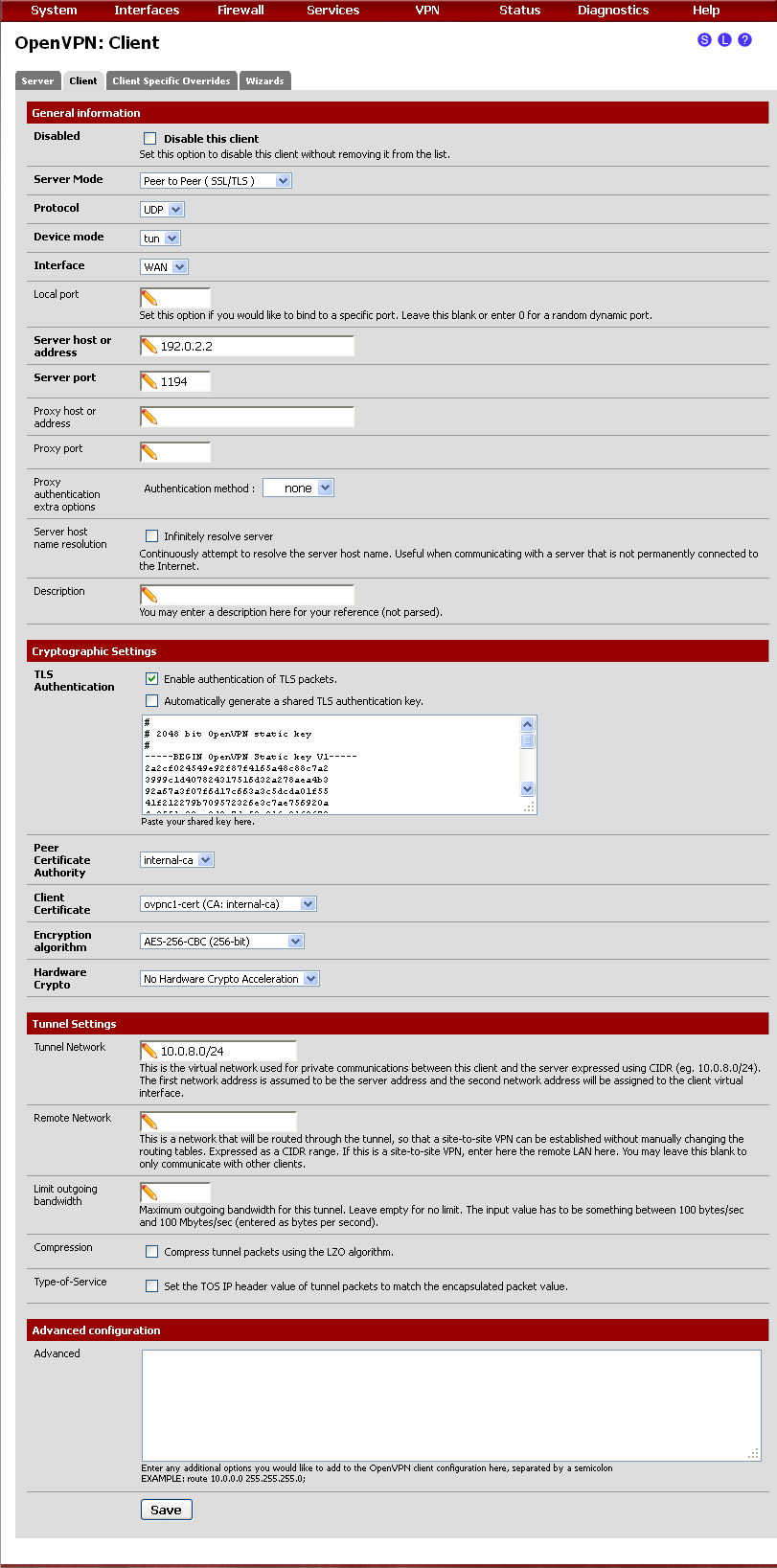

Режим “Peer to Peer (SSL/TLS)” (PKI) несколько более сложен в настройке, чем PSK, но предоставляет большую безопасность, гибкость конфигурирования и отсутствие необходимости заводить отдельный экземпляр сервера OpenVPN для каждого клиента.

Если не трудно, может кто подскажет как это реализовать? Если можно с картинками. Есть работающая VPN, нужно подключить с этому серверу еще одного клиента, не порушив существующую связь.

-

Режим “Peer to Peer (SSL/TLS)” (PKI) несколько более сложен в настройке, чем PSK, но предоставляет большую безопасность, гибкость конфигурирования и отсутствие необходимости заводить отдельный экземпляр сервера OpenVPN для каждого клиента.

Если не трудно, может кто подскажет как это реализовать? Если можно с картинками. Есть работающая VPN, нужно подключить с этому серверу еще одного клиента, не порушив существующую связь.

Присоединюсь к вопросу.

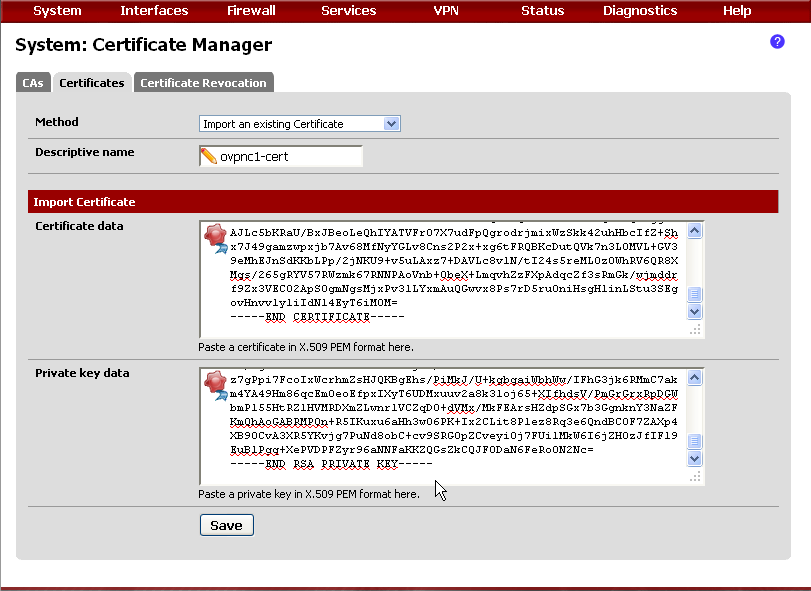

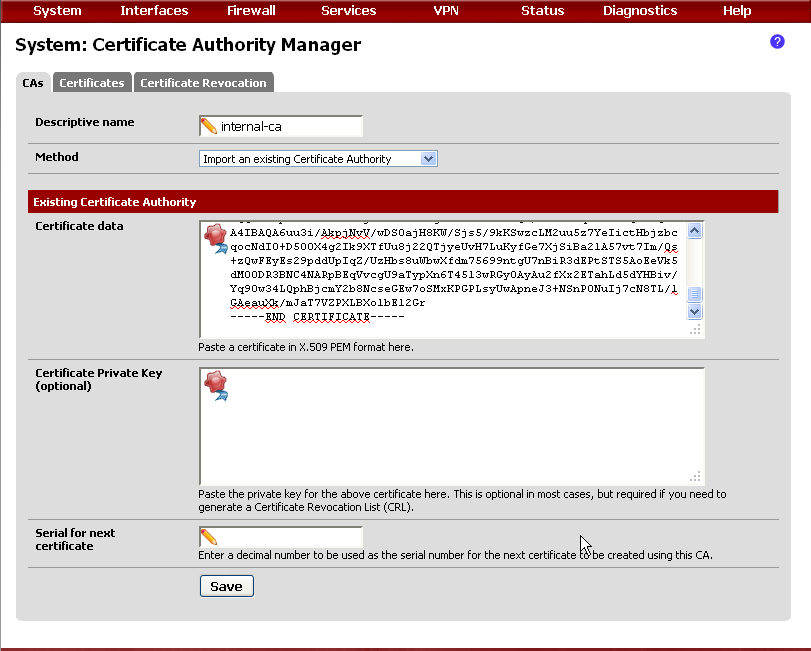

Поднял сервер по данному мануалу, за который, а так же за поддержку в ЛС спасибо уважаемому rubic.2.0.3-RELEASE (i386)

Open VPN pfsense, за ним сеть 10.0.2.0/24OVPN-client - "железный" роутер

Конфиг сервера:

–-------------------------------------------------

dev ovpns4

dev-type tun

dev-node /dev/tun4

writepid /var/run/openvpn_server4.pid

#user nobody

#group nobody

script-security 3

daemon

keepalive 10 60

ping-timer-rem

persist-tun

persist-key

proto tcp-server

cipher AES-256-CBC

up /usr/local/sbin/ovpn-linkup

down /usr/local/sbin/ovpn-linkdown

local ххх.ххх.75.229

tls-server

server 10.0.9.0 255.255.255.0

client-config-dir /var/etc/openvpn-csc

ifconfig 10.0.9.1 10.0.9.2

tls-verify /var/etc/openvpn/server4.tls-verify.php

lport 1195

management /var/etc/openvpn/server4.sock unix

push "route 10.0.2.0 255.255.255.0"

route 10.0.4.0 255.255.255.0

ca /var/etc/openvpn/server4.ca

cert /var/etc/openvpn/server4.cert

key /var/etc/openvpn/server4.key

dh /etc/dh-parameters.1024

persist-remote-ip

float

route 10.0.5.0 255.255.255.0route 10.0.5.0 255.255.255.0 внесено в Advanced configuration сервера

На сервере отключена TLS Authentication - "железный" роутер ее не поддерживает.

Заведено 2 клиента, условно - client1 и client2 для них в Client Specific Override указано

client1 :

iroute 10.0.4.0 255.255.255.0client2 :

iroute 10.0.5.0 255.255.255.0При коннекте клиента client1 сети 10.0.2.0 и 10.0.4.0 взаимно доступны.

При коннекте клиента client2 сеть 10.0.5.0 "видит" сеть 10.0.2.0, из 10.0.2.0 сеть 10.0.5.0 недоступна.

Смена клиента (common name) на железном роутере производилась попеременно, т.е. подключались либо client1 либо client2.Возможно ли средствами сервера обеспечить взаимную доступность 10.0.2.0<->10.0.5.0 не меняя Remote Network (route 10.0.4.0 255.255.255.0) в его настройка? В планах подключение дополнительных клиентов и хочется обойтись одним экземпляром сервера.

-

@ alex101

Первая страница этого топика. ИМХО, расписано более чем.@ pigbrother

n-клиентов - n-команд route …. в настройках сервера. Это закон.

Далее, не пойму ,чем не устраивает Server mode: Remote access (SSL\TLS) ? Можно подключать столько клиентов , сколько хотите.

Зачем обязательно Peer to Peer ?Ваша "односторонняя" доступность из 10.0.2.0 сеть 10.0.5.0 - может аппаратный роутер-клиент блокирует ? Что за "железяка", если не секрет ?

Вы на одном ресурсе из сети .2. в сеть .5. проверяли или на многих? Телнет проходит ли ?Плюс покажите таблицу роутинга на pfsense при этом, пож-та.

-

>n-клиентов - n-команд route …. в настройках сервера. Это закон.

так закон и соблюдается. 10.0.4.111 внесено через Remote Network, 10.0.5.111 - через Advanced configuration.>Зачем обязательно Peer to Peer ?

Согласно рекомендациям данного топика. Пробовал и Remote access (SSL\TLS) - получаю одностороннюю доступность

10.0.4.0->10.0.2.0>Ваша "односторонняя" доступность из 10.0.2.0 сеть 10.0.5.0 - может аппаратный роутер-клиент блокирует?

Нет, не блокирует. Но проверю позже ещеЧто за "железяка", если не секрет ?

Mikrotik.Вы на одном ресурсе из сети .2. в сеть .5. проверяли или на многих? Телнет проходит ли ?

На нескольких. Телнет не проходит. Но позже проверю еще раз.Сеть 10.117.х.х на скриншоте - линк к hideme.ru

Сеть 10.0.3.0 - OpenVPN сервер в режиме PSKЕсли сеть 10.0.4.0 убрать из Remote Network, но оставить в Advanced configuration - получаем

"одностороннюю" доступность 10.0.4.0 ->10.0.2.0

-

_>n-клиентов - n-команд route …. в настройках сервера. Это закон.

...Как вариант попробуйте на сервере в Client Specific Override для клиента1 прописать клиента 2, а для клиента 2 клиента 1 командой push "route x.x.x.x y.y.y.y" мне это помогло. Режим сервера RA.

PS

@pigbrother:..

Если сеть 10.0.4.0 убрать из Remote Network, но оставить в Advanced configuration - получаем

"одностороннюю" доступность 10.0.4.0 ->10.0.2.0Remote Network это на клиенте вы прописываете? Я на DSR - Д-линковском вообще на это забил и без него работает, оставил для самоуспокоения только серверную сеть._

-

@ pigbrother

Смотрите логи fw на Микротике.