OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

@ ngubz

трафик идет только от клиента к серверу.

Т.е. сеть за сервером клиенту видна, а сети за сервером клиентская сеть - нет?

-

Удаленному клиенту (домашнему пользователю), подключающемуся с windows клиента Openvpn, сети офисов пингуются, а компьютеры в офисах не пингуют такого удаленного клиента. Очень нужно, чтоб трафик ходил и от клиента, т.к. в сети работает VoIP, а у удаленных (домашних) пользователей сейчас голос ходит только в одну сторону (они слышат, их - нет).

С портами все в порядке, я знаю, что дело в OpenVPN, но не знаю, что я таком случае делать. Не ставить же каждому домашнему пользователю сервер с PfSense)

-

Рисуйте схему.

-

Рисуйте схему.

Трафик между пользователями офисов ходит во все стороны. OpenVPN сервер и клиентов настраивал по этой статье.

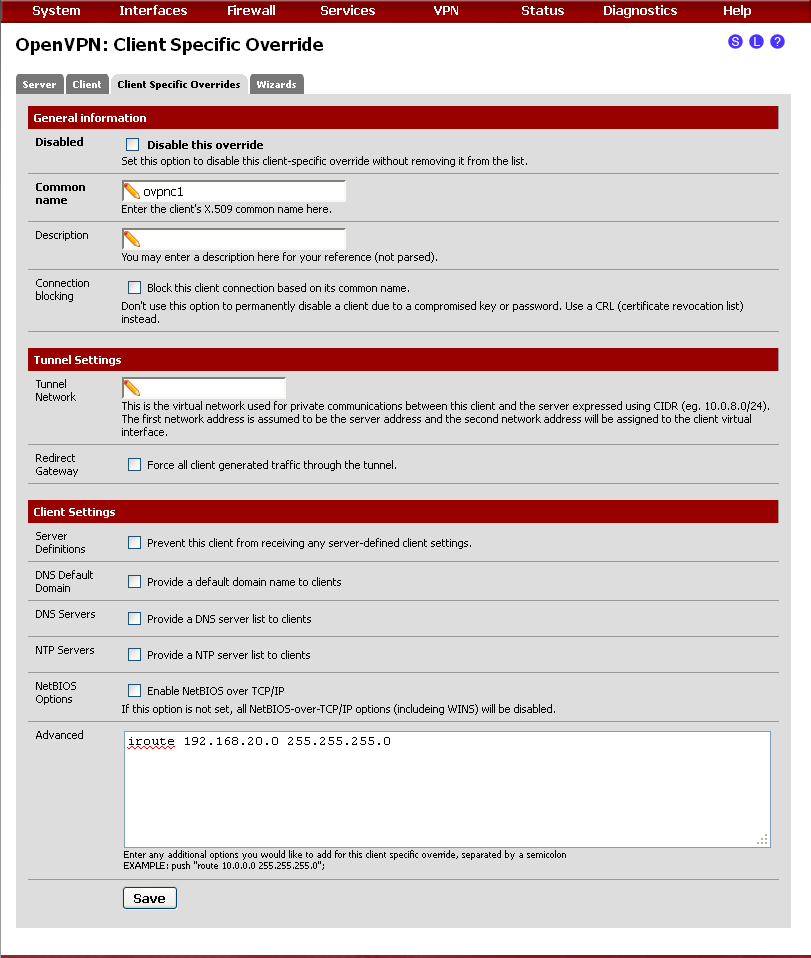

С удаленными пользователями (у которых Windows OpenVPN клиент) трафик идет только к ним. От них ответа нет. Удаленные клиенты пингуют пользователей любого филиала, но никто не может пинговать удаленных пользователей.Собственно и вопрос, как подключать таких пользователей. Что писать в конфигах openvpn клиентов и нужно ли так же создавать правила Client Specific Overrides для них.

-

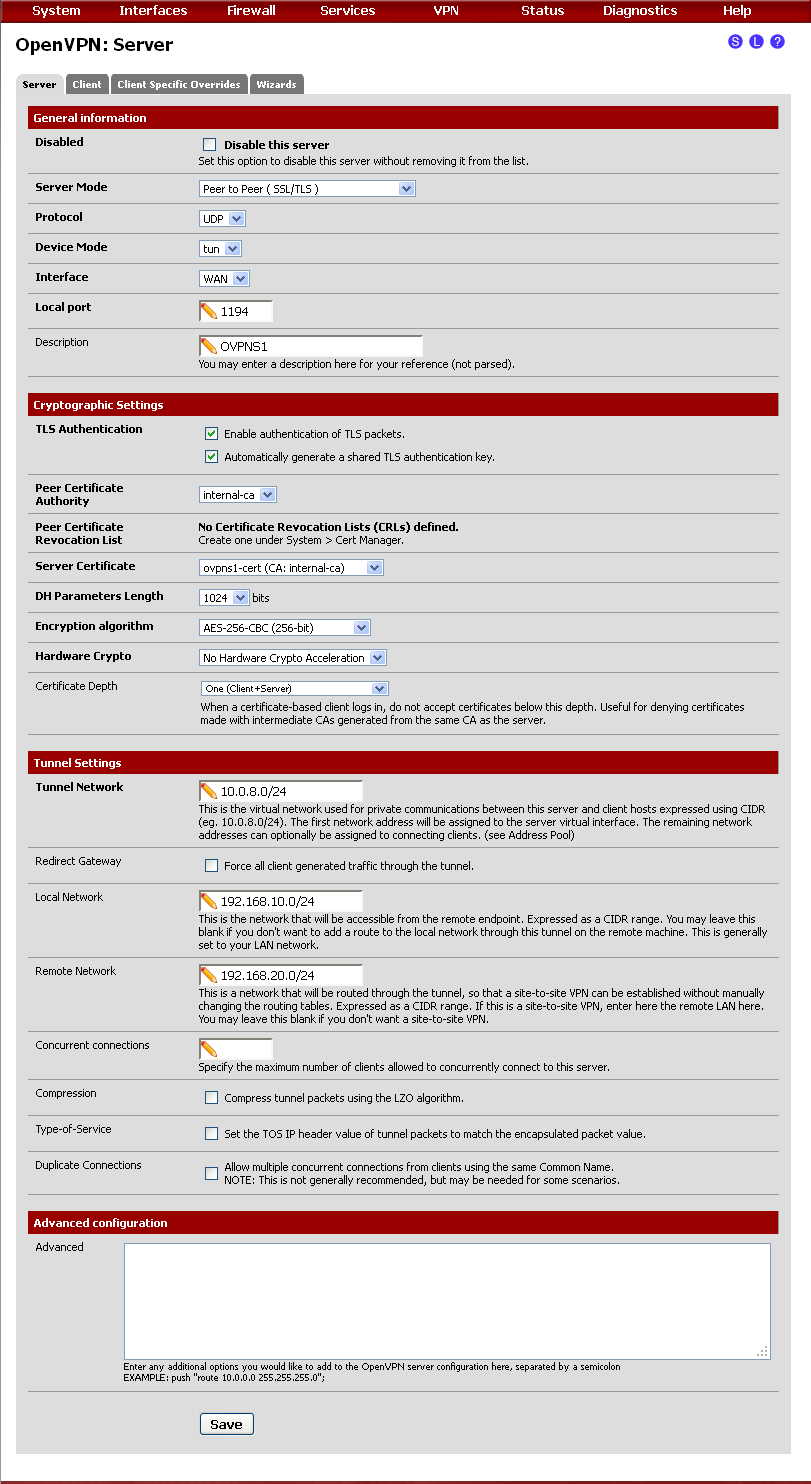

В каком режиме работает OpenVPN на головном офисе - в режиме сервера или в режиме p2p?

P.s. Добавьте на этих моб. клиентах в конфиг строки route x.x.x.x y.y.y.y до тех сетей, к-ые Вам нужны.

-

В каком режиме работает OpenVPN на головном офисе - в режиме сервера или в режиме p2p?

P.s. Добавьте на этих моб. клиентах в конфиг строки route x.x.x.x y.y.y.y до тех сетей, к-ые Вам нужны.

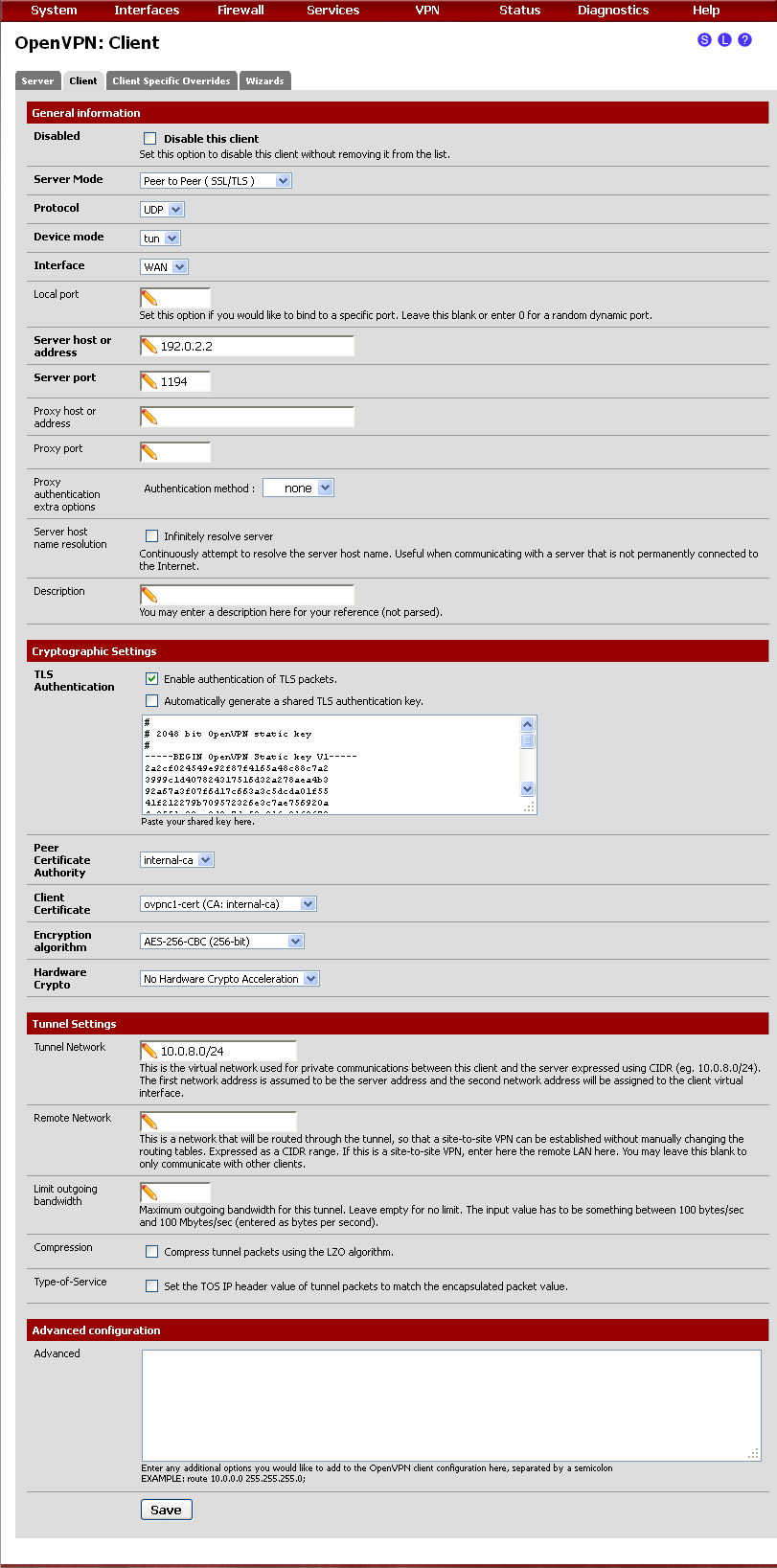

В головном офисе OpenVPN работает в режиме Server Mode: Peer to peer (SSL/TLS) (все как в статье :))

Добавил в конфиг моб. клиента:

route 192.168.1.0 255.255.255.0

route 192.168.2.0 255.255.255.0

route 192.168.3.0 255.255.255.0

Не помогло.

Забыл сказать, что ip адрес туннеля (vpn network) мобильных клиентов, пингуется. А локальный - нет.сеть за pfsense 1: 192.168.1.0/24

сеть за pfsense 2: 192.168.2.0/24

сеть за pfsense 3: 192.168.3.0/24

сеть vpn туннеля: 10.99.99.0/24

локальный ip одного из моб. клиентов: 192.168.100.101 - не пингуется

vpn ip этого же моб. клиента: 10.99.99.6 - пингуетсяв поле Advenced на сервере:

route 192.168.2.0 255.255.255.0; route 192.168.3.0 255.255.255.0; route 192.168.100.0 255.255.255.0;в Client Specific Overrides добавлено 2 клиента: pfsense 2 и pfsense 3. Пробовал добавить туда же мобильного клиента по имени сертификата и написать ему в advenced iroute 192.168.100.0 255.255.255.0

Сети за pfsense 1, pfsense 2, pfsense 3 друг друга пингуют.

VoIP между офисами тоже отлично работает, а с мобильными клиентами голос только в одну сторону. Хотя подключение и звонок проходит. Я думаю все дело в том, что локальный ip мобильного клиента не пингуется. -

https://community.openvpn.net/openvpn/wiki/NatOverWindows2008

http://support.microsoft.com/kb/315236/ruили

google -> ipenablerouter openvpn

1. Enabling IP forwarding Press Windows+R and type:

regedit.exeNow navigate to the:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\Tcpip\Parametersand set

IpEnableRouterto 1

-

Вопрос спецам по сабжу: должен ли отвечать на пинги серверный конец тунеля?

Система pfSense 2.1.4 (x64), под тунель назначена сетка 172.19.19.0/24, topology subnet.

Пробовал сервер в режиме и p2p и RA - 172.19.19.1 на пинги не отзывается (правило "пропускать все" для OpenVPN добавлено) -

(правило "пропускать все" для OpenVPN добавлено)

Точно ВСЁ ? Потому как по-умолчанию правило только для TCP создается.

Далее ,хотелось бы увидеть таблицу маршрутизации при установленном соединение.

P.s. А проще так - включайте логирование fw и смотрите что блокируется.

-

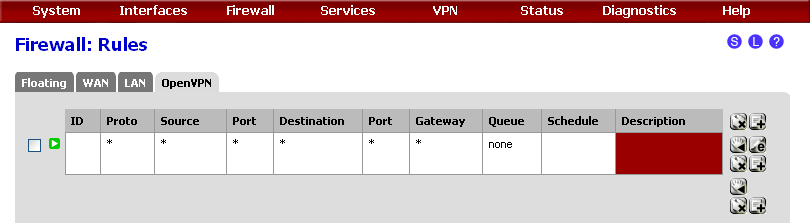

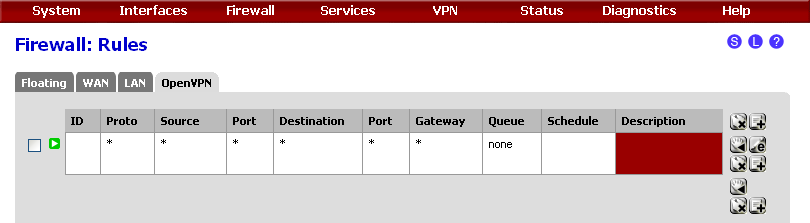

в правилах:

IPv4 * * * * * * noneмаршруты на сервере:

172.19.17.0/24 172.19.19.2 UGS 0 0 1500 ovpns1

172.19.19.0/24 172.19.19.1 UGS 0 696 1500 ovpns1

172.19.19.1 link#11 UH 0 25 1500 ovpns1И я правильно вас понял, что на пинги 172.19.19.1 при правильных настройках отзываться должен?

-

Глупо, но со стороны сервера или со стороны клиента отзываться должен?

Далее у вас пакеты между подсетями сервера и клиента (-ов) нормально "бегают"? Если - да, то не заморачивайтесь.P.s. А проще так - включайте логирование fw и смотрите что блокируется.

Это проверили? Смотрите логи fw - что может быть проще и нагляднее?

-

Добрый день….

Подскажите пожалуйста...

а как можно указать клиентам несколько IP адресов моего cервера?Использовал сервис DYNDNS no-ip.org но сейчас у них проблеммы ну вот как тут можно нормально относится к Майкрософт?…. и клиенты отвалились...

как-то можно задать список IP адресов к которым клиент мог бы пытаться подключаться?... (если не доступен один то пытается подключится по другому..)

-

Указывать несколько remote :

client

remote x.x.x.36 1194

…остальные настройкиremote x.x.x.98 1195

...остальные настройки -

Глупо, но со стороны сервера или со стороны клиента отзываться должен?

Далее у вас пакеты между подсетями сервера и клиента (-ов) нормально "бегают"? Если - да, то не заморачивайтесь.P.s. А проще так - включайте логирование fw и смотрите что блокируется.

Это проверили? Смотрите логи fw - что может быть проще и нагляднее?

Не пингует сам себя…Т.е. сам себя пинговать и не должен? ??? И с некоторых клиентов. Пакеты бегают в обе стороны, но не все как хотелось бы, вот хочу понять с какой стороны копать начинать. В логе тишина - те пинги что проходят есть, те что не проходят и в логе упоминаний о них нет.

Еще вопрос - в мануалах OpenVPN 2.xx в самом начале есть такие слова:

--mode m

Set OpenVPN major mode. By default, OpenVPN runs in point-to-point mode ("p2p"). OpenVPN 2.0 introduces a new mode ("server") which implements a multi-client server capability.

В конфигурационном файле, формируемом через интерфейс pfSense никаких упоминаний mode нет, т.е. работает в режиме p2p. А как сконфигурировать mode server? (В примерах и мануалах на OpenVPN тоже не нашел)PS Немного разобрался, нужно выбирать Remote Access и директива server вставит mode server. Правда обнаружилась другая непонятная вещь - оказывается с топологией subnet формат ifconfig ip mask (как у tap)

-

@ mikhe

В каком режиме работает у вас OpenVPN-сервер ?

-

Я запускал и p2p и RA (перезагружал на всякий случай). Конфигурационные файлы различались лишь парой строк - в конфиге p2p добавлялась строка ifconfig 172.19.19.1 172.19.19.2, а в RA строка client-to-client. Разницы я не заметил - т.е. те подглюкивания, с которыми я пытаюсь бороться есть и там и там.

После внимательного чтения мана опенвпн получается что в результирующем конфиге p2p присутствуют две противоречивые строки ifconfig 172.19.19.1 172.19.19.2, которую вставлят пфсенс и ifconfig 172.19.19.1 255.255.255.0. которая генерится из server 172.19.19.0 255.255.255.0 и topology subnet -

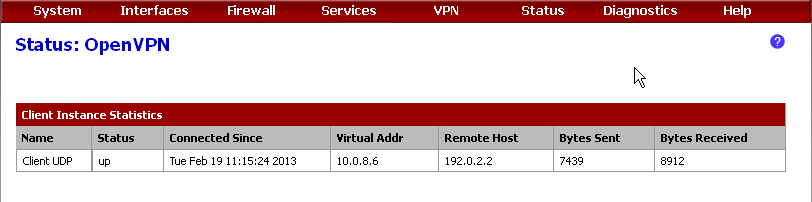

Доброе. Подскажите кто в курсе, есть ли принципиальная разница в организации маршрутизации между подключениями по схеме OpenVPN p2p (share key) и OpenVPN p2p (SSL/TSL)?

Суть проблему в том, что при настройки по схеме OpenVPN p2p (share key), трафик между двумя роутерами на базе pfsense ходит без проблем, в том числе между рабочими станциями, которые находиться в локальных сетях за этими роутерами. Если я перенастраиваю только OpenVPN для работы по схеме и OpenVPN p2p (SSL/TSL), то трафик почему получается односторонним, причем только от клиента к серверу, от сервера к клиенту трафик уже не ходит не говоря о том что и нету трафика между рабочими станциями. При этом с маршрутизации все в порядке, на клиенте есть маршрут в сеть сервера, а на сервере есть маршрут в сеть клиента. Даже если открыть полностью файрвол, то проблема останется. В чем может быть дело?

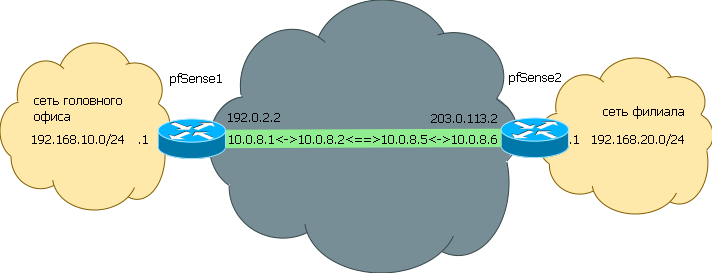

Схема следующая:

WS1(192.168.1.100)–-(192.168.1.1)pfsense1(WAN)--(WAN)pfsense2(192.168.10.1)--(192.168.10.100)WS2

Туннель в openvpn:

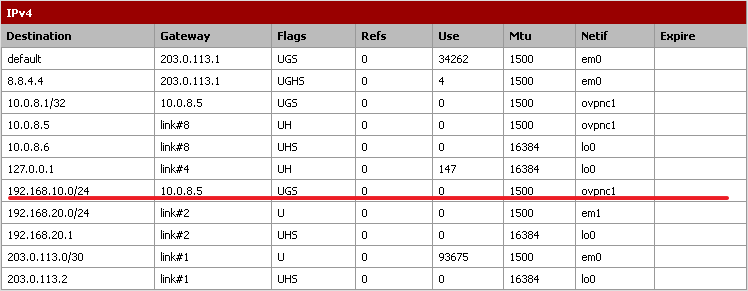

10.0.8.1 <-p2p-> 10.0.8.2 <=p2p=> 10.0.8.5 <-p2p-> 10.0.8.6Таблица маршрутизации на pfsense1 192.168.1.1 (OpenVPN Server)

default 89.89.89.93 UGS 0 50332 1500 em0

10.0.8.0/24 10.0.8.2 UGS 0 3811 1500 ovpns2

10.0.8.1 link#9 UHS 0 3 16384 lo0

10.0.8.2 link#9 UH 0 0 1500 ovpns2

89.89.89.64/27 link#1 U 0 1958172 1500 em0

89.89.89.73 link#1 UHS 0 0 16384 lo0

127.0.0.1 link#6 UH 0 666 16384 lo0

192.168.1.0/24 link#2 U 0 2046000 1500 em1

192.168.1.1 link#2 UHS 0 3 16384 lo0

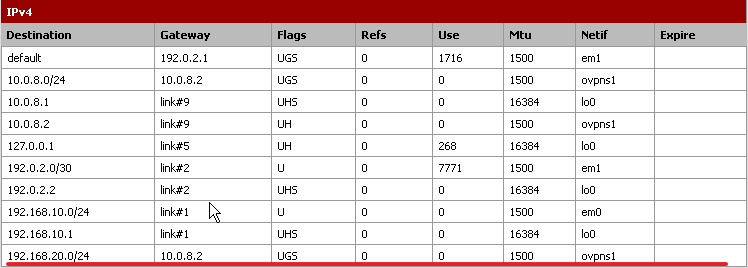

192.168.10.0/24 10.0.8.2 UGS 0 8093 1500 ovpns2Таблица маршрутизации на pfsense2 192.168.10.1 (OpenVPN Client)

default 89.89.89.73 UGS 0 38973 1500 em0

10.0.8.1/32 10.0.8.5 UGS 0 1382 1500 ovpnc2

10.0.8.5 link#9 UH 0 0 1500 ovpnc2

10.0.8.6 link#9 UHS 0 4 16384 lo0

89.89.89.64/27 link#1 U 0 2051472 1500 em0

89.89.89.93 link#1 UHS 0 0 16384 lo0

127.0.0.1 link#6 UH 0 648 16384 lo0

192.168.1.0/24 10.0.8.5 UGS 0 6257 1500 ovpnc2

192.168.10.0/24 link#2 U 0 1950883 1500 em1

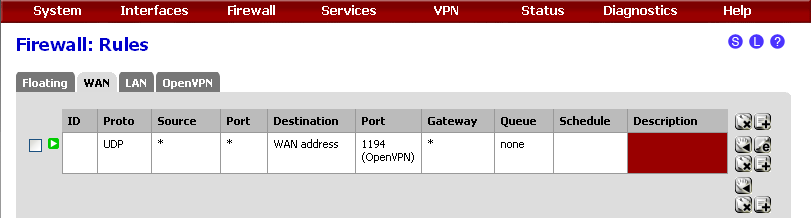

192.168.10.1 link#2 UHS 0 0 16384 lo0Firewall: Rules (pfsense1 и pfsense2)

OpenVPN:

IPv4 * * * * * * none

Lan:

IPv4 * LAN net * * * * nonePing с pfsense1:

ответ на 10.0.8.1-есть

ответ на 10.0.8.6-есть

ответ на 192.168.10.1 (pfsense2)-нет

ответ на 192.168.10.100 (WS2)-нетPing с WS1:

ответ на 10.0.8.1-есть

ответ на 10.0.8.6-есть

ответ на 192.168.10.1 (pfsense2)-нет

ответ на 192.168.10.100 (WS2)-нетPing с pfsense2:

ответ на 10.0.8.1-есть

ответ на 10.0.8.6-есть

ответ на 192.168.1.1 (pfsense1)- есть

ответ на 192.168.1.100 (WS1)-естьPing с WS2:

ответ на 10.0.8.1-нет

ответ на 10.0.8.6-есть

ответ на 192.168.10.1 (pfsense2)-нет

ответ на 192.168.10.100 (WS2)-нетP.S.

Проверяю на pfsense 2.1.5, на виртуальных машинах, шлюзы это ip противоположенных роутеров. -

2 Groof

Есть ли директива iroute на сервере OpenVPN. Она необходима, чтобы сеть за сервером могла видеть сеть за клиентом. -

2 Groof

Есть ли директива iroute на сервере OpenVPN. Она необходима, чтобы сеть за сервером могла видеть сеть за клиентом.а у меня без iroute всё видится)Как туда так и обратно, какспер только иногда всё прикрывает )

-

2 Groof

Есть ли директива iroute на сервере OpenVPN. Она необходима, чтобы сеть за сервером могла видеть сеть за клиентом.а у меня без iroute всё видится)Как туда так и обратно, какспер только иногда всё прикрывает )

Так у вас

@Tr0tter:У вас на сертификатах OpenVPN или на shared key построен?

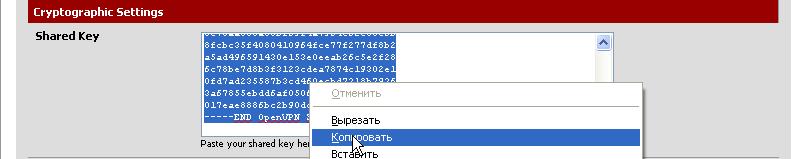

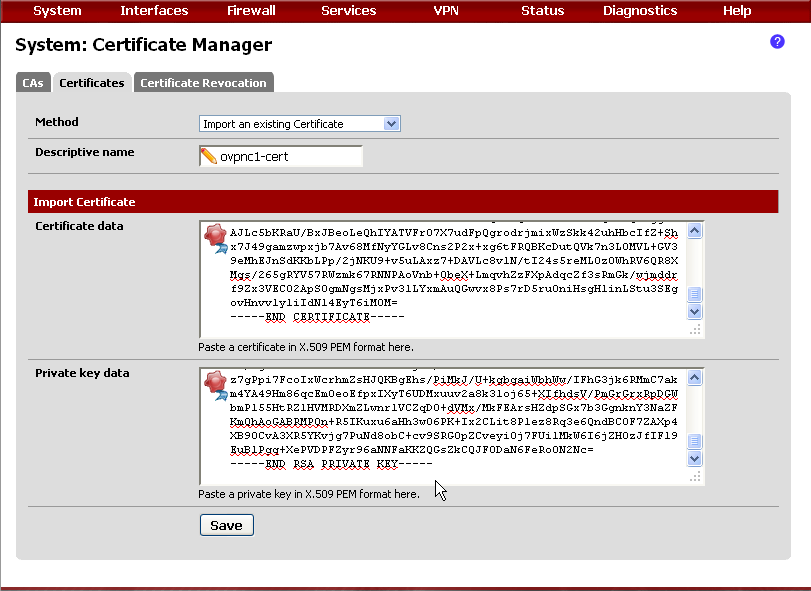

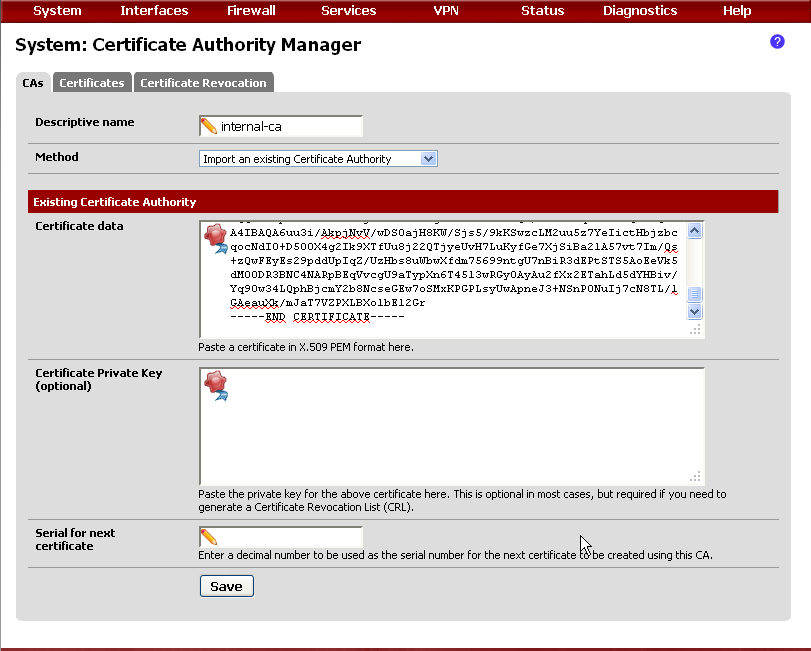

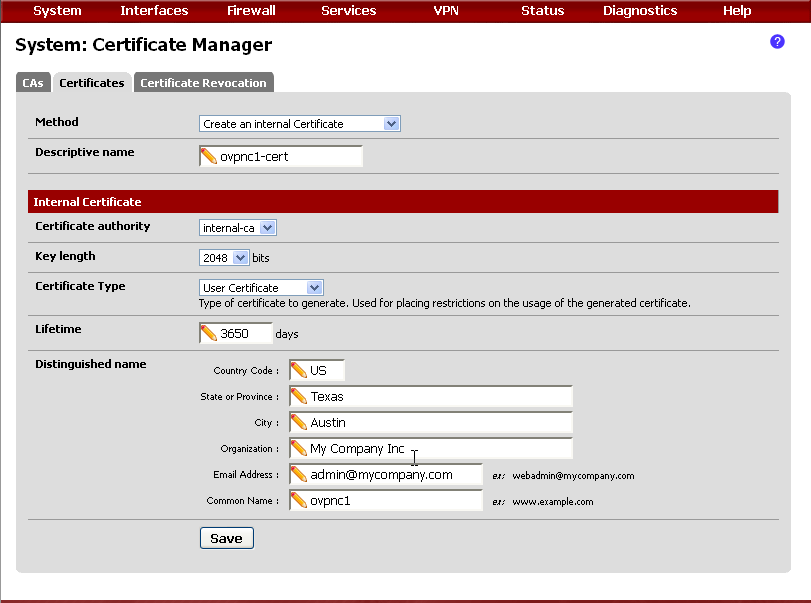

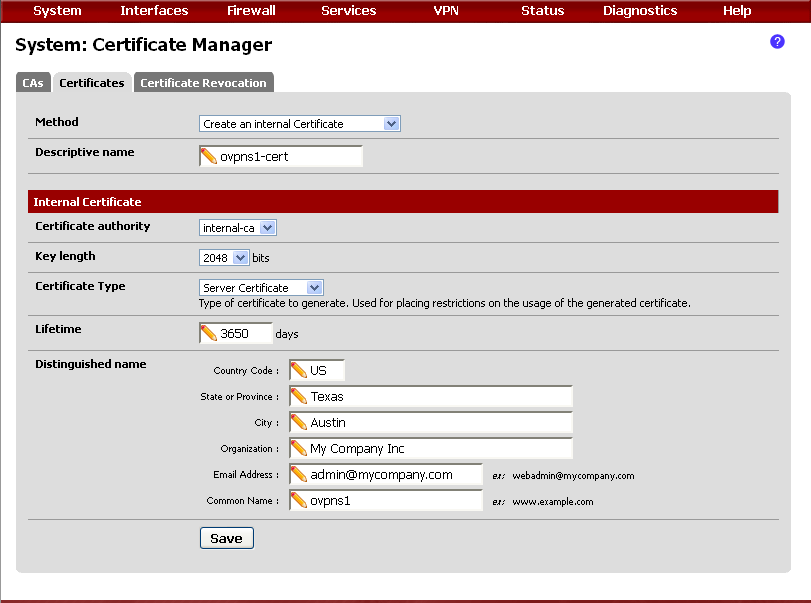

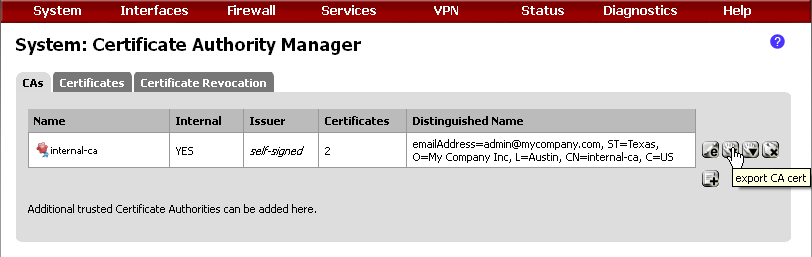

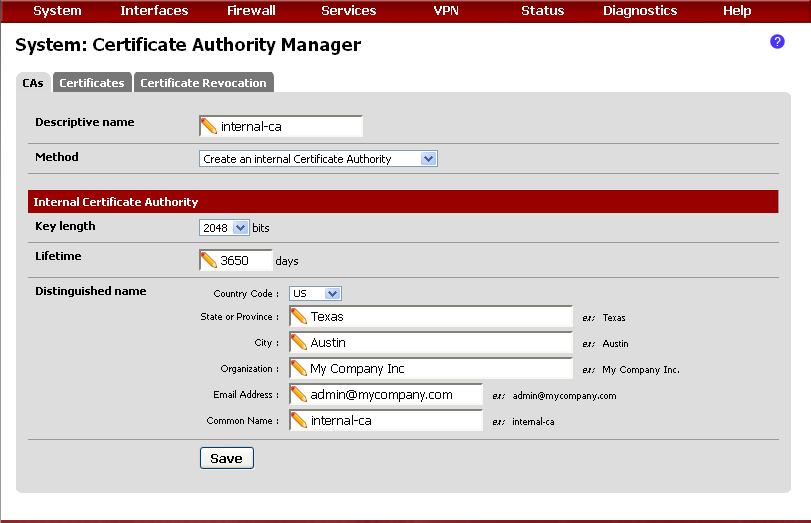

Покажите скрин Certificates на сервере OpenVPN (pfsense).shared key на клиентах вставлен shared key

У меня тоже с ним нету проблем, а тема о подключении OpenVPN p2p (SSL/TSL)