OpenVPN PKI: Site-to-Site инструкция для обсуждения

-

Либо в Client Specific Override для каждого клиента на PfSense, либо в конкретный конфигурационный файл конкретного клиента - зависит от реализации OpenVPN.

Если PfSense конфигурируется как клиент, директиву client (tls-client) PfSense добавляет сам

/var/etc/openvpn/clientX.conf -

Либо в Client Specific Override для каждого клиента на PfSense, либо в конкретный конфигурационный файл конкретного клиента - зависит от реализации OpenVPN.

Если PfSense конфигурируется как клиент, директиву client (tls-client) PfSense добавляет сам

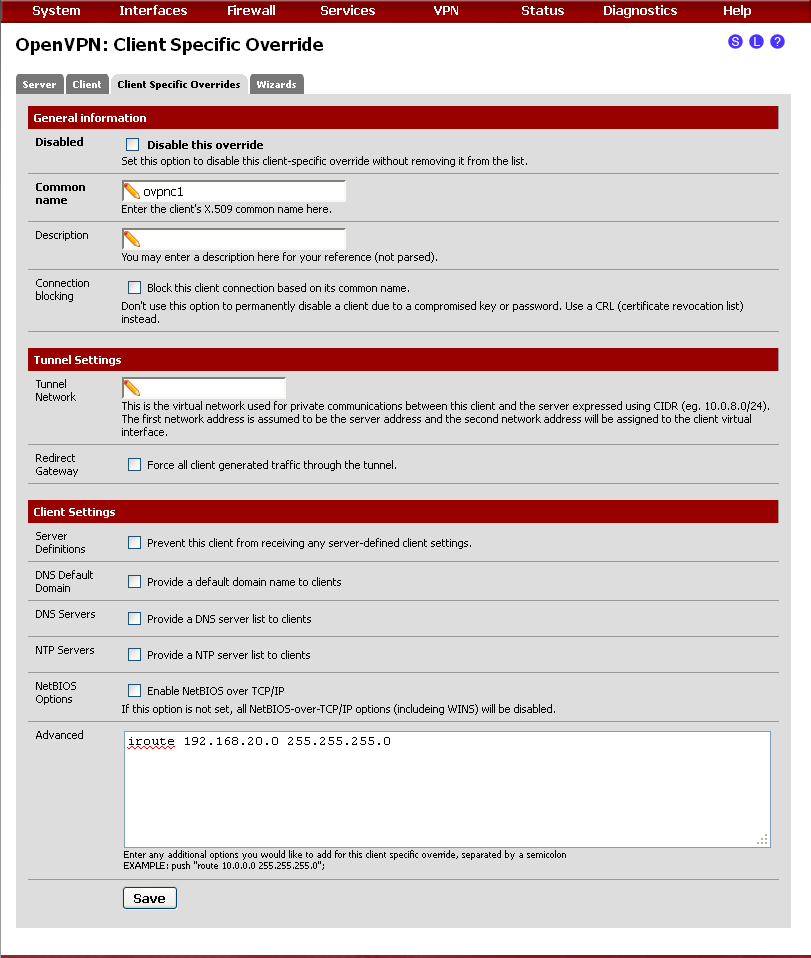

/var/etc/openvpn/clientX.confв Client Specific Override на сервере изменил настройки так: push "route 192.168.0.0 255.255.255.0";iroute 192.168.2.0 255.255.255.0

Не помогло! Маршрут в таблице-то клиентского pfsense есть, но клиенты по нему не ходят!

Директива tls-client есть в /var/etc/openvpn/client1.conf - посмотрел через cat по ssh.

Как добавить туда pull не понял, пытался поставить mc по инструкции тут http://itautsors.ru/install-midnight-commander-mc-pfsense но в конце мне говорится ./mc: Exec format error. Binary file not executable. Сделал исполняемым, но ошибка такая же. Думал поможет пакет Filer, судя по описанию, он для изменения файлов, но нет, он вообще не понятно как работает.

Как мне добавить pull в /var/etc/openvpn/client1.conf да еще что бы изменения не исчезли после перезагрузки? И почему нет возможности через веб интерфейс это сделать? =((( -

Как мне добавить pull в /var/etc/openvpn/client1.conf да еще что бы изменения не исчезли после перезагрузки? И почему нет возможности через веб интерфейс это сделать? =(((

В /var/etc/openvpn/client1.conf ничего писать НЕ НАДО.

Я привел путь к client1.conf только для справки\изучения его содержимого.pull внесите либо в Client Specific Override на сервере либо в Advanced configuration клиента

-

@ton:

Так как же мне сообщить КЛИЕНТАМ о новой дополнительной сети на СЕРВЕРЕ? =((

На сервере:

push "route ….";

На клиенте (-ах) в конец конф. файла добавьте директиву pull

Опробовал - никаких изменений! Между pfsens`ами трафик ходит норм, в таблице маршрутизации эти сети есть.

Но вот клиенты из сети где pfsense в роли клиента не видят сеть 192.168.0.0/24.

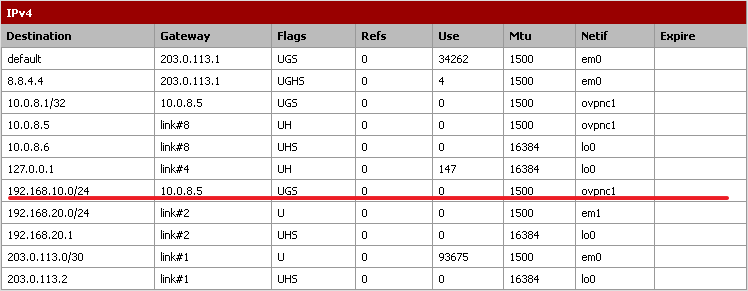

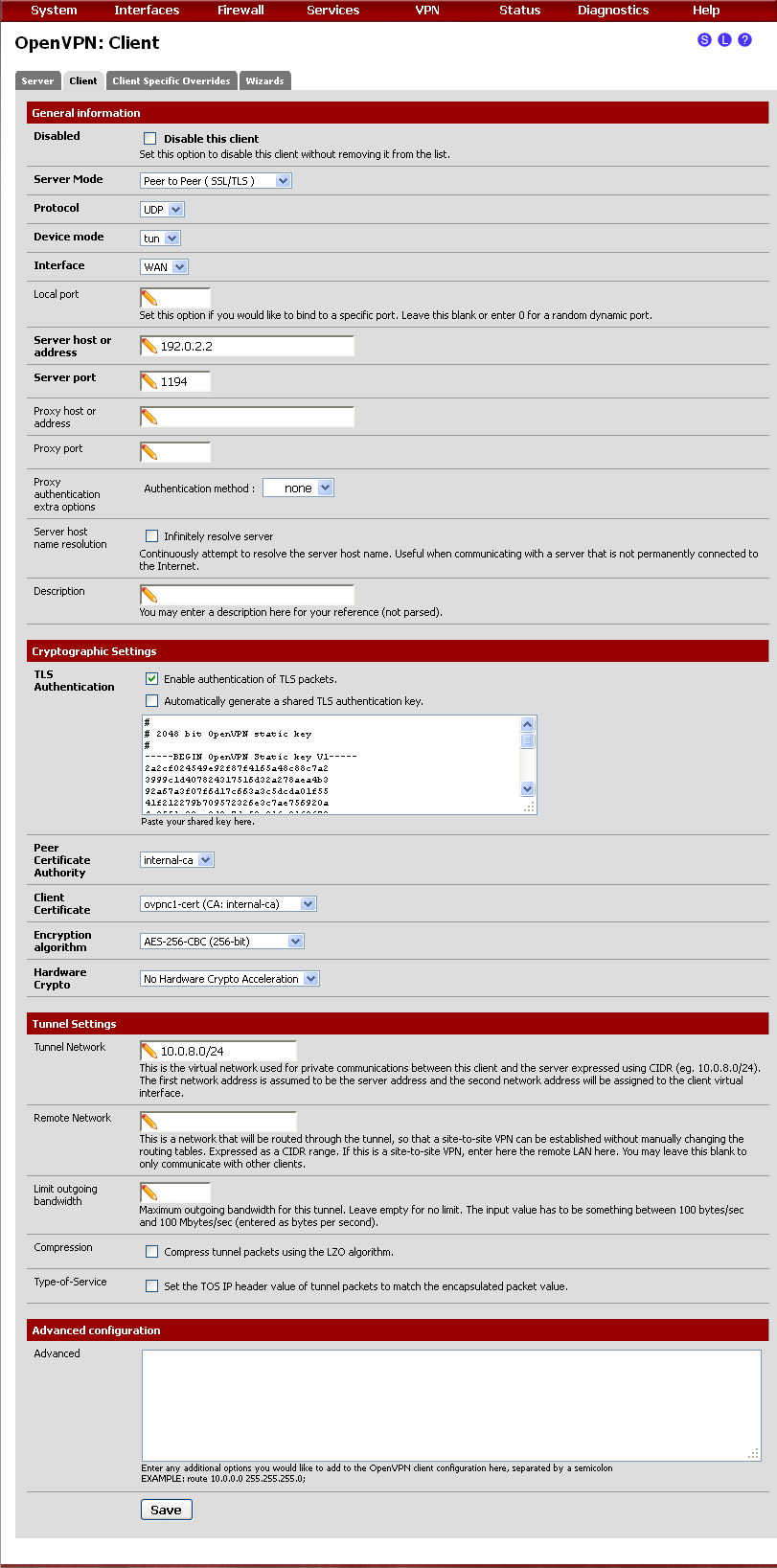

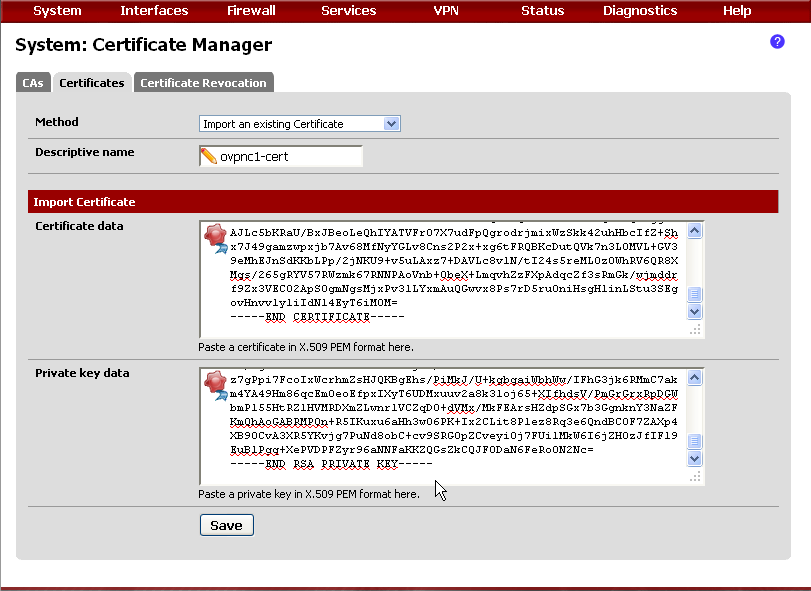

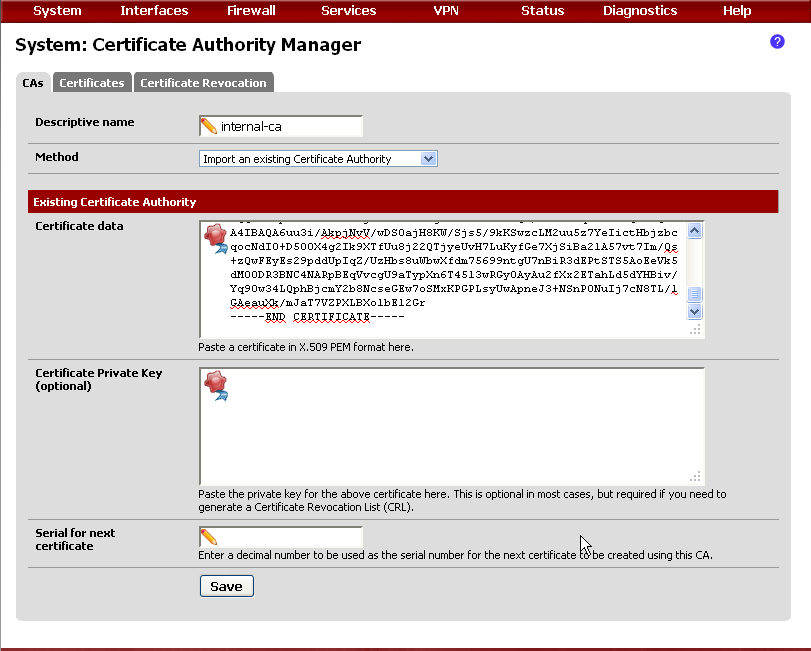

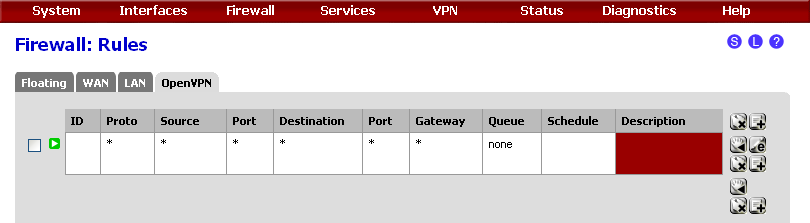

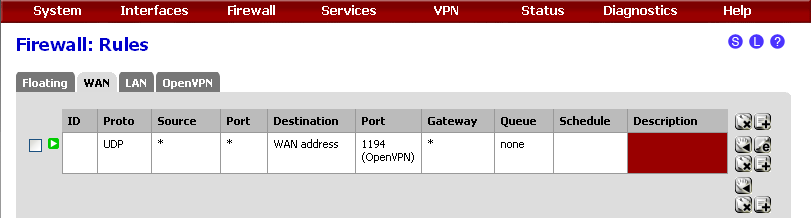

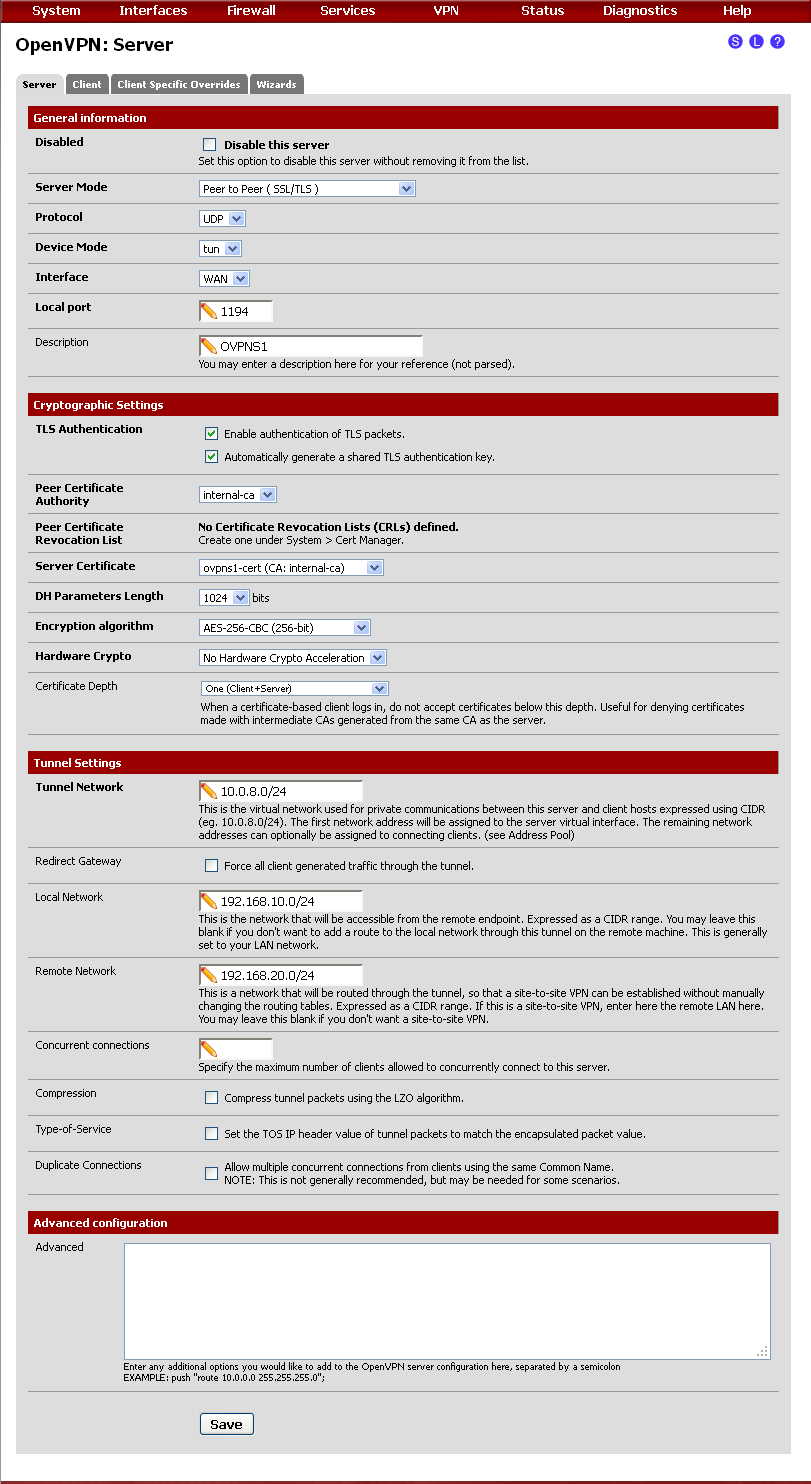

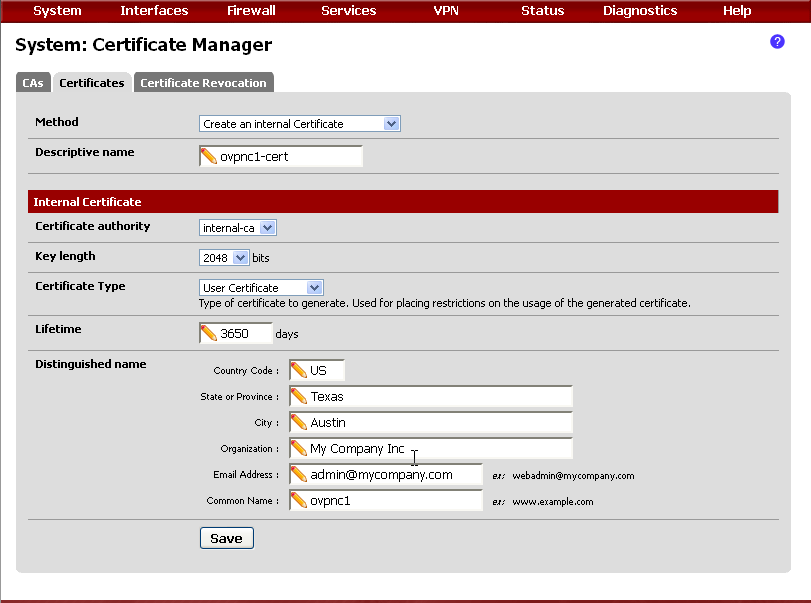

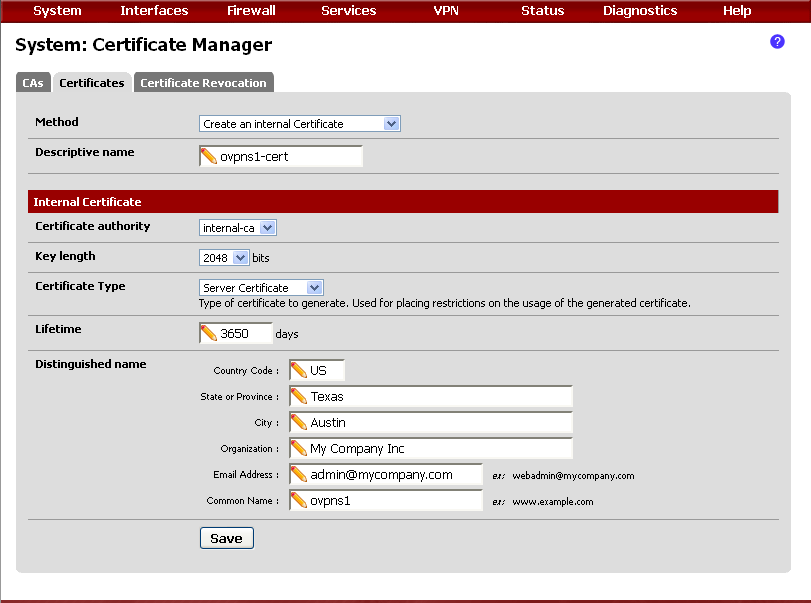

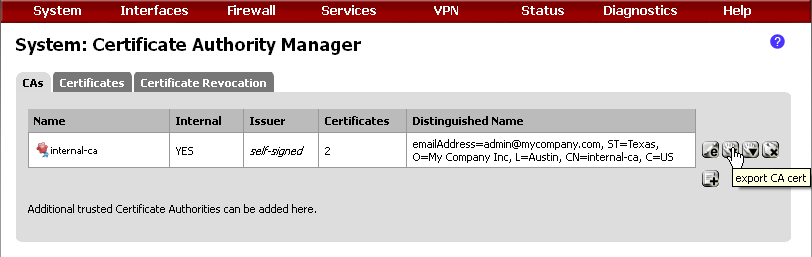

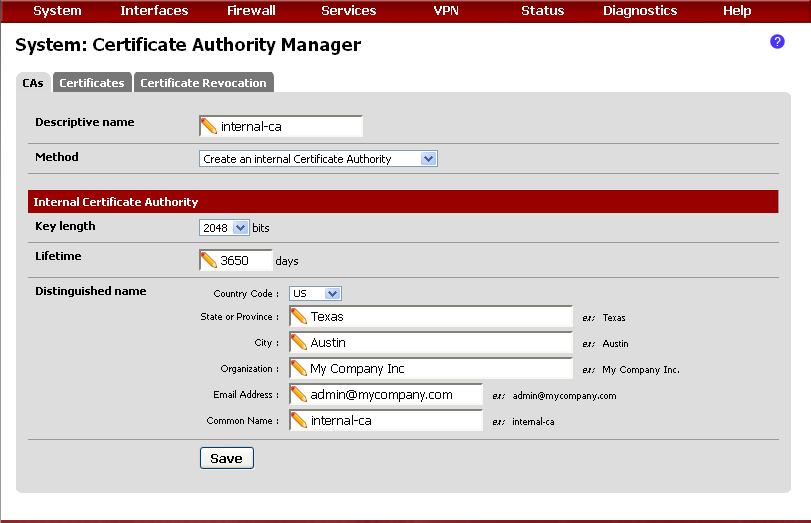

Попробовал вот так на сервере (первые два скрина)

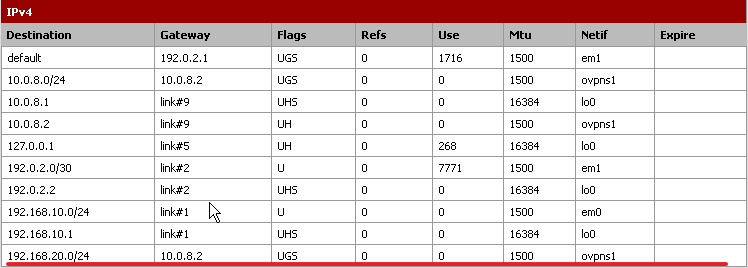

и вот так на клиенте (последний скрин)

Но результат такой же! Работает только сеть 192.168.21.0/24 =(((((

Как же заставить клиентов ходить по этому маршруту =((

Подумал что через настройки ната, но там нельзя в качестве гетвея выставить openvpn

Что мне и где поменять?

-

Подскажите здесь идет речь о подключении pfSense клиента к pfSense серверу.

А если мне надо еще отдельных пользователей подключить, например, сидящих дома. Что для этого надо? -

Подскажите здесь идет речь о подключении pfSense клиента к pfSense серверу.

А если мне надо еще отдельных пользователей подключить, например, сидящих дома. Что для этого надо?http://blog.stefcho.eu/pfsense-2-0-rc1-configuration-of-openvpn-server-for-rad-warrior-with-tls-and-user-authentication/

http://www.packetwatch.net/documents/guides/2012050801.php -

Спасибо за ссылочки, почитаем…

-

Спасибо за ссылочки, почитаем…

Не забудьте про OpenVPN Client Export Utility. Формирует и дает скачать готовый, настроенный для конкретного клиента дистрибутив.

-

Настроил все по этой схеме, два сервера pfsense соединились, все работает. Огромное спасибо автору за такой подробный мануал.

Но как подключать windows клиентов? Подключение не происходит, а в логах пфсенса следующее:

TLS Error: cannot locate HMAC in incoming packet from [AF_INET]ЗДЕСЬ_МОЙ_IP:49516

Помогите, пожалуйста, решить проблему.

-

У клиента нет TLS authentication key.

Для начала отключите в настройках сервера Enable authentication of TLS packets. -

У клиента нет TLS authentication key.

Для начала отключите в настройках сервера Enable authentication of TLS packets.Не хотелось бы отключать TLS.

А если добавить еще один openvpn, например, на порту 1195 и сделать по этой инструкции (http://www.youtube.com/watch?v=odjviG-KDq8)

Не слетит ли то, что уже сделано и хорошо работает. Вообще можно ли так делать или нежелательно.

-

Серверов можно насоздавать пока не закончатся свободные порты :). Мешать друг другу они не должны, если не пересекутся адреса туннелей, будут созданы правила для каждого сервера и т.д.

Не хотелось бы отключать TLS

Я вынужден отключать Enable authentication of TLS packets.

Тем не менее:

В конфиге клиента есть ли директивы

tls-auth ta.key 1

tls-client

dh dh1024.pem - не уверенЕсть ли сам ta.key?

верно ли указан путь к ta.key?http://sysadmins.ru/topic377581.html

http://www.linux.org.ru/forum/admin/6798065

http://forum.ixbt.com/topic.cgi?id=14:56078-12 -

Серверов можно насоздавать пока не закончатся свободные порты :). Мешать друг другу они не должны, если не пересекутся адреса туннелей, будут созданы правила для каждого сервера и т.д.

Не хотелось бы отключать TLS

Я вынужден отключать Enable authentication of TLS packets.

Тем не менее:

В конфиге клиента есть ли директивы

tls-auth ta.key 1

tls-client

dh dh1024.pem - не уверенЕсть ли сам ta.key?

верно ли указан путь к ta.key?http://sysadmins.ru/topic377581.html

http://www.linux.org.ru/forum/admin/6798065

http://forum.ixbt.com/topic.cgi?id=14:56078-12Спасибо Вам огромное. У меня все получилось.))) И не пришлось создавать еще один экземпляр сервера.

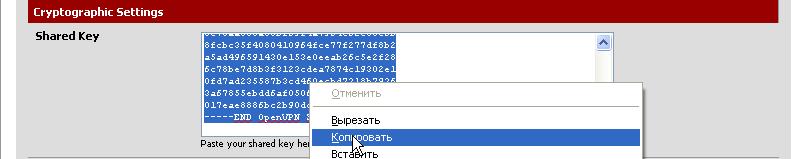

Нужно было создать файл ta.key и вставить туда Shared key, затем в виндовом клиенте OpenVPN в файле конфигурации включить tls-auth ta.key 1

-

Нужно было создать файл ta.key

Про отсутствие ta.key ответил еще в первом посте.

Пришлось гуглить за вас. :) -

Здравствуйте!

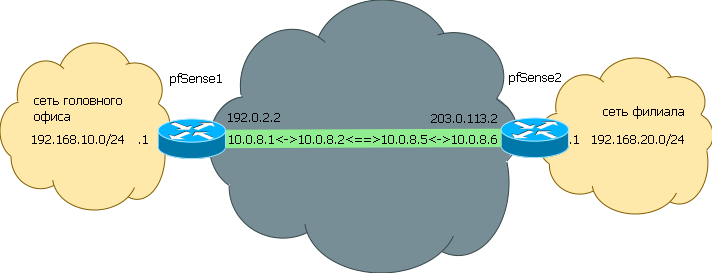

Все настроил по инструкции, соединение установлено, из сети пинг с PfSense филиала идет, до сервера и за него, а с Windows клиентов филиала не проходит.

tracert c windows машины:

Трассировка маршрута к 192.168.100.129 с максимальным числом прыжков 30

1 <1 мс <1 мс <1 мс pfSense.AZ1 [192.168.1.129]

2 * * ^C

traceroute c PfSense филиала:

1 10.0.8.1 (10.0.8.1) 98.322 ms 99.651 ms 112.461 ms

2 192.168.100.97 (192.168.100.97) 99.873 ms 100.864 ms 100.082 msСудя по всему обрубает PfSense филиала, но где, понять не могу, подскажите плиз, 2 дня голову ломаю…

-

Есть ли в правилах для LAN филиала и центра правило вида

- LAN net * 192.168.x.x/24 * * none

где 192.168.x.x/24 - удаленная сеть.

- LAN net * 192.168.x.x/24 * * none

-

пробовал, только немного по другому выглядит ipv4x LAN net * 192.168.x.x/24 * * none, потом удалил, потому как

в по умолчанию в правилах выше стоит:

ipv4.x LAN net * * * * none

ipv6.x LAN net * * * * noneтут же диапазон шире, нежели ipv4x LAN net * 192.168.x.x/24, или я что-то не так понимаю?

-

@JTU:

пробовал, только немного по другому выглядит ipv4x LAN net * 192.168.x.x/24 * * none, потом удалил, потому как

в по умолчанию в правилах выше стоит:

ipv4.x LAN net * * * * none

ipv6.x LAN net * * * * noneтут же диапазон шире, нежели ipv4x LAN net * 192.168.x.x/24, или я что-то не так понимаю?

Понимаете верно. Но правило в fw добавьте (в самый верх)

-

Правила добавил, ничего не изменилось :'(

-

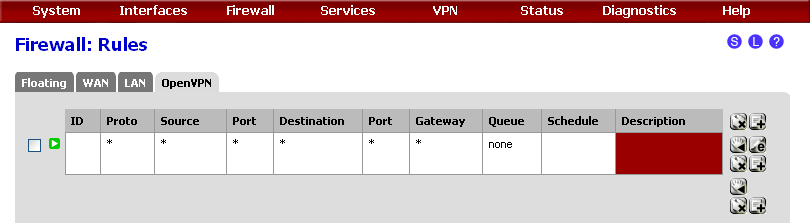

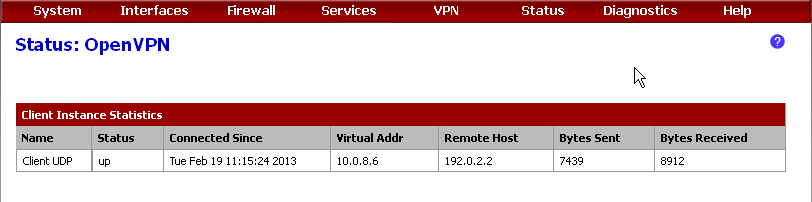

Скрин.