PfSense Блокирует трафик от Cisco

-

Посмотрел логи фаервола в них не единственного блока

Непонятным образом сам PFsense блокирует трафик LAN=>WAN

А доступ на LAN есть! -

Доброе.

Внимательно проверьте все еще раз - сетевые настройки циски и пф (постоянные маршруты, указанные шлюзы и т.д.), правила fw на пф и циске. Надампите пакеты на пф и циске, просмотрите надампленное в wireshark-е https://turbofuture.com/computers/How-to-Run-Wireshark-on-pfSense-Using-X11-Forwarding-Over-SSH -

Похоже проблема решилась. Удалил правила шейпера и пока полет нормальный. Случайно в голову пришло попробовать. Пока тестирую.

-

Проблему решил давно Отписываюсь может кому поможет .

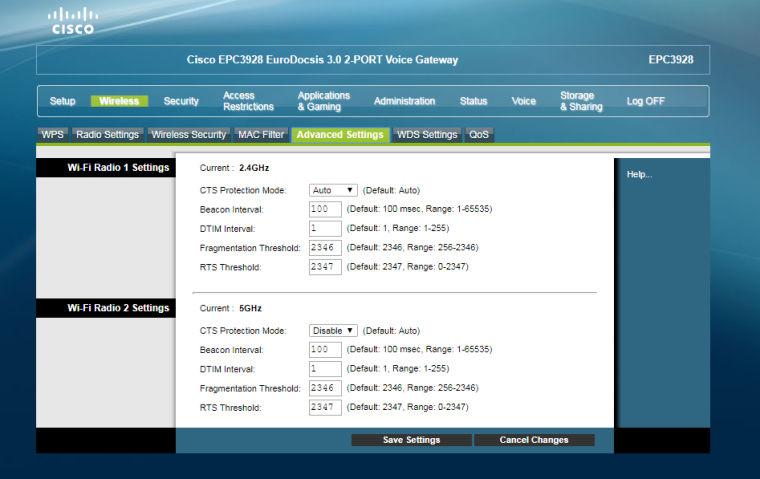

Поигрался с настройками Wi-Fi а именно Fragmentation Threshold и RTS Threshold

и всё заработало (У себя выставил на 1500). Но потом появился странный глюк пакеты больше 1597 байт не проходили пришлось заного выставлять галочки в меню System\Advanced\Networking\ Hardware TCP Segmentation Offloading и Hardware Large Receive Offloading теперь всё работает. -

Добрый.

и всё заработало (У себя выставил на 1500). Но потом появился странный глюк пакеты больше 1597 байт не

проходилиВы ж выставили 1500 у себя, т.е. эффективный макс. размер пакета данных будет 1500-28=1472 байта. С чего бы

проходить от вас пакетам размером 1597?пришлось заного выставлять галочки в меню System\Advanced\Networking\ Hardware TCP Segmentation Offloading и Hardware Large Receive Offloading теперь всё работает.

Эти галки стоят по дефолту. И трогать их настроятельно не рекомендуется.

-

@werter Ну мало ли что не рекомендуется Но если это мешает жить то можно и перестроить. Кстати раньше пакеты разной длинны проходили а почему перестали не понятно.

-

Ну мало ли что не рекомендуется Но если это мешает жить то можно и перестроить.

Почему-то уверен, что проблема не в пф.

Кстати раньше пакеты разной длины проходили а почему перестали

Они и не проходили не дробясь. Может у вас галка на Clear invalid DF bits стояла и вы ее сняли.

-

@werter У меня эта галка с самого начала отключена

-

С чем и "поздравляю". А у меня в продакшене на полутора десятках инсталляций установлена.

-

@werter У меня система обновлялась еще с версии 2.2 до последней возможной 2.3.4-RELEASE-p1 (i386) и я с тех времен эти настройки не менял.

-

Вполне возможно, что в процессе обновлений что-то пошло не так.

Зы. А галку поставьте.

-

@werter said in PfSense Блокирует трафик от Cisco:

Добрый.

Вы ж выставили 1500 у себя, т.е. эффективный макс. размер пакета данных будет 1500-28=1472 байта. С чего бы

Ну сдрасьте вам. А как же jumbo frame?? ну и ещё беспроводные пакеты содержат в себе байты от протокола нижнего уровня - всякие там меточки, wds, номер слота на частоте и т.п.

Протоколов беспроводной передачи данных помимо 802 - много(nv2 у микротика например) -

@derwin Не лез в настройки всё работало залез всё испортил пришлось отключить эту вафлю а что именно ей нужно одному создателю известно

-

@miles27 said in PfSense Блокирует трафик от Cisco:

@derwin Не лез в настройки всё работало залез всё испортил пришлось отключить эту вафлю а что именно ей нужно одному создателю известно

-

Добрый.

@derwin said in PfSense Блокирует трафик от Cisco:Ну сдрасьте вам. А как же jumbo frame?? ну и ещё беспроводные пакеты содержат в себе байты от протокола нижнего уровня - всякие там меточки, wds, номер слота на частоте и т.п.

И вам не хворать.

Я описал классический вариант. Для понимания.P.s. На циске wired-пакет может быть и более 16К, насколько помню.

-

@werter Одним словом нечего связываться с циско! гемороя наживёте уйму

-

@werter said in PfSense Блокирует трафик от Cisco:

Ну сдрасьте вам. А как же jumbo frame?? ну и ещё беспроводные пакеты содержат в себе байты от протокола нижнего уровня - всякие там меточки, wds, номер слота на частоте и т.п.

оно везде может быть большого размера.

про ipv6 в своё время была шутка про гигабайтные пинг-пакеты. -

Очень интересную штуку заметил, PfSense не воспринимает TTL пакеты больше 1597 (1625) байт только именно от Андроид устройств со всеми PC проблем нет фрагментация проходит. А вот именно Андроид устройства не пропускает, попробовал через старую точку доступа DWL-2100 тоже самое. Так что же такое в трафике у андроида ?

-

@miles27 said in PfSense Блокирует трафик от Cisco:

Очень интересную штуку заметил, PfSense не воспринимает TTL пакеты больше 1597 (1625) байт только именно от Андроид устройств со всеми PC проблем нет фрагментация проходит. А вот именно Андроид устройства не пропускает, попробовал через старую точку доступа DWL-2100 тоже самое. Так что же такое в трафике у андроида ?

Вот блин поймал себя. У меня в правилах фаервола + лимитер для мобильных устройств диапазон 192.168.1.17-46 стояло правило фильтрации для всех протоколов (Protocol Any). Я поменял на TCP/UDP и трафик начал бегать. Пока поставил на тестирование авось и поможет.

Пинг стал ходить а вот интернет трафик так и глючит.

Удалил сквид, -

Добрый.

Прям филиал твиттера.