Доступ из одной подсети в другую

-

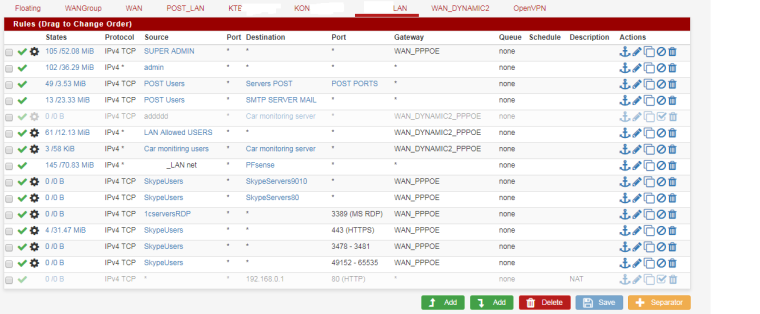

Раз на то пошло, то решил упростить правила.

В Server POST прописаны

smtp.mail.ru

pop.mail.ru

imap.mail.ru

smtp.yandex.ru

pop.yandex.ruВ POST PORTS прописаны

143

465

110

587

993

995

25Так вот как только я отключаю правило, которое ниже, пользователи перестают получать и отправлять почту.

Подозреваю, что еще какие-то порты необходимо открыть, поскольку у правила ниже открыты все порты

В SMTP SERVER MAIL прописаны маиловские IP адресаПравило NAT отключил пока. Ибо не помню что за эксперементы проводил.

Правила где скайп пока трогать не буду.Подскажите что поправить?

-

@oxigen1987 Здр

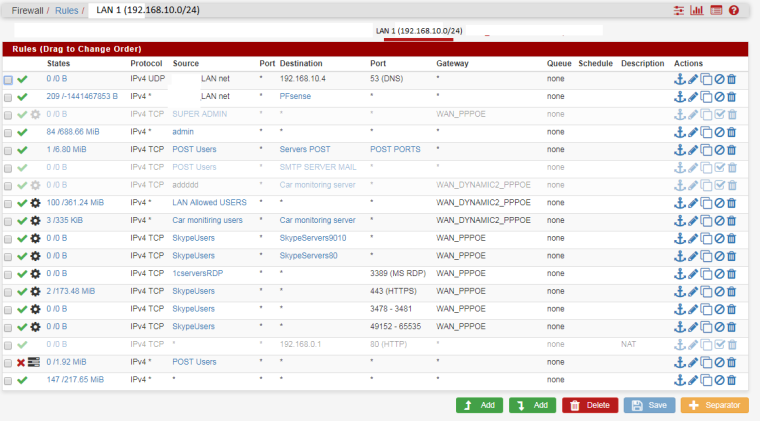

что с ДНС ? -

Как в прошлый раз? Что ли

-

@oxigen1987 Я не знаю , Вам виднее , где ДНС сервер находится , и имеют ли хосты к нему доступ

-

DNS сервер находится у меня в сети 192.168.10.1 он же контроллер домена

-

@oxigen1987 Тогда надо действовать как в прошлый раз

для POST USERS создать запрещающее правило с логом и смотреть , что отсекается -

Так же ДНС Указал и пока работает.

Теперь хочу вернуться к начальному вопросу.

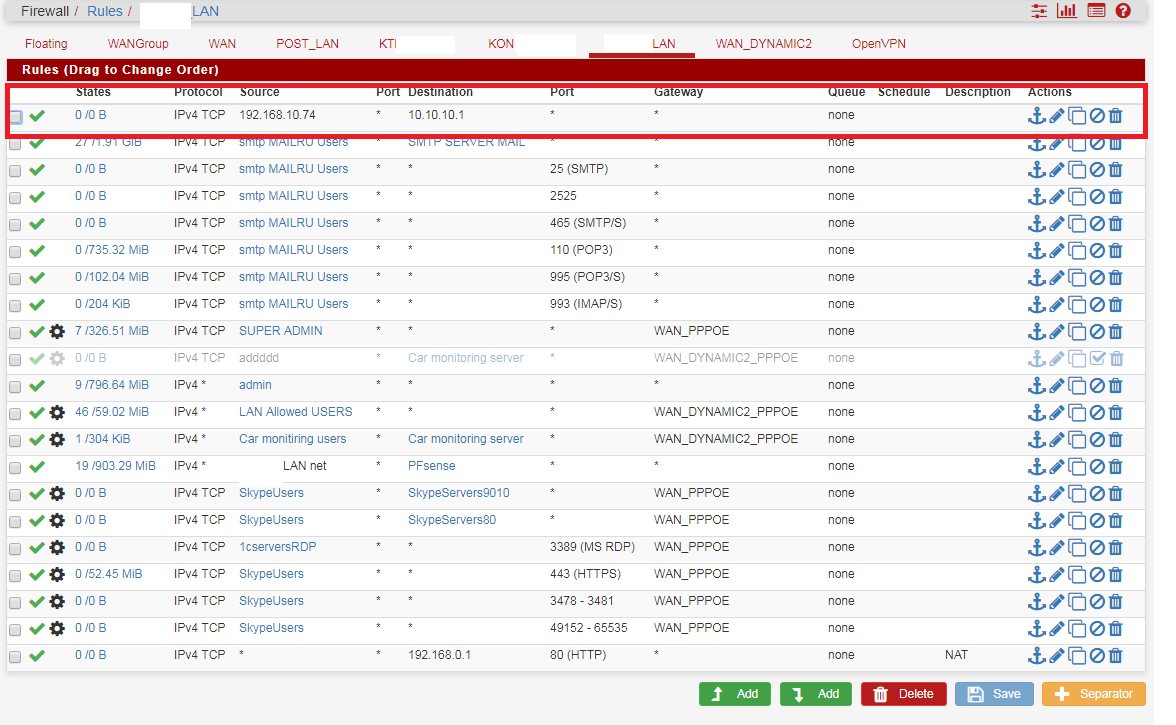

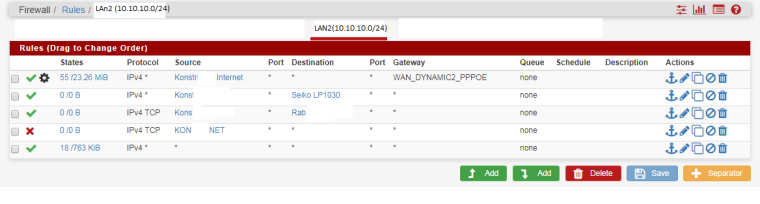

Почему правило не работает на первой картинке, то которое выделено? -

@oxigen1987 Доброе утро

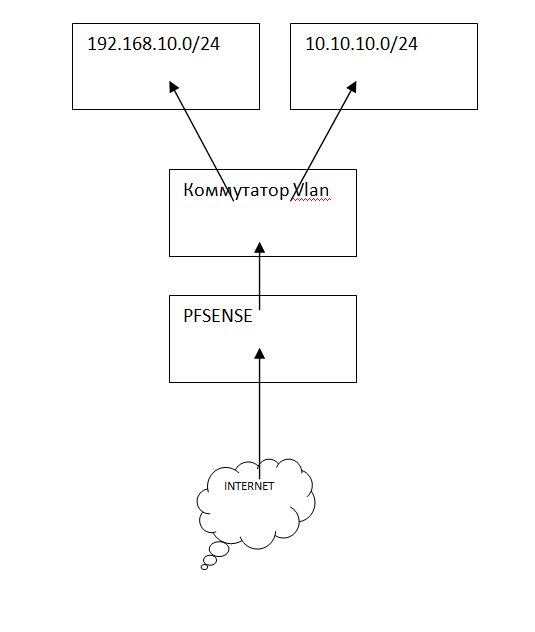

Если можно , дайте пож картинку с топологией сети

Без нее сложно понять , что и как у Вас настроено

а так , для начала , попробуйте с PFSEnse пинговать хост 10.10.10.1

виден ли 10.10.10.1 ? -

Пингуется. И из 192.168.10.0/24 тоже пингуется

-

-

-

@oxigen1987 Тогда получается , что проблема не в PF ( правило работает ) . Возможно , проблема в контроле доступа сервера . Например , он не пускает все сети отличные от 10.10.10.0/24

-

@konstanti и с этим ничего не поделаешь?

-

Жаль

-

@oxigen1987 said in Доступ из одной подсети в другую:

Жаль

Неужели на сервере нельзя настроить firewaall\iptables\и т.д и разрешить доступ из нужной подсети?

-

@oxigen1987 said in Доступ из одной подсети в другую:

и с этим ничего не поделаешь?

@oxigen1987 said in Доступ из одной подсети в другую:

Жаль

Неужели на этом сервере нельзя настроить firewaall\iptables\и т.д и разрешить доступ из нужной подсети?

-

Если не трудно киньте ссылку

-

@oxigen1987 Кроме того , что сервер windchill , вы никаких вводных не дали

Нельзя узнать про его настройки у тех , кто его устанавливал и настраивал ?

Вещь сложная , можно поломать всю работу предприятия -

@oxigen1987 said in Доступ из одной подсети в другую:

Если не трудно киньте ссылку

Ссылку на что?

Если сервер на Windows - просто для теста временно отключите брандмауэр

Если это iptables - что вроде

https://i-notes.org/centos-iptables-otkryt-dostup-k-serveru-dlya-podseti

https://losst.ru/nastrojka-iptables-dlya-chajnikov -

Брандмауер отключен. Что самое интересное 10.10.10.1 пингуется из 192.168.10.74.

Для доступа к web морде Windchill (конструкторская программа) необходимо вводить в браузере "Server.corp.locall\Windchill". При таком варианте браузер пишет

"Не удается получить доступ к сайту

Не удается найти DNS address сервера server.corp.local."