pfBlocketNG/DNSBL: Es werden keine Pakete gefiltert

-

Hallo pfadmin,

hallo p54,ich denke, ich muss erst die Konfiguration des DNS Resolvers prüfen (Trust Anchor Key checken) und gegebenenfalls korrigieren.

Ich kann leider erst wieder am Wochenende weitermachen.

Ich danke euch vielmals für eure Hilfe und Tipps.

Grüsse

Ralf

-

hallo @raaalf

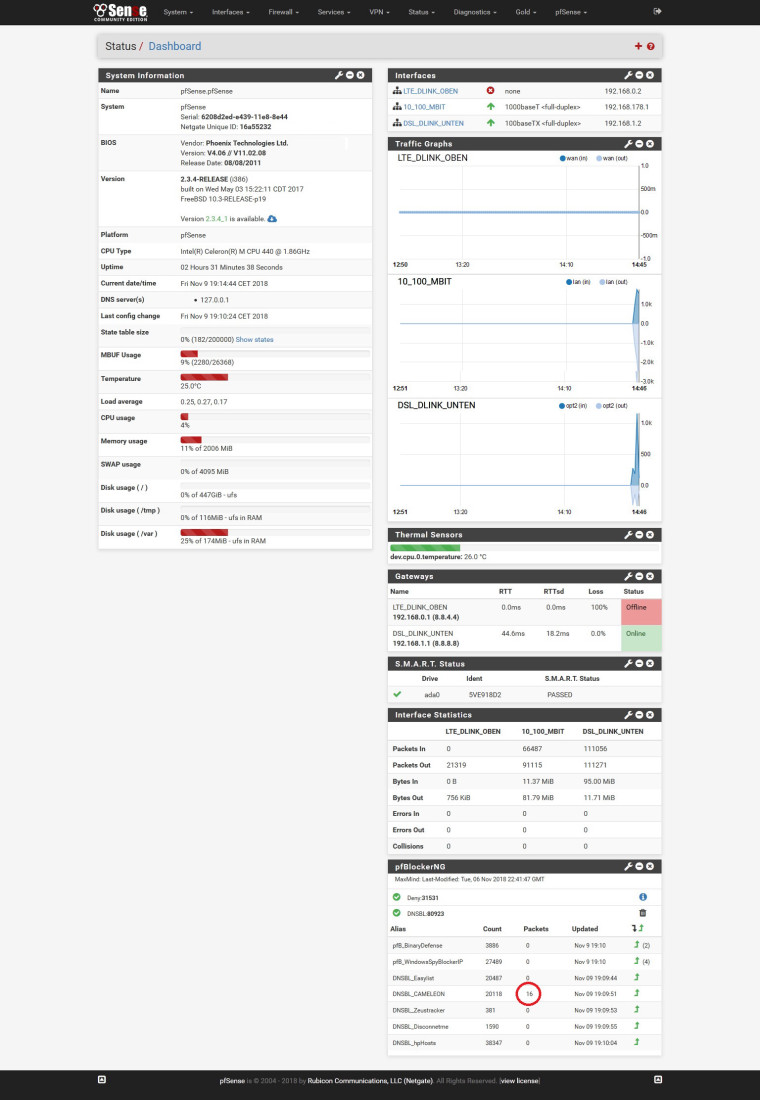

Ich sehe bei dir nur eine alte Version pfSense am Start. Ich weiß nicht, was deine aktuelle Version des pfBlockers ist, vermute aber nicht, dass du die neuen Versionen noch bekommen wirst, insbesondere die aktuellen Versionen mit den vordefinierten Listen, CARP Sync etc. wirst du wohl nicht haben. Was ist deine angezeigte Paket Version?

ich habe folgende Konfiguration unter 2.3.4-RELEASE (i386) realisiert die seit Monaten zuverlässig funktioniert:

Ich würde hier hinterfragen: Was ist das für Hardware, dass das zwingend i386 sein muss? Damit wirst du dir alle weiteren Spielereien leider auf längere Frist verbauen, da mit erscheinen der 2.4.4 ein Jahr nach 2.4 Release jetzt der Support für 2.3 offiziell beendet ist und somit du auch keine wirklich neuen Pakete mehr erhalten wirst.

Gruß

-

Hallo @p54,

ich habe auf meiner pfSense die Liste der verfügbaren Packages händisch aktualisiert:

Befehl:

pkg update -fAntwort:

Updating pfSense-core repository catalogue...

Fetching meta.txz: . done

Fetching packagesite.txz: . done

Processing entries: .. done

pfSense-core repository update completed. 12 packages processed.

Updating pfSense repository catalogue...

Fetching meta.txz: . done

Fetching packagesite.txz: .......... done

Processing entries: .......... done

pfSense repository update completed. 439 packages processed.

All repositories are up to date.Trotzdem sehe ich das pfBlocker-Devel-Package leider nicht... Zu dem Thema siehe mein Post an jegr. Es liegt an der veralteten pfSense-Version die ich einsetzen muss.

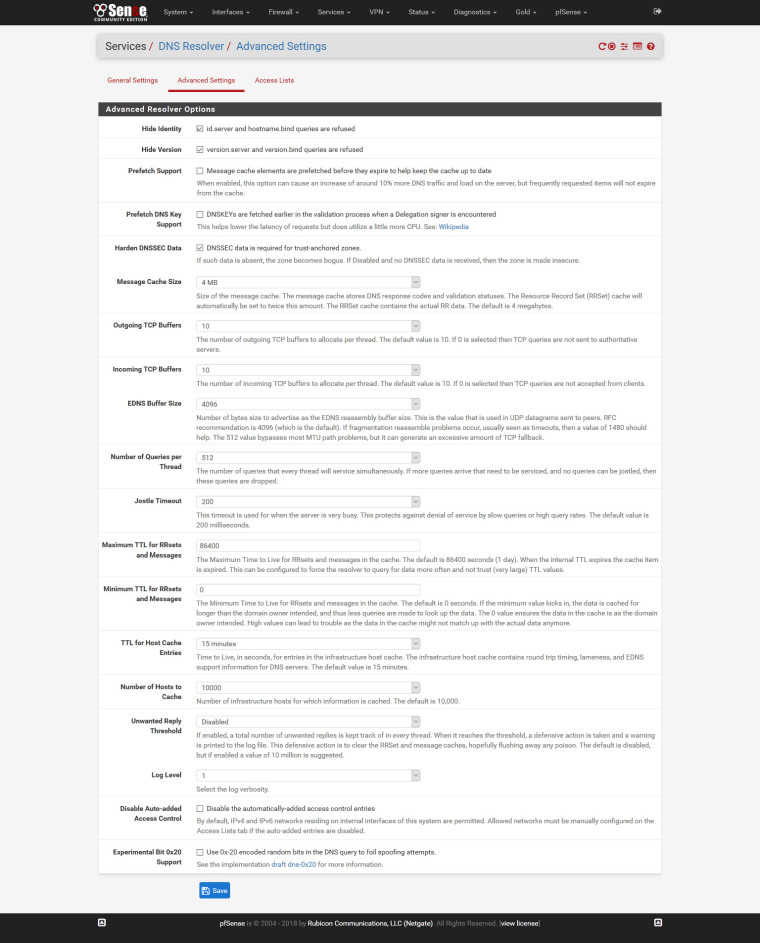

Deshalb habe ich notgedrungen das verfügbare pfBlockerNF-Package wieder installiert, allerdings ohne die vorhandene Konfiguration zu erhalten. Außerdem habe ich die Konfiguration des DNS Resolvers geprüft und angepasst. Dazu mehr in meinem Post an pfadmin.

-

Servus jegr,

Ich sehe bei dir nur eine alte Version pfSense am Start. Ich weiß nicht, was deine aktuelle Version des pfBlockers ist, vermute aber nicht, dass du die neuen Versionen noch bekommen wirst, insbesondere die aktuellen Versionen mit den vordefinierten Listen, CARP Sync etc. wirst du wohl nicht haben. Was ist deine angezeigte Paket Version?

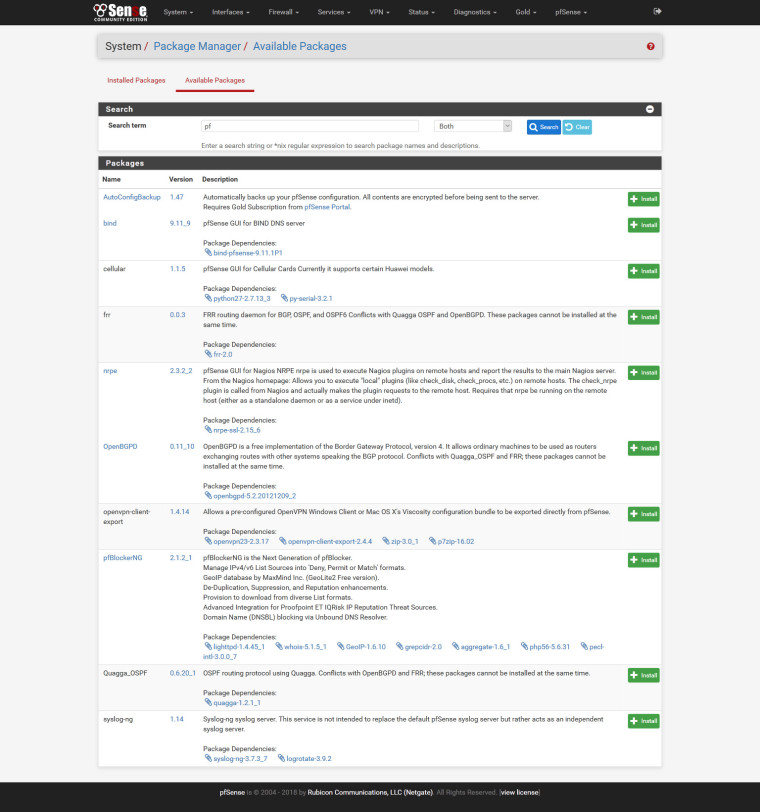

Du hast Recht, der Package Manager bietet mir nur die alte - veraltete? - Version 2.1.2_1 des pfBlockerNG zur Installation an.

Ich würde hier hinterfragen: Was ist das für Hardware, dass das zwingend i386 sein muss? Damit wirst du dir alle weiteren Spielereien leider auf längere Frist verbauen, da mit erscheinen der 2.4.4 ein Jahr nach 2.4 Release jetzt der Support für 2.3 offiziell beendet ist und somit du auch keine wirklich neuen Pakete mehr erhalten wirst.

Der Grund für die Version 2.3.4-RELEASE (i386) ist, dass die Hardware (ein lüfterloser Industrie-PC) nur eine 32-Bit-CPU hat (Intel(R) Celeron(R) M CPU 440 @ 1.86GHz). Für die aktuellen pfSense-Version wird ja eine 64-Bit-CPU vorausgesetzt.

Da der pfSense-PC im Büro steht ist er dank Lüfterlosigkeit optimal. Mir ist klar, dass ich über kurz oder lang auf eine moderne - modernere - Hardware updaten muss. Ich bin schon am schauen. Da ich aber zwei PCs brauche bzw. aus Gründen der Ausfallsicherheit (der zweite PC mit installierter und konfigurierter pfSense als Backup) haben will spielen die Kosten eine gewisse Rolle.Ich denke, eine apu.2d4 für um die 200,00 Euro ist genau das Richtige für mich.

Grüsse

Ralf

-

Servus pfadmin,

Funktioniert denn der DNS Resolver überhaupt? Wurde der Trust Anchor entsprechend Anleitung heruntergeladen und ist nach der Key Umstellung der neue Key aktiv? Bitte das erstmal sicherstellen.

die Anchor Key Files habe ich nach dieser Anleitung:

Trust Anchor Files prüfen und updatenupgedatet und gechecked

Befehl:

mv /var/unbound/root.key /var/unbound/root.old

Befehl:

unbound-anchor

; autotrust trust anchor file

;;id: . 1

;;last_queried: 1541778605 ;;Fri Nov 9 16:50:05 2018

;;last_success: 1541778605 ;;Fri Nov 9 16:50:05 2018

;;next_probe_time: 1541820170 ;;Sat Nov 10 04:22:50 2018

;;query_failed: 0

;;query_interval: 43200

;;retry_time: 8640

. 172800 IN DNSKEY 257 3 8 AwEAAagAIKlVZrpC6Ia7gEzahOR+9W29euxhJhVVLOyQbSEW0O8gcCjFFVQUTf6v58fLjwBd0YI0EzrAcQqBGCzh/RStIoO8g0NfnfL2MTJRkxoXbfDaUeVPQuYEhg37NZWAJQ9VnMVDxP/VHL496M/QZxkjf5/Efucp2gaDX6RS6CXpoY68LsvPVjR0ZSwzz1apAzvN9dlzEheX7ICJBBtuA6G3LQpzW5hOA2hzCTMjJPJ8LbqF6dsV6DoBQzgul0sGIcGOYl7OyQdXfZ57relSQageu+ipAdTTJ25AsRTAoub8ONGcLmqrAmRLKBP1dfwhYB4N7knNnulqQxA+Uk1ihz0= ;{id = 19036 (ksk), size = 2048b} ;;state=1 [ ADDPEND ] ;;count=4 ;;lastchange=1541778216 ;;Fri Nov 9 16:43:36 2018

. 172800 IN DNSKEY 257 3 8 AwEAAaz/tAm8yTn4Mfeh5eyI96WSVexTBAvkMgJzkKTOiW1vkIbzxeF3+/4RgWOq7HrxRixHlFlExOLAJr5emLvN7SWXgnLh4+B5xQlNVz8Og8kvArMtNROxVQuCaSnIDdD5LKyWbRd2n9WGe2R8PzgCmr3EgVLrjyBxWezF0jLHwVN8efS3rCj/EWgvIWgb9tarpVUDK/b58Da+sqqls3eNbuv7pr+eoZG+SrDK6nWeL3c6H5Apxz7LjVc1uTIdsIXxuOLYA4/ilBmSVIzuDWfdRUfhHdY6+cn8HFRm+2hM8AnXGXws9555KrUB5qihylGa8subX2Nn6UwNR1AkUTV74bU= ;{id = 20326 (ksk), size = 2048b} ;;state=2 [ VALID ] ;;count=0 ;;lastchange=1541778216 ;;Fri Nov 9 16:43:36 2018

(Sorry, aber ich habe keine Möglichkeit gefunden die Zeichengröße zu ändern.)

Laut State Append ist der Status "Append" des Keys mit der ID 19036 "korrekt" wenn eine Unbound-Version bis 1.6.4 verwendet wird. pfSense Version 2.3.4 verwendet laut Log die Unbound-Version 1.6.1.

Ich habe also das root.key-File von hier heruntergeladen und mittels WinSCP auf die pfSense nach /var/unbound kopiert.Ergebnis ist:

; autotrust trust anchor file

;;id: . 1

;;last_queried: 1505129764 ;;Mon Sep 11 13:36:04 2017

;;last_success: 1505129764 ;;Mon Sep 11 13:36:04 2017

;;next_probe_time: 1505171886 ;;Tue Sep 12 01:18:06 2017

;;query_failed: 0

;;query_interval: 43200

;;retry_time: 8640

. 172800 IN DNSKEY 257 3 8 AwEAAagAIKlVZrpC6Ia7gEzahOR+9W29euxhJhVVLOyQbSEW0O8gcCjFFVQUTf6v58fLjwBd0YI0EzrAcQqBGCzh/RStIoO8g0NfnfL2MTJRkxoXbfDaUeVPQuYEhg37NZWAJQ9VnMVDxP/VHL496M/QZxkjf5/Efucp2gaDX6RS6CXpoY68LsvPVjR0ZSwzz1apAzvN9dlzEheX7ICJBBtuA6G3LQpzW5hOA2hzCTMjJPJ8LbqF6dsV6DoBQzgul0sGIcGOYl7OyQdXfZ57relSQageu+ipAdTTJ25AsRTAoub8ONGcLmqrAmRLKBP1dfwhYB4N7knNnulqQxA+Uk1ihz0= ;{id = 19036 (ksk), size = 2048b} ;;state=2 [ VALID ] ;;count=0 ;;lastchange=1505129764 ;;Mon Sep 11 13:36:04 2017

. 172800 IN DNSKEY 257 3 8 AwEAAaz/tAm8yTn4Mfeh5eyI96WSVexTBAvkMgJzkKTOiW1vkIbzxeF3+/4RgWOq7HrxRixHlFlExOLAJr5emLvN7SWXgnLh4+B5xQlNVz8Og8kvArMtNROxVQuCaSnIDdD5LKyWbRd2n9WGe2R8PzgCmr3EgVLrjyBxWezF0jLHwVN8efS3rCj/EWgvIWgb9tarpVUDK/b58Da+sqqls3eNbuv7pr+eoZG+SrDK6nWeL3c6H5Apxz7LjVc1uTIdsIXxuOLYA4/ilBmSVIzuDWfdRUfhHdY6+cn8HFRm+2hM8AnXGXws9555KrUB5qihylGa8subX2Nn6UwNR1AkUTV74bU= ;{id = 20326 (ksk), size = 2048b} ;;state=2 [ VALID ] ;;count=0 ;;lastchange=1505129764 ;;Mon Sep 11 13:36:04 2017

Ich denke, damit ist alles korrekt? Nur die Unbound-Version ist veraltet...

Auch mal den Paketsniffer anwerfen und eine Seite ansurfen um zu sehen, ob der Resolver auch tatsächlich die Root DNS abklappert oder doch nicht direkt google oder einen anderen DNS Resolver.

Mit Wireshark zu prüfen ob der DNS Resolver arbeitet steht noch aus. Wenn ich es richtig sehe, muss ich dazu den Netzwerkverkehr auf den LAN-Schnittstellen an der pfSense mitschneiden, an denen das DSL- bzw. LTE-Modem angeschlossen ist.

Dazu brauche ich einen Switch der den LAN-Port des DSL- bzw. LTE-Modems auf das Notebook, auf dem Wireshark läuft, spiegeln kann, z. B. den Netgear Switch ProSafe Plus GS105E-200PES. Oder habe ich hier einen Denkfehler?Die ganzen Rules haben doch nichts mit der DNS Auflösung zu tun. Zunächst solltest du alle DNS Server aus der pfsense entfernen bis auf den 127.0.0.1 Die pfsense soll ja schließlich den pfblocker nutzen , der mit dem resolver auf der pfsense Hardware läuft. Und der ist nicht bei 8.8.8.8 oder so sonder auf 127.0.0.1. Evtl werden die sogar per DHCP verteilt und die Clients nutzen nicht die pfsense als DNS.

Die unter System/General Setup/DNS Server Settings eingetragenen DNS-Server wurden gelöscht. Jetzt ist nur noch der Localhost aktiv.

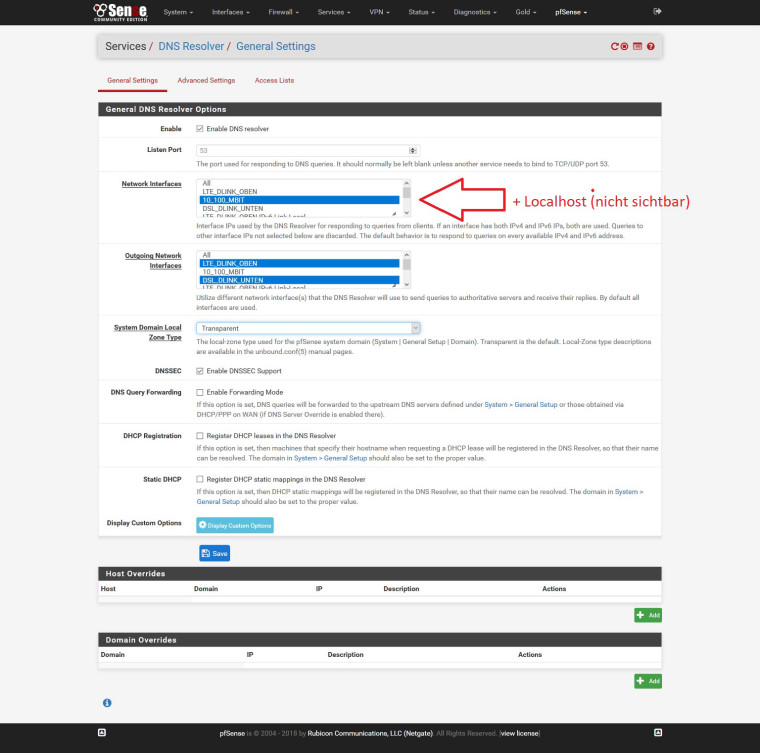

Die Konfiguration des DNS Resolver sieht jetzt so aus:

Durch ein Post von Dir im Thread "DNS-Resolver und Forwarding richtig verstehen" wurde mir klar, warum meine DNS-Resolver-Konfiguration und dadurch pfBlockerNG nicht funktionieren kann:

"wenn du die Server von Google eingetragen hast, machst du ein forwarding, kein resolving. Ein Resolver löst selber auf, dazu befragt er die authoritativen DNS Server ab. Erst die Root Server aus seiner hinterlegten root.hints datei nach .de, dann die denic nach avm, dann www beim DNS von AVM. Sobald du etwas zu google schickst, löst google das für dich auf und gibt nur die Antwort, wo www.avm.de ist. (avm.de ist was anderes!)

Löst du selber auf, kann niemand das DNS verbiegen oder sperren. Löst google für dich auf, könnten sie sich entscheiden alle Seiten mit Nippeln nicht aufzulösen, und dafür lieber auf ein paar Waffenverkäufer aufzulösen.

Stellst du den Resolver ein, wird unbound genutzt, stellst du den Forwarder ein wird dnsmasq genutzt. Stellst du unter Resolver "Enable Forwarding Mode" ein, wird unbound im Forwarding Modus benutzt."

Die Rules sind doch eher sekundär bei der pfblocker Lösung.

Ist mir jetzt auch klar. Vielen Dank für die auch für Laien wie mich verständliche Erklärung!

Herzlichen Dank an jeden der sich an diesem Thread beteiligt.Grüsse

Ralf

-

Servus.

nach den vorgenommenen Änderungen am DNS Resolver, der Neuinstallation des pfBlockerNG-Packages mit anschließender Konfiguration arbeitet nun der pfBlockerNG.

Es werden Pakete gefiltert und z. Bild.de sieht deutlich übersichtlicher aus... ;-)

Den DNS Resolver mit Hilfe von Wireshark zu checken ist trotzdem noch fällig. Man weiß ja nie, ob alles so funktioniert wie es soll. Und man lernt sicher viel dazu. Auch wenn Wireshark nicht gerade trivial ist - zumindestens für mich.

Die vorgenommen Änderungen führte ich auf dem Backupsystem durch. Die pfBlockerNG-Konfiguration wird unter /var/db/pfblockerng gespeichert? Funktioniert es, einfach dieses Verzeichnis auf das Produktivsystem zu kopieren und pfBlockerNG neuzustarten? Oder ist das zu einfach gedacht?

Grüsse

Ralf

-

Unter Diagnose findest du eine Möglichkeit, Pakete am jeweiligen Interface zu sniffen. Runterladen und in Wireshark öffnen. Keine Switch mit Mirror Port nötig...

-

@raaalf said in pfBlocketNG/DNSBL: Es werden keine Pakete gefiltert:

Ich denke, eine apu.2d4 für um die 200,00 Euro ist genau das Richtige für mich.

Wenn das für zu Hause ist, absolut. Wenn es ein kleines Büro ist und das ggf. abgeschrieben wird oder als Firma gekauft, würde ich ggf. über die etwas leistungsstärkere scope7-1020 nachdenken, auch weil potentiell mit mehr RAM nachrüstbar (und so ein HDMI Port ggf. auch ganz praktisch ist wenn man nicht gerade mit serieller Konsole rumbasteln will) :)

-

Hallo jegr,

das Paket mit der bestellten apu.2d4 wurde heute zugestellt.

Am Wochenende werde ich die apu in Betrieb nehmen. Wenn ich alles richtig gelesen habe, muss ich im Backup (das xml-File) der laufenden pfSense lediglich die Bezeichnungen der Netzwerkschnittstellen anpassen um das Backup problemlos auf die aktuelle pfSense importieren zu können. Mal sehen, ob das so einfach ist wie ich hoffe.

Die apu wird um privaten, häuslichen Umfeld verwendet. Ich bin gespannt auf die aktuelle pfSense-Version.

Grüsse

Ralf

@jegr said in pfBlocketNG/DNSBL: Es werden keine Pakete gefiltert:

@raaalf said in pfBlocketNG/DNSBL: Es werden keine Pakete gefiltert:

Ich denke, eine apu.2d4 für um die 200,00 Euro ist genau das Richtige für mich.

Wenn das für zu Hause ist, absolut. Wenn es ein kleines Büro ist und das ggf. abgeschrieben wird oder als Firma gekauft, würde ich ggf. über die etwas leistungsstärkere scope7-1020 nachdenken, auch weil potentiell mit mehr RAM nachrüstbar (und so ein HDMI Port ggf. auch ganz praktisch ist wenn man nicht gerade mit serieller Konsole rumbasteln will) :)

-

Hallo,

pfSense 2.4.4 ist auf der apu.2d4 installiert und das Backup der bisherigen Installation erfolgreich importiert. Die Namen der bisherigen Netzwerkschnittstellen habe ich vorher im *.xml-File entsprechend angepasst (ibn0, ibn1 und ibn2).

Allerdings gab es ein Problem: Im DNS Resolver war DNSSEC aktiviert.

Nach dem Anschließen eines WANs an das apu.2d4 war der DNS nicht aktiv. Ich konnte zwar den google-DNS mit der IP 8.8.8.8 pingen, jedoch die URL google.de nicht.

Intuitiv deaktivierte ich DNSSEC im DNS Resolver und die URL google.de konnte problemlos gepingt, also aufglöst werden.

Ursache war, dass die Trust Anchor Keys nicht aktuell waren. Nach dem Update der Trust Anchor Keys funktionierte auch mit aktiviertem DNSSEC die Namensauflösung.Ein Punkt verwirrt mich. Ich habe eine 32-GByte-m.2-SSD in der apu.2d4. Deshalb aktivierte ich den TRIM-Befehl nach dieser Anleitung.

Auf die Abfrage tunefs -p / erhalte ich "trim: (-t) enabled":

[2.4.4-RELEASE][root@pfSense.pfSense]/root: tunefs -p /

tunefs: POSIX.1e ACLs: (-a) disabled

tunefs: NFSv4 ACLs: (-N) disabled

tunefs: MAC multilabel: (-l) disabled

tunefs: soft updates: (-n) enabled

tunefs: soft update journaling: (-j) enabled

tunefs: gjournal: (-J) disabled

tunefs: trim: (-t) enabled

tunefs: maximum blocks per file in a cylinder group: (-e) 4096

tunefs: average file size: (-f) 16384

tunefs: average number of files in a directory: (-s) 64

tunefs: minimum percentage of free space: (-m) 8%

tunefs: space to hold for metadata blocks: (-k) 6408

tunefs: optimization preference: (-o) time

tunefs: volume label: (-L)Auf tunefs -p /var jedoch nicht:

[2.4.4-RELEASE][root@pfSense.pfSense]/root: tunefs -p /var

tunefs: POSIX.1e ACLs: (-a) disabled

tunefs: NFSv4 ACLs: (-N) disabled

tunefs: MAC multilabel: (-l) disabled

tunefs: soft updates: (-n) disabled

tunefs: soft update journaling: (-j) disabled

tunefs: gjournal: (-J) disabled

tunefs: trim: (-t) disabled

tunefs: maximum blocks per file in a cylinder group: (-e) 4096

tunefs: average file size: (-f) 16384

tunefs: average number of files in a directory: (-s) 64

tunefs: minimum percentage of free space: (-m) 8%

tunefs: space to hold for metadata blocks: (-k) 456

tunefs: optimization preference: (-o) time

tunefs: volume label: (-L)Hm... Ist der TRIM-Befehl aktiv oder nicht? Bzw. worin unterscheiden sich die beiden Abfragen? Was wird bei "tunefs -p /var" eigentlich abgefragt?

Grüsse

Ralf

-

Hallo p54,

ich habe eine Bitte an Dich.

Würdest Du mir Screenshots der Einstellungen Deiner pfBlockerNG-devel-Konfiguration zur Verfügung stellen?

Die Konfigurationsmöglichkeiten bei der pfBlockerNG-devel-Version unterscheiden sich erheblich von der der "normalen" Version. Zumal ich nur eine veraltete pfBlockerNG-Version bei meiner bisherigen, alten Hardware nutzen konnte.Ich sage schonmal: Vielen Dank!

Da das apu.2d4-Board nur eine serielle Schnittstelle zur Verfügung stellt und mir das hantieren mit einem USB-RS232-Adapter zu umständlich ist habe ich mir das hier besorgt: Moxa NPort 5110. Sehr praktisch, da man so per Netzwerk auf die Konsole zugreifen kann und jederzeit mit z. B. Putty im Blick hat bzw. haben kann.

Grüsse

Ralf

-

@raaalf said in pfBlocketNG/DNSBL: Es werden keine Pakete gefiltert:

Da das apu.2d4-Board nur eine serielle Schnittstelle zur Verfügung stellt und mir das hantieren mit einem USB-RS232-Adapter zu umständlich ist

Umständlich? Das muß man mir bitte mal erklären. Ich begreife es nicht!

LG

-

Hallo Gladius,

das ist ganz schnell erklärt.

Mit einem USB-RS232-Adapter muss ich vor der apu.2d4 sitzen bzw. bin auf den Radius der USB-Leitung begrenzt.

Mit einem einem Serial-Device-Server kann ich ganz bequem "von überall" (Wohnzimmer, Küche etc.) auf die Konsole zugreifen sofern ich auf das LAN Zugriff habe.Das meine ich mit umständlich.

Grüsse

Ralf

-

@raaalf said in pfBlocketNG/DNSBL: Es werden keine Pakete gefiltert:

Mit einem einem Serial-Device-Server kann ich ganz bequem "von überall" (Wohnzimmer, Küche etc.) auf die Konsole zugreifen sofern ich auf das LAN Zugriff habe.

Es gibt doch schon seit der Braunkohle (OpenSSH seit 1999) SSH zu diesem Zweck.

In Verbindung mit OpenVPN greife ich "von der Wüste Gobi" auf die Konsole

(incl. SFTP) zu und brauche dazu weder einen USB-RS232-Adapter noch so ein

von dir genutztes Teil.LG

-

Hm...

Da hast Du schon recht. Aber was ist z. B. bei der Installation von pfSense? Kann man dann auch per SSH darauf zugreifen? Oder wenn es während des Bootens zu Fehlern kommt. Noch bevor SSH überhaupt gestartet wurde?

Oder sehe ich hier etwas komplett falsch?

-

@raaalf said in pfBlocketNG/DNSBL: Es werden keine Pakete gefiltert:

Oder sehe ich hier etwas komplett falsch?

Nein. Gibt es ein Problem beim booten hilft SSH nicht. Bei Installationen sieht es schon

anders aus, wenn es um die Verwendung von USB-RS232 Adaptern usw. geht.Beispiel:

Installation von FreeBSD auf einer ALIX-Kiste. Die ALIX-Kiste bootet nur von CF Card.Kein Problem. Die Installation von FreeBSD erfolgt nicht auf der ALIX-Kiste selbst,

sondern auf einem anderen Rechner. Danach werden von fstab, loader.conf, ttys,

sshd_config, rc.conf modifiziert. CF Card in die ALIX-Kiste stecken, booten

und dann weiter mit SSH.

Ab APU1 bootet FreeBSD/pfSense ja von USB und man greift auf die serielle

Konsole bei der Installation zurück. Da gibt es eben mehrere Möglichkeiten.LG