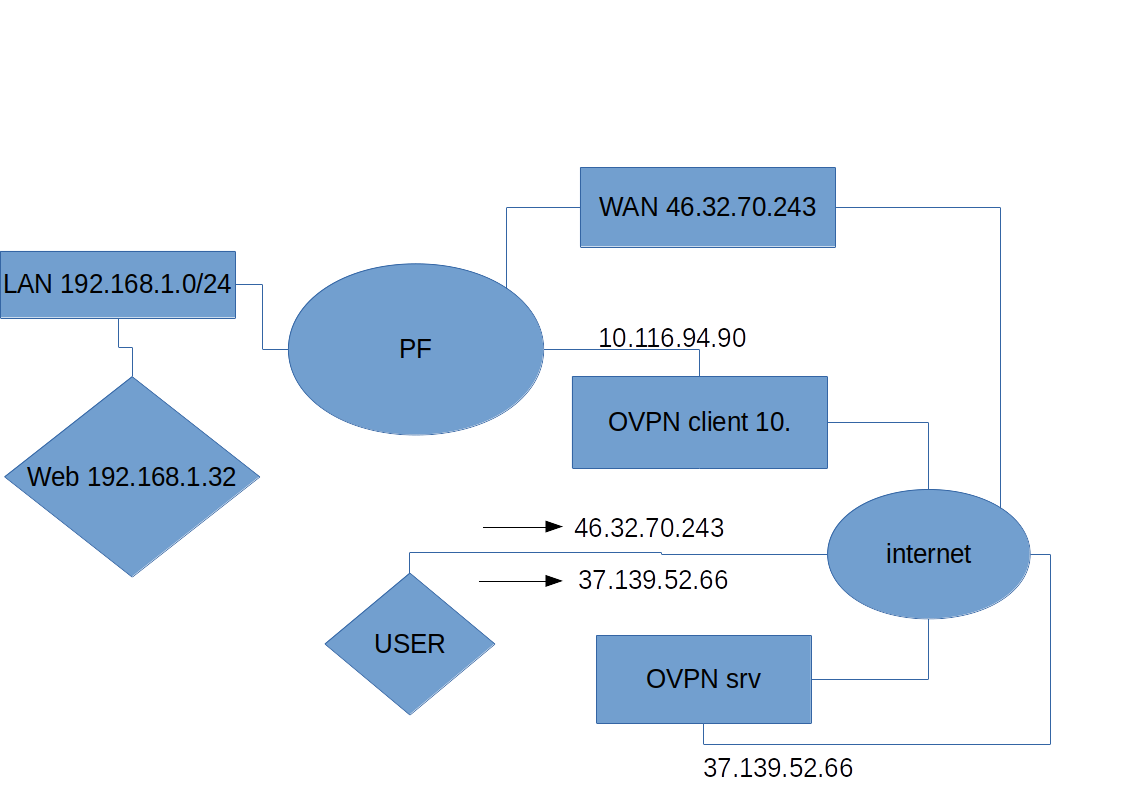

Два внешних интерфейса для доступа к веб серверу находящемся на LAN из интернета

-

Друзья не получить доступ к веб серверу по адресу 37.139.52.66

Судя по всему ответ от веб сервера утекает в шлюз по умолчанию (шлюз по умолчанию у нас WAN). Если включить шлюзом по умолчанию "HIDEMY" (шлюз созданый из итерфейса opvpn клиента) то доступ из инетернета по внешнему IP OpenVPN есть (37.139.52.66), но при этом сайт из интернета на адрес 46.32.70.243 (WAN) очень медленно отвечает (толи ответ сначала так же утекает через шлюз по умолчанию, который теперь HIDEMY, толи таблицу маршрутов обнавляет при каждом запросе...). Моих мозгов не хватает настроить правила, помогите !!!! SOSТеперь по порядку:

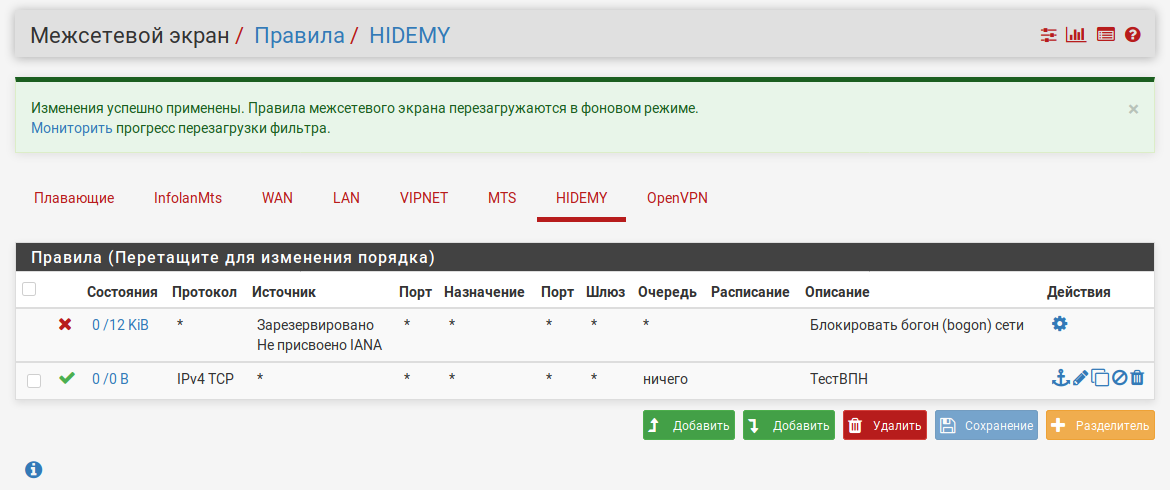

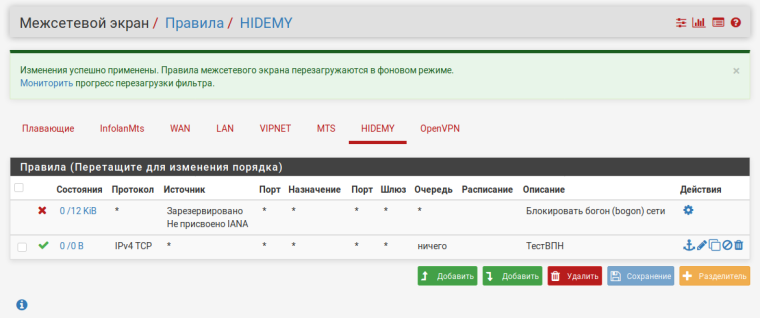

Правила для шлюза из opvpn клиента:

-

@armrus добрый вечер.

Можно чуть чуть поподробнее. Откуда не можете получить доступ? Если где-то что-то утекает, используйте исходящий нат, чтобы внутри Вашей схемы не бегали пакеты с внешними айпи. Тем более это надо обязательно надо делать, если используете проброс портов через виртуальные интерфейсы -

Из интернета к веб серверу по ip 37... (Прошу прощения с могильника). Мне не понятно если запрос приходит через vpn, как мне ответ от сервера запихать туда же, а когда через wan, ответ запихать в wan ? Сейчас ответ на шлюз по умолчанию уходит. Буду благодарен сейчас любую помощь.

-

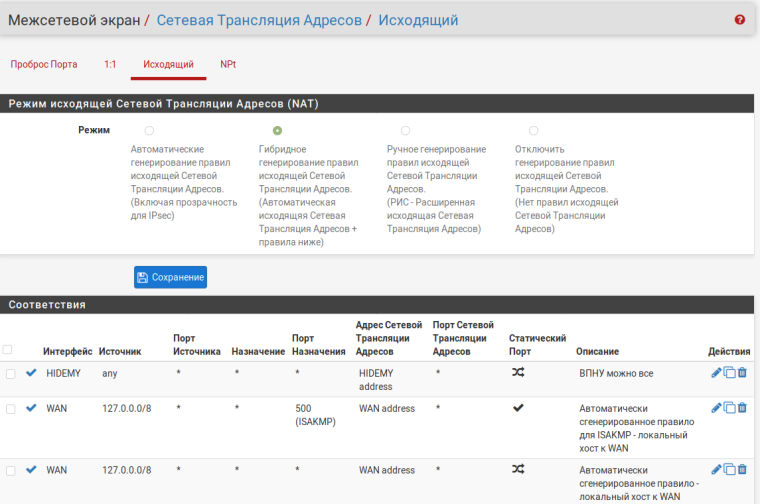

@armrus все написал выше. Только Nat outbound на внутр интерфейсе того шлюза,где пакет входит. Поищите в этой ветке, недавно только эту же проблему пояснял , как решить .

Т е повторюсь еще раз , при наличии проброса портов , плюс виртуального канала на пути следования пакета и шлюза, который имеет доступ в инет , если у пакета в поле источник стоит внешний IP ,то обратный пакет не вернется тем же маршрутом , которым пришел . Он уйдет наружу через шлюз , который имеет доступ в инет и у которого маршрут в инет - это маршрут по умолчанию .

Чтобы этой проблемы избежать , надо делать так , чтобы через этот весь маршрут пробегал пакет , у которого в поле источник стоит внутренний адрес интерфейса одного из шлюзов . Это делается через Nat outbound -

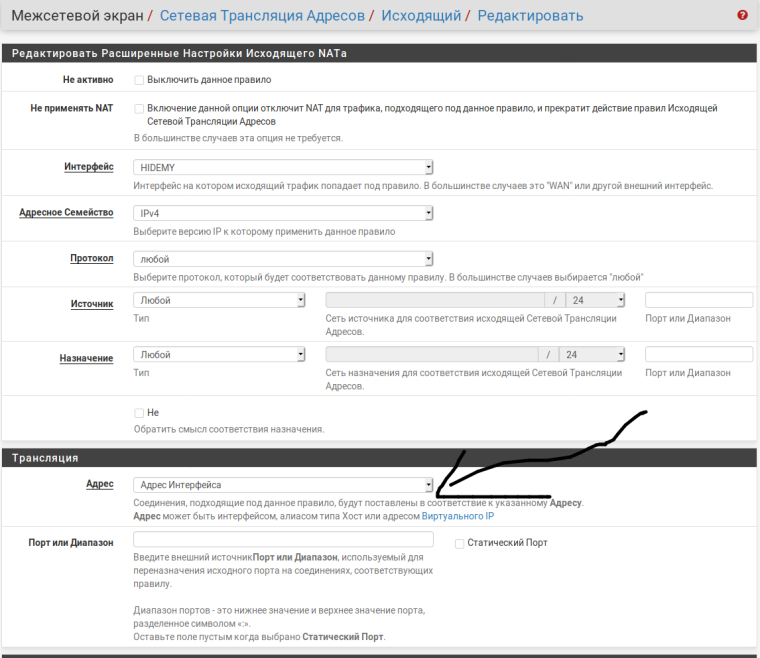

Не совсем понял, что в правиле надо поменять? тут указана трансляция адреса интерфейса.

Готов отблагодарить за помощь в решение этого дела :) -

@armrus

https://forum.netgate.com/topic/141021/%D0%BF%D1%80%D0%BE%D0%B1%D1%80%D0%BE%D1%81-%D0%BF%D0%BE%D1%80%D1%82%D0%B0-%D0%B2-%D0%B4%D1%80%D1%83%D0%B3%D0%BE%D0%B9-pfsensТут все разжевал

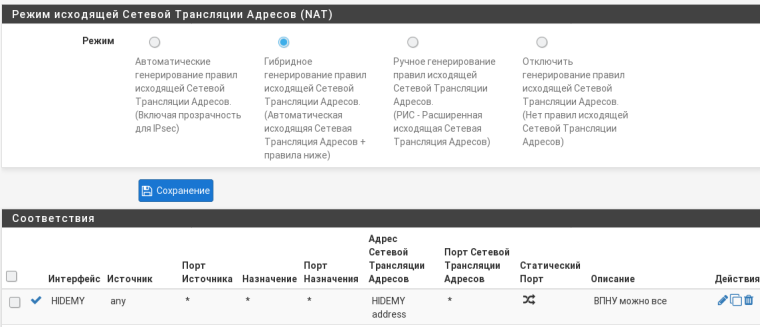

Первый нюанс - Nat outbound в режиме manual

Второй нюанс - как у Вас по стрелке ( все верно)

Все остальное см ссылку -

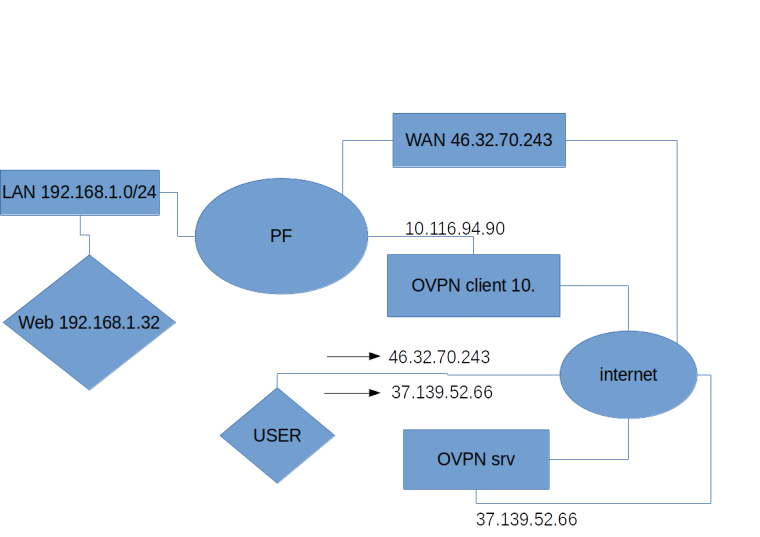

Так и не победил возврат ответа от сервера в клиент VPN (HIDEMY) при шлюзе по умолчанию WAN. Мне показалось перепробывал все на что хватило воображение с исходящим натом.

Временно воспользовался костыльной схемой, поставил шлюз по умолчанию HIDEMY и прописал статичный маршрут на WAN

С таким костылем работает как я хотел.

Таблица маршрутов теперь такая

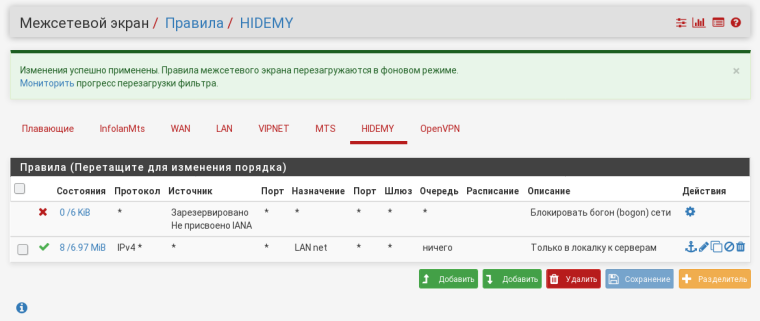

Для доступа к веб серверу сделал правило для VPN клиента

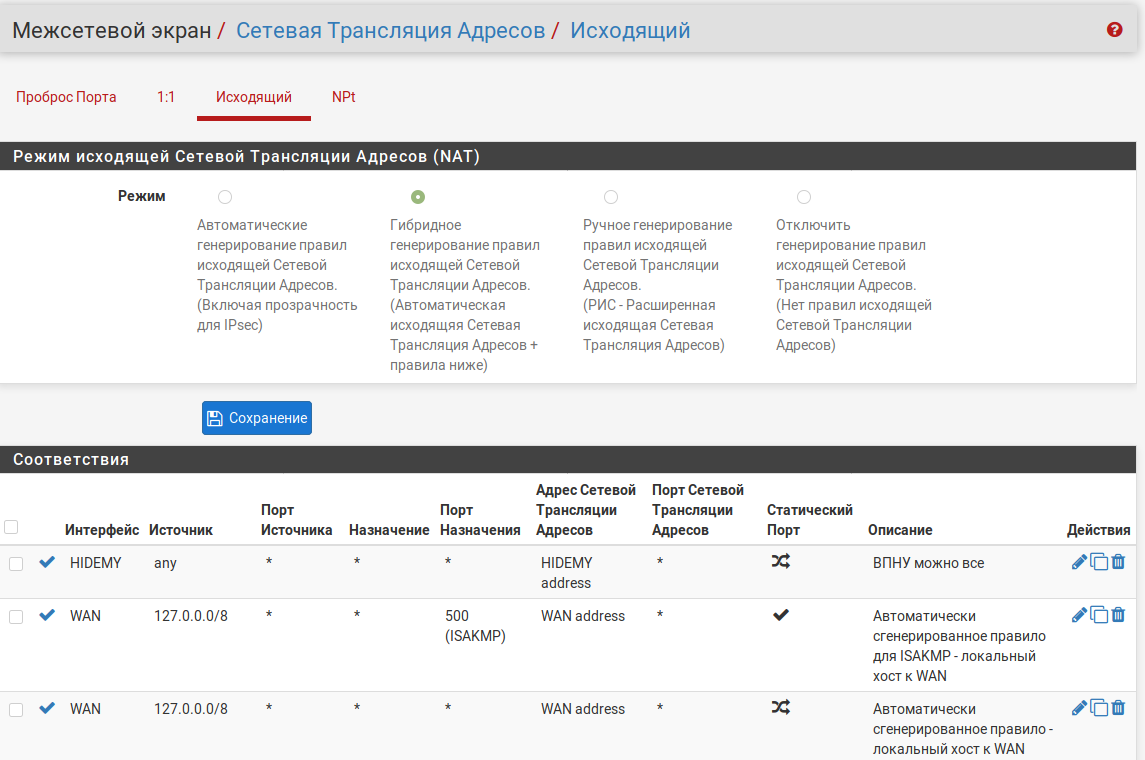

Для трансляции адресов правило исходящее

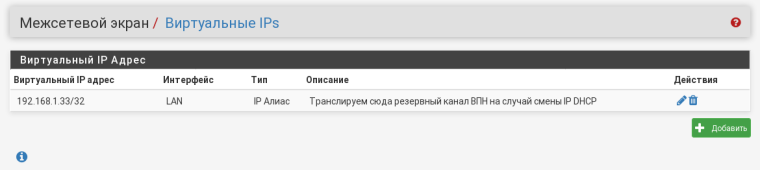

Если вдруг VPN сервер к которому у меня подключен клиент сменить мне IP по DHCP создал виртуальный IP

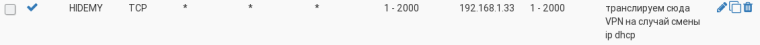

Пробросил на него порты с интерфейса HIDEMY (он же VPN клиент):

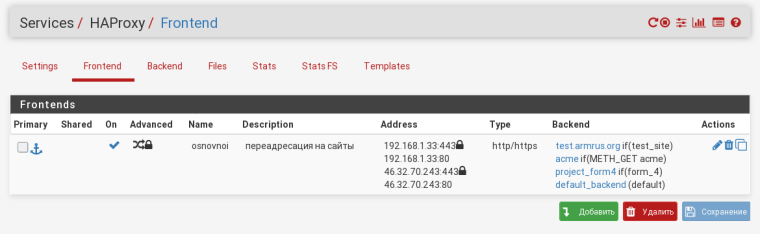

И подцепил виртуальный адрес к HAProxy через который работают мои веб серверы:

Теперь сайты доступны по двум IP адресам через WAN и VPN - УРА -

@armrus Всегда пользуйтесь tcpdump/ он же packet capture / , всегда можно увидеть , что вошло/вышло и где потерялось