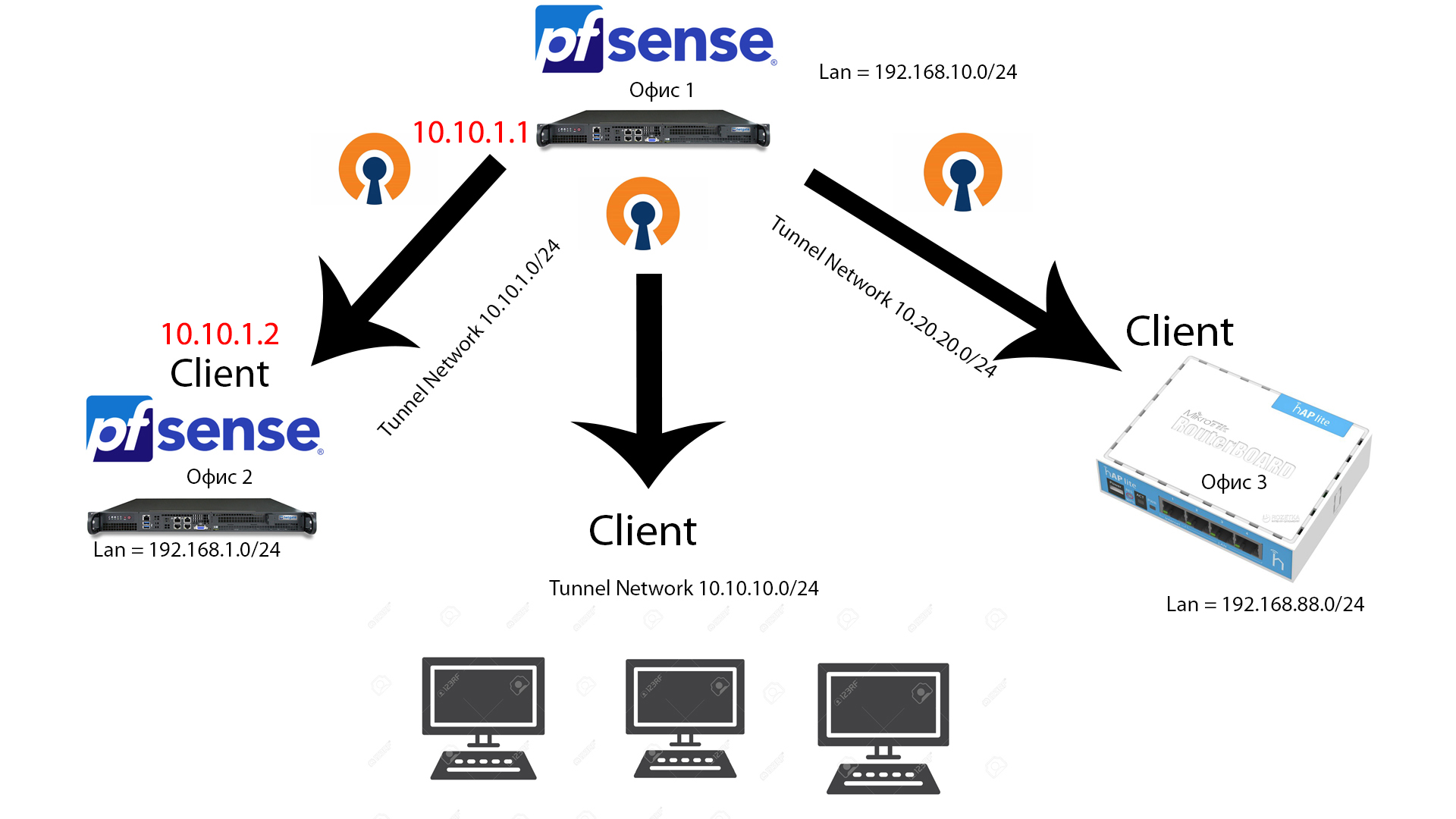

PfSense 2.4.4-RELEASE-p2 + Mikrotik

-

@Mister511

Имеется в виду ping из Web интерфейса

Я бы тоже порекомендовал использовать Packet capture или tcpdump , чтобы понять , где пакеты теряются -

@Mister511 Кстати,

Правила проверьте пож на интерфейсах , возможно , где-то блок может стоять -

@vladimirlind

14:49:36.802711 IP 10.10.1.2 > 192.168.10.250: ICMP echo request, id 22747, seq 5091, length 8

14:49:36.844755 IP 192.168.10.250 > 10.10.1.2: ICMP echo reply, id 22747, seq 5091, length 8

14:49:37.216011 IP 10.20.20.2 > 192.168.1.10: ICMP echo request, id 6499, seq 2425, length 36

14:49:37.216229 IP 192.168.1.10 > 10.20.20.2: ICMP echo reply, id 6499, seq 2425, length 36

14:49:37.304403 IP 10.10.1.2 > 192.168.10.250: ICMP echo request, id 22747, seq 5092, length 8

14:49:37.346351 IP 192.168.10.250 > 10.10.1.2: ICMP echo reply, id 22747, seq 5092, length 8

14:49:37.804719 IP 10.10.1.2 > 192.168.10.250: ICMP echo request, id 22747, seq 5093, length 8

14:49:37.846703 IP 192.168.10.250 > 10.10.1.2: ICMP echo reply, id 22747, seq 5093, length 8

14:49:38.215580 IP 10.20.20.2 > 192.168.1.10: ICMP echo request, id 6499, seq 2426, length 36

14:49:38.215769 IP 192.168.1.10 > 10.20.20.2: ICMP echo reply, id 6499, seq 2426, length 36

14:49:38.306701 IP 10.10.1.2 > 192.168.10.250: ICMP echo request, id 22747, seq 5094, length 8

14:49:38.348634 IP 192.168.10.250 > 10.10.1.2: ICMP echo reply, id 22747, seq 5094, length 8

14:49:38.808332 IP 10.10.1.2 > 192.168.10.250: ICMP echo request, id 22747, seq 5095, length 8

14:49:38.850155 IP 192.168.10.250 > 10.10.1.2: ICMP echo reply, id 22747, seq 5095, length 8

14:49:39.214939 IP 10.20.20.2 > 192.168.1.10: ICMP echo request, id 6499, seq 2427, length 36

14:49:39.215166 IP 192.168.1.10 > 10.20.20.2: ICMP echo reply, id 6499, seq 2427, length 36

14:49:39.309698 IP 10.10.1.2 > 192.168.10.250: ICMP echo request, id 22747, seq 5096, length 8

14:49:39.352356 IP 192.168.10.250 > 10.10.1.2: ICMP echo reply, id 22747, seq 5096, length 8Я так понимаю они доходят до 10.20.20.2

но 10.20.20.2 это интерфейс vpn на микротике -

@Mister511

Можно попробовать так сделать (пинг)- 192.168.1.10 > 10.10.1.1

- 192.168.1.10 > 10.20.20.1

- 192.168.1.10 > 10.20.20.2

- 192.168.1.10 > 192.168.88.x

на каком из тестов идет затык ?

-

@Konstanti

192.168.1.10 > 10.20.20.2 -затык

192.168.1.10 это хост (PC) -

This post is deleted! -

@Konstanti маршрут есть с 192.168.88.0 на 192.168.1.10 есть пинг

А вот на оборот нет -

@Mister511 said in PfSense 2.4.4-RELEASE-p2 + Mikrotik:

192.168.1.10 > 10.20.20.2 -затык

может, у микрота фаервольное правило на овпн висит

-

@vladimirlind тоже так думал, nat чистый rules тоже чистый

-

@vladimirlind 10.10.1.2 > 192.168.88.1: ICMP echo request, id 53656, seq 9, length 64

-

вы главное убедитесь с помощью Packet capture на интерфейсе ovpn сервера микротика, что пинги из 192.168.1.х уходит к 192.168.88.х

Пока не совсем ясно, где затык. Надо послушать трафик на всех интерфейсах по пути следования.Хотя мне кажется, что микротик не впускает. В обратную сторону ведь все пингуется.

-

@vladimirlind said in PfSense 2.4.4-RELEASE-p2 + Mikrotik:

Пока не совсем ясно, где затык

Ясность появится, если с 192.168.1.10 запустить tracert -d 192.168.88.X

-

@vladimirlind

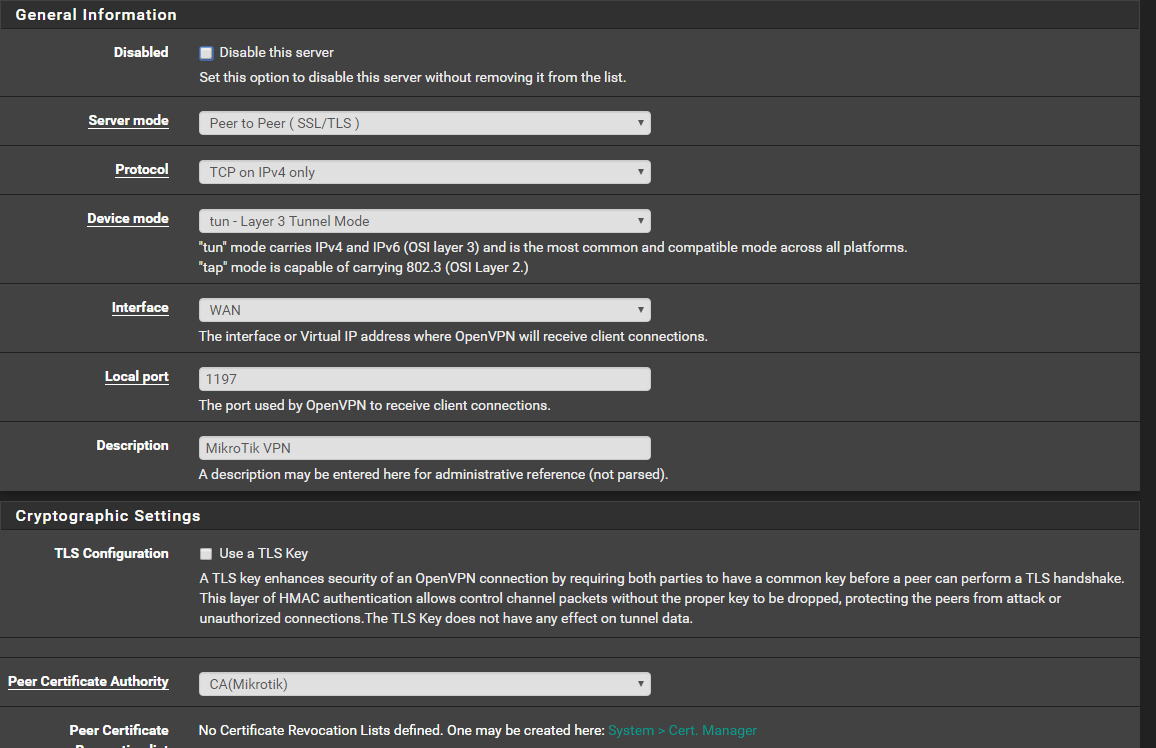

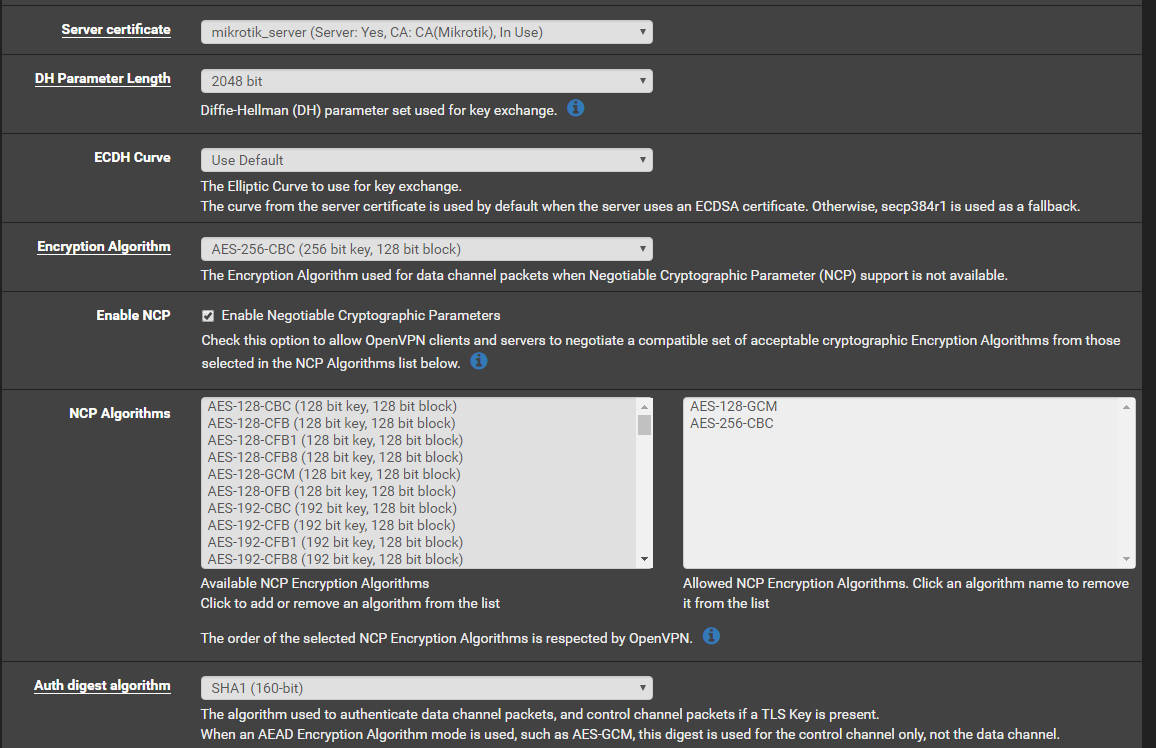

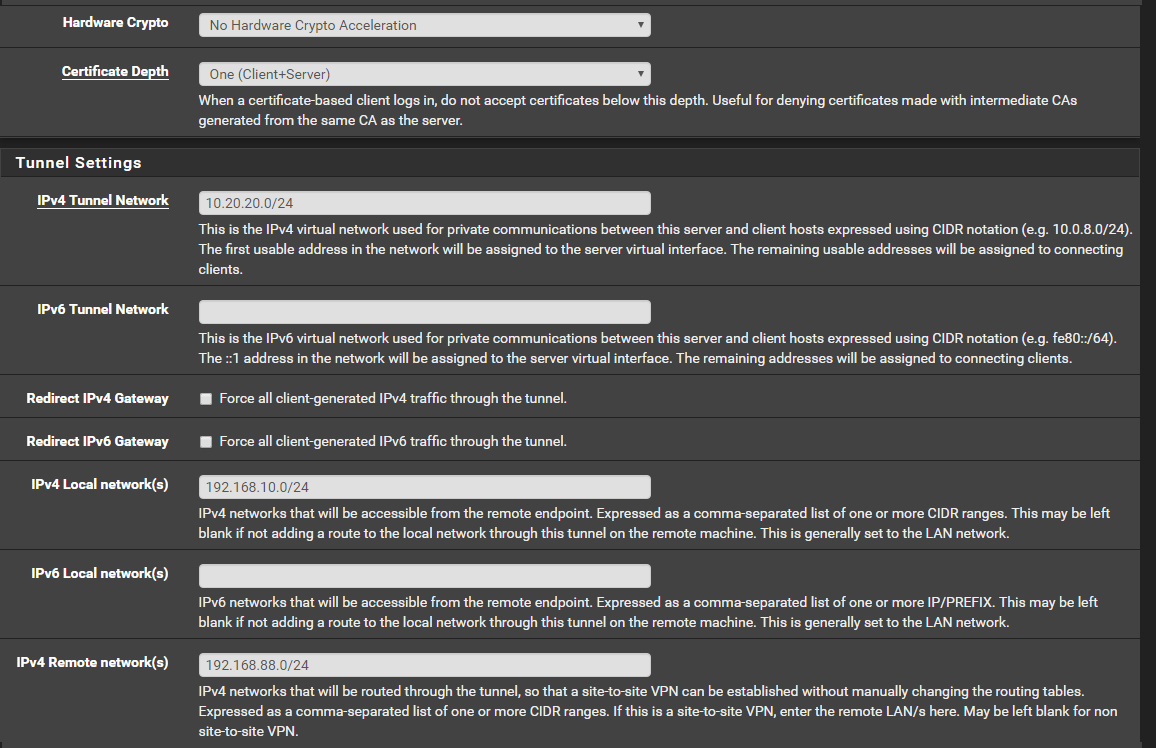

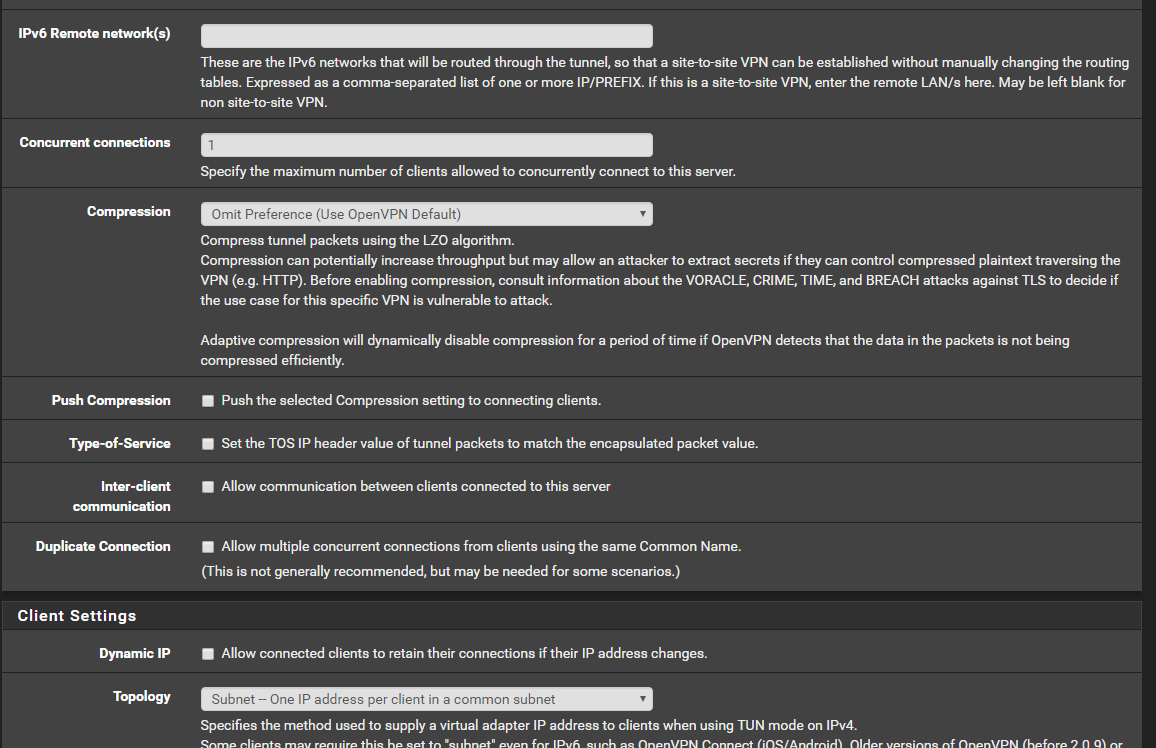

На всякий случай выложу настройки сервера микротика

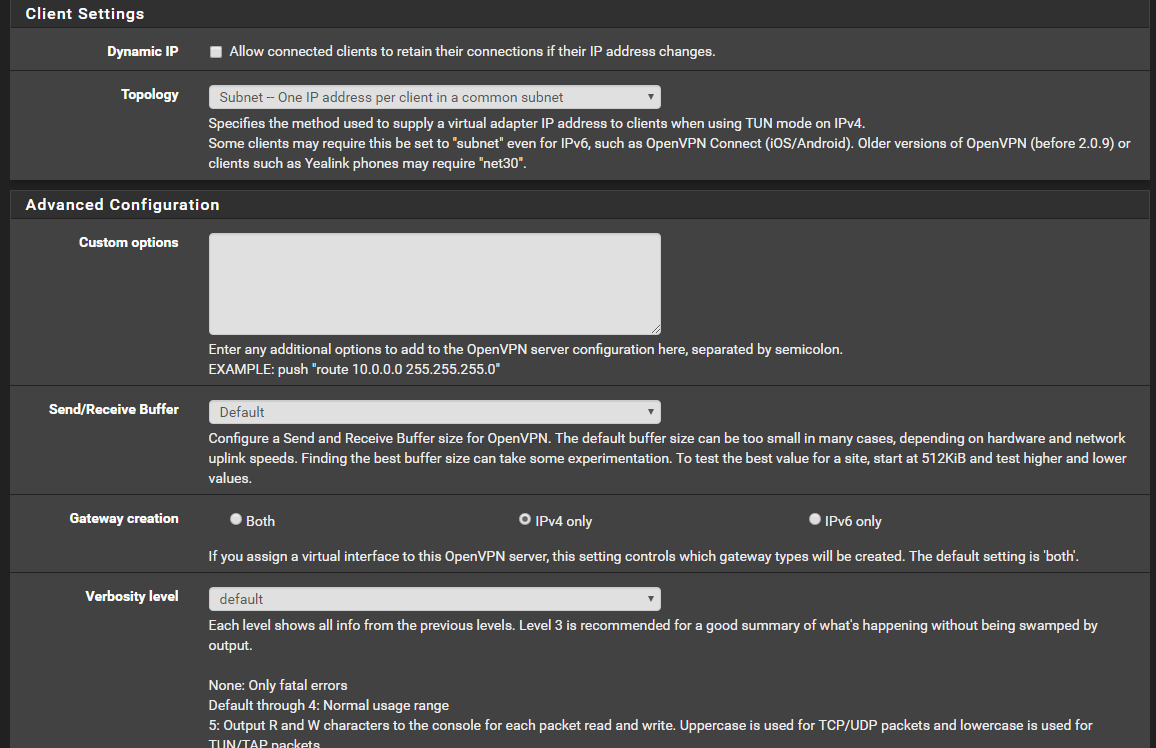

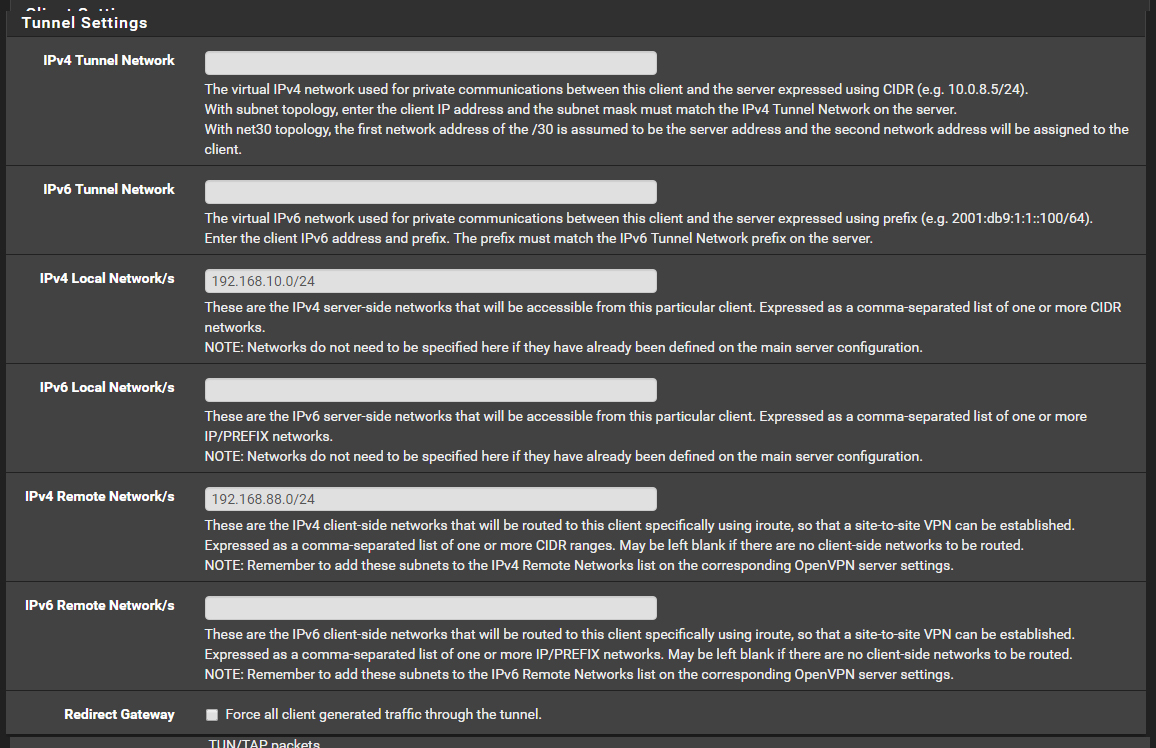

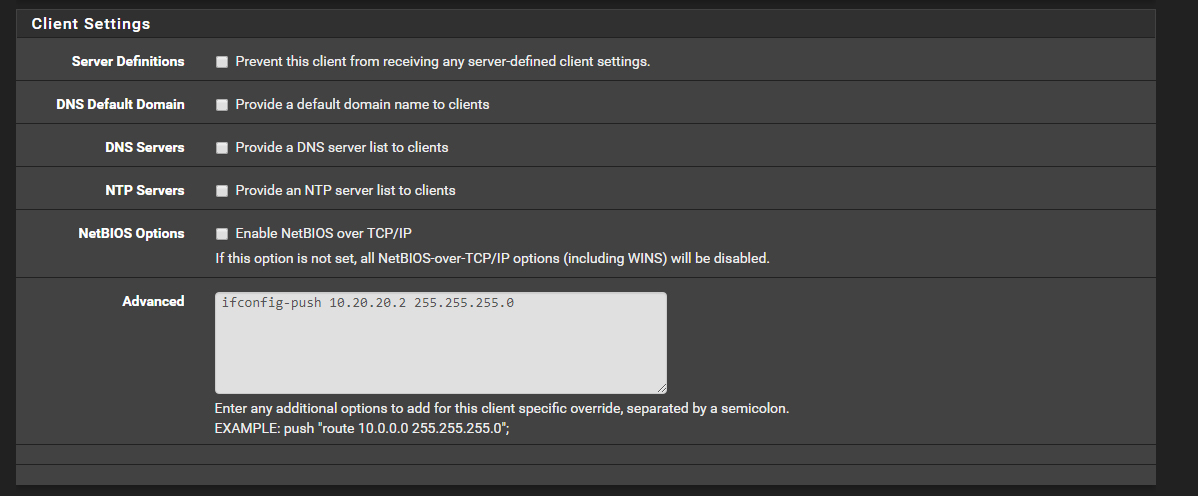

Client Specific Overrides

Если не прописать эти настройки в Client Specific Overrides то не будет пинга с сервера (192.168.10.0 на 192.168.88.0)

-

@werter

C:\Users\Admin>tracert -d 192.168.88.199Трассировка маршрута к 192.168.88.199 с максимальным числом прыжков 30

1 <1 мс <1 мс <1 мс 192.168.1.1

2 42 ms 42 ms 42 ms 10.10.1.1

3 * * * Превышен интервал ожидания для запроса.

4 * * * Превышен интервал ожидания для запроса.

5 ^C

-

У 192.168.88.199 шлюзом ДОЛЖЕН стоять ЛАН-адрес его МТ. Это так? Проверили?

Таблицу маршрутизации на пф в Офис 2 покажите

-

@werter

192.168.88.199 -это хост в сети 192.68.88.xПравильно ли я вас понял у хоста 192.168.88.199 шлюз 192.168.88.1 Если да, то так и есть

default 10.10.1.1 UGS 9596330 1500 ovpnc1

10.10.1.1 link#8 UH 0 1500 ovpnc1

10.10.1.2 link#8 UHS 0 16384 lo0

127.0.0.1 link#4 UH 3038 16384 lo0

192.168.1.0/24 link#2 U 6646462589 1500 vr0

192.168.1.1 link#2 UHS 0 16384 lo0

192.168.10.0/24 10.10.1.1 UGS 1333 1500 ovpnc1

192.168.10.250 10.10.1.1 UGHS 19104 1500 ovpnc1

192.168.88.0/24 10.10.1.1 UGS 191 1500 ovpnc1 -

@Mister511 said in PfSense 2.4.4-RELEASE-p2 + Mikrotik:

192.168.10.250 10.10.1.1 UGHS 19104 1500 ovpnc1

Лишнее. Он и так ,все к 192.168.10.0/24 в ovpnc1 заворачивает. Откуда этот роут взялся? Удалите его.

Получается, что пакет для 192.168.88.0/24 приходит на 10.10.1.1. Но далее 10.10.1.1 или не знает, куда дальше его отправлять или что-то (10.10.10.1 или МТ ) его блокирует .

Шальная мысль. Попробуйте перезагрузить все ТРИ железки. И попробовать снова.

-

@werter это уже ближе к ночи перегружу Uptime 71 Days PfSense

-

@werter пинги к 10.10.10.xxx (сервера для windows) все пингую и с микротика и с офиса 2

-

С самого пф (192.168.1.1) что-то в 192.168.88.0/24 пингуется?

Покажите скрины правил fw на ЛАН и VPN с пф (192.168.1.1)

Не увидел маршрут в 192.168.88.0/24 на пф в Офис1. Он же Центральный на вашей картинке?

Это с пф Офис 1 роуты?

10.10.1.0/24 10.10.1.2 UGS 0 1500 ovpns2

10.10.1.2 link#9 UH 5883580860 1500 ovpns2где 10.10.1.1 link#9 UHS 0 16384 lo0 ? Или туннель упал?

10.10.10.0/24 10.10.10.2 UGS 202324246 1500 ovpns1

10.10.10.1 link#8 UHS 0 16384 lo0

10.10.10.2 link#8 UH 5984845 1500 ovpns110.20.20.0/24 10.20.20.2 UGS 0 1500 ovpns3

10.20.20.1 link#10 UHS 0 16384 lo0

10.20.20.2 link#10 UH 0 1500 ovpns3127.0.0.1 link#5 UH 6078 16384 lo0

192.168.1.0/24 10.10.1.2 UGS 185056 1500 ovpns2

где 192.168.88.0/24 10.20.20.2 UGS X 1500 ovpns3 ?

192.168.10.0/24 link#1 U 1880130777 1500 em0

192.168.10.250 link#1 UHS 780 16384 lo0Покажите таблицу марш-ции на нем при всех поднятых впн. И скрины правил fw на ЛАН и VPN на нем же.