PfSense 2.4.4-RELEASE-p2 + Mikrotik

-

@pigbrother Дело в том что микротик видит всех! А вот его не видит один шлюз

-

@Mister511 Доброе утро

Давайте по порядку

1 Так визуально проблем не видно

2 Можете показать таблицы маршрутизации у обоих PF ?

3 Что такое - интерфейс PFSENSE_TO_PFSENSE ? -

@Konstanti

PF 1 (офис 1)10.10.1.1 link#9 UHS 0 16384 lo0

10.10.1.2 link#9 UH 569023585 1500 ovpns2

10.10.10.0/24 10.10.10.2 UGS 5031831 1500 ovpns1

10.10.10.1 link#8 UHS 0 16384 lo0

10.10.10.2 link#8 UH 116 1500 ovpns1

10.20.20.0/24 10.20.20.2 UGS 0 1500 ovpns3

10.20.20.1 link#10 UHS 0 16384 lo0

10.20.20.2 link#10 UH 0 1500 ovpns3

127.0.0.1 link#5 UH 340 16384 lo0

192.168.1.0/24 10.10.1.2 UGS 0 1500 ovpns2

192.168.10.0/24 link#1 U 181892781 1500 em0

192.168.10.250 link#1 UHS 0 16384 lo0

192.168.88.0/24 10.20.20.2 UGS 0 1500 ovpns3PF 2 (Офис 2)

default 10.10.1.1 UGS 289087569 1500 ovpnc1

10.10.1.1 link#7 UH 0 1500 ovpnc1

10.10.1.2 link#7 UHS 0 16384 lo0

127.0.0.1 link#4 UH 0 16384 lo0

192.168.1.0/24 link#2 U 588588426 1500 vr0

192.168.1.1 link#2 UHS 0 16384 lo0

192.168.10.0/24 10.10.1.1 UGS 52394 1500 ovpnc1

192.168.10.250 10.10.1.1 UGHS 779521 1500 ovpnc1

192.168.88.0/24 10.10.1.1 UGS 12 1500 ovpnc1 -

@Konstanti said in PfSense 2.4.4-RELEASE-p2 + Mikrotik:

Что такое - интерфейс PFSENSE_TO_PFSENSE ?

Интерфейс тунеля PF 1 и PF 2 без него не работает vpn ( пробовал отключать)

-

@Mister511 said in PfSense 2.4.4-RELEASE-p2 + Mikrotik:

10.10.10.2

Понятно почему офис2 не видит сети 10.20.20.0/24 - он про нее не знает

Хотя это не принципиально , у Вас шлюз по умолчанию OPENVPN

и зачем путь до хоста 10.250 на PF2 ?

По поводу PF_to_PF - странные правила на этом интерфейсеи еще вопрос

10.20.20. 1 пингует 10.20.20.2 и 192.168.88.X ? -

@Konstanti said in PfSense 2.4.4-RELEASE-p2 + Mikrotik:

и зачем путь до хоста 10.250 на PF2 ?

Он сам прописался я не прописывал!

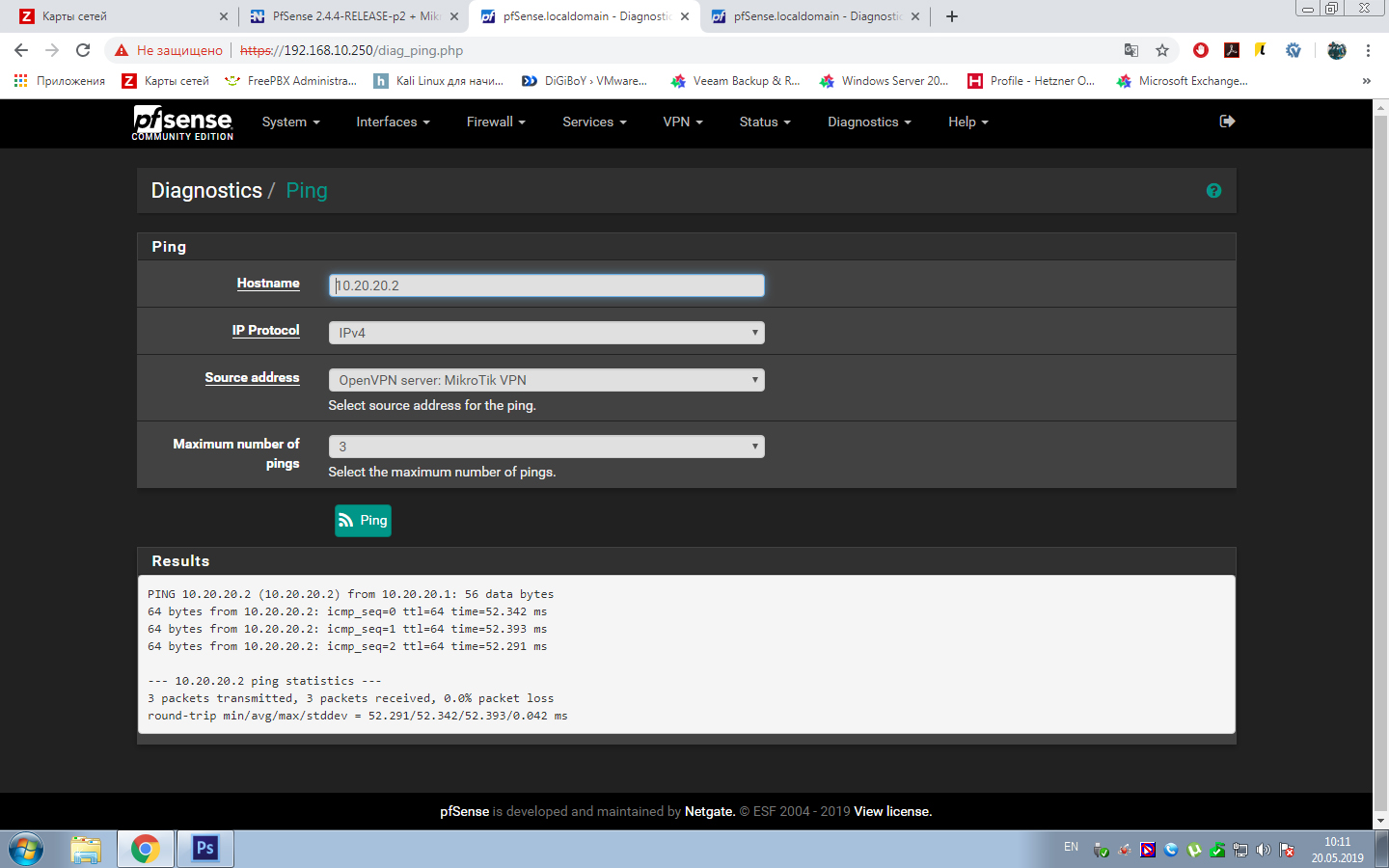

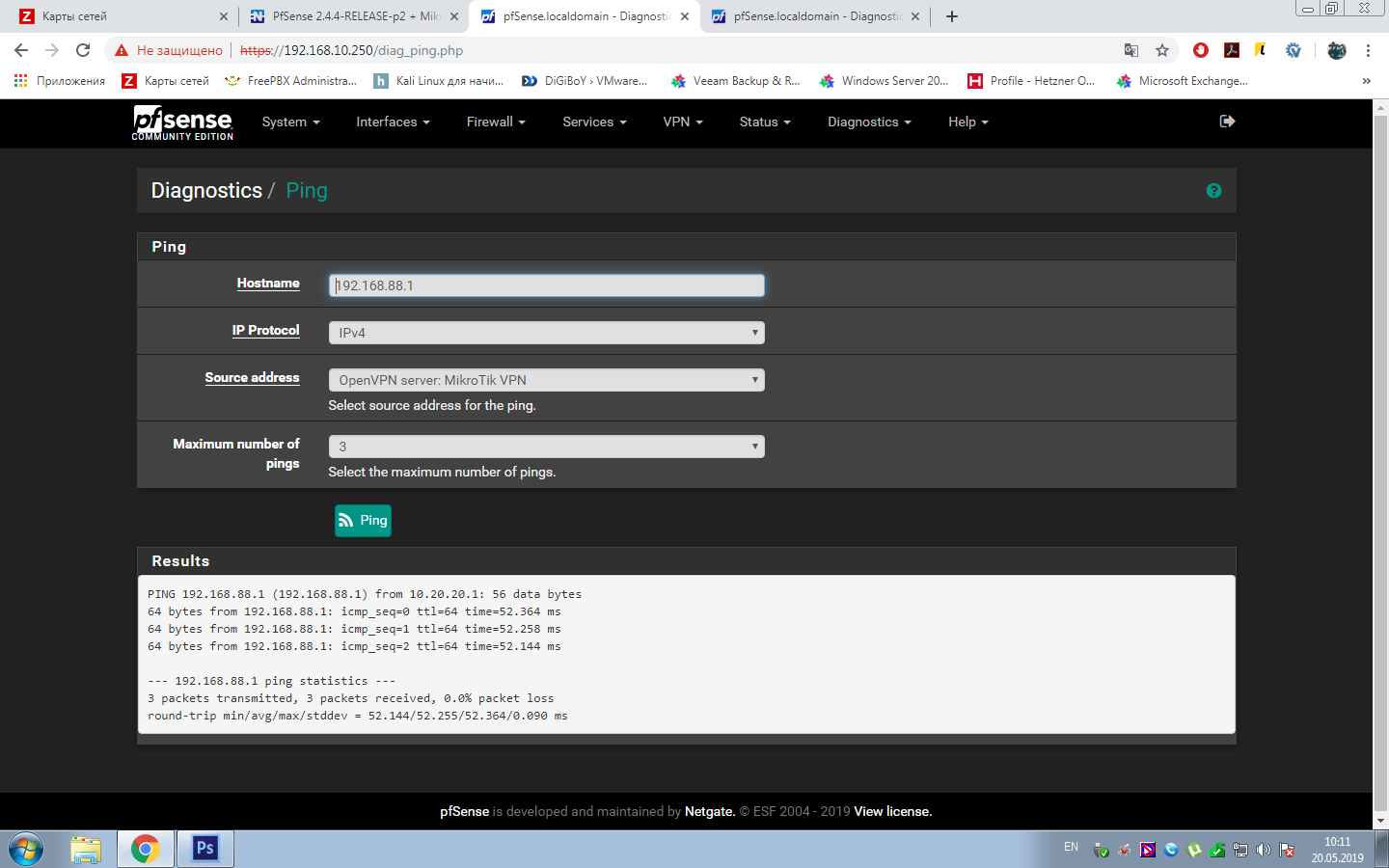

10.20.20. 1 пингует 10.20.20.2 и 192.168.88.X ?

-

@Mister511 Уже лучше

Т е связь PF1 <-> Mikrotik присутствует

и дело , получается , не в Микротике и не в PF1

Ради интереса , попробуйте на PF2 использовать исходящий NAT на интерфейсе PF_TO_PF, чтобы на PF1 приходили пакеты 10.10.1.1 , а не 192.168.1.X -

@Konstanti Вечером разберусь с этим интерфейсом обязательно отпишусь

-

@Konstanti @werter @vladimirlind Коллеги всем спасибо за помощь! Проблема решена!

Удалил интерфейс PfSense_to_PfSense (он остался от старого vpn)

Сейчас весь трафик во все стороны ходит!

Всем удачи

-

@Konstanti все же, есть не большая проблема) Как завернуть весь трафик через VPN?

-

@Mister511

На ЛАН указать в кач-ве шлюза ЯВНО созданный ранее VPN_GW. И оставить ТОЛЬКО это правило. Остальные - откл.P.s. В опенвпн присутствует спец. директива, к-ая "сообщает" клиенту заворачивать ВЕСЬ трафик в туннель. Вкл. ,ес-но, на сервере.

-

@werter said in PfSense 2.4.4-RELEASE-p2 + Mikrotik:

Вкл. ,ес-но, на сервере.

Вы о "Redirect Gateway" на сервере?

Если да, то как ни странно это может показаться, это возможно без включения Redirect Gateway на сервере.

Достаточно redirect-gateway def1 в конфиге клиента. -

Директивы, к-ые сервер push-ит клиентам можно использовать непсоредственно на клиентах без push со стороны сервера.

Если у вас нес-кодесятковклиентов, то push-ить удобнее ЦЕНТРАЛИЗОВАНО на стороне сервера.

Что ж тут странного ) -

@werter said in PfSense 2.4.4-RELEASE-p2 + Mikrotik:

то push-ить удобнее ЦЕНТРАЛИЗОВАНО на стороне сервера.

С тем, что push-ить можно практически все должен быть знаком каждый, использующий OpenVPN.

Просто утверждение, что

@werter said in PfSense 2.4.4-RELEASE-p2 + Mikrotik:

Вкл. ,ес-но, на сервере.

Можно интерпретировать так, что без включения на сервере это работать не будет.