Chiarimento DMZ

-

alla DMZ ho collegato un NAS con il seguente IP 192.168.2.128, si riesco a pingare tranquillamente il gateway DMZ.

Però ora che ci penso, credo di non avere impostato nessun gateway nel NAS, può essere questo il problema? -

prova ad impostarlo, ammesso che sia configurato per rispondere ai ping dovrebbe farlo.

puoi anche rimuovere quella regola del synology che non serve più -

Ho impostato il gateway sul nas e ora funziona tutto, anche senza eliminare la regola del synology

-

ottimo, si la regola del synology non e' causa del problema ma ora che il nas è nell'altra rete non ti serve più

-

ok elimino la regola, quindi ora il nas è collegato ad internet, se voglio che non sia collegato ad internet devo portare

la regola sulle regole della DMZ? -

in teoria l'interfaccia DMZ e' bloccata verso internet di default se non hai messo nessuna regola, comunque si la sposti sull'interfaccia DMZ mettendo ovviamente il nuovo ip che hai assegnato al nas

-

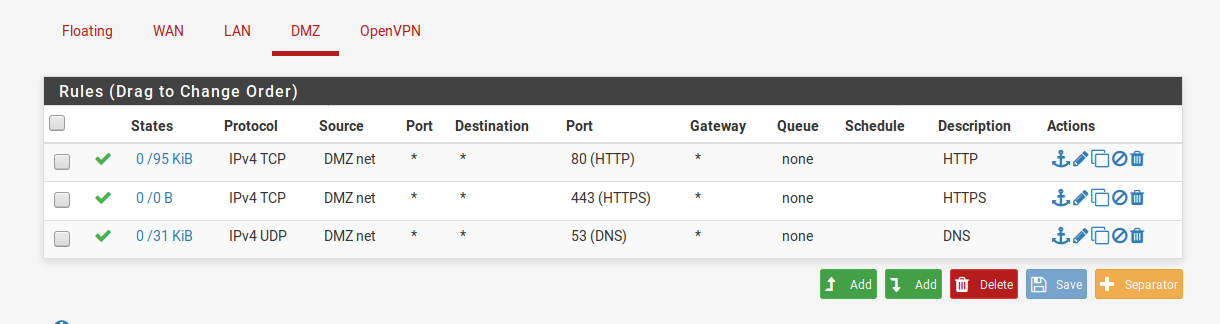

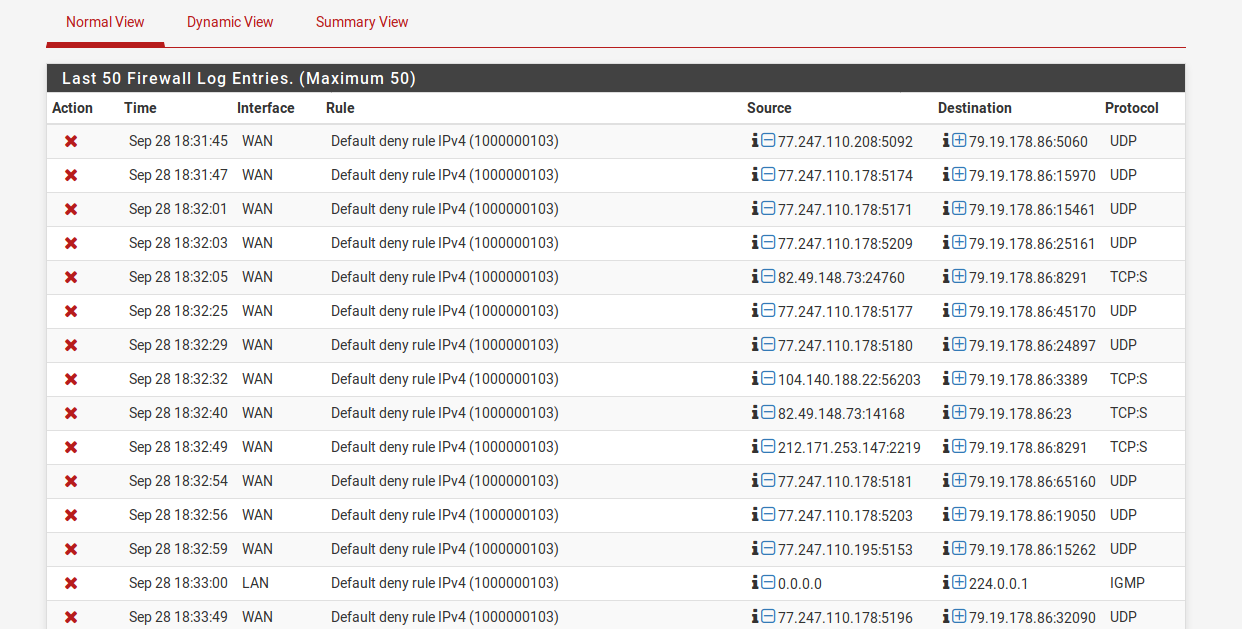

Ho collegato alla DMZ un notebook per testare la connessione internet, ho provato molte regole, però il notebook non esce

in internet, non capisco dove sbaglio. Allego uno screenshot dell'ultima prova.

-

le regole sono giuste, il minimo per navigare

potrebbe essere più un problema di come hai configurato il notebook visto che non hai il dhcp abilitato, controlla anche il log del firewall eventualmente -

nel notebook ho impostato come gateway l'ip della DMZ, mentre come DNS ho provato sia con l'ip della Lan che con quello della DMZ.

Il log credo che non riesco ad interpretarlo.... -

indirizzo ip da assegnare al notebook deve essere compreso tra 192.168.2.2 e 192.168.2.254

subnetmask 255.255.255.0

gateway 192.168.2.1

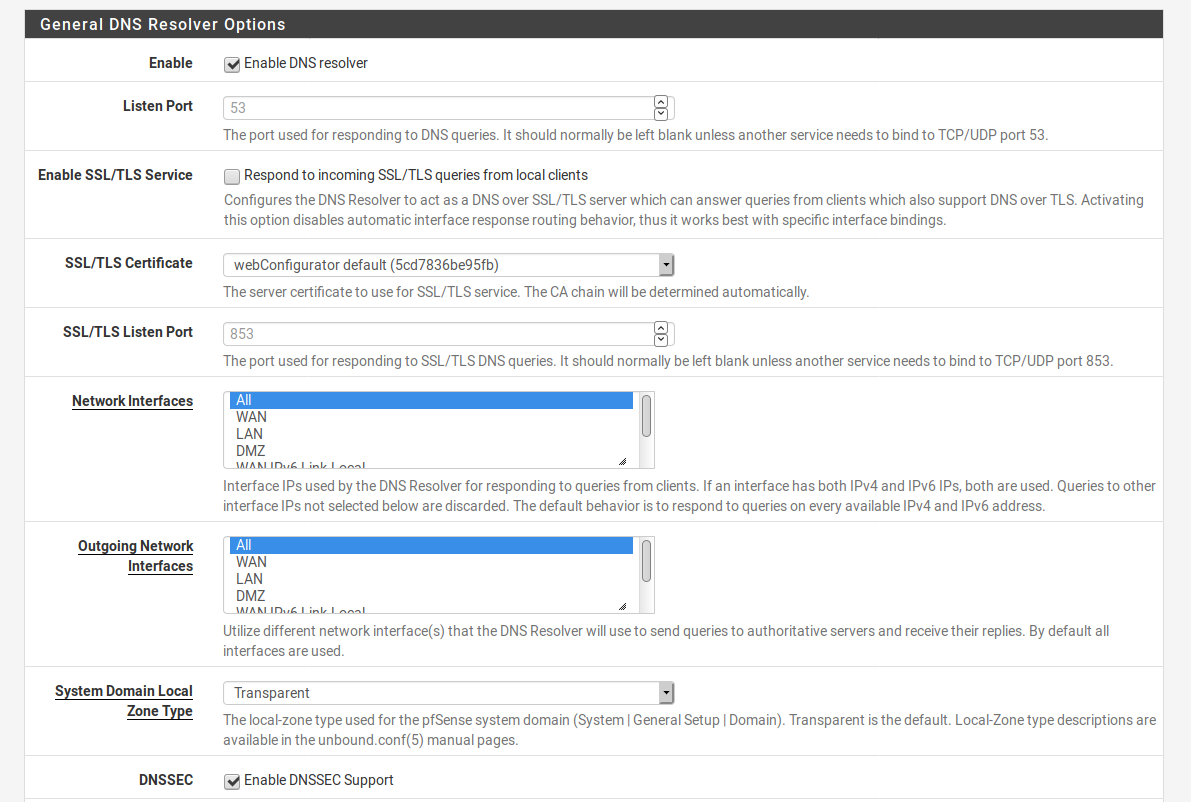

dns 192.168.2.1controlla dns forwarder o dns resolver (non so cosa usi) fa uno screenshot eventualmente

-

il notebook è impostato come dici tu

dns forwarder è disabilitato, quindi resta dns resolver

-

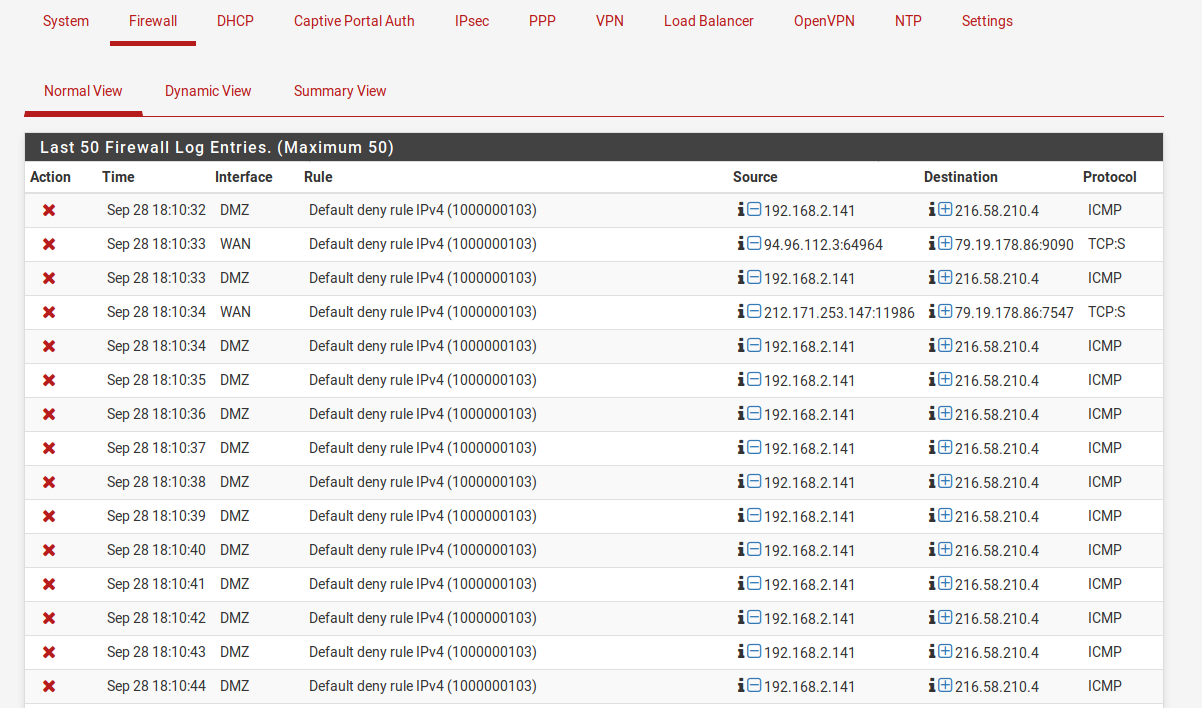

prova a navigare e a fare uno screenshot di

Status \ System Logs \ Firewall \ Normal View -

-

se stavi cercando di fare un ping devi creare una regola che lo permetta

il dns funziona perchè www.google.it e' stato correttamente identificato come 216.58.210.4

-

ho messo anche la regola del ping (che ora ho tolto) ma comunque non pinga...

-

e da LAN riesci a pingare?

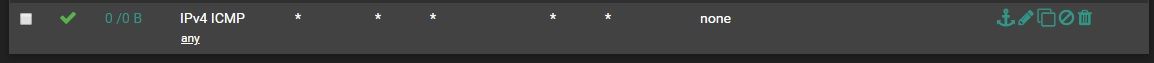

comunque rimetti la regola del ping , riprova a navigare e rifai lo screenshot, da li vedo solo che il firewall ha bloccato il tuo ping per mancanza della regola icmp -

Dalla lan riesco a pingare il notebook, mentre dalla DMZ pingo solo il gateway 192.168.2.1, allego lo screeshot con la regola icmp

-

non c'e' niente neanche qui, non ho idea

non riesci a pingare neanche l'ip 8.8.8.8 ad esempio? -

no non pingo nemmeno 8.8.8.8, inoltre ho abilitato il DHCP su DMZ, il notebook prende l'IP e il gateway ma comunque non naviga. Ho creato anche una regola sulla lan per permettere l'accesso alla DMZ e funziona.

Mica bisogna fare un NAT oppure una cosa simile? -

no assolutamente, per uscire e navigare nn devi fare NAT, ma mi chiedo cosa hai in quella interfaccia Openvpn che ho visto in una foto precedente. potresti avere problemi di routing se hai smanettato troppo in giro