Проброс порта в тунель OpenVpn

-

Не совсем понятно , как у Вас настроена маршрутизация к удаленной сети

Если бы все было настроено корректно , весь трафик до удаленной сети по умолчанию уходил бы в туннель , без "танцев с бубном"Или поясните на картинке , как у Вас все организовано

-

Здравствуйте! Думаю, у вас проблема, похожая на таковую в этой ветке

Тогда можно попробовать помимо port-forwarding'ов на IP в сетях C и D, еще и скрывать адрес источника подключения в сети интернет посредством Outbound NAT правила на Openvpn интерфейсе сервера - то есть все, что приходит из сети интернет (any) на такой-то порт таких-то IP в сетях C и D натить к IP адресу интерфейса openvpn сервера. У асусов на сторонах C и D есть маршрут к IP интерфейса openvpn сервера - так что трафик должен вернуться к серверу. Натиться будет не только адрес назначения, но и источника.

Добавлю, что интерфейс опенвпн на сервере должен быть назначен (assigned) и redirect-gateway, равно как и другие маршруты на клиенте больше не понадобятся, так как адреса источников всего трафика, приходящего через туннель по правилу порт-форвардинга, будут отнатированы к адресу опенвпн интерфейса, маршрут к которому виндовс клиент и так знает.

-

@Pupsoid

Зачем порт форвардинг в Вашем случае?

ТЗ полностью и с картинками давайте. -

-

@Pupsoid При такой схеме смотрим сообщение номер 3

Только через исходящий НАТ будет работать проброс портов -

@Konstanti при этом весь трафик будет идти через сенс?

-

@Pupsoid

Я не знаю , какие у Вас настройки туннеля для всего остального трафика , но чтобы успешно пробросить соединение на порту 2225 Вам надо использовать исходящий НАТ для порта 2225 на openvpn интерфейсе сервера 213.183.Если у Вас без проброса все работает нормально , то ,добавив проброс, ничего поменяться не должно.

-

@Konstanti настройки тунеля all pass..... по поводу Outbound NAT правила, можете ткнуть меня мордой в инструкцию какую нибудь? буду заранее очень благодарен, всё в продакшене и работает как надо, боюсь что нибудь сломать

-

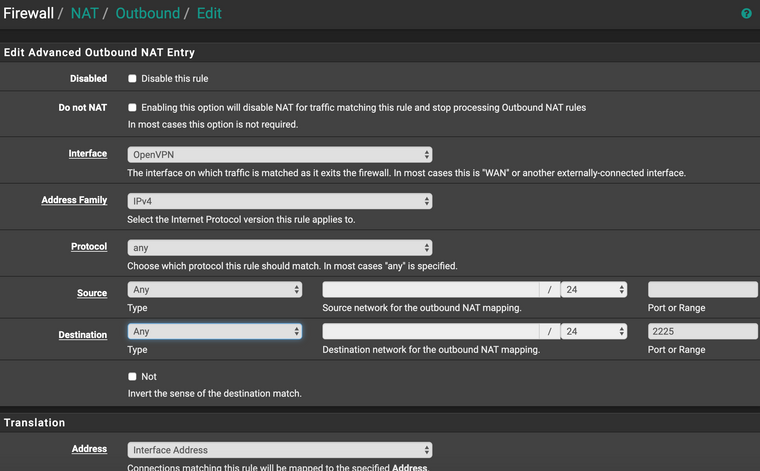

@Pupsoid Навскидку , как-то так

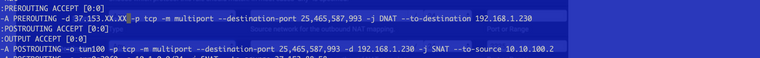

если дружите с iptables , то логика должна быть такой

где , prerouting - проброс

postrouting - исходяший NAT для проброшенного трафика

-

@Konstanti спасибо мил человек! всё работает как было задумано!

-

Стоп-стоп.

Если нужно дать доступ моб клиентам к серверу, к-ый ТОЖЕ подключен к этому же пф по впн достаточно выдавать моб клиентам при подключение маршрут в сеть 192.168.40.* (или к одному хосту в 192.168.40. , если этого хватит ). И далее правилами fw на интерфейсе Openvpn разрешить доступ моб клиентам к 192.168.40.* (можно на время разрешаить все-всем интерфейсе Openvpn )Или моб клиенты не по впн подключаются? О, я бы не выставлял наружу порт просто так. Это крайне опрометчиво. Пусть моб клиенты подкл по впн. Тогда и костыль для проброса не нужен будет. Это гораздо безопаснее.

-

@werter это не совсем мобильные клиенты, это навигационное оборудование, примерно 2000 машин шлют свое местоположение, по этому только порт наружу, и он защищен

-

@Pupsoid

Что-то из webworxshop.com/self-hosted-gps-tracking-with-traccar-and-home-assistant , www.unixmen.com/install-opengts-tracking-system-linux-mint-17/ ? -

@werter нееее, русский, старый-добрый Автограф https://www.tk-nav.ru/