Pfsense multi lan gateway

-

Bonjour,

Quelles sont tes règles de FW sur l'interface lan ?

-

Merci pour votre reponse.

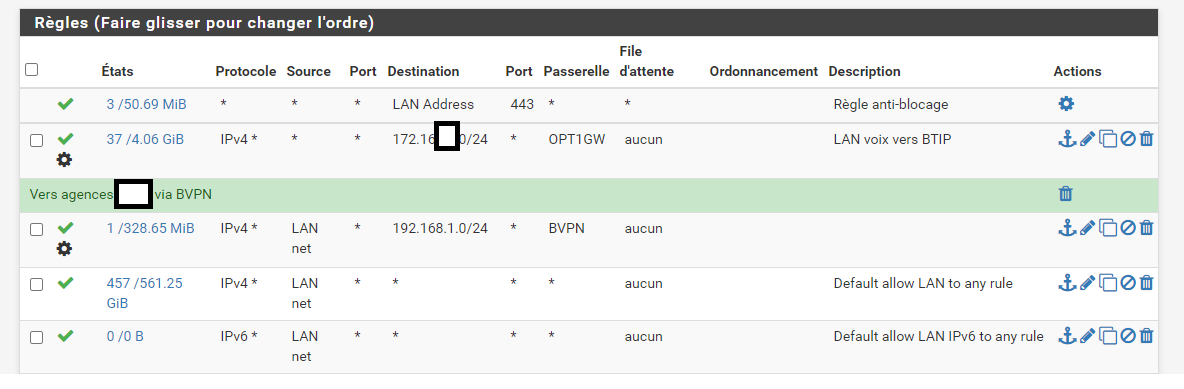

Elles sont vraiment très très simple :)

-

Bonsoir,

Je vais peut être enfoncer une porte ouverte; mais, la 3ème ligne, celle avec 192.168.1.0/24 en destination ne sert à rien ET ce n'est pas une route statique, simplement une règle de FW.

Tu peut donner une route statique à un client de 2 façons :

1/ Ajout d'une route sur le client (ex: winX avec un route add)

2/ Ajouter une static route sur Pf (dans system | routing )Bonne soirée

-

En effet mais c'est une règle de FW qui décrit la passerelle par laquelle le flux passe.

ce n'est pas une route statique, je suis bien d'accord.

Et ce design me semble un peu compliqué si on le compare à un tunnel IPSec établi directement depuis pfSense plutôt qu'avec une VPN gateway dédiée.

Surtout que cette gateway en 192.168.0.251 est sur le même subnet que le client en 192.168.0.0/24 Quel intérêt de passer par pfSense ?Design réseau étrange qui ne doit, pour moi, pas bien fonctionner.

-

Merci pour vos retours.

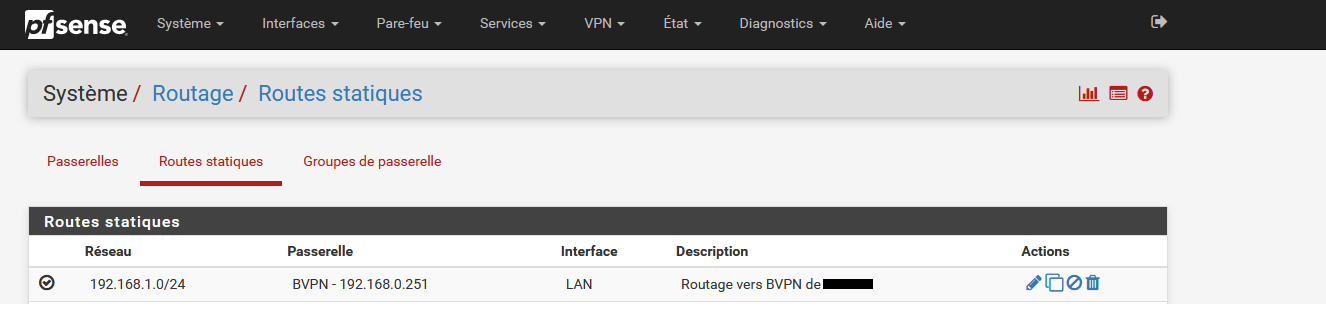

Bien entendu j'ai également une route statique comme évoqué dans mon schéma et cela en plus de la règle de FW :

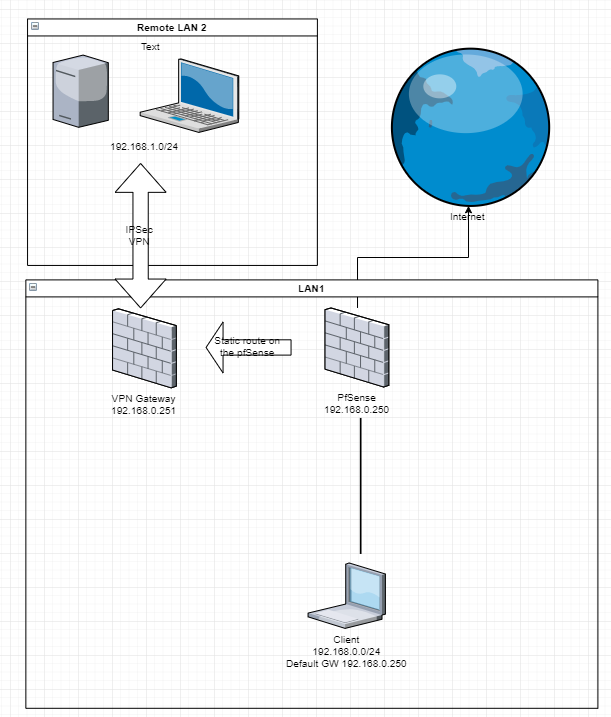

Je vous concède que le schéma est peu conventionnel avec les deux passerelles dans le même subnet mais je fais avec l'existant. La passerelle 192.168.0.251 est un routeur mise à disposition par Orange pour l'acces uniquement VPN aux autres sites. L'idée est de mettre le pfSense en passerelle par defaut sur les clients pour orienter les flux vers internet ou vers les autres sites.

-

De toute évidence, tu n'as pas compris le problème: comme 192.168.0.251 est sur le même subnet que le client en 192.168.0.0/24, il n'y a aucune raison de traverse par 192.168.0.250 pour y accéder.

Cette partie du design réseau (en gros le plan d'adressage) n'est vraiment pas bien du tout !De plus, je soupçonne que la description même est erronée puisque tu parle de mettre en direct 192.168.0.251 en default gateway, donc ça ne passerait pas vie pfSense.

Bref, ce n'est pas clair, même sans commenter le fait que tout ça, de ton point de vue, c'est "le LAN".

-

Et donc il est possible que et pfSense et la gateway IPSec soient 2 équipements sur le même LAN. pfSense est la route par défaut.

Note bien que ce n'est pas exactement ton schéma...Dans ce cas, tu est confronté à un problème de route asymétrique puisque si tu passes bien pas pfSense à l'aller, au retour la gateway qui connait l'IP source (sur le même LAN) ne renvoie pas à pfSense.

ça peut se régler avec des options manuelles de NAT ou en ajoutant des règles floatantes comme décrit ici:

https://docs.netgate.com/pfsense/en/latest/book/routing/static-routes.html -

Le cas de figure présent est assez fréquent.

Exemple, Orange fourni un VPN entre 2 sites avec un routeur de chaque côté, puis par la suite, la société veut une (nouvelle) liaison internet avec un firewall ... car elle n'adhère pas au traditionnel 'accès central' à Internet d'Orange.

Donc quelle passerelle indiquer aux PC du LAN, puisqu'il y a 2 routeurs (le firewall et le routeur vpn) ?

Bien évidemment

- on indique au PC la passerelle = au firewall

- dans le firewall, on ajoute une route vers le 2ième site via le routeur VPN

- et on a nul besoin d'une règle dans le firewall pour accès aux 2ième site.

Pour assurer le coup, on peut ajouter sur chaque PC la route idoine et permanente (route -f ADD ....) cf G + 'ss64 route'.

Bien que le firewall retourne le changement de route aux PC, je préconise que chaque PC dispose de la route, même si c'est à faire sur chaque machine ...

Perso,

en 1, je commencerai par tester sur un PC ce qui se passe avec la route ajoutée. Ce n'est pas top d'avoir à le faire sur tous les PC mais si cela stabilise ce sera un pas ...

en 2, je choisirai l'évolution selon les possibilités ...Soit le lien VPN subsiste et alors il faut une interface supplémentaire au firewall et une modification d'adressage, ...

Soit le lien VPN peut sauter, et il peut être remplacé par un firewall sur le site 2 et un lien VPN est remplacé par un IPSEC entre les 2 sites, c'est la meilleure solution ...

-

@chris4916 Merci !!!

Je viens de suivre la documentation à la lettre pour la partie Firewall / Rules et Firewall / Floating et ça marche impeccable.

Plus de coupure dans les transferts de fichier ou connexion RDP.

Merci pour votre aide.@jdh Oui il s'agit bien d'un BVPN Orange :)

Ajouter les routes en local sur les postes clients cela fonctionne (je l'ai déjà fait en test) mais par contre je trouve cela très contraignant, notamment car nos collabs se déplace beaucoup sur tous nos sites, donc impossible de mettre des routes locales persistantes. Merci pour votre temps en tout cas. -

Dans le lien indiqué, il est peu souligné que, le 'bypass firewall rules' n'est adapté qu'à du trafic TCP !

Dans le lien indiqué, il n'est pas précisé que le 'ICMP redirect' est le fonctionnement normal et standard quand il y a plusieurs routeurs (le firewall est un routeur filtrant).

En standard, un routeur/firewall avec une route statique, fournit la route par 'ICMP Redirect'. Ce fonctionnement est standard (= quelque soit le firewall) et fonctionne normalement bien.

Mais il est à recommander d'éviter un tel schéma ...

Le plus simple et direct est d'avoir 1 pfsense sur chaque site et un VPN Ipsec entre les 2 sites via leur accès direct à Internet. (Cela a le défaut de permetre au site 2 d'avoir son propre accès Internet normalement).

Quand le lien VPN fourni est encore trop engagé, on peut raisonner différemment :

Situation initiale :

- Site 2 : 192.168.2.0/24 = accès à réseau 192.168.1.0/24 (Site 1)

- Site 1 : 192.168.1.0/24 = accès à réseau 192.168.2.0/24 (Site 2)

Situation nouvelle :

- Site 2 : 192.168.2.0/24 = accès à réseau 192.168.1.0/24 et 192.168.3.0/24 (Site 1)

- Site 1 : le routeur reçoit une adresse en 192.168.3.x et est connecté à une interface ethernet du firewall en 192.168.3.y. De plus le routeur reçoit une route vers 192.168.1.0/24 via 192.168.3.y. (Tous matériels en 192.168.1.0/ a pour passerelle le firewall !).

Cette modification peut être faite aisément par Orange et permet de brancher le routeur sur sa propre interface ethernet dédiée. Le routage est simple et basique, et on peut de plus filtrer le trafic entre 1.0 et 2.0 (attention à bien autoriser le trafic vers 3.0 et à ajouter la route statique 2.0 via 3.x).

Si on dispose d'une interface ethernet dispo, c'est facile à faire et Orange peut le réaliser rapidement. (Cela évite le réglage 'bypass filter rule' qui est mauvais puisque non naturel !)

-

@jdh Quelle patience ... perso, je ne l'ai plus ...

Bonne soirée all