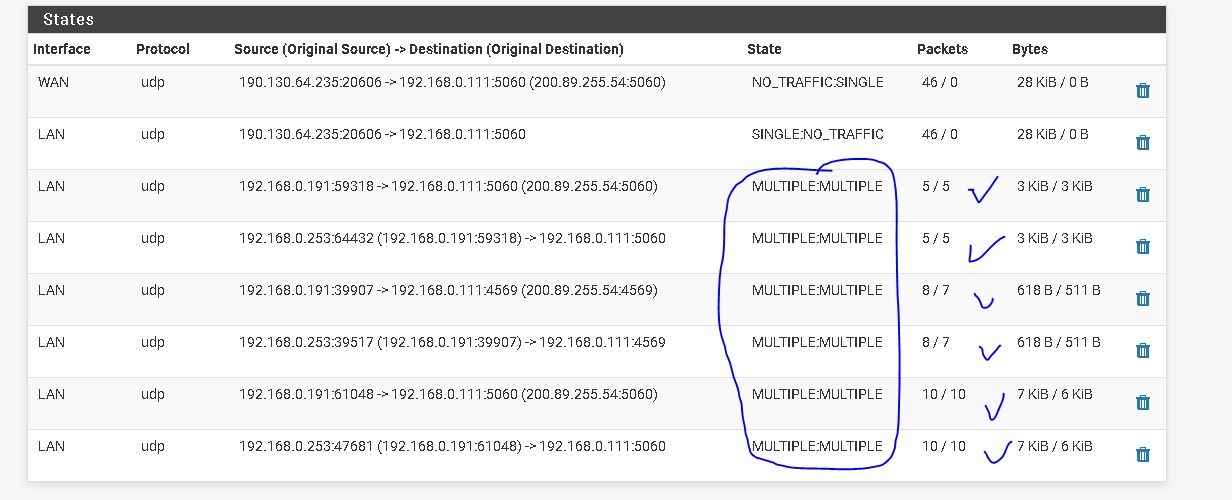

falla NO_TRAFFIC:SINGLE

-

hola, necesito su ayuda.

tengo mi firewall pfsense y dentro de su red tengo un PBX elastix con extenciones. tengo 1 creado como sip y otra como iax. la configuracion de nat e ip publica para conectarme correctamente estan configuradas.

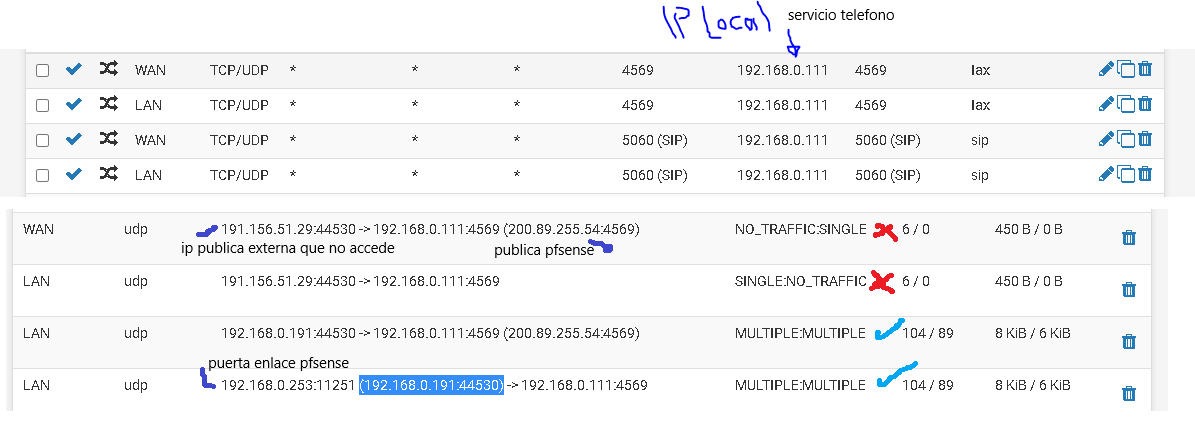

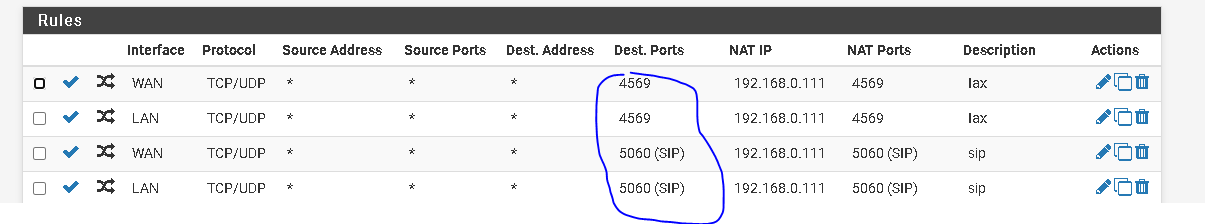

ahora como uso los puuertos 5060 sip, 4569 iax, 10000-20000 rtm ya los abri en nat para acceder a mi pbx que una ip local 192.168.0.111.

quiero configurar esto para extenciones remotas , por software zoiper funciona correctamente conectandome por mi red local o apuntando a mi ip publica pero todo esto dentro de mi red local.

ahora cunado cambio mi conexion a otra ip no funciona no sale el trafico .

configure opciones avanzadas Network Address Translation con nat pure , nat+proxy falla.

configure reglas de salida como manual y automatico tambien falla.

es como si mi pfsense bloqueara el trafico de salida pero tengo habilitado ya reglas de salida con los puertos y la ip del pbx192.168.0.111 pero no funciona.

el estado arroja no trafico , pero con conexion dentro de la misma red funciona.

ayuda porfavor . soy algo nuevo en este tema y no se como solucionarlo.

-

Revisa:

https://docs.netgate.com/pfsense/en/latest/routing/connectivity-troubleshooting.html

https://docs.netgate.com/pfsense/en/latest/nat/port-forward-troubleshooting.html

-

Gracias por tu ayuda pero lamentablemente sigo igual .

miro los 2 link realice varias pruebas inclusive quedándome sin internet pero aun sigo sin poder arreglarlo.

Actualmente a sobre el firewall tengo un servidor de correo y cámaras web funcionando por puertos diferentes. con la misma configuración y funcionan correcto.

no se si tenga pfsense problemas para conexion externa a servicio de PBX en mi caso manejo una planta telefonica asterix y lo que quiero es conectarle a una extencion SIP o IAX cualquiera de las 2 pero de momento externamente no funciona . localemnte si apuntanto a mi ip publica .

me temo que es bloqueo del firewall . mira las configuraciones de la aprtura de puertos . le tengo origen cualquiera . mirar la imagen.

la configuracion la tengo como nat pura y con la opcion de 1:1 habilitada. trate de habilitar reglas por mas que pude pero no funciona. es como si la ip publica no pudera acceder a la puerta de enlace . no se que sucede..

alguna opcion para quitar la proteccion y que se conecte directo o algo para probar ? tengo acceso tambien al shell por si podrias ayudarme con comandos o algo mas . gracias!

-

Revisa:

https://docs.netgate.com/pfsense/en/latest/nat/configuring-nat-for-a-voip-pbx.html

https://docs.netgate.com/pfsense/en/latest/nat/static-port.html

Utiliza la herramienta de captura de paquetes del pfSense, para determinar hasta dónde llega el tráfico... no sea cosa que el "problema" esté en el "asterix" y no en el pfSense...

-

@AIREFLEX Pregunta para poder aclararme.

¿Qué dispositivo te dio el ISP para que tenga internet, modem o modem/router? Si es un modem, debes asegurarte que el ISP no te tenga bloqueado puertos porque, aunque los tengas abierto en pfSense, no servirán las reglas si ISP las tiene bloqueada.Si es un modem/router, debes configurar el puerto WAN del pfSense con una IP fija de las cuales reparte el DHCP del modem/router, pero recomendable que sea una IP fuera del rango que reparte o en su defecto, si el pfSense va a administrar tu red, desactiva el DHCP del modem/router y le asignas a la WAN una IP fija. Hecho lo anterior, en el modem router creas una regla NAT con todos los puertos abiertos a la IP de la WAN.

Cuando hagas el proceso anterior, ahora cualquier regla que hagas en el pfSense, tendría que funcionar dentro y fuera de tu red.

Eso es lo que comprendí pero sería bueno colocaras un diagrama de red para saber qué hay en cada punto de las redes.

-

@ptt

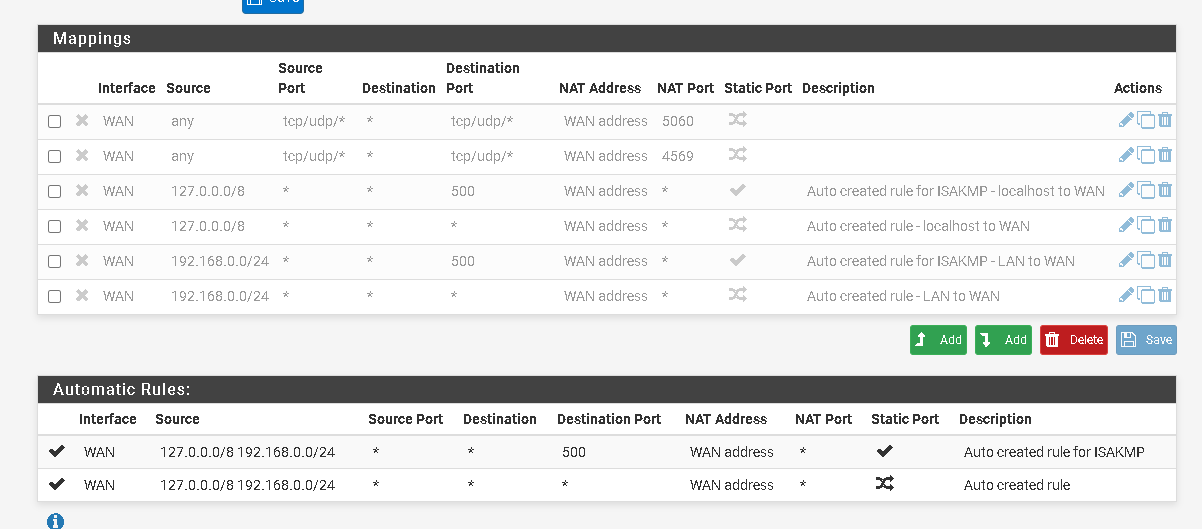

hice lo de los link por nat / salida / mi configuracion actual es Automatic outbound NAT pero no tengo configurada ninguna regla.

Ahora coloco Hybrid Outbound NAT rule generation. o Manual Outbound NAT rule generation no funciona . y adicional se cae el internet . tengo un repetidor wifi y queda sin internet.

Adjunto imagen de las reglas que tengo cunado configuro reglas de salidas.

Adicional reviso escaneo por wan y lan por los puertos y al parecer veo todo correcto

scann wan puerto 4569 :

13:39:23.875911 IP 190.130.67.158.2889 > 200.89.255.54.4569: UDP, length 47

13:39:24.096119 IP 190.130.67.158.2889 > 200.89.255.54.4569: UDP, length 47

13:39:24.255603 IP 190.130.67.158.2889 > 200.89.255.54.4569: UDP, length 47

13:39:24.655580 IP 190.130.67.158.2889 > 200.89.255.54.4569: UDP, length 47

13:39:25.455557 IP 190.130.67.158.2889 > 200.89.255.54.4569: UDP, length 47

13:39:27.106579 IP 190.130.67.158.2889 > 200.89.255.54.4569: UDP, length 47

13:39:30.296683 IP 190.130.67.158.2889 > 200.89.255.54.4569: UDP, length 47

13:39:36.655256 IP 190.130.67.158.2889 > 200.89.255.54.4569: UDP, length 47

scann wan puerto 5060 :

13:40:07.777439 IP 200.89.255.54.5060 > 188.172.244.161.443: tcp 24

13:40:07.833361 IP 200.89.255.54.5060 > 173.194.216.189.443: UDP, length 33

13:40:07.920774 IP 173.194.216.189.443 > 200.89.255.54.5060: UDP, length 25

13:40:07.979269 IP 188.172.244.161.443 > 200.89.255.54.5060: tcp 0

13:40:08.013108 IP 92.223.66.67.80 > 200.89.255.54.5060: tcp 0

13:40:08.013459 IP 200.89.255.54.5060 > 92.223.66.67.80: tcp 0

13:40:08.091288 IP 186.233.185.37.80 > 200.89.255.54.5060: tcp 0

13:40:08.092282 IP 200.89.255.54.5060 > 186.233.185.37.80: tcp 0

13:40:08.224287 IP 200.89.255.54.5060 > 173.194.216.189.443: UDP, length 33

13:40:08.305093 IP 173.194.216.189.443 > 200.89.255.54.5060: UDP, length 25

13:40:08.608739 IP 200.89.255.54.5060 > 173.194.216.189.443: UDP, length 33

13:40:08.686137 IP 173.194.216.189.443 > 200.89.255.54.5060: UDP, length 25

scann lan puerto 5060:

13:41:17.681478 IP 190.130.67.158.19739 > 192.168.0.111.5060: UDP, length 584

13:41:21.679164 IP 190.130.67.158.19739 > 192.168.0.111.5060: UDP, length 584

13:41:25.681293 IP 190.130.67.158.19739 > 192.168.0.111.5060: UDP, length 584

13:41:29.680953 IP 190.130.67.158.19739 > 192.168.0.111.5060: UDP, length 584

13:41:30.630732 IP 190.130.67.158.19739 > 192.168.0.111.5060: UDP, length 4

scann lan puerto 4569:

13:42:06.522721 IP 190.130.67.158.2889 > 192.168.0.111.4569: UDP, length 47

13:42:06.722696 IP 190.130.67.158.2889 > 192.168.0.111.4569: UDP, length 47

13:42:06.919802 IP 190.130.67.158.2889 > 192.168.0.111.4569: UDP, length 47

13:42:07.331926 IP 190.130.67.158.2889 > 192.168.0.111.4569: UDP, length 47

13:42:08.152237 IP 190.130.67.158.2889 > 192.168.0.111.4569: UDP, length 47

13:42:09.730157 IP 190.130.67.158.2889 > 192.168.0.111.4569: UDP, length 47

13:42:12.942569 IP 190.130.67.158.2889 > 192.168.0.111.4569: UDP, length 47

13:42:19.351511 IP 190.130.67.158.2889 > 192.168.0.111.4569: UDP, length 47.soy un poco novato en esto y no se que pueda estar pasando . ya en mi elastix configure tambien la ip publica para dar permiso a salir las extenciones. pero para evitar eso por eso cree una extension por iax que permite una rapida conexion con extensiones remotas . pero no es tan facil con este firewall.

si tienes algun comando para comprobar desde el shell o algo te agradeceria.

o si por el contrario me podrías indicar como dejo que el trafico salga sin ningun bloqueo , osea que todo el mundo tenga acceso a la red, para probar si efectivamente es un bloqueo del firewall.

mi pfsense admisnitra toda mi red. tiene una ip publica y el es que que reparte el dhcp . mi modem de internet de mi proveedor esta en modo bridge. -

@BrujoNic

mi firewall pfsense adminsitra mi red local . tiene configurada ya una ip wan publica que me dio mi proveedor de internet . adicional el modem de mi proveedor de internet esta en modo bridge asi que no tiene ningún bloqueo.

las reglas que hice fueron asi probando por lan y wan pero no deja. y en puerto de destino no me deja poner any ( cualquiera ) . alguna otra opción de solución ?

o como hago para que el trafico de internet quede sin ninguna restriccion para probar si es por bloqueo. gracias

-

Te aconsejo que llames al ISP. El hecho que dejaran configurado el modem/router en modo bridge, no quiere decir que todos los puertos estén abiertos porque eso lo administra el ISP en sus equipos centrales.

Un simple telnet a la IP y puerto te dará la respuesta. Por ejemplo, a lo interno le pones la IP de la PBX dos puntos y el puerto, debería responderte ejemplo: X.X.X.X:4569 o 5060.

La misma prueba debes hacerla desde fuera de tu red apuntando a la IP publica más el puerto.

Muy pocas veces tuve la oportunidad de implementar pfSense en empresas por la ignorancia de creer que sólo con equipos CISCO podrían llevar un control seguro y sólo en una ocasión me encontré con una PBX Asterix, pero como tenía configurado pfSense por VPN, no tuve que configurar prácticamente nada, todo fue transparente de asignar la IP que administraba la PBX y trabaja.

Te dejo el siguiente video a ver si te ayuda en algo. Si no sabes inglés, te fijas en las imágenes a ver si algo obviaste.

Firewall Best Practices for VoIP on pfSense

Suerte.