-

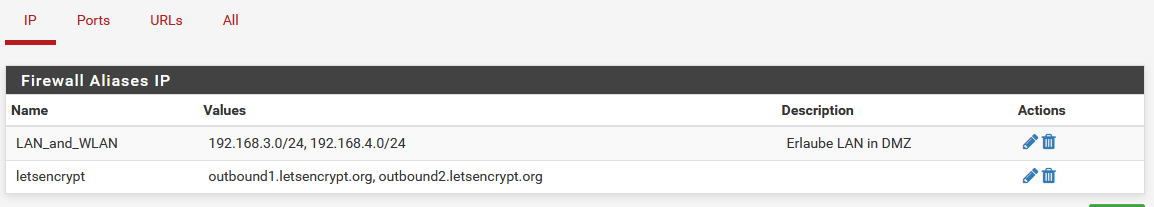

Als praktikabel hat sich hier ein RFC1918 Alias (Firewall > Aliases) erwiesen. In diesem fasst man sämtliche privaten Netze zusammen (nur solche verwendet man intern).

Diesen Alias kannst du dann in einer Block-Regel (Protokoll auf "any" setzen!) auf dem WLAN Interface als Ziel verwenden und die Regel oberhalb der Allow-Regeln positionieren.

Damit werden alle Verbindungen, die eine private IP als Ziel haben, geblockt.Wenn du nur eine Allow-Regel hast, kannst du auch diese anpassen, indem du beim Ziel "invert" anhakst und den RFC1918 Alias als Ziel setzt.

Heißt dann "erlaube alles außer private IPs als Ziel".Mit diesem Alias bist du auch dann noch auf der sicheren Seite, wenn du in deinem Netzwerk mal etwas umbaust.

-

Leider funktioniert das immer noch nicht...

Wenn ich das Richtig verstehe, Sollten die Netzwerke mit dem RFC1918 zusammengeschaltet werden?

Bei den Firewall Rules hab ich jetzt noch nichts verändert

-

@zwick88 said in LAN - OPT Routing:

Sollten die Netzwerke mit dem RFC1918 zusammengeschaltet werden?

Das verstehe ich nicht.

RFC1918 soll ein Alias mit Netzwerken sein, so wie dein LAN_and_WLAN.

-

Ok, ich fang nochmals anders an.

LAN Konfiguriert IP 192.168.3.1

OPT Konfiguriert IP 192.168.4.1Wie kann ich von 192.168.3.0/24 ind 192.168.4.0/24 routen?

-

Ich verstehe leider auch das nicht. Es gibt nichts zu routen. Vorsausetzung ist nur, dass sämtliche beteiligten Geräte eine richtige Netzwerkkonfiguration haben.

Die beiden Netzwerke sind auf der pfSense eingerichtet, damit weiß sie, wohin die Pakete zu schicken sind. Auf den angeschlossenen Netzwerkgeräten ist das nächstgelegene pfSense Interface als Standardgateway zu setzen, und schon sollte es klapen, sofern die Firewall-Regeln es erlauben.

Wo ist da nun das Problem?

Es ging anfänglich eigentlich um die Frage, den Zugriff von WLAN auf LAN zu unterbinden. -

Kommunikation vom WLAN ins Land soll unterbunden werden, jedoch soll vom LAN ins WLAN zugegriffen werden können.

-

@zwick88 Dann muss Du beim "WLAN" eine entsprechende Blockregel anlegen.

-

Aber es besteht doch gar keine Kommunikation vom LAN Port zum OPT Port und umgekehrt! Vom LAN Port in den OPT Port soll jedoch kommuniziert werden können. Oder geht das nicht

Bzw andere Vorgehensweise.

Was muss eingestellt werden, damit Geräte vom LAN Port mit Geräten vom OPT Port kommunizieren können? -

@zwick88 Du hast im falschen Unterforum gepostet.

-

Das ist oben schon beschrieben.

Vielleicht könnstest du mal ein paar Screenshots posten, damit man sich ein Bild machen kann, was aktuell gestetzt ist.

Die Angaben sind ziemlich verwirrend:

Einmal schreibst du von LAN und WLAN, einmal OPT1 und LAN, und dein Screenshot obern zeigt LAN und DMZ. Na was nun??? -

Hab die Box auf Werkseinstellungen zurück gesetzt.

Die SG 1100 hat 3 Ethernet Anschlüsse

1xWAN -> FIXE IP 192.168.1.254/24 -> hängt an einer FritzBox, welche den Internetzugang erstellt

1xLAN -> FIXE IP 192.168.3.1/24 -> Alle Kabelgebundene Rechner

1xOPT -> FIXE IP 192.168.4.1/24 -> Angeschlossen ist hier ein WLAN ACCESS POINTNotebook per WLAN eingebunden mit IP 192.168.4.100 -> Internetkommunikation OK

Rechner per LAN eingebunden mit IP 192.168.3.50 -> Internetkommunikation OKRechner ping an Notebook: Zeitüberschreitung der Anforderung

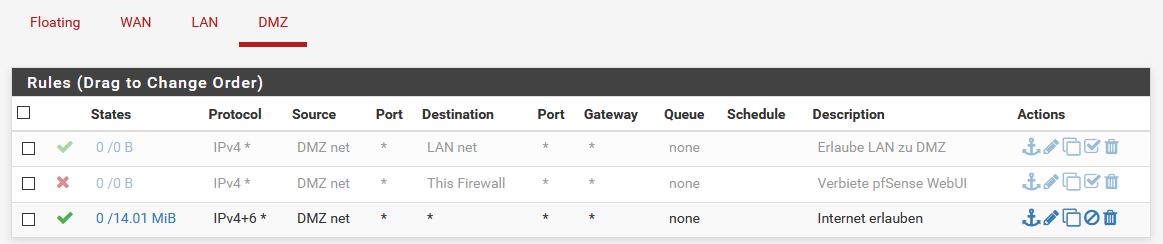

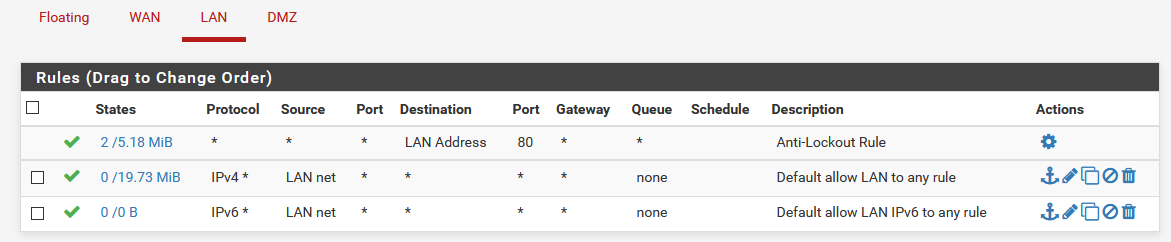

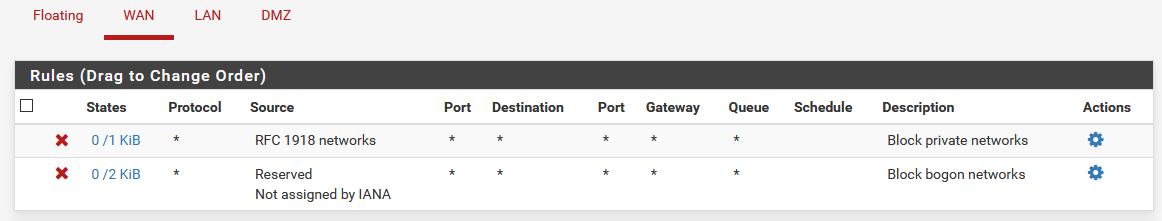

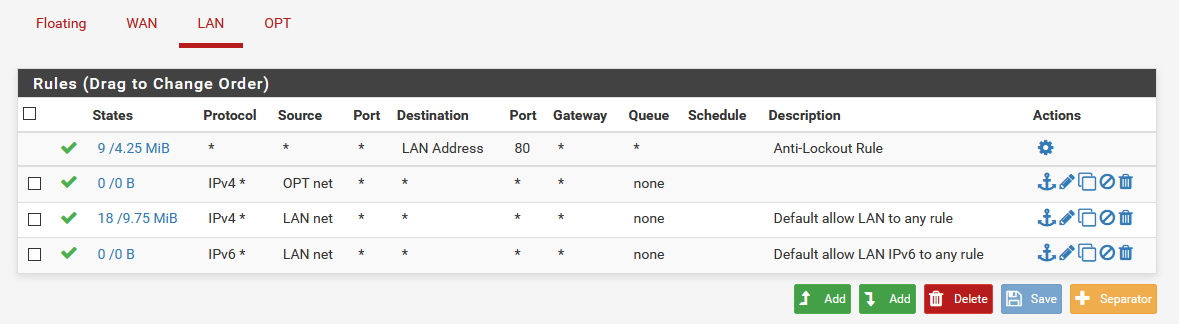

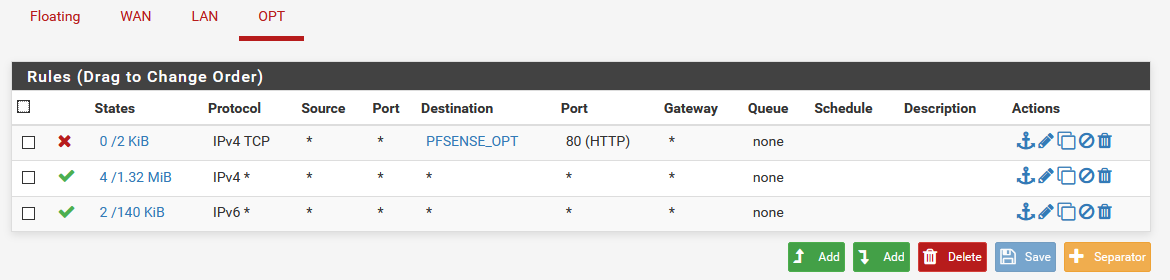

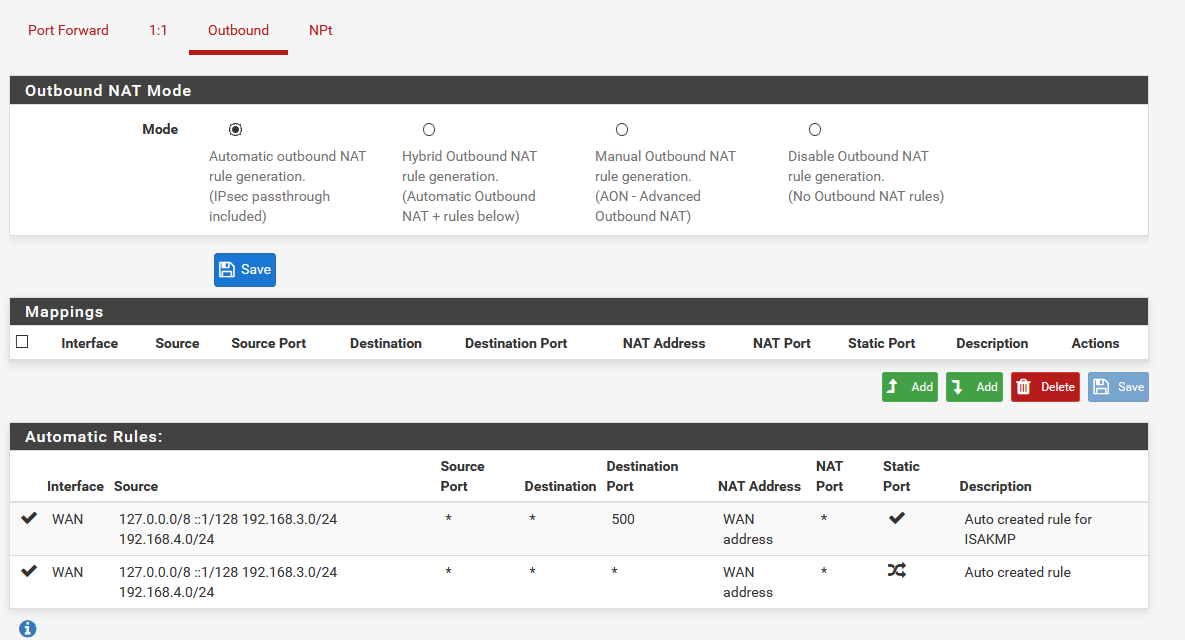

Nogebook ping an Rechner: Zeitüberschreitung der AnforderungHier folgende Firewall Regeln. Sonst wurde nocht nichts verändert. Weder NAT noch Routing noch sonst was.

-

Das liegt eher an der Windows Firewall als pfSense, da ist per default erst mal alles eingehende aus fremenden Netzen (außerhalb des eigenen Subnet) geblockt.

Schalte also zum Testen mal auf deinen Geräten die Firewall ab. Wenn es dann geht die lokale Firewall auf den Endpoits entsprechend konfigurieren.-Rico

-

@Rico

Einen herzlichen Dank!!!

Das war die Lösung, jetzt kann ich die Firewallregeln so konfigurieren wie benötigt

Copyright 2025 Rubicon Communications LLC (Netgate). All rights reserved.