Nat/Pat + proxy authentification

-

Bonjour,

je bloque sur un truc qui qu fond me parait bizarre mais peut etre pourrez vous m aiguiller:

2 pfsense avec sur chaqun squid d'installe.

LAN :

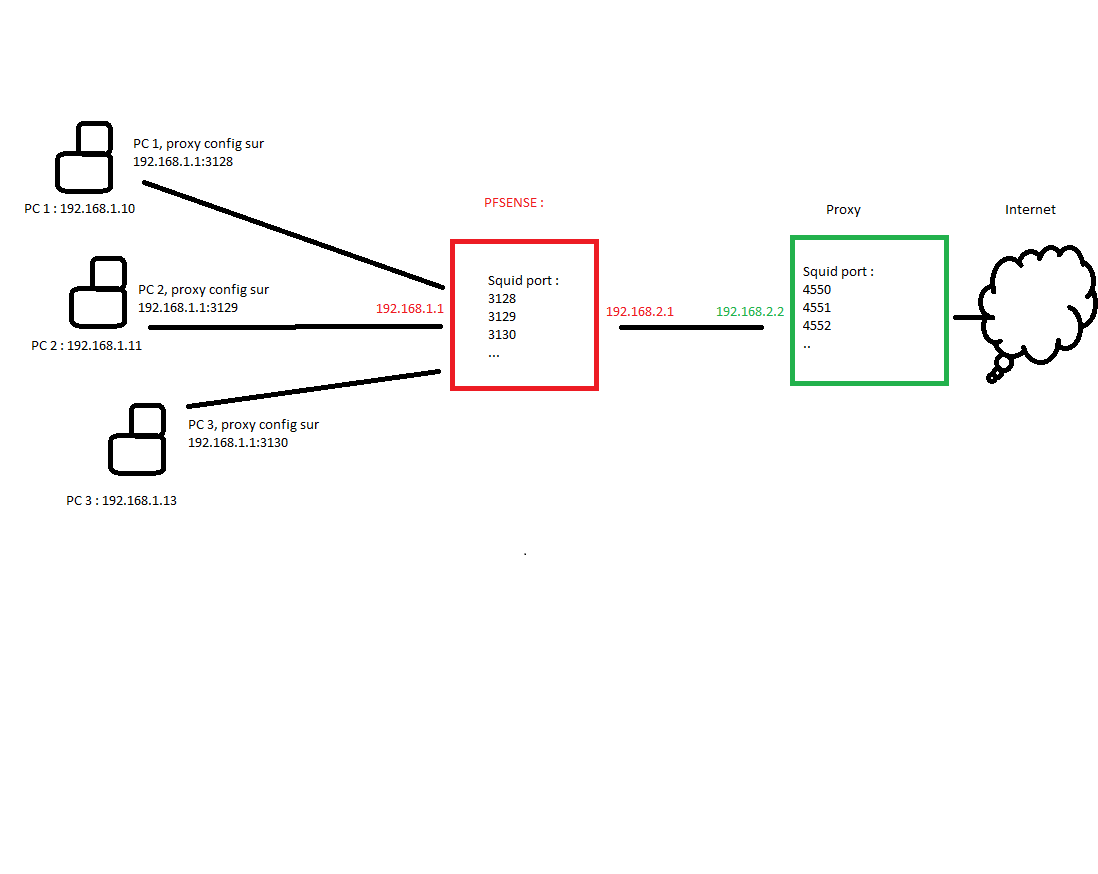

PFsense 1 avec squid proxy authentification local et/ou Ldap : eth0 : 192.168.1.1

eth1 : 192.168.2.1

PC 1 : 192.168.1.10

PC 2 : 192.168.1.11

PC 3 : 192.168.1.12DMZ :

PFsense 2 avec squid proxy mode transparent : eth0 : 192.168.2.2

eth1 : internetPC 1 PC 2 et PC 3 sont derrieres pfsense 1, lui meme relie a pfsense 2, lui meme relie a internet

Le Squid du premier PFsense ecoute sur les ports 3128, 3129, 3130

Le Squid du second PFsense ecoute sur les ports 3550, 3551, 3552Le nat du PFsense 1 redirige le 3128 sur le 3150 du pfsense 2, etc..

De ce que j ai pu voir, le fait de faire ca nat directement le port 3128 sur 3150 sans passer par le "service squid" qui du coup ne demande pas d authentification, ce qui fait que j utilise le proxy du pfsense 2 directement via PC 1, 2 et 3 sans authemtification

Lobjectif et que lorsque PC demande la connection au pfsense 1, squid demande l authentif, puis redirige vers le pfsense 2 utilisant le port 3550.

Comment puise-je utiliser l'authentification du proxy du pfsense 1 pour les 3 pc sur les 3 ports differents, et redirigier apre autentif vers le proxy du pfsense 2 sur les port associes ?

Sinon,

Sans nat lorsque les flux passent part le proxy 1, il y a bien authentif (normal) mais les flux sortant sont en http (normal) est -il possible, dans squid de changer le port de sortie http en 3150 par exemple ?

Merci.

-

Incompréhensible. (Je serais surpris d'être seul.)

EN FRANCAIS qu'est ce que vous voulez faire ?

Ce qui se conçoit bien s'énonce clairement, et les mots pour le dire viennent aisément. Nicolas BOILEAU

-

Bonjour,

Desole pour les fautes j'ai un clavier us donc pas d'accents, et les A se transfoment parfois en Q ^^

Pour faire simple,

Je souhaite utiliser l'authentification ldap du premier proxy a des fins de log, et que ce premier proxy utilise un 2 em proxy transparent (pfsense 2)

PC 1 -> authentification proxy 1 port 3128 -> transparent proxy 2 port 3150

PC 2 -> authentification proxy 1 port 3129 -> transparent proxy 2 port 3151

PC 3 -> authentification proxy 1 port 3130 -> transparent proxy 2 port 3152Ou, si pas possible,

PC 1 -> authentification proxy 1 port 3128 -> transparent proxy 2 port 3128

PC 2 -> authentification proxy 1 port 3129 -> transparent proxy 3 port 3129

PC 3 -> authentification proxy 1 port 3130 -> transparent proxy 4 port 3130 -

Ce n'est pas plus clair !

Vous semblez adepte de 'pourquoi faire simple quand on peut faire compliqué' !?

De même, vous ne semblez pas imaginer Squid hors de pfSense : si on veut utiliser toutes les possibilités de Squid, on l'installe plutôt sur une machine dédiée et calibrée pour les besoins visés, non ?Usuellement, un proxy a un accès direct à Internet, donc nul besoin de 'chainer' 2 proxy (surtout si celui-ci est transparent). En outre vous doublez les logs bien inutilement, sans compter que sur le 2ième pfSense, l'ip source n'est plus celle de départ !

(Je ne méconnais pas le proto ICAP, justement conçu pour chainer les proxy et bien supporté par Squid. Il y a des exemples d'utilisation en particulier pour ajouter une analyse Antivirus, et je l'ai mis en oeuvre).

Pourquoi utiliser plusieurs ports d'écoute (un par PC) ? Je ne vois pas ce que cela pourrait apporter, hors d'une complexification inutile.

Quel est le sens de ''Le nat du PFsense 1 redirige le 3128 sur le 3150 du pfsense 2' ?

D'autant que vous ajoutez 'le fait de faire ca nat directement le port 3128 sur 3150 sans passer par le "service squid"' ! Un tel NAT sortant me parait peu sensé et fonctionnel, sans compter l'incohérence avec votre 'idée/besoin" ! -

Alors, ma question est de savoir si c'est faisable ou non.

Le ou les pfsense dans la DMZ servent de proxy transparents + vpn, pour permettre aux clients de choisir leur point de sorties, l'authentification etant prise en charge par le premier proxy.

le chainage de 2 proxy dans la situation est obligatoire (lan / DMZ) pour l'authentification par ldap du proxy 1, vous comprendrez que l'authentification par LDAP depuis la DMZ n'est pas possible.

Le client doit pouvoir, via plugin navigateur, choisir un point de sortie de son choix ( d'ou l ecoute du proxy sur plusieurs ports, chacun des ports correspondants a un point de sortie).

Ma difficulte est de correler le fait que :

le port 3128 du proxy 1, doit etre rediriger vers le port 3150 du proxy 2, tout en gardant l'authentification ldap du proxy 1.Exemple :

Le Pfsense 2 ( dans DMZ, proxy transparent + vpn) offre un point de sortie au luxembourg en choisissant le proxy:3150

Le Pfsense 1 (dans LAN, proxy auth ldap) ecoute sur le port 3128Le client 1 choisi comme proxy : pfsense1:3128 et doit sortir au luxembourg.

-

@jdh said in Nat/Pat + proxy authentification:

EN FRANCAIS qu'est ce que vous voulez faire ?

Qu'est ce que vous ne comprenez pas dans cette interrogation ?

Vous décrivez des réglages en imaginant que le lecteur peut connaître ou comprendre l'objectif. Et ce n'est pas le cas !

-

@jdh

Bonjour,Je ne peux pas etre plus clair que cela.

Je n'ai pas besoin de reponses d' "hommes du monde" qui ne comprennent rien a la technique, en proposant des alternatives qui ne correspondent pas au besoin, je n'ai pas besoin non plus de personnes adeptent du "je vais vous expliquer comment vous en passer".

Si vous ne savez pas , ne comprenez pas, merci de ne pas polluer le topic, et laissez les gens competents tenter d'y repondre.

Je parle d'un probleme technique particulier, il n'y a rien de complique.

Merci de ne plus polluer le topic si vous ne pouvez pas aider.

Cordialement.

Dominique Wolton “Dans la communication, le plus compliqué n'est ni le message, ni la technique, mais le récepteur.”

-

C"est la faute des autres, qui ne veulent (peuvent ?) pas comprendre ou se mettre à votre niveau. Bien sûr.

Je n'ai pas pollué votre fil : j'ai été seul à poser des questions pour tenter de comprendre.

Et bien soit, prenons les paris : dans 1 semaine, personne n'aura participé à ce fil sans commencer par demander ce que vous voulez faire.

Nicolas BOILEAU : ce qui se conçoit bien s'énonce clairement, et les mots pour le dire viennent aisément.

Quand à Wolton, je cite la page Wikipedia :

'Sur son livre 'Penser la Communication, hypothèse 3 : communication et réception.Pour Wolton, le rôle joué par la réception dans toutes les problématiques posées par la communication est sous estimé. En effet, le public est intelligent et capable de distinguer les messages de communication. Par ses recherches, Wolton n'a pas l'intention de démontrer ou dénoncer le rapport de force de la communication sur la réception mais plutôt de réfléchir aux rapports entre les deux. '

Je comprends (reçoit ?) cela comme une énorme exigence et responsabilité pour un emeteur ... ce que le fil illustre s'il en était besoin.

-

@jeanvaljeanjord

Absolument rien compris non plus au besoin fonctionnel. C'est normal, il n'est jamais exprimé, il n'y a que des solutions techniques dont je ne vois pas à quoi elles peuvent servir et quels besoins de sécurité elles peuvent couvrir. Deux proxy cascadés et deux pfsense cascadés pourquoi ? Je ne sais pas. Si j'ai déjà vu et conçu des architectures avec firewalls multiples, c'est pour des besoins précis aisément identifiables. Mais là, pour de l'accès internet par des postes clients ... Le mystère est grand.J'aime beaucoup :

"Si vous ne savez pas , ne comprenez pas, merci de ne pas polluer le topic, et laissez les gens competents tenter d'y repondre."J'aimerai bien, de la part de quelqu'un de si compétent, lire l'expression du besoin de sécurité qui nécessite cette "solution".

@jdh Tous mes voeux !

-

Bonjour,

Si j'ai bien compris, le besoin est de pouvoir choisir un point de sortie VPN via le choix du proxy dans le LAN en ayant une authentification LDAP ?

Etes-vous sur du virtuel ou physique ?J'aurai une solution un peu différente et plus lourde... mais qui fonctionne.

Une VM dans entre le lan/DMZ qui fait office de pare-feu et proxy pour l'authentification.

Cette meme VM est configurée pour utiliser le proxy de votre pare-feu qui monte le tunnel depuis DMZ.

Répétez l'opération autant de fois que de points de sorties.Suivant le nombre de tunnel VPN cela peut faire quelques VM...

En esperant avoir aidé.

@jdh

@ccnet

Vous etes d'une affligeante inutilité, d'une incroyable arrogance et je comprends pourquoi plus personne ne post dans le forum FR s'il n'y a que des gens comme vous qui y repondez.Bien cordialement.

Arnaud.

-

Mon frère (ingénieur de formation) et quelques cousins (idem) sont passionnés de voitures anciennes. A l'instar des mécanos de garage, ils écoutent, observent les voitures, finissent par démonter une pièce ou deux, les teste, les remonte, changent une durite ou un câblage, et poursuivent jusqu'au redémarrage. C'est un beau spectacle, dont je ne suis pas, hélas, capable.

L'informatique, les réseaux, les firewall sont identiques : si vous ne voyez par la pièce qui empêche le fonctionnement, ou pire ne le comprenez pas, vous n'avez aucune chance de le rétablir !

'Si j'ai bien compris' : comme vous avez raison de commencer par cette 'précaution oratoire' ! Moi, je pose la question !

Moi je demande à comprendre, et l'auteur refuse de décrire EN FRANCAIS ce qu'il veut faire, croyant que les lecteurs sont capables de comprendre avec juste un schéma et des réglages (pas complètement définis). Je redemande, et je ne suis pas seul à ne pas comprendre ...

Vous avancez une solution ... à partir d'un besoin imaginé, c'est très audacieux !

'le besoin est de pouvoir choisir un point de sortie VPN via le choix du proxy dans le LAN' vous avez le mérite d'écrire en français (sans noyer l'info sous des réglages.

Mais rien ne vous permet d'imaginer que le besoin soit celui là !!

Au contraire, le schéma fourni est pourtant clair :

- il n'y a qu'un seul point de sortie (à droite de l'image), en non plusieurs,

- il n'y a aucune référence à un VPN : le pfsense/proxy2 serait en DMZ, donc local (sinon il y aurait eu une nuage ...)

Moi, je ne fais pas d'hypothèses, sur un schéma justement rédigé en connaissance de cause, car moi ou d'autres serions sûr de se tromper !

De facto, je crains que vous soyez à côté du problème et, partant, votre solution risque de ne pas correspondre. (Sans compter qu'elle n'est pas extrêmement claire : une VM, qui fait office de pare-feu et proxy, qui serait configurée pour utiliser un autre proxy : comment ???)

Considérer qu'il est inutile de demander plus d'explication, est pitoyable et le plus sur moyen de repousser toute bonne volonté.

Ca c'est de la pure arrogance signé 'génération Y ou Z' : que ferez vous quand vous aurez découragé tout le monde ?

-

@dutarn said in Nat/Pat + proxy authentification:

Vous etes d'une affligeante inutilité, d'une incroyable arrogance et je comprends pourquoi plus personne ne post dans le forum FR s'il n'y a que des gens comme vous qui y repondez.

Lorsque vous aurez solutionné autant de problèmes posés que nous dans les 8 ou 10 ans passés sur ce forum, y compris dans sa forme précédente, nous en reparlerons.

-

Merci d avoir repondu,

Il y a un peu de cela, J ai un netgate entre le lan et la dmz donc pas possible de virtualiser,

je peux rajouter des vm dans le lan qui feront office de proxy pour authentif mais ca va faire beaucoup de vm... -

Que tout cela est pitoyable !

'Il y a un peu de ça'

'J'ai un Netgate entre LAN et DMZ"(Au passage, il n'y a pas de VPN ...)

Toujours dans la même ligne que 'Je ne peux pas être plus clair' !!

Ah oui il t a des choses que vous expliquez maintenant et que vous n'avez pas pensé nécessaire et utile d'en parler plus tôt !!!

'Un peu de ça' et même pas foutu de compléter, ça monte pas au cerveau !!! On croit rêver ... Non mais allo, quoi ??Vous êtes des branquignoles, tant l'un que l'autre !

- je ne dis pas tout ni ne suis capable d'écrire un besoin en simple français et, bien évidemment, je ne mentionne pas tout car "ce n'est pas utile',

- j'interdis aux autres de poser des questions et je les juge arrogant alors même que je viens juste de m'inscrire et n'ai jamais aidé qui que ce soit et sur quoi que ce soit..

Bref des bricolos de première. Démerdez vous ... A tchao et pas 'au revoir'

Ceux qui veulent véritablement une aide sont, eux,

- capables de décrire leur besoin (parce que sans besoin, il ne peut rien arriver),

- et n'insultent pas ceux qui peuvent les aider ...

(Je voulais écrire des 'peintres' mais un peintre ferais mieux que vous ...)

-

@jdh

blablablabla vous me faites rire a parler dans le vent cela dit, je suis très content pour vous que vous ayez des amis mécaniciens, bravo

cela dit, je suis très content pour vous que vous ayez des amis mécaniciens, bravo

"Sans compter qu'elle n'est pas extrêmement claire : une VM, qui fait office de pare-feu et proxy, qui serait configurée pour utiliser un autre proxy : comment ???"

J'imagine que c'est ironique sinon il est grand temps d'arrêter l'informatique (ou de commencer à s'y mettre dans votre cas).J'adore votre utilisation de citations alors que tout le monde s'en fou royalement, je trouve cela assez drôle et révèle une partie de votre personnalité.

"ouai je cite Einstein je suis trop un ouf je me sens trop intelligent! " Manque de confiance en sois ou ego surdimensionné ? dans les 2 cas il faut aller consulter, c'est un tantinet pitoyable.

Pour vous résumer : pathétique, mais le pathétique comique, qui fait rire.

Au plaisir de vous revoir.Bref,

https://hub.docker.com

Vous pouvez utiliser un docker pour utiliser plusieurs proxy sur la même machine.

Puis modifier la configuration de chaque container pour pointer vers vos proxy en DMZ (oui oui c'est possible).

Squid fonctionne très bien dans ce type d'utilisation.Bien cordialement.

Arnaud.

-

J'avais écrit 'audacieux', j'étais (très) en dessous de la réalité.

Pas même capable de bien lire trois posts, pas même de bien interpréter un (pourtant très sommaire) schéma, vous délivrez votre analyse, vos solutions (décrites en 3 phrases). Et vous insultez d'autres participants (ils sont inscrits depuis plus de 10 ans et avec plus de 5500 posts à eux deux), et, puisque c'est votre autre compétence, vous livrez une (fine, subtile, toute en nuances) analyse psychologique.

Bim 'il y a un peu de ça'

Pas même capable de revenir à un peu de modestie ... Mais rien ne vous arrête ...

Comme aurait dit le regretté Coluche (sur les 'milieux autorisés') : 'quand on en connait autant on serait autorisé à fermer sa gueule ....

Je pense aussi à ce grand film où on parle du regretté Jacques Villeret à Thierry Lhermitte :

- J'en tiens un

- Comment est-il ?

- Un champion du monde

(La chanson titre de Georges Brassens est formidable.)

(On ne peut pas encore juger : vous n'êtes qu'à 2 posts en 1 journée d'inscription sur ce forum, mais quels posts !)

(Curieux duo, on pourrait se poser des questions, mais branquignoles c'est certain.)

-

Et bien et bien, encore un post ou la moité des phrases ne sont pas de vous

, bientot vous allez parler de vous a la 3em personne que cela ne m'etonnerai pas

, bientot vous allez parler de vous a la 3em personne que cela ne m'etonnerai pas  .

.Je vois que vous etes un habituer de ce genre de commentaires, inutiles, prétentieux, seul maitre a juger si un post est bien présenté ou non, sans jamais réelement aider. 2300 commentaires de merde ca doit user, en fait, vous êtes juste bête.

Au top ! Changez rien !

Je souhaite bon courage a la communauté FR avec ce type de personne.

Bien cordialement.

Adios amigos

Arnaud -

@dutarn Bon et après avoir lu péniblement tout le fil, c'est quoi le besoin à la base ?? (commençons par le début, exprimer le besoin)...

Je vais l'exprimer en français qui sera surement compris:

"Le monsieur, y veut faire quoi avec ses 2 pfSense ??"

-

MisterMagoo :

Tu as du mal à lire, cela n'est pas surprenant :

- ce fil a été initié par @jeanvaljeanjord : incapable de décrire en français son besoin, mais répétant des réglages qui ne peuvent rien expliquer

- un participant est @dutarn : a commencé par écrire en français et proposé une (très) vague idée et ne cesse d'insulter ccnet et moi (faute d'arguments).

Il est notable que ces 2 pseudos se sont inscrits pour ce fil et n'ont pour seuls posts ceux-ci. (Je ne suis pas certain que ce soit 2 profils vraiment distincts ... mais un modérateur devrait aisément le détecter.)

Je te laisse répondre au plus excité (et stupide), en particulier concernant mes posts depuis 10 ans. En même temps, il suffit de lire un autre fil de la semaine, initié par un vrai débutant sur les VLAN, pour voir la réalité (et non l'affligeante mauvaise foi et le caractère mal élevé du dernier). Hélas la modération est toujours aussi (incroyablement) absente sur le forum français ...

Toi aussi, tu ne comprends pas le problème et l'absence (du quart de la moitié du début) d'une description ? Qu'elle arrive serait une surprise totale ! Donc n'attends pas trop ...

-

Je n'ai aucun besoin je me contente de répondre a @jeanvaljeanjord

Quand je lis cela :

PC 1 -> authentification proxy 1 port 3128 -> transparent proxy 2 port 3150

Cela ressemble quand meme fortement à du chainage proxy, voila pour j'ai proposé cette solution, peut etre fausse (pas de retour) mais au moins quelque chose est proposé, et pas seulement "en francais ?" "j'ai rien compris".Un peu de modéstie et d'humilité ne seraient pas de trop Mr @jdh, mais on dirait que ces mots sont inconnus de votre vocabulaire, prenez vous en a la modération, bravo, ne changez rien.

Quant à la possibilité du même profil...

Mais vous avez raison, les modérateurs feront leur job.