Probleme NAT pour mon serveur Web

-

Bonjour à tous.

Je progresse petit à petit dans le déploiement de mon routeur PfSense

Maintenant que mes probleme de Vlan et de management de switch sont résolus, je vais passer à l'étape suivante : la redirection du trafic web sur mon serveur web

J'ai un serveur web dans mon Vlan Admin sur lequel n'héberge un Nextcloud et autres services web

Avant la mise en place de mon routeur PfSense, j'avais ajouté une redirection du port 80 dans ma freebox

Maintenant, ma freebox est toujours en mode routeur ( provisoirement) et seul le WAN du PfSense est connecté dessus

J'ai donc ajouté l'ip wan du PfSense dans la DMZ de la freebox pour rediriger tout le flus sur cette adresseDonc, en théorie, si, depuis l'extérieur, je fait une requête sur mon serveur web, le flux http arrive sur le WAN du PfSense

Une règle NAT doit donc permettre de rediriger se port sur l'ip de mon serveur Web dans le Vlan Admin

Mais, cela ne fonctionne pas

J'ai essayer plusieurs possibilités de réglage de cette règle, même en suivant des conseils de différents sites sans succèsJe bloque

Comment les journaux pourraient m'aider

Comment rediriger ce port

Merci de vos lumieres

-

Plusieurs points à vérifier.

Si votre service web est en https avec une redirection http vers https, il faut aussi une règle de nat pour https. Donc deux règles ou bien une seule si vous créez un groupe de port (ici 80 et 443). La règle de nat sera alors écrite en utilisant le groupe de port. Cela n'st pas utile si votee serveur Web est exposé uniquement en http (pas prudent).

Sur vos règles activez le log. A partir de ce moment les journaux vous permettrons de voir quelle règle bloque l'accès à vos services, si toutefois le problème es bien au niveau de Pfsense.

Assurer vous que le Freebox redirige bien la totalité du trafic.

Vérifiez éventuellement vos adressages. -

@ccnet

Je vais créer une autre règle pour le https, mais (même si c'est peu prudent), mon serveur Web est en httpJ'ai mis dans la zone DMZ de ma freebox, l'adresse WAN de mon routeur PfSense et il n'y a QUE lui de connecté à la freebox, donc logiquement, tout le flux est redirigé vers le routeur

C'est bien ça? (Ou il y a quelques chose que je n'est pas compris ?Je vais activer les log, mais comment les relire? Dans les journaux ?

La relecture de ces log n'est pas super explicite. Existe-t-il une doc à ce sujet ?

En tout cas, merci de votre aide

-

@ccnet said in Probleme NAT pour mon serveur Web:

Sur vos règles activez le log

Comment faire?

Il y a cette option dans les règles firewall, mais pas en NAT -

@zeverybest said in Probleme NAT pour mon serveur Web:

La relecture de ces log n'est pas super explicite. Existe-t-il une doc à ce sujet ?

Pas explicite, c'est à dire ? Je les trouve plutôt clairs. Il y a la doc Pfsense oui.

Pour activer les logs sur une règle, on coche la case log dans la règle.

-

@ccnet

Effectivement, dans les règles, on peut activer les log, mais pas dans le NATJ'ai essayé différentes config, mais je ne vois rien passer dans les journaux (firewall - vue dynamique) lorsque j'essaye d'accéder à mon serveur Web

Pourtant il y a pleins de ligne d'adresses divers qui sont bloqués avec des port aléatoires qui essaye d'accéder au port WAN sur le port 80 ou 443Faut il que je configure uniquement le NAT ou dois je aussi impérativement créer une règle dans le firewall

J'avoue que je suis un peu perdu

-

Il y a un léger progrès

Maintenant, lorsque je tape mon nom de domaine, n'obtient une page rouge de PfSense avec le message suivant :Potential DNS remind attack detected, see http...wiki...

Pourtant, j'ai une redirection vers mon serveur Web

-

@zeverybest

Par défaut dans Pfsense la création d'une règle de nat génère automatiquement la règle de flux nécessaire. Je suggère que vous lisiez quand même un peu la documentation de Pfsense. Il est possible que vous appreniez des choses ;-) -

@ccnet

j'ai passé ma freebox en bridge

j'arrive maintenant a acceder a mon serveur web depuis l'exterieur, mais a la seul condition que je choisisse un pour autre qe HTTP ou HTTPS dans "Port de destination"

si je selectionne HTTP ou HTTPS, je tombe sur la page d'administration de PFsense, mais avec un ecran rouge d'interdiction, avec le meme message que celui cité precedemmentY a t il une solution pur y acceder en https ?

Merci de vos lumières

-

@zeverybest

C'est parce que l'interface web d'admin de pfSense écouter sur l'interface WAN sur le port 80 et/ou 443.

Le message que tu vois est celui de cette interface qui dit que l'URL que tu demande n'est pas autorisée parmi en tant que URL d'administration -

@chris4916

c'est bien ce qui me semblait avoir compris.

Y a t il un moyen de desactiver cette écoute sur le port WAN (qui manque de securité a mon gout. Il vaut mieux une connexion VPN pour l'administrer a distance)

j'ai essayé dans les Réglages Avancés de modifier le port TCP de l'interface de config, mais ça change la connexion en local, mais ne fonctionne toujours pas.

est ce sans issue? -

en fait, ça ne fonctionne pas :

lorsque j'essaye de me connecter a MONDOMAINE.xx:85 depuis mon PC, ça fonctionne, mais si je le fait depuis l'exterieur (smartphone en 4G) ça ne fonctionne pas.je suis désespéré

-

tu as lu ça: https://docs.netgate.com/pfsense/en/latest/config/advanced-admin.html

-

@chris4916

oui, et en suivant ces indication, cela ne fonctionne pas :

j'ai modifié le port de l'interface d'amin en 4343

augmenté le nombre de processue similtanés (a 10)

desactivé la redirection de linterfacedans ma regle NAT, en Destination, j'ai WAN address et port HTTPS

et en cible, l'adresse IP de mon serveur Webeh bien cela ne fonctionne pas

je commence a désespérer -

@zeverybest said in Probleme NAT pour mon serveur Web:

j'ai modifié le port de l'interface d'amin en 4343

Inutile.

- L'interface administration de Pfsesne n'a pas être exposé sur internet donc pas sur Wan.2.

- Si l'on souhaite administrer depuis l'extérieur on passe par un VPN.

- ET on nat tranquillement pour serveur Web. On créé un groupe de port 80 + 443 que l'on nomme par exemple HttpPorts et on translat HttpPort wan vars HttpPort en interne, vers l'ip du serveur cible en interne.

-

Je pense que le problème de zeverybest n'est pas exactement celui-ci.

Il n'y a pas (ou je n'ai jamais vu) de setting permettant de spécifier que le serveur web qui expose l'interface d'administration n'écoute que sur les interfaces internes.

Du coup, celui-ci bind sur toutes les interfaces, y compris le WAN.

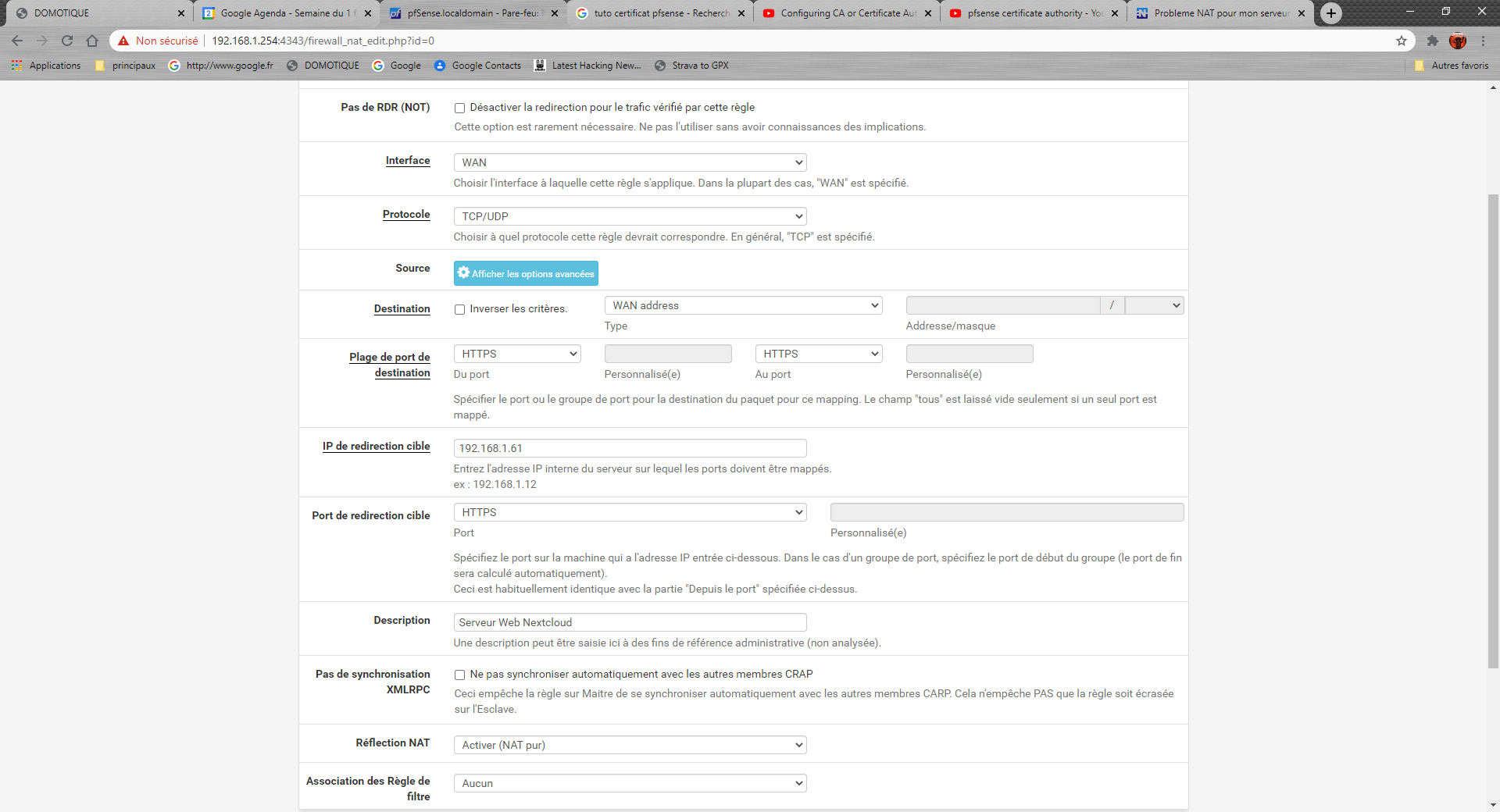

Bien sûr il convient d'avoir une règle de FW qui n'en permette pas l'accès mais ça n'empêche pas le process d'occuper la place, d'où le commentaire de la doc que je mettais en lien ci-dessus.@zeverybest ne peux-tu pas coller ici une copie d'écran de ta règle de NAT ?

Je te confirme que ça fonctionne normalement très bien, j'utilise ce mécanisme quotidiennement, sans HAproxy, pour accéder à mon serveur de mail et ponctuellement au webmail. -

j'espere que ça pourra aider

-

j'ai tourné le probleme dans tous les sens et cela ne fonctionne pas.

j'ai tout essayé (enfin, tout, sauf la bonne solution, mais je ne l'ai pas trouvé)je galère vraiment

ma regle NAT a t elle pu aider quelqu'un a comprendre mon probleme?

-

@zeverybest

juste par curiosité, pourquoi n'y a t-il a de règle de FW associée, ce qui est bien plus simple à géré, à mon avis -

@chris4916

c'est une excellente question :

parceque je pensais qu'une regle NAT sufisait

comment faire?

je demande a ce que la regle soit créer automatiquement par la regle NAT ?c'est pertinent ?

ou il vaut mieux la faire manuellement?

(et dans ce cas, je mets quoi ? (j'autorise le HTTPS depuis WAN net vers admin Net?)