Вопросы по pfSense 2.5/Plus

-

Добрый

@testsia

Вещаем ВСЕ маршруты, но разруливаем ACL-ми.forum.netgate.com/topic/145252/osfp-distributing-routes-just-using-access-lists-not-bothering-with-interfaces-expect-the-vti-ones

Или вот так (правильнее, адаптировать для пф) docs.netgate.com/tnsr/en/latest/recipes/ospf-abr/index.html

Зы. Внимание https://forum.netgate.com/topic/161176/filter-some-routes

По ссылке есть патч и как его применять.Зы2. Сыроват 2.5 ( Поспешили.

-

@werter said in Вопросы по pfSense 2.5/Plus:

Добрый

@testsia

Вещаем ВСЕ маршруты, но разруливаем ACL-ми.forum.netgate.com/topic/145252/osfp-distributing-routes-just-using-access-lists-not-bothering-with-interfaces-expect-the-vti-ones

Или вот так (правильнее, адаптировать для пф) docs.netgate.com/tnsr/en/latest/recipes/ospf-abr/index.html

Зы. Внимание https://forum.netgate.com/topic/161176/filter-some-routes

По ссылке есть патч и как его применять.Зы2. Сыроват 2.5 ( Поспешили.

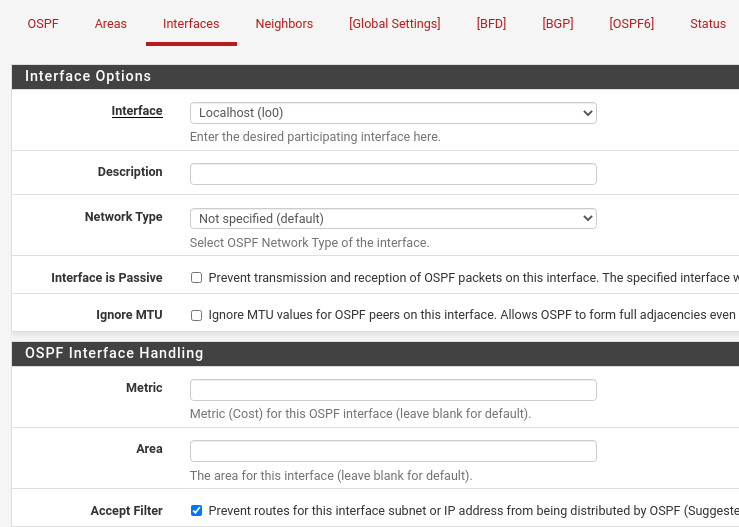

Удалось разобраться, все стало намного сложнее чем у Quaga, получился просто нужно в FRR походить по веб интерфейсу и в разных местах подбавлять настройки, в результате мы должны получить Raw Config такой же как был в Quaga вот такой:

! frr defaults traditional hostname gw-main01.XXX.com.ua hostname gw-main01.XXX.com.ua password HrXVubpS1wyn log syslog service integrated-vtysh-config ! ip router-id 194.XXX.XX.XX ! interface ovpnc13 description "ospfd: vpn_01_XXX01_XXX01_Volz" ip ospf network point-to-point ip ospf cost 5 ip ospf area 1.1.1.1 interface ovpnc12 description "ospfd: vpn_01_XXX01_XXX01_Volz - ospfd: vpn_02_XXX01_XXX01_TXXX" ip ospf network point-to-point ip ospf cost 15 ip ospf area 1.1.1.1 interface ovpns6 description "ospfd: vpn_01_XXX01_XXX01_Volz - ospfd: vpn_02_XXX01_XXX01_TXXX - ospfd: vpn_01_krn01_XXX01" ip ospf network point-to-point ip ospf cost 5 ip ospf area 1.1.1.1 interface ovpns7 description "ospfd: vpn_01_XXX01_XXX01_Volz - ospfd: vpn_02_XXX01_XXX01_TXXX - ospfd: vpn_01_krn01_XXX01 - ospfd: vpn_01_zln01_XXX01" ip ospf network point-to-point ip ospf cost 5 ip ospf area 1.1.1.1 ! router ospf ospf router-id 192.XXX.XX.XX log-adjacency-changes detail redistribute connected route-map ACCEPTFILTERS area 1.1.1.1 shortcut default ! access-list all permit any ! ip prefix-list ACCEPTFILTERS seq 18 deny XXX.XXX.XX.XX.0/24 ip prefix-list ACCEPTFILTERS seq 19 deny XXX.XXX.XX.XX.0/24 ip prefix-list ACCEPTFILTERS seq 20 deny 10.10.14.8/29 ip prefix-list ACCEPTFILTERS seq 21 permit any ! route-map ACCEPTFILTERS permit 10 match ip address prefix-list ACCEPTFILTERS ! line vty ! endИ все заработало, остался вопрос один.

В Quage есть строка ip protocol ospf route-map ACCEPTFILTER

Не могу найти ее в FRR

Может кто знает как добавить ее. -

@testsia

c ABR не стали пробовать?

docs.netgate.com/tnsr/en/latest/recipes/ospf-abr/index.html -

@werter said in Вопросы по pfSense 2.5/Plus:

@testsia

c ABR не стали пробовать?

docs.netgate.com/tnsr/en/latest/recipes/ospf-abr/index.html

нет не пробовал. Но спасибо.

Попробую как-то на стенде -

@testsia said in Вопросы по pfSense 2.5/Plus:

И все заработало, остался вопрос один.

В Quage есть строка ip protocol ospf route-map ACCEPTFILTER

Не могу найти ее в FRR

Может кто знает как добавить ее.

-

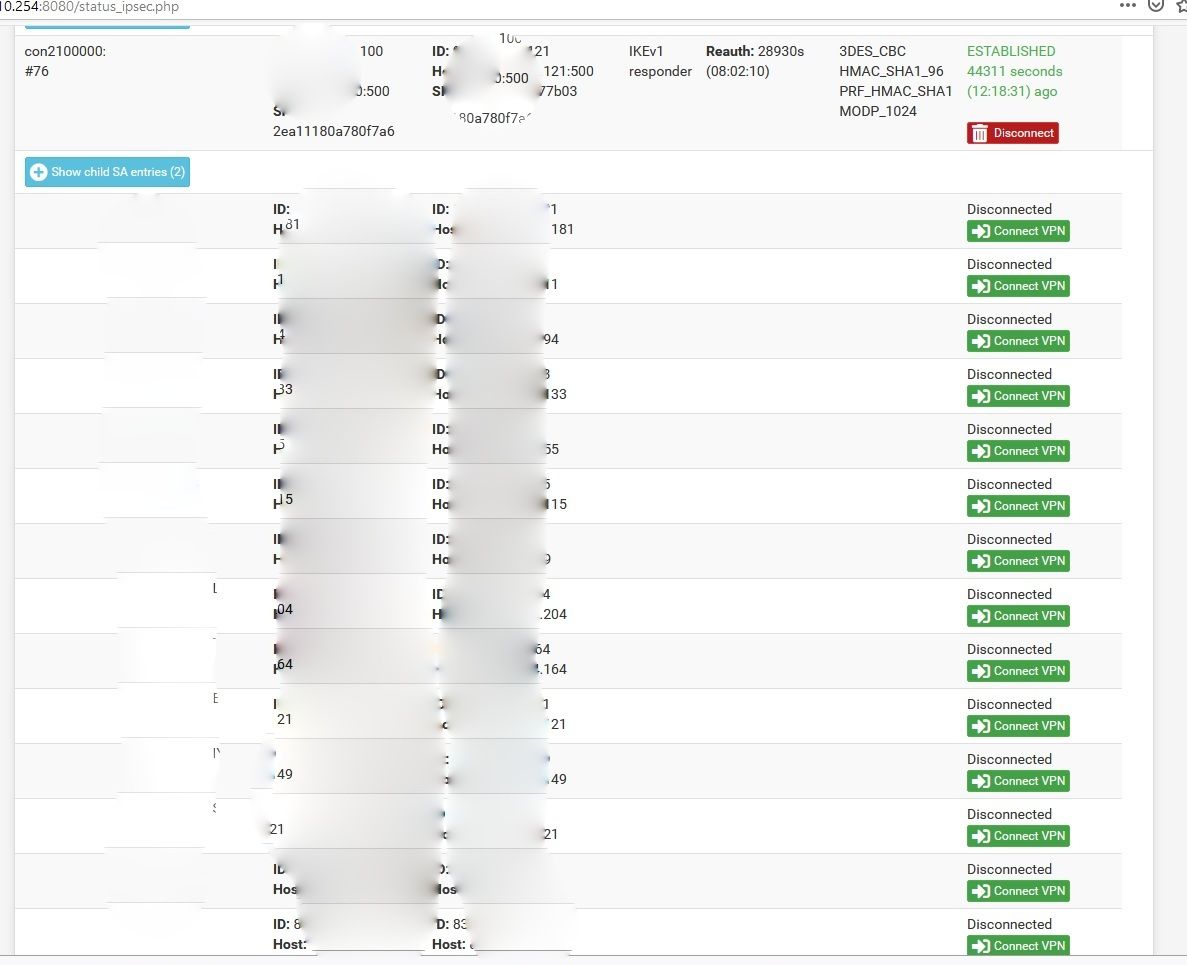

Не понятно зачем в GUI status IPSec сделали список как на скрине.

Сначала вводит в ступор, будто все пиры лежат.

-

@smils это баг 2.5,

список патчей который желательно применить для IPsec:

https://forum.netgate.com/topic/161159/client-ipsec-eap-vpn-does-not-work-after-upgrade-to-2-5release/6В данной версии довольно много изменений относительно предыдущего стабильного релиза 2.4.5-p1,

Стабилизирующий релиз 2.5.1 на подходе:

https://redmine.pfsense.org/versions/61 -

По умолчанию установшик, получинный в Client Export устанавливает помимо tap6-адаптера еще и драйвер WinTUN (tun-драйвер от разработчиков WireGuard).

Если в конфиг клиента вписать

windows-driver wintun

Соединение происходит в разы быстрее. Проверил, это реально так.

Тут:

https://rustedowl.livejournal.com/59557.html

пишут, что растет и производительность:латентность "через windows-tap6" - 5мс (стандартный драйвер OpenVPN)

латентность "через WinTUN" - 4мс

iperf3:

"через windows-tap6" - 193Mb\s

"через winTUN" - 253Mb\sВ принципе, вставить windows-driver wintun можно и в Additional configuration options в Client Export Utility

-

@pigbrother said in Вопросы по pfSense 2.5/Plus:

По умолчанию установшик, получинный в Client Export устанавливает помимо tap6-адаптера еще и драйвер WinTUN (tun-драйвер от разработчиков WireGuard).

Если в конфиг клиента вписать

windows-driver wintun

Соединение происходит в разы быстрее. Проверил, это реально так.

Тут:

https://rustedowl.livejournal.com/59557.html

пишут, что растет и производительность:латентность "через windows-tap6" - 5мс (стандартный драйвер OpenVPN)

латентность "через WinTUN" - 4мс

iperf3:

"через windows-tap6" - 193Mb\s

"через winTUN" - 253Mb\sВ принципе, вставить windows-driver wintun можно и в Additional configuration options в Client Export Utility

Можете сделать feature request?

https://docs.netgate.com/pfsense/en/latest/development/feature-requests.html -

Pf - автоматически не присваивает WAN интерфейсу ipv6 адресс.

Провайдер поддерживает. На роутере асус работает. На PF нет.

Все настройки Wan по умолчанию.

Подскажите где может быть косяк? -

@unc said in Вопросы по pfSense 2.5/Plus:

Pf - автоматически не присваивает WAN интерфейсу ipv6 адресс.

Провайдер поддерживает. На роутере асус работает. На PF нет.

Все настройки Wan по умолчанию.

Подскажите где может быть косяк?Это баг версии 2.5, исправлено в обновлении 2.5.1(пока в стадии тестирования):

https://redmine.pfsense.org/issues/11454 -

@viktor_g said in Вопросы по pfSense 2.5/Plus:

Это баг версии 2.5, исправлено в обновлении 2.5.1(пока в стадии тестирования):

Обновился до 2.5.1

Ничего не изменилось (

WAN_DHCP6

*********** 0.0ms 0.0ms 100% Offline, Packetloss -

@unc Создайте отдельную тему, будем смотреть

-

Решил попробовать wireguard в 2.5.

Наткнулся на такую информацию от Netgate:

https://docs.netgate.com/pfsense/en/latest/vpn/wireguard/index.htmlWireGuard has been removed from releases after pfSense Plus 21.02-p1 and pfSense CE 2.5.0, when it was removed from FreeBSD.

If upgrading from a version that has WireGuard active, the upgrade will abort until all WireGuard tunnels are removed. For more details, see our Release NotesИ вот вероятная причина, почему такое решение было принято:

Во FreeBSD 13 чуть не оказалась халтурная реализация WireGuard с нарушением лицензии и уязвимостями. -

@unc said in Вопросы по pfSense 2.5/Plus:

Pf - автоматически не присваивает WAN интерфейсу ipv6 адресс.

Провайдер поддерживает. На роутере асус работает. На PF нет.

Все настройки Wan по умолчанию.

Подскажите где может быть косяк?Исправлено в 2.5.1:

https://www.netgate.com/blog/pfsense-plus-21-02-2-release-and-pfsense-ce-2-5-1-release-now-available.html -

Подскажите пожалуйста, если кто знает: после обновления до 2.5.0 (и далее 2.5.1 - проблема сохранилась) возникла проблема с Dynamic DNS/NoIP (платный).

Не обновляет IP: cheсk IP почему-то всегда возвращает последнее значение, а не реальное, и считает что ничего не поменялось, соответственно адрес не обновляет.P.S. Сорри за оффтоп, но прям печаль какая-то. За последние 8 лет, если не больше, я на этом форуме был 1 раз, и то обошлось поиском... После выхода 2.5.0 - каждые пару недель тут, сначала отвалилась авторизация OpenVPN (ладно, был патч хотя бы, баг старый вроде), 2.5.1 - отвалился nat на втором интерфейсе, DynDNS не работает в обоих... прям за гранью... Можно сказать базовые вещи отваливаются. Я, конечно, откачусь на 2.4.5, там где возможно, но тенденция с настолько сырыми "релизами" наводит на грустные мысли. Есть надежда что это временно? Там же вроде серьезно что-то меняли между 2.4.5 -> 2.5.0, если я не ошибаюсь?

-

@proger said in Вопросы по pfSense 2.5/Plus:

Подскажите пожалуйста, если кто знает: после обновления до 2.5.0 (и далее 2.5.1 - проблема сохранилась) возникла проблема с Dynamic DNS/NoIP (платный).

Не обновляет IP: cheсk IP почему-то всегда возвращает последнее значение, а не реальное, и считает что ничего не поменялось, соответственно адрес не обновляет.Похоже на регрессию изменений в https://redmine.pfsense.org/issues/6638

Создайте пожалуйста багрепорт, посмотрим:

https://docs.netgate.com/pfsense/en/latest/development/bug-reports.html2.5.1 - отвалился nat на втором интерфейсе, DynDNS не работает в обоих...

Багрепорт открыт, исправлено в 2.6:

https://redmine.pfsense.org/issues/11805 -

@viktor_g

Создал:

https://redmine.pfsense.org/issues/11815 -

@proger said in Вопросы по pfSense 2.5/Plus:

@viktor_g

Создал:

https://redmine.pfsense.org/issues/11815Добавьте побольше DDNS логов с включенной опцией "Verbose Logging"

Возможно ошибка связана с новым API No-IP:

https://www.noip.com/integrate/request

хотя там нет никаких спец опций для paid аккаунтов -

@viktor_g

Verbose logging стоит

при Save&Force Update то что я скинул - это все что появляется в логахДело в том, что это на боевой системе, и чтобы проверить мне приходится менять адрес на несоответствующий в noip, клиенты отваливаются, а поэкспериментировать пока негде