Open VPN Verbindungen pro User limitieren

-

@markus4210 said in Open VPN Verbindungen pro User limitieren:

Gibt es eine Möglichkeit VPN Verbindungen für bestimmte User auf eine bestimmte Anzahl zu limitieren?

Ja kann man pro User definieren, wenn man das mit Client specific overrides - oder noch besser mit Auth via FreeRadius macht. Via Radius ist am komfortabelsten, da du hier direkt beim User bspw. eine feste IP und Einwahlbeschränkung (Loginzeiten, Concurrent Connects etc.) einstellen kannst.

Cheers

-

hallo, ich muss das mal ausgraben / aufwärmen

wir haben es gestern in der usergroup der pfS kurz besprochenich teste / spiele gerade damit rum.

ich hab hier den usern mittels Client specific overrides IP adressen zugewiesen

loggen sich userA 2x (1x mit notebook 1x mit Tab) gibts komisches .... (muss ich erst noch herausfinden wie komisch) edit: die user werden mal nicht gekickt, der client bleibt aktiva) wennst global nur 1 user = 1 verbindung haben willst nimmste das hier (direkt am server)

b) mittels csr ... abder das will hier (11:11 Uhr noch nicht so wie ich will)

edit: --duplicate-cn müsste der schalter zum einschalten sein "two connections with same common name are allowed" aber wie schaltet man das im csr AUS und zwar pro user ;)

c) mittels Auth (free Radius) was wohl die schönste lösung is

NP

-

@noplan

Danke für die Ruckmeldung.

Na ja das Problem ist bei mir auch noch nicht gelöst.

(Derzeit nur andere Probleme die wichtiger sind :-( )Ja das mit Radius könnt ich mir schon vorstellen.

Das Problem dabei ist, es gibt zu dem VPN Server ca 45 Clients

die im ganzen Land verteilt sind.Daher ich müsste den VPN server ohne Ausfall umstellen.

Ich denke das wird nichts..... -

Ihr denkt zu kompliziert.

Um einen Client auf eine Verbindung zu beschränken, reicht ein einfacher CSO, indem der Client eine feste IP bekommt. Je nach Server-Topologie ein /30er Subnetz oder eine einzelne Adresse.Der User kann sich so zwar mehrfach mit dem Server verbinden, doch nur die zuletzt aufgebaute Verbindung nutzen.

-

Mon moin

OK jetzt muss ich es wirklich noch mal testenBei mir bekommen alle clients eine eigene IP mittels Client spec override

Da dahinter dann das regelwerk und reporting aufsetztMein Stand jetzt 08:45 ich kann mich mit 3 clients verbinden

Alle 3 erhalten am Client die IP (also hätte ich 3x die gleiche IP im Netz)

Am webif der pfS wird 1 Client angezeigt.Also das is schräg...

Also alle 3 können sich hier verbinden

Alle 3 können 1 - 2 Minuten surfen

Dann fangen reconnects an und zwar bei allen 3 bis bei allen ein arbeiten eher unmöglich ist ;)Könnt mir wirklich vorstellen das es ohne einen radius dahinter wohl nicht funktioniert.

Mal am weg nach Wien drüber Gedanken machen wäre ja spannend.

LG NP -

@noplan

Ich habe zwei Clients, einen auf Windows, einen auf Linux.

Wie oben erwähnt, sobald sich derselbe User ein zweites mal verbindet, ist die zuvor bestehende Verbindung inaktiv, erreicht keine Remote-Ziele mehr. Die OpenVPN-Verbindung bleibt aber aufrecht.Was dabei am Server geloggt wird, habe ich mir nicht angesehen.

Ich denke aber, dass OpenVPN intern analog zu ARP eine Zuordnung zu den virtuellen IPs haben muss und diese vermutlich durch die erneute Verbindungsherstellung mit derselben User-ID überschrieben wird.Daher frage ich mich, bist du sicher, dass du auf allen Clients dieselbe IP hast?.

Klar, ein entsprechend konfigurierter Radius könnte eine weitere Verbindung vorweg unterbinden, habe ich aber noch nicht eingesetzt.

-

Ja haben die selbe IP... Krieg ich auch so über unsere Mail notification mit.

Is genau so wie du beschreibst.

2ter client meldet sich erfolgreich an

Erster rennt ins timeout verbindet sich neu

2ter rennt ins timeout verbindet sich neu.... Usw

Mit > 3 Client wird insofern spannend weil du es nicht mehr sagen kannst wann wer wie ins timeout rennt ;)Ich bin mir ja auch gar nicht sicher ob man das mit einem Client spec override lösen kann... Ich muss mal die openvpn Doku durchforsten glaub ja auch nicht das wir die einzigen sind die sich über sowas gedanken machen.

Np

-

@noplan said in Open VPN Verbindungen pro User limitieren:

2ter client meldet sich erfolgreich an

Erster rennt ins timeout verbindet sich neu

2ter rennt ins timeout verbindet sich neu.... UswDas mit dem Neu-Verbinden ist mir gar nicht aufgefallen. Dafür habe ich vielleicht zu kurz getestet.

Es gäbe da auch nocht das "--single-session" Parameter. Keine Ahnung, ob man das hier Abhilfe schafft (im CSO), dass der Server keine zweite Verbindung zulässt. Ich wollte mir nicht die Mühe machen, das mit einem zusätzlichen User-Account zu testen.

-

@viragomann said in Open VPN Verbindungen pro User limitieren:

"--single-session" ParameterOha spannend...

-

--single-session

After initially connecting to a remote peer, disallow any new connections. Using this option means that a remote peer cannot connect, disconnect, and then reconnect.Kein selbst initierte Reconnect möglich? Glaub nicht, ob das hier gewünscht ist.

Müsste getestet werden. -

ich grab das Thema wieder mal hervor.

Vor allem, das Problem ist ja, ich hab viele User, 90% der User dürfen sich nur 1 mal verbinden. Das ist ja soweit kein Problem.

Allerdings habe ich User (oder eigentlich Clients, alle Linux) die z.B.

4 mal also für 4 Endgeräte die selben Zertifikate, Username und PWD haben, sich aber maximal 2 mal verbinden können sollen.MfG.

-

Ich Habs noch immer nicht getestet...

Aber wenn es im Client specific override keine Option für

"User darf sich nur 2x anmelden" aber keine 3x mit den gleichen credentials

Wird es eng2ter VPN server wo nur 1x anmelden erlaubt ist

Und mit Client specific override bei den clients was erlaubenOder am Server mit Client specific override auf 1x beschränken

Sonst Radius Server

Hmmm blöde geschichte

-

@markus4210

Ich muss da noch hinzufügen, mein Plan geht so nicht auf.

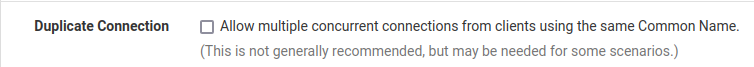

Ich habe auf einem Server mit net /30 Topologie, auf dem"Duplicate Connection" aktiviert ist, in meinem CSO nun das Subnetz auf einen /29er gesetzt.

3 Verbindungen hergestellt, allerdings bekamen alle Clients die erste verwendbare IP aus dem /29 Subnetz. Natürlich war nur eine davon zu gebrauchen.Ich denke nicht, dass sich das mit Subnet Topologie anders verhält. So wie ich es verstehe, wird da im CSO eine bestimmte IP aus dem Tunnelsubnetz gesetzt mit der Maske des Tunnels, und diese bekommt des Client dann.

Ich würde an deiner Stelle einen zweiten Server einrichten. Einen, der nur eine Verbindung je User erlaubt und einen, der mehrere erlaubt ("Duplicate Connection" aktiviert). Damit erreichst du relativ einfach und sicher, was du haben möchtest.

Einzig jenen Usern, die sich auf den neuen Server mit Duplicate Connection verbinden können sollen, musst du neue Zugangsdaten zukommen lassen.Grüße

-

@viragomann said in Open VPN Verbindungen pro User limitieren:

Einzig jenen Usern, die sich auf den neuen Server mit Duplicate Connection verbinden können sollen, musst du neue Zugangsdaten zukommen lassen.

aber das könnte er doch mit einem eintrag in der CSO realisieren ?

-

@noplan

Wie? Die Ausnahme stellen jene User dar, die mehrere Verbindungen aufbauen können sollen.

Wie das in einem CSO zu realisieren wäre, haben wir bislang noch nicht raus gefunden, oder? -

drum bin ich ja am heruumprobieren ...

wenn du nicht mit Radius arbeiten kannst willst darfst whatever und nur einige ausnahmen hast die mit gleichen credentials multi connect machen dürfen dann müsste dasmit 1 server no duplicate connection und cso machbar sein

funktioniert alles nicht wenn du mittels cso dem user eine definierte IP mitgibst so wie bei uns hieralle dürfen sich nur 1:1 anmelden die ausnahmen könne so oft sie wollen

aber das will er hier ja nicht

-

@noplan said in Open VPN Verbindungen pro User limitieren:

funktioniert alles nicht wenn du mittels cso dem user eine definierte IP mitgibst so wie bei uns hier

Die IP im CSO weglassen?? Diesen Gedanken hatte ich noch gar nicht gesponnen.