Questionnement sur PfSense- R&D

-

Bonjour à toutes et à tous,

J'aimerai tester la dernière version de pfsense sur une nouvelle VM afin de voir si la solution pourrait convenir pour mes besoins personnels.

Contexte : personnel afin de tester la solution

Niveau : Intermédiaire

Besoin :

- Belle interface de gestion (ce qui est le cas avec la dernière maj)

- Création de DMZ (4-5 DMZ donc 4-5 cartes réseaux virtuelles)

- Translation DNS vers IP (une IP publique pour plusieurs nom)

- Outil stable

- Package fournit au niveau sécurité

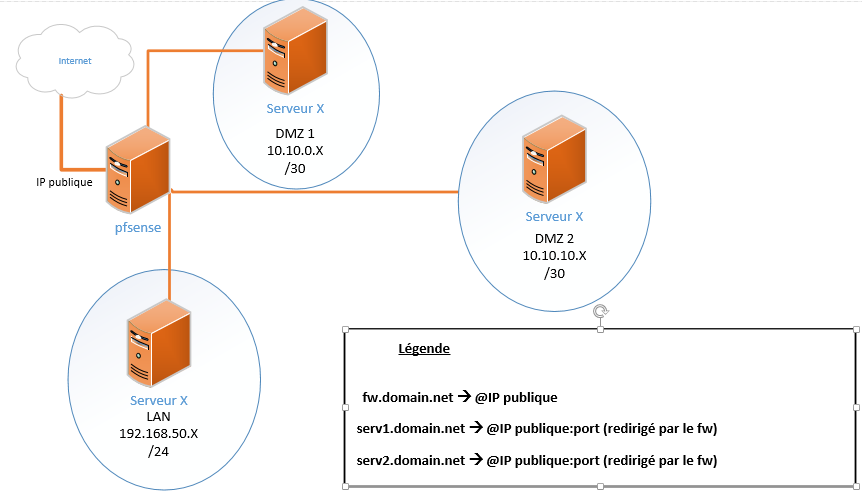

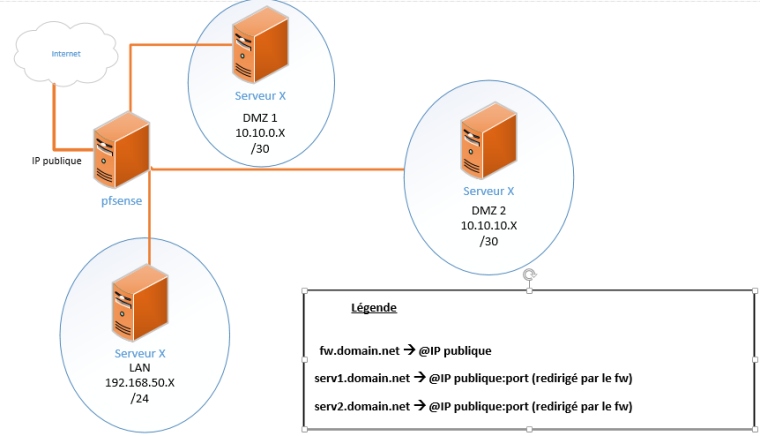

Schéma

WAN : Adresse IP fourni par le FAI pour le moment qu'une adresse IP à l'avenir pourquoi pas mettre en place un failover

LAN :

- Adressage : 192.168.50.X / 24

- Pas de DHCP

- Pas de DNS Local

- VLAN par service

DMZ

- Adressage : 10.10.0.X /30 & 10.10.10.X /30

- Pas de DHCP

- Pas de DNS local

- VLAN par service

- Isolement

Pour le moment, je n'ai pas encore installé la solution et paramétrer des règles.

Afin de rediriger les noms DNS au bon serveur, je mettrai en place du NAT (443 --> 4443 sur un serveur web dmz1 par exemple)

Packages

Avez-vous des paquets à me conseiller pour sécurisé et renforcer le pfsense ?

J'ai pensé à snort, sshguard, un paquet pour les IDS, anti-virus clamAV

Question

Avez-vous des conseils à m'apporter afin de mieux explorer et exploiter la solution ?

Pas de problème au niveau des DMZ ? Pareil pour les multi-DMZ ?

Une adresse IP publique pour plusieurs serveurs ne posent pas problème ?

Des paquets à me conseiller que ça soit au niveau sécurité, exploitation de données, monitoring...

En vous remerciant par avance,

-

@hujino said in Questionnement sur PfSense- R&D:

Création de DMZ (4-5 DMZ donc 4-5 cartes réseaux virtuelles)

Vous pourriez envisager des vlans pour un résultats très proche en terme de cloisonnement. Si c'est l'objectif.

Afin de rediriger les noms DNS au bon serveur, je mettrai en place du NAT (443 --> 4443 sur un serveur web dmz1 par exemple)

Quel est l'intérêt de changer le numéro de port lors du nat ?Avez-vous des paquets à me conseiller pour sécurisé et renforcer le pfsense ?

J’ai pensé à snort, sshguard, un paquet pour les IDS, anti-virus clamAVAvec tout cela sur Pfsense ce serait plutôt le contraire !

Package = code = plus de vulnérabilités potentielles.

Snort pour un usage personnel ? A part la curiosité je ne vois pas bien l'intérêt.Une adresse IP publique pour plusieurs serveurs ne posent pas problème ?

çà dépend de ce que vous souhaitez faire.Pas de problème au niveau des DMZ ? Pareil pour les multi-DMZ ?

De quoi parle t-on ? -

Chaque site web aura sa DMZ et son propre adressage, je l'ai pensé ça mais je suis ouvert à la discussion

-

Des VLAN permettent également de gérer des règles de FW et un adressage dans un subnet "dédié".

En revanche, VLAN par service... pourquoi pas mais ça commence à devenir compliqué si tu empiles un VLAN par service et une DMZ par serveur.

Je ne comprends pas bien ce qu'est "Translation DNS vers IP (une IP publique pour plusieurs nom)"En ce qui concerne clamAV, je ne vois pas non plus quel est en l'usage sur le FW où tu ne vas normalement pas stocker de fichier

-

Sur le schéma j'ai indiqué les noms DNS que j'utiliserai afin d'attaquer le fw et mes serveurs web.

C'est surtout du IDS / IPS que j'aimerais implanter.

-

@hujino said in Questionnement sur PfSense- R&D:

Sur le schéma j’ai indiqué les noms DNS que j’utiliserai afin d’attaquer le fw et mes serveurs web.

Pas très clair.

C’est surtout du IDS / IPS que j’aimerais implanter.

Encore une fois ce type d'outils et gros consommateur de temps, de stockage et d'expertise. Dans une installation personnelle, je ne vous pas bien ce que vous allez pouvoir en faire. Vous ne dormez pas la nuit ? -

@ccnet said in Questionnement sur PfSense- R&D:

@hujino said in Questionnement sur PfSense- R&D:

Sur le schéma j’ai indiqué les noms DNS que j’utiliserai afin d’attaquer le fw et mes serveurs web.

Pas très clair.

C’est surtout du IDS / IPS que j’aimerais implanter.

Encore une fois ce type d'outils est gros consommateur de temps, de stockage et d'expertise. Dans une installation personnelle, je ne vous pas bien ce que vous allez pouvoir en faire. Vous ne dormez pas la nuit ?