PFSense blockiert zugriff auf externe IP Adresse

-

Hallo,

ich hoffe hier kann mir jemand helfen, wir haben vermutlich seit dem Update auf die aktuelle PFsense Version (2.4.3_1) ein merkwürdiges Problem.Wir können über unsere Pfsense eine Webseite nicht mehr erreichen.

Es geht hierbei um eine externe IP Adresse der Telekom die bei einem Kunden steht.

Auch OpenVPN vom Notebook aus geht nicht mehr auf nur diese eine externe IP.Sobald ich LTE nutze funktioniert es, hänge ich das Notebook direkt an das Modem von UnityMedia geht es auch.

Nur sobald die PFsense dazwischen ist geht es nicht mehr. Wir haben nur eine einfache Regel, die eigentlich von intern nach extern alles zulässt.Habt ihr ideen?

-

Hast du dir die Logs schon angeschaut? Ich wette da könnte was nützliches drin stehen.

Gruss

-

ich hab mal in die Firewall logs geschaut, da taucht die Ziel Adresse aber nicht auf.

EIn Tracert auf die Adresse bricht immer einen hop vor dem ziel dann mit zeitüberschreitung ab. -

@lordfire112

Hallo,dein Beitrag ist im falschen Bereich. Der sollte hier hin: https://forum.netgate.com/category/7/deutsch

Zu deinem Problem fallen mir 3 mögliche Ursachen ein:

- Firewall Regel

- Outbound NAT

- Routing

Du hast nicht gerade viele Infos gegeben, so nehme ich an, dass deine pfSense so ziemlich die Standard-Einstellungen verwendet:

Wenn die Standard-Erlaube-Alles Regel für dein Gerät zuständig ist, sollte nicht viel schief gehen. Die IP des Laptops fällt in das LAN Net?Outbound NAT arbeitet standardmäßig im Automatic-Mode. Hier muss aber eine Regel für das WAN Interface und die entsprechende Quelle vorhanden sein. Wenn man den interne Netzwerkbereich ändert, kann es sein, dass die entsprechende Regel nicht mitgezogen wird.

Routing: Die Ziel-IP muss über das Default-Gateway geroutet werden. Prüfe dahingehend die Routingtabelle.

Ach ja, pfBlockerNG oder Ähnliches könnte auch dafür verantwortlich sein.

-

Das stimmt, wir haben Standard Firewall Regeln hinterlegt,

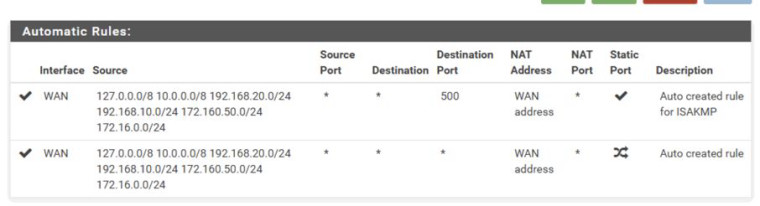

Unser Outbound NAT sieht so aus

Auch da wurde nichts geändert.

Und wie gesagt es hat ja vor dem Update Problemlos funktioniert. -

Na, da habt ihr ja 4 interne Netze. Das geht sich mit den Standard-Firewall-Regeln aber nicht mehr aus, da müsst ihr schon manuell welche hinzugefügt haben.

@lordfire112 said in PFSense blockiert zugriff auf externe IP Adresse:

EIn Tracert auf die Adresse bricht immer einen hop vor dem ziel dann mit zeitüberschreitung ab.

Das Tracert führst du auf der pfSense aus oder auf einem Host im internen Netzwerk?

-

Wir haben zwei interne Netze eins an eth1 und das andere an eth2

jeweils mit den Standard Regeln, dazu noch eine VPN Verbindung auf unsere PFSense.Ich habe den Tracert sowohl auf der PFSense gemacht als auch vom Notebook aus.

Er bricht immer an der gleichen Stelle nach 9 hops ab (Zeitüberschreitung) wenn ich es per LTE mache ist der 10 das Ziel -

Ja, aber nach 9 Hops hast du wohl schon längst dein WAN Gateway überwunden und bist irgendwo im Internet. Ich frage mich, wie da die pfSense damit im Zusammenhang stehen soll.

Der Abbruch steht wohl auch nicht im Zusammenhang mit dem Zugriffsproblem auf diese IP. Das ist vermutlich einfach nur ein Router, der das Tracert nicht mitmacht. -

Das ist ja was ich auch nicht verstehe.

Aber wie oben geschrieben wenn ich das Notebook direkt an das Unitymedia Modem anschließe geht es

Der einzige Unterschied ist die pfsense dazwischen aber nach meinem Verständnis müsste dann gleich der erste hop nicht funktionieren -

Wenn es ein Fehl-Routing wäre, ja.

Firewall-Regel schließt du aus.

Outbound-NAT kann man demnach auch ausschließen.pfBlocker?

Anderenfalls würde ich mir mal mit Packet Capture (Diagnostic Menü) ansehen, was bei einem Zugriff von intern auf diese IP am jeweiligen internen Interface und am WAN abgeht.

-

Mhh, hab das das Capture laufen lassen

19:01:45.630793 IP 192.168.10.3.59308 > ziel IP.8090: tcp 0

19:01:45.894496 IP 192.168.10.3.59309 > ziel Ip.8090: tcp 0

19:01:48.639749 IP 192.168.10.3.59308 > ziel IP.8090: tcp 0

19:01:48.889444 IP 192.168.10.3.59309 > ziel IP.8090: tcp 0was sagt mir das? Ist vom LAN Interface beim WAN Interface steht bei der ersten IP unsere exteren.

Könnte es sein dass wir auf einer Blacklist der Ziel Firewall gelandet sind?

-

Das ist dann so wie es sein soll.

D.h. euer Modem arbeitet im Bridge-Mode (bzw. PPPoE) und die pfSense hat direkt die externe IP an ihrem WAN?Auf der Blacklist kann ja nicht die pfSense, sondern bestenfalls die externe IP landen. Die ist ja wohl statisch. Und wenn du das UnityMedia-Modem als Router einsetzt, ist diese IP ja dieselbe. Und da funktioniert es doch, hast du geschrieben.

Und das betrifft wirklich nur diese ein IP?

Bin ratlos. -

Normal ist es das Modem im Bridge-Modus an der PFsense genau, wenn ich aber mein Notebook an das Modem hänge bekomme ich eine andere externe IP, da bei UnityMedia die externe IP an die MAC Adresse der PfSense gekoppelt ist.

-

Ich habe jetzt mal die feste externe IP unserer PFSense entfernt und ihr eine freie von UnityMedia geben lassen, siehe da ich komm auf die Seiten und VPN´s

Es muss also was mit unserer Exteren IP Zutun haben.Ich verstehe es nicht, aber vielleicht sind wir dann wirklich auf der Blacklist der ziel Firewall.

-

Ja, natürlich, wenn das nur bei einer bestimmten externen IP der Fall ist, kann das schon der Fall sein.

Ich kenne leider das UnityMedia System und deren IP-Vergabe nicht. Kann mir immer noch nicht vorstellen, wie das vernünftig funktionieren soll, das ist aber hier nicht das Problem.

Wenn die IP aus einem völlig anderen Bereich ist, könnte es auch ein Routing-Problem im Internet sein. -

Vielen Dank für die Hilfe und die Tipps ich werde jetzt mal die gegenstelle prüfen lassen