Utiliser 2 IP FO comme IP Publique - online.net

-

Hello,

Voici ma configuration, je suis sur un serveur dédié chez Online.net avec un ESXi et Pfsense en frontal.

Note : les IP sont fictives

Management ESX + default GW : 195.0.0.1/32

WAN1 : 212.0.0.1/32 (IP FO - vmx1)

WAN2 : 212.0.0.2/32 (IP FO - vmx2)

LAN1 : 192.168.1.0/24 (vmx3)

LAN2 : 192.168.2.0/24 (vmx4)La configuration du Pfsense est standard avec routage par défaut.

route add -inet 195.0.0.1/32 -link -iface vmx1

route add default 195.0.0.1Tout fonctionne parfaitement et j'ai bien internet depuis LAN1 et LAN2 avec pour IP Publique (212.0.0.1)

Je souhaiterai maintenant faire sortir LAN2 avec pour IP Publique 212.0.0.2, voici ce que j'ai effectué :

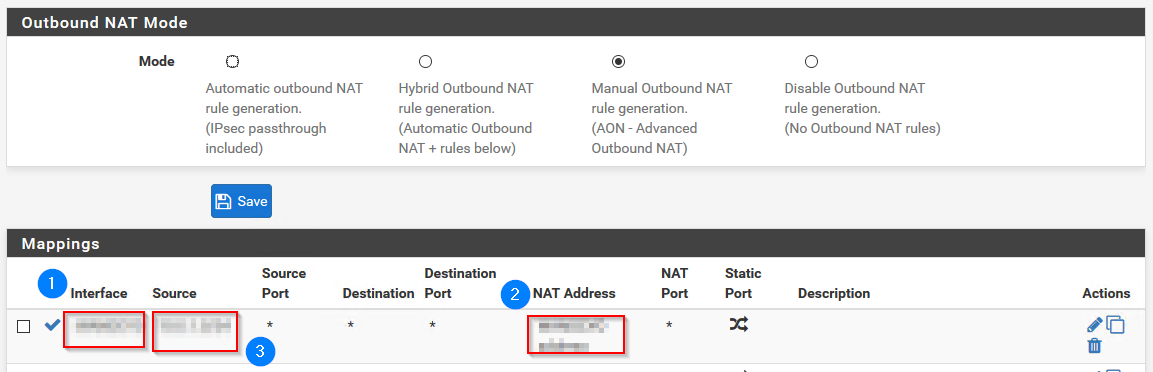

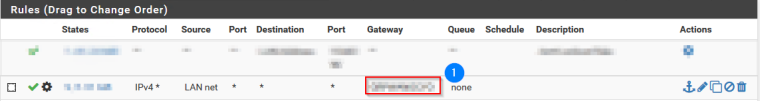

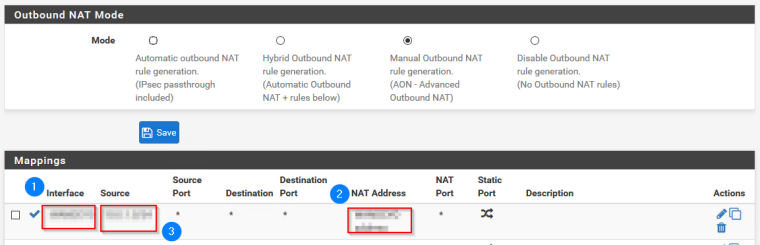

- Création d'une rules LAN2 + Ajout de la gateway WAN2 (cf bulle 1)

- Création d'une règle NAT Outbound, interface WAN2 (bulle1), Source LAN2 subnet (bulle2), NAT addresse WAN2(bulle3)

Il doit manquer quelque chose mais je ne trouve pas.

Si quelqu'un peut me donner un coup de main ou bien me dire que ce n'est carrément pas possible :)Merci d'avance,

Jérémy

- Création d'une rules LAN2 + Ajout de la gateway WAN2 (cf bulle 1)

-

C'est tout à fait possible (heureusement). Il reste à comprendre si vous voulez faire simplement du policy routing ou autre chose. Pour du policy routing pas besoin de nat Outbound.

Management ESX + default GW : 195.0.0.1

Tout sur une seule interface sur un esx c'est une mauvaise pratique. C'est une interface administration et à ce titre elle devrait ne pas être mélangé avec les lans. Même remarque pour l'administration de Pfsense.LAN1 : 192.168.0.1 (vmx3)

LAN2 : 192.168.0.2 (vmx4)Tout cela se trouve dans le même réseau : 192.168.0.0/24

Le choix de ce numéro de réseau est aussi une mauvaise idée même si tout le mon de le fait (c'est d'ailleurs pour cela que c'est une mauvaise idée). -

Je vous rejoins sur vos remarques de sécu et best practices mais je pense que je n'ai pas le choix :) (pour 192.168.0.0, c'est un subnet fictif pour l'exemple, je n'ai pas choisi celui-ci).

Par contre j'ai mis à jour les subnets car je suis aller un peu vite dans mes explications. Mes LAN ne sont pas sur le même scope ip soit :

LAN1 : 192.168.1.0/24 (vmx3)

LAN2 : 192.168.2.0/24 (vmx4)Je souhaite juste que tout mon LAN1 sorte avec l'IP Pub WAN1 et que tout mon LAN2 sorte avec l'IP Pub WAN2 (sachant qu'il s'agit d'IP FO avec adresse MAC différente). Dans la pratique, je ne sais pas qu'elle est la meilleure méthode pour configurer tout ça d’où mes questions.

J'ai essayé de router ma règle firewall vers la gateway WAN2 directement sans succès et de même pour la configuration de la règle outbound.Merci pour votre aide,

Jérémy -

Comme les adresses sont fictives : les deux wan sont-ils réellement dans le même réseau ?

-

Non c'est pour ça que j'ai édité mon premier poste en mettant /32.

-

salut salut

allez dans system/advanced/miscellaneous

cochez dans loadballancing ==> default gateway switching

je pense que cela va regler votre soucis de route par default entre vos lan/wan

-

Hello,

Ne fonctionne pas.. je pense que ce n'est tout simplement pas faisable.

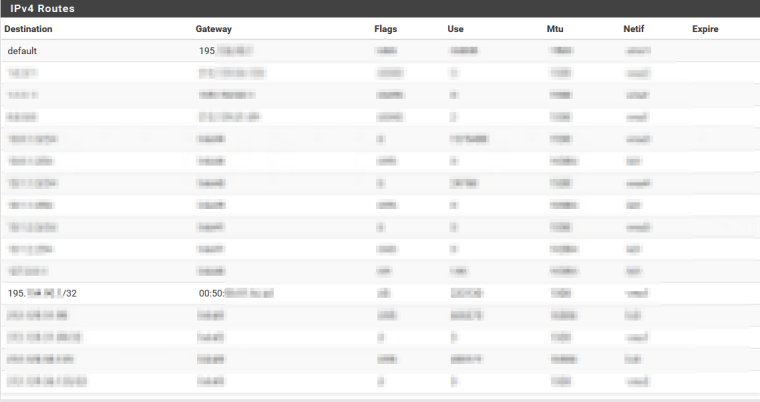

Je perds la connexion internet lorsque je force la rule à passer par la deuxième interface WAN2 (outbound bien configuré également).Lorsque je regarde ma table de routage, l'adresse MAC de WAN1 (IPFO 1) est bien associé à l'IP Pub de l'ESX (grâce aux deux commande route add exécutées CF dans le premier post). Par contre, ce n'est pas le cas pour l'adresse MAC de WAN2 (IPFO 2, pas possible je pense).

Jérémy

-

Bonjour,

Vous avez mis des ip ''non réelle'' dans vôtre post ; je le comprend (presque).

Répondez svp à cette question par oui ou par non :

Selon vôtre explication Wan 1 & 2 sont dans le même réseau (me fout du /32)Wan 1 & 2 ont ils la même GW ?

-

-

Donner des GW différentes à vos wan et vôtre "Policie Routing" tombera en marche ^^

Svp, expliquez-moi quel est l'intérêt de 2 wan ayant la même GW ?

Cdt

P.S: Ccnet avait poser presque la même question, qui à eut une réponse dison "évasive" ;)

-

Bonjour @roldyx ,

je cherche à faire comme vous mais sans succès pourtant j'ai réussi sans problème avec un firewall watchguard mais apparemment c'est autre chose avec l'opensource :)J'ai donc 4 interfaces :

WAN1 => connexion PPPOE via FAI

LAN1 => 192.168.1.0/24

WAN2 => connexion PPPOE via FAI

LAN2 => 192.168.0.1/24WAN1 et LAN1 sont groupés entre eux et WAN2 et LAN2 sont groupés entre eux.

Je souhaiterais que la connexion WAN1 soit utilisée sur le LAN1 et que le WAN2 soit utilisé par le LAN2 et c'est tout.. pas besoin de loadbalancing ou faliover etc..c'est pourtant hyper simple à faire dans un watchguard firebox ..avec lequel on peut attribuer même plusieurs IP sur une seule interface mais bref ce n'ets pas l'a propos.

Avez-vous solutionné votre soucis svp ?

Merci.

-

Votre problème est assez éloigné du problème initial.

De plus, il faut eviter de 'déterrer' un fil ancien.Donc il faut créer un nouveau fil (et suivre A LIRE EN PREMIER).

Avec 2 WAN, chacun en PPPoE, ça peut fonctionner ... si ce n'est pas le même FAI, car celui ci envoie la même passerelle pour les 2 PPPoE et pfSense a du mal à distinguer les 2 interfaces ...

-

@jdh monsieur,

Loin de moi l'idée de remettre en question votre Vision des choses mais laissez-moi vous donner egalement la mienne :

Tout d'abord j'ai 39 ans et j'ai créé et géré plus de 10 forums communautaires, je sais donc comment cela fonctionne. Je ne m'attendais pas à ce que qlq1 ressorte encore le couplet du " déterrage" ou du "hors sujet" en 2020 lollJe vais proceder par étape :

-

le dernier post datant du 18 juillet 2018 , on peut difficilement considérer que ceci soit du déterrage, après plus de 4 ou 5 ans là d'accord

-

le sujet n'a pas de solution donc il est important d'y apporter une réponse claire sinon je ne vois pas l'intérêt de la conversation si ce n'est de détourner qlqs personnes cherchant une solution a ce problème via google( #referencement #tmtc)

-

si le sujet n'avait plus lieu d'interaction, pq ne pas le "locker" ? Franchement curieux.

-

ma question correspond parfaitement ou problème inital. 4 interfaces, 2wan, 2 lan, via un lan on souhaite utiliser 1 wan precis et via le deuxième lan on souhaite utiliser le second wan. Franchement, c'est basique, comme je l'ai dit sur un watchguard c'est hyper simple, sur un Cisco asa c'est aussi possible mais un poil moins simplement.

A près de 40 balets, j'ai envie de me challenger et tenter des approches différentes, sortir de ma zone de confort en tentant de faire la meme chose avec de l'Open Source sauf que.... apparemment pfsense est juste incapable de faire du routing de base...bonsang mdrrr c'est un peu la base mais bref. -

ouvrir un nouveau topic? A part pourrir le forum ou tenter d'améliorer le référencement "putaclic" qui au final n'apportera probablement pas de satisfaction puisqu'il faut recommencer tout le problème depuis le début hors sur ce sujet la base est là il manque juste la solution. C'est tout de même mieux d'augmenter ses chances de résolution en impliquant directement qlq1 qui a été confronté au même problème.

J'en sais rien a près tout, je ne suis qu'un type qui fait de l'informatique depuis son plus jeune âge (6ans), en a fait son métier et monté sa propre boîte.

Quoiqu'il soit, pour revenir au sujet, existe-t-il une solution ou pas ?

Si on fait 2 pppoe sur une ligne c'est justement pour éviter de payer 2 abonnements lol

Donc une ligne, 2 pppoe sur 2 wan différents, eux mêmes routés sur leur lan respectif.Merci, cordialement,

-

-

Non,

- le sujet initial concerne un pfsense hébergé, avec 2 ip FO (fail over), ajouté à la demande par l'hébergeur, et qui est traité comme 2 WAN; donc c'est très éloigné de votre situation (pas hébergé, avec 2 WAN bien réels)

- un fil sans post nouveau depuis 4 semaines perd, fatalement, l'attention de ses participants, alors ajouter un post après plus de 2 ans (juillet 2018-septembre 2020), c'est du 'déterrage' (qui plus est à mauvais escient car votre problème est éloigné); (certains logiciels de forum peuvent paramétrer, souvent à un an, la clôture automatique d'un fil pour éviter le 'déterrage')

Ceci est factuel, je m'en excuse.

Si vous aviez lu ma réponse, vous auriez vu qu'il y a (déjà) une réponse, car votre sujet a déjà été abordé, il y a plusieurs années. Bien qu'imprécis ou incompletement présenté, je suppose que vous avez 2 lignes (ADSL) chez le même fai et que vous avez donc 2 PPPoE chez le même FAI, d'évidence vous allez avoir la même gateway, or pfSense a besoin d'une gateway spécifique pour chaque interface WAN.

(2 PPPoE sur la même ligne, je ne comprends pas, et de toute façon cela fait pareil, même gateway !)Pour ma part, j'arrête de polluer un vieux fil qui aurait du rester clos (bien que non résolu).

-

@jdh Merci de votre retour.

C'est tout a fait votre droit de ne plus apporter de réponse comme le mien d'approter un droit de réponse :)Que le pfsense soit hébergé ou non, la problématique est identique. A partir du moment ou vous dédié une machine virtuelle, elle-même dans un rack serveur chez vous c'est de l’hébergement genre "Housing" mais dans vos murs, on appelle ca "On premise".

Ensuite, que cela soit des IP failover ou du pppoe ca ne change rien non plus, le principe reste le même (sauf dans le cas de Pfsense apparemment insurmontable de la même gateway pour 2 wan mdrrr).

J'ai une seule ligne (nous prévoyons d'en prendre une seconde) sur laquelle nous faisons 2 connexion pppoe, c'est effectivement la même gateway mais encore une fois c'est vraiment incroyable qu'un outil se disant "firewall" ne gère pas ce cas de figure.

Cela rend "useless" pfsense dans de nombreux cas d'utilisation, le failover et le loadbalacing ok mais dans ce cas-ci ce n'est pas le but, le but est d'obtenir 2 IP différentes sur lesquelles on fait du NAT sur des LAN différents pour des utilisations différentes.

C'est une utilisation commune dans 80% des entreprises de taille moyenne.

Cela veut dire que si vous avez un abonnement avec un range d'IP fixe et que vous souhaitez les utiliser comme porte d'entrée pour des utilisations bien distinctes, c'est NADA avec Pfsense, j'ai un mal dingue à y croire, je vais continuer a creuser la question...si je trouve une facon de contourner cela, je le posterais dans un nouveau thread "Solution", en attendant, j'ai déjà perdu 5 jours à tester dans tous les sens qqc que j'ai fait en 15 min sur watchguard et Cisco.Au pire, je regarderais sur le fork "opn*sen_s", on ne sait jms ;)

Bonne soirée.

-

@ds2kx said in Utiliser 2 IP FO comme IP Publique - online.net:

vous souhaitez les utiliser comme porte d'entrée pour des utilisations bien distinctes, c'est NADA avec Pfsense

Absolument pas. RTFM !

-

@ccnet said in Utiliser 2 IP FO comme IP Publique - online.net:

RTFM

Magnifique AIDE bravo pour un forum d'enter-aide mdr. Tout le monde dit que c'est impossible pcq les gateway sont mal gérées et mnt qlq1 me dit de lire le manuel en sous entendant que c'est possible :D on ne me l'avait jamais faite celle là. Mais pq ne pas avori répondu sur la conversation depuis 2 ans alors ahaha.

Question ...Comment fait-on blabla...?

Réponse: Lis le put1 de manuel !:'D

-

This post is deleted!