Zugriff auf Geräte in anderem Netzwerk

-

Guten Abend,

derzeit bin ich dabei die Grundmauern meiner pfSense zu errichten. Eine Seite bildet dabei die Erreichbarkeit von Geräten in einem anderen Netzwerk, wohin gegenwärtig jedoch keine (vollwertige) Verbindung zustande kommt.

Folgendermaßen stellt sich der für mich relevante Teil der Netzwerkarchitektur in einer Geraden dar:

WAN/Internet ----- FritzBox (192.168.178.1) ----- pfSense (192.168.1.1) ----- Arbeits-PC (192.168.1.2)

Nun sind auf die eine oder die andere Art und Weise noch zusätzliche Geräte an die FritzBox (7490) angeschlossen, die derzeit auch dort verbleiben müssen. Dabei handelt es sich einerseits um einen kabelgebundenen Drucker (192.168.178.25) sowie andererseits um ein drahtlos verbundenes Tablet (192.168.178.65).

Interessanterweise lässt sich das Tablet (Windows 8.1) auch vom Arbeits-PC (Windows 7) über die IP-Adresse an-pingen. Umgekehrt wird dieses Vorgehen jedoch mit einer Fehlermeldung quittiert (--> Paketverluste). Zudem erscheint in keiner der beiden Betriebssysteme der jeweils Andere in der Netzwerkumgebung (mit seinen Freigaben).

Selbstverständlich habe ich schon selber eigene Recherchen bemüht, allerdings macht mir die ganze Terminologie noch etwas zu schaffen. „Portweiterleitung“ (respektive „Port Forwarding“/“NAT“) erschien mir als ein in Frage kommender Begriff. Allerdings schrumpfte meine Trefferquote bei genauerer Spezifizierung meines Problems doch arg in sich zusammen, weshalb ich nun hier Hilfe erbete.

Vielen Dank schon einmal im Voraus!

Grüße

M.i.t.M.X -

Welche sinnvolle Funktion soll pfSense bei deinem aktuellen Aufbau denn überhaupt haben?

Der Sinn von einer Firewall ist doch, verschiedene Netze von einander zu trennen, im einfachsten Szenatio ein untrusted Netz (z.B. Internet) am WAN Port von einem trusted Netz (dein LAN Port 192.168.1.0/24).-Rico

-

Hallo,

bei diesem Aufbau stellt sich die grundsätzliche Frage, welche Funktionen der pfSense du nutzen möchtest.

Die pfSense ist im Grunde ein NAT-Router mit Firewall. Wenn du an den jeweiligen Einstellungen nichts geändert hast, blockiert die pfSense alles, was zum WAN-Interface reinkommt. Außerdem, wenn du die FB-IP als Standardgateway eingerichtet hat, macht sie auf ausgehenden Verbindungen S-NAT, d.h. sie transferiert die Quell-IP ausgehender Verbindungen in ihre eigne WAN-IP.Diese Einstellungen können auch so bleiben, man sollte sich dessen aber bewusst sein.

Weiters, deine Geräte im WAN verwenden vermutlich nach wie vor die FB als Standardgateway, was bedeutet sie schicken sämtliche Pakete für IP-Adressen außerhalb des eigenen Netzes da hin. Das betrifft eben auch Pakete an IPs des Netzes hinter der pfSense. Deshalb kann der Arbeit-PC vom WAN aus ohnehin nicht erreicht werden.

Wenn du wirklich routen möchtest, wäre die beste Lösung hier, die pfSense in ein eigenes Netz auf der FB zu bringen. Ich weiß aber nicht, ob die diese Möglichkeit bietet.

Ist nur ein Netz möglich, müsstest du auf jedem der Geräte im WAN eine Route für das Arbeits-Netz einrichten. Am Drucker wohl nicht möglich.

Auch die Sache mit dem Erscheinen der Geräte des anderen Netzes in den Netzwerkverbindungen ist nicht so einfach zu lösen.Daher wäre es wohl am einfachsten, du verzichtest auf die Router-Funktion der pfSense und brückst WAN und Arbeits-Netz. Damit wären beide Probleme beseitigt, während ein Filtern aber dennoch möglich ist.

In jedem Fall musst du in den WAN-Interface-Einstellungen den Haken bei "Block private networks" rausnehmen und ein Firewall-Regel setzen, die den Zugriff vom WAN-Netz erlaubt, falls du Zugriffe vom WAN aus erlauben möchtest.Grüße

-

Vielen Dank für eure beiden Antworten sowie auch für das interessante/nützliche Hintergrundwissen @viragomann!

@rico said in Zugriff auf Geräte in anderem Netzwerk:

Welche sinnvolle Funktion soll pfSense bei deinem aktuellen Aufbau denn überhaupt haben?

Der Sinn von einer Firewall ist doch, verschiedene Netze von einander zu trennen, im einfachsten Szenatio ein untrusted Netz (z.B. Internet) am WAN Port von einem trusted Netz (dein LAN Port 192.168.1.0/24).Das derzeitige Ziel meiner pfSense soll primär in der Unterdrückung des Geplappers von Windows 10 bestehen. Zudem möchte ich gerne Werbung, Spyware etc. filtern. Ursprünglich war (ist?) ein rigoroser „Whitlist“-Ansatz angedacht (vgl. anderes Thema von mir), allerdings weiß ich noch nicht welche Fortschritte ich auf diesem Terrain als Anfänger erzielen kann. Die Beschränkung von „speziellen“ Geräten wie etwa einem AV-Receiver (Kommunikation mit dem Internet, aber nicht mit dem Netzwerk) sowie die Einrichtung eines VPN-Servers stehen irgendwann ebenfalls auf meiner Agenda.

Leider ist insb. der Drucker vor meiner pfSense verortet, da sich dieser an einem zentralen Punkt im Haus befindet und noch von weiteren Bewohnern genutzt wird. Zwar könnte ich den Drucker theoretisch auch hinter die Firewall stecken, allerdings hätten dann alle weiteren Benutzer Zugriffsschwierigkeiten. Besagte Drittnutzer ebenfalls in mein Netzwerk zu integrieren halte ich für ausgeschlossen, da ich in dessen Folge ständigem Gejammer ausgesetzt wäre, da gewiss immer irgendetwas nicht funktioniert. Auch wollte ich den Firewall-PC nicht permanent eingeschaltet lassen, sondern nur in den Momenten, in denen ich auch an einem meiner Geräte arbeite.

Speziell diese „Drucker-Problematik“ macht mir derzeit das Leben schwer.

@viragomann said in Zugriff auf Geräte in anderem Netzwerk:

Wenn du wirklich routen möchtest, wäre die beste Lösung hier, die pfSense in ein eigenes Netz auf der FB zu bringen. Ich weiß aber nicht, ob die diese Möglichkeit bietet.

Diese Möglichkeit besteht scheinbar leider nicht. Die jeweils zugeordnete Adresse auf der FritzBox muss dem Schema „192.168.178.x“ entsprechen.

Allerdings habe ich folgende Anleitung entdeckt, von der ich jedoch nicht weiß, ob sie für meine Problemstellung einen Nutzen bietet:

„Statische IP-Route in FRITZ!Box einrichten“: https://avm.de/service/fritzbox/fritzbox-7390/wissensdatenbank/publication/show/581_Statische-IP-Route-in-FRITZ-Box-einrichten/@viragomann said in Zugriff auf Geräte in anderem Netzwerk:

Ist nur ein Netz möglich, müsstest du auf jedem der Geräte im WAN eine Route für das Arbeits-Netz einrichten.

Laut meiner Recherche würde das von dir genannte Routing auf den Geräten vor dem pfSense-PC über die Eingabeaufforderung erfolgen (--> Befehl: route). Ist diese Vermutung korrekt? Gesetz dem Fall das dies zutrifft, wäre der nachfolgende Befehl damit richtig?:

route –p add 192.168.1.0 mask 255.255.255.0 192.168.178.1„192.168.1.0“ stellt dabei das hinter der pfSense zu erreichende Netz dar.

„192.168.178.1“ wäre in meinem Fall der Gateway (FritzBox) aus dem Netz, aus welchem das Notebook stammt.@viragomann said in Zugriff auf Geräte in anderem Netzwerk:

Am Drucker wohl nicht möglich.

Es hat nicht den Anschein, auch wenn man an dem Drucker (Brother MFC-J6930DW) einige Netzwerkeinstellungen vornehmen kann. Im Lieferumfang des Geräts befindet sich auch Software anhand derer eine „Reparatur der Netzwerkverbindung“ möglich sein soll. Ob diese Maßnahme jedoch auch außerhalb des eigenen Adressraums wirkt, ist zweifelhaft. Dennoch werde ich demnächst einmal eine Reparatur über die besagte Software versuchen.

@viragomann said in Zugriff auf Geräte in anderem Netzwerk:

Auch die Sache mit dem Erscheinen der Geräte des anderen Netzes in den Netzwerkverbindungen ist nicht so einfach zu lösen.

Diese Funktion wäre zwar tatsächlich nett, allerdings fällt sie derzeit für mich in die Kategorie „Luxusproblem“. Wenn es gelingt über Kabel zu drucken und Dateien via Kabel/WLAN zu senden/zu empfange, bin ich schon mehr als zufrieden.

@viragomann said in Zugriff auf Geräte in anderem Netzwerk:

Daher wäre es wohl am einfachsten, du verzichtest auf die Router-Funktion der pfSense und brückst WAN und Arbeits-Netz. Damit wären beide Probleme beseitigt, während ein Filtern aber dennoch möglich ist.

Dieses Vorgehen klingt in der Tat sehr interessant und wäre mir auch den Verlust der Router-Funktion wert.

@viragomann said in Zugriff auf Geräte in anderem Netzwerk:

In jedem Fall musst du in den WAN-Interface-Einstellungen den Haken bei "Block private networks" rausnehmen und ein Firewall-Regel setzen, die den Zugriff vom WAN-Netz erlaubt, falls du Zugriffe vom WAN aus erlauben möchtest.

Mir ist es jedoch leider nicht gelungen anhand dieser Beschreibung eine funktionsfähige Verbindung zwischen den zwei Netzen herzustellen. Die Vermutung liegt nahe, dass ich mit meinem Anfänger-Status einen (oder mehrere) Fehler begangen habe.

Auf der Suche nach Lösungen entdeckte ich folgende Webseite:

„Running on a Transparent pfSense Bridge“: https://community.adamnet.works/hc/en-us/articles/115002725594-Running-on-a-Transparent-pfSense-BridgeAllerdings ist es mir auch mit der Anleitung – sofern diese für meinen Fall überhaupt geeignet ist – NICHT (!) gelungen eine Netzwerkbrücke zu erstellen. Schlimmer noch. Es ist mir gelungen mich vollständig auszusperren, woraufhin ich direkt über den pfSense-PC die Werkseinstellungen wiederherstellen musste.

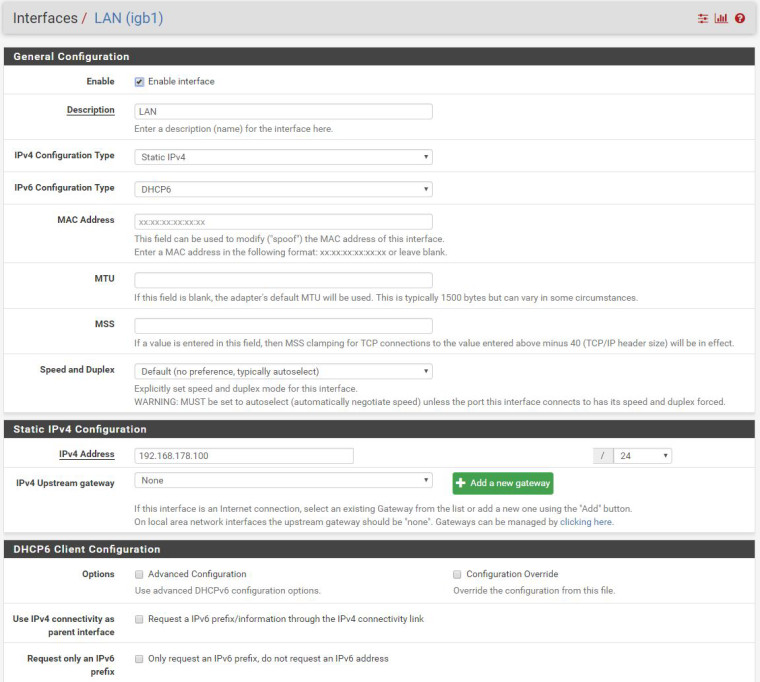

Gehakt hat es ab dem Zeitpunkt, an dem ich für die Bridge-Schnittstelle eine IP-Adresse festlegen sollte. Dabei wählte ich gemäß Anleitung „Statische IPv4“ und „DHCP6“. Bei der Vergabe der „IPv4-Adresse“ wählte ich eine aus dem Adressbereich der FritzBox (z. B. 192.168.178.70). In das Feld „IPv4 Upstream Gateway“ trug ich die Adresse der FritzBox (192.168.178.1) ein.

Allerdings erhielt ich stets eine Fehlermeldung, egal welche „IPv4-Adresse“ ich auch eingetragen habe: „Die IPv4-Adresse 192.168.178.70/24 wird schon benutzt oder überschneidet sich mit WAN (192.168.178.63/24).“Das ganze Thema ist zum Verzweifeln… .

Wäre es dir ggf. möglich, dass korrekte Vorgehen etwas genauer zu beschreiben?

Besten Dank!

-

@m-i-t-m-x said in Zugriff auf Geräte in anderem Netzwerk:

„Statische IP-Route in FRITZ!Box einrichten“

Eine statische Route bringt für die Kommunikation zwischen den Geräten vor und hinter der pfSense nichts. Das machen Leute immer wieder gerne, allerdings ist das Ergebnis ein asymmetrisches Routing, wenn Geräte vor der pfSense mit welchen dahinter kommunizieren möchten.

Allerdings benötigst du diese statische Route, wenn du auf der pfSense das standardmäßige Outbound NAT am WAN deaktivierst, damit du aus dem Netz hinter der pfSense auf das Internet zugreifen kannst.@m-i-t-m-x said in Zugriff auf Geräte in anderem Netzwerk:

route –p add 192.168.1.0 mask 255.255.255.0 192.168.178.1

„192.168.1.0“ stellt dabei das hinter der pfSense zu erreichende Netz dar.

„192.168.178.1“ wäre in meinem Fall der Gateway (FritzBox) aus dem Netz, aus welchem das Notebook stammt.Du möchtest doch nicht das Netz hinter der pfSense auf die FB routen. Das machen die Geräte ohnehin, und das ist das Problem.

Anstatt der FB-IP musst du am Ende die IP der pfSense schreiben.Vorausgesetzt, du verwendest DHCP, könnte diese Route auf den Geräten auch mittels des DHCP gesetzt werden. Doch bezweifle ich, dass die FB das kann. Da müsstest du die pfSense als DHCP verwenden. Das Routen-Setzen geht da über die "Additional Options" mittels einer bestimmten Syntax.

@m-i-t-m-x said in Zugriff auf Geräte in anderem Netzwerk:

@viragomann said in Zugriff auf Geräte in anderem Netzwerk:

Am Drucker wohl nicht möglich.

"Dumme Geräte" wie der Drucker müssen ja nicht aktiv mit dem Netz hinter der pfSense kommunizieren, Verbindungen werden nur von der anderen Seite her aufgebaut, oder?

Damit die Pakete der "dummen Geräte" wieder zurückgeroutet werden, kann für diese das Problem mittels S-NAT (oder auch Masquerading genannt) umgangen werden.

Das macht die pfSense eigentlich am WAN Interface automatisch, wenn du in den WAN-Interface Einstellungen die IP der FB als Standardgateway angegeben hat.

Dieses Masquerading ersetzt die originale Quell-IP durch die WAN-IP der pfSense, was aber nicht immer gewünscht ist.@m-i-t-m-x said in Zugriff auf Geräte in anderem Netzwerk:

Mir ist es jedoch leider nicht gelungen anhand dieser Beschreibung eine funktionsfähige Verbindung zwischen den zwei Netzen herzustellen.

Das war auch keine Anleitung von mir, hätte gehofft, du meldest dich noch eher mit diese Absicht, ehe du aktiv wirst.

Die Brücke einzurichten ist aber nicht wirklich schwierig, man muss nur bedacht vorgehen:

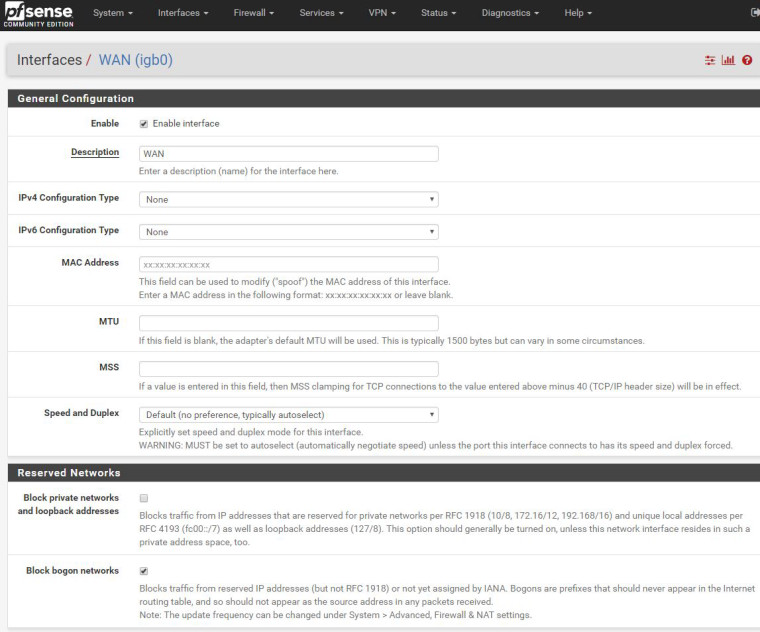

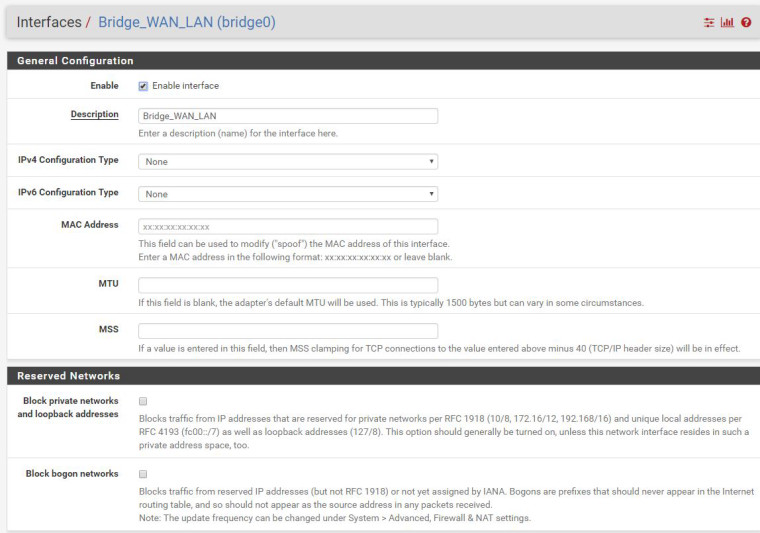

Dein PC hängt am LAN der pfSense. Du musst darauf achten, dass diese Verbindung aufrecht bleibt, daher folgendes Vorgehen:- In den WAN-Interface Einstellungen die IP-Konfiguration auf "none" setzen.

Sollen später Geräte vor der pfSense Geräte dahinter aktiv erreichen können, wie zuvor beschrieben, den Haken bei "block private networks" entfernen. - Dem LAN-Interface eine freie IP aus dem FB-Netz (192.168.178.0/24) geben. Es sollte eine statische sein. Achte dabei darauf, dass du nicht in den DHCP-Bereich der FB bist.

- Deinem PC eine IP aus dem FB-Netz geben.

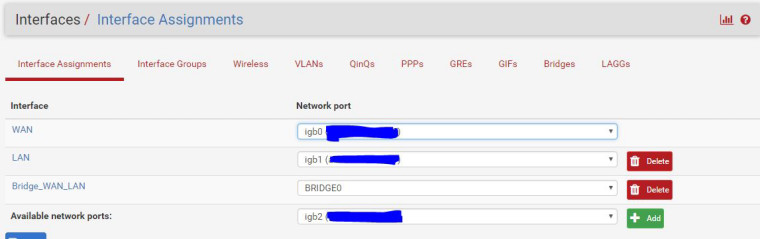

Damit solletes du die pfSense wieder erreichen können, eben über die neue IP. - Auf der pfSense eine Brücke erstellen und WAN und LAN als Member hinzufügen.

- Auf Interfaces > Interface Assignments gehen, bei "Available network ports:" die neu erstellte Bridge auswählen, auf Add klicken, das neue Interface öffnen, "Enabled" anhaken und speichern.

Es ist keine IP-Konfiguration nötig, diese ist eh schon am LAN definiert.

Das war es schon. Du musst noch mittels der Firewall-Regeln die gewünschte Kommunikation erlauben.

Hierzu kann man einstellen, ob die Filter auf den einzelnen Interfaces oder auf der Bridge (in den FW-Regeln gibt es ja nun einen neuen Tab für die Bridge) angewandt werden. Für die Handhabe sind die beiden Tunables (System > Advanced > System Tunables) net.link.bridge.pfil_member und net.link.bridge.pfil_bridge verantwortlich. Standardmäßig sind dies so gesetzt, dass auf Interface-Basis und nicht auf der Bridge gefiltert wird, was in deinem Fall auch sinnvoll ist, damit du unterschiedlich Regeln für Geräte vor und hinter der pfSense anwenden kannst.

Grüße

- In den WAN-Interface Einstellungen die IP-Konfiguration auf "none" setzen.

-

Besten Dank, viragomann! Deine Ausführungen waren sehr hilfreich für mein Verständnis und dem damit verbundenen Lerneffekt.

Anhand deiner Anleitung konnte ich mein Vorhaben im Großen und Ganzen abschließen. Mein Fehler lag tatsächlich daran, dass sich die von mir vergebene statische IP-Adresse und der DHCP-Bereich der FritzBox überschnitten haben. Daraufhin habe ich irgendwo herumgepfuscht, in dessen Folge mir der Zugriff auf die pfSense verwehrt worden ist.

Etwas schade ist zwar, dass die mit der FritzBox verbundenen Geräte nach wie vor nicht ohne Weiteres in der Netzwerkumgebung von Windows auftauchen, allerdings ist diese Verhaltensweise nicht kriegsentscheidend. Zwar erscheinen besagte Geräte, wenn nur sehr oberflächlich blockiert wird, allerdings ist dieses Vorgehen auch nicht in meinem Sinn. Nach meiner Recherche zeigt sich für dieses Verhalten ein sehr umfangreiches Intervall an Ports – welches von Windows dynamisch vergeben wird (--> „RPC-Portzuweisung“) – verantwortlich.

Zusätzlich scheint ein Problem mit der Namensauflösung der an die FritzBox angeschlossenen Geräte zu bestehen. Abhilfe konnte ich mir schaffen, in dem ich konkrete Zielordner auf Drittgeräten als Netzwerklaufwerk freigebe. Ein direkter Zugriff mittels IP-Adresse gelingt ebenfalls.Drei kleine Fragen hätte ich allerdings noch:

-

DHCP in pfSense:

Wenn ich korrekt gelesen (und verstanden) habe, dann übernimmt die FritzBox fortan die DHCP-Verwaltung. Aus diesem Grund habe ich die DHCP-Server in der pfSense für IPv4 und IPv6 deaktiviert und für IPv4 sicherheitshalber statische Zuordnungen anhand der jeweiligen MAC-Adresse gewählt (durch deaktivieren der IP-Konfiguration ist diese Einstellungen allerdings wohl funktionsbefreit). Ist das Abschalten der beiden DHCP-Server in Ordnung? -

Standardgateway in Endgeräten:

Welchen Standardgateway gebe ich den Geräten, die hinter der pfSense verortet sind? Meine Vermutung wäre, dass dies jetzt die Adresse der FritzBox (192.168.178.1) ist, da sich die gesamte IP-Konfiguration nun nach dieser richtet. Allerdings beeinträchtigt bspw. meinen Arbeits-PC offenbar ebenso die Adresse der pfSense (192.168.178.100) nicht. -

DNS-Server in Endgeräten/pfSense:

Größere Herausforderung habe ich hingegen durch den DNS-Server in Endgeräten. Lasse ich diesen weg meldet das Gerät einen DNS-Fehler beim Internetzugriff. Ebenso scheint die pfSense selbst keine vollständige Internetverbindung zu erhalten. Sobald ich jedoch einen DNS-Server (in diesem Fall nicht die IP von FritzBox oder pfSense) im jeweiligen Endgerät eintrage, erhalte ich eine funktionsfähige Internetverbindung auf diesem. Besteht unter meinen Gegebenheiten die Möglichkeit zentral (z. B. in der pfSense) einen DNS-Server zu definieren?

-

-

Hallo!

zu 1.

An jedem Interface, das ein feste IP hat, kannst du einen DHCP Server betreiben. Wenn du also am LAN eine IP konfiguriert hast, kannst du darauf auch einen DHCP aktivieren. Nachdem LAN und WAN gebrückt sind, "wirkt" dieser dann aber auch im WAN.

Zu empfehlen ist, es bei einem DHCP zu belassen, und diesen macht eben die FritzBox. Damit Geräte auch hinter der pfSense eine IP von der FB bekommen, muss am LAN das DHCP Protokoll erlaubt sein.zu 2.

Ja, nachdem nun alle Geräte in einem gemeinsamen Subnetz sind, gibt es da auch nur ein Standardgateway, wo alles hingeroutet wird, das außerhalb dieses Subnetzes liegt, die FB. Das gilt auch für Geräte hinter der pfSense. Die pfSense hat zwar eine IP, ist aber nun nicht das GW im Netz.zu 3.

Geräte, die ihre IP via DHCP beziehen, sollten über diesen auch den oder die DNS-Server erhalten. Allerdings muss das auch in der DHCP-Server-Konfig angegeben sein. Ich weiß aber nicht, wie das die FB handhabt, mglw. fehlt diese Konfigurationsmöglichkeit und sie stellt immer ihre eigene IP als DNS bereit.

Wenn du die Netzwerkeinstellungen am Gerät manuell konfigurierst, musst du natürlich auch einen DNS angeben, damit das Gerät Namen auflösen kann.

Ob die FB oder die pfSense den DNS macht, ist grundsätzlich egal, es könnten auch auf beiden DNS Server laufen. Sinnvoll ist der Betrieb da, wo der DHCP Server läuft.

Sollte die pfSense als DNS genutzt werden, musst du auch entsprechende Zugriffe am WAN erlauben.Im Grunde könntest du auch die pfSense als DHCP und DNS Server nutzen. Die bietet vermutlich mehr Konfigurationsmöglichkeiten. Die FB wäre dann beim DHCP-Server als Standardgateway einzutragen. Und die Protokolle müssen eben aus dem Netz vor der pfSense auch erlaubt werden.

Grüße

-

Hallo viragomann! Danke für deine zusätzlichen Hinweise!

Mittlerweile habe ich den DHCP-Server der pfSense konfiguriert und weise meinen stationären Geräten statische IPs über die MAC-Adressen zu. Durch das Ergänzen von DNS-Adresse sowie Standardgateway der FritzBox in den DHCP-Einstellungen kann ich jetzt eine einwandfreie Kommunikation mit meinem Netzwerk (sowohl hinter der pfSense als auch im WAN) gewährleisten, ohne, dass ich diese Daten manuell in jedem Gerät einzeln einfügen muss. Die Definition von Firewall-Regeln war zwar mehr als einmal eine Herausforderung, am Ende konnte ich diese Hürde jedoch ebenso bewältigen.

Toll – somit konnte ich mein Vorhaben verwirklichen!Jedoch wird dieser Sonnenschein wider Erwarten – allerdings nur geringfügig – von dunklen Wolken bedroht. Es ist mir nicht mehr möglich im Paketmanager verfügbare Pakete herunter zu laden. Navigiere ich zu besagter Rubrik, so erscheint die Fehlermeldung:

„Unavailable to retrieve package information“Ich habe mich bemüht die Quelle dieser Problematik ausfindig zu machen. Mir scheint, dass das Fehlverhalten des Paketmanagers durch folgenden Schritt hervorgerufen wird:

@viragomann said in Zugriff auf Geräte in anderem Netzwerk:

- In den WAN-Interface Einstellungen die IP-Konfiguration auf "none" setzen.

Gebe ich dem WAN-Interface probehalber eine auf DHCP basierende IPv4-Konfiguration, so kann ich umgehend wieder den Paketmanager betreten und dort verfügbare Zusatzinhalte betrachten sowie downloaden. Auf diese Schwierigkeiten bin ich erst nach einem Neustart der pfSense aufmerksam geworden. Davor konnte ich ein derartiges Verhalten nicht registrieren.

Gibt es eine (elegante) Möglichkeit, die von dir eingangs formulierte Konfiguration beizubehalten UND auf den Paketmanager Zugriff zu erlangen?

Alternativ breche ich mir natürlich keinen Zacken aus der Krone, wenn ich gemäß meiner oben beschriebenen Lösung (sofern dieser Weg ohne Schäden für meine Konfiguration beschritten werden kann!) vorgehen würde und anschließend die WAN-Einstellungen auf den von dir vorgeschlagenen Zustand zurücksetze. Schließlich halte ich mich auch nicht jeden Tag im Download-Bereich auf.Gruß

P. S. Neben der IPv6-Konfiguration meiner LAN-Schnittstelle habe ich den DHCP-Server für IPv6 deaktiviert. Ich hoffe dies stellt für die Funktionsweise meiner Konfiguration kein Problem dar (oder ist gar Quelle des Fehlverhaltens vom Paketmanager).

-

Das Problem kommt meist daher, dass die pfSense die öffentlichen Hostnamen nicht auflösen kann.

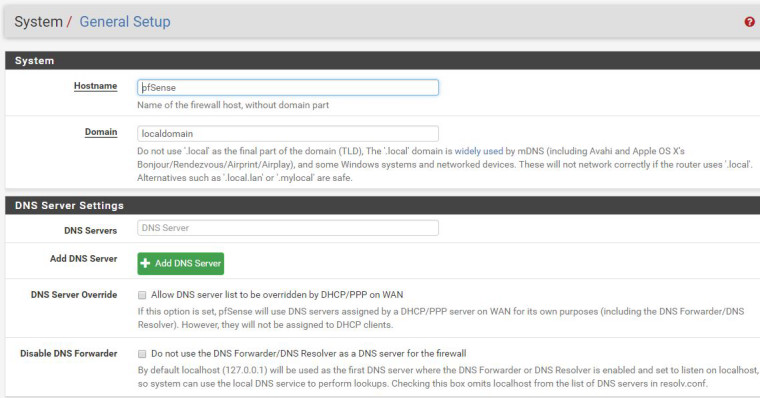

Wenn du das WAN Interface manuell konfigurierst, musst du auch mindestens einen DNS Server im General Setup angeben. Das kann die FB sein, die DNS-Anfragen weiterleitet oder ein öffentlicher Server.IPv6 sollte normalerweise problemlos parallel laufen.

-

@viragomann said in Zugriff auf Geräte in anderem Netzwerk:

Das Problem kommt meist daher, dass die pfSense die öffentlichen Hostnamen nicht auflösen kann.

Diese Information erschließt sich mir. Allerdings verstehe ich nicht, warum pfSense stets problemlos eine (automatische) Update-Prüfung für sich selbst vornehmen kann, jedoch keinen Zugriff auf die Inhalte der installierbaren Erweiterungen des Paketmanagers gewährt o. ä. . Zudem muss ich den o. g. Weg ebenso wählen, wenn ich die einzelnen Sperrlisten in pfBlockerNG aktualisieren will. Auch dort führt der einzige Weg über ein manuelles Anstoßen der Aktualisierungen (sowie ein umstellen der WAN-Schnittstelle), was natürlich völlig unpraktikabel ist.

Erst, wenn der "Brücken-Verbund" aufgelöst und die WAN-Schnittstelle wieder auf ihre originären Einstellungen zurückgesetzt wird, erhalte ich wieder eine normale Kommunikation. Dann ist es mir natürlich nicht mehr möglich auf das vor der pfSense befindliche Netzwerk (Drucker, PCs) zuzugreifen, was jedoch wesentlich ist.@viragomann said in Zugriff auf Geräte in anderem Netzwerk:

Wenn du das WAN Interface manuell konfigurierst, musst du auch mindestens einen DNS Server im General Setup angeben. Das kann die FB sein, die DNS-Anfragen weiterleitet oder ein öffentlicher Server.

"Manuell" bedeutet, dass ich eine statische IPv4-Adresse für die WAN-Schnittstelle definiere? Sollte dem so sein, dann gelingt mir die Festlegung einer derartigen IPv4-Adresse (hier im Beispiel 192.168.178.99) nicht. Es erscheint stets der Fehler:

IPv4 address 192.168.178.99/24 is being used by or overlaps with: LAN (192.168.178.100/24)Dabei habe ich bspw. auch 192.168.178.101 versucht, was auf den gleichen Fehler hinausgelaufen ist. Der DHCP-Bereich der FritzBox (192.168.178.10 - 192.168.178.90) wird jedoch genauso wenig geschnitten, wie der der pfSense (192.168.178.160 - 192.168.178.254). Leider bin ich mir auch nicht sicher, ob ich in der WAN-Schnittstelle unter "IPv4 Upstream gateway" etwas eintragen soll. Vermutet hätte ich ansonsten, dass ich dort die IP-Adresse der FritzBox einfüge. Der pfSense-PC wird über die IP 192.168.178.100 erreicht, was ich in der LAN-Schnittstelle definiert habe.

Einen DNS-Server hatte ich zwar in den "Allgemeinen Einstellungen" eingetragen, jedoch wirkte dieser ohne Funktion, da sicherlich meine Schnittstellen-Konfiguration fehlerhaft war/ist. Daher wurde der besagte DNS-Eintrag zunächst wieder entfernt.

Ich werde einmal versuchen hier einige Bilder beizufügen, auf welchen illustriert ist, wie meine aktuelle pfSense-Einstellungen (mit erfolgreichem Zugriff auf Drucker, andere PCs) beschaffen sind, damit ich keine Missverständnisse erzeuge.

-

@m-i-t-m-x said in Zugriff auf Geräte in anderem Netzwerk:

Allerdings verstehe ich nicht, warum pfSense stets problemlos eine (automatische) Update-Prüfung für sich selbst vornehmen kann, jedoch keinen Zugriff auf die Inhalte der installierbaren Erweiterungen des Paketmanagers gewährt o. ä. .

Mir ebenso nicht. Dafür werden dieselben Funktionen auf der pfSense genützt.

@m-i-t-m-x said in Zugriff auf Geräte in anderem Netzwerk:

"Manuell" bedeutet, dass ich eine statische IPv4-Adresse für die WAN-Schnittstelle definiere? Sollte dem so sein, dann gelingt mir die Festlegung einer derartigen IPv4-Adresse (hier im Beispiel 192.168.178.99) nicht. Es erscheint stets der Fehler:

IPv4 address 192.168.178.99/24 is being used by or overlaps with: LAN (192.168.178.100/24)Dabei habe ich bspw. auch 192.168.178.101 versucht, was auf den gleichen Fehler hinausgelaufen ist.

An zwei Netzwerkanschlüssen dasselbe Netzsegment mag die pfSense nicht, würde auch keinen Sinn machen. Deshalb muss je vor dem Brücken zweier Schnittstellen die Netzwerkkonfiguration von zumindest einer entfernt werden.

Die Schritte zur Einrichtung der WAN-LAN-Brücke habe ich ja oben beschrieben.

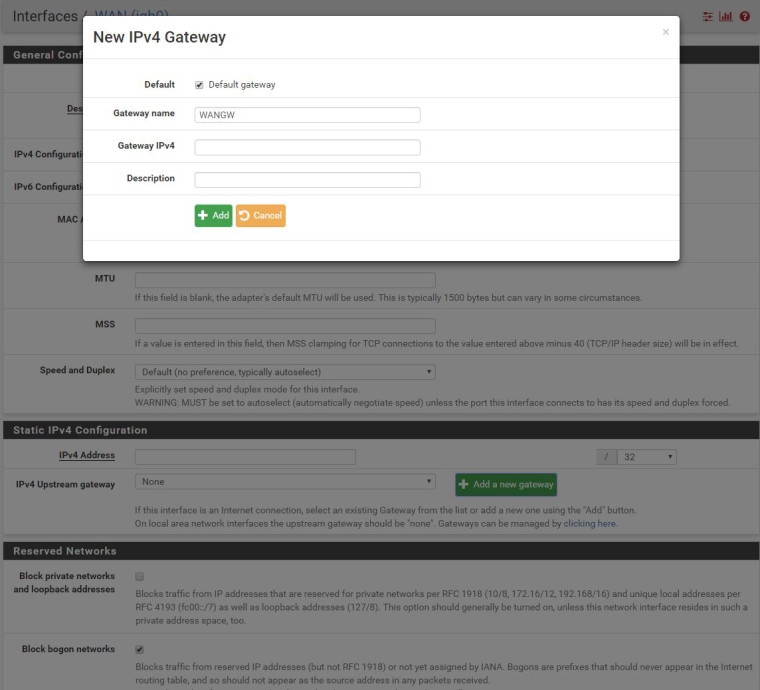

Am WAN Interface hast du gar nicht die Möglichkeit ein Gateway zu setzen, wenn die IP-Konfiguration auf "None" steht. Das Standardgateway kannst du dann in System > Routing > Gateways konfigurieren. Hier die IP der FB angeben und das GW anschließend als Default setzen.Zumindest einen DNS Server musst du im General Setup auch noch eintragen. Der fehlt in dem Screenshot, was für den genannten Fehler typisch ist.

-

Jetzt funktioniert meine Konfiguration. Vielen Dank für deine sehr wertvolle Hilfe, viragomann!

Abschließende Anmerkung: Offenbar habe ich meinen Fehler – aufgrund dem der Paketmanager (zumindest unter deaktivierter WAN-IPv4-Konfiguration) nicht mehr lauffähig war – identifiziert.

In den DHCP-Einstellungen war bisher das Kontrollkästchen „Statisches ARP“ aktiviert. Sobald ich jedoch besagte Option deaktiviere funktioniert der Paketmanager anstandslos (mit eintragen des DNS-Servers in den allgemeinen Systemeinstellungen sowie setzen der FritzBox-IP als Standardgateways im Routing).

Zudem meine ich mich zu erinnern, dass dieser Menüpunkt – bei der „Normalkonfiguration“ (WAN bezieht seine IP via DHCP, LAN statisch, keine Brücke) der pfSense – zu keinen Funktionseinschränkungen des Paketmanagers geführt hat.