CONECTIVIDAD ROUTER CISCO CON PFSENSE

-

Buenas estimados espero me puedan ayudar:

Me gustaria hacer unos cambios importantes en la seguridad de la red en la empresa en la que trabajo.

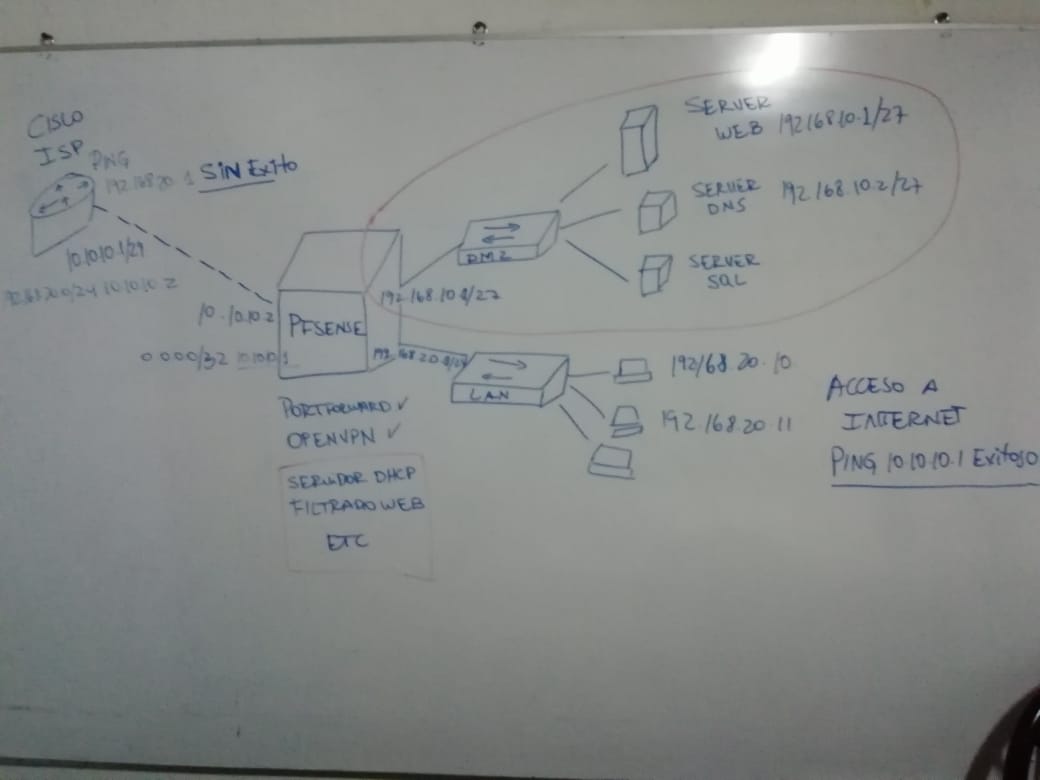

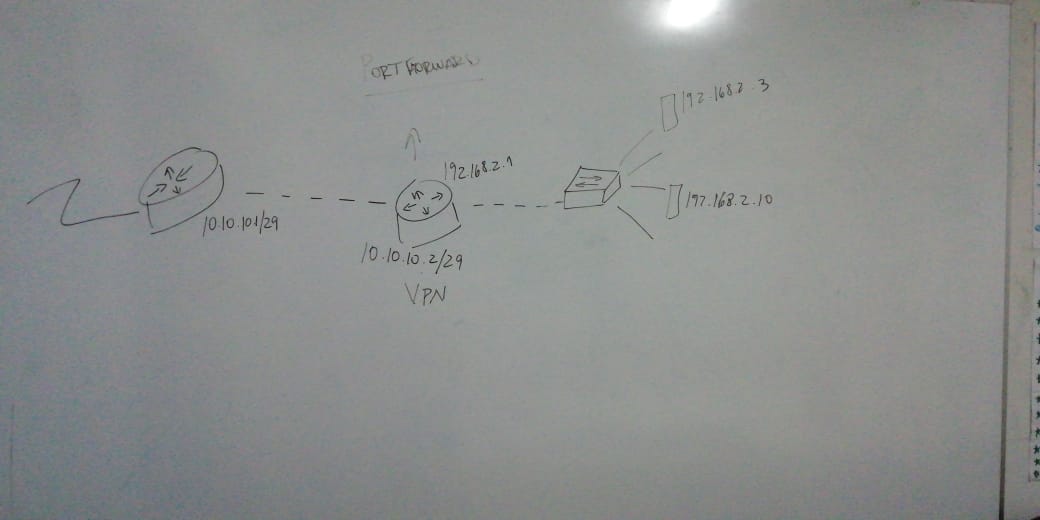

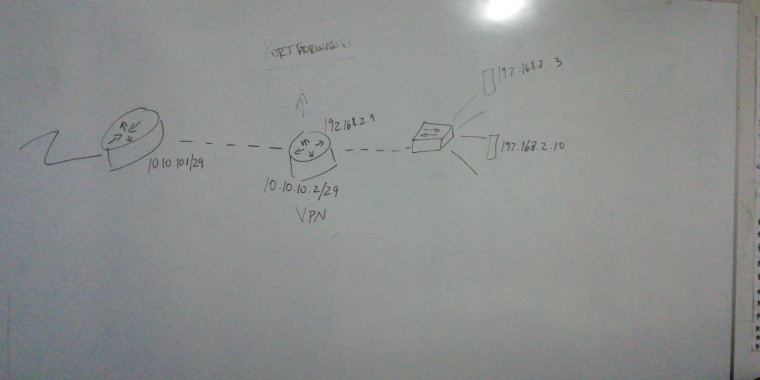

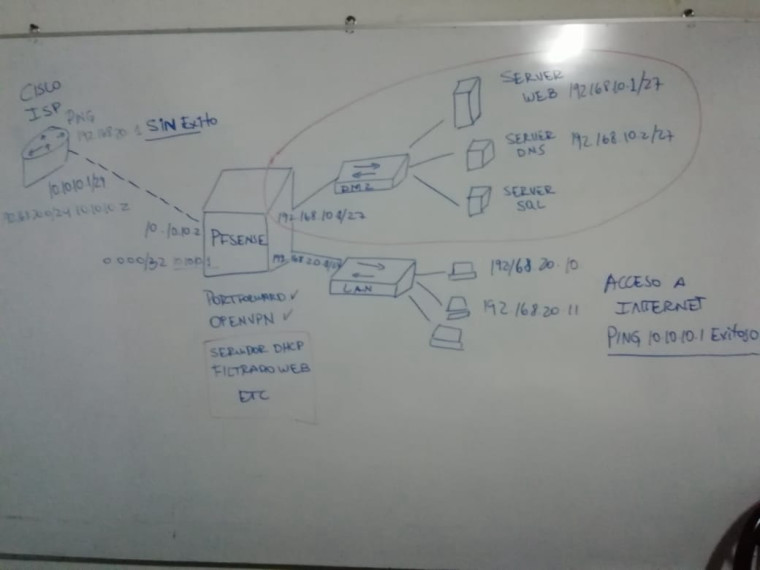

Actualmente contamos con un router cisco proveído por el ISP local (CLARO DE PERÚ) el cual nos brinda el servicio de internet por fibra optica ademas de un pool de ips publicas fijas, en la topologia despues del router del ISP tenemos un router CISCO adquirido de manera particular en el cual esta funcionando el nateo de puertos con los servidores (QUE ESTAN EN LA MISMA LAN QUE EL RESTO DE PCs) y las IPs publicas del ISP, ademas de una vpn de cisco que permite unir el resto de sedes. (ver imagen adjuntada

)

)Mi consulta y/o problema llega cuando quiero cambiar la tpologia y aumentar la seguridad de la red

Y quitar el 2 router cisco, para colocar PFSENSE para lograr hacer una vpn con OPENVPN y el nateo de puertos, ADEMAS que mas adelante implementar un DMZ con los servidores y obviamente sacar el maximo partido al PFSENSE (usando filtrado web, dhcp, etc)Que hay de cierto en que seria mejor dejar solo el PFSENSE? He empezado a implementar el PFSENSE a manera de prueba pero por alguna razon no logro hacer ping desde el router cisco del isp a la PC DE LA LAN del pfsense tampoco llego al ip lan del pf sense

DATOS ADICIONALES:

*Actualmente no tengo acceso a las configuraciones del cisco del ISP, lo he solicitado recientmente(EN PERU, LOS ISP SON UN POCO CELOSOS CON EL ACCESO A SUS EQUIPOS)

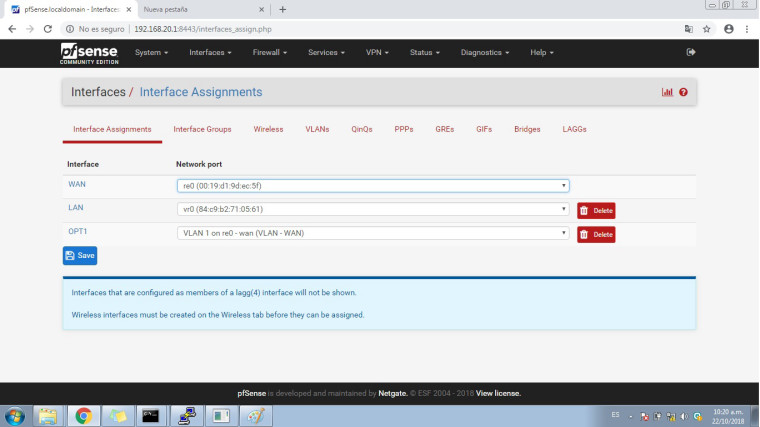

*Me he percatado visualizando el 2 router cisco (el de la empresa) que pareciera que se comunican a través de una vlan (VLAN1) CON EL ROUTER CISCO DEL ISP... esto implicaria que deberia usar una vlan en el PFSENSE en el puerto wan que conecta el pfsense con el router del ISP.

*Si no se han dado cuenta, el nateo de puertos se hace en el segundo cisco. aunque deberia hacerse en el router del isp ya que es el router bordePIDO DISCULPAS POR LO EXTENSO DEL POST

-

Hola,

¿Porqué quieres dar Ping desde la wan a un host interno?

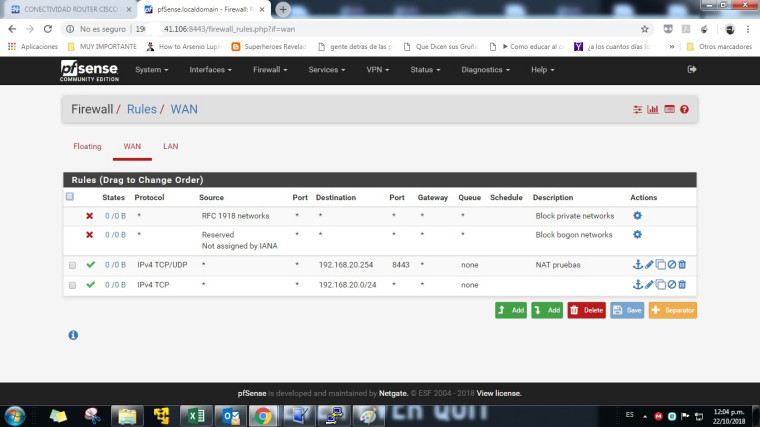

Todo el tráfico de wan a lan no es permitido. Tienes que crear reglas de port forwarding y firewall para permitir ese tráfico hasta el host interno. Además, el pfsense bloquea el tráfico de wan que viene con IPs privadas (si está activo)

¿No puedes dar capturas de tus reglas firewall y port forwarding?

Saludos

-

Hola,

Como comente, tengo un "entorno de prueba" en el que he empezado a hacer a implementar el PFSENSE, en estos momentos no tengo acceso, hasta el lunes ese dia pasare pantallazos... Pero de primera mano el pf sense esta en su configuracion basica recien instalada sin ninguna modificacion.El hecho de hacer ping era solo un prueba para ver si tengo conectivadad de la wan a la lan.

-

El Router del ISP siempre lo manejan ellos. Ellos simplemente te dicen cual es tu default gateway para salir a internet, supongo que tienes un pool /29 (5 ip publicas para servicio) ya que la primera la pierdes por que es tu gw. Aveces ellos te dan una VLAN, eso depende el proveedor. Por lo que si es asi, es cuestion solamenten de hacer un Tag y listo.

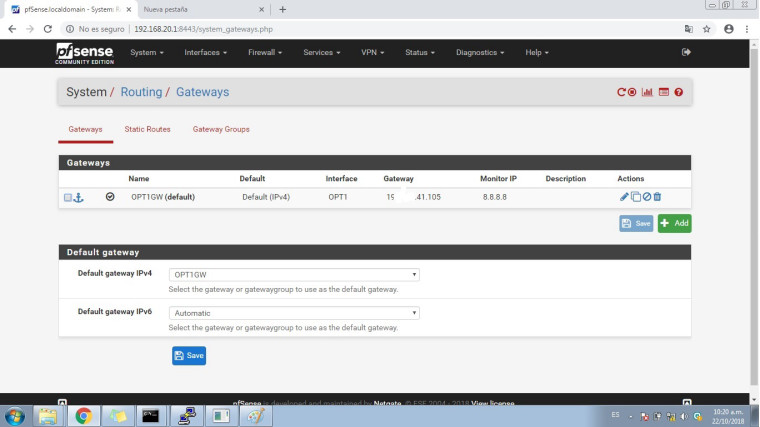

Tu pfsense utulizaria una de esas IP como principal. y el resto como virtual-ip para los demás servicios.

Si tu router cisco (el de ustedes) lo van a eliminar, lo que debes hacer es pasar el NAT al pfsense y listo.

Tu esquema esta bien. La WAN la DMZ y la LAN.

Es normal que el Router el control sea del ISP. HE visto pocos casos a nivel de seguridad critica, donde el Proveedor les da al acceso root admin al router de internet, solo lo he visto a nivel de Banco o instituciones Gubernamentales criticas. Del resto, no lo veo necesario.

-

Muchas gracias:

Efectivamente es un pool de /29. como lo sabias?

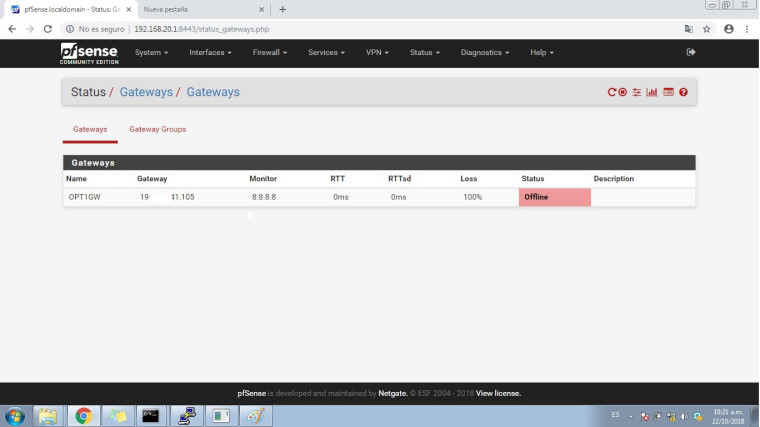

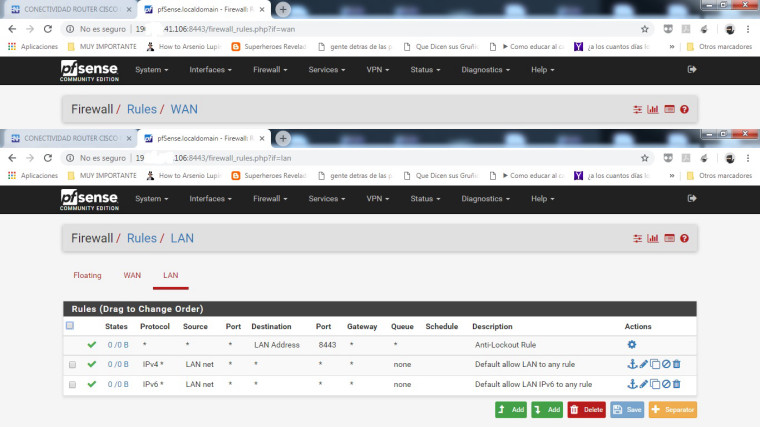

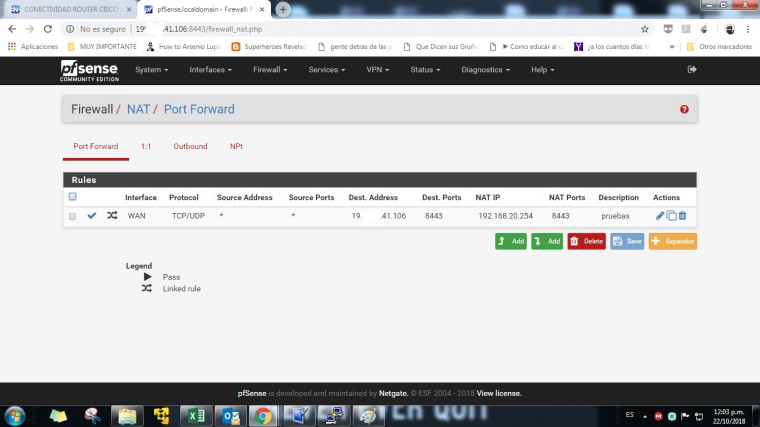

Intente hacer lo del TAG pero por alguna razon no podia navegar. Y el gateway me salia en offline... adjunto fotos

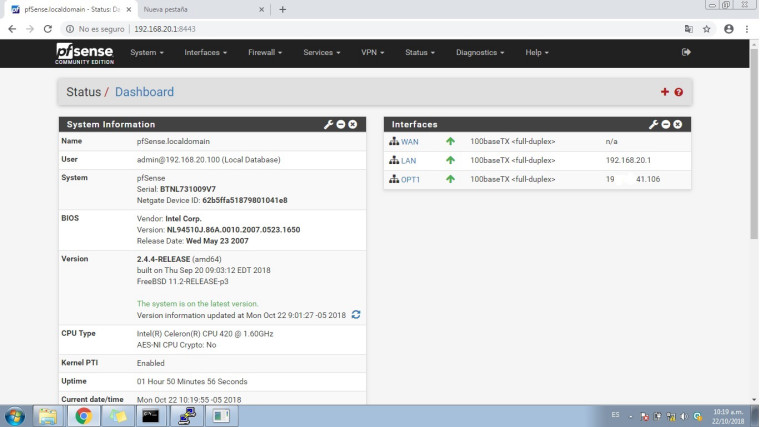

Asi que opte por borrar todo lo que habia hecho y volver a comenzar... en estos momentos no hay interface VLAN ni nada y podia navegar... asi que decidi hacer un portforward del PFSENSE para poder ingresar remotamente y todo salio excelente, a ser sincero jugue un poco con las reglas del firewall. Y cuando me disponia a seguir haciendo pruebas con VPN y mas nateo de puertos, me di con la sorpresa de que no podia navegar, pero el indicador de la pc dice que tengo ACCESO A INTERNET.

De momento seguire en mi entorno de prueba con una configuracion VPN ya que es otro de los puntos importantes. adjunto pantallazos de mis reglas nat actuales.

OJO: fuera de mi entorno de pruebas esta la red estable, que comparte el mismo router ISP... De una de esas PC tome los pantallazos

Disculpas de nuevo por lo extenso

-

@rsuarezb Hola buen dia, queria saber como terminó este escenario, tengo uno similar, saludos

-