gelöst: pfSense Anfänger braucht Verständnis Hilfe...

-

Hallo liebe pfSense Gemeinde,

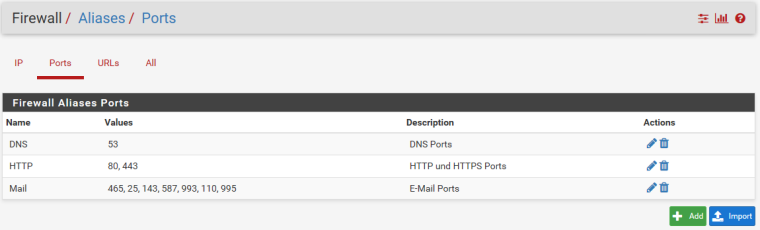

ich spiele seit ein paar Tagen mit einer pfSense (VM) rum, weil ich eine pfSense auf einer hardware appliance in mein Netzwerk integrieren möchte. Zur Zeit befasse ich mich mit Mail. Jetzt zu meinem Problem. Ich habe eine pfSense in einer VM und einen Win10 Client ebenfalls als VM. An der pfSense habe ich den WAN als DHCP zur Verbindung ins Internet und das LAN Interface. Ich habe auf den Client mit Windows Mail einen IMAP E-Mail eingerichtet. Posteingangsserver ist am Port 993 und Postausgangsserver ist am Port 465. Für die E-Mail Ports habe ich einen Alias MAIL erstellt. Ohne Regel kann jetzt der Client keine Mails versenden. Wenn ich jetzt folgende Regel erstelle

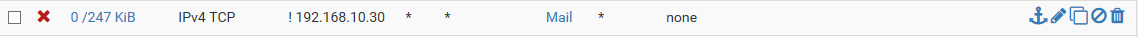

kann der Client die Mail versenden. Ich möchte aber gerne das nur der eine Client die Mail senden kann. Deshalb habe ich die Regel verändert. Ich habe die Regel auf Block gestellt und bei Source den Hacken bei Invert match. gesetzt, Single host or alias ausgewählt und die IP des Clients eingetragen. Die Regel sieht jetzt so aus:

Wenn ich jetzt vom Client 192.168.10.30 eine Mail versende wird die von der FW geblockt.

Verstehe ich bei Invert match. etwas falsch? Ich dachte wenn ich eine Block Regel erstelle und bei Invert match. etwas eintrage, dann ist dieser Host ausgeschlossen.

Gruß Christian

-

- Wenn du ordentlich Hilfe willst zeige alle Regeln und nicht nur einen Ausschnitt.

- Lies mal: https://www.netgate.com/docs/pfsense/book/ gründlich durch.

- Was deine Frage betrifft. pfSense blockt per default alles was nicht erlaubt ist, und eine Block Regel erlaubt nun mal nichts.

-

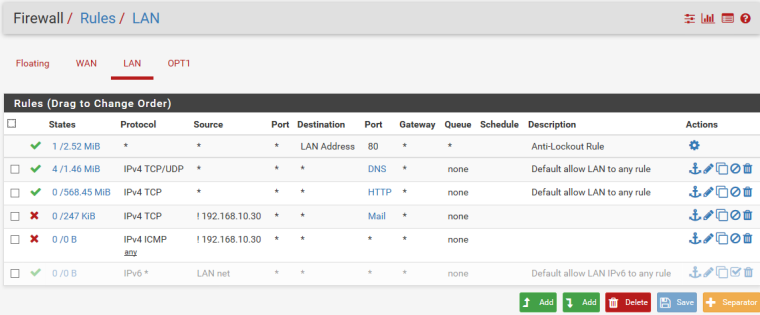

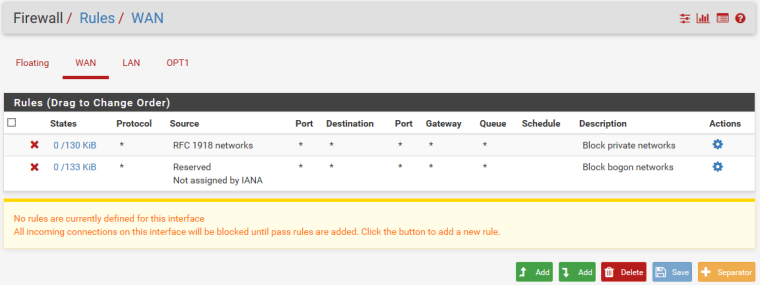

Sorry für die fehlenden Angaben. Hier die Regeln von LAN und WAN und die Aliase:

-

Hi,

wie Grimson schon meinte, block ist block, aber du kannst eine AliasGruppe erstellen für die IMAP erlaubten Clients und dort den / die Clients hinterlegen und den Alias dann in der Firewallrule im Feld SourceAdresses eingeben, alle anderen werden dann durch die Blockregeln unterdrückt und die in der AliasGruppe dürfen senden.

VG, p54

EDIT: Jetzt sehe ich deine Screens :)

ICMP würde ich persönlich nicht dropen. Mach doch für alles was du benötigst eine eigene rule und blocke am Schluss einfach alles andere. -

@p54 said in pfSense Anfänger braucht Verständnis Hilfe...:

EDIT: Jetzt sehe ich deine Screens :)

ICMP würde ich persönlich nicht dropen. Mach doch für alles was du benötigst eine eigene rule und blocke am Schluss einfach alles andere.ICMP habe ich nur zum testen gedropt. Aber danke für deinen Tipp

-

@p54 said in pfSense Anfänger braucht Verständnis Hilfe...:

Hi,

wie Grimson schon meinte, block ist block, aber du kannst eine AliasGruppe erstellen für die IMAP erlaubten Clients und dort den / die Clients hinterlegen und den Alias dann in der Firewallrule im Feld SourceAdresses eingeben, alle anderen werden dann durch die Blockregeln unterdrückt und die in der AliasGruppe dürfen senden.

VG, p54

Ich habe jetzt alles so umgebaut und es funktioniert auch.

Was ich aber dann immer noch nicht verstehe ist die Invert match. Auswahl. Genau für so etwas soll die ja da sein. Steht ja auch so in der Dokumentation.... -

@pipen1976 said in pfSense Anfänger braucht Verständnis Hilfe...:

Was ich aber dann immer noch nicht verstehe ist die Invert match. Auswahl. Genau für so etwas soll die ja da sein.

ja, ich würde es auch so verstehen. Ich hab es dann einfach per Aliase gelöst, finde ich davon abgesehen etwas übersichtlicher und klarer definiert.

-

@pipen1976

Du hast eine Block-Regel für alle Quellen, ausgenommen einer IP erstellt. Und die macht eben genau das: sie blockt alles, ausgenommen diese ein IP.

Damit diese IP aber auch etwas darf, hätte eine Regel folgen müssen, die es erlaubt.

Ein Grundsatz zum Regelwerk der pfSense: Alles, was nicht explizit erlaubt ist, wird geblockt.Du hättest ein Allow-Regel für diese Quell-IP und Ziel-Ports erstellen müssen. So hätte die Sache mit nur einer Regel funktioniert.

-

Vielen Dank viragomann. Dann verstehe ich den Invert match. Hacken jetzt auch

Somit ist mein Problem gelöst. Vielen Dank Euch allen für die schnelle Hilfe.Gruß Christian