DNS over TLS nutzt falsches Gateway bei Multi-WAN

-

Hallo zusammen,

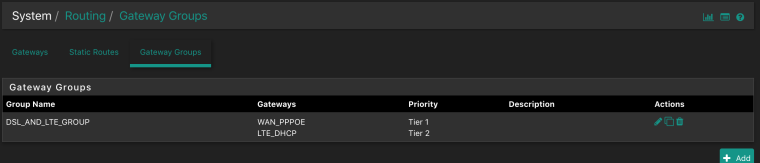

ich habe Multi Wan mit VDSL 100 und LTE laufen. VDSL ist Tier 1, default, und LTE Tier 2 als failover.

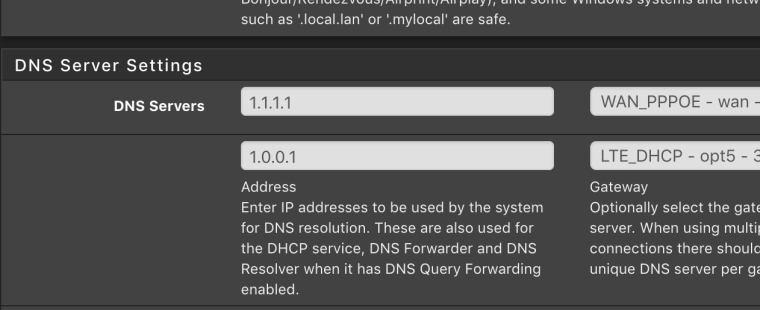

Als DNS nutze ich 1.1.1.1 (VDSL) und 1.0.0.1 (LTE). Es ist so aktiviert, dass TLS genutzt wird.

Nutzen möchte ich LTE natürlich nur, wenn VDLS ausgefallen ist. Beim Packet Capture ist mir allerdings ausgefallen, dass sämtliche anfragen zum DNS Server via das LTE Gateway gehen.

Die Regel "All Traffic from LAN" geht bereits über die WAN-Group, in dem die Tier Reihenfolge angegeben ist.

Hat jemand eine Idee? Ich möchte natürlich gerne den DNS Traffic auch über VDSL gehen lassen. -

Hallo @renegade,

nutzt du DNS Forwarder oder DNS Resolver?

Welcher Interfaces hast du dort aktiviert? pfSense nutzt die IP eines aktivierten Interfaces als Quelle.

Wie sehen deine NAT Regeln aus? -

Hallo beo,

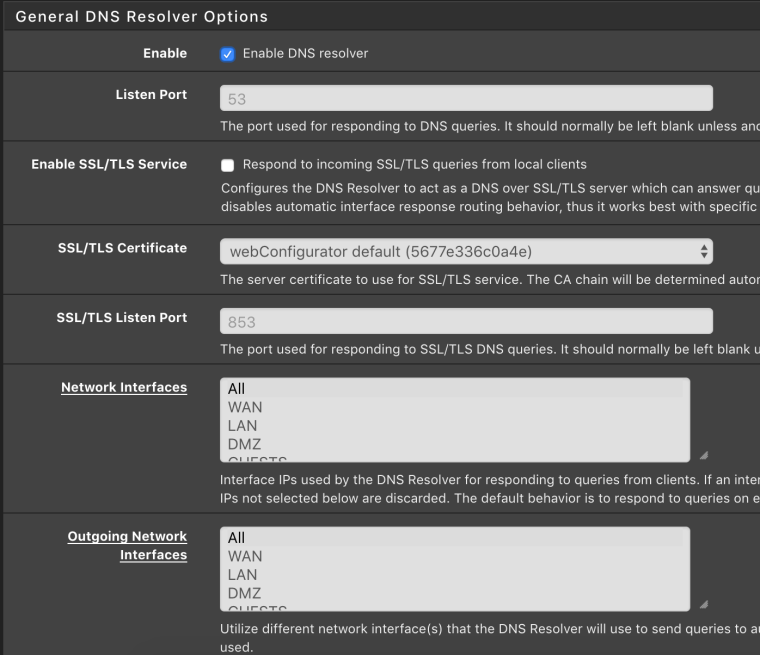

ich nutze den Resolver.

Network Listener und Outgoing ist jeweils auf "ALL" festgelegt. Prinzipiell soll er ja auch nach sowohl über VDSL als auch LTE rausgehen können. Jedoch in der richtigen Periodisierung.

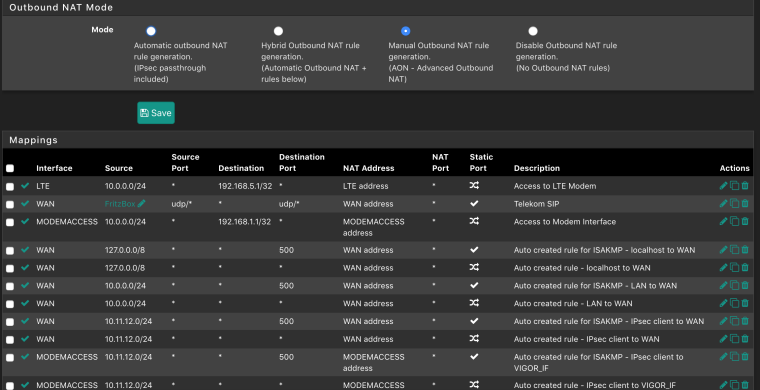

In den NAT Rules habe ich neben den Auto created nur die NAT Regel um auf mein Modem zugreifen zu können.Interface Source Source Port Destination Destination Port NAT Address NAT Port Static Port Description Actions LTE 10.0.0.0/24 * 192.168.5.1/32 * LTE address * Access to LTE Modem WAN FritzBox udp/* * udp/* WAN address * Telekom SIP MODEMACCESS 10.0.0.0/24 * 192.168.1.1/32 * MODEMACCESS address * Access to Modem Interface -

@renegade said in DNS over TLS nutzt falsches Gateway bei Multi-WAN:

Als DNS nutze ich 1.1.1.1 (VDSL) und 1.0.0.1 (LTE). Es ist so aktiviert, dass TLS genutzt wird.

Na wenn du die DNS Adressen fest einem Interface zuweist gehen die Anfragen dann auch immer über das entsprechende Interface raus. Das gleiche gilt wenn du diese Adresse als Ziel für den Gateway Monitor verwendest, dann wird auch hier eine feste Route über das entsprechende Interface gesetzt.

Wenn du mehr Hilfe willst poste erstmal ordentliche screenshots von deiner Konfiguration, ansonsten verschwendest du nur Zeit durch unnötiges raten und erfragen von Informationen.

-

Ja, ist auch meiner Meinung nach korrekt, dass die DNS Server über das jeweilig zugeordnete Gateway erreicht werden. Jedoch nicht, wenn ich MultiWAN mit Failover habe. Da würde ich dann erwarten, dass nur der erste genommen wird, so lange kein Ausfall geschieht.

Was Du Screenshots angeht, hast Du natürlich vollkommen recht. Ich habe mal welche gemacht.

-

@renegade said in DNS over TLS nutzt falsches Gateway bei Multi-WAN:

Ja, ist auch meiner Meinung nach korrekt, dass die DNS Server über das jeweilig zugeordnete Gateway erreicht werden. Jedoch nicht, wenn ich MultiWAN mit Failover habe. Da würde ich dann erwarten, dass nur der erste genommen wird, so lange kein Ausfall geschieht.

Nö, unbound hat keinen Plan von Multi-WAN. Im forwarding Modus fragt unbound regelmäßig alle verfügbaren DNS ab und nutzt dann den der am schnellsten antwortet, auch hier gilt RTFM. Also weise die DNS keinem festen Interface zu und verwende sie auch nicht als Monitor IP, dann werden sie immer über das aktive Default Gateway geroutet.

-

Danke! Endlich kein Traffic mehr über LTE. Ich habe die Gateway Zuordnung bei den DNS Server entfernt und musste die Kiste neu starten. Ein Unbound Restart reichte nicht.

Nun hat der Spuk ein Ende. Wobei interessanterweise die Telekom scheinbar nicht die DNS Anfragen über LTE billed...