Redirection de ports ignorée depuis le LAN

-

Bonjour,

j'ai un nom de domaine qui redirige vers l'ip WAN de Pfsense.

J'ai une redirection de port qui pointe sur le port 80/443 d'une VM WebServer.Lorsque j'essaie d'accéder à mon nom de domaine depuis une autre VM en LAN,

pfSense me renvois sa page d'administration (avec une erreur "Potential DNS Rebind attack") et non la VM WebServer.Voici ma configuration du parfeu:

Avez vous une idée de comment je pourrais résoudre mon problème.

Merci.

Arthur -

@arthurg94

Salut

Je veux vous expliquer ce que se passe dans votre cas, et comment résoudre votre problème- Se que se passe

VM LAN->DNS DEMANDE (RESPONSE IP de votre domaine WAN PF ) -> LAN PF (PORT FORWARDING ne fonctionne pas dans ce cas) - > WEBGUI PF

Les possibilités de résoudre ce problème

1 .Utiliser PORT FORWARDING+NAT REFLECTION + PORT NON STANDARD (par exemple, 8080)

Se que se passe en ce cas

VM LAN->DNS DEMANDE (RESPONSE IP de votre domaine WAN PF) -> LAN PF:8080 -> PORT FORWARDING 8080:443 +NAT REFLECTION-> 192.168.1.2:443->LAN PF-> VM LAN

si vous n'utilisez pas NAT REFLECTION

VM LAN->DNS DEMANDE (RESPONSE IP de votre domaine ) -> LAN PF:8080 -> PORT FORWARDING 8080:443 -> 192.168.1.2:443--> VM LAN - systeme no fonctionne pas2 Utiliser SPLIT DNS (cette option ne fonctionne que si vous avez un serveur DNS interne sur votre réseau)

Sur ce serveur, créez une zone de MYDOMAIN.COM et d'entrée WWW.MYDOMAIN.COM - 192.168.1.2

VM LAN->DNS DEMANDE SERVEUR DNS INTERNE (RESPONSE IP DE VOTRE DOMAIN 192.168.1.2) -> 192.168.1.2:443 -> VM LANhttps://www.netgate.com/docs/pfsense/book/nat/nat-reflection.html

- Se que se passe

-

Les débutants gagnent à lire A LIRE EN PREMIER pour présenter leur problème ! Cependant, vous avez fourni des informations qui aurait été bienvenues dans le formulaire ...

Il semble que vous maitrisez mal la notion de DNS et la nécessaire différence entre 'DNS public' et 'DNS interne' = principe du split-DNS.

Il est très clair que, pour Internet, vous allez fournir des services

- réalisés par un serveur interne, et

- accessible avec un nom DNS pointant sur une ip publique (DNS public donc).

Si un autre serveur interne veut accéder au premier avec le même nom DNS, il est TRES logique que lui soit plutôt fourni l'adresse ip interne et non celle publique ! D'où DNS interne différent !

C'est le principe du split-DNS : il faut maintenir

- le serveur DNS interne avec des noms correspondants aux adresses réelles internes, et

- la zone DNS publique avec des noms pointant sur les ip publiques.

Et bien évidement, on fera les NAT Port Forward nécessaires au niveau du firewall.

L'approche simple, à comprendre et connaitre, évite d'activer les contournements de 'NAT reflection' qui, certes, peuvent fonctionner mais généralement engendrent des problèmes ...

-

@jdh said in Redirection de ports ignorée depuis le LAN:

J'ai tellement configuré l'accès au serveur de messagerie de l'entreprise (SPLIT DNS)

Et naturellement,je soutiens le fonctionnement de deux serveurs DNS (1 externe DNS public, 1 interne DNS)

Je n'ai tout simplement pas mentionné le deuxième serveur parce que j'ai pensé que c'était compréhensible.

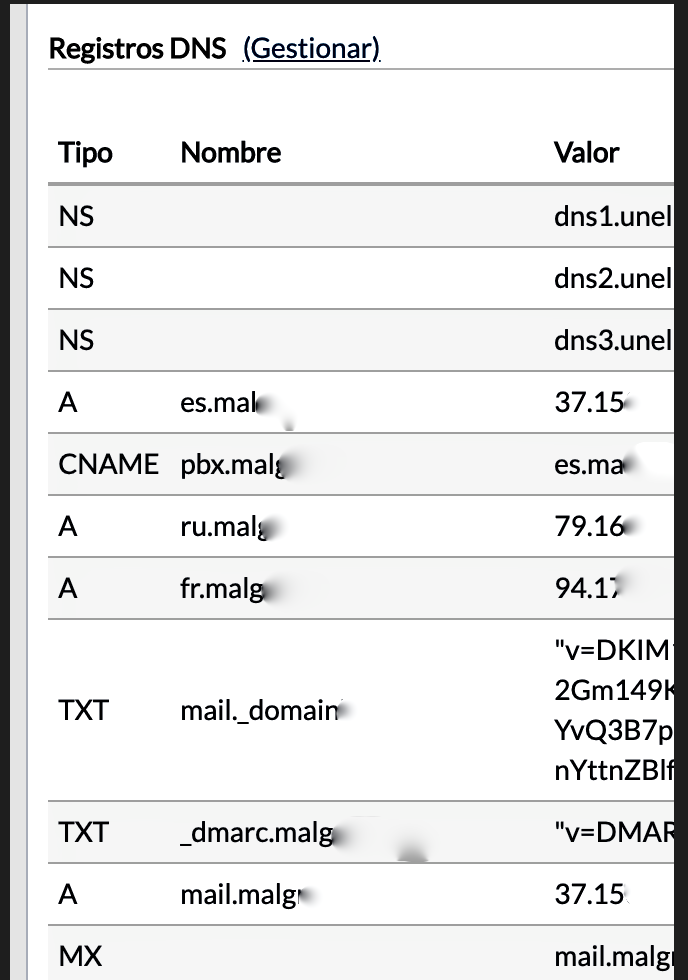

Serveur externe

Serveur DNS interne

Lorsque les employés sont au-delà du périmètre du réseau, ils se connectent au serveur via une adresse IP externe (mail.M XXX 37.XXX)

Lorsque les employés sont dans le périmètre du réseau, ils se connectent au serveur à l'adresse 192.168.1.230 (mail.mXXXX) -

Bonjour,

Merci à vous deux, j'ai résolu mon problème en ajoutant une surcharge d'hôte dans le DNS Resolver.