OpenVPN von extern nicht erreichbar.

-

iNet — [Speedport Smart 3] —WAN— [pfSense] — LAN

Der Speedport Smart hat die IP 192.168.2.1

pfSense hat auf der WAN-Seite die IP 192.168.2.124 und auf der LAN-Seite 192.168.3.1

OpenVPN ist auf eingestellt 10.0.8.0/24Hallo zusammen,

ich (Einsteiger) habe auf einer pfSense OpenVPN installiert um von extern auf Sie für z.B. Wartungs- ud Administrationsarbeiten darauf zugreifen zu können.

Mittlerweile kann ich aus dem LAN und aus dem WAN der pfSense (also noch hinter dem Speedport Smart) die VPN-Verbindung herstellen.

Versuche ich aus dem Internet die Verbindung herzustellen scheint an der pfSense aber nichts anzukommen.

Portweiterleitung (1194) habe ich im SpeedPort Smart auf die pfSense eingerichtet.

Versucht habe ich bisher:- per UDP und TCP = ohne Erfolg

- pfSense neu aufgesetzt

- bei Firewall auf der WAN-Seite alles zugelassen

Mittlerweile gehen mir die Ideen aus was ich (als Einsteiger) noch versuchen kann.

-

Hi,

Du hast...-

eine feste IP vom Provider für Deinen Anschluss oder DynDNS bzw. vergleichbar. Damit sollte der Client den

Tunnel zum Server aufbauen können. -

bei Firewall auf der WAN-Seite alles zugelassen

- auf dem OpenVPN-Interface eine Regel gesetzt.....

... so das Du vom Tunnel auf das Interface kommst?

Wenn etwas geblockt wird, erfährst Du das in... Status - System Logs - Firewall.

Gruß orcape

-

-

Hallo orcape,

ich mache das über noip.

Aber auch direkt über die extrene IP-Adresse geht es nicht. (hab es über mobil und anderen DSL-Anschluss der Telekom probiert)

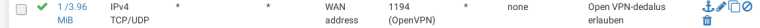

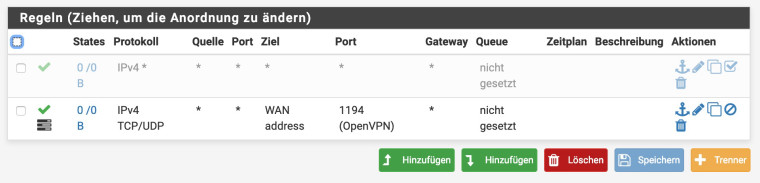

OpenVPN hab ich auf nur IPv4 eingestellt.Firewallregel bei WAN sieht derzeit so aus:

und beim oVPN-Interface

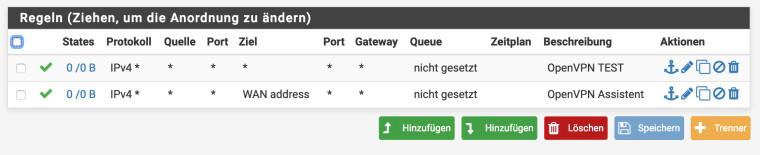

In der Firewall sieht es so aus wenn ich von extern komme

-

@01minki said in OpenVPN von extern nicht erreichbar.:

In der Firewall sieht es so aus wenn ich von extern komme

Hallo,

es sind hier keine OpenVPN Verbindungsversuche erkennbar. Die einzigen beiden Einträge vom WAN Interface sind ICMPv6, die von der Regel "Block all IPv6" abgefangen werden.

Dass du aus dem Internet nichts durchkommt, kann ja wohl nicht an der pfSense liegen.

Versuche es mal aus dem Internet mit der öffentlichen IP des SpeedPorts in der Client-Konfig beim Remote-Eintrag.Du kannst Diagnostic > Packet Capture verwenden, um die Sache auf Paketebene am WAN Interface zu untersuchen.

Wenn du keine Paket mit Ziel-IP pfSense WAN ankommen, musst du das Problem am SpeedPort suchen.Die Regel "OpenVPN Assistent" am OpenVPN Interface macht wohl wenig Sinn, auch wenn sie alleine da stehen würde. Du möchtest wohl nicht vom VPN aus auf die WAN IP zugreifen.

Grüße

-

@viragomann said in OpenVPN von extern nicht erreichbar.:

Die Regel "OpenVPN Assistent" am OpenVPN Interface macht wohl wenig Sinn, auch wenn sie alleine da stehen würde. Du möchtest wohl nicht vom VPN aus auf die WAN IP zugreifen.

Ja hier liegt wohl das Problem. Du solltest dort die LAN-IP der pfSense eintragen, die 192.168.3.1 als Adresse. Der Verweis in Deiner OpenVPN-Interface Rule auf die WAN-Adress ist Humbug.

-

Dank für den Tip.

Ich habe die Regel des OpenVPN Interface auf 192.168.3.1 als Ziel geändert.

Hat leider keine Besserung gebracht.Mit Packet Capture von WAN und Port 1194 als Filter ist die Ausgabe komplett leer sowie ich aus dem iNet (Ziel ist dann die externe/öffentlichen IP des Speedport aus dem Mobilfunknetz) komme.

Aus dem internen Netz kann ich wie geschrieben die VPN-Verbindung über die WAN-Seite problemlos aufbauen und bekomme auch mit Packet Capture eine entsprechende Ausgabe.

Ich werde es morgen mal mit einer FritzBox statt dem SpeedPort Smart 3 probieren.

-

Ich habe es nun mit der Fritzbox ausprobiert.

Auch hier bleibt genau das gleiche Fehlerbild bestehen. -

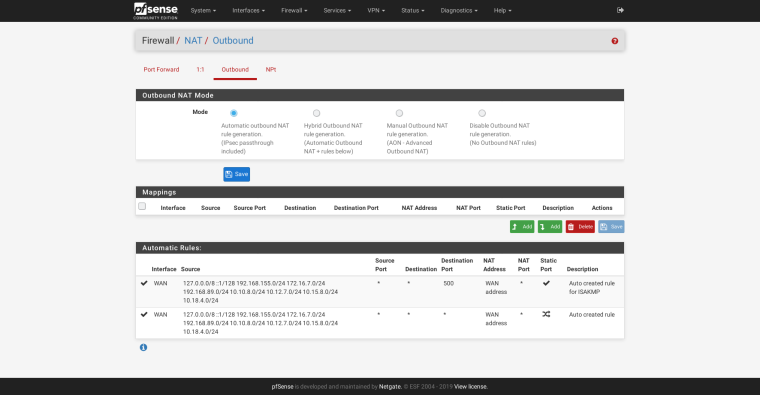

Moin, du musst zusätzlich für OpenVPN auf dem WAN interface eine eingehende NAT Regel erstellen. Eine Firewallregel alleine reicht nicht.

-

@bahsig said in OpenVPN von extern nicht erreichbar.:

Moin, du musst zusätzlich für OpenVPN auf dem WAN interface eine eingehende NAT Regel erstellen. Eine Firewallregel alleine reicht nicht.

Das sollte mit Automatic outbound NAT eigentlich erledigt sein....

-

Ich habe auch nicht von Outbound NAT gesprochen ;-)

-

@bahsig said in OpenVPN von extern nicht erreichbar.:

Ich habe auch nicht von Outbound NAT gesprochen ;-)

...und von was dann?

Hier braucht 's keine NAT-Regel ausser "Outbound NAT", damit ich von einem Tunnel auf die Web-Oberfläche oder ins LAN komme und auch auf den vorgeschalteten "Fritten-Kasten" reicht die Firewall-Rule aus und das funktioniert nicht nur bei einer Firewall so. Habe ich wohl was verkehrt gemacht.

Gruß orcape -

@orcape Für einfache Szenarien gebe ich dir Recht. Aber sobald Multi-Wan ins Spiel kommt oder man aus mehreren Netzwerken einen Tunnel aufbauen möchte, muss man sich beim lauschenden Interface zwischen "localhost" oder "any" entscheiden. Bei "any" kann dann aus jedem Netzwerk ein Tunnel aufgebaut werden. Die, die das nicht wollen, müssen dann Blockierregeln erstellen oder auf "localhost " als Interface zurückgreifen. Bei letzterem funktioniert der Tunnel nur mit entsprechendem Port Forwarding.

-

@bahsig said in OpenVPN von extern nicht erreichbar.:

@orcape Für einfache Szenarien gebe ich dir Recht. Aber sobald Multi-Wan ins Spiel kommt....

Kommt es aber in diesem Fall nicht.

Leider ist der Input des TE nicht gerade zielführend, denn ein "anscheinend" ordentlich aufgebauter Tunnel, muss nicht zwingend wirklich eine Verbindung gewährleisten.

Hier wären Logs, Routing-Tabellen, Server-, Client-Einstellungen und noch ein paar mehr Infos zum Aufbau des Netzwerkes angebracht, um wirklich zielführend helfen zu können.

Hier kann man Bilder hochladen, um das ganze für Aussenstehende besser zu veranschaulichen. Wenn man Hilfe benötigt, warum nutzt man diese Möglichkeiten nicht.

Gruß orcape -

Ist der Speedport auf Exposed Host gesetzt? Wenn nein, kümmern sich beide um die Portweiterleitung, das ist kontraproduktiv.

Eigendlich funktioniert alles nach dem Wizard und nach der Wiki oofb, bei einem WAN. Die einzigen Rules liegen unter WAN und LAN, wie es der Wizard vorschlägt. Wenn alles so geschmeidig laufen würde wäre ich froh.:)

-

@mike69 said in OpenVPN von extern nicht erreichbar.:

... Wenn alles so geschmeidig laufen würde wäre ich froh.:)

Warum sollte das nicht funktionieren? ...ich bin froh.

-

@orcape said in OpenVPN von extern nicht erreichbar.:

@mike69 said in OpenVPN von extern nicht erreichbar.:

... Wenn alles so geschmeidig laufen würde wäre ich froh.:)

Warum sollte das nicht funktionieren? ...ich bin froh.

Dann sind das schon zwei.

Aber mal zum Topic, der TE könnte mal ein Feedback geben über die aktuelle Lage hier.

-

Nachdem ich nun den Speedport durch die Fritzbox testweise ausgetauscht hatte und das Fehlerbild gleich geblieben ist glaube ich nicht mehr an Speedport als Ursache.

Die Sense habe ich komplett neu aufgesetzt mit dem Ergebnis das das Fehlerbild gleich geblieben ist.

Dann habe ich einen Kollegen dazugezogen der selbst schon länger eine Sense für sein privates und Firmennetzwerk betreibt.

Er hat OpenVPN und die von mir eingerichteten Regeln gelöscht und OpenVPN über den Wizzard neu eingerichet.

Auch er konnte bisher die Ursache noch nicht finden.

Um auszuschließen das ich einen Fehler bei der Erstellung der Zertifikate gemacht habe wird er es nun in den nächsten Tagen mit einer bei mir frisch installierten Version probieren und auch die Zertifikate selbst darauf erstellen. -

Ohne logs können wir nicht weiterhelfen. Wenns an den Zertifikaten liegt, ändere den Server mode auf Remote Access (user auth). Dann kannst du das schonmal ausschließen. Hast du auf der FB mal die Sense als Exposed Host konfiguriert?

-

@01minki

Noch einmal:

Wenn du auf deinem Router alles auf die pfSense weitergeleitet hast, bzw. auf der FritzBox diese als Exposed Host eingetragen hast, und ein Packet Capture am WAN Port der pfSense mit Filter nach Port 1194 (wenn dieser bislang nicht verändert wurde) keine Pakete zeigt, dann liegt es nicht an der pfSense!

Dann suchst du an der falschen Stelle.Versuche mal die Verbindung aus einem anderen Netz als aus deinem Mobilen. Ggf. wird da die VPN blockiert. Kann aber auch sein, dass dein Provider jeglichen Zugriff auf deine öffentliche IP blockiert.

Du kannst auch ein Port-Prüftool im Internet verwenden, während du ein Packet Capture machst, um zu sehen, ob was durchkommt. Auf die Aussage des Prüftools würde ich nichts geben, weil die meist nur TCP testen und dann ein offener UDP Port als geschlossen angezeigt wird.

Auch die pfSense hat ein Port Test Werkzeug im Diagnostic Menu mit an Board. So kannst du auch deinen Kollegen bitte, dass er gewisse Ports bei dir testet, während du das Capture laufen lässt.

Auf diese Weise kann auch ein offener Port gesucht werden, wenn auch etwas mühsam.

Der Port 1194 ist ja nicht zwingend für OpenVPN, du kannst jeden beliebigen verwenden, der nicht anderweitig auf der Empfängerseite verwendet wird. Ich habe bspw. für privat zusätzlich einen Server laufen, der auf 587 TCP lauscht. Nachdem dieser Port für Mailversand standardisiert ist, wird er eher nicht blockiert.

Erst wenn da was von außen rein kommt, macht es Sinn bei der pfSense zu suchen. -

@viragomann said in OpenVPN von extern nicht erreichbar.:

@01minki

Erst wenn da was von außen rein kommt, macht es Sinn bei der pfSense zu suchen.Zudem noch nicht einmal sicher ist, ob der Tunnel überhaupt richtig funktioniert.