PFsense HA & CARP sur le LAN seulement

-

Cela peut fonctionner mais pas de la façon espérée.

Dans votre cas : System / Routing / Gateway Groups

Ce sera plus conforme à ce que vous attendez. Et pas besoin de deux firewalls. -

Bonjour et merci pour la réponse.

La redondance de gateway c'est déjà ce qui est en place. L'intégration d'un 2ème parefeu c'était pour gérer en plus le risque de panne.

-

Ne serait-il pas beaucoup plus simple d'avoir

- 2 firewalls identiques,

- avec 2 interface WAN et une interface LAN, voire une supplémentaire pour le CARP,

- avec HP et CARP sur toutes les interfaces ?

C'est le schéma simple et habituel, qui assure la bascule la plus transparente (d'une interface WAN vers l'autre et retour).

-

Bonjour jdh et merci pour votre réponse,

Effectivement ce serait la configuration la plus simple. Seulement mon FAI ne me fourni qu'une seule IP Publique. Hors dans ce cas Il me faudrait 3 IP Publique pour faire un CARP sur mon WAN. Voici la raison pour laquelle je voulais mettre en place 2 WAN disctincts (FIBRE + 4G).

-

Bonjour,

Ca devrait fonctionner sans souci, il faudra juste faire très attention à la synchronisation entre les pfsense (normalement on fait des configurations identiques entre PFSENSE justement pour celà).

Normalement pour CARP on utilise une interface dédiée au trafic. Idéalement il vous faut donc un lien dédié entre ces deux PFSENSE ou utiliser des VLAN.

-

non ça ne marche pas. Désolé.

CARP et HA ne servent pas à fournir de la haute dispo / failover des gateway mais à fournir de la haute dispo du firewall lui même.

Donc la même configuration d'interface est synchronisée par CARP.

Pour le besoin exprimé, un seul pfSense supporte les 2 interfaces (FTTH et 4G) et gère le switch ou le load balancing des flux.

Avec une seule IP de la part de l'ISP, on peut faire de la haute dispo du FW mais il faut intercaler un routeur entre l'IP de l'ISP et le FW et donc gérer, généralement, du PPPoE

-

non l'interface n'est pas synchronisé au niveau configuration.

En CARP vous avez bien :

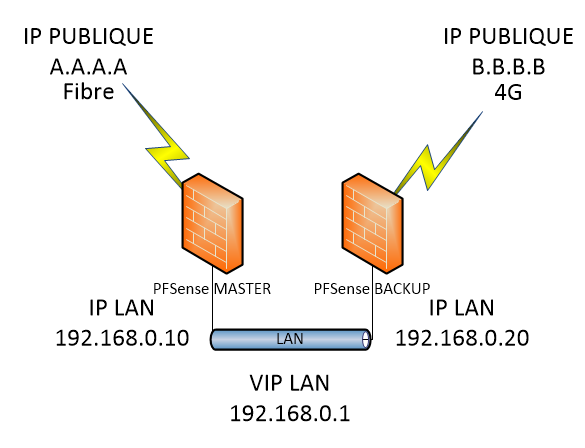

PFSENSE01 en LAN IP 192.168.0.1

PFSENSE02 en LAN IP 192.168.0.2Ensuite on crée une VIP (Alias) en 192.168.0.254 et c'est elle qu'on communique par exemple comme serveur DNS pour un PC derrière les deux PFSENSES.

Pour le WAN, il faut que votre ISP vous donne au moins 3 IP, vous allez mettre deux IP Publiques différentes sur chaque WAN des PFSENSES et ensuite créer une VIP CARP et l'utiliser dans votre regle de firewall (NAT) ou votre trafic entrant.

Lorsque le CARP démarre, le serveur "Maitre" de la VIP se l'alloue et l'autre devient "Backup".

Libre à vous ensuite de choisir quoi synchroniser dans le Menu System / High Availability Sync même si en général on synchronise tout.

Il faut bien comprendre que les deux PFSENSES restent parfaitement fonctionnels et autonomes avec la vraie IP qu'on leur alloue en WAN / LAN et que tout est dans la VIP qu'on communique et qui elle se promene entre les deux PFSENSES.

Concrètement je ne vois donc pas ce qui empêcherait de n'utiliser qu'une VIP sur le LAN.

-

il n'y a rien qui empêche d'utiliser une VIP sur le LAN, bien sûr.

De même qu'il n'y a rien qui impose d'avoir 3 IP de la part de l'ISP si on intercale une couche de routage, mais ceci oblige, le plus souvent, à faire du PPPoE au niveau du routeur, ce qui signifie également un autre SPOF. (j'ai fait ça pour un client et ça fonctionne très bien)

Tu peux également décider de ne pas synchroniser les conf de tes pfSense, effectivement. Mais c'est alors assez compliqué et fastidieux de maintenir globalement une solution stable et donc sécurisée. (attention à DHCP )

)Bref, pour faire du HA au niveau des gateway internet, la solution standard, c'est la gestion des routes, et pour faire du HA au niveau des FW, il est beaucoup plus simple que chaque FW embarque la haute dispo mise en oeuvre à l'étape précédente qui gère la redondance des gateway WAN.

Mais rien n'empêche, effectivement, de bricoler un truc compliqué. -

Bonjour et merci a vous tous pour vos réponses.

J'ai déjà mis en place plusieurs cluster. J'ai volontairement simplifié mon shéma en masqaunt mes interfaces dédiées CARP et en décomplexifiant mon plan d'adressage.

J'ai fait un test en mettant en application ce cluster ne partageant pas de VIP WAN. Cela ne fonctionne pas. Plus précisément cela fonctionne mais lors d'un basculement / retour a la vie du master. Les deux parefeu se confondent et ma sortie WAN bagotte entre mes deux liens.

En effet, j'aurais pu configurer un routeur avec mes deux entrées WAN et ainsi assigner 2 IP WAN a mes Pfsense en adressage privé, mais cela aurait pour effet de créer un SPOF au niveau de mon WAN donc j'ai écarté cette piste.

Après plusieurs essais, j'ai finalement opté pour un parefeu seul avec une redondance WAN FIBRE/4G. J'ai effectivement un SPOF au niveau de mon parefeu mais les différents cas de figures envsageables me sont acceptables :

- Perte du lien FIBRE -> lien 4G prend le relais.

- Perte du lien 4G > Aucune incidence.

- Perte des deux liens WAN -> Peu problable, donc je prend le risque.

- Perte du Firewall -> Firewall de secours configuré et prêt à être branché (manuellement).

Merci à tous pour vos réponses.

-

Le routeur, à condition, si tu en as besoin, de savoir gérer la partie PPPoE, te permet de faire du NAT et donc de disposer sur pfSense des 3 IP que ne te donne pas ton ISP.

le niveau de redondance est celui, dans tous les cas, de ta ligne FTTH, donc pas vraiment pénalisant.