Netzwerk Setup

-

Hi,

ich grüße euch.

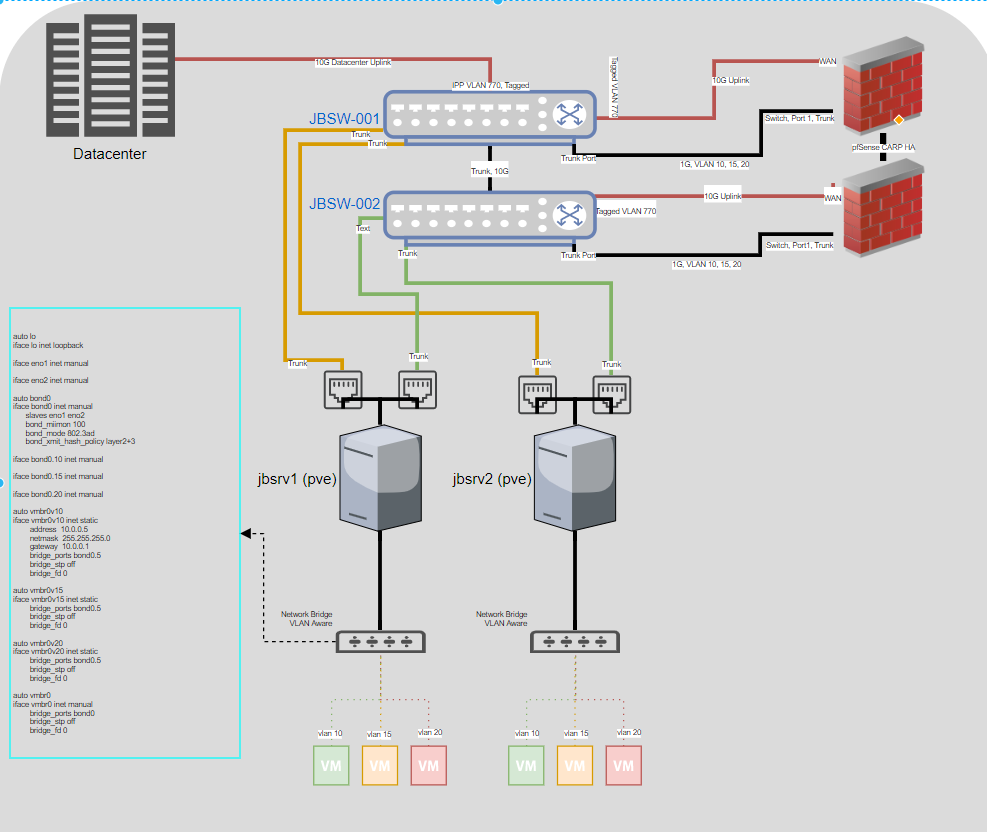

Derzeit plane ich den Einzug in mein eigenes 1/4 Rack im Rechenzentrum. Bisher habe ich immer gemietete Hardware von einem Provider verwaltet, womit jetzt Schluss sein soll.

Folgende Hardware wird verwendet:

2 x Firewall: Netgate XG-7100 1U

2 x Switch: EX3300-24T

2 x Hardware Server (Proxmox VE)Von meinem Provider bekomme ich einen 10G Uplink und das VLan 770. Ein zweiter Uplink soll nochmal folgen, daher sieht das mit den zwei Swichtes vermutlich fraglich aus.

Ist es grundsätzlich möglich das ganze so anzuschließen? Ich habe grade Bedenken im Bereich der Firewall, da es sich dabei ja nur um einen switch handelt, keine richten Ethernet Ports. Auch bin ich mir bzgl. der vlans zwischen Trunk, Tagged und Untagged unsicher. Vielleicht kann hier nochmal jemand auf Richtigkeit prüfen.

Vielleicht gibt es ja von eurer Seite Anregungen, Ideen, Vorschläge.

Danke!

-

So ganz habe ich deine Frage nicht verstanden, ich antworte aber trotzdem mal:

Grundsätzlich kannst du natürlich WAN und LAN auf einem Switch verwalten. Relevant für dich ist die Information seitens Provider, ob er dir tagged oder untagged das VLAN 770 zur Verfügung stellt. Ich gehe mal von untagged aus. Also pfS anklemmen und gut. Was du dann mit deinem Trunk machst, bleibt dir überlassen. Die privaten VLANs legst Du ja nicht auf den Uplink mit VLAN 770, wenngleich das egal sein sollte. Der Providerswitch auf der anderen Seite verwirft fremde Tags hoffentlich.

Für den Switch ist das alles völlig egal, solange Du nichts auf Layer 3 machst. Hauptsache, er sieht seine Tags.

-

@tpf ok, vielleicht war die Frage nicht richtig formuliert.

Es geht mir im Prinzip um die Frage, ob das so theoretisch funktioniert.

Laut Provider bekomme ich das VLan untagged, richtig. Ist es richtig, dass ich es dann Tagged an den WAN Port meiner Firewalls weiterreiche?

Weiter zu pfSense:

Die Appliance selber hat ja neben den beiden 10G SFP+ nur den Switch.In meinem aktuellen Setup ist die pfSense Installation virtuell. Hier habe ich einfach 5 virtuelle Netztwerk Karten hinzugefügt und verschiedenen Interfaces mit IP Netzten konfiguriert:

WAN mit meinem Public /28

CARP mit 10.0.0.0/24

DEFAULT mit 10.0.1.0/24

STORAGE mit 10.0.2.0/24

ISOLATED mit 10.10.10.0/24Diese Netzte sollen natürlich auch wieder in der neuen Appliance zur Verfügung stehen. Muss ich dann für jedes Netz ein eigenes VLAN einrichten und dann via Trunk von dem Appliance Switch an meine Hardware Switche? Oder muss ich jedes VLAN auf einen eigenen Switch-Port setzten und dann 5 Kabel zum HW-Switch durchreichen? Würde ich das dann so genau richtig machen? (Ich habe die Einstellungsmöglichkeit für einen Switch innerhalb von pfSense noch nie gesehen).

Oder gibt es eine andere Möglichkeit die Interfaces mit verschiedenen IP Netztes zu bestücken und verfügbar zu machen?Die switche werden dann wieder per Trunk an die Server gehängt und innerhalb von den Servern baue ich mir dann verschiedene Bridges für die VLANs und hänge die VMs je nach Vorgabe daran? Oder ist das Käse?

Irgendwie hänge ich da jetzt etwas, wenn mir das jemand kurz erklären kann wäre ich euch sehr dankbar! Es ist der letzte Schritt der noch fehlt.

Vielen Dank!

-

@eiskaltereistee said in Netzwerk Setup:

@tpf ok, vielleicht war die Frage nicht richtig formuliert.

Es geht mir im Prinzip um die Frage, ob das so theoretisch funktioniert.

Laut Provider bekomme ich das VLan untagged, richtig. Ist es richtig, dass ich es dann Tagged an den WAN Port meiner Firewalls weiterreiche?

Kommt drauf an: Möchtest Du mehr als ein WAN haben ist tagged der richtige Weg. Möchtest Du das nicht, kannst es trotzdem tagged machen, musst dann aber in der pfS VLAN aufs WAN-Interface legen. Untagged ist die einfachste Möglichkeit und diese würde ich hier dann auch nehmen.

Weiter zu pfSense:

Die Appliance selber hat ja neben den beiden 10G SFP+ nur den Switch.In meinem aktuellen Setup ist die pfSense Installation virtuell. Hier habe ich einfach 5 virtuelle Netztwerk Karten hinzugefügt und verschiedenen Interfaces mit IP Netzten konfiguriert:

WAN mit meinem Public /28

CARP mit 10.0.0.0/24

DEFAULT mit 10.0.1.0/24

STORAGE mit 10.0.2.0/24

ISOLATED mit 10.10.10.0/24Diese Netzte sollen natürlich auch wieder in der neuen Appliance zur Verfügung stehen. Muss ich dann für jedes Netz ein eigenes VLAN einrichten und dann via Trunk von dem Appliance Switch an meine Hardware Switche? Oder muss ich jedes VLAN auf einen eigenen Switch-Port setzten und dann 5 Kabel zum HW-Switch durchreichen? Würde ich das dann so genau richtig machen? (Ich habe die Einstellungsmöglichkeit für einen Switch innerhalb von pfSense noch nie gesehen).

Oder gibt es eine andere Möglichkeit die Interfaces mit verschiedenen IP Netztes zu bestücken und verfügbar zu machen?pfS hat keine Einstellungen für einen Switch. pfS hat Interfaces, also Netzwerkkarten, die Du an einen Switch hängen kannst. pfS ist es völlig Latte ob am Ende des Kabels ein Rechner oder ein Switch hängt. Das Einzige, was pfS kann, ist zwei Möglichkeiten der Kommunikation zu bieten: mit und ohne VLAN.

Hast Du VLAN, packst Du 5 VLANs tagged in einen Trunk. Hast Du kein VLAN, ist jedes Subnetz in einem Interface ein eigenes Kabel. Der Einfachheit halber gehen wir davon aus, dass pro VLAN nur ein Subnetz genutzt wird. Sonst wirds kompliziert.

Sieht also so aus: "em0, em1" ist der Interfacename. Hier: Intel

Switch Port 24 Uplink untagged VLAN 770.

Switch Port 23 pfS WAN (em0) untagged VLAN770.

Switch Port 22 pfS LAN (em1.2) tagged VLAN 2,

Switch Port 22 pfS LAN (em1.3) tagged VLAN 3

Switch Port 22 pfS LAN (em1.4) tagged VLAN 4

Switch Port 22 pfS LAN (em1.5) tagged VLAN 5em1 wird als parent interface für VLANS nicht genutzt. also nicht zugewiesen.

Jedes VLAN erhält im Interface Setup also ein Interface zugewiesen und dort dann ein Subnetz.

Den Rest macht der Switch. Wenn Du auf diesem einen Trunk erstellen kannst, legst Du diesen dann auf Ports. So bekommst Du die VLANS auch auf die Ports für die Server. Ansonsten müsstest Du in der VLAN-Port-Konfig einfach wieder manuell tagged VLANs auf einen Port legen.

Merke: alle VLANs auf einem parent interface teilen sich dessen Bandbreite. Es kann also durchaus sinnvoll sein, mehrere physische interfaces zu haben und die VLANs zu verteilen.

Ich hoffe, ich konnte mich verständlich ausdrücken.

-

@tpf Guten Morgen,

ersten vielen Dank für deine Erklärung! Die ist wirklich sehr verständlich.

pfS hat keine Einstellungen für einen Switch. pfS hat Interfaces, also Netzwerkkarten, die Du an einen Switch hängen kannst. pfS ist es völlig Latte ob am Ende des Kabels ein Rechner oder ein Switch hängt. Das Einzige, was pfS kann, ist zwei Möglichkeiten der Kommunikation zu bieten: mit und ohne VLAN.

Genau das ist es, was mich verwundert. Ich wusste davon bisher auch nicht.

Von dem Distributor, wo ich die Appliance kaufen möchte habe ich die folgende Nachricht bekommen:

"Wichtiger Hinweis: Die 8 Switch Ports können nur über die GUI einzeln konfiguriert werden.

Bitte lesen Sie die Anleitung zur Konfiguration im Anhang bevor Sie bestellen."Dazu einmal das PDF im Anhang (Sorry, leider konnte ich das PDF noch hochlagen, auch nicht als zip): https://wetransfer.com/downloads/31762b3696f8d7a6135e4c50591288de20190602075238/4be955db471da83e1fa8bef6964640ff20190602075238/944ed5

Hier wollte ich nochmal sichergehen, dass das ganze so richtig mit meinem Setup richtig funktioniert.

Vielen Dank nochmal!

-

Ich bin mit der XG-7100 nicht wirklich vertraut. Allerdings steht in der Hardwarebeschreibung 8x Marvell. Das sind also 8 eigenständige Interfaces. Allerdings scheint es wirklich eine Switch-Funktion zu geben, die über die GUI konfigurierbar ist. Habe ich noch nie in freier Wildbahn gesehen. Muss also eine Spezialversion sein. Ist aber nicht weiter tragisch, weil das Grundprinzip wie o.g. ist.

Hier darf man mich aber gerne korrigieren.

EDIT: Marvell 88E6190 ist tatsächlich ein Switch und keine eigenständigen Interfaces. Da lag ich falsch.

-

Schau dir mal das Hangout von Jim an, da klärt sich dann wahrscheinlich/hoffentlich einiges auf. :-)

https://www.netgate.com/resources/videos/configuring-netgate-appliance-integrated-switches-on-pfsense-244.html-Rico

-

This post is deleted! -

Prinzipiell geht das schon. Ich würde aber, wenn ich das ganze schon komplett neu baue, nicht bei den Switchen dann das Sparpaket fahren. Einen oder zwei kleine Uplink Switche sind kein Problem. Da du nur eine Ader zum uplink eingezeichnet hast, würde ich da einfach nen kleinen Switch vorschalten, wo die draufgeht, da die Firewalls dranhängen und dann deren LAN entsprechend an deine 3300er. Dann bist du auch beim Uplink nicht von deinen LAN Switchen abhängig und umgekehrt. Da was kleines mit ~8-16 Ports mit VLAN vorne ran zu hängen ist nicht teuer. Gerade wenn man EX3000er im Switchstack fährt und da mal den Switch updated ist man hinterher froh, wenn was schief läuft, wenn man noch irgendwas an Internet hat und wenn du alles darüber fährst wird das schnell ein SPoF.

Ob man dann wenn man eh an so vielen Ecken 10G nutzt wirklich eine 7100 nimmt mit eingebautem Uplink Switch kann man überlegen. Ich wäre eher zu was anderem übergegangen, was für dein Szenario besser passt. Zumal 10G Uplink mit pfSense und XG7100 wohl knapp werden könnte. Wenn das wirklich alles 10G sein soll, würde ich da andere Hardware ranpacken.

Bezüglich XG7100 interna: Die Anbindung erfolgt intern mittels 8 Ports via Switch Uplink Chipsatz an 2x2.5 Gbps Uplinks, die dann via lagg zu 5Gbps "gebündelt" werden. Liegt an der internen Verschaltung die Intel mit dem C3000er Chipsatz verbaut hat, denn auf dem Board sind 2x10 + 2x2.5 verdrahtet. Alles andere muss der Hersteller selbst ausführen/anbinden. Hätte man bspw. nur 2 oder 4 Gigabit Ports ausgeführt, hätte man auf den Switch verzichten können da genug Performance da ist und man die Lines entsprechend anbinden kann. Man kann aber durch interne VLAN Konfiguration technisch gesehen alle 8 Ports in echte einzelne Ports verwandeln, muss sich aber dann im klaren sein, dass diese nur durch 5Gbps quasi "gebacked" werden, somit nie alle gleichzeitig volle Gigabit erreichen werden.

Was dann Gerätebeschaffung angeht - gibts in DE ja genügend Partner ohne dass man einen speziellen ausdeuten muss :) Und Gerüchten zufolge auch Jungs die nen großen Horizont an Hardware haben ;)