Openvpn impossible d'avoir accès au LAN.

-

Bonjour à tous.

voici mon problème: j'ai configurer openvpn sur mon pare-feu pfsense, le souci est que je ne parvient pas faire un ping sur un hôte de mon reseau local et j'ai acces aussi au pare-feu pfsense à partir tu client nomade.

Au niveau de mon reseau local je peut faire un ping sur le client nomade que j'ai configurer.

voici mes config: WAN: 154.72.X.X/30

LAN: 192.168.X.X/24

pfsense 172.16.X.X/30

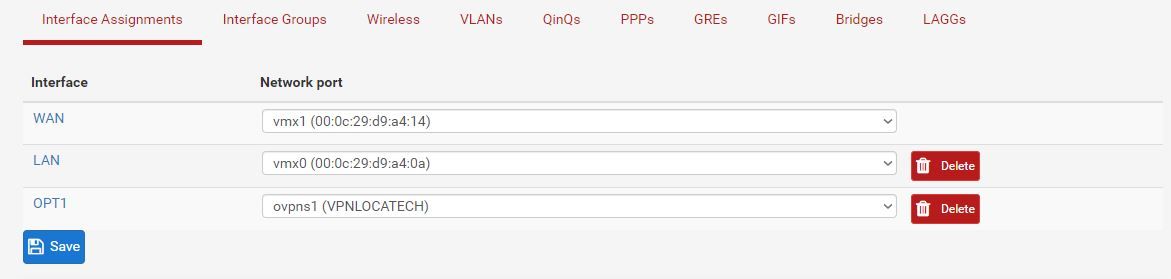

tunnel 192.168.10.0/24insterfaces:

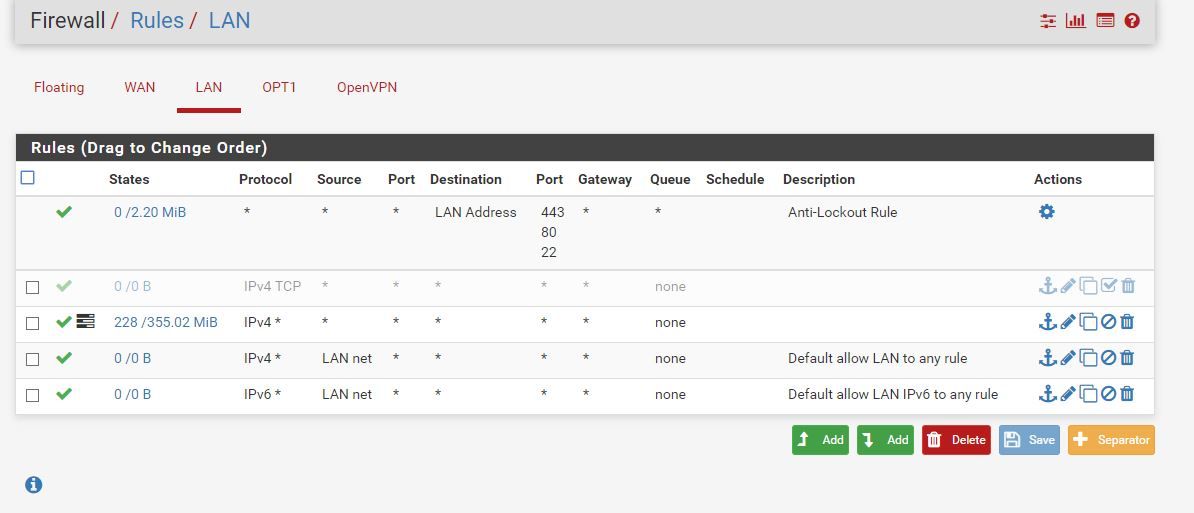

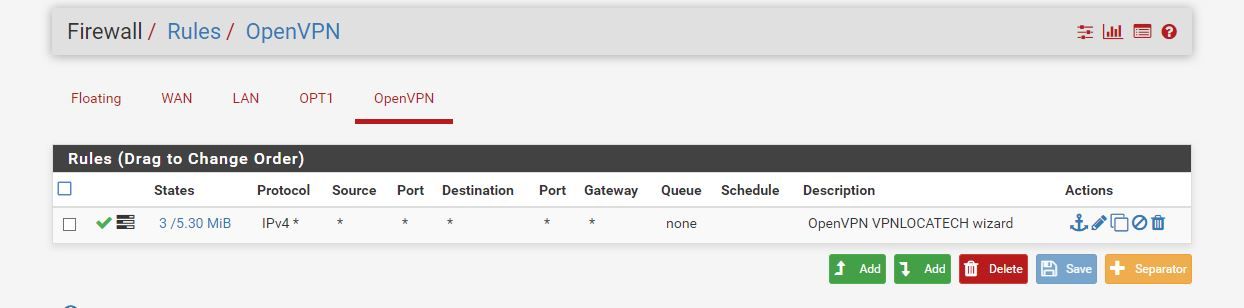

regles:

comme je disais plus haut j'ai acces au travers du tunnel juste au pare-feu pfsense et sur mon reseau local peut faire un ping sur l'adresse ip du tunnel du client nomade. mais au niveau du client nomade je n'ai pas accès au réseau local.

merci de votre attention -

Le forum a peu de nouveaux fils (et ça devrait continuer vu la nullité ...).

Mais on note quand même 3 fils sur un sujet OpenVPN en 3 semaines ! On souhaiterait qu'expérience soit tirée ...

Hélas, les 3 fils ont pour points communs :- tous aussi mal rédigé (jamais le formulaire mais pas seulement),

- les bonnes infos (utiles) ne sont jamais présentes,

- les règles sont any to any et n'utilisent jamais d'alias (alors que celle par défaut utilisent au moins 'LAN net')

Bref la question est posée au petit bonheur, sans un chemin basique 'qu'est ce que j'ai configuré, comment j'ai configuré, est ce que j'écris est clair ...'.

Ici, pas la config de serveur VPN( c'est le minimum), et pas d'alias pour le réseau des clients OpenVPN, et pas de règles avec cet alias, alors le fourre-tout *.

Ici, les règles par défaut ont été précédé d'une règle 'universelle' (qui prend le pas sur celles par défaut), sans que cela ait le moindre intérêt de lecture ...

Qu'est ce que cela coute de définir l'alias des clients OpenVPN et de voir dans les onglets LAN et OpenVPN cet alias utilisé ?Tout cela semble 'non préparé', fait d'un jet, sans plan, alors que la vérité, c'est celle des militaires 'préparation difficile, guerre facile' (ce qui est d'ailleurs jamais vrai, mais c'est la bonne idée).

Et surtout vous omettez de préciser que le pfSense est virtualisé (VMware, et quelle est votre expertise sur le sujet ?), que vous ne donnez aucune information pratique et précise de la partie physique. Bref vous restez sur un point de vue logique, en abstraction du réel ...

J'en ai configuré des OpenVPN, mais là j'ai pas d'infos utiles ...

NB : j'ai déjà écrit à peu près les mêmes choses, sur un fil avec OpenVPN virtualisé, et encephallo plat !

-

Bonjour M. jdh et merci pour ton intervention.

Désolé pour mon amateurisme et mon manque d’information et de précision sur le sujet.- Mon pare-feu pfsense est virtualiser sur Vsphere et je suis un amateur sur pfsense je débute juste dessus et le problème que je rencontre est de ne pas pouvoir avoir accès à mon réseau local après que j’ai mis sur pied le serveur openvpn sur pfsense. Je peut avoir acces au pare feu mais j’ai accès au réseau local.

- Je essayer d’être un plus clair dans mes données.

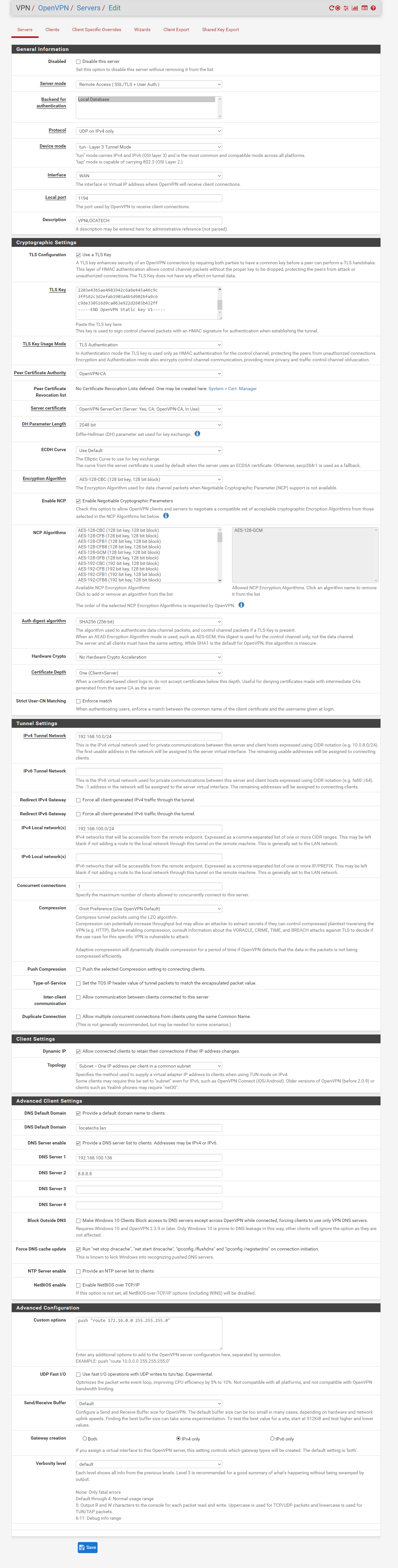

- Config verseur vpn

et pour les règles j'aimerais en savoir plus sur le sujet: - universel et par défaut

je suis à ton écoute et je souhaite de tout cœur apprendre plus sur le sujet.

merci

-

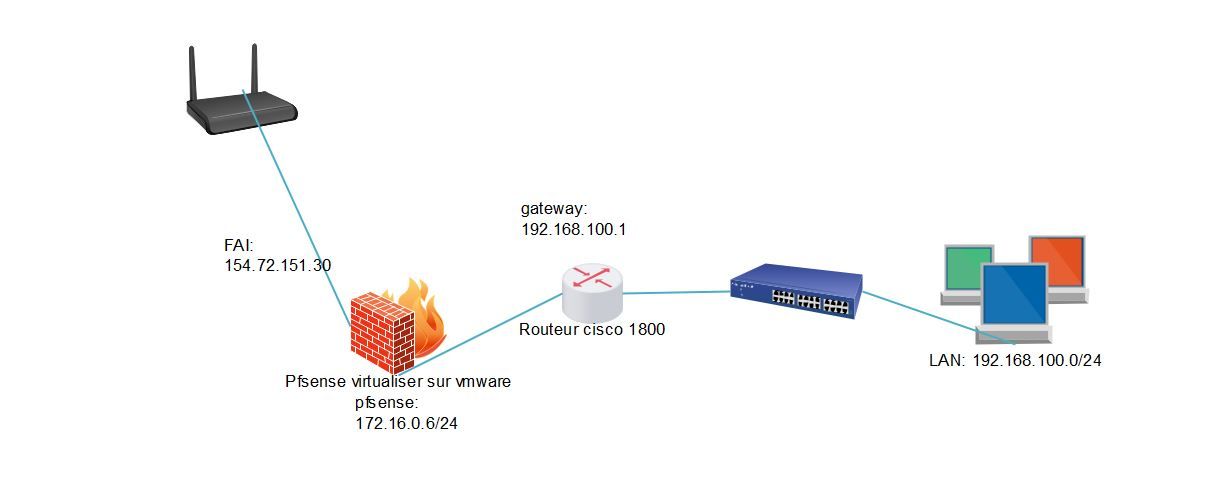

@perry25 voici mes config encore:

LAN: 192.168.100.0/24

WAN: 157.72.151.30

pfsense: 172.16.0.6

tunel: 192.168.10.0/24 -

Vous ne comprenez pas bien la complexité de la situation !

Quels sont

- le schéma physique :

(normalement : internet <-> box <-> interf WAN | hote VMware | interf LAN <-> switch = LAN) - le schéma logique avec les adressages :

- le schéma physique :

-

Salut salut

Déjà premier point virtualiser quand on ne maitrise pas du tout les réseaux c'est du suicide intellectuelle

deuxième point quand on ne maitrise pas la virtualisation on passe au montage physiqueDonc en résumé monter deux machines 1 pour le pfsense, et 1 pour un serveur data/applicative ou virtualiser si vous êtes suicidaire ou masochiste.

Pour information cela ne coute pas un bras non plus de faire cela avec un petit switch gérant les vlans vous pourrez plus tard aller plus loin dans le formidable monde du réseaux.Apprendre sans réfléchir, c'est comme faire du vélo avec des roues carrées, cela fatigue pour ne rien donner comme résultat positifs excepté de muscler que le corps pas le cerveau.

Cordialement

-

@jdh comme je vous ai dit je ne suis qu'un amateur.

Voici se que vous demandez? si je me trompe faites le moi savoir.

aussi capture de ma table de routage sur le routeur.

merci -

Voilà un schéma qui aurait largement eu sa place dans le premier post !

Quel est le rôle de ce routeur ?

La présence de ce routeur complique TRES largement les choses ...

-

salut salut

pfsense = routeur = pare feu

cisco 1600 = routeurQuel intérêt d'avoir deux routeurs l'un après l'autre ?

- Soit il manque des éléments que vous masquez sciemment, auquel cas nous ne pourrons pas plus vous aider et comrpendre encore moins.

- Soit vous avez un manque pattant de connaissance et maitrise des réseaux de manière général.

Ce que je vous conseil comme réseau le plus classique et le moins problématique

box fai

||

routeur PF [Physique] == réseau 1 [lan] ou [domestique] ayant l'impression que vous etes étudiant ou plus que de novice en réseau informatique

||

réseau 2 [labo] avec votre serveur de virtualisation (vous avez l'air d'y être attaché soit)Votre box a plusieurs ports réseaux j'imagine donc avoir aussi d'un coté votre réseau domestique ou privé directement derrière votre box au début n'est pas déconnant, et avoir un pf physique avec votre serveur de virtualisation ou tous autres machines pour faire vos test serait aussi une bonne solution de départ.

Nous ne vous jetons pas la pierre, mais vous avez, comme beaucoup de débutant, pris le problème par tous bouts sans trop savoir ou vous mettiez les pieds, et avec un but précis en brulant les étapes.

-Question de réflexion

-- je veux mettre en place un pare feu entre mon SI et l'extérieur pour le protéger, comment je m'y prends ?

-- j'ai des options à rajouter sur mon pare feu, quels sont les risques si je les installe sur le plan de la sécurité, sur le plan des vulnérabilité venant de l'extérieur ?...

-- virtualiser ma solution, oui mais est ce que je maitrise tous les aspects du concept ?

-- est ce que mon pf va etre permanant (en production) ou pour temporaire (en découverte ou étude) ?

-- ...Cordialement.

-

Avec le routeur, il est notable qu'il faut, à minima, ajouter une route à pfSense ...

Mais faire ce schéma, n'éclaire que le côté logique : ça fonctionne logiquement comme ça ... si la virtualisation fonctionne comme on l'attend (ce qui n'est pas certain).

Vous êtes amateur, oui, mais vous avez dans votre installation des choses peu courantes pour un amateur, et qui, chacune, exige une certaine expertise pour fonctionner correctement !