Radius Auth und MAC Adress Bypass mit einem Cisco Switch der SG250er Reihe.

-

Hallo.

FreeRADIUS auf der pfSense läuft seit einer geraumen Zeit problemlos zur Authentifizierung vom OpenVPN, CP und im WLAN-Netz per WPA2 Enterprise und VLAN Zuweisung.Jetzt sollen sich die Clienten im LAN ebenfalls authentifizieren. Notebooks nach 802.1X Port Authentifikation mit User/Password das klappt, andere Gerätschaften können das nicht und authentifizieren sich per MAC Adress Bypass. Beim SG350 ist das möglich, da im Menü passende Option auszuwählen ist. Bei der SG250er Serie fehlt unter anderem dieser Menüpunkt. Beim Vorgänger, der SG200, konnte es per CLI konfiguriert werden, beim SG250 irgendwie nicht.

Jetzt die Frage:

Hat jemand von Euch einen Cisco SG250 Switch und nutzt dabei die MAC Based Authentication?Auf der Homepagen von Cisco gibt es ein Tutorial, verweist aber auf die 350 und 550er Serie. :(

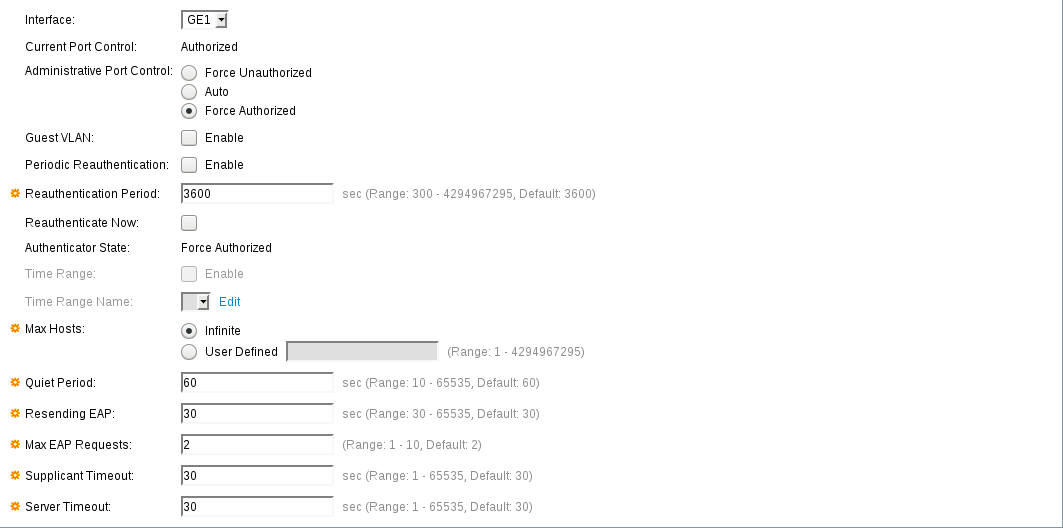

Hier das erweiterte Menü des SG350:

und vom SG250:

Wenn es irgendwie geht, dann bitte eine Info. Danke schon mal.

Mike

-

Hi,

momentan leider krank und muss auf die RMA für den Controller/RackMount warten. Sobald das wieder da und ich endlich mit dem 802.1x weitermachen kann, schaue ich dazu nochmal rein. Dann kann ich vielleicht eine Vermutung anstellen was klemmen könnte.

-

Moin.

@JeGr

Erstmal gute Besserung.Kann mir allmählich die Antwort auch selber geben. die Sx250er Serie kann es nicht. Die Dokumentation bei Cisco ist mal vorbildlich, habe hier die passenden CLI Commands gefunden, da steht ebenfalls kein Wort über MAC Auth drin, während die Reference Guides von Sx200, Sx300 und Sx350 es sauber dokumentieren.

Leider gibt es den SG350 nicht in handlichem Format, es passt so nicht hinter dem Lowboard im WZ.

Und mal ehrlich, nochmal >120 Schleifen verbrennen, nur um zu wissen das es geht? Wenn einer meine Daten will, tritt er die Tür ein und nimmt sich alles mit was er braucht, da nützt mir so ein Port Auth auch nüscht. Ist in öffentlichen oder in betrieblichen Einrichtungen sinnvoll, aber hier zu Hause?Kurz offtopic:

Leider ist die ansonsten vorbildliche Informationspolitik von Cisco gelegendlich echt suboptimal. Bei den oben genannten Geräten wird MAC Auth überhaupt nicht erwähnt in den Beschreibungen, in den Tiefen der Manuals ist dann was zu lesen.

Oder preisen sFlow für die nächsten FW Updates der Modelle Sx250 bis SG550x an und lassen die Sx250er Serie links liegen, bis jetzt. Eventuell wird es noch nachgereicht, mal sehen. -

@mike69 said in Radius Auth und MAC Adress Bypass mit einem Cisco Switch der SG250er Reihe.:

aber hier zu Hause?

Ich mach das eher, damit ich nicht ständig am Controller die ganzen Ports umkonfigurieren muss wenn da mal nen anderes Gerät ranhängt. So kann ichs anmelden und egal wo mans einsteckt - BAM - VLAN dran. IP dran. Fertsch. Um wirklich PortAuth bzw. PortBlocking gehts mir da gar nicht soo sehr.

Leider ist die ansonsten vorbildliche Informationspolitik von Cisco gelegendlich echt suboptimal.

Ist leider nicht das einzige was da suboptimal ist ;) Aber trotzdem Murks für dich :/

-

@JeGr said in Radius Auth und MAC Adress Bypass mit einem Cisco Switch der SG250er Reihe.:

Ich mach das eher, damit ich nicht ständig am Controller die ganzen Ports umkonfigurieren muss wenn da mal nen anderes Gerät ranhängt. So kann ichs anmelden und egal wo mans einsteckt - BAM - VLAN dran. IP dran. Fertsch. Um wirklich PortAuth bzw. PortBlocking gehts mir da gar nicht soo sehr.

Aaah so, Bequemlichkeit.

Eventuell nimmst Du die Arbeit mit nach Hause und das hat im Home Netz nichts zu suchen.

Habe da so zwei Schlampenports zum konfigurieren und spielen mit Testsystemen oder wenn ich mal einiges an Daten vom Notebook auf das NAS schaufeln will. Ansonsten wird bei uns nicht viel gesteckt. :)

Der Core Switch kann es ja, werde beizeiten mal rangehen. :)

Nochmal Offtopic, werde zum Winter hin das Datengrab weiter entlasten und Dienste wie SQL, Cal- und CardDAV auf ein keinen lüfterlosen Scheisser auslagern, der dazu noch den Unifi Controller und bissl Systenüberwachung übernimmt.

Hätte noch einen alten APU rumfliegen, mit SATA-Kabel und ne alte SSD. Ist leider nicht ganz perfekt.

Idealerweise schwebt mir so ein RPI4 Äquivalent mit SATAport und Gehäuse mit Platz für ein 2.5" Laufwerk vor.Ideen?

Edit:

Dachte an sowas.

-

Für was denn? Für den Cal/Carddav und SQL Krams? Oder für was denkst du den Odroid an? Ansonsten warum nicht die APU recyclen. Nicht stark/schnell aber wenn dus nur für solche Dienste nutzt ggf. unter Linux, da läuft die HW vllt auch nen ticken schneller.

-

Von der Performance her nicht, denke eher an das Thermische. APU wird schon warm, dann noch ne SSD in das kleine Gehäuse.

Hatte das schon mal so laufen vor gut einem Jahr, und eben die Befürchtung, die SSD stirbt den hitzetot. :) -

SSD? Hitzetod? Das wär mir neu. Bisschen Wärme macht denen eigentlich wenig aus

-

Na das ist aber mal ne fixe Antwort. :)

Stimmt, sind robuster als die HDDs. Werde es einfach mal tun.

-

Genau :) Einfach mal machen! :D