Flux du réseau coté serveur vers réseau coté client via OpenVPN

-

Bonjour,

Je viens demander votre aide concernant le transfert de flux du serveur vers le client sur OpenVPN via pfSense.

La configuration a bien été mis en place et le client se connecte correctement au serveur VPN pfSense.

Je peux accéder au réseau LAN du côté serveur depuis le client. Cependant, je ne peux pas accéder au réseau LAN du côté client depuis le LAN du pfSense car mon objectif est d'accéder en ssh au client depuis une machine du LAN du côté serveur. Je m'explique :

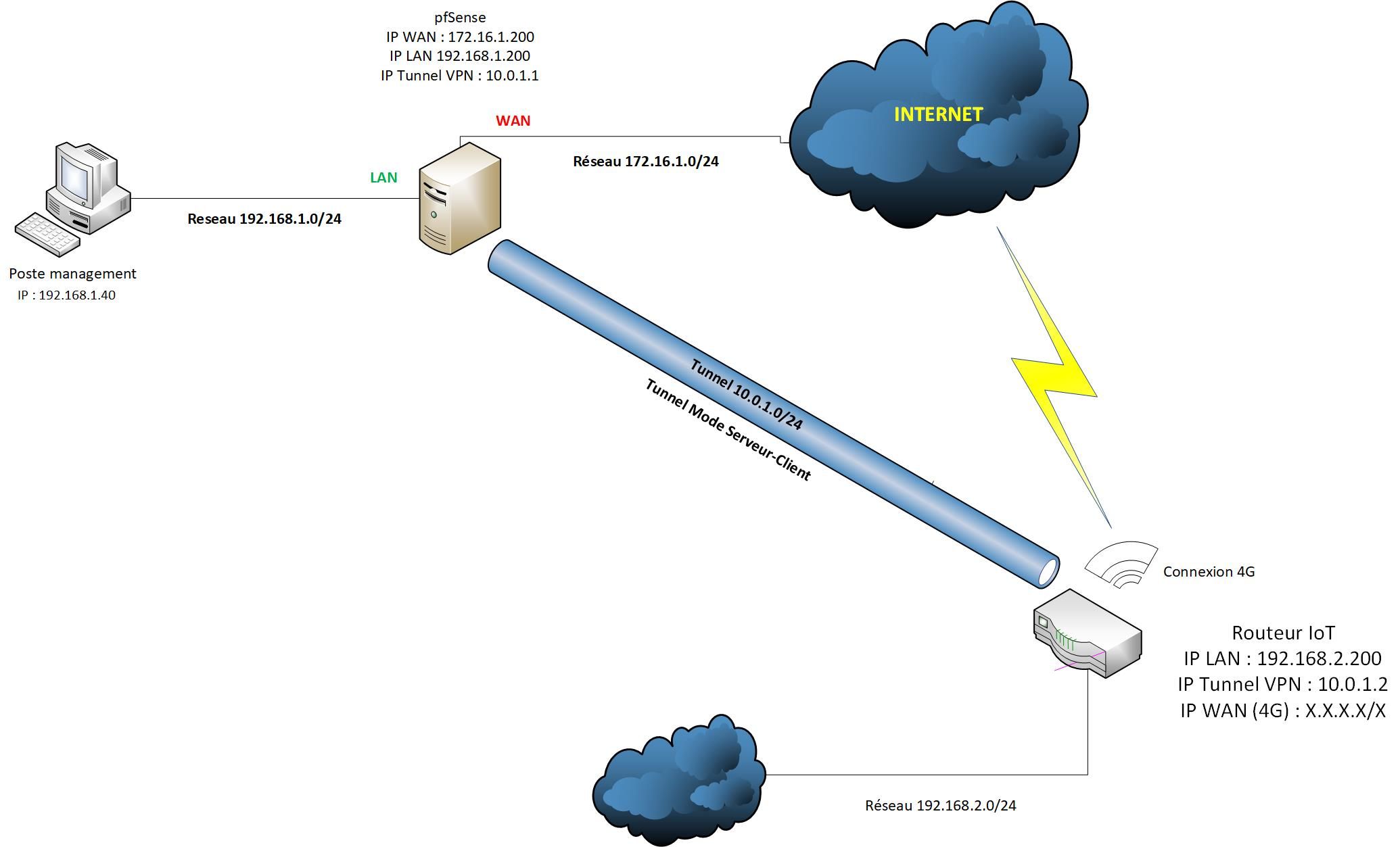

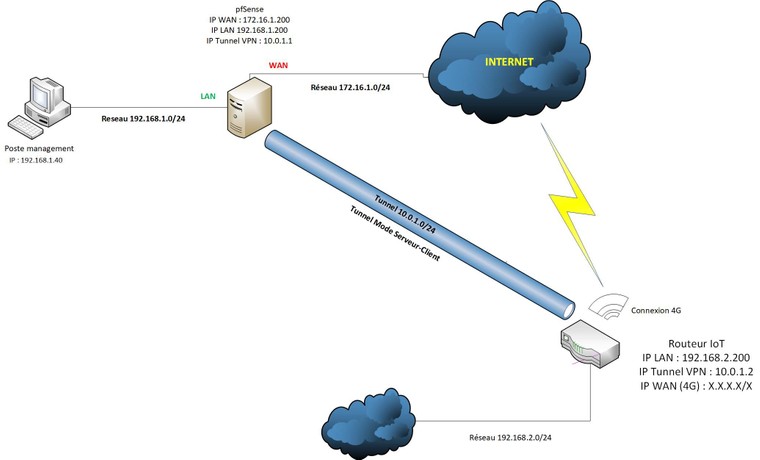

Voici le schéma de l'infrastructure ci-dessous :

Suite à la connexion VPN établie, voici les tests que j'ai effectué :

Depuis le client (routeur IoT) :

ping 192.168.1.40 (poste management) : Ok

ssh root@192.168.1.40 : OkDepuis le poste management (côté serveur) ou le pfSense :

ping 192.168.2.200 (interface LAN du routeur IoT) : Nok

ping 10.0.1.2 (IP tunnel VPN routeur IoT) : Ok

ssh root@10.0.1.2 : NOKmalgré que le routeur IoT soit configuré pour être en écoute depuis n'importe quel réseau. La connexion SSH n'aboutit pas. Donc j'aimerai effectuer tout type de connexion (ping en icmp, SSH, HTTP/HTTPS ect ...) sur l'interface LAN du routeur IoT, mais pour cela, je dois avoir une connectivité vers cette interface depuis le LAN du côté serveur.

Voici la configuration du pare-feu sur le serveur :

Interface WAN :

Protocol : IPv4

Source : any

Port : any

Destination : Addresse WAN

Port : XXXX (port pour OpenVPN)

Gateway : anyInterface LAN :

Protocole : IPv4

Source : any

Port : any

Destination : Adresse LAN

Port : XXXX (port OpenVPN)

Gateway : anyInterface OpenVPN :

Régles de base par défaut pour l'OpenVPN

Auriez-vous la solution concernant ce problème afin que je puisse me connecter au réseau LAN du côté client.

PS : J'ai aussi envisagé la solution du site-à-site cependant, elle n'est pas adaptée à l'infrastructure souhaitée comme sur le schéma, car du côté client, il n'y aura pas possibilité d'installer un autre pfSense en mode client.

Merci pour votre aide.

-

Cependant, je ne peux pas accéder au réseau LAN du côté client depuis le LAN du pfSense car mon > objectif est d'accéder en ssh au client depuis une machine du LAN du côté serveur.

Ce que je crois comprendre correspond à une mauvaise interprétation des fonctionnalités disponibles lors d'une connexion openvpn par un client dit nomade.

La connexion d'un client dit nomade, fut-il connecté par ailleurs à un réseau local, vers un réseau distant (celui où se trouve Pfsense) fourni au client nomade et à lui seul une connexion vers le ou les réseaux distants connectés à Pfsense. En aucun cas une machine du réseau distant ne pourra accéder au réseau local sur lequel se trouve le client OpenVPN. Et heureusement !

OpenVPN, dans cette configuration est conçu pout interconnecté un utilisateur isolé à un réseau distant.

Votre demande correspond à une interconnexion de type site à site. La configuration que vous avez mis en ouvre est une interconnexion utilisateur isolé à site.

Vous n'avez simplement pas choisi la solution qui correspond au besoin. -

Merci pour votre réponse.

J'avais aussi cette idée en tête où justement seul client peut accéder au LAN(S) du côté serveur.

J'ai une dernière question concernant le mode site-à-site : j'ai évoqué le fait que cette solution n'était pas envisageable sur l'infrastructure du schéma, mais est-il possible de paramétrer ce mode où le client n'a seulement que OpenVPN d'installé ?

Car pour tout vous dire, le routeur IoT dispose d'un OS linux (yocto) en mode ligne de commande uniquement. Et il est impossible d'y installer quoi que ce soit sur ce routeur (remplacer l'OS actuel pour un pfSense par exemple pour paramétrer le client)

-

Il n'est pas nécessaire que les 2 extrémités du tunnel soient u pfSense pour mettre en place une configuration de type site-à-site avec OpenVPN (heureusement d'ailleurs).

Il faut en revanche que les 2 extrémités disposent de capacité de routage, ce qui est généralement réalisable avec un Linux basique. -

le client n'a seulement que OpenVPN d'installé

Comment dire....Le client OpenVPN est ... un client OpenVPN. Donc ....

-

En cherchant un peu, il y a pas mal de publications qui expliquent comment configurer une plateforme yocto en routeur.

Par exemple:

https://www.konsulko.com/building-a-diy-soho-router-using-the-yocto-project-build-system-openembedded-part-2/

et https://www.logilin.fr/linux-embarque-avec-yocto/ -

Merci beaucoup pour vos aides qui ont pu m'aiguiller, j'ai réussi à mettre en place le site-à-site avec d'un côté le pfSense et de l'autre l'OpenVPN en mode ligne de commande. Il manquait juste le paramètre sur le fichier de configuration pour router les paquets vers le réseau distant (l'ajout de la route via le tunnel VPN) et quelques autres paramètres qui devaient être similaires à ceux que j'ai défini sur le pfSense. Je peux correctement accéder en SSH à ce dernier via le poste de management.

Merci à vous.